Configurar políticas de conexão IPsec/IKE personalizadas para VPN S2S e VNet-to-VNet: portal do Azure

Este artigo orienta você pelas etapas para configurar a política IPsec/IKE para conexões VPN Site-to-Site VPN ou VNet-to-VNet usando o portal do Azure. As seções a seguir ajudam a criar e configurar uma política IPsec/IKE e aplicar a política a uma conexão nova ou existente.

Fluxo de trabalho

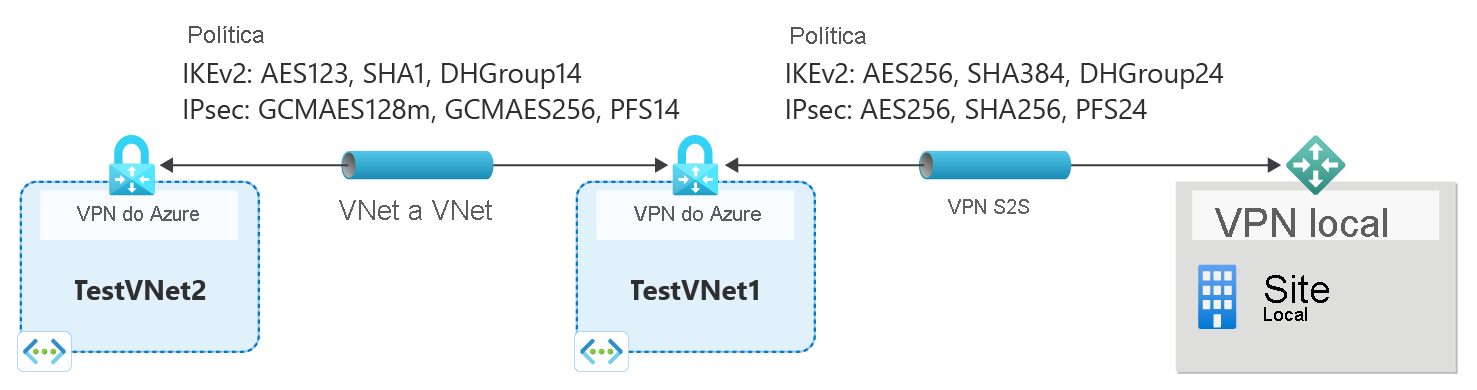

As instruções neste artigo ajudam a configurar políticas IPsec/IKE, conforme mostrado no diagrama a seguir.

- Crie uma rede virtual e um gateway VPN.

- Crie um gateway de rede local para conexão entre locais ou outra rede virtual e gateway para conexão VNet-to-VNet.

- Crie uma conexão (IPsec ou VNet2VNet).

- Configure/atualize/remova a política IPsec/IKE nos recursos de conexão.

Parâmetros de políticas

A norma de protocolo IPsec e IKE suporta uma vasta gama de algoritmos criptográficos em várias combinações. Consulte Sobre requisitos criptográficos e gateways de VPN do Azure para ver como isso pode ajudar a garantir conectividade entre locais e VNet-to-VNet para satisfazer seus requisitos de conformidade ou segurança. Esteja ciente das seguintes considerações:

- A política IPsec/IKE só funciona nas seguintes SKUs de gateway:

- VpnGw1~5 e VpnGw1AZ~5AZ

- Padrão e Alto Desempenho

- Só pode especificar uma combinação de políticas para uma determinada ligação.

- Você deve especificar todos os algoritmos e parâmetros para IKE (Modo Principal) e IPsec (Modo Rápido). A especificação parcial da política não é permitida.

- Consulte as especificações do fornecedor do dispositivo VPN para garantir que a política seja suportada em seus dispositivos VPN locais. As conexões S2S ou VNet-to-VNet não podem estabelecer se as políticas são incompatíveis.

Algoritmos criptográficos e principais pontos fortes

A tabela a seguir lista os algoritmos criptográficos configuráveis suportados e os pontos fortes das chaves.

| IPsec/IKEv2 | Opções |

|---|---|

| Encriptação IKEv2 | GCMAES256, GCMAES128, AES256, AES192, AES128 |

| Integridade do IKEv2 | SHA384, SHA256, SHA1, MD5 |

| Grupo DH | DHGroup24, ECP384, ECP256, DHGroup14, DHGroup2048, DHGroup2, DHGroup1, Nenhum |

| Criptografia IPsec | GCMAES256, GCMAES192, GCMAES128, AES256, AES192, AES128, DES3, DES, Nenhum |

| Integridade IPsec | GCMAES256, GCMAES192, GCMAES128, SHA256, SHA1, MD5 |

| Grupo PFS | PFS24, ECP384, ECP256, PFS2048, PFS2, PFS1, Nenhum |

| Vida útil do Modo Rápido SA | (Opcional; valores padrão se não especificados) Segundos (inteiro; mínimo 300, padrão 27.000) Kilobytes (inteiro; mínimo 1.024, padrão 10.2400.000) |

| Seletor de tráfego | UsePolicyBasedTrafficSelectors$True( ou $False, mas opcional; padrão $False se não especificado) |

| Tempo limite do DPD | Segundos (inteiro; mínimo 9, máximo 3.600, padrão 45) |

Sua configuração de dispositivo VPN local deve corresponder ou conter os seguintes algoritmos e parâmetros especificados na política IPsec ou IKE do Azure:

- Algoritmo de encriptação IKE (Modo Principal, Fase 1)

- Algoritmo de integridade IKE (Modo Principal, Fase 1)

- Grupo DH (Modo Principal, Fase 1)

- Algoritmo de encriptação IPsec (Modo Rápido, Fase 2)

- Algoritmo de integridade IPsec (Modo Rápido, Fase 2)

- Grupo PFS (Modo Rápido, Fase 2)

- Seletor de tráfego (se você usar

UsePolicyBasedTrafficSelectors) - Tempo de vida da SA (especificações locais que não precisam corresponder)

Se você usar GCMAES para o algoritmo de criptografia IPsec, deverá selecionar o mesmo algoritmo GCMAES e o mesmo comprimento de chave para integridade IPsec. Por exemplo, use GCMAES128 para ambos.

Na tabela de algoritmos e chaves:

- O IKE corresponde ao Modo Principal ou à Fase 1.

- IPsec corresponde ao Modo Rápido ou Fase 2.

- O grupo DH especifica o grupo Diffie-Hellman usado no Modo Principal ou na Fase 1.

- O grupo PFS especifica o grupo Diffie-Hellman usado no Modo Rápido ou na Fase 2.

O tempo de vida da SA do Modo Principal IKE é fixado em 28.800 segundos nos gateways de VPN do Azure.

UsePolicyBasedTrafficSelectorsé um parâmetro opcional na conexão. Se você definirUsePolicyBasedTrafficSelectorscomo$Trueem uma conexão, ele configurará o gateway VPN para se conectar a um firewall VPN local baseado em política.Se você habilitar

UsePolicyBasedTrafficSelectorso , verifique se seu dispositivo VPN tem os seletores de tráfego correspondentes definidos com todas as combinações de seus prefixos de rede local (gateway de rede local) de ou para os prefixos de rede virtual do Azure, em vez de qualquer para qualquer. O gateway VPN aceita qualquer seletor de tráfego que o gateway VPN remoto proponha, independentemente do que está configurado no gateway VPN.Por exemplo, se os prefixos de rede local são 10.1.0.0/16 e 10.2.0.0/16, e os prefixos de rede virtual são 192.168.0.0/16 e 172.16.0.0/16, tem de especificar os seletores de tráfego seguintes:

- 10.1.0.0/16 <====> 192.168.0.0/16

- 10.1.0.0/16 <====> 172.16.0.0/16

- 10.2.0.0/16 <====> 192.168.0.0/16

- 10.2.0.0/16 <====> 172.16.0.0/16

Para obter mais informações sobre seletores de tráfego baseados em políticas, consulte Conectar um gateway VPN a vários dispositivos VPN locais baseados em políticas.

Definir o tempo limite para períodos mais curtos faz com que o IKE volte a chavear de forma mais agressiva. A conexão pode então parecer desconectada em alguns casos. Essa situação pode não ser desejável se seus locais locais estiverem mais distantes da região do Azure onde o gateway VPN reside ou se a condição de link físico puder incorrer em perda de pacotes. Geralmente, recomendamos que você defina o tempo limite entre 30 e 45 segundos.

Nota

IKEv2 Integrity é usado para integridade e PRF (função pseudoaleatória). Se o algoritmo de criptografia IKEv2 especificado for GCM*, o valor passado em IKEv2 Integrity será usado apenas para PRF e, implicitamente, definimos IKEv2 Integrity como GCM*. Em todos os outros casos, o valor passado em IKEv2 Integrity é usado para IKEv2 Integrity e PRF.

Grupos Diffie-Hellman

A tabela a seguir lista os grupos Diffie-Hellman correspondentes suportados pela política personalizada:

| Grupo Diffie-Hellman | DHGroup | PFSGroup | Comprimento da chave |

|---|---|---|---|

| 1 | DHGroup1 | PFS1 | MODP de 768 bits |

| 2 | DHGroup2 | PFS2 | MODP de 1024 bits |

| 14 | DHGroup14 DHGroup2048 |

PFS2048 | MODP de 2048 bits |

| 19 | ECP256 | ECP256 | ECP de 256 bits |

| 20 | ECP384 | ECP384 | ECP de 384 bits |

| 24 | DHGroup24 | PFS24 | MODP de 2048 bits |

Para obter mais informações, veja RFC3526 e RFC5114.

Criar conexão VPN S2S com política personalizada

Esta seção orienta você pelas etapas para criar uma conexão VPN Site a Site com uma política IPsec/IKE. As etapas a seguir criam a conexão conforme mostrado no diagrama a seguir. O site local neste diagrama representa Site6.

Etapa 1: Criar a rede virtual, o gateway VPN e o gateway de rede local para TestVNet1

Crie os seguintes recursos. Para conhecer as etapas, consulte Criar uma conexão VPN site a site.

Crie a rede virtual TestVNet1 usando os seguintes valores.

- Grupo de recursos: TestRG1

- Designação: TestVNet1

- Região: (EUA) Leste dos EUA

- Espaço de endereçamento IPv4: 10.1.0.0/16

- Nome da sub-rede 1: FrontEnd

- Intervalo de endereços da sub-rede 1: 10.1.0.0/24

- Nome da sub-rede 2: BackEnd

- Intervalo de endereços da sub-rede 2: 10.1.1.0/24

Crie o gateway de rede virtual VNet1GW usando os seguintes valores.

- Designação: VNet1GW

- Região: East US

- Tipo de gateway: VPN

- Tipo de VPN: baseado na rota

- Referência: VpnGw2

- Geração: Geração 2

- Rede virtual: VNet1

- Intervalo de endereços de sub-rede do gateway: 10.1.255.0/27

- Tipo de endereço IP público: Básico ou Padrão

- Endereço IP público: Criar novo

- Nome do endereço IP público: VNet1GWpip

- Ativar modo ativo-ativo: Desativado

- Configurar BGP: Desativado

Etapa 2: Configurar o gateway de rede local e os recursos de conexão

Crie o recurso de gateway de rede local Site6 usando os seguintes valores.

- Designação: Site6

- Grupo de Recursos: TestRG1

- Localização: E.U.A. Leste

- Endereço IP do gateway local: 5.4.3.2 (apenas valor de exemplo - use o endereço IP do seu dispositivo local)

- Espaços de Endereço 10.61.0.0/16, 10.62.0.0/16 (apenas valor de exemplo)

No gateway de rede virtual, adicione uma conexão ao gateway de rede local usando os seguintes valores.

- Nome da conexão: VNet1toSite6

- Tipo de conexão: IPsec

- Gateway de rede local: Site6

- Chave compartilhada: abc123 (valor de exemplo - deve corresponder à chave de dispositivo local usada)

- Protocolo IKE: IKEv2

Etapa 3: Configurar uma política IPsec/IKE personalizada na conexão VPN S2S

Configure uma política IPsec/IKE personalizada com os seguintes algoritmos e parâmetros:

- IKE Fase 1: AES256, SHA384, DHGroup24

- IKE Fase 2 (IPsec): AES256, SHA256, PFS Nenhum

- Tempo de vida do IPsec SA em KB: 102400000

- Vida útil do IPsec SA em segundos: 30000

- Tempo limite do DPD: 45 segundos

Vá para o recurso de conexão que você criou, VNet1toSite6. Abra a página Configuração . Selecione Política IPsec/IKE personalizada para mostrar todas as opções de configuração. A captura de tela a seguir mostra a configuração de acordo com a lista:

Se você usar GCMAES para IPsec, deverá usar o mesmo algoritmo GCMAES e o mesmo comprimento de chave para criptografia e integridade IPsec. Por exemplo, a captura de tela a seguir especifica GCMAES128 para criptografia IPsec e integridade IPsec:

Se quiser habilitar o gateway de VPN do Azure para se conectar a dispositivos VPN locais baseados em política, selecione Habilitar para a opção Usar seletores de tráfego baseados em política.

Quando todas as opções estiverem selecionadas, selecione Salvar para confirmar as alterações no recurso de conexão. A política será aplicada em cerca de um minuto.

Importante

Depois que uma política IPsec/IKE é especificada em uma conexão, o gateway de VPN do Azure só enviará ou aceitará a proposta IPsec/IKE com algoritmos criptográficos especificados e pontos fortes de chave nessa conexão específica. Certifique-se de que seu dispositivo VPN local para a conexão usa ou aceita a combinação exata de políticas, caso contrário, o túnel VPN S2S não será estabelecido.

O seletor de tráfego baseado em políticas e as opções de tempo limite do DPD podem ser especificados com a política Padrão , sem a política IPsec/IKE personalizada.

Criar conexão VNet-to-VNet com política personalizada

As etapas para criar uma conexão VNet-to-VNet com uma política IPsec/IKE são semelhantes às de uma conexão VPN S2S. Você deve concluir as seções anteriores em Criar uma conexão vpn S2S para criar e configurar o TestVNet1 e o gateway VPN.

Etapa 1: Criar a rede virtual, o gateway VPN e o gateway de rede local para TestVNet2

Use as etapas no artigo Criar uma conexão VNet-to-VNet para criar TestVNet2 e criar uma conexão VNet-to-VNet para TestVNet1.

Valores de exemplo:

Rede virtual TestVNet2

- Grupo de recursos: TestRG2

- Nome: TestVNet2

- Região: (US) West US

- Espaço de endereçamento IPv4: 10.2.0.0/16

- Nome da sub-rede 1: FrontEnd

- Intervalo de endereços da sub-rede 1: 10.2.0.0/24

- Nome da sub-rede 2: BackEnd

- Intervalo de endereços da sub-rede 2: 10.2.1.0/24

Gateway VPN: VNet2GW

- Designação: VNet2GW

- Região: West US

- Tipo de gateway: VPN

- Tipo de VPN: baseado na rota

- Referência: VpnGw2

- Geração: Geração 2

- Rede virtual: TestVNet2

- Intervalo de endereços de sub-rede do gateway: 10.2.255.0/27

- Tipo de endereço IP público: Básico ou Padrão

- Endereço IP público: Criar novo

- Nome do endereço IP público: VNet2GWpip

- Ativar modo ativo-ativo: Desativado

- Configurar BGP: Desativado

Etapa 2: Configurar a conexão VNet-to-VNet

No gateway VNet1GW, adicione uma conexão VNet-to-VNet à VNet2GW chamada VNet1toVNet2.

Em seguida, a partir da VNet2GW, adicione uma conexão VNet-to-VNet à VNet1GW chamada VNet2toVNet1.

Depois de adicionar as conexões, você verá as conexões VNet-to-VNet, conforme mostrado na captura de tela a seguir do recurso VNet2GW:

Etapa 3: Configurar uma política IPsec/IKE personalizada na VNet1toVNet2

No recurso de conexão VNet1toVNet2, vá para a página Configuração.

Para a política IPsec / IKE, selecione Personalizado para mostrar as opções de política personalizadas. Selecione os algoritmos criptográficos com os comprimentos de chave correspondentes. Esta política não precisa corresponder à política anterior que você criou para a conexão VNet1toSite6.

Valores de exemplo:

- IKE Fase 1: AES128, SHA1, DHGroup14

- IKE Fase 2 (IPsec): GCMAES128, GCMAES128 PFS2048

- Tempo de vida do IPsec SA em KB: 102400000

- Vida útil do IPsec SA em segundos: 14400

- Tempo limite do DPD: 45 segundos

Selecione Salvar na parte superior da página para aplicar as alterações de política no recurso de conexão.

Etapa 4: Configurar uma política IPsec/IKE personalizada na VNet2toVNet1

Aplique a mesma política à conexão VNet2toVNet1, VNet2toVNet1. Se você não fizer isso, o túnel VPN IPsec/IKE não se conectará devido a incompatibilidade de políticas.

Importante

Depois que uma política IPsec/IKE é especificada em uma conexão, o gateway de VPN do Azure só enviará ou aceitará a proposta IPsec/IKE com algoritmos criptográficos especificados e pontos fortes de chave nessa conexão específica. Verifique se as políticas IPsec para ambas as conexões são as mesmas, caso contrário, a conexão VNet-to-VNet não será estabelecida.

Depois de concluir essas etapas, a conexão é estabelecida em poucos minutos e você terá a seguinte topologia de rede.

Para remover a política personalizada de uma conexão

- Para remover uma política personalizada de uma conexão, vá para o recurso de conexão.

- Na página Configuração, altere a política IPse /IKE de Personalizada para Padrão. Isso remove toda a política personalizada especificada anteriormente na conexão e restaura as configurações padrão de IPsec/IKE nessa conexão.

- Selecione Salvar para remover a política personalizada e restaurar as configurações padrão de IPsec/IKE na conexão.

Perguntas frequentes sobre a política de IPsec/IKE

Para ver as perguntas frequentes, vá para a seção Política IPsec/IKE das Perguntas frequentes sobre o Gateway VPN.

Próximos passos

Para obter mais informações sobre seletores de tráfego baseados em políticas, consulte Conectar vários dispositivos VPN locais baseados em políticas.