Habilitar a autenticação multifator (MFA) do Microsoft Entra para usuários de VPN

Se desejar que os usuários sejam solicitados a fornecer um segundo fator de autenticação antes de conceder acesso, você poderá configurar a autenticação multifator (MFA) do Microsoft Entra. Você pode configurar a MFA por usuário ou pode aproveitar a MFA por meio do Acesso Condicional.

- A MFA por utilizador pode ser ativada sem custos adicionais. Quando você habilita o MFA por usuário, o usuário é solicitado para autenticação de segundo fator em todos os aplicativos vinculados ao locatário do Microsoft Entra. Consulte a Opção 1 para ver as etapas.

- O Acesso Condicional permite um controle mais refinado sobre como um segundo fator deve ser promovido. Ele pode permitir a atribuição de MFA apenas para VPN e excluir outros aplicativos vinculados ao locatário do Microsoft Entra. Consulte a Opção 2 para conhecer as etapas.

Ative a autenticação

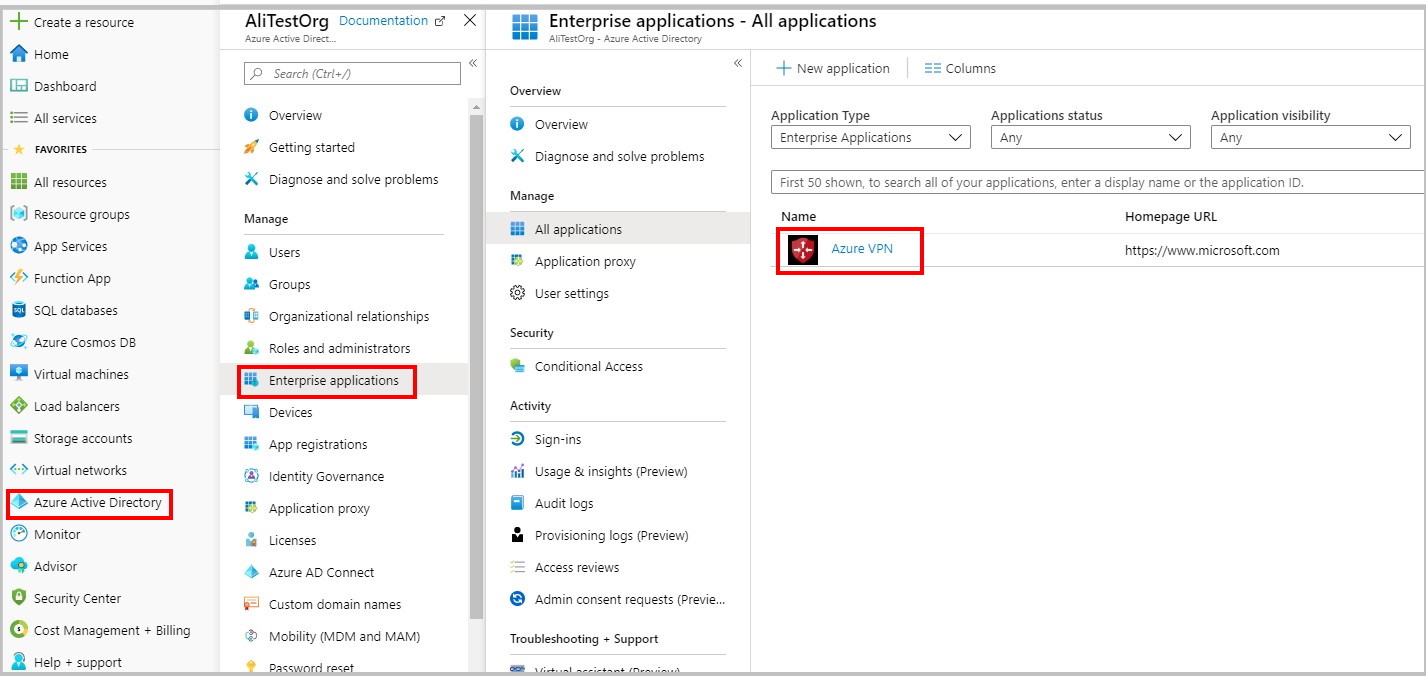

Navegue até Microsoft Entra ID - Enterprise applications ->> All applications.

Na página Aplicativos empresariais - Todos os aplicativos, selecione Azure VPN.

Definir definições de início de sessão

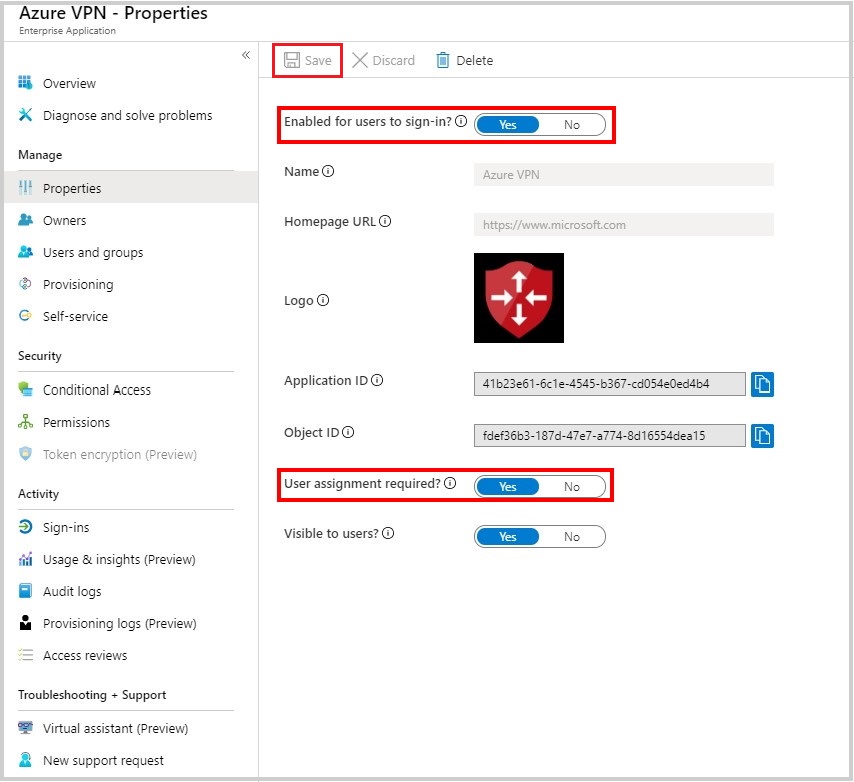

Na página Azure VPN - Propriedades, defina as configurações de entrada.

Defina Habilitado para os usuários entrarem? como Sim. Essa configuração permite que todos os usuários no locatário do AD se conectem à VPN com êxito.

Defina Atribuição de usuário necessária? como Sim se quiser limitar a entrada apenas a usuários que tenham permissões para a VPN do Azure.

Guardar as suas alterações.

Opção 1 - Acesso por utilizador

Abrir a página MFA

Inicie sessão no portal do Azure.

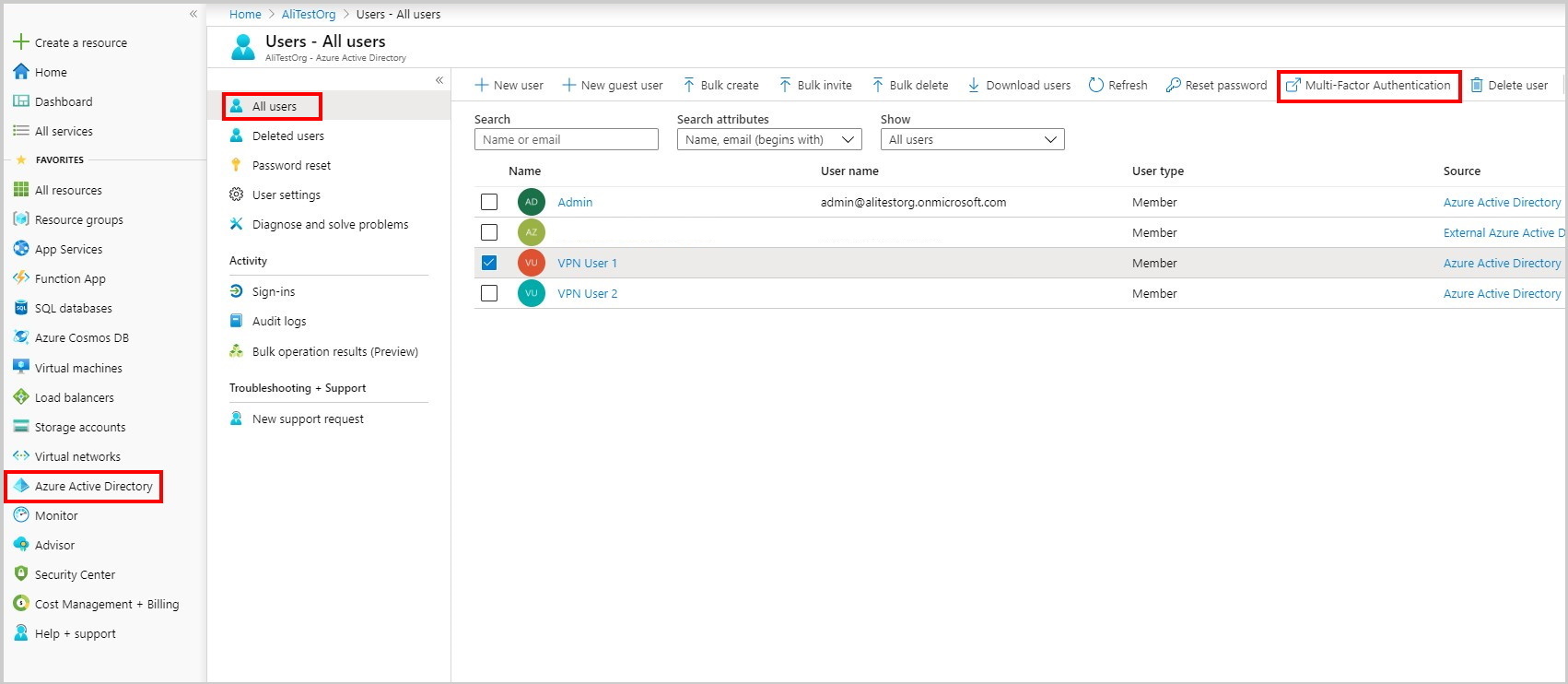

Navegue até Microsoft Entra ID -> Todos os usuários.

Selecione Multi-Factor Authentication para abrir a página multi-factor authentication.

Selecionar utilizadores

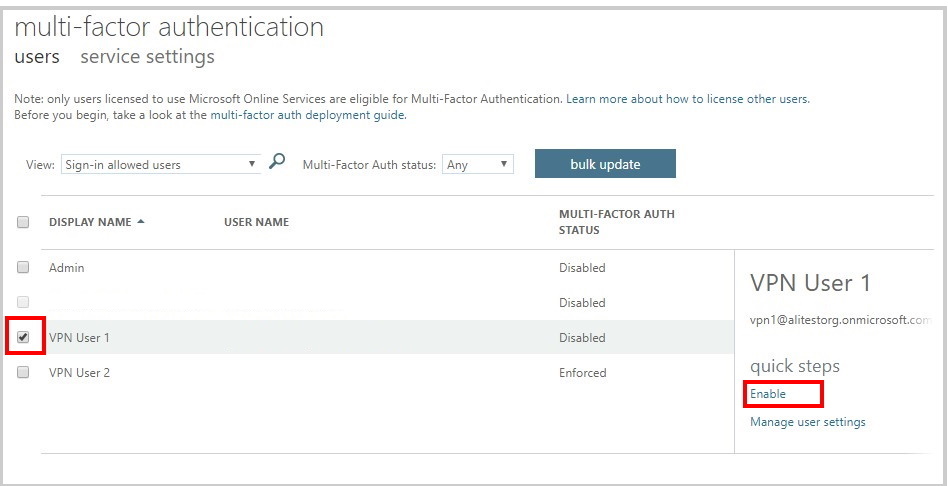

Na página de autenticação multifator, selecione o(s) usuário(s) para o(s) qual(is) você deseja habilitar a MFA.

Selecione Ativar.

Opção 2 - Acesso condicional

O Acesso Condicional permite um controle de acesso refinado por aplicativo. Para usar o Acesso Condicional, você deve ter o licenciamento do Microsoft Entra ID P1 ou P2 ou superior aplicado aos usuários que estarão sujeitos às regras de Acesso Condicional.

Navegue até a página Aplicativos corporativos - Todos os aplicativos e clique em Azure VPN.

- Clique em Acesso condicional.

- Clique em Nova política para abrir o painel Novo .

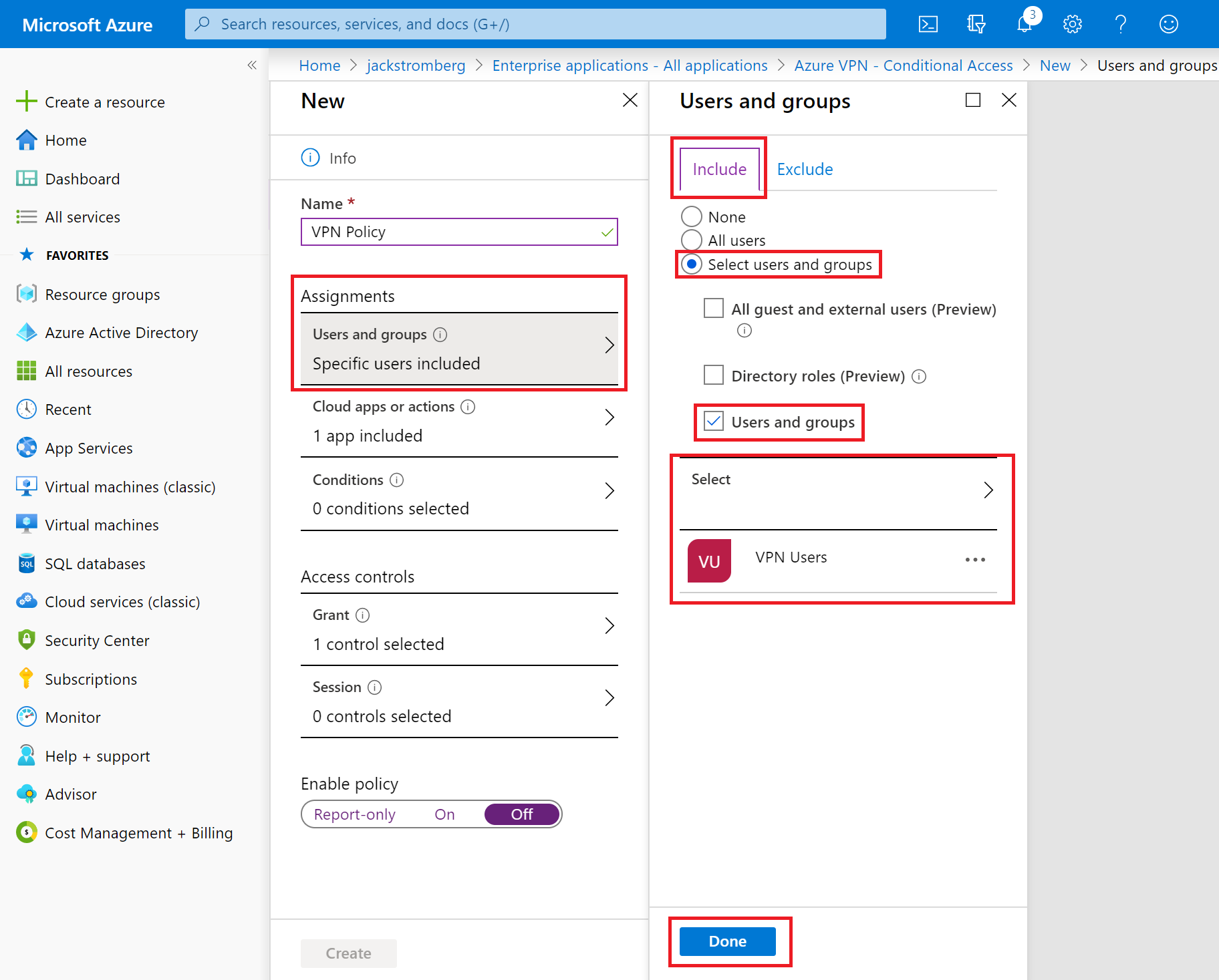

No painel Novo, navegue até Atribuições -> Usuários e grupos. Na guia Usuários e grupos ->Inclusão:

- Clique em Selecionar usuários e grupos.

- Verifique Usuários e grupos.

- Clique em Selecionar para selecionar um grupo ou conjunto de usuários a serem afetados pela MFA.

- Clique em Concluído.

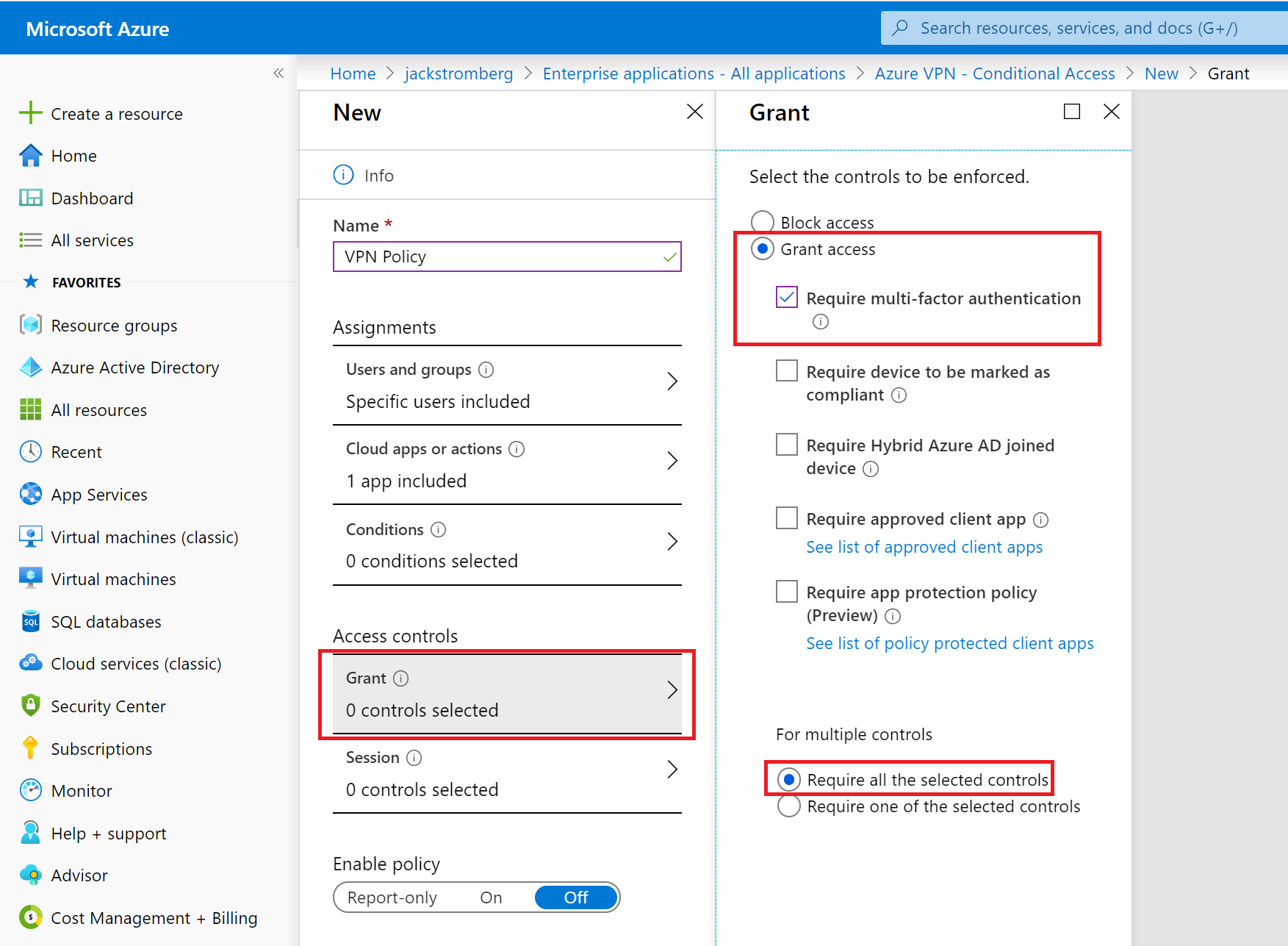

No painel Novo, navegue até o painel Controles de acesso -> Concessão:

- Clique em Conceder acesso.

- Clique em Exigir autenticação multifator.

- Clique em Exigir todos os controles selecionados.

- Clique em Selecionar.

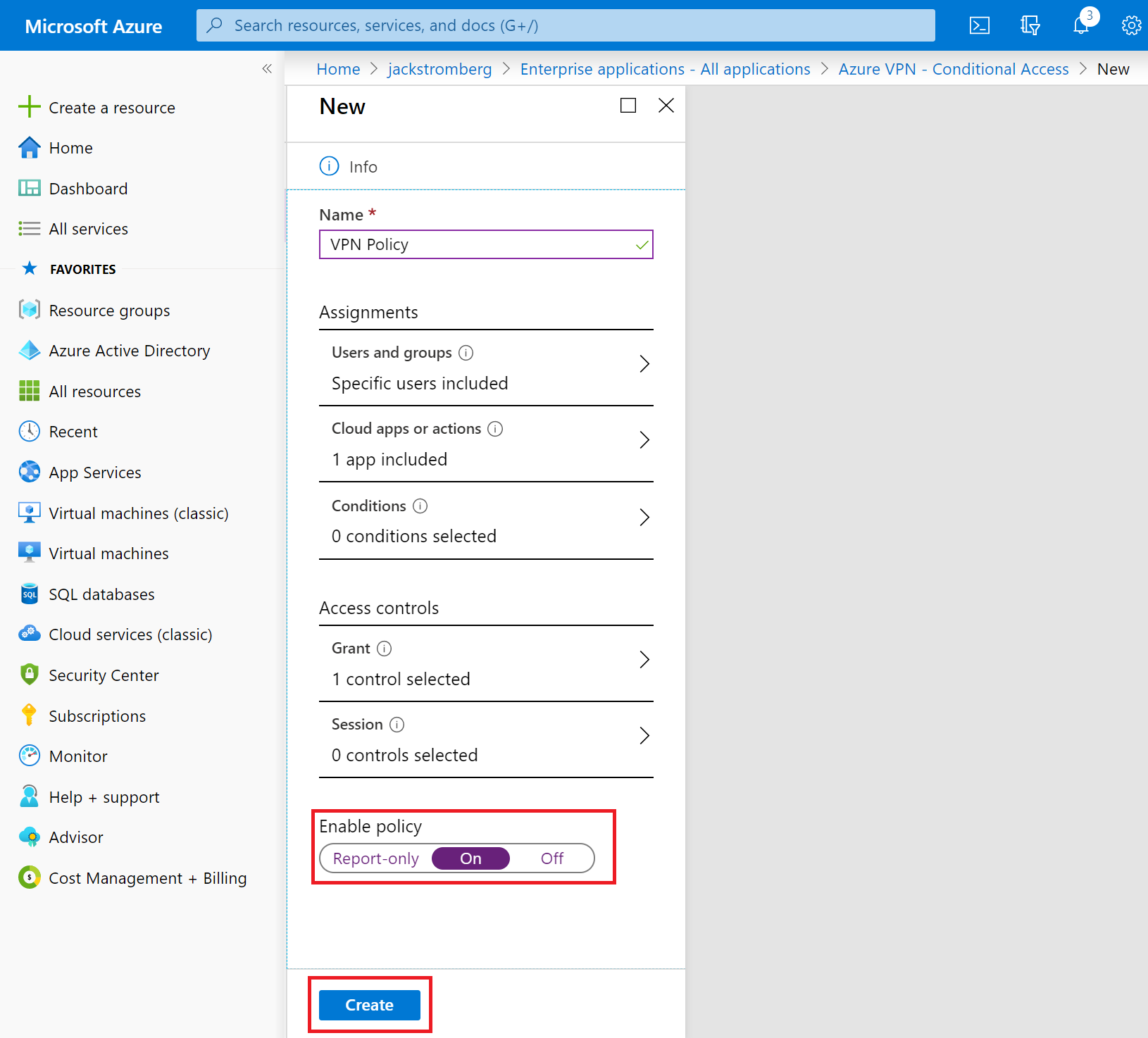

Na seção Habilitar política:

- Selecione Ativado.

- Clique em Criar.

Próximos passos

Para se conectar à sua rede virtual, você deve criar e configurar um perfil de cliente VPN. Consulte Configurar um cliente VPN para conexões VPN P2S.