Descrição geral das configurações de dispositivos VPN de parceiros

Este artigo fornece uma descrição geral da configuração de dispositivos VPN no local para ligar a gateways de VPN do Azure. É utilizado um exemplo de configuração da rede virtual do Azure e do gateway de VPN para lhe mostrar como ligar a diferentes configurações de dispositivos VPN no local com os mesmos parâmetros.

Requisitos dos dispositivos

Os gateways de VPN do Azure utilizam conjuntos de protocolos IPsec/IKE padrão para túneis VPN site a site (S2S). Para obter uma lista de parâmetros IPsec/IKE e algoritmos criptográficos para gateways de VPN do Azure, veja Acerca dos dispositivos VPN. Também pode especificar os algoritmos exatos e os pontos fortes da chave para uma ligação específica, conforme descrito em Acerca dos requisitos criptográficos.

Túnel VPN único

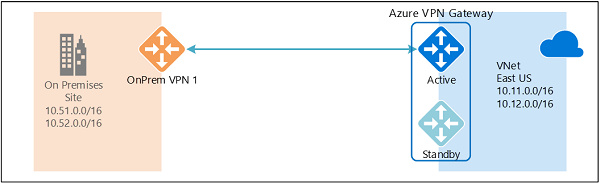

A primeira configuração no exemplo consiste num único túnel VPN S2S entre um gateway de VPN do Azure e um dispositivo VPN no local. Opcionalmente, pode configurar o Protocolo BGP (Border Gateway Protocol) através do túnel VPN.

Para obter instruções passo a passo para configurar um único túnel VPN, veja Configurar uma ligação site a site. As secções seguintes especificam os parâmetros de ligação para a configuração de exemplo e fornecem um script do PowerShell para o ajudar a começar.

Parâmetros da ligação

Esta secção lista os parâmetros dos exemplos descritos nas secções anteriores.

| Parâmetro | Valor |

|---|---|

| Prefixos de endereços de rede virtual | 10.11.0.0/16 10.12.0.0/16 |

| Azure VPN gateway IP | IP do Azure Gateway de VPN |

| Prefixos de endereços no local | 10.51.0.0/16 10.52.0.0/16 |

| IP do dispositivo VPN no local | IP do dispositivo VPN no local |

| * REDE virtual BGP ASN | 65010 |

| * IP do elemento da rede BGP do Azure | 10.12.255.30 |

| * ASN bgp no local | 65050 |

| * IP do elemento da rede BGP no local | 10.52.255.254 |

* Parâmetro opcional apenas para BGP.

Script do PowerShell de exemplo

Esta secção fornece um script de exemplo para começar. Para obter instruções detalhadas, veja Criar uma ligação VPN S2S com o PowerShell.

# Declare your variables

$Sub1 = "Replace_With_Your_Subscription_Name"

$RG1 = "TestRG1"

$Location1 = "East US 2"

$VNetName1 = "TestVNet1"

$FESubName1 = "FrontEnd"

$BESubName1 = "Backend"

$GWSubName1 = "GatewaySubnet"

$VNetPrefix11 = "10.11.0.0/16"

$VNetPrefix12 = "10.12.0.0/16"

$FESubPrefix1 = "10.11.0.0/24"

$BESubPrefix1 = "10.12.0.0/24"

$GWSubPrefix1 = "10.12.255.0/27"

$VNet1ASN = 65010

$DNS1 = "8.8.8.8"

$GWName1 = "VNet1GW"

$GWIPName1 = "VNet1GWIP"

$GWIPconfName1 = "gwipconf1"

$Connection15 = "VNet1toSite5"

$LNGName5 = "Site5"

$LNGPrefix50 = "10.52.255.254/32"

$LNGPrefix51 = "10.51.0.0/16"

$LNGPrefix52 = "10.52.0.0/16"

$LNGIP5 = "Your_VPN_Device_IP"

$LNGASN5 = 65050

$BGPPeerIP5 = "10.52.255.254"

# Connect to your subscription and create a new resource group

Connect-AzAccount

Select-AzSubscription -SubscriptionName $Sub1

New-AzResourceGroup -Name $RG1 -Location $Location1

# Create virtual network

$fesub1 = New-AzVirtualNetworkSubnetConfig -Name $FESubName1 -AddressPrefix $FESubPrefix1 $besub1 = New-AzVirtualNetworkSubnetConfig -Name $BESubName1 -AddressPrefix $BESubPrefix1

$gwsub1 = New-AzVirtualNetworkSubnetConfig -Name $GWSubName1 -AddressPrefix $GWSubPrefix1

New-AzVirtualNetwork -Name $VNetName1 -ResourceGroupName $RG1 -Location $Location1 -AddressPrefix $VNetPrefix11,$VNetPrefix12 -Subnet $fesub1,$besub1,$gwsub1

# Create VPN gateway

$gwpip1 = New-AzPublicIpAddress -Name $GWIPName1 -ResourceGroupName $RG1 -Location $Location1 -AllocationMethod Dynamic

$vnet1 = Get-AzVirtualNetwork -Name $VNetName1 -ResourceGroupName $RG1

$subnet1 = Get-AzVirtualNetworkSubnetConfig -Name "GatewaySubnet" -VirtualNetwork $vnet1

$gwipconf1 = New-AzVirtualNetworkGatewayIpConfig -Name $GWIPconfName1 -Subnet $subnet1 -PublicIpAddress $gwpip1

New-AzVirtualNetworkGateway -Name $GWName1 -ResourceGroupName $RG1 -Location $Location1 -IpConfigurations $gwipconf1 -GatewayType Vpn -VpnType RouteBased -GatewaySku VpnGw1 -Asn $VNet1ASN

# Create local network gateway

New-AzLocalNetworkGateway -Name $LNGName5 -ResourceGroupName $RG1 -Location $Location1 -GatewayIpAddress $LNGIP5 -AddressPrefix $LNGPrefix51,$LNGPrefix52 -Asn $LNGASN5 -BgpPeeringAddress $BGPPeerIP5

# Create the S2S VPN connection

$vnet1gw = Get-AzVirtualNetworkGateway -Name $GWName1 -ResourceGroupName $RG1

$lng5gw = Get-AzLocalNetworkGateway -Name $LNGName5 -ResourceGroupName $RG1

New-AzVirtualNetworkGatewayConnection -Name $Connection15 -ResourceGroupName $RG1 -VirtualNetworkGateway1 $vnet1gw -LocalNetworkGateway2 $lng5gw -Location $Location1 -ConnectionType IPsec -SharedKey 'AzureA1b2C3' -EnableBGP $False

(Opcional) Utilizar a política IPsec/IKE personalizada com UsePolicyBasedTrafficSelectors

Se os seus dispositivos VPN não suportarem seletores de tráfego qualquer para qualquer, como configurações baseadas em rotas ou baseadas em VTI, crie uma política IPsec/IKE personalizada com a opção UsePolicyBasedTrafficSelectors .

Importante

Tem de criar uma política IPsec/IKE para ativar a opção UsePolicyBasedTrafficSelectors na ligação.

O script de exemplo cria uma política IPsec/IKE com os seguintes algoritmos e parâmetros:

- IKEv2: AES256, SHA384, DHGroup24

- IPsec: AES256, SHA1, PFS24, SA Lifetime 7.200 segundos e 20.480.000 KB (20 GB)

O script aplica a política IPsec/IKE e ativa a opção UsePolicyBasedTrafficSelectors na ligação.

$ipsecpolicy5 = New-AzIpsecPolicy -IkeEncryption AES256 -IkeIntegrity SHA384 -DhGroup DHGroup24 -IpsecEncryption AES256 -IpsecIntegrity SHA1 -PfsGroup PFS24 -SALifeTimeSeconds 7200 -SADataSizeKilobytes 20480000

$vnet1gw = Get-AzVirtualNetworkGateway -Name $GWName1 -ResourceGroupName $RG1

$lng5gw = Get-AzLocalNetworkGateway -Name $LNGName5 -ResourceGroupName $RG1

New-AzVirtualNetworkGatewayConnection -Name $Connection15 -ResourceGroupName $RG1 -VirtualNetworkGateway1 $vnet1gw -LocalNetworkGateway2 $lng5gw -Location $Location1 -ConnectionType IPsec -SharedKey 'AzureA1b2C3' -EnableBGP $False -IpsecPolicies $ipsecpolicy5 -UsePolicyBasedTrafficSelectors $True

(Opcional) Utilizar o BGP na ligação VPN S2S

Quando cria a ligação VPN S2S, pode opcionalmente utilizar o BGP para o gateway de VPN. Esta abordagem tem duas diferenças:

Os prefixos de endereço no local podem ser um único endereço de anfitrião. O endereço IP do elemento de rede BGP no local é especificado da seguinte forma:

New-AzLocalNetworkGateway -Name $LNGName5 -ResourceGroupName $RG1 -Location $Location1 -GatewayIpAddress $LNGIP5 -AddressPrefix $LNGPrefix50 -Asn $LNGASN5 -BgpPeeringAddress $BGPPeerIP5Quando cria a ligação, tem de definir a opção -EnableBGP para $True:

New-AzVirtualNetworkGatewayConnection -Name $Connection15 -ResourceGroupName $RG1 -VirtualNetworkGateway1 $vnet1gw -LocalNetworkGateway2 $lng5gw -Location $Location1 -ConnectionType IPsec -SharedKey 'AzureA1b2C3' -EnableBGP $True

Passos seguintes

Para obter instruções passo a passo para configurar gateways de VPN ativos-ativos, veja Configurar gateways de VPN ativos-ativos para ligações entre locais e VNet a VNet.