Integrar a autenticação RADIUS do gateway VPN do Azure com o servidor NPS para autenticação multifator

O artigo descreve como integrar o NPS (Servidor de Políticas de Rede) com a autenticação RADIUS do gateway de VPN do Azure para fornecer autenticação multifator (MFA) para conexões VPN ponto a site.

Pré-requisito

Para habilitar o MFA, os usuários devem estar no Microsoft Entra ID, que deve ser sincronizado do ambiente local ou de nuvem. Além disso, o usuário já deve ter concluído o processo de registro automático para MFA. Se o seu MFA for baseado em texto (SMS, código de verificação de aplicativo móvel, etc.) e exigir que o usuário insira um código ou texto na interface do usuário do cliente VPN, a autenticação não terá êxito e não será um cenário suportado. Para obter mais informações, consulte Configurar minha conta para verificação em duas etapas

Passos detalhados

Etapa 1: Criar um gateway de rede virtual

Inicie sessão no Portal do Azure.

Na rede virtual que hospedará o gateway de rede virtual, selecione Sub-redes e, em seguida, selecione Sub-rede do gateway para criar uma sub-rede.

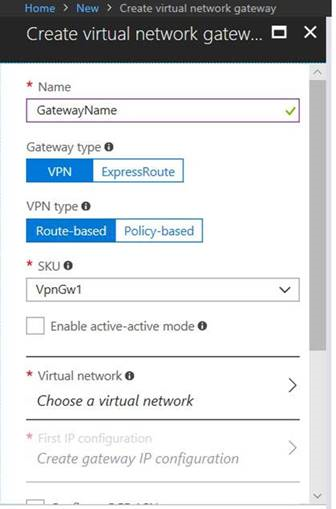

Crie um gateway de rede virtual especificando as seguintes configurações:

Tipo de gateway: selecione VPN.

Tipo de VPN: Selecione Baseado em rota.

SKU: Selecione um tipo de SKU com base em suas necessidades.

Rede virtual: selecione a rede virtual na qual você criou a sub-rede do gateway.

Etapa 2: Configurar o NPS para autenticação multifator do Microsoft Entra

No servidor NPS, instale a extensão NPS para autenticação multifator do Microsoft Entra.

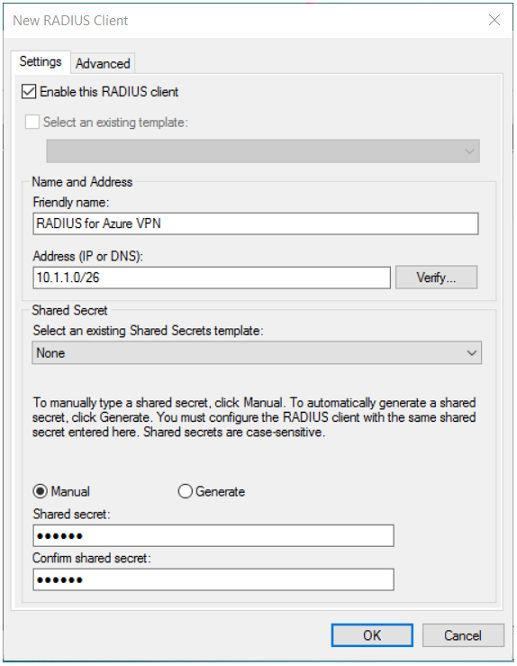

Abra o console do NPS, clique com o botão direito do mouse em Clientes RADIUS e selecione Novo. Crie o cliente RADIUS especificando as seguintes configurações:

Nome amigável: digite qualquer nome.

Endereço (IP ou DNS): digite a sub-rede do gateway que você criou na Etapa 1.

Segredo compartilhado: digite qualquer chave secreta e lembre-se dela para uso posterior.

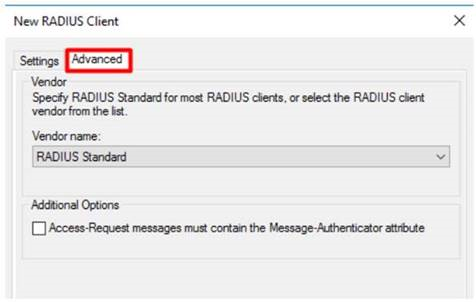

Na guia Avançado, defina o nome do fornecedor como RADIUS Standard e verifique se a caixa de seleção Opções Adicionais não está marcada.

Vá para Políticas>de Diretivas de Rede, clique duas vezes em Conexões com a diretiva de servidor de Roteamento e Acesso Remoto da Microsoft, selecione Conceder acesso e clique em OK.

Etapa 3: Configurar o gateway de rede virtual

Faça logon no portal do Azure.

Abra o gateway de rede virtual que você criou. Verifique se o tipo de gateway está definido como VPN e se o tipo de VPN é baseado em rota.

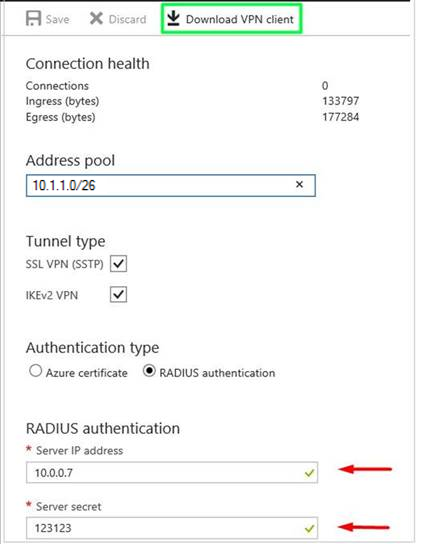

Clique em Configuração do ponto para o site>Configurar agora e especifique as seguintes configurações:

Pool de endereços: digite a sub-rede do gateway criada na etapa 1.

Tipo de autenticação: Selecione autenticação RADIUS.

Endereço IP do servidor: digite o endereço IP do servidor NPS.