Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

Nota

O Defender para Endpoint no iOS utiliza uma VPN para fornecer a funcionalidade Proteção Web. Esta não é uma VPN normal e é uma VPN local/de ciclo autónomo que não aceita tráfego fora do dispositivo.

Configurar Microsoft Defender para Endpoint sinais de risco na política de proteção de aplicações (MAM)

Microsoft Defender para Endpoint no iOS, que já protege os utilizadores empresariais em cenários de Gestão de Dispositivos Móvel (MDM), agora expande o suporte à Gestão de Aplicações Móveis (MAM) para dispositivos que não estão inscritos através da gestão de dispositivos móveis (MDM) Intune. Também expande este suporte aos clientes que utilizam outras soluções de gestão de mobilidade empresarial, ao mesmo tempo que utilizam Intune para a gestão de aplicações móveis (MAM). Esta capacidade permite-lhe gerir e proteger os dados da sua organização numa aplicação.

Microsoft Defender para Endpoint em informações sobre ameaças para iOS são aplicadas por Intune Políticas de Proteção de Aplicações para proteger estas aplicações. Proteção de aplicações políticas (APP) são regras que garantem que os dados de uma organização permanecem seguros ou contidos numa aplicação gerida. Uma aplicação gerida tem políticas de proteção de aplicações aplicadas à mesma e pode ser gerida por Intune.

Microsoft Defender para Endpoint no iOS suportam ambas as configurações da MAM

- Intune MDM + MAM: os administradores de TI só podem gerir aplicações através de Políticas de Proteção de Aplicações em dispositivos inscritos com Intune gestão de dispositivos móveis (MDM).

- MAM sem inscrição de dispositivos: a MAM sem inscrição de dispositivos ou MAM-WE permite que os administradores de TI façam a gestão de aplicações através de Políticas de Proteção de Aplicações em dispositivos não inscritos com Intune MDM. Isto significa que as aplicações podem ser geridas por Intune em dispositivos inscritos com fornecedores não Microsoft EMM. Para gerir aplicações com ambas as configurações acima, os clientes devem utilizar Intune no centro de administração do Microsoft Intune

Para ativar esta capacidade, um administrador tem de configurar a ligação entre Microsoft Defender para Endpoint e Intune, criar a política de proteção de aplicações e aplicar a política em aplicações e dispositivos visados.

Os utilizadores finais também têm de tomar medidas para instalar Microsoft Defender para Endpoint no respetivo dispositivo e ativar o fluxo de inclusão.

Pré-requisitos

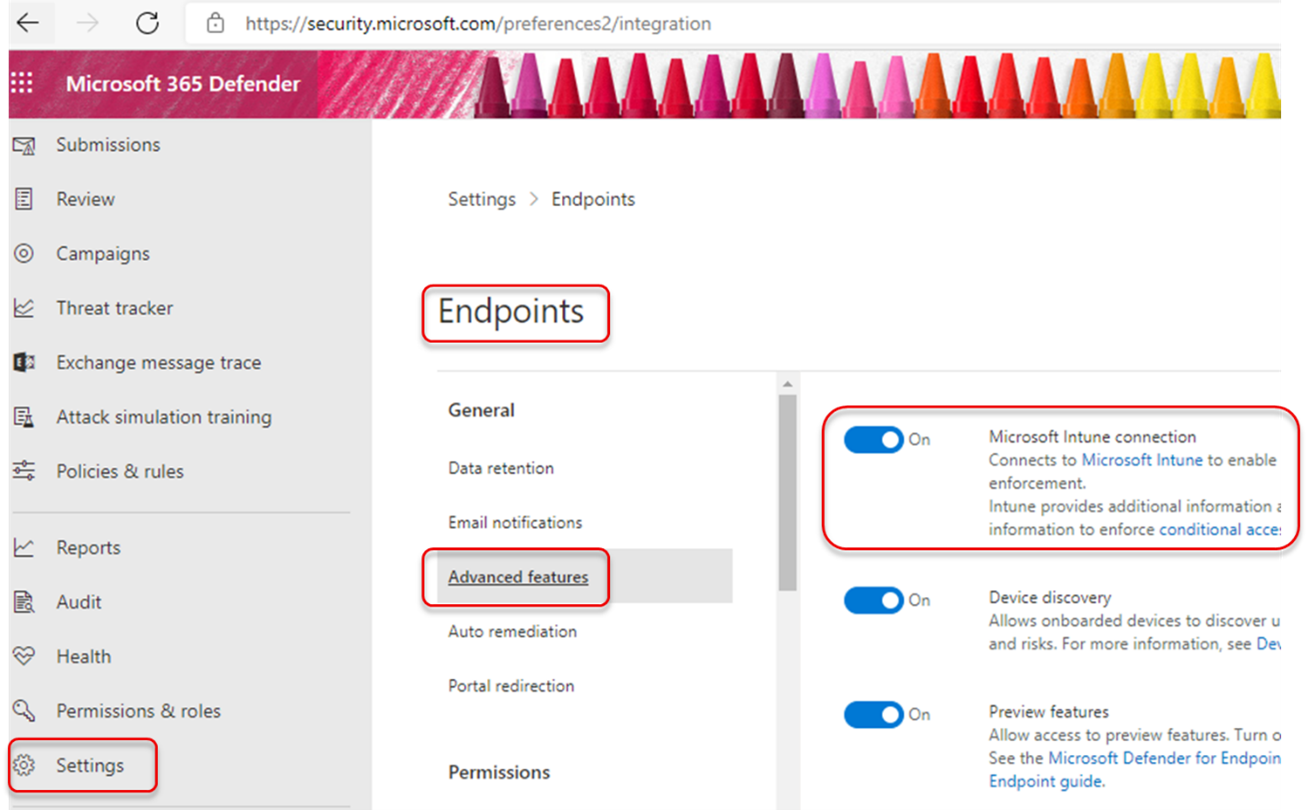

Verifique se o conector Intune está ativado no Portal de segurança.

No portal Microsoft Defender, aceda a Definições>Pontos Finais Funcionalidades Avançadas> e certifique-se de que Microsoft Intune ligação está ativada.Verifique se o conector app está ativado no portal do Intune.

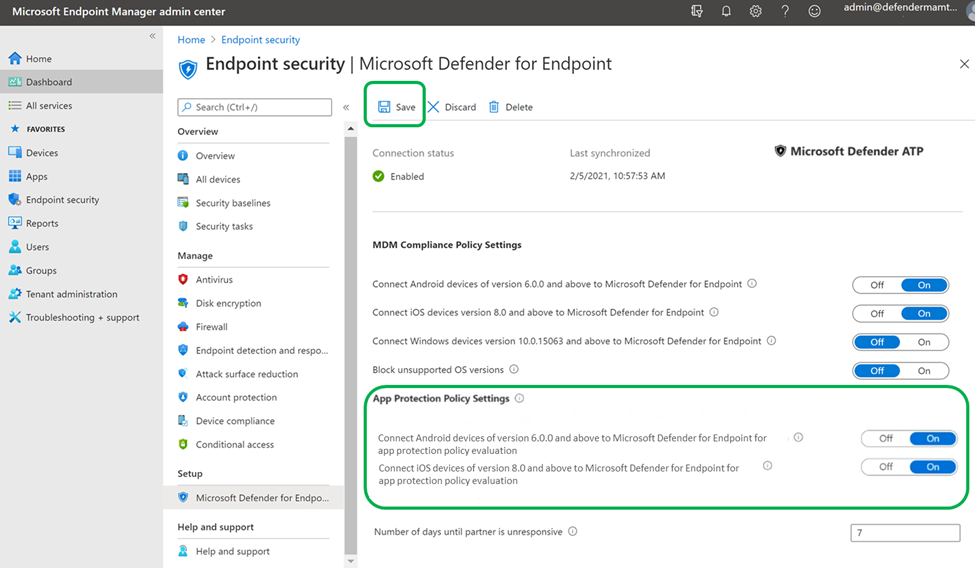

No centro de administração do Microsoft Intune, aceda a Segurança > do Ponto FinalMicrosoft Defender para Endpoint e certifique-se de que o Estado da ligação está ativado.

Criar uma política de proteção de aplicações

Bloqueie o acesso ou a eliminação de dados de uma aplicação gerida com base em sinais de risco Microsoft Defender para Endpoint ao criar uma política de proteção de aplicações. Microsoft Defender para Endpoint pode ser configurado para enviar sinais de ameaças a serem utilizados em políticas de proteção de aplicações (APP, também conhecida como MAM). Com esta capacidade, pode utilizar Microsoft Defender para Endpoint para proteger aplicações geridas.

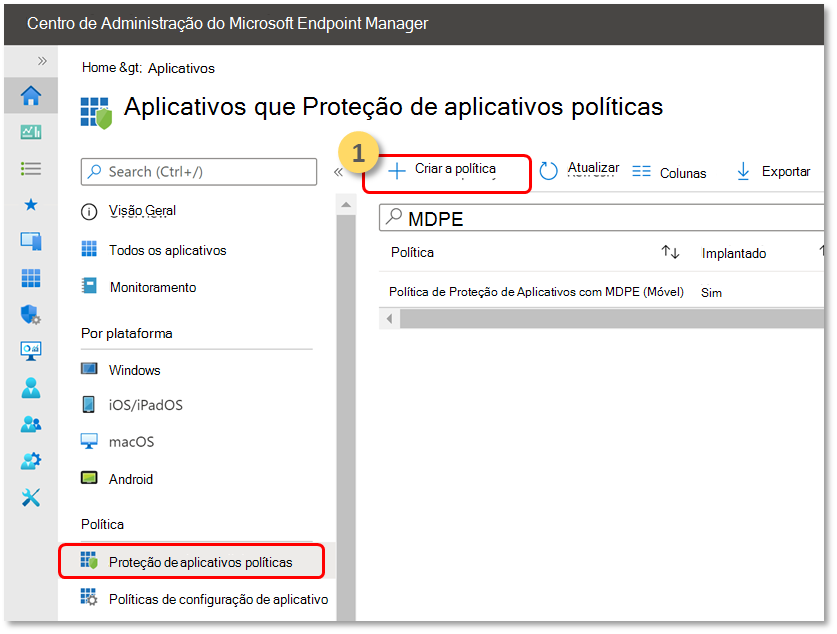

Criar uma política

Proteção de aplicações políticas (APP) são regras que garantem que os dados de uma organização permanecem seguros ou contidos numa aplicação gerida. Uma política pode ser uma regra que é imposta quando o utilizador tenta aceder ou mover dados "empresariais", ou um conjunto de ações que são proibidas ou monitorizadas quando o utilizador está dentro da aplicação.Adicionar aplicações

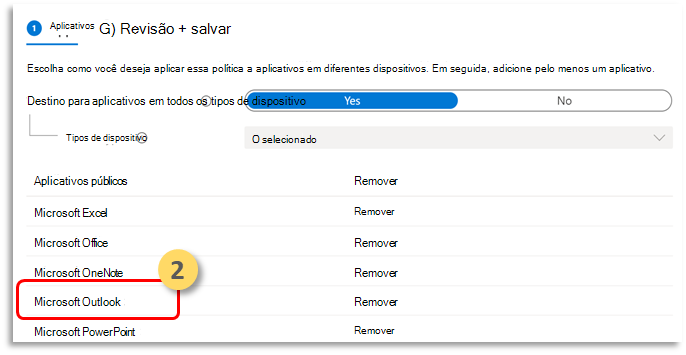

a. Escolha como pretende aplicar esta política a aplicações em diferentes dispositivos. Em seguida, adicione pelo menos uma aplicação.

Utilize esta opção para especificar se esta política se aplica a dispositivos não geridos. Também pode optar por direcionar a sua política para aplicações em dispositivos de qualquer estado de gestão. Uma vez que a gestão de aplicações móveis não requer gestão de dispositivos, pode proteger os dados da empresa em dispositivos geridos e não geridos. A gestão centra-se na identidade do utilizador, o que remove o requisito de gestão de dispositivos. As empresas podem utilizar políticas de proteção de aplicações com ou sem MDM ao mesmo tempo. Por exemplo, considere um funcionário que utiliza um telemóvel emitido pela empresa e o seu próprio tablet pessoal. O telemóvel da empresa está inscrito na MDM e protegido por políticas de proteção de aplicações enquanto o dispositivo pessoal está protegido apenas por políticas de proteção de aplicações.b. Selecione Aplicações.

Uma aplicação gerida é uma aplicação que tem políticas de proteção de aplicações aplicadas à mesma e pode ser gerida por Intune. Qualquer aplicação integrada com o SDK Intune ou encapsulada pelo Intune App Wrapping Tool pode ser gerida com Intune políticas de proteção de aplicações. Veja a lista oficial de Microsoft Intune aplicações protegidas criadas com estas ferramentas e que estão disponíveis para utilização pública.Exemplo: Outlook como uma aplicação gerida

Selecione as definições Plataforma, Aplicações, Proteção de dados, Requisitos de acesso que a sua organização necessita para a sua política.

Defina os requisitos de segurança de início de sessão para a sua política de proteção.

Selecione Definir > o nível máximo de ameaça permitido do dispositivo em Condições do Dispositivo de Iniciação > Condicional e introduza um valor. Tem de ser configurado para Baixo, Médio, Alto ou Seguro. As ações disponíveis são Bloquear acesso ou Apagar dados. Selecione Ação: "Bloquear Acesso". Microsoft Defender para Endpoint no iOS partilha este Nível de Ameaça de Dispositivo.Atribua grupos de utilizadores aos quais a política tem de ser aplicada.

Selecione Grupos incluídos. Em seguida, adicione os grupos relevantes.Para obter mais informações sobre a política de proteção de aplicações ou MAM, veja Definições de política de proteção de aplicações iOS.

Implementar Microsoft Defender para Endpoint para MAM ou em dispositivos não inscritos

Microsoft Defender para Endpoint no iOS ativa o cenário de política de proteção de aplicações e está disponível na loja de aplicações da Apple.

Quando as políticas de proteção de aplicações são configuradas para que as aplicações incluam sinais de risco de dispositivos de Microsoft Defender para Endpoint, os utilizadores são redirecionados para instalar Microsoft Defender para Endpoint ao utilizar essas aplicações. Em alternativa, os utilizadores também podem instalar a versão mais recente da aplicação diretamente a partir da loja de aplicações da Apple.

Certifique-se de que o dispositivo está registado no Authenticator com a mesma conta a ser utilizada para integrar no Defender para um registo MAM bem-sucedido.