Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

Os ataques de phishing tentam roubar informações confidenciais através de e-mails, sites, mensagens SMS ou outras formas de comunicação eletrónica. Tentam parecer comunicações oficiais de empresas legítimas ou indivíduos.

Os cibercriminosos tentam muitas vezes roubar nomes de utilizador, palavras-passe, detalhes do cartão de crédito, informações da conta bancária ou outras credenciais. Utilizam informações roubadas para fins maliciosos, como hacking, roubo de identidade ou roubo de dinheiro diretamente de contas bancárias e cartões de crédito. A informação também pode ser vendida em mercados subterrâneos cibercriminosos.

Os ataques de engenharia social são concebidos para tirar partido do possível lapso de decisão de um utilizador. Tenha em atenção e nunca forneça informações confidenciais ou pessoais através de e-mail ou sites desconhecidos ou por telefone. Lembre-se de que os e-mails de phishing foram concebidos para parecerem legítimos.

Conhecer os sinais de um esquema de phishing

A melhor protecção é a consciência e a educação. Não abra anexos ou ligações em e-mails não solicitados, mesmo que os e-mails sejam provenientes de uma origem reconhecida. Se o e-mail for inesperado, tenha cuidado ao abrir o anexo e verifique o URL.

As empresas devem educar e formar os seus colaboradores para estarem atentos a qualquer comunicação que solicite informações pessoais ou financeiras. Também devem instruir os funcionários a reportarem imediatamente a ameaça à equipa de operações de segurança da empresa.

Seguem-se vários sinais reveladores de um esquema de phishing:

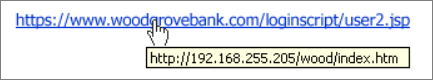

As ligações ou URLs fornecidos nos e-mails não apontam para a localização correta ou apontam para um site de terceiros não afiliado ao remetente do e-mail. Por exemplo, na imagem abaixo do URL fornecido não corresponde ao URL para o qual será utilizado.

Existe um pedido de informações pessoais , como números de segurança social ou informações bancárias ou financeiras. Geralmente, as comunicações oficiais não lhe solicitam informações pessoais sob a forma de um e-mail.

Os itens no endereço de e-mail serão alterados para que sejam semelhantes a um endereço de e-mail legítimo, mas tenham adicionado números ou letras alteradas.

A mensagem é inesperada e não solicitada. Se receber subitamente um e-mail de uma entidade ou de uma pessoa com quem raramente lida, considere este e-mail suspeito.

A mensagem ou o anexo pede-lhe para ativar macros, ajustar as definições de segurança ou instalar aplicações. Os e-mails normais não lhe pedem para fazer isto.

A mensagem contém erros. As mensagens empresariais legítimas são menos propensas a erros tipográficos ou gramaticais ou contêm informações erradas.

O endereço do remetente não corresponde à assinatura na própria mensagem. Por exemplo, um e-mail é suposto ser de Maria da Contoso Corp, mas o endereço do remetente é joao@example.com.

Existem vários destinatários no campo "Para" e parecem ser endereços aleatórios. Normalmente, as mensagens empresariais são enviadas diretamente para destinatários individuais.

A saudação na própria mensagem não o aborda pessoalmente. Para além das mensagens que se dirigem erradamente a uma pessoa diferente, as saudações que usam indevidamente o seu nome ou extraem o seu nome diretamente do seu endereço de e-mail tendem a ser maliciosas.

O site parece familiar, mas existem inconsistências ou coisas que não estão bem. Os sinais de aviso incluem logótipos desatualizados, erros de digitação ou pedir aos utilizadores para fornecerem informações adicionais que não são pedidas por sites de início de sessão legítimos.

A página que é aberta não é uma página dinâmica, mas sim uma imagem concebida para se parecer com o site com o qual está familiarizado. Pode ser apresentado um pop-up que pede credenciais.

Em caso de dúvida, contacte a empresa através de canais conhecidos para verificar se algum e-mail suspeito é, de facto, legítimo.

Soluções de software para organizações

O Microsoft Edge e o Windows Defender Application Guard oferecem proteção contra a ameaça crescente de ataques direcionados através da tecnologia de virtualização Hyper-V líder do setor da Microsoft. Se um site navegado for considerado não fidedigno, o contentor hyper-V isola esse dispositivo do resto da sua rede, o que impedirá o acesso aos seus dados empresariais.

As funcionalidades de segurança incorporadas para todas as caixas de correio na nuvem oferecem fiabilidade e proteção de classe empresarial contra spam e software maligno, mantendo o acesso ao e-mail durante e após emergências. Ao utilizar várias camadas de filtragem, as funcionalidades de segurança incorporadas para todas as caixas de correio na nuvem podem fornecer controlos diferentes para filtragem de spam, como controlos de correio em massa e spam internacional, que melhoram a sua proteção.

Utilize Microsoft Defender para Office 365 para ajudar a proteger o seu e-mail, ficheiros e armazenamento online contra software maligno. Oferece proteção holística no Microsoft Teams, Word, Excel, PowerPoint, Visio, SharePoint Online e OneDrive para Empresas. Ao proteger contra anexos não seguros e ao expandir a proteção contra ligações maliciosas, complementa as funcionalidades de segurança incorporadas para todas as caixas de correio na nuvem para proporcionar uma melhor proteção de zero dias.

O que fazer se tiver sido vítima de um esquema de phishing

Se pensa que foi vítima de um ataque de phishing:

- Contacte o seu administrador de TI se estiver num computador de trabalho

- Alterar imediatamente todas as palavras-passe associadas às contas

- Comunicar qualquer atividade fraudulenta à sua empresa bancária e de cartão de crédito

Spam de relatórios

Outlook.com: se receber uma mensagem de e-mail suspeita que pede informações pessoais, selecione a caixa de verificação junto à mensagem na sua caixa de entrada do Outlook. Selecione a seta junto a Lixo e, em seguida, selecione Phishing.

Microsoft Office Outlook: na mensagem suspeita, selecione Comunicar mensagem no friso e, em seguida, selecione Phishing.

Microsoft 365: utilize o portal submissões no Microsoft 365 Defender para submeter o exemplo de lixo ou phishing à Microsoft para análise. Para obter mais informações, consulte Como devo proceder para comunicar um e-mail ou ficheiro suspeito à Microsoft?.

Grupo de Trabalho Anti-Phishing: phishing-report@us-cert.gov. O grupo utiliza relatórios gerados a partir de e-mails enviados para combater esquemas de phishing e hackers. Estão envolvidos ISPs, fornecedores de segurança, instituições financeiras e agências de aplicação da lei.

Se estiver num site suspeito

Microsoft Edge: enquanto estiver num site suspeito, selecione o ícone> Mais (...)Ajuda e feedback>Reportar site não seguro. Siga as instruções apresentadas na página Web para comunicar o site.

Internet Explorer: enquanto estiver num site suspeito, selecione o ícone de engrenagem, aponte para Segurança e, em seguida, selecione Reportar Site Não Seguro. Siga as instruções apresentadas na página Web para comunicar o site.