Arquitetura do Microsoft Defender for Identity

O Microsoft Defender for Identity monitora seus controladores de domínio capturando e analisando o tráfego de rede, aproveitando eventos do Windows diretamente de seus controladores de domínio e, em seguida, analisa os dados em busca de ataques e ameaças.

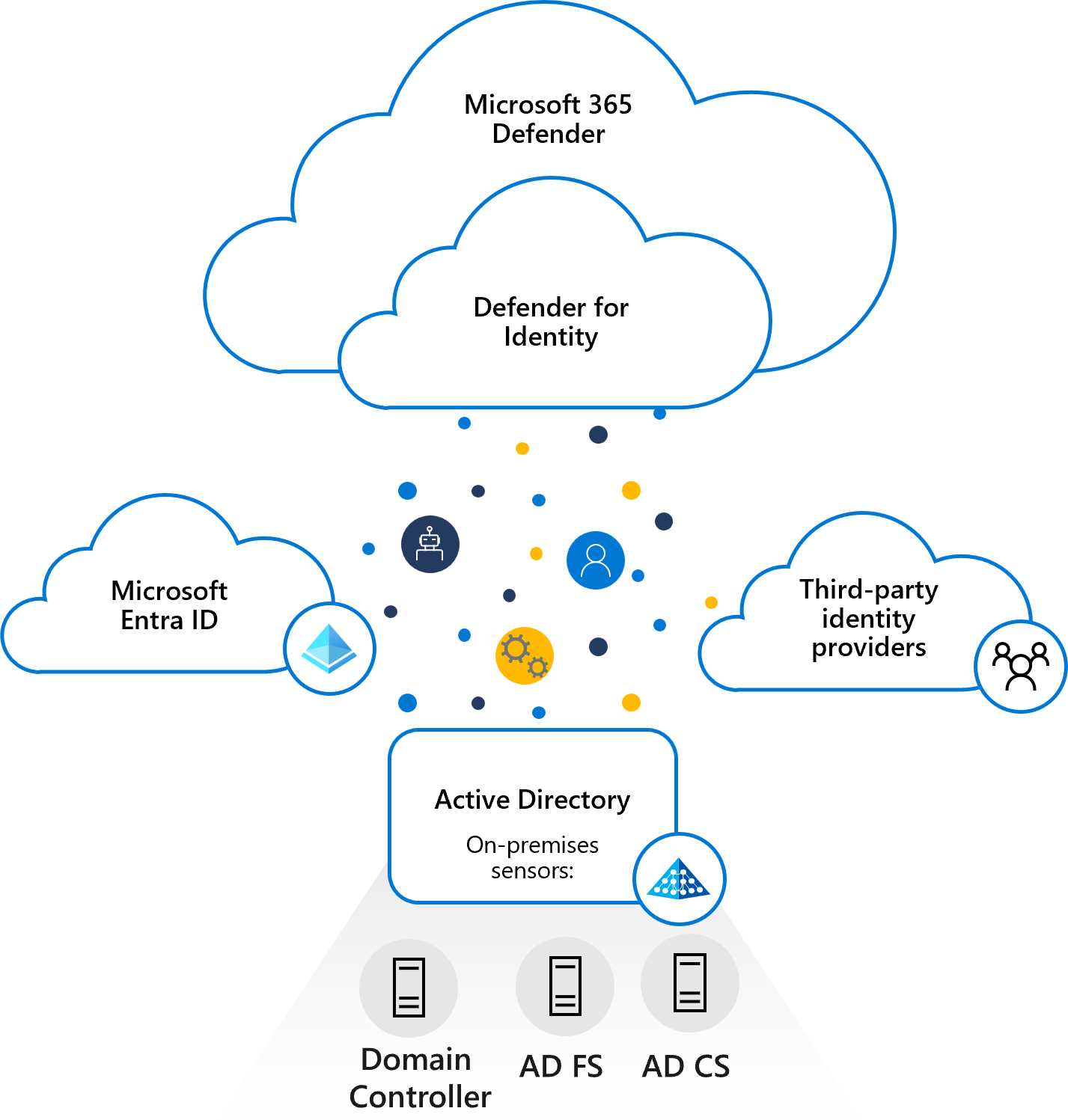

A imagem a seguir mostra como o Defender for Identity é colocado em camadas sobre o Microsoft Defender XDR e funciona em conjunto com outros serviços da Microsoft e provedores de identidade de terceiros para monitorar o tráfego proveniente de controladores de domínio e servidores do Ative Directory.

Instalado diretamente no controlador de domínio, nos servidores dos Serviços de Federação do Ative Directory (AD FS) ou dos Serviços de Certificados do Ative Directory (AD CS), o sensor do Defender for Identity acessa os logs de eventos necessários diretamente dos servidores. Depois que os logs e o tráfego de rede são analisados pelo sensor, o Defender for Identity envia apenas as informações analisadas para o serviço de nuvem do Defender for Identity.

Componentes do Defender for Identity

O Defender for Identity consiste nos seguintes componentes:

Portal do Microsoft Defender

O portal do Microsoft Defender cria seu espaço de trabalho do Defender for Identity, exibe os dados recebidos dos sensores do Defender for Identity e permite monitorar, gerenciar e investigar ameaças em seu ambiente de rede.Os sensores Defender for Identity podem ser instalados diretamente nos seguintes servidores:

- Controladores de domínio: O sensor monitora diretamente o tráfego do controlador de domínio, sem a necessidade de um servidor dedicado ou configuração de espelhamento de porta.

- AD FS / AD CS: O sensor monitora diretamente o tráfego de rede e os eventos de autenticação.

Serviço de nuvem Defender for Identity

O serviço de nuvem Defender for Identity é executado na infraestrutura do Azure e está atualmente implantado na Europa, Reino Unido, Suíça, América do Norte/América Central/Caribe, Austrália Oriental, Ásia e Índia. O serviço de nuvem Defender for Identity está conectado ao gráfico de segurança inteligente da Microsoft.

Portal do Microsoft Defender

Use o portal do Microsoft Defender para:

- Crie seu espaço de trabalho do Defender for Identity.

- Integre com outros serviços de segurança da Microsoft.

- Gerencie as definições de configuração do sensor Defender for Identity.

- Veja os dados recebidos dos sensores do Defender for Identity.

- Monitore atividades suspeitas detetadas e ataques suspeitos com base no modelo de cadeia de destruição de ataque.

- Opcional: O portal também pode ser configurado para enviar e-mails e eventos quando alertas de segurança ou problemas de saúde são detetados.

Nota

Se nenhum sensor estiver instalado no espaço de trabalho do Defender for Identity dentro de 60 dias, o espaço de trabalho poderá ser excluído e você precisará recriá-lo.

Sensor Defender for Identity

O sensor Defender for Identity tem a seguinte funcionalidade principal:

- Capturar e inspecionar o tráfego de rede do controlador de domínio (tráfego local do controlador de domínio)

- Receba eventos do Windows diretamente dos controladores de domínio

- Receba informações de contabilidade RADIUS do seu provedor de VPN

- Recuperar dados sobre usuários e computadores do domínio do Ative Directory

- Executar a resolução de entidades de rede (usuários, grupos e computadores)

- Transfira dados relevantes para o serviço de nuvem Defender for Identity

O sensor Defender for Identity lê eventos localmente, sem a necessidade de comprar e manter hardware ou configurações adicionais. O sensor Defender for Identity também suporta o Rastreamento de Eventos para Windows (ETW), que fornece as informações de log para várias deteções. As deteções baseadas em ETW incluem ataques DCShadow suspeitos tentados usando solicitações de replicação do controlador de domínio e promoção do controlador de domínio.

Processo sincronizador de domínio

O processo de sincronização de domínio é responsável por sincronizar todas as entidades de um domínio específico do Ative Directory proativamente (semelhante ao mecanismo usado pelos próprios controladores de domínio para replicação). Um sensor é escolhido automaticamente aleatoriamente entre todos os seus sensores elegíveis para servir como sincronizador de domínio.

Se o sincronizador de domínio estiver offline por mais de 30 minutos, outro sensor será escolhido automaticamente.

Limitações de recursos

O sensor Defender for Identity inclui um componente de monitoramento que avalia a capacidade de computação e memória disponível no servidor em que está sendo executado. O processo de monitoramento é executado a cada 10 segundos e atualiza dinamicamente a cota de utilização da CPU e da memória no processo do sensor Defender for Identity. O processo de monitoramento garante que o servidor sempre tenha pelo menos 15% dos recursos de computação e memória livres disponíveis.

Não importa o que ocorra no servidor, o processo de monitoramento libera continuamente recursos para garantir que a funcionalidade principal do servidor nunca seja afetada.

Se o processo de monitoramento fizer com que o sensor do Defender for Identity fique sem recursos, apenas o tráfego parcial será monitorado e o alerta de integridade "Tráfego de rede espelhado de porta descartada" aparecerá na página do sensor do Defender for Identity.

Eventos do Windows

Para melhorar a cobertura de deteção do Defender for Identity relacionada a autenticações NTLM, modificações em grupos confidenciais e criação de serviços suspeitos, o Defender for Identity analisa os logs de eventos específicos do Windows.

Para garantir que os logs sejam lidos, verifique se o sensor do Defender for Identity tem as configurações avançadas de política de auditoria configuradas corretamente. Para certificar-se de que o Evento 8004 do Windows é auditado conforme necessário pelo serviço, reveja as definições de auditoria NTLM

Próximo passo

Implantar o Microsoft Defender for Identity com o Microsoft Defender XDR