Nota

O acesso a esta página requer autorização. Podes tentar iniciar sessão ou mudar de diretório.

O acesso a esta página requer autorização. Podes tentar mudar de diretório.

Redes remotas são locais remotos, como uma filial ou redes que exigem conectividade com a Internet. A configuração de redes remotas conecta seus usuários em locais remotos ao Acesso Seguro Global. Depois que uma rede remota estiver configurada, você poderá atribuir um perfil de encaminhamento de tráfego para gerenciar o tráfego da rede corporativa. O Global Secure Access fornece conectividade de rede remota para que você possa aplicar políticas de segurança de rede ao seu tráfego de saída.

Há várias maneiras de conectar redes remotas ao Acesso Seguro Global. Em resumo, você está criando um túnel IPSec (Internet Protocol Security) entre um roteador principal, conhecido como equipamento de instalações do cliente (CPE), em sua rede remota e o ponto de extremidade de Acesso Seguro Global mais próximo. Todo o tráfego ligado à Internet é roteado através do router principal da rede remota para avaliação da política de segurança na nuvem. A instalação de um cliente não é necessária em dispositivos individuais.

Este artigo explica como criar uma rede remota para o Acesso Seguro Global.

Pré-requisitos

Para configurar redes remotas, você deve ter:

- Uma função de Administrador de Acesso Seguro Global no Microsoft Entra ID.

- O produto requer licenciamento. Para obter detalhes, consulte a seção de licenciamento de O que é o Acesso Seguro Global. Se necessário, você pode comprar licenças ou obter licenças de avaliação.

- O equipamento das instalações do cliente (CPE) deve suportar os seguintes protocolos:

- Segurança do Protocolo Internet (IPSec)

- GCMEAES128, GCMAES 192 ou algoritmos GCMAES256 para negociação da fase 2 do Internet Key Exchange (IKE)

- Internet Key Exchange Versão 2 (IKEv2)

- Protocolo BGP (Border Gateway Protocol)

- Analise as configurações válidas para configurar redes remotas.

- A solução de conectividade de rede remota usa a configuração VPN RouteBased com seletores de tráfego do tipo qualquer para qualquer (curinga ou 0.0.0.0/0). Certifique-se de que o seu CPE tem o seletor de tráfego definido corretamente.

- A solução de conectividade de rede remota usa os modos de Respondente . Seu CPE deve iniciar a conexão.

Limitações conhecidas

Para obter informações detalhadas sobre problemas e limitações conhecidos, consulte Limitações conhecidas para Acesso Seguro Global.

Etapas de alto nível

Você pode criar uma rede remota no centro de administração do Microsoft Entra ou por meio da API do Microsoft Graph.

Em um alto nível, há cinco etapas para criar uma rede remota e configurar um túnel IPsec ativo:

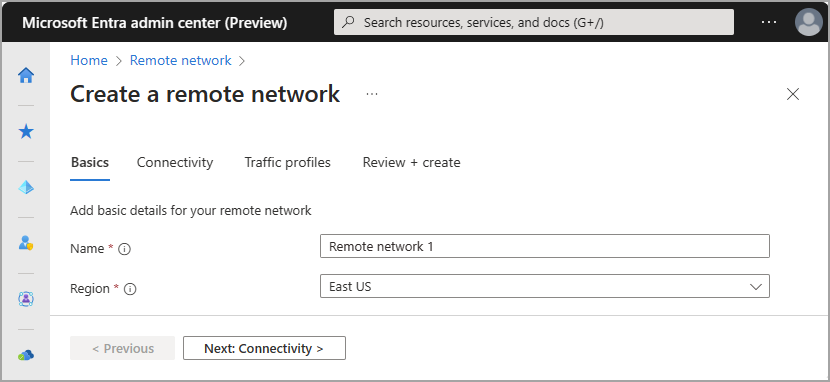

Noções básicas: insira os detalhes básicos, como o Nome e a Região da sua rede remota. Região especifica onde você deseja sua outra extremidade do túnel IPsec. A outra extremidade do túnel é o seu router ou CPE.

Conectividade: adicione um link de dispositivo (ou túnel IPsec) à rede remota. Nesta etapa, o utilizador insere os detalhes do router no Centro de Administração do Microsoft Entra, o que indica à Microsoft de onde devem vir as negociações IKE.

Perfil de encaminhamento de tráfego: associe um perfil de encaminhamento de tráfego à rede remota, que especifica qual tráfego adquirir no túnel IPsec. Usamos roteamento dinâmico através de BGP.

Ver a configuração de conectividade CPE: Obter os detalhes do túnel IPsec do lado da Microsoft. Na etapa Conectividade, você forneceu os detalhes do roteador à Microsoft. Nesta etapa, você recupera o lado da Microsoft da configuração de conectividade.

Configure seu CPE: pegue a configuração de conectividade da Microsoft da etapa anterior e insira-a no console de gerenciamento do seu roteador ou CPE. Esta etapa não está no centro de administração do Microsoft Entra.

As redes remotas são configuradas em três guias. Você deve preencher cada guia na sequência. Depois de preencher a guia, selecione a próxima guia na parte superior da página ou selecione o botão Avançar na parte inferior da página.

Noções Básicas

O primeiro passo é fornecer o nome e a localização da sua rede remota. É necessário preencher esta aba.

- Entre no centro de administração do Microsoft Entra como um Administrador de Acesso Seguro Global.

- Navegue até Global Secure Access>Connect>Remote networks.

- Selecione o botão Criar rede remota e forneça os detalhes.

- Nome

- Região

Conectividade

O separador Conectividade é onde o utilizador adiciona os links de dispositivo para a rede remota. Você pode adicionar links de dispositivos após criar a rede remota. Você precisa fornecer o tipo de dispositivo, o endereço IP público do seu CPE, o endereço BGP (border gateway protocol) e o número do sistema autônomo (ASN) para cada link de dispositivo.

Os detalhes necessários para preencher a guia Conectividade podem ser complexos. Para obter mais informações, consulte Como gerenciar links de dispositivos de rede remotos.

Perfis de encaminhamento de tráfego

Você pode atribuir a rede remota a um perfil de encaminhamento de tráfego ao criar a rede remota. Você também pode atribuir a rede remota posteriormente. Para obter mais informações, consulte Perfis de encaminhamento de tráfego.

Selecione o botão Avançar ou selecione a guia Perfis de tráfego.

Selecione o perfil de encaminhamento de tráfego apropriado.

Selecione o botão Rever + criar .

A guia final no processo é revisar todas as configurações que você forneceu. Analise os detalhes fornecidos aqui e selecione o botão Criar rede remota.

Ver configuração de conectividade CPE

Todas as suas redes remotas aparecem na página Rede remota. Selecione o link Exibir configuração na coluna Detalhes de conectividade para exibir os detalhes da configuração.

Esses detalhes contêm as informações de conectividade do lado da Microsoft do canal de comunicação bidirecional que você usa para configurar seu CPE.

Este processo é abordado em detalhes em Como configurar o equipamento do cliente nas instalações.

Configurar o seu CPE

Execute esta etapa no console de gerenciamento do seu CPE, não no centro de administração do Microsoft Entra. Até concluir esta etapa, o seu IPsec não está configurado. IPsec é uma comunicação bidirecional. As negociações IKE ocorrem entre duas partes antes de o túnel ser montado com sucesso. Não pule esta etapa.

Sugestão

Para obter orientações sobre como melhorar a resiliência de redes remotas, consulte Práticas recomendadas para resiliência de rede remota de Acesso Seguro Global.

Verificar as configurações de rede remota

Há algumas coisas a considerar e verificar ao criar redes remotas. Talvez seja necessário verificar novamente algumas configurações.

Verificar perfil de criptografia IKE: O perfil de criptografia (algoritmos IKE fase 1 e fase 2) definido para um link de dispositivo deve corresponder ao que está definido no CPE. Se escolheu a política IKE padrão, verifique se o seu CPE está configurado com o perfil de criptografia especificado no artigo de referência sobre Configurações de rede remota.

Verificar chave pré-compartilhada: compare a chave pré-compartilhada (PSK) que especificou ao criar o link de dispositivo no Microsoft Global Secure Access com a chave PSK que especificou no seu equipamento CPE. Esse detalhe é adicionado na guia Segurança durante o processo Adicionar um link . Para obter mais informações, consulte Como gerenciar links de dispositivos de rede remotos.

Verificar endereços IP BGP locais e dos pares: O endereço IP público e o endereço BGP que utiliza para configurar o CPE devem corresponder aos que utiliza ao criar um link de dispositivo no Microsoft Global Secure Access.

- Consulte a lista de endereços BGP válida para valores reservados que não podem ser usados.

- Os endereços BGP locais e de mesmo nível são invertidos entre o CPE e o que é inserido no Acesso Seguro Global.

- CPE: Endereço IP BGP local = IP1, Endereço IP BGP do par = IP2

- Acesso Seguro Global: Endereço IP BGP Local = IP2, Endereço IP BGP Peer = IP1

- Escolha um endereço IP para Acesso Seguro Global que não se sobreponha à sua rede local.

Verifique o ASN: o Global Secure Access usa BGP para anunciar rotas entre dois sistemas autônomos: sua rede e a da Microsoft. Estes sistemas autónomos devem ter diferentes números de sistema autónomo (ASN).

- Consulte a lista de valores ASN válidos para valores reservados que não podem ser usados.

- Ao criar uma rede remota no centro de administração do Microsoft Entra, use o ASN da rede.

- Ao configurar seu CPE, use o ASN da Microsoft. Vá para Acesso Seguro Global>Dispositivos>Redes Remotas. Selecione Links e confirme o valor na coluna Link ASN .

Verifique o seu endereço IP público: num ambiente de teste ou configuração de laboratório, o endereço IP público do seu CPE pode mudar inesperadamente. Esta alteração pode fazer com que a negociação IKE falhe, mesmo que tudo permaneça igual.

- Se você encontrar esse cenário, conclua as seguintes etapas:

- Atualize o endereço IP público no perfil de criptografia do seu CPE.

- Vá para o Acesso Seguro Global>Dispositivos>Redes Remotas.

- Selecione a rede remota apropriada, exclua o túnel antigo e recrie um novo túnel com o endereço IP público atualizado.

- Se você encontrar esse cenário, conclua as seguintes etapas:

Verifique o endereço IP público da Microsoft: quando você exclui um link de dispositivo e/ou cria um novo, pode obter outro ponto de extremidade IP público desse link em Exibir configuração para essa rede remota. Essa alteração pode fazer com que a negociação IKE falhe. Se você encontrar esse cenário, atualize o endereço IP público no perfil de criptografia do seu CPE.

Verifique a configuração de conectividade BGP no seu CPE: suponha que você crie um link de dispositivo para uma rede remota. A Microsoft fornece o endereço IP público, digamos PIP1, e o endereço BGP, digamos BGP1, de seu gateway. Essas informações de conectividade estão disponíveis no

localConfigurationsblob jSON que você vê quando seleciona Exibir configuração para essa rede remota. No seu CPE, certifique-se de que tem uma rota estática destinada ao BGP1 enviada através da interface de túnel criada com o PIP1. A rota é necessária para que o CPE possa aprender as rotas BGP que publicamos no túnel IPsec que você criou com a Microsoft.Verifique as regras de firewall: permita as portas 500 e 4500 do protocolo UDP (User Datagram Protocol) e a porta 179 do protocolo TCP para conectividade de túnel IPsec e BGP no firewall.

Reencaminhamento de portas: Em algumas situações, o router Internet Service Provider (ISP) é também um dispositivo de conversão de endereços de rede (NAT). Um NAT converte os endereços IP privados de dispositivos domésticos em um dispositivo público roteável pela Internet.

- Geralmente, um dispositivo NAT altera o endereço IP e a porta. Esta mudança de porta é a raiz do problema.

- Para que os túneis IPsec funcionem, o Global Secure Access usa a porta 500. Esta porta é o local onde a negociação IKE acontece.

- Se o roteador do ISP alterar essa porta para outra coisa, o Global Secure Access não poderá identificar esse tráfego e a negociação falhará.

- Como resultado, a fase 1 da negociação IKE falha e o túnel não é estabelecido.

- Para corrigir essa falha, conclua o encaminhamento de porta no seu dispositivo, que diz ao roteador do ISP para não alterar a porta e encaminhá-la como está.

Próximos passos

A próxima etapa para começar a usar o Microsoft Entra Internet Access é aplicar a política de Acesso Condicional ao perfil de tráfego da Microsoft.

Para obter mais informações sobre redes remotas, consulte os seguintes artigos: