Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

Este artigo fornece diretrizes de solução de problemas para o cliente Global Secure Access para Windows. Ele explora cada guia do utilitário de diagnóstico avançado.

Introdução

O cliente Global Secure Access é executado em segundo plano, roteando o tráfego de rede relevante para o Global Secure Access sem exigir a interação do usuário. Use a ferramenta de diagnóstico avançado para obter visibilidade sobre o comportamento do cliente e solucionar problemas de forma eficaz.

Inicie a ferramenta de diagnóstico avançado

Há duas maneiras de iniciar a ferramenta de diagnóstico avançado:

- Clique com o botão direito do mouse no ícone do cliente Global Secure Access na bandeja do sistema.

- Selecione Diagnóstico Avançado. Se habilitado, o Controle de Conta de Usuário (UAC) solicitará que você eleve os privilégios.

Ou

- Selecione o ícone do cliente Global Secure Access na bandeja do sistema.

- Mude para a vista Resolução de problemas .

- Em Ferramenta de diagnóstico avançada, selecione Executar ferramenta.

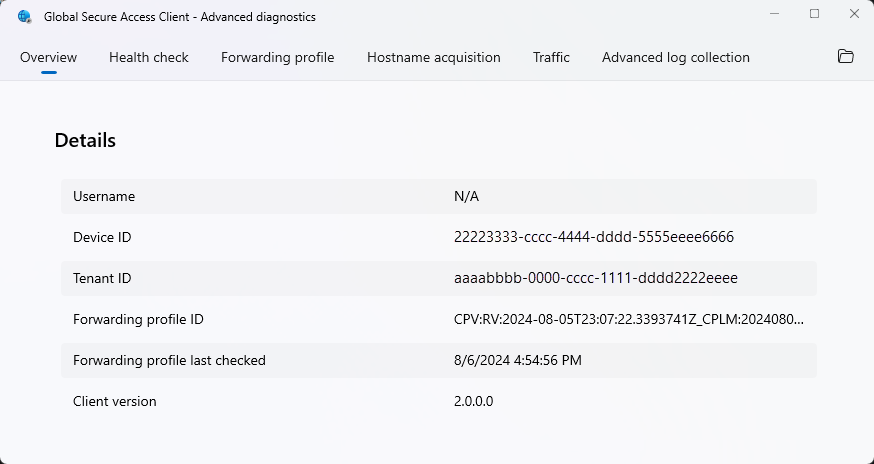

Aba Visão Geral

A guia Visão geral do diagnóstico avançado mostra detalhes gerais de configuração para o cliente Global Secure Access:

- Nome de usuário: O nome principal do usuário do Microsoft Entra do usuário que se autenticou no cliente.

- ID do dispositivo: a ID do dispositivo no Microsoft Entra. O dispositivo deve ser associado ao locatário.

- ID do locatário: a ID do locatário para o qual o cliente aponta, que é o mesmo locatário ao qual o dispositivo está associado.

- ID do perfil de encaminhamento: o ID do perfil de encaminhamento atualmente em uso pelo cliente.

- Perfil de encaminhamento verificado pela última vez: a hora em que o cliente verificou pela última vez um perfil de encaminhamento atualizado.

- Versão do cliente: A versão do cliente Global Secure Access que está atualmente instalada no dispositivo.

Guia Verificação de integridade

A guia Verificação de integridade executa testes comuns para verificar se o cliente e seus componentes estão funcionando corretamente. Para obter mais informações, consulte Solucionar problemas do cliente Global Secure Access: guia Verificação de integridade.

Guia Perfil de encaminhamento

A guia Perfil de encaminhamento mostra a lista de regras ativas definidas para o perfil de encaminhamento. A guia inclui as seguintes informações:

- ID do perfil de encaminhamento: o ID do perfil de encaminhamento atualmente em uso pelo cliente.

- Perfil de encaminhamento verificado pela última vez: a hora em que o cliente verificou pela última vez um perfil de encaminhamento atualizado.

- Detalhes da atualização: selecione para recarregar os dados de encaminhamento do cache do cliente se eles tiverem sido atualizados desde a última atualização.

- Testador de políticas: selecione para mostrar a regra ativa de uma conexão com um destino específico.

- Adicionar filtro: Selecione para definir filtros para ver apenas um subconjunto das regras de acordo com um conjunto específico de propriedades de filtro.

- Colunas: selecione para escolher quais colunas exibir na tabela.

A seção de regras lista as regras agrupadas por carga de trabalho (regras M365, regras de acesso privado, regras de acesso à Internet). Esta lista inclui apenas regras para as cargas de trabalho ativadas no seu locatário.

Gorjeta

Se uma regra incluir vários destinos, como um nome de domínio totalmente qualificado (FQDN) ou um intervalo de IP, a regra abrange várias linhas com uma linha por destino.

Para cada regra, as colunas disponíveis incluem:

- Prioridade: A prioridade da regra. As regras com maior prioridade (menor valor numérico) têm precedência sobre as regras com menor prioridade.

- Destino (IP/FQDN): O destino do tráfego por FQDN ou por IP.

- Protocolo: O protocolo de rede para o tráfego: TCP ou UDP.

- Porto: A porta de destino do tráfego.

- Ação: A ação que o cliente executa quando o tráfego de saída corresponde ao destino, ao protocolo e à porta. As ações suportadas são tunnel (route to Global Secure Access) ou bypass (ir diretamente para o destino).

- Endurecimento: A ação quando o tráfego deve ser canalizado (roteado para o Acesso Seguro Global), mas a conexão com o serviço de nuvem falha. As ações de proteção suportadas são bloquear (soltar a conexão) ou ignorar (permitir que a conexão vá diretamente para a rede).

- ID da regra: o identificador exclusivo da regra no perfil de encaminhamento.

- ID do aplicativo: a ID do aplicativo privado associado à regra. Esta coluna é relevante apenas para aplicações privadas.

Guia Aquisição de nome de host

A guia Aquisição de nome de host permite coletar uma lista ativa de nomes de host adquiridos pelo cliente com base nas regras FQDN no perfil de encaminhamento. Cada nome de host aparece em uma nova linha.

- Começar a coletar: Selecione para iniciar a coleção ao vivo de nomes de host adquiridos.

- Exportar CSV: Selecione para exportar a lista de nomes de host adquiridos para um arquivo CSV.

- Limpar tabela: Selecione para limpar os nomes de host adquiridos exibidos na tabela.

- Adicionar filtro: Selecione para filtrar os nomes de host adquiridos com base em propriedades específicas.

- Colunas: Selecione para escolher as colunas a serem exibidas na tabela.

Para cada nome de host, as colunas disponíveis incluem:

- Carimbo de data/hora: a data e hora em que cada nome de host FQDN é adquirido.

- FQDN: O FQDN do nome de host adquirido.

- Endereço IP gerado: O endereço IP gerado pelo cliente para fins internos. Esse IP aparece na guia de tráfego para conexões estabelecidas com o FQDN correspondente.

- Adquirido: mostra Sim ou Não para indicar se um FQDN corresponde a uma regra no perfil de encaminhamento.

- Endereço IP original: O primeiro endereço IPv4 na resposta DNS para a consulta FQDN. Se o servidor DNS do dispositivo do usuário final não retornar um endereço IPv4 para a consulta, a coluna de endereço IP original estará em branco.

Guia Tráfego

A guia de tráfego permite coletar uma lista ao vivo de conexões abertas pelo dispositivo com base nas regras no perfil de reenvio. Cada conexão aparece em uma nova linha.

- Iniciar coleta: Selecione para iniciar a coleta de conexões ao vivo.

- Exportar CSV: Selecione para exportar a lista de conexões para um arquivo CSV.

- Limpar tabela: Selecione para limpar as conexões exibidas na tabela.

- Adicionar filtro: Selecione para definir filtros e exibir um subconjunto das conexões com base em propriedades de filtro específicas.

- Colunas: Selecione para escolher as colunas a serem exibidas na tabela.

Para cada conexão, as colunas disponíveis incluem:

- Início do Timestamp: Quando o sistema operativo abriu a conexão.

- Fim do timestamp: a hora em que o sistema operativo fechou a conexão.

- Status da conexão: indica se a conexão ainda está ativa ou já está fechada.

- Protocolo: O protocolo de rede para a conexão; TCP ou UDP.

- FQDN de destino: O FQDN de destino da conexão.

- Porta de origem: a porta de origem da conexão.

- IP de destino: o IP de destino da conexão.

- Porta de destino: a porta de destino da conexão.

- ID do vetor de correlação: um ID exclusivo atribuído a cada conexão que pode ser correlacionado com os logs de tráfego do Global Secure Access no portal. O Suporte da Microsoft também pode usar essa ID para investigar logs internos relacionados a uma conexão específica.

- Nome do processo: O nome do processo que abriu a conexão.

- ID do processo: o número de ID do processo que abriu a conexão.

- Bytes enviados: o número de bytes enviados do dispositivo para o destino.

- Bytes recebidos: o número de bytes recebidos pelo dispositivo a partir do destino.

- Canal: O canal para o qual a conexão foi tunelizada; pode ser Microsoft 365, Private Access ou Internet Access.

- ID do fluxo: o número de ID interno da conexão.

- ID da regra: o identificador da regra de perfil de encaminhamento usada para determinar as ações dessa conexão.

-

Ação: A ação que foi tomada para esta conexão; As ações possíveis são as seguintes:

- Túnel: O cliente tuneou a ligação ao serviço Global Secure Access na nuvem.

- Bypass: A conexão vai diretamente para o destino através da rede do dispositivo sem intervenção do cliente.

- Bloquear: O cliente bloqueou a conexão (só possível no modo hardening).

- Endurecimento: indica se o endurecimento é aplicado a esta ligação; pode ser Sim ou Não. O reforço de segurança aplica-se quando o serviço Global Secure Access não pode ser acedido a partir do dispositivo.

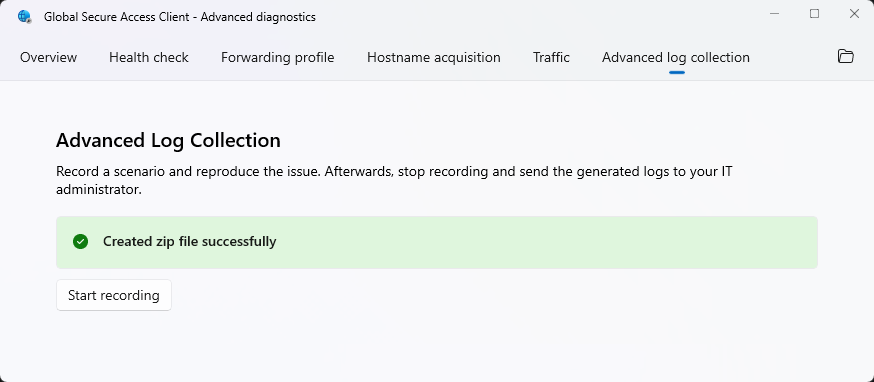

Aba de recolha de logs avançada

A guia avançada de coleta de logs permite coletar logs detalhados do cliente, sistemas operacionais e tráfego de rede durante um período específico. Os logs são arquivados em um arquivo ZIP que você pode enviar ao administrador ou ao Suporte da Microsoft para investigação.

- Iniciar gravação: Selecione para começar a gravar os logs detalhados. Reproduza o problema durante a gravação. Se o problema não ocorrer, continue a recolha de registos até que ele reapareça novamente. A recolha de registos inclui várias horas de atividade do Global Secure Access.

- Parar gravação: Depois de reproduzir o problema, selecione este botão para parar a gravação e salvar os logs coletados em um arquivo ZIP. Partilhe o ficheiro ZIP com suporte para assistência na resolução de problemas.

Quando a coleta avançada de logs é interrompida, a pasta que contém os arquivos de log é aberta. Por padrão, a pasta é C:\Program Files\Global Secure Access Client\Logs. A pasta contém um arquivo zip e dois arquivos de log de rastreamento de eventos (ETL). Se necessário, você pode remover os arquivos zip depois de resolver os problemas. É melhor deixar os arquivos ETL porque eles são logs circulares, e removê-los pode criar problemas com a coleta de logs futuros.

Os seguintes arquivos são coletados:

| Ficheiro | Descrição |

|---|---|

| Aplicação-Falha.evtx | Log do aplicativo filtrado pelo ID de evento 1001. Esse log é útil quando os serviços estão falhando. |

| BindingNetworkDrivers.txt | Resultado de "Get-NetAdapterBinding -AllBindings -IncludeHidden" mostrando todos os módulos vinculados a adaptadores de rede. Este resultado é útil para identificar se drivers não pertencentes à Microsoft estão vinculados à pilha de rede. |

| ClientChecker.log | Resultados das verificações de integridade do cliente Global Secure Access. Esses resultados são mais fáceis de analisar se você carregar o arquivo zip no cliente Global Secure Access. Consulte Analisar logs de cliente de Acesso Seguro Global em um dispositivo diferente de onde foram coletados. |

| InformaçãoDoDispositivo.log | Variáveis de ambiente, incluindo a versão do SO e a versão do cliente Global Secure Access. |

| dsregcmd.txt | Saída de dsregcmd /status mostrando o estado do dispositivo, incluindo Microsoft Entra Joined, Hybrid Joined, detalhes do PRT e detalhes do Windows Hello para Empresas. |

| filterDriver.txt | Filtros da Plataforma de Filtragem do Windows |

| ForwardingProfile.json | A política JSON entregue ao cliente Global Secure Access. A política inclui o endereço IP de borda do serviço Global Secure Access ao qual seu cliente se conecta (*.globalsecureaccess.microsoft.com) e regras de perfil de encaminhamento. |

| GlobalSecureAccess-Boot-Trace.etl | Registo de depuração do cliente Global Secure Access |

| Vários arquivos .reg | Exportações globais do registro do cliente Secure Access |

| Anfitriões | Arquivo do host |

| installedPrograms.txt | Aplicações instaladas no Windows, que podem ser úteis para compreender o que pode estar a causar problemas. |

| ipconfig.txt | saída de Ipconfig /all, incluindo o endereço IP e os servidores DNS atribuídos ao dispositivo. |

| Kerberos_info.txt | Saída de klist, klist tgt e klist cloud_debug. Este output é útil para resolver problemas de Kerberos e de SSO com o Windows Hello for Business. |

| LogsCollectorLog.log e LogsCollectorLog.log.x | Logs para o próprio processo do coletor de logs. Esses logs são úteis se você estiver tendo problemas com a coleta de logs do Global Secure Access. |

| Vários ficheiros .evtx | Exportações de vários logs de eventos do Windows. |

| NetworkInformation.log | Saída do comando 'route print', Tabela de Política de Resolução de Nomes (NRPT) e resultados de latência para o teste de conectividade do Global Secure Access. Esta saída é útil para solucionar problemas de NRPT. |

| ProcessosEmExecução.log | Processos em execução |

| systeminfo.txt | Informações do sistema, incluindo hardware, versões do SO e patches. |

| systemWideProxy.txt | Saída de netsh winhttp show proxy |

| Proxy Configurado pelo Utilizador | Saída de configurações de proxy no registro |

| userSessions.txt | Lista de sessões de utilizador |

| DNSClient.etl | Logs de cliente DNS. Esses logs são úteis para diagnosticar problemas de resolução de DNS. Abra com o visualizador de Log de Eventos ou filtre os nomes específicos de interesse com o PowerShell: Get-WinEvent -Path .\DNSClient.etl -Oldest | where Message -Match replace with name/FQDN | Out-GridView |

| InternetDebug.etl | Logs coletados usando "netsh trace start scenario=internetClient_dbg capture=yes persistent=yes". |

| NetworkTrace.etl | Captura de rede obtida com pktmon |

| NetworkTrace.pcap | Captura de rede, incluindo tráfego dentro do túnel |

| NetworkTrace.txt | Rastreamento Pkmon em formato de texto |

| wfplog.cab | Logs da Plataforma de Filtragem do Windows |

Filtros úteis do Analisador de Tráfego de Rede

Em alguns casos, você precisa investigar o tráfego dentro do túnel do serviço Global Secure Access. Por padrão, uma captura de rede mostra apenas o tráfego criptografado. Em vez disso, analise a captura de rede criada pela coleta avançada de logs do Global Secure Access em um analisador de tráfego de rede.

Analisar os logs do cliente Global Secure Access em um dispositivo diferente de onde foram coletados

Talvez seja necessário usar seu próprio dispositivo para analisar os dados coletados pelos usuários. Para analisar os dados recolhidos pelo utilizador, abra o cliente Global Secure Access no seu dispositivo, abra a ferramenta de Diagnóstico Avançado e, em seguida, selecione o ícone de pasta na extremidade direita da barra de menus. A partir daqui, você pode navegar até o arquivo zip ou o arquivo GlobalSecureAccess-Trace.etl. Carregar o arquivo zip também carrega informações, incluindo ID do locatário, ID do dispositivo, versão do cliente, verificação de integridade e regras de perfil de encaminhamento como se você estivesse solucionando problemas localmente no dispositivo usado para coleta de dados.