Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

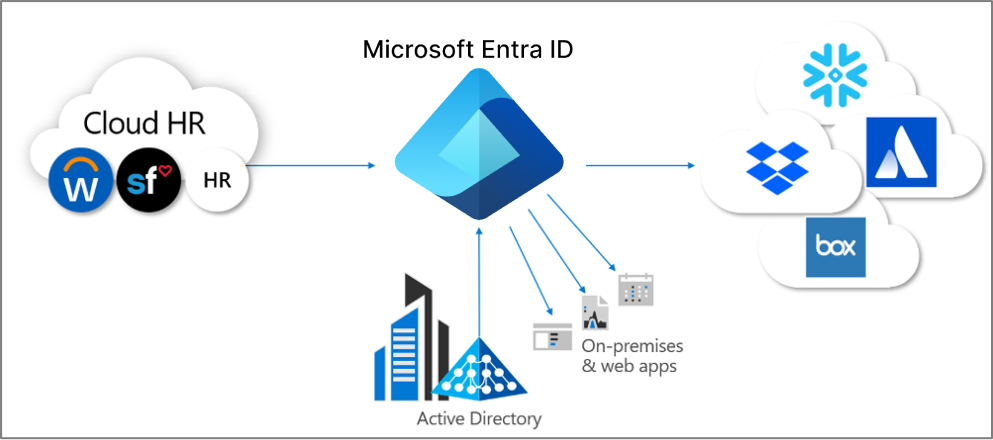

Em Microsoft Entra ID, o termo provisão de aplicações refere-se à criação automática de identidades e papéis de utilizador para aplicações.

O provisionamento de aplicações Microsoft Entra refere-se à criação automática de identidades e papéis dos utilizadores nas aplicações às quais os utilizadores precisam de acesso. Além de criar identidades de usuário, o provisionamento automático inclui a manutenção e a remoção de identidades de usuário à medida que o status ou as funções mudam. Cenários comuns incluem provisionar um utilizador Microsoft Entra em aplicações SaaS como Dropbox, Salesforce, ServiceNow, entre muitas outras.

O Microsoft Entra ID também suporta o provisionamento dos utilizadores em aplicações alojadas localmente ou numa máquina virtual, sem necessidade de abrir firewalls. A tabela abaixo fornece um mapeamento de protocolos para conectores suportados.

| Protocolo | Conector |

|---|---|

| SCIM |

SCIM - SaaS SCIM - Rede local / privada |

| LDAP | LDAP |

| SQL | SQL |

| REST | Serviços Web |

| SOAP | Serviços Web |

| Arquivo simples | PowerShell |

| Personalizado |

Conectores ECMA personalizados Conectores e gateways criados por parceiros |

- Automatize o provisionamento: crie automaticamente novas contas nos sistemas certos para novas pessoas quando elas se juntarem à sua equipe ou organização.

- Automatize o desprovisionamento: desative automaticamente as contas nos sistemas certos quando as pessoas deixarem a equipe ou a organização.

- Sincronizar dados entre sistemas: mantenha as identidades em aplicativos e sistemas atualizadas com base em alterações no diretório ou no sistema de recursos humanos.

- Descubra contas:Descubra utilizadores existentes na sua aplicação, incluindo contas locais ou órfãs.

- Grupos de provisão: provisionar grupos para aplicações que os suportam.

- Controlar o acesso: monitore e audite usuários provisionados em aplicativos.

- Implante perfeitamente em cenários de campo marrom: faça a correspondência de identidades existentes entre sistemas e permita uma integração fácil, mesmo quando os usuários já existem no sistema de destino.

- Use personalização avançada: aproveite os mapeamentos de atributos personalizáveis que definem quais dados do usuário devem fluir do sistema de origem para o sistema de destino.

- Receba alertas para eventos críticos: O serviço de provisionamento fornece alertas para eventos críticos e permite Log Analytics integração onde pode definir alertas personalizados para satisfazer as necessidades do seu negócio.

O que é SCIM?

Para ajudar a automatizar o provisionamento e o desprovisionamento, os aplicativos expõem APIs proprietárias de usuários e grupos. O gerenciamento de usuários em mais de um aplicativo é um desafio porque todos os aplicativos tentam executar as mesmas ações. Por exemplo, criar ou atualizar usuários, adicionar usuários a grupos ou desprovisionar usuários. Muitas vezes, os desenvolvedores implementam essas ações ligeiramente diferentes. Por exemplo, usando caminhos de ponto de extremidade diferentes, métodos diferentes para especificar informações do usuário e esquema diferente para representar cada elemento de informação.

Para enfrentar esses desafios, a especificação System for Cross-domain Identity Management (SCIM) fornece um esquema de usuário comum para ajudar os usuários a entrar, sair e girar em torno de aplicativos. O SCIM está se tornando o padrão de fato para provisionamento e, quando usado com padrões de federação como SAML (Security Assertions Markup Language) ou OpenID Connect (OIDC), fornece aos administradores uma solução baseada em padrões de ponta a ponta para gerenciamento de acesso.

Para obter orientações detalhadas sobre o desenvolvimento de um ponto de extremidade SCIM para automatizar o provisionamento e o desprovisionamento de usuários e grupos para um aplicativo, consulte Criar um ponto de extremidade SCIM e configurar o provisionamento de usuários. Muitas aplicações integram-se diretamente com o Microsoft Entra ID. Alguns exemplos incluem Slack, Azure Databricks e Snowflake. Para estas aplicações, salta a documentação para programadores e usa os tutoriais fornecidos em Tutoriais para integrar aplicações SaaS com Microsoft Entra ID.

Aprovisionamento manual vs. automático

As aplicações na galeria Microsoft Entra suportam um de dois modos de provisionamento:

- O Aprovisionamento manual significa que ainda não existe um conector automático de aprovisionamento para Microsoft Entra na aplicação. Você deve criá-los manualmente. Exemplos são adicionar usuários diretamente no portal administrativo do aplicativo ou carregar uma planilha com detalhes da conta do usuário. Consulte a documentação fornecida pelo aplicativo ou entre em contato com o desenvolvedor do aplicativo para determinar quais mecanismos estão disponíveis.

- Automatic significa que um conector de provisionamento Microsoft Entra está disponível nesta aplicação. Siga o tutorial de configuração específico para configurar o provisionamento para o aplicativo. Encontre os tutoriais da aplicação em Tutoriais para integrar aplicações SaaS com Microsoft Entra ID.

O modo de provisionamento suportado por um aplicativo também fica visível na guia Provisionamento depois que você adiciona o aplicativo aos seus aplicativos corporativos.

Benefícios do provisionamento automático

O número de aplicações utilizadas nas organizações modernas continua a crescer. Você, como administrador de TI, deve gerenciar o gerenciamento de acesso em escala. Você usa padrões como SAML ou OIDC para logon único (SSO), mas o acesso também requer o provisionamento de usuários em um aplicativo. Você pode pensar que provisionamento significa criar manualmente cada conta de usuário ou carregar arquivos CSV a cada semana. Esses processos são demorados, caros e propensos a erros. Para simplificar o processo, use o SAML just-in-time (JIT) para automatizar o provisionamento. Use o mesmo processo para desprovisionar os usuários quando eles deixarem a organização ou não precisarem mais de acesso a determinados aplicativos com base na alteração de função.

Algumas motivações comuns para o uso do provisionamento automático incluem:

- Maximização da eficiência e precisão dos processos de provisionamento.

- Economia nos custos associados à hospedagem e manutenção de soluções e scripts de provisionamento desenvolvidos sob medida.

- Proteger sua organização removendo instantaneamente as identidades dos usuários dos principais aplicativos SaaS quando eles saem da organização.

- Importe facilmente um grande número de usuários para um determinado aplicativo ou sistema SaaS.

- Um único conjunto de políticas para determinar os usuários provisionados que podem entrar em um aplicativo.

O provisionamento de utilizadores Microsoft Entra pode ajudar a resolver estes desafios. Para saber mais sobre como os clientes têm estado a usar Microsoft Entra para o provisionamento de utilizadores, leia o estudo de caso ASOS. O vídeo seguinte apresenta uma visão geral do provisionamento do utilizador no Microsoft Entra ID.

Que aplicações e sistemas posso usar com o provisionamento automático de utilizadores no Microsoft Entra?

Microsoft Entra apresenta suporte pré-integrado para muitas aplicações SaaS populares e sistemas de recursos humanos, e suporte genérico para aplicações que implementam partes específicas do padrão SCIM 2.0.

Aplicações pré-integradas (aplicações SaaS da galeria): Pode encontrar todas as aplicações para as quais Microsoft Entra ID suporta um conector de provisionamento pré-integrado em Tutoriais para integrar aplicações SaaS com Microsoft Entra ID. Os aplicativos pré-integrados listados na galeria geralmente usam APIs de gerenciamento de usuário baseadas em SCIM 2.0 para provisionamento.

Para solicitar uma nova aplicação para aprovisionamento, veja Submeta um pedido para publicar a sua aplicação na galeria de aplicações do Microsoft Entra. Para uma solicitação de provisionamento de usuário, exigimos que o aplicativo tenha uma extremidade de rede compatível com SCIM. Solicite que o fornecedor do aplicativo siga o padrão SCIM para que possamos integrar o aplicativo à nossa plataforma rapidamente.

Aplicativos que suportam SCIM 2.0: Para obter informações sobre como conectar genericamente aplicativos que implementam APIs de gerenciamento de usuários baseadas em SCIM 2.0, consulte Criar um ponto de extremidade SCIM e configurar o provisionamento de usuários.

Aplicativos que usam um diretório ou banco de dados existente ou fornecem uma interface de provisionamento: consulte tutoriais sobre como provisionar para o diretório LDAP , um banco de dados SQL , ter uma interface REST ou SOAP ou pode ser acessado por meio do PowerShell, um conector ECMA personalizado ou conectores e gateways criados por parceiros.

Aplicativos que suportam provisionamento Just-in-time via SAML.

Como configuro o provisionamento automático para um aplicativo?

Para aplicações pré-integradas listadas na galeria, utilize orientações passo a passo existentes para configurar o provisionamento automático, veja Tutoriais para integrar aplicações SaaS com Microsoft Entra ID. O vídeo a seguir mostra como configurar o provisionamento automático de usuários para o SalesForce.

Para outros aplicativos que suportam SCIM 2.0, siga as etapas em Criar um ponto de extremidade SCIM e configurar o provisionamento de usuário.