Portal de utilizador do Servidor Multi-Factor Authentication do Azure

O portal do usuário é um site do IIS que permite que os usuários se inscrevam na autenticação multifator do Microsoft Entra e mantenham suas contas. O utilizador pode alterar o número de telefone, alterar o PIN ou optar por ignorar a verificação de dois passos durante o próximo início de sessão.

Os utilizadores iniciam sessão no portal de utilizador com o nome de utilizador e a palavra-passe habituais e, depois, concluem uma chamada de verificação de dois passos ou respondem a perguntas de segurança para terminar a autenticação. Se a inscrição de utilizadores for permitida, os utilizadores configuraram o número de telefone e o PIN na primeira vez que iniciam sessão no portal de utilizador.

Os Administradores do portal de Utilizador podem ser configurados e ser-lhes concedida permissão para adicionar novos utilizadores e atualizar utilizadores existentes.

Dependendo do seu ambiente, poderá implementar o portal de utilizador no mesmo servidor que o Servidor Multi-Factor Authentication ou noutro servidor com acesso à Internet.

Importante

Em setembro de 2022, a Microsoft anunciou a descontinuação do Azure Multi-Factor Authentication Server. A partir de 30 de setembro de 2024, as implantações do Servidor Azure Multi-Factor Authentication não atenderão mais às solicitações de autenticação multifator, o que pode fazer com que as autenticações falhem para sua organização. Para garantir serviços de autenticação ininterruptos e permanecer em um estado com suporte, as organizações devem migrar os dados de autenticação de seus usuários para o serviço Azure MFA baseado em nuvem usando o Utilitário de Migração mais recente incluído na atualização mais recente do Azure MFA Server. Para obter mais informações, consulte Migração do Azure MFA Server.

Para começar a usar o MFA baseado em nuvem, consulte Tutorial: Eventos de entrada de usuário seguro com a autenticação multifator do Microsoft Entra.

Nota

O portal de utilizador apenas está disponível com o Servidor Multi-Factor Authentication. Se você usa a autenticação multifator na nuvem, encaminhe seus usuários para Configurar sua conta para verificação em duas etapas ou Gerenciar suas configurações para verificação em duas etapas.

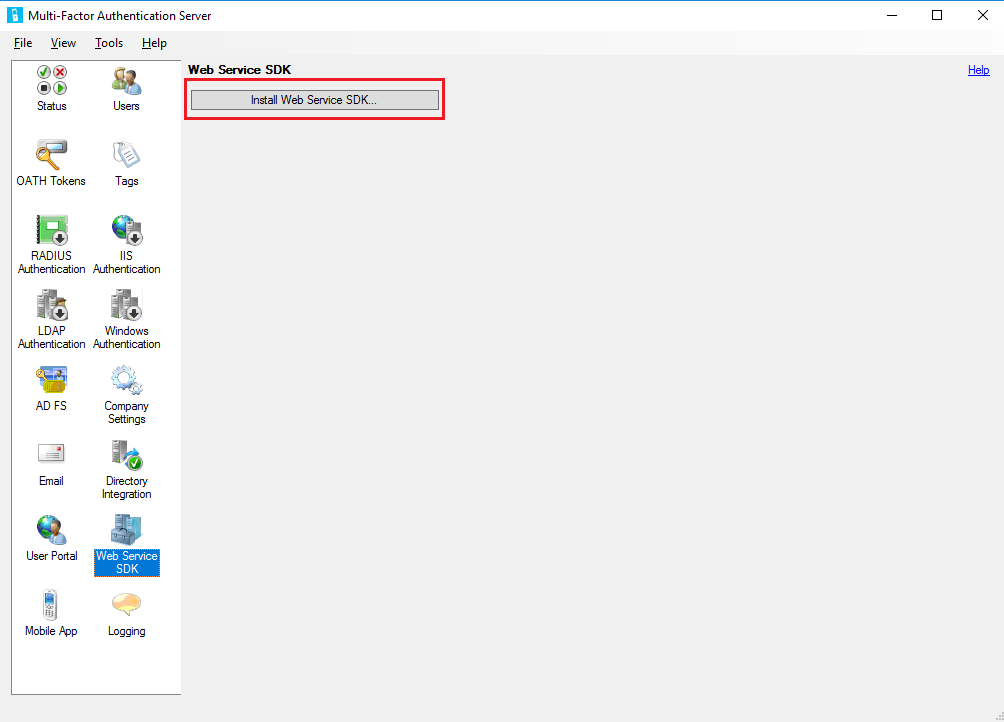

Instalar o SDK do serviço Web

Em ambos os cenários, se o SDK do Serviço Web de autenticação multifator do Microsoft Entra ainda não estiver instalado no Servidor Azure Multi-Factor Authentication, conclua as etapas a seguir.

- Abra a consola do Servidor Multi-Factor Authentication.

- Aceda ao SDK do Serviço Web e selecione Instalar SDK do Serviço Web.

- Conclua a instalação com as predefinições, a menos que tenha de as alterar por algum motivo.

- Associe um certificado TLS/SSL ao site no IIS.

Se você tiver dúvidas sobre como configurar um certificado TLS/SSL em um servidor IIS, consulte o artigo Como configurar o SSL no IIS.

O SDK do serviço Web deve ser protegido com um certificado TLS/SSL. Pode utilizar um certificado autoassinado para este fim. Importe o certificado para o armazenamento "Autoridades de certificação raiz confiáveis" da conta do computador local no servidor Web do Portal do Usuário para que ele confie nesse certificado ao iniciar a conexão TLS.

Implementar o portal de utilizador no mesmo servidor do Servidor Multi-Factor Authentication do Azure

Os pré-requisitos seguintes são precisos para instalar o portal de utilizador no mesmo servidor do Servidor Multi-Factor Authentication do Azure:

- IIS, incluindo compatibilidade base meta para ASP.NET e IIS 6 (para IIS 7 ou posterior)

- Uma conta com direitos de administrador para o computador e Domínio, se aplicável. A conta necessita permissões para criar grupos de segurança do Active Directory.

- Proteja o portal do usuário com um certificado TLS/SSL.

- Proteja o SDK do Serviço Web de autenticação multifator do Microsoft Entra com um certificado TLS/SSL.

Para implementar o portal de utilizador, siga estes passos:

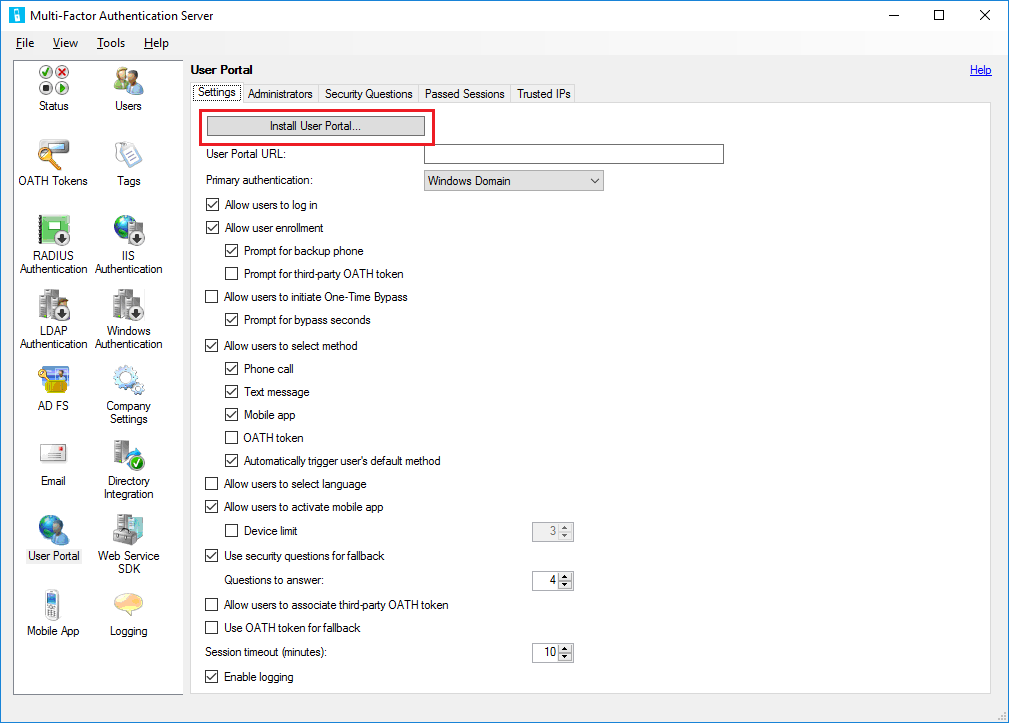

Abra a consola do Servidor Multi-Factor Authentication do Azure, clique no ícone do Portal de Utilizador, no menu à esquerda e clique em Instalar o Portal de Utilizador.

Conclua a instalação com as predefinições, a menos que tenha de as alterar por algum motivo.

Vincular um certificado TLS/SSL ao site no IIS

Nota

Este Certificado TLS/SSL é geralmente um Certificado TLS/SSL assinado publicamente.

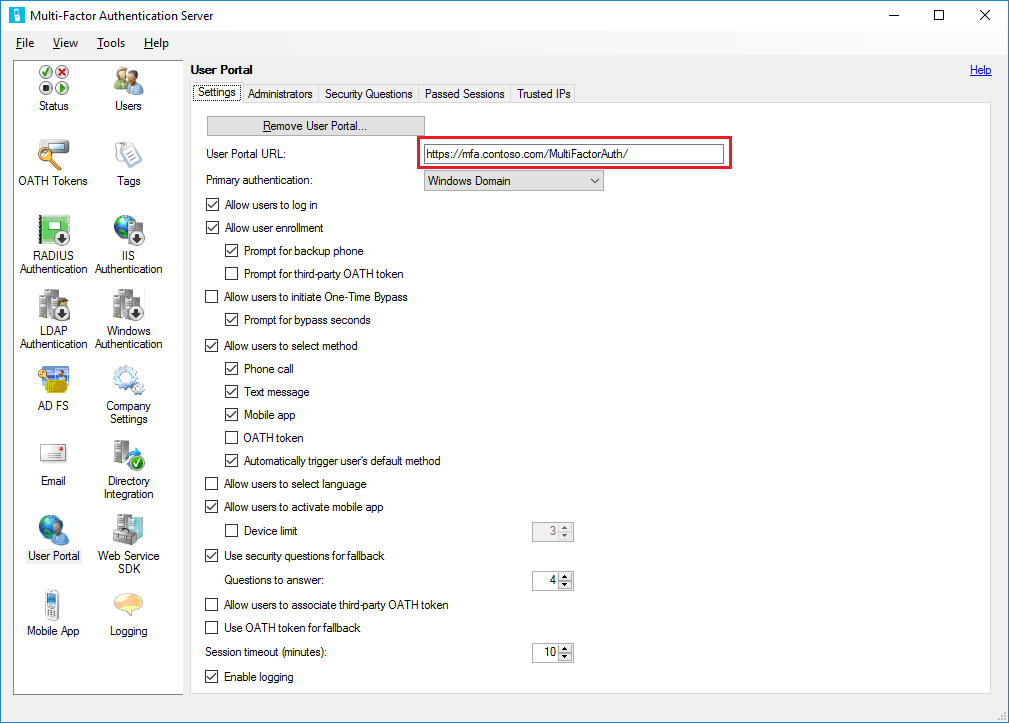

Abra um navegador da Web a partir de qualquer computador e navegue até a URL onde o portal do usuário foi instalado (Exemplo:

https://mfa.contoso.com/MultiFactorAuth). Certifique-se de que não são apresentados erros ou avisos de certificado.

Se você tiver dúvidas sobre como configurar um certificado TLS/SSL em um servidor IIS, consulte o artigo Como configurar o SSL no IIS.

Implementar no portal do utilizador num servidor separado

Se o servidor em que o Servidor Azure Multi-Factor Authentication está sendo executado não estiver voltado para a Internet, você deverá instalar o portal do usuário em um servidor separado voltado para a Internet.

Se a sua organização utiliza a aplicação Microsoft Authenticator como um dos métodos de verificação e pretender implementar o portal de utilizador no próprio servidor, execute os seguintes requisitos:

- Utilize a v6.0 ou superior do Servidor Multi-Factor Authentication do Azure.

- Instale o portal de utilizador num servidor Web com acesso à Internet com Serviços de Informação Internet (IIS) da Microsoft 6.x ou superior.

- Ao utilizar o IIS 6.x, certifique-se de que ASP.NET v2.0.50727 está instalado, registado e definido como Permitido.

- Ao utilizar o IIS 7.x ou superior, IIS, incluindo compatibilidade base meta para Autenticação Básica, ASP.NET e IIS 6.

- Proteja o portal do usuário com um certificado TLS/SSL.

- Proteja o SDK do Serviço Web de autenticação multifator do Microsoft Entra com um certificado TLS/SSL.

- Verifique se o portal do usuário pode se conectar ao SDK do Serviço Web de autenticação multifator do Microsoft Entra sobre TLS/SSL.

- Verifique se o portal do usuário pode se autenticar no SDK do Serviço Web de autenticação multifator do Microsoft Entra usando as credenciais de uma conta de serviço no grupo de segurança "PhoneFactor Admins". Esta conta de serviço e o grupo devem existir no Active Directory se o Servidor Multi-Factor Authentication do Azure estiver em execução num servidor associado a um domínio. Esta conta de serviço e grupo existem localmente no Servidor Azure Multi-Factor Authentication se não estiver associado a um domínio.

Instalar o portal de utilizador num servidor diferente do Servidor Multi-Factor Authentication do Azure requer os seguintes passos:

No Servidor MFA, navegue até o caminho de instalação (Exemplo: C:\Arquivos de Programas\Servidor de Autenticação Multifator) e copie o arquivo MultiFactorAuthenticationUserPortalSetup64 para um local acessível ao servidor voltado para a Internet onde você o instalará.

No servidor Web com acesso à Internet, execute o ficheiro de instalação MultiFactorAuthenticationUserPortalSetup64 como administrador, altere o Site e o diretório Virtual para um nome abreviado, se o pretender.

Associe um certificado TLS/SSL ao site no IIS.

Nota

Este Certificado TLS/SSL é geralmente um Certificado TLS/SSL assinado publicamente.

Navegue até C:\inetpub\wwwroot\MultiFactorAuth

Edite o ficheiro Web.Config no Bloco de notas

- Encontre a chave "USE_WEB_SERVICE_SDK" e altere value="false" para value="true"

- Encontre a chave "WEB_SERVICE_SDK_AUTHENTICATION_USERNAME" e altere value="" para value="DOMAIN\User", onde DOMAIN\User é uma Conta de Serviço que pertence ao Grupo "PhoneFactor Admins".

- Encontre a chave "WEB_SERVICE_SDK_AUTHENTICATION_PASSWORD" e altere value="" para value="Password", onde a Palavra-passe é a palavra-passe da Conta de Serviço introduzida na linha anterior.

- Procure o valor

https://www.contoso.com/MultiFactorAuthWebServiceSdk/PfWsSdk.asmxe altere este URL de marcador de posição para o URL do SDK do Serviço Web que instalámos no passo 2. - Guarde o ficheiro Web.Config e feche o Bloco de notas.

Abra um navegador da Web a partir de qualquer computador e navegue até a URL onde o portal do usuário foi instalado (Exemplo:

https://mfa.contoso.com/MultiFactorAuth). Certifique-se de que não são apresentados erros ou avisos de certificado.

Se você tiver dúvidas sobre como configurar um certificado TLS/SSL em um servidor IIS, consulte o artigo Como configurar o SSL no IIS.

Configurar as definições do portal de utilizador no Servidor Multi-Factor Authentication do Azure

Agora que o portal de utilizador está instalado, tem de configurar o Servidor Multi-Factor Authentication do Azure para trabalhar com o mesmo.

- Na consola do Servidor Multi-Factor Authentication do Azure, clique no ícone Portal de Utilizador. No separador Definições, introduza o URL do portal de utilizador na caixa de texto URL do Portal de Utilizador. Se a funcionalidade de email tiver sido habilitada, essa URL será incluída nos emails enviados aos usuários quando eles forem importados para o Servidor Azure Multi-Factor Authentication.

- Escolha as definições que pretende utilizar no Portal de Utilizador. Por exemplo, se os utilizadores tiverem permissão para escolher os métodos de autenticação deles, certifique-se de que Permitir que os utilizadores selecionem o método está marcado, juntamente com os métodos que podem escolher.

- Defina quem deve ser Administradores na guia Administradores . Você pode criar permissões administrativas granulares usando as caixas de seleção e suspensas nas caixas Adicionar/Editar.

Configuração opcional:

- Perguntas de Segurança - defina perguntas de segurança aprovadas para o seu ambiente e o idioma em que aparecem.

- Sessões Passadas - configure a integração do portal de utilizador com um site baseado em formulários através do MFA.

- IPs Fidedignos - permita que os utilizadores ignorem o MFA ao autenticarem uma lista de IPs fidedignos ou intervalos.

O Servidor Azure Multi-Factor Authentication fornece várias opções para o portal do usuário. A tabela a seguir fornece uma lista dessas opções e uma explicação para que elas são usadas.

| Definições do Portal de Utilizador | Description |

|---|---|

| URL do Portal de Utilizador | Introduzir o URL no qual o portal está alojado. |

| Autenticação primária | Especifique o tipo de autenticação a utilizar quando iniciar sessão no portal. Autenticação do Windows, Radius ou LDAP. |

| Permitir que os utilizadores iniciem sessão | Permitir aos utilizadores introduzir um nome de utilizador e palavra-passe na página de início de sessão do portal de utilizador. Se essa opção não estiver selecionada, as caixas ficarão acinzentadas. |

| Permitir a inscrição de utilizador | Permita que um usuário se inscreva na autenticação multifator, levando-o para uma tela de configuração que solicita informações adicionais, como número de telefone. O pedido do telefone alternativo permite aos utilizadores especificarem um número de telefone secundário. Pedir o token OATH de terceiros permite aos utilizadores especificar um token OATH de terceiros. |

| Permitir que os utilizadores iniciem a Omissão de Uso Individual | Permitir que os utilizadores iniciem uma omissão de uso individual. Se um usuário configurar essa opção, ela entrará em vigor na próxima vez que o usuário entrar. O pedido de segundos de omissão fornece uma caixa ao utilizador, para que este possa alterar a predefinição de 300 segundos. Caso contrário, a omissão de uso individual só é adequada para 300 segundos. |

| Permitir que os utilizadores selecionem o método | Permitir aos utilizadores especificar o método de contacto principal. Este método pode ser chamada telefónica, mensagem de texto, aplicação móvel ou token OATH. |

| Permitir que os utilizadores selecionem o idioma | Permitir ao utilizador alterar o idioma que é utilizado para a chamada telefónica, mensagem de texto, aplicação móvel ou token OATH. |

| Permitir que os utilizadores ativem a aplicação móvel | Permitir aos utilizadores gerar um código de ativação para concluir o processo de ativação da aplicação móvel que é utilizada com o servidor. Também pode definir o número de dispositivos em que os utilizadores podem ativar a aplicação, entre um e dez. |

| Utilizar perguntas de segurança para contingência | Permitir perguntas de segurança no caso de falha da verificação em dois passos. Pode especificar o número de perguntas de segurança que têm de ser respondidas com êxito. |

| Permitir aos utilizadores associar token OATH de terceiros | Permitir aos utilizadores especificar um token OATH de terceiros. |

| Utilizar token OATH para contingência | Permita o uso de um token OATH caso a verificação em duas etapas não seja bem-sucedida. Também pode especificar o tempo limite de sessão em minutos. |

| Ativar registo | Ativar o registo no portal de utilizador. Os ficheiros de registo estão localizados em: C:\Programas\Microsoft Files\Servidor Multi-Factor Authentication\Registos. |

Importante

A partir de março de 2019, as opções de chamada telefônica não estarão disponíveis para usuários do MFA Server em locatários do Microsoft Entra gratuitos/de avaliação. As mensagens SMS não são afetadas por esta alteração. A chamada telefónica continuará disponível para utilizadores em inquilinos pagos do Microsoft Entra. Essa alteração afeta apenas os locatários do Microsoft Entra de avaliação gratuita.

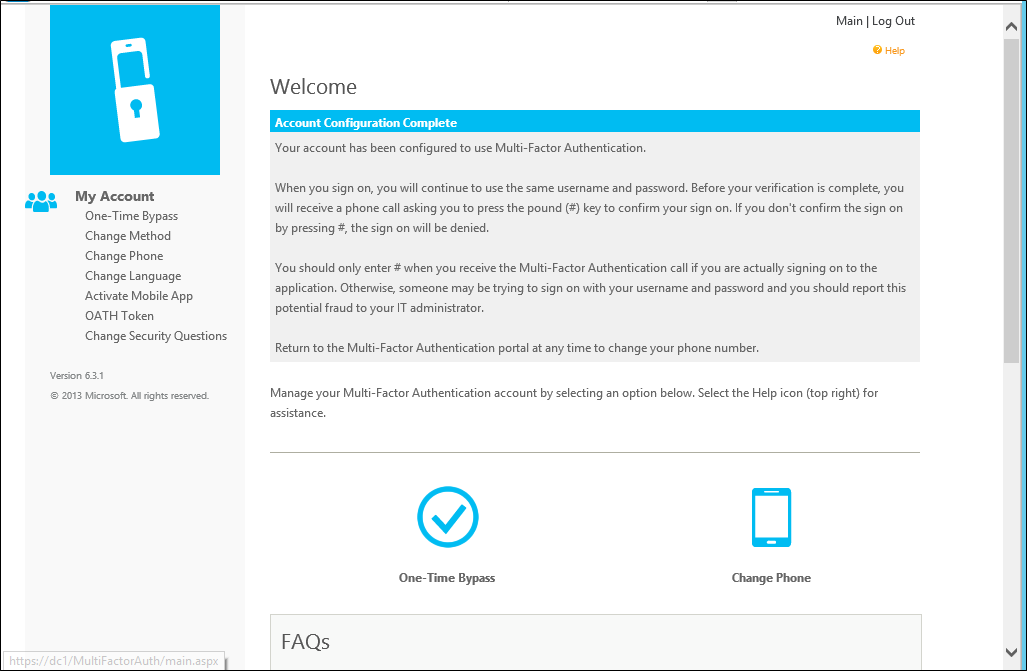

O usuário pode ver essas configurações depois de entrar no portal do usuário.

Inscrição de utilizador self-service

Se quiser que os usuários entrem e se inscrevam, selecione as opções Permitir que os usuários façam login e Permitir registro de usuário na guia Configurações. Lembre-se de que as configurações selecionadas afetam a experiência de entrada do usuário.

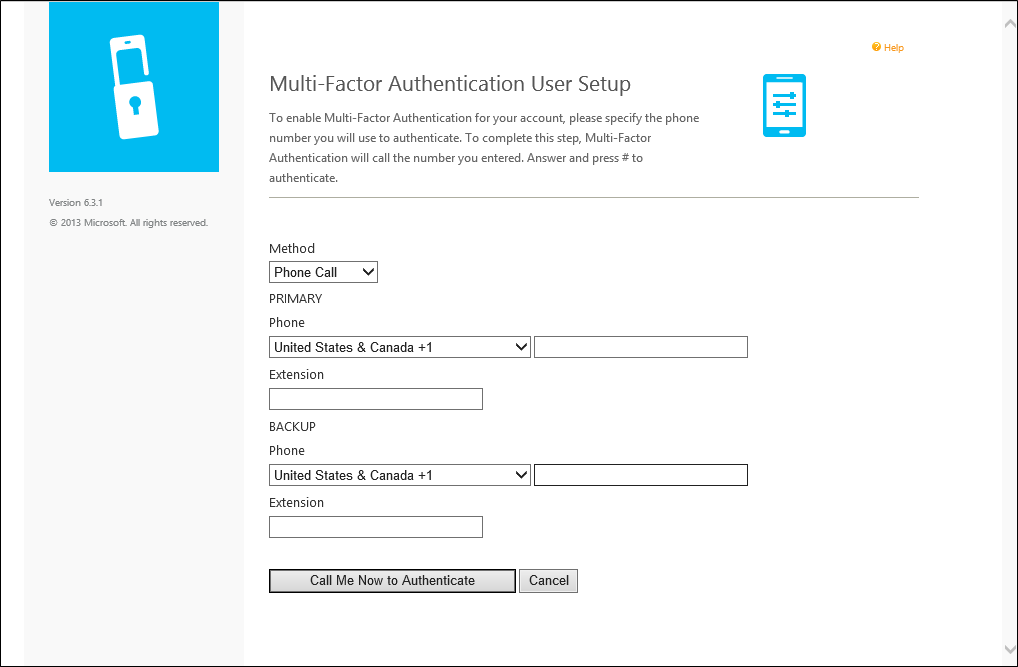

Por exemplo, quando um usuário entra no portal do usuário pela primeira vez, ele é levado para a página Configuração do usuário de autenticação multifator do Microsoft Entra. Dependendo de como você configurou a autenticação multifator do Microsoft Entra, o usuário poderá selecionar seu método de autenticação.

Se o utilizador selecionar o método de autenticação Chamada de Voz ou tiver sido pré-configurado para utilizar este método, a página pede-lhe para introduzir o respetivo número de telefone principal e uma extensão, se aplicável. Também poderá ser permitida a introdução de um número de telefone de cópia de segurança.

Se for pedido ao utilizador para utilizar um PIN quando fizer a autenticação, a página pede-lhe que crie um PIN. Após introduzir o número ou números de telefone e o PIN (se aplicável), o utilizador clica no botão Telefonar-me Agora para Autenticação. A autenticação multifator do Microsoft Entra executa uma verificação de chamada telefônica para o número de telefone principal do usuário. O utilizador tem de atender a chamada e introduzir o PIN (se aplicável), e premir # para avançar para o próximo passo do processo de autoinscrição.

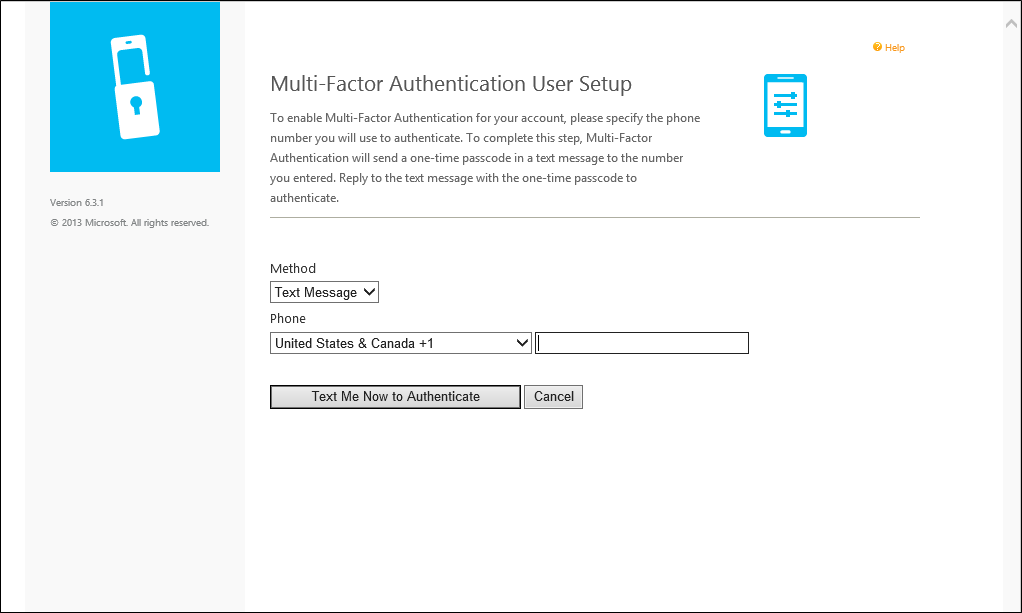

Se o utilizador selecionar o método de autenticação por Mensagem SMS ou tiver sido pré-configurado para utilizar este método, a página pede-lhe o respetivo número de telemóvel. Se for pedido ao utilizador para utilizar um PIN quando fizer a autenticação, a página também lhe pede para introduzir um PIN. Após introduzir o número de telefone e o PIN (se aplicável), o utilizador clica no botão Enviar-me SMS Agora para Autenticação. A autenticação multifator Microsoft Entra executa uma verificação por SMS para o celular do usuário. O utilizador recebe a mensagem de texto com um código de acesso de uso individual (OTP) e, em seguida, responde à mensagem com esse OTP e o respetivo PIN (se aplicável).

Se o utilizador selecionar o método de verificação de Aplicação Móvel, a página pede-lhe que instale a aplicação Microsoft Authenticator no dispositivo e que gere um código de ativação. Depois de instalar a aplicação, o utilizador clica no botão Gerar Código de Ativação.

Nota

Para utilizar a aplicação Microsoft Authenticator, o utilizador tem de ativar as notificações push no dispositivo.

A página apresenta então um código de ativação e um URL, juntamente com uma imagem de código de barras. Se for pedido ao utilizador para utilizar um PIN quando fizer a autenticação, a página também lhe pede para introduzir um PIN. O utilizador introduz o código de ativação e o URL na aplicação Microsoft Authentication ou utiliza o leitor de código de barras para ler a imagem de código de barras e clica no botão Ativar.

Após a ativação estar concluída, o utilizador clica no botão Autenticar-me Agora. A autenticação multifator do Microsoft Entra executa uma verificação no aplicativo móvel do usuário. O utilizador tem de introduzir o PIN (se aplicável), e premir o botão Autenticar na aplicação móvel para avançar para o próximo passo do processo de autoinscrição.

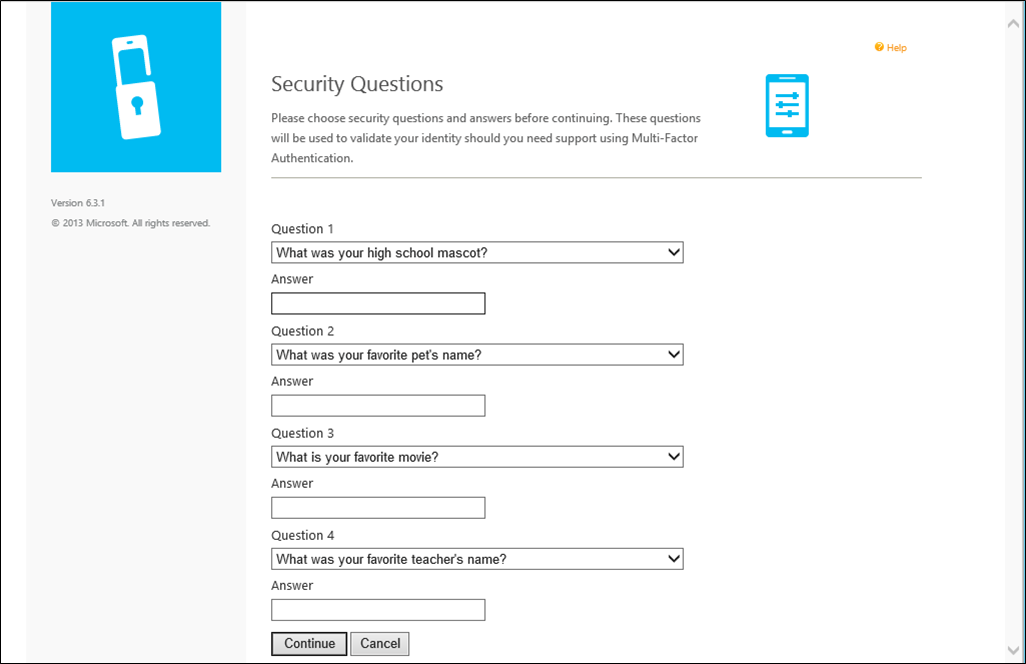

Se os administradores tiverem configurado o Servidor Multi-Factor Authentication do Azure para recolher perguntas e respostas de segurança, o utilizador é então direcionado para a página Perguntas de Segurança. O utilizador tem de selecionar quatro perguntas de segurança e fornecer respostas às perguntas selecionadas.

A autoinscrição do utilizador está agora concluída e o utilizador tem sessão iniciada no portal de utilizador. Os utilizadores podem voltar a iniciar sessão no portal de utilizador em qualquer altura no futuro para alterar os números de telefone, PINs, métodos de autenticação e perguntas de segurança, se for permitido alterar os seus métodos pelos administradores deles.