Política de Acesso Condicional Comum: Bloquear o acesso de utilizadores com risco de acesso privilegiado

A maioria dos utilizadores tem um comportamento normal que pode ser controlado. Quando fugirem a esta norma, pode ser arriscado permitir-lhes iniciar sessão. Poderá querer bloquear esse utilizador ou pedir-lhe para rever uma política de termos de utilização específica. O Microsoft Purview pode fornecer um sinal de risco interno ao Acesso Condicional para refinar as decisões de controle de acesso. O gerenciamento de risco interno faz parte do Microsoft Purview. Você deve habilitá-lo antes de poder usar o sinal no Acesso Condicional.

Exclusões de utilizadores

As políticas de Acesso Condicional são ferramentas poderosas, recomendamos excluir as seguintes contas das suas políticas:

- Acesso de emergência ou contas quebra-vidro para evitar o bloqueio de contas em todo o inquilino. No cenário improvável de todos os administradores serem bloqueados do seu inquilino, a sua conta administrativa de acesso de emergência pode ser utilizada para iniciar sessão no inquilino e tomar medidas para recuperar o acesso.

- Mais informações podem ser encontradas no artigo Gerenciar contas de acesso de emergência no Microsoft Entra ID.

- Contas de serviço e entidades de serviço, como a Conta de Sincronização do Microsoft Entra Connect. As contas de serviço são contas não interativas que não estão vinculadas a nenhum utilizador em particular. Normalmente, são usadas por serviços de back-end que permitem acesso programático a aplicações, mas também são usadas para iniciar sessão em sistemas para fins administrativos. Estes tipos de contas de serviço devem ser excluídas, pois a MFA não pode ser concluída programaticamente. As chamadas feitas por principais de serviço não serão bloqueadas pelas políticas de Acesso Condicional com âmbito definido para os utilizadores. Use o Acesso Condicional para identidades de carga de trabalho para definir políticas direcionadas para principais de serviço.

- Se sua organização tiver essas contas em uso em scripts ou código, considere substituí-las por identidades gerenciadas. Como solução temporária, você pode excluir essas contas específicas da política de linha de base.

Implementação de modelos

As organizações podem optar por implantar essa política usando as etapas descritas abaixo ou usando os modelos de Acesso Condicional.

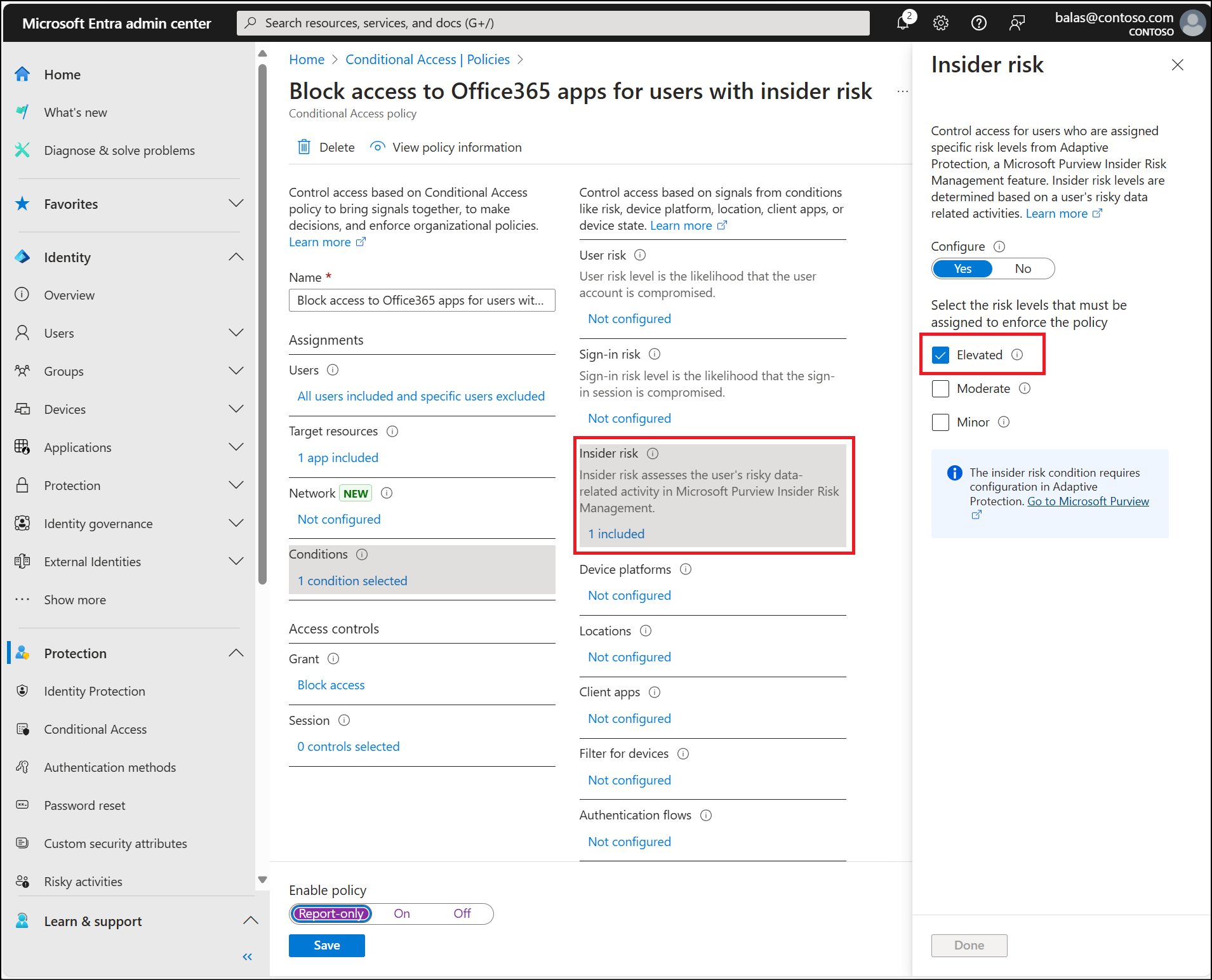

Bloquear o acesso com a política de Acesso Condicional

Gorjeta

Configure a proteção adaptável antes de criar a política a seguir.

- Inicie sessão no centro de administração Microsoft Entra como, pelo menos, Administrador de Acesso Condicional.

- Navegue até Políticas de Acesso>Condicional de Proteção.>

- Selecione Nova política.

- Dê um nome à sua política. Recomendamos que as organizações criem um padrão significativo para os nomes de suas políticas.

- Em Atribuições, selecione Usuários ou identidades de carga de trabalho.

- Em Incluir, selecione Todos os usuários.

- Em Excluir:

- Selecione Usuários e grupos e escolha as contas de acesso de emergência ou de quebra-vidro da sua organização.

- Selecione Usuários convidados ou externos e escolha o seguinte:

- Usuários de conexão direta B2B.

- Usuários do provedor de serviços.

- Outros utilizadores externos.

- Em Recursos de destino>Incluir aplicações>na nuvem, selecione Todas as aplicações na nuvem.

- Em Condições>de risco Insider, defina Configurar como Sim.

- Em Selecione os níveis de risco que devem ser atribuídos para aplicar a política.

- Selecione Elevado.

- Selecionar Concluído.

- Em Selecione os níveis de risco que devem ser atribuídos para aplicar a política.

- Em Conceder controlos>de acesso, selecione Bloquear acesso e, em seguida, selecione Selecionar.

- Confirme suas configurações e defina Habilitar política como Somente relatório.

- Selecione Criar para criar para habilitar sua política.

Depois que os administradores confirmarem as configurações usando o modo somente relatório, eles poderão mover a alternância Habilitar política de Somente relatório para Ativado.

Alguns administradores podem criar outras políticas de Acesso Condicional que usam outros controles de acesso, como termos de uso em níveis mais baixos de risco interno.

Conteúdos relacionados

Comentários

Brevemente: Ao longo de 2024, vamos descontinuar progressivamente o GitHub Issues como mecanismo de feedback para conteúdos e substituí-lo por um novo sistema de feedback. Para obter mais informações, veja: https://aka.ms/ContentUserFeedback.

Submeter e ver comentários