Configurar as classificações de permissão

Neste artigo, você aprenderá a configurar classificações de permissões no Microsoft Entra ID. As classificações de permissão permitem identificar o impacto que diferentes permissões têm com base nas políticas e avaliações de risco da sua organização. Por exemplo, você pode usar classificações de permissão em políticas de consentimento para identificar o conjunto de permissões que os usuários têm permissão para consentir.

Há suporte para três classificações de permissão: "Baixa", "Média" (pré-visualização) e "Alta" (pré-visualização). Atualmente, apenas as permissões delegadas que não exigem consentimento do administrador podem ser classificadas.

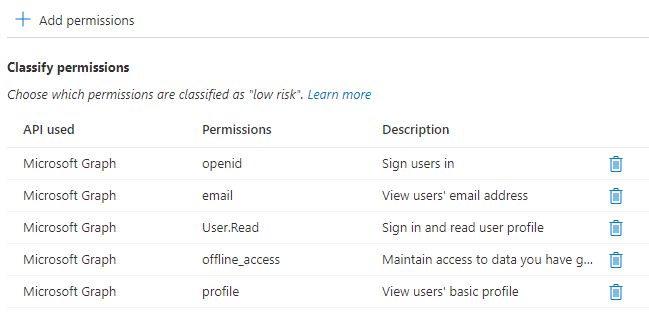

As permissões mínimas necessárias para fazer a entrada básica são openid, profile, emaile offline_access, que são todas as permissões delegadas no Microsoft Graph. Com essas permissões, um aplicativo pode ler detalhes do perfil do usuário conectado e pode manter esse acesso mesmo quando o usuário não estiver mais usando o aplicativo.

Para configurar classificações de permissão, você precisa:

- Uma conta do Azure com uma subscrição ativa. Crie uma conta gratuitamente.

- Uma das seguintes funções: Administrador de Aplicativos ou Administrador de Aplicativos na Nuvem

Siga estas etapas para classificar as permissões usando o centro de administração do Microsoft Entra:

- Entre no centro de administração do Microsoft Entra como pelo menos um administrador de aplicativos na nuvem.

- Navegue até Identidade>Aplicações>Aplicações empresariais>Consentimento e permissões>Classificações de permissões.

- Escolha o separador para a classificação de permissão que pretende atualizar.

- Escolha Adicionar permissões para classificar outra permissão.

- Selecione a API e, em seguida, selecione uma ou mais permissões delegadas.

Neste exemplo, classificamos o conjunto mínimo de permissões necessário para o logon único:

Você pode usar a versão mais recente do Microsoft Entra PowerShell para classificar permissões. As classificações de permissão são configuradas no objeto ServicePrincipal da API que publica as permissões.

Execute o seguinte comando para se conectar ao Microsoft Entra PowerShell. Para consentir com os escopos necessários, entre como pelo menos um Administrador de Aplicações na Nuvem.

Connect-Entra -scopes "Policy.ReadWrite.PermissionGrant", "Application.Read.All"

Obtenha o objeto ServicePrincipal para a API. Aqui recuperamos o objeto ServicePrincipal para a API do Microsoft Graph:

$serviceprincipal = Get-EntraServicePrincipal ` -Filter "servicePrincipalNames/any(n:n eq 'https://graph.microsoft.com')"Leia as classificações de permissão delegada para a API:

Get-EntraServicePrincipalDelegatedPermissionClassification ` -ServicePrincipalId $serviceprincipal.ObjectId | Format-Table Id, PermissionName, Classification

Recupere o objeto ServicePrincipal para a API. Aqui recuperamos o objeto ServicePrincipal para a API do Microsoft Graph:

$serviceprincipal = Get-EntraServicePrincipal ` -Filter "servicePrincipalNames/any(n:n eq 'https://graph.microsoft.com')"Encontre a permissão delegada que você gostaria de classificar:

$delegatedPermission = $serviceprincipal.oauth2PermissionScopes | Where-Object { $_.Value -eq "User.ReadBasic.All" }Defina a classificação de permissão usando o nome e a ID da permissão:

Add-EntraServicePrincipalDelegatedPermissionClassification ` -ServicePrincipalId $serviceprincipal.ObjectId ` -PermissionId $delegatedPermission.Id ` -PermissionName $delegatedPermission.Value ` -Classification "low"

Recupere o ServicePrincipal da API. Aqui recuperamos o objeto ServicePrincipal para a API do Microsoft Graph:

$serviceprincipal = Get-EntraServicePrincipal ` -Filter "servicePrincipalNames/any(n:n eq 'https://graph.microsoft.com')"Encontre a classificação de permissão delegada que deseja remover:

$classifications = Get-EntraServicePrincipalDelegatedPermissionClassification ` -ServicePrincipalId $serviceprincipal.ObjectId $classificationToRemove = $classifications | Where-Object {$_.PermissionName -eq "User.ReadBasic.All"}Eliminar a classificação de autorizações

Remove-EntraServicePrincipalDelegatedPermissionClassification ` -ServicePrincipalId $serviceprincipal.ObjectId ` -Id $classificationToRemove.Id

Você pode usar o Microsoft Graph PowerShell para classificar permissões. As classificações de permissão são configuradas no objeto ServicePrincipal da API que publica as permissões.

Execute o seguinte comando para se conectar ao Microsoft Graph PowerShell. Para consentir com os escopos necessários, entre como pelo menos um Administrador de Aplicações na Nuvem.

Connect-MgGraph -Scopes "Policy.ReadWrite.PermissionGrant", "Application.Read.All"

Recupere o objeto servicePrincipal para a API:

$serviceprincipal = Get-MgServicePrincipal -Filter "displayName eq 'Microsoft Graph'"Leia as classificações de permissão delegada para a API:

Get-MgServicePrincipalDelegatedPermissionClassification -ServicePrincipalId $serviceprincipal.Id

Recupere o objeto servicePrincipal para a API:

$serviceprincipal = Get-MgServicePrincipal -Filter "displayName eq 'Microsoft Graph'"Encontre a permissão delegada que você gostaria de classificar:

$delegatedPermission = $serviceprincipal.Oauth2PermissionScopes | Where-Object {$_.Value -eq "openid"}Defina a classificação de permissão:

$params = @{ PermissionId = $delegatedPermission.Id PermissionName = $delegatedPermission.Value Classification = "Low" } New-MgServicePrincipalDelegatedPermissionClassification -ServicePrincipalId $serviceprincipal.Id -BodyParameter $params

Recupere o objeto servicePrincipal para a API:

$serviceprincipal = Get-MgServicePrincipal -Filter "displayName eq 'Microsoft Graph'"Encontre a classificação de permissão delegada que deseja remover:

$classifications = Get-MgServicePrincipalDelegatedPermissionClassification -ServicePrincipalId $serviceprincipal.Id $classificationToRemove = $classifications | Where-Object {$_.PermissionName -eq "openid"}Excluir a classificação das permissões:

Remove-MgServicePrincipalDelegatedPermissionClassification -DelegatedPermissionClassificationId $classificationToRemove.Id -ServicePrincipalId $serviceprincipal.id

Para configurar classificações de permissões para um aplicativo corporativo, entre no Graph Explorer como pelo menos um Administrador de Aplicativo na Nuvem.

Você precisa consentir com as Policy.ReadWrite.PermissionGrant e Application.Read.All permissões.

Execute as seguintes consultas no Microsoft Graph explorer para adicionar uma classificação de permissões delegadas para um aplicativo.

Liste as classificações de permissão atuais para uma API usando a seguinte chamada de API do Microsoft Graph.

GET https://graph.microsoft.com/v1.0/servicePrincipals(appId='00000003-0000-0000-c000-000000000000')/delegatedPermissionClassifications

No exemplo a seguir, classificamos a permissão como "baixo impacto".

Adicione uma classificação de permissão delegada para uma API usando a seguinte chamada de API do Microsoft Graph.

POST https://graph.microsoft.com/v1.0/servicePrincipals(appId='00000003-0000-0000-c000-000000000000')/delegatedPermissionClassifications

Content-type: application/json

{

"permissionId": "b4e74841-8e56-480b-be8b-910348b18b4c",

"classification": "low"

}

Execute a seguinte consulta no Microsoft Graph explorer para remover uma classificação de permissões delegadas para uma API.

DELETE https://graph.microsoft.com/v1.0/servicePrincipals(appId='00000003-0000-0000-c000-000000000000')/delegatedPermissionClassifications/QUjntFaOC0i-i5EDSLGLTAE