Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

Os atalhos no Microsoft OneLake unificam os seus dados entre domínios, clouds e contas, tornando o OneLake o único lago de dados virtual para toda a sua empresa. As experiências Fabric e os motores analíticos podem ligar-se às suas fontes de dados existentes, incluindo Azure, Amazon Web Services (AWS) e OneLake, através de um namespace unificado. O OneLake gere todas as permissões e credenciais, por isso não precisa de configurar separadamente cada carga de trabalho Fabric para se ligar a cada fonte de dados. Além disso, você pode usar atalhos para eliminar cópias desnecessárias de dados e reduzir a latência do processo associada a cópias de dados e armazenamento temporário.

O que são atalhos?

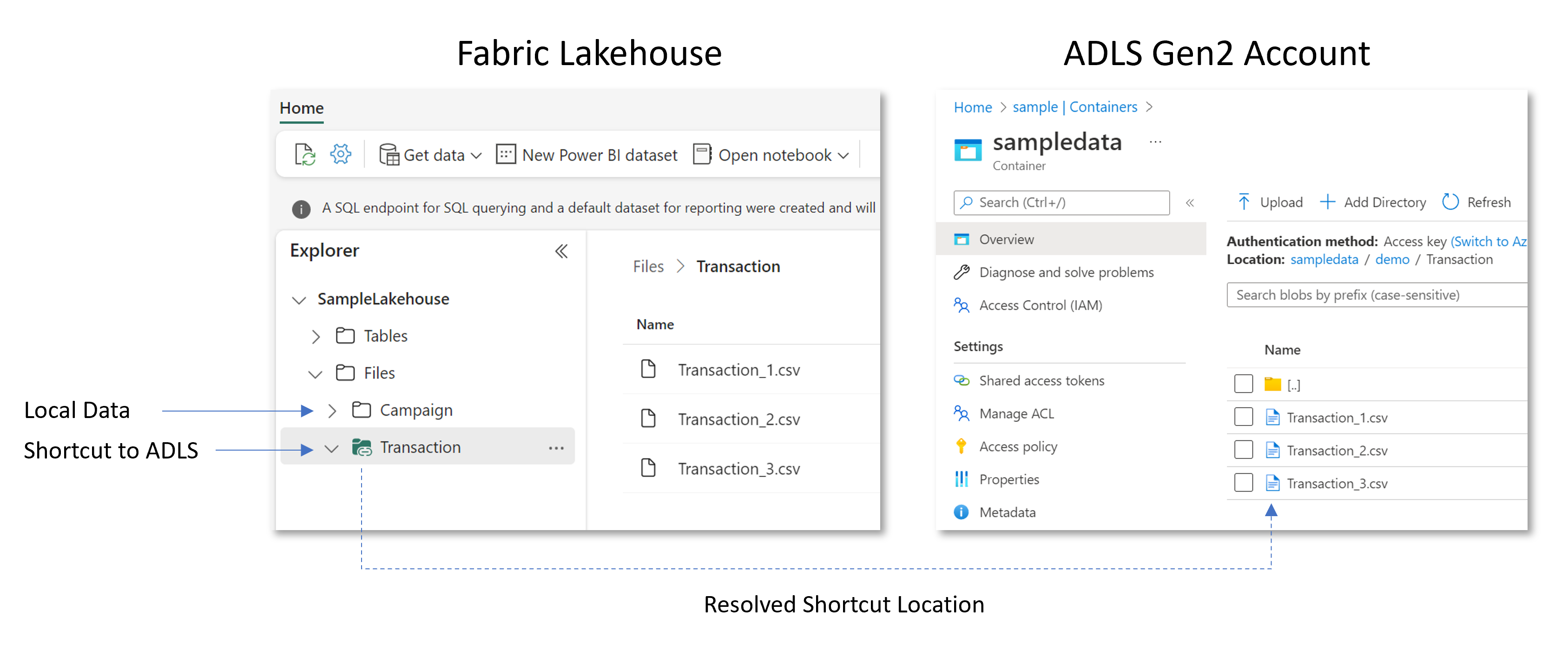

Os atalhos são objetos no OneLake que apontam para outros locais de armazenamento. A localização pode ser interna ou externa ao OneLake. O local para onde um atalho aponta é o caminho alvo do atalho. O local onde aparece o atalho é o caminho do atalho.

Os atalhos aparecem como pastas no OneLake e qualquer carga de trabalho ou serviço que tenha acesso ao OneLake pode usá-los. Os atalhos funcionam como ligações simbólicas. Eles são um objeto independente do alvo. Se você excluir um atalho, o destino não será afetado. Se você mover, renomear ou excluir um caminho de destino, o atalho poderá ser quebrado.

Onde posso criar atalhos?

Você pode criar atalhos nos Lakehouses e em bancos de dados da Kusto Query Language (KQL).

Podes usar o portal Fabric para criar atalhos de forma interativa, e podes usar a API REST para criar atalhos programaticamente.

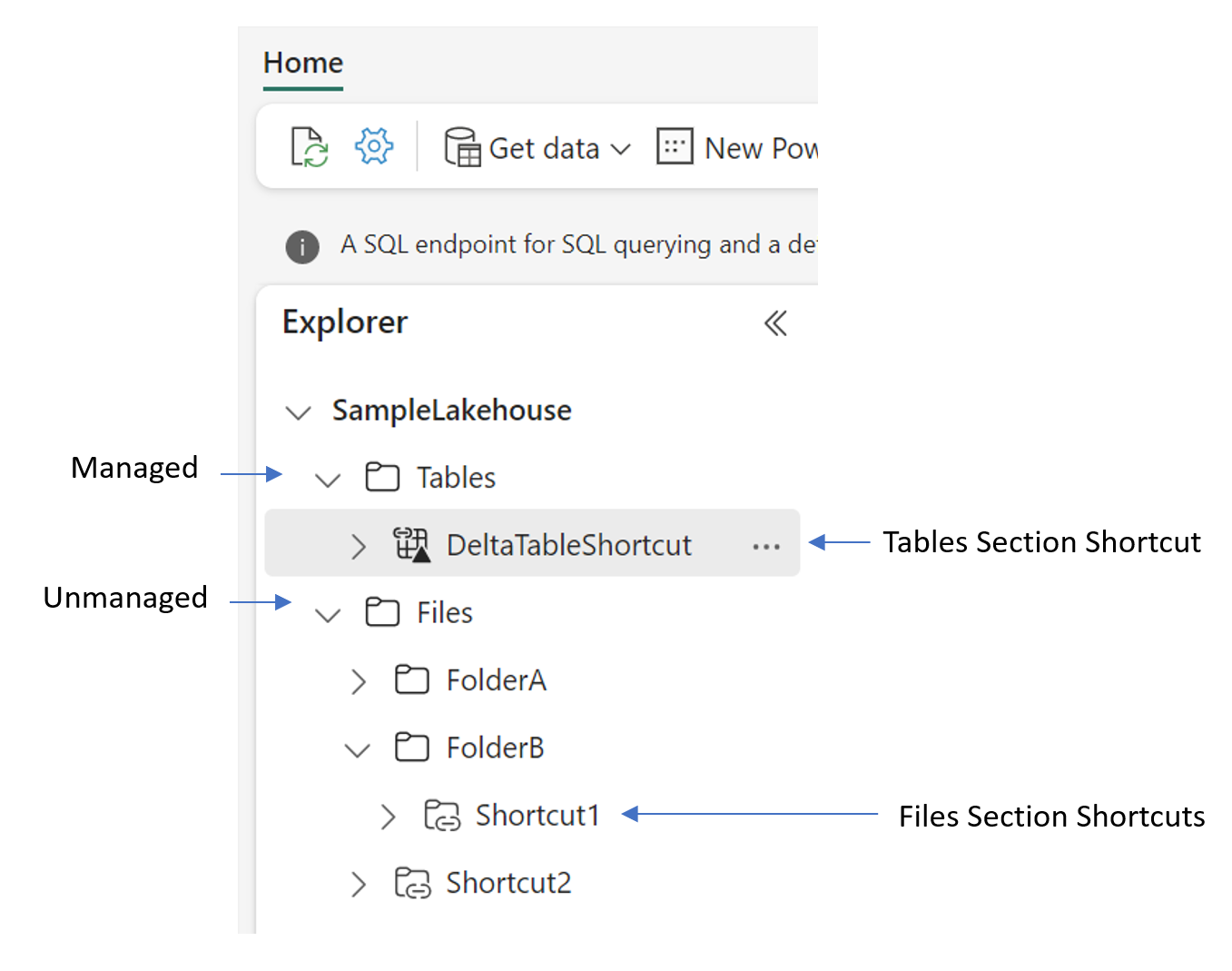

Casa do Lago

Ao criar atalhos num lakehouse, deve compreender a estrutura de pastas do item. As Lakehouses têm duas pastas de nível superior: a pasta Tabelas e a pasta Ficheiros. A pasta de tabelas é para conjuntos de dados estruturados. A pasta ficheiros destina-se a dados não estruturados ou semi-estruturados.

Na pasta tabelas, só podes criar atalhos no nível superior. O OneLake não suporta atalhos nos subdiretórios da pasta de tabelas. Os atalhos na seção de tabelas normalmente apontam para fontes internas no OneLake ou vinculam a outros ativos de dados que estão em conformidade com o formato de tabela Delta. Se o destino do atalho contiver dados no formato Delta Parquet, a casa do lago sincroniza automaticamente os metadados e reconhece a pasta como uma tabela. Os atalhos na seção de tabelas podem ser vinculados a uma única tabela ou a um esquema, que é uma pasta pai para várias tabelas.

Nota

O formato Delta não suporta tabelas com caracteres de espaço no nome. O OneLake não reconhece nenhum atalho que contenha um espaço no nome como uma tabela Delta na casa do lago.

Na pasta de ficheiros, não há restrições sobre onde podes criar atalhos. Podes criar atalhos em qualquer nível da hierarquia de pastas. A descoberta de tabelas não acontece na pasta de ficheiros. Os atalhos aqui podem apontar para sistemas de armazenamento internos do OneLake e externos, com dados em qualquer formato.

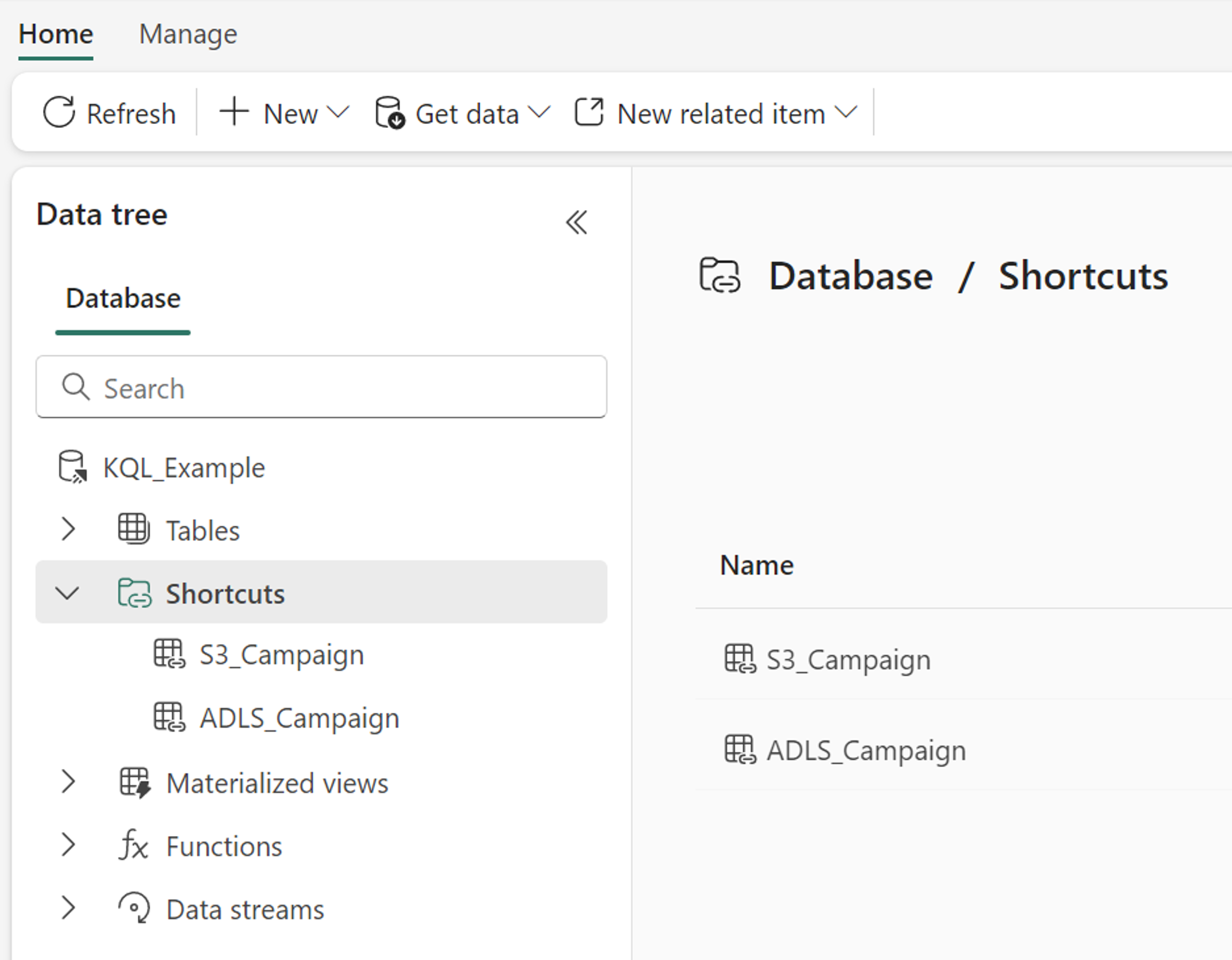

Base de dados KQL

Quando você cria um atalho em um banco de dados KQL, ele aparece na pasta Atalhos do banco de dados. O banco de dados KQL trata atalhos como tabelas externas. Para consultar o atalho, utilize a função external_table do Kusto Query Language.

Onde posso aceder aos atalhos?

Qualquer serviço, seja Fabric ou não-Fabric, que possa aceder a dados em OneLake pode usar atalhos. Os atalhos são transparentes para qualquer serviço que acesse dados por meio da API do OneLake. Os atalhos aparecem apenas como outra pasta no lago. Apache Spark, SQL, Real-Time Intelligence e Analysis Services podem usar atalhos ao consultar dados.

Apache Spark

Os notebooks do Apache Spark e os trabalhos do Apache Spark podem usar atalhos que são criados no OneLake. Use caminhos relativos de ficheiros para ler dados diretamente de atalhos. Além disso, se criares um atalho na seção Tabelas do lakehouse e ele estiver no formato Delta, podes lê-lo como uma tabela gerida usando a sintaxe Apache Spark SQL.

df = spark.read.format("delta").load("Tables/MyShortcut")

display(df)

df = spark.sql("SELECT * FROM MyLakehouse.MyShortcut LIMIT 1000")

display(df)

SQL

Você pode aceder aos dados na secção Tabelas de um lakehouse através do endpoint de análises SQL para o lakehouse. Pode aceder ao endpoint de análise SQL através do seletor de modos do lakehouse ou através do SQL Server Management Studio (SSMS).

SELECT TOP (100) *

FROM [MyLakehouse].[dbo].[MyShortcut]

Informação em Tempo Real

Os atalhos em bancos de dados KQL são reconhecidos como tabelas externas. Para consultar o atalho, utilize a função external_table do Kusto Query Language.

external_table('MyShortcut')

| take 100

Analysis Services

Você pode criar modelos semânticos para lakehouses contendo atalhos na seção Tables dos lakehouses. Quando o modelo semântico é executado no modo Direct Lake, o Analysis Services pode ler dados diretamente do atalho.

Serviços não-Fabric

Aplicações e serviços fora do Fabric também podem aceder a atalhos através da API OneLake. O OneLake suporta um subconjunto das APIs de armazenamento ADLS Gen2 e Blob. Para saber mais sobre a API do OneLake, consulte Acesso do OneLake com APIs.

https://onelake.dfs.fabric.microsoft.com/MyWorkspace/MyLakhouse/Tables/MyShortcut/MyFile.csv

Tipos de atalhos

Os atalhos do OneLake suportam várias fontes de dados do sistema de arquivos. Estas fontes incluem localizações internas da OneLake e fontes externas ou não da Microsoft.

Também pode criar atalhos para locais on-premises ou com restrição de rede usando o Fabric on-premises data gateway (OPDG).

Atalhos internos do OneLake

Use atalhos internos do OneLake para referenciar dados dentro dos itens Fabric existentes, incluindo:

- Bases de dados KQL

- Casas dos lagos

- Catálogos Espelhados do Azure Databricks

- Bancos de dados espelhados

- Modelos semânticos

- Bases de dados SQL

- Armazéns

Para instruções para criar um atalho interno, veja Criar um atalho interno OneLake.

O atalho pode apontar para um local de pasta dentro do mesmo item, entre itens dentro do mesmo espaço de trabalho ou até mesmo entre itens em espaços de trabalho diferentes. Quando você cria um atalho entre itens, os tipos de item não precisam corresponder. Por exemplo, pode criar um atalho num lakehouse que aponte para dados num data warehouse.

Quando um utilizador acede a dados de outra localização OneLake através de um atalho, o OneLake usa a identidade do utilizador que chama para autorizar o acesso aos dados. Esse usuário deve ter permissões no local de destino para ler os dados.

Importante

Quando os utilizadores acedem a atalhos através de modelos semânticos Power BI usando DirectLake sobre SQL ou motores T-SQL em modo de identidade delegada, a identidade do utilizador que chama não é passada para o alvo de atalho. Em vez disso, é passada a identidade do proprietário do item, o que delega o acesso ao utilizador chamador. Para resolver esta limitação, utilize os modelos semânticos do Power BI no modo

Atalhos externos do OneLake

Para instruções detalhadas para criar um tipo específico de atalho, selecione um artigo desta lista de fontes externas suportadas:

- Atalhos da Amazon S3

- Atalhos compatíveis com Amazon S3

- Atalhos do Azure Data Lake Storage (ADLS) Gen 2

- Atalhos para o Azure Blob Storage

- Atalhos do Dataverse

- Atalhos do Google Cloud Storage

- Atalhos do Iceberg

- Atalhos do OneDrive e do SharePoint

Armazenamento em cache

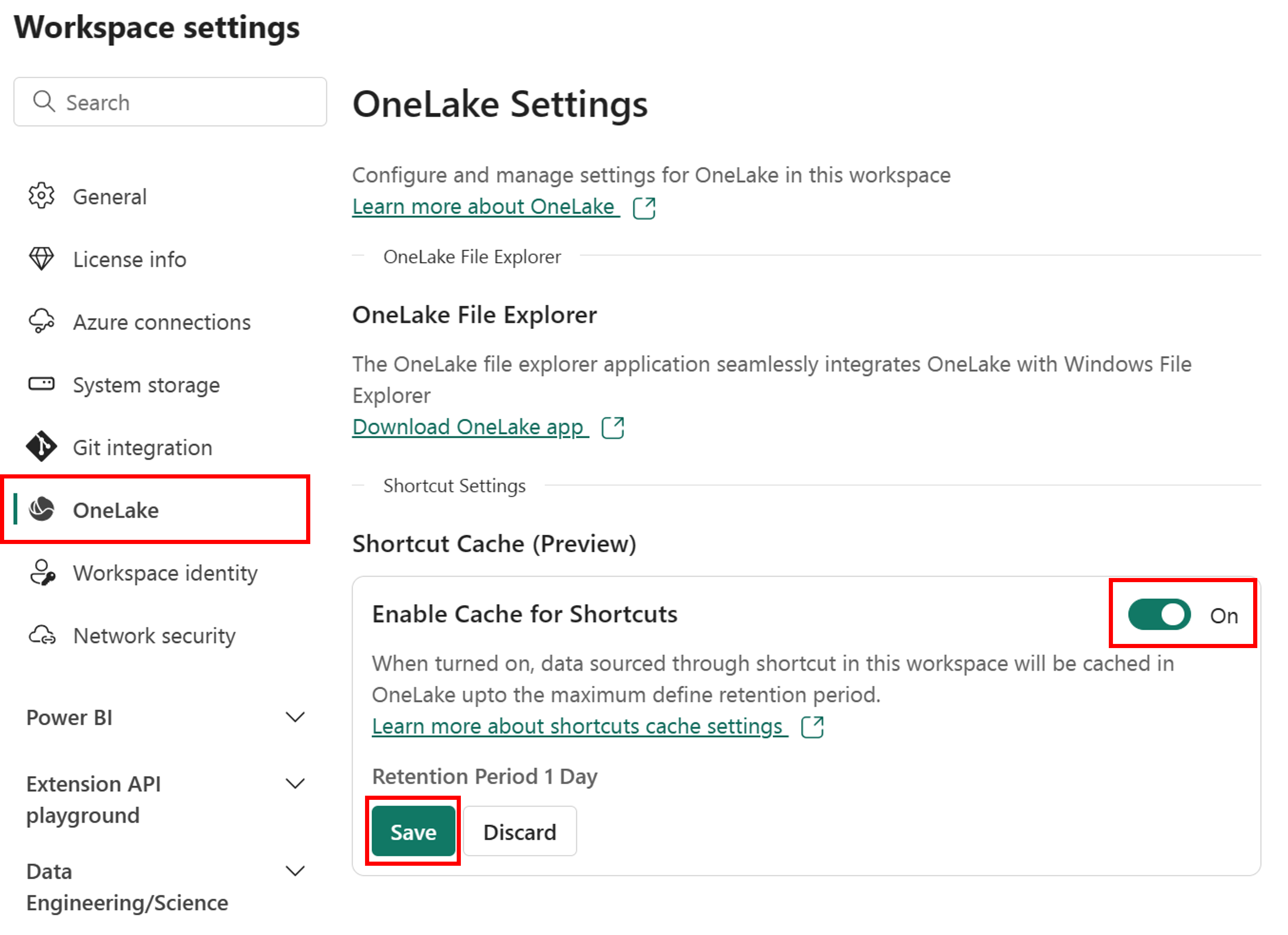

O cache de atalho pode reduzir os custos de saída associados ao acesso a dados entre nuvens. À medida que o OneLake lê ficheiros através de um atalho externo, o serviço armazena os ficheiros numa cache para o espaço de trabalho Fabric. O OneLake responde a pedidos de leitura subsequentes da cache em vez do fornecedor de armazenamento remoto. Podes definir o período de retenção dos ficheiros em cache entre 1 e 28 dias. Cada vez que acedes ao ficheiro, o período de retenção é reiniciado. Se o fornecedor de armazenamento remoto tiver uma versão mais recente do ficheiro do que a versão da cache, então o OneLake serve o pedido do fornecedor de armazenamento remoto e atualiza o ficheiro na cache. Se não aceder a um ficheiro dentro do período de retenção selecionado, ele é eliminado da cache. Arquivos individuais com mais de 1 GB de tamanho não são armazenados em cache.

Nota

A cache de atalhos atualmente suporta Google Cloud Storage (GCS), S3, serviços compatíveis com S3 e atalhos para gateways de dados locais.

A cache também é suportada para atalhos Amazon S3 on-premises que utilizam autenticação Microsoft Entra Service Principal.

Para habilitar o cache para atalhos, abra o painel Configurações do espaço de trabalho . Escolha a guia OneLake. Alterne a configuração de cache para Ativado e selecione o Período de Retenção.

Podes limpar a cache a qualquer momento. Na mesma página de definições, selecione o botão Limpar cache. Esta ação remove todos os arquivos do cache de atalho neste espaço de trabalho.

Como os atalhos utilizam ligações na nuvem

Os atalhos ADLS e S3 delegam autorização através de ligações na cloud. Ao criar um novo atalho ADLS ou S3, você cria uma nova conexão ou seleciona uma conexão existente para a fonte de dados. Definir uma conexão para um atalho é uma operação de ligação. Somente usuários com permissão na conexão podem executar a operação de ligação. Se não tiveres permissão para a ligação, não podes criar novos atalhos usando essa ligação.

Para mais informações sobre visualização e atualização de ligações na cloud, consulte Gerir ligações para atalhos.

Segurança de atalho

Os atalhos requerem determinadas permissões para gerir e utilizar. A segurança de atalhos OneLake explica as permissões necessárias para criar atalhos e aceder a dados através deles.

Como os atalhos lidam com eliminações?

Os atalhos não suportam eliminações em cascata. Ao excluir um atalho, você exclui apenas o objeto de atalho. Os dados no alvo de atalho mantêm-se inalterados. No entanto, se eliminares um ficheiro ou pasta dentro de um atalho e tiveres permissões no alvo de atalho para realizar a operação de eliminação, também apagas o ficheiro ou pasta no alvo.

Por exemplo, considere uma casa no lago com o seguinte caminho: MyLakehouse\Files\MyShortcut\Foo\Bar.

MyShortcut é um atalho que aponta para uma conta ADLS Gen2 que contém os diretórios Foo\Bar.

Se apagar MyLakehouse\Files\MyShortcut, apaga o atalho MyShortcut do lakehouse, mas os ficheiros e diretórios na conta ADLS Gen2 Foo\Bar permanecem inalterados.

Se apagares MyLakehouse\Files\MyShortcut\Foo\Bar, e tiveres permissões de escrita na conta ADLS Gen2, apagas o diretório Bar da conta ADLS Gen2.

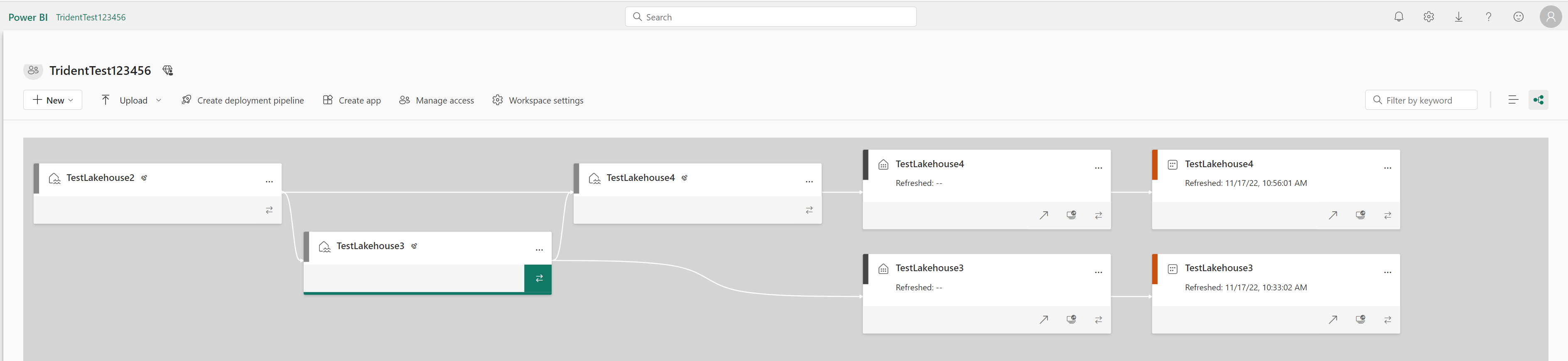

Vista de linhagem do espaço de trabalho

Quando cria atalhos entre vários itens Fabric dentro de um espaço de trabalho, pode visualizar as relações de atalhos através da vista de linhagem do espaço de trabalho. Selecione o botão vista de linhagem ( ) no canto superior direito do explorador de espaços de trabalho.

) no canto superior direito do explorador de espaços de trabalho.

Nota

A vista de linhagem tem como escopo um único espaço de trabalho. Os atalhos para locais fora do espaço de trabalho selecionado não aparecem.

Limitações e considerações

- Cada item do Fabric suporta até 100.000 atalhos. Neste contexto, o termo item refere-se a apps, lakehouses, armazéns, relatórios e muito mais.

- Um único percurso OneLake é capaz de suportar até 10 atalhos.

- O número máximo de atalhos diretos para links de atalho é 5.

- Atalhos do OneLake, caminhos de origem e caminhos de destino não podem conter os caracteres "%" ou "+".

- Os atalhos não suportam caracteres de alfabetos não latinos.

- A linhagem de atalhos para Data Warehouses e Modelos Semânticos não está disponível no momento.

- Um atalho Fabric sincroniza com a fonte quase instantaneamente, mas o tempo de propagação pode variar devido ao desempenho da fonte de dados, vistas em cache ou problemas de conectividade de rede.

- Pode levar até um minuto para que a API de tabela reconheça novos atalhos.