Conector de Defesa Contra Ameaças Móveis do Pradeo com o Intune

Você pode controlar o acesso de dispositivos móveis aos recursos corporativos usando o Acesso Condicional com base na avaliação de risco realizada pelo Pradeo, uma solução de MTD (Defesa contra Ameaças Móveis) integrada ao Microsoft Intune. O risco é avaliado com base na telemetria coletada dos dispositivos que executam o aplicativo Pradeo.

Você pode configurar políticas de Acesso Condicional com base na avaliação de risco do Pradeo, habilitada por meio de políticas de conformidade do dispositivo do Intune, que podem ser usadas para permitir ou bloquear o acesso de dispositivos fora de conformidade a recursos corporativos, com base nas ameaças detectadas.

Observação

O fornecedor da Defesa Contra Ameaças Móveis não é compatível com dispositivos não registrados.

Plataformas compatíveis

- Android 5.1 e posterior

- iOS 12.1 e posterior

Pré-requisitos

- Microsoft Entra ID P1

- Subscrição do Plano 1 do Microsoft Intune

- Assinatura da Segurança do Pradeo para Defesa contra Ameaças Móveis

- Para obter mais informações, confira o site do Pradeo.

Como o Intune e o Pradeo ajudam a proteger os recursos de sua empresa?

O aplicativo Pradeo para Android e iOS/iPadOS captura o sistema de arquivos, a pilha de rede e, quando disponível, a telemetria dos dispositivos e dos aplicativos, e envia os dados telemétricos ao serviço de nuvem do Pradeo para avaliar o risco do dispositivo de ameaças móveis.

A política de conformidade do dispositivo do Intune inclui uma regra para a Defesa contra Ameaças Móveis do Pradeo, que se baseia na avaliação de risco do Pradeo. Quando essa regra é habilitada, o Intune avalia a conformidade do dispositivo com a política habilitada. Se o dispositivo for considerado não compatível, o acesso dos usuários aos recursos corporativos como o Exchange Online e o SharePoint Online será bloqueado. Os usuários também recebem diretrizes do aplicativo Pradeo instalado nos dispositivos para resolver o problema e recuperar o acesso aos recursos corporativos.

Exemplo de cenários

Confira alguns cenários comuns.

Controlar o acesso com base em ameaças de aplicativos mal-intencionados

Quando aplicativos mal-intencionados, como malware, são detectados nos dispositivos, é possível impedir as seguintes ações dos dispositivos até que a ameaça seja resolvida:

- Conectar-se ao email corporativo

- Sincronizar arquivos corporativos com o aplicativo OneDrive for Work

- Acessar aplicativos da empresa

Bloquear quando aplicativos mal-intencionados forem detectados:

Concessão do acesso após a correção:

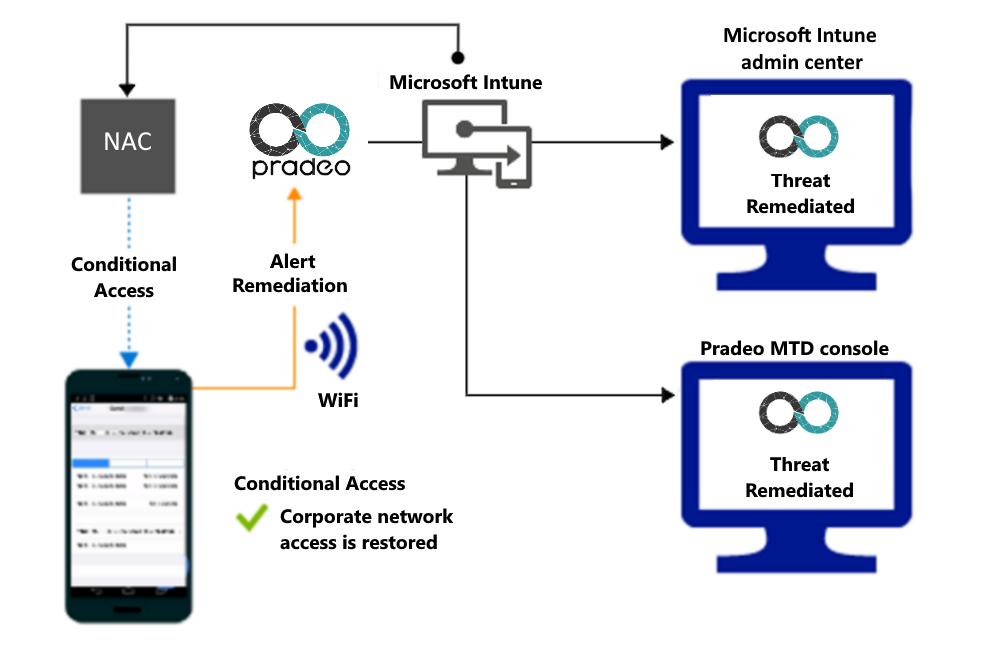

Controlar o acesso com base em ameaças à rede

Detecte ameaças à sua rede como ataques man-in-the-middle e proteja o acesso a redes Wi-Fi com base no risco do dispositivo.

Bloquear o acesso à rede pelo Wi-Fi:

Concessão do acesso após a correção:

Controlar o acesso ao Microsoft Office SharePoint Online com base em ameaças à rede

Detecta ameaças à rede, como ataques Man-in-the-middle e impede a sincronização de arquivos corporativos com base no risco do dispositivo.

Bloquear o SharePoint Online quando ameaças à rede forem detectadas:

Concessão do acesso após a correção: