Tutorial: Permitir cogestão para novos dispositivos baseados na Internet

Com a cogestão, pode manter os seus processos bem estabelecidos para usar o Gestor de Configuração para gerir PCs na sua organização. Ao mesmo tempo, está a investir na nuvem através da utilização do Intune para segurança e provisões modernas.

Neste tutorial, você configura a cogestão de dispositivos Windows 10 num ambiente onde você usa tanto Azure Ative Directory (AD) como um AD no local mas não tem um Azure Ative Directory híbrido (AD). O ambiente do Gestor de Configuração inclui um único site primário com todas as funções do sistema de site localizadas no mesmo servidor, o servidor do site. Este tutorial começa com a premissa de que os seus dispositivos Windows 10 já estão matriculados no Intune.

Se tem um AD Azure híbrido que se junta ao seu AD no local com AD AZure, recomendamos seguir o nosso tutorial de acompanhante, Enable co-management para clientes Do Gestor de Configuração.

Utilize este tutorial quando:

- Tem Windows 10 dispositivos para trazer para a cogestão. Estes dispositivos podem ter sido a provisionados através de Windows Autopilot ou são diretos do seu hardware OEM.

- Tem Windows 10 dispositivos na internet que gere atualmente com o Intune ao qual pretende adicionar o cliente Gestor de Configuração.

Neste tutorial você:

- Reveja os pré-requisitos para o Azure e o seu ambiente no local

- Solicite um certificado SSL público para o gateway de gestão de nuvens (CMG)

- Ativar os serviços do Azure no Gestor de Configuração

- Implementar e configurar uma porta de gestão de nuvens

- Configure o ponto de gestão e os clientes para utilizar o CMG

- Ativar a cogestão no Gestor de Configuração

- Configure Intune para instalar o cliente Gestor de Configuração

Pré-requisitos

Serviços e ambiente da Azure

Assinatura Azure(teste gratuito)

Azure Active Directory Premium

Subscrição do Microsoft Intune

Dica

Uma assinatura de Mobilidade e Segurança Empresarial (EMS) inclui Azure Ative Directory Premium e Microsoft Intune. Assinatura EMS(teste gratuito).

Intune é configurado para dispositivos de inscrição automática

Dica

Já não precisa de adquirir e atribuir licenças individuais intune ou EMS aos seus utilizadores. Para mais informações, consulte o Produto e licenciando as FAQ.

Infraestrutura no local

Uma versão suportada do atual ramo do Gestor de Configuração.

HTTP melhorado é utilizado neste tutorial para evitar requisitos PKI mais complexos. Através da utilização de HTTP Melhorado, o site principal que utiliza para gerir clientes deve ser configurado para utilizar certificados gerados pelo Gestor de Configuração para sistemas de sites HTTP.

A autoridade do MDM deve ser definida para Intune.

Certificados externos

Certificado de autenticação do servidor CMG. Este certificado é um certificado SSL de um fornecedor de certificados de confiança pública e global. Exportará este certificado como. Ficheiro PFX com Chave Privada.

Mais tarde neste tutorial fornecemos orientações sobre como configurar o pedido para este certificado.

Permissões

Ao longo deste tutorial, utilize as seguintes permissões para completar tarefas:

- Uma conta que é um administrador global para Azure Ative Directory (Azure AD)

- Uma conta que é um administrador de domínio na sua infraestrutura no local

- Uma conta que é um administrador completo para todos os âmbitos no Gestor de Configuração

Solicite um certificado público para o portal de gestão de nuvens

Quando os seus dispositivos estão na internet, a cogestão requer o gateway de gestão de nuvem do Gestor de Configuração (CMG). O CMG permite que os seus dispositivos de Windows 10 baseados na Internet comuniquem com a sua implementação de Gestor de Configuração no local. Para estabelecer uma confiança entre os dispositivos e o ambiente do Seu Gestor de Configuração, o CMG requer um certificado SSL.

Este tutorial utiliza um certificado público chamado certificado de autenticação do servidor CMG que obtém autoridade de um fornecedor de certificados de confiança global. Embora seja possível configurar a cogestão usando certificados que derivam da autoridade da sua autoridade no local microsoft, o uso de certificados auto-assinados está fora do âmbito deste tutorial.

O certificado de autenticação do servidor CMG é utilizado para encriptar o tráfego de comunicações entre o cliente Gestor de Configuração e o CMG. O certificado remonta a uma Raiz Fidedigna para verificar a identidade do servidor ao cliente. O certificado público inclui uma Raiz Fidedigna que Windows clientes já confiam.

Sobre este certificado:

- Identifica um nome único para o seu serviço CMG em Azure e, em seguida, especifica esse nome no seu pedido de certificado.

- Gera o seu pedido de certificado num servidor específico e, em seguida, submete o pedido a um fornecedor de certificados públicos para obter o certificado SSL necessário.

- Importa para o sistema que gerou o pedido o certificado que recebe de volta do fornecedor. Utiliza o mesmo computador para exportar o certificado para utilização quando posteriormente implementar o CMG para a Azure.

- Quando o CMG instala, cria um serviço CMG em Azure utilizando o nome especificado no certificado.

Identifique um nome único para o seu portal de gestão de nuvem em Azure

Quando solicita o certificado de autenticação do servidor CMG, especifica qual deve ser um nome único para identificar o seu serviço Cloud (clássico) em Azure. Por predefinição, a nuvem pública Azure utiliza cloudapp.net, e o CMG é hospedado dentro do domínio cloudapp.net como <YourUniqueDnsName> .cloudapp.net.

Dica

Neste tutorial, o certificado de autenticação do servidor CMG utiliza um FQDN que termina em contoso.com. Depois de criarmos o CMG, vamos configurar um registo de nome canónico (CNAME) no DNS público da nossa organização. Este registo cria um pseudónimo para o CMG que mapeia o nome que usamos no certificado público.

Antes de solicitar o seu certificado público, confirme que o nome que pretende usar está disponível no Azure. Não se cria diretamente o serviço em Azure. Em vez disso, o nome especificado no certificado público que solicita é utilizado pelo Gestor de Configuração para criar o serviço de cloud quando instala o CMG.

Inicie sessão no portal do Microsoft Azure.

Selecione Criar um recurso, escolha a categoria Compute e, em seguida, selecione Cloud Service. A página do serviço Cloud (clássico) abre.

Para o nome DNS, especifique o nome do prefixo para o serviço de nuvem que utilizará. Este prefixo deve ser o mesmo que utiliza mais tarde quando solicitar um certificado de publicação para o certificado de autenticação do servidor CMG. Utilizamos o MyCSG, que cria o espaço de nomes de MyCSG.cloudapp.net. A interface confirma se o nome está disponível ou já está disponível por outro serviço.

Depois de confirmar que o nome que pretende utilizar está disponível, está pronto para submeter o Pedido de Assinatura de Certificado (CSR).

Solicitar o certificado

Utilize as seguintes informações para submeter um pedido de assinatura de certificado para o seu CMG a um fornecedor de certificados públicos. Altere os seguintes valores para ser relevante para o seu ambiente.

- MyCMG para identificar o nome de serviço do portal de gestão de nuvens

- Contoso como o nome da empresa

- Contoso.com como domínio público

Recomendamos que utilize o servidor do seu site primário para gerar os pedidos de assinatura de certificado (CSR). Quando obtém o certificado, deve inscrevê-lo no mesmo servidor que gerou a RSE ou não pode exportar a chave privada dos certificados, o que é necessário.

Solicite um tipo de fornecedor chave versão 2 quando gerar uma RSE. Apenas os certificados da versão 2 são suportados.

Dica

Por predefinição, quando implementa um CMG, é selecionada a opção Permitir que a CMG funcione como ponto de distribuição de nuvem e sirva o conteúdo do armazenamento Azure. Mesmo que o conteúdo baseado na nuvem não seja necessário para usar cogestão, é útil na maioria dos ambientes.

O ponto de distribuição baseado na nuvem (CDP) é depreciado. A partir da versão 2107, não é possível criar novos casos de CDP. Para fornecer conteúdo a dispositivos baseados na Internet, permita que o CMG distribua conteúdo. Para obter mais informações, consulte as funcionalidades Deprecatadas.

Detalhes para a rse de gateway de gestão de nuvens CSR

- Nome comum: CloudServiceNameCMG.YourCompanyPubilcDomainName.com

Exemplo: MyCSG.contoso.com - Nome Alternativo do Sujeito: O mesmo que o nome comum (CN)

- Organização: O nome da sua organização

- Departamento: Por sua organização

- Cidade: Por sua organização

- Estado: De acordo com a sua organização

- País: Por sua organização

- Tamanho da chave: 2048

- Fornecedor: Microsoft RSA SChannel Cryptographic Provider

Importar o certificado

Depois de receber o certificado público, importe-o para a loja de certificados local do computador que criou a RSE. Em seguida, exporte o certificado como um . Ficheiro PFX para que possa usá-lo para o seu CMG em Azure.

Os prestadores de certificados públicos normalmente fornecem instruções para a importação do certificado. O processo de importação do certificado deve assemelhar-se às seguintes orientações:

No computador para o qual o certificado deve ser importado, localize o certificado .pfx.

Clique no ficheiro com direito e, em seguida, selecione Instalar PFX

Quando o Assistente de Importação de Certificado começar, selecione Seguinte.

Na página 'Ficheiro para Importar', selecione Seguinte.

Na página Palavra-passe, introduza a palavra-passe para a chave privada na caixa de palavra-passe e, em seguida, selecione Seguinte.

Selecione a opção para tornar a chave exportável.

Na página Loja de Certificados, selecione automaticamente a loja de certificados com base no tipo de certificado e, em seguida, selecione Seguinte.

Selecione Concluir.

Exportar o certificado

Exporte o certificado de autenticação do servidor CMG do seu servidor. Reexportar o certificado torna-o utilizável para o seu portal de gestão de nuvem em Azure.

No servidor onde importou o certificado SSL público, corra certlm.msc para abrir a consola Certificate Manager.

Na consola Certificate Manager, selecione Personal > Certificates. Em seguida, clique à direita no certificado de autenticação do servidor CMG que inscreveu no procedimento anterior e, em seguida, selecione Todas as Tarefas > Exportação.

No Certificado De Exportação de Assistente, selecione Seguinte, selecione Sim, exporte a chave privada, e depois em seguida.

Na página 'Formato de Ficheiros de Exportação', selecione Informações Pessoais Exchange - PKCS #12 (. PFX), selecione Next, e forneça uma senha. Para o nome do ficheiro, especifique um nome como C:\ConfigMgrCloudMGServer. Referenciará este ficheiro quando criar o CMG em Azure.

Selecione Next, e, em seguida, confirme as seguintes definições antes de selecionar Acabamento para completar a exportação:

- Chaves de exportação = Sim

- Incluir todos os certificados no caminho da certificação = Sim

- Formato de ficheiro = Exchange de Informações Pessoais (*.pfx)

Depois de concluir a exportação, localize o ficheiro .pfx e coloque uma cópia do mesmo em C:\Certs no servidor do site principal do Gestor de Configuração que irá gerir clientes baseados na Internet. A pasta Certs é uma pasta temporária para utilizar enquanto se move certificados entre servidores. Aceda ao ficheiro de certificado do servidor do site primário quando implementar a porta de entrada de gestão da nuvem para Azure.

Depois de copiar o certificado para o servidor do site primário, pode eliminar o Certificado da loja de Certificados Pessoais no servidor dos membros.

Ativar serviços em nuvem Azure no Gestor de Configuração

Para configurar os serviços Azure a partir da consola Do Gestor de Configuração, utilize o assistente de Serviços Configure E crie duas aplicações Azure Ative Directory (Azure AD).

- Server app – uma aplicação Web em AD AZure

- App cliente - uma aplicação de Cliente Nativo em AD AZure

Executar o seguinte procedimento a partir do servidor do site primário.

A partir do servidor do site principal, abra a consola Do Gestor de Configuração e vá para a Administração > Serviços cloud > Azure Services, e selecione Serviços Configure Azure.

Na página do Serviço Configure Azure, especifique um nome amigável para o serviço de gestão de nuvem que está configurando. Por exemplo: O meu serviço de gestão de nuvem.

Em seguida, selecione Cloud Management e, em seguida, selecione Seguinte.

Dica

Para obter mais informações sobre as configurações que faz no assistente, consulte Iniciar o assistente de Serviços Azure

Na página Propriedades da Aplicação, para aplicação Web, selecione Procurar para abrir o diálogo da Aplicação do Servidor e, em seguida, selecione Criar. Configure os seguintes campos:

Nome da aplicação: Especifique um nome amigável para a aplicação, como a aplicação web Cloud Management.

URL HomePage: Este valor não é utilizado pelo Gestor de Configuração, mas é exigido pelo Azure AD. Por predefinição, este valor é

https://ConfigMgrService.App ID URI: Este valor tem de ser único no seu inquilino AZure AD. Encontra-se no token de acesso utilizado pelo cliente Do Gestor de Configuração para solicitar o acesso ao serviço. Por predefinição, este valor é

https://ConfigMgrService.

Em seguida, selecione Iniciar sôms e especifique uma conta de Administrador Global Azure AD. Estas credenciais não são guardadas pelo Gestor de Configuração. Esta persona não requer permissões no Gestor de Configuração e não precisa de ser a mesma conta que executa o Assistente de Serviços Azure.

Depois de iniciar sposição, os resultados são apresentados. Selecione OK para fechar o diálogo 'Criar's's Application' e regressar à página 'Propriedades da Aplicação'.

Para a aplicação Cliente Nativo, selecione Procurar para abrir o diálogo da aplicação cliente.

Selecione Criar para abrir o diálogo de aplicação do cliente criar e, em seguida, configurar os seguintes campos:

Nome da aplicação: Especifique um nome amigável para a aplicação, como a aplicação de clientes nativos da Cloud Management.

URL de resposta: Este valor não é utilizado pelo Gestor de Configuração, mas é exigido pelo Azure AD. Por predefinição, este valor é

https://ConfigMgrClient. Em seguida, selecione Iniciar sôms e especifique uma conta de Administrador Global Azure AD. Tal como a aplicação Web, estas credenciais não são guardadas e não requerem permissões no Gestor de Configuração.

Depois de iniciar sposição, os resultados são apresentados. Selecione OK para fechar o diálogo de Aplicação do Cliente Criar e regressar à página Propriedades da Aplicação. Em seguida, selecione Next para continuar.

Na página Configure Discovery Definições, verifique a caixa para Enable Azure Ative Directory User Discovery, selecione Next– e, em seguida, complete a configuração dos diálogos Discovery para o seu ambiente.

Continue através das páginas Resumo, Progresso e Conclusão e, em seguida, feche o assistente.

A azure Services for Azure AD User discovery está agora ativada no Gestor de Configuração. Deixe a consola aberta por enquanto.

Abra um browser e inscreva-se no portal Azure.

Selecione todos os serviços > Azure Ative Directory > registos de aplicações, e depois:

Selecione a aplicação Web que criou.

Vá a permissões da API > selecione o consentimento administrativo do Grant para o seu inquilino e, em seguida, selecione Sim.

Selecione a aplicação Cliente Nativo que criou.

Vá a permissões da API > selecione o consentimento administrativo do Grant para o seu inquilino e, em seguida, selecione Sim.

Na consola 'Gestor de Configuração', vá à Administração > Visão Geral > Serviços cloud > Azure Services, e selecione o seu Serviço Azure. Em seguida, clique com o botão direito no Azure Ative Directory User Discover e selecione Executar Run Full Discovery Now. Selecione Sim para confirmar a ação.

No servidor do site primário, abra o Gestor de Configuração SMS_AZUREAD_DISCOVERY_AGENT.log e procure a seguinte entrada para confirmar que a descoberta está a funcionar: UDX publicada com sucesso para utilizadores Azure Ative Directory

Por predefinição, o ficheiro de registo está em %Program_Files%\Microsoft Configuration Manager\Logs.

Criar os serviços de nuvem em Azure

Nesta secção do tutorial:

- Criar o serviço de nuvem CMG

- Criar registos DNS CNAME para ambos os serviços

Criar o CMG

Utilize este procedimento para instalar um gateway de gestão de nuvens como um serviço em Azure. O CMG instala-se no local de topo da hierarquia. Neste tutorial, continuamos a utilizar o local principal onde os certificados foram matriculados e exportados.

No servidor do site primário, abra a consola Do Gestor de Configuração e, em seguida, vá administrar > visão geral > Cloud Services > Cloud Management Gateway, e, em seguida, selecione Create Cloud Management Gateway.

Na página Geral:

Selecione o seu ambiente em nuvem para ambiente Azure. Este tutorial utiliza o AzurePublicCloud.

Selecione a implementação do Gestor de Recursos Azure.

Inscreva-se na sua assinatura Azure. O Gestor de Configuração preenche informações adicionais com base nas informações configuradas quando ativou os serviços de cloud Azure para o Gestor de Configuração.

Selecione Seguinte para continuar.

Na página Definições, navegue e selecione o ficheiro denominado ConfigMgrCloudMGServer.pfx, que é o ficheiro que exportou após importar o certificado de autenticação do servidor CMG. Depois de especificar a palavra-passe, o nome de Serviço e o nome de Implementação preenchem automaticamente, com base nos detalhes do ficheiro de certificado .pfx.

Desacorda a sua Região.

Para o Grupo de Recursos, utilize um grupo de recursos existente ou crie um grupo com um nome amigável que não utilize espaços, como o CofigMgrCloudServices. Se optar por criar um grupo, o grupo é adicionado como um grupo de recursos em Azure.

A menos que esteja pronto para configurar à escala, use um (1) para o número de instâncias VM. O número de VM Instances permite que um único serviço cloud Management Gateway (CMG) dimensione para suportar mais ligações ao cliente. Mais tarde, pode utilizar a consola Do Gestor de Configuração para devolver e editar o número de instâncias VM que utiliza.

Ativar a caixa de verificação para verificar a revogação do certificado do cliente.

Ative a caixa de verificação para permitir que a CMG funcione como ponto de distribuição em nuvem e sirva o conteúdo a partir do armazenamento do Azure.

Selecione Seguinte para continuar.

Reveja os valores na página 'Alerta' e, em seguida, selecione Seguinte.

Reveja a página Resumo e clique em Seguinte para criar o Serviço de Cloud Gateway de gestão de nuvem. Selecione Perto para completar o Assistente.

No nó Cloud Management Gateway da consola Configuration Manager, pode agora ver o novo serviço.

Criar registos DNS CNAME

Quando cria uma entrada DNS para o CMG, ativa os seus Windows 10 dispositivos dentro e fora da sua rede corporativa para utilizar a resolução de nomes para encontrar o serviço de nuvem CMG em Azure.

O nosso exemplo de registo CNAME utiliza os seguintes detalhes:

O nome da empresa é Contoso com um espaço público de nome DNS de Contoso.com.

O nome de serviço CMG é MyCMG, que se torna MyCMG.CloudApp.Net em Azure.

Exemplo de registo CNAME: MyCMG.contoso.com => My.cloudapp.net

Configure o ponto de gestão e os clientes para utilizar o CMG

Configurar configurações que permitem aos pontos de gestão no local e clientes utilizarem o gateway de gestão de nuvem.

Como utilizamos HTTP Melhorado para comunicações com clientes, não há necessidade de utilizar um ponto de gestão HTTPS.

Criar o ponto de ligação CMG

Configure o site para suportar HTTP Melhorado.

Na consola Do Gestor de Configuração, vá à Administração > Visão Geral > De configuração do site > Sites, e abra as propriedades do site principal.

No separador De Segurança de Comunicação, selecione a opção HTTPS ou HTTP para utilizar certificados gerados pelo Gestor de Configuração para sistemas de sites HTTP e, em seguida, selecione OK para guardar a configuração.

Agora vá à Visão Geral > Administração > Configuração do Site > Servidores e Funções do Sistema de Sítios e selecione o servidor com um ponto de gestão onde pretende instalar o ponto de ligação do gateway de gestão de nuvem.

Selecione Adicionar Funções do Sistema de Sítios e, em seguida, em > seguida, em seguida.

Selecione o ponto de ligação do gateway de gestão cloud e, em seguida, selecione Seguinte para continuar.

Reveja as seleções predefinidos na página de ponto de ligação do gateway de gestão da Nuvem e certifique-se de que o CMG correto está selecionado. Se tiver vários gateways de gestão de nuvem, pode utilizar a lista de dropdown para especificar um CMG diferente. Também pode alterar o CMG em uso, após a instalação. Selecione Seguinte para continuar.

Selecione Seguinte para iniciar a instalação e, em seguida, ver os resultados na página 'Conclusão'. Selecione Perto para concluir a instalação do ponto de ligação.

Agora vá à Visão Geral > Administração > Configuração do Site > Servidores e Funções do Sistema de Sítios e abra as Propriedades para o ponto de gestão onde instalou o ponto de ligação. No separador Geral, verifique a caixa para permitir o tráfego de gateway de gestão de nuvem do Gestor de Configuração e, em seguida, selecione OK para guardar a configuração.

Dica

Embora não seja necessário para permitir a cogestão, recomendamos que faça esta mesma edição para quaisquer pontos de atualização de software.

Configure cliente Definições para direcionar clientes para usar o CMG

Utilize o Definições do Cliente para configurar clientes do Gestor de Configuração para comunicar com a CMG.

Abra a consola de > de administração > de configuração > visão geral > Definições do cliente, e, em seguida, edite o Definições de cliente padrão.

Selecione Serviços cloud.

Na página predefinição Definições, defina as seguintes definições para = Sim.

Registar automaticamente novos dispositivos de Windows 10 unidos com Azure Ative Directory

Permitir que os clientes utilizem um portal de gestão de nuvem

Permitir o acesso ao ponto de distribuição de nuvens

Na página Política do Cliente, desateir os pedidos de política dos utilizadores dos clientes da Internet = Sim.

Selecione OK para guardar esta configuração.

Ativar a cogestão no Gestor de Configuração

Com as configurações Azure, funções de sistema e configurações de clientes no lugar, pode configurar o Gestor de Configurações para permitir a cogestão. No entanto, ainda terá de fazer algumas configurações no Intune depois de permitir a cogestão antes que este tutorial esteja completo. Uma dessas tarefas é configurar o Intune para implementar o cliente Gestor de Configuração. Esta tarefa é facilitada através da poupança da linha de comando para a implementação do cliente que está disponível dentro do Assistente de Configuração de Cogestão. É por isso que agora permitimos a cogestão, antes de completarmos as configurações para o Intune.

A frase Grupo Piloto é utilizada em todos os diálogos de cogestão e configuração. Um grupo piloto é uma coleção que contém um subconjunto dos seus dispositivos De Gestor de Configuração. Utilize um grupo piloto para os seus testes iniciais, adicionando os dispositivos conforme necessário, até estar pronto para mover as cargas de trabalho para todos os dispositivos do Gestor de Configuração. Não há um limite de tempo para quanto tempo um grupo piloto pode ser usado para cargas de trabalho. Um grupo piloto pode ser utilizado indefinidamente se não pretender mover a carga de trabalho para todos os dispositivos do Gestor de Configuração.

Quando ativar a cogestão, atribuirá uma coleção como grupo Piloto. Este é um grupo que contém um pequeno número de clientes para testar as suas configurações de cogestão. Recomendamos que crie uma coleção adequada antes de iniciar o procedimento. Em seguida, pode selecionar essa coleção sem sair do procedimento para o fazer. Pode precisar de várias coleções, uma vez que pode atribuir um grupo Piloto diferente para cada carga de trabalho.

Ativar a cogestão

Ao ativar a cogestão, pode utilizar a Nuvem Pública Azure, a Nuvem do Governo dos EUA ou Microsoft Azure China 21Vianet (adicionada na versão de 2006). Para permitir a cogestão a partir da versão 1906 do Gestor de Configuração, siga as instruções abaixo:

Na consola 'Gestor de Configuração', vá ao espaço de trabalho da Administração, expanda os Serviços cloud e selecione o nó Cloud Attach. Selecione Configurar Cloud Attach na fita para abrir o Assistente de Configuração do Anexamento de Nuvem .

- Para a versão 2103 e anterior, expanda os Serviços Cloud e selecione o nó de Cogestão. Selecione configurar a cogestão na fita para abrir o Assistente de Configuração de Cogestão.

Na página de bordo do assistente, configuure o ambiente Azure para utilizar. Escolha um dos seguintes ambientes:

- Nuvem Pública de Azure

- Nuvem do Governo dos EUA Azure.

- Azure China Cloud (adicionado na versão 2006)

- Atualize o cliente Do Gestor de Configuração para a versão mais recente dos seus dispositivos antes de embarcar para a Azure China Cloud.

Quando selecionar Azure China Cloud ou Azure US Government Cloud, a opção de centro de administração de Microsoft Endpoint Manager para o inquilino é desativada.

Selecione iniciar sção. Inscreva-se como administrador global da AD AZure e, em seguida, selecione Next. Assine esta vez com os propósitos deste feiticeiro. As credenciais não são armazenadas ou reutilizadas em outro lugar.

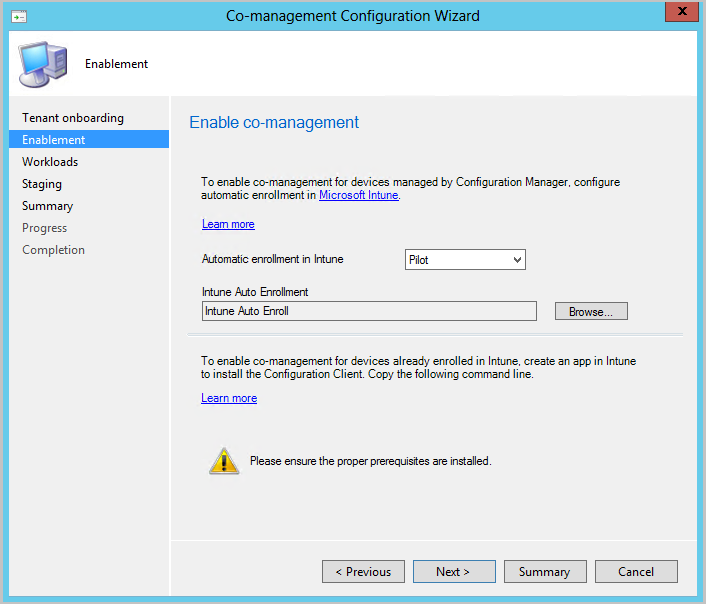

Na página 'Activar', escolha as seguintes definições:

Inscrição automática no Intune - Permite a inscrição automática de clientes no Intune para os clientes existentes do Gestor de Configuração. Esta opção permite-lhe permitir a cogestão num subconjunto de clientes para testar inicialmente a cogestão e a cogestão de lançamento usando uma abordagem faseada. Se um dispositivo não for inscrito pelo utilizador, na próxima avaliação da apólice, voltará a inscrever-se.

- Pilot - Apenas os clientes Do Gestor de Configuração que são membros da coleção Intune Auto Registration estão automaticamente inscritos no Intune.

- Tudo - Ativar a inscrição automática para todos os Windows 10, versão 1709 ou posterior, clientes.

- Nenhuma - Desativar a inscrição automática para todos os clientes.

Intune Auto Inscrição - Esta coleção deve conter todos os clientes que deseja embarcar em cogestão. É essencialmente um superconjunto de todas as outras coleções de encenação.

A inscrição automática não é imediata para todos os clientes. Este comportamento ajuda a escalar melhor a escala de inscrições para grandes ambientes. O Gestor de Configuração aleatoriamente se matricula com base no número de clientes. Por exemplo, se o seu ambiente tiver 100.000 clientes, quando ativa esta configuração, a inscrição ocorre ao longo de vários dias.

- Um novo dispositivo cogerido agora se inscreve automaticamente no serviço Microsoft Intune com base no seu Azure Ative Directory (Azure AD) símbolo do dispositivo. Não é preciso esperar que um utilizador inicie a s inscrição automática no dispositivo. Esta alteração ajuda a reduzir o número de dispositivos com o estado de inscrição Enquanto se inscreve o registo do utilizador . Para suportar este comportamento, o dispositivo precisa de estar em funcionamento Windows 10, versão 1803 ou posterior. Para obter mais informações, consulte o estado de inscrição de Cogestão.

- Se já tem dispositivos matriculados na cogestão, os novos dispositivos matriculam-se imediatamente assim que satisfaçam os requisitos.

Para dispositivos baseados na Internet que já estejam matriculados no Intune, copie e guarde a linha de comando na página Desativação. Utilizará esta linha de comando para instalar o cliente Do Gestor de Configuração como uma aplicação no Intune para dispositivos baseados na Internet. Se não guardar esta linha de comando agora, pode rever a configuração de cogestão a qualquer momento para obter esta linha de comando.

Dica

A linha de comando só mostra se já cumpriu todos os pré-requisitos, como criar um portal de gestão de nuvens.

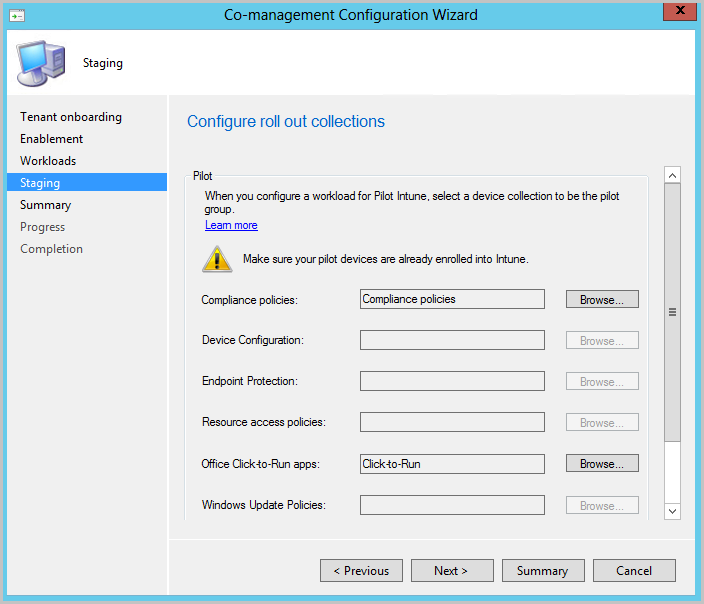

Na página Workloads, para cada carga de trabalho, escolha qual grupo de dispositivos para se deslocar para gestão com o Intune. Para mais informações, consulte Workloads. Se só quer permitir a cogestão, não precisa de mudar de carga de trabalho agora. Pode trocar cargas de trabalho mais tarde. Para obter mais informações, consulte Como mudar as cargas de trabalho.

- Pilot Intune - Muda a carga de trabalho associada apenas para os dispositivos nas coleções piloto que irá especificar na página de Encenação. Cada carga de trabalho pode ter uma coleção de pilotos diferente.

- Intune - Muda a carga de trabalho associada para todos os dispositivos de Windows 10 cogeridos.

Importante

Antes de trocar qualquer carga de trabalho, certifique-se de que configura corretamente e desloque a carga de trabalho correspondente no Intune. Certifique-se de que as cargas de trabalho são sempre geridas por uma das ferramentas de gestão dos seus dispositivos.

Na página 'Encenar', especifique a recolha piloto de cada uma das cargas de trabalho definidas para Pilot Intune.

Para ativar a cogestão, complete o assistente.

Use Intune para implementar o cliente Gestor de Configuração

Pode utilizar o Intune para instalar o cliente Do Gestor de Configuração em Windows 10 dispositivos que atualmente só são geridos com o Intune.

Em seguida, quando um dispositivo Windows 10 previamente não gerido se inscreve no Intune, instala automaticamente o cliente Gestor de Configuração.

Criar uma aplicação Intune para instalar o cliente Gestor de Configuração

A partir do servidor do site principal, inscreva-se no centro de administração Microsoft Endpoint Manager e vá para as aplicações > Todas as Aplicações > Add.

Para o tipo de aplicação, selecione app Line-of-business em Outros.

Para o ficheiro pacote app, navegue até à localização do ficheiro Do Gestor de Configuração ccmsetup.msi, e, em seguida, selecione Open > OK. Por exemplo, C:\Ficheiros de programa\Configuração microsoft Manager\bin\i386\ccmsetup.msi

Selecione Informação da Aplicação e, em seguida, especifique os seguintes detalhes:

Descrição: Cliente Gestor de Configuração

Publisher: Microsoft

Argumentos de linha de comando:<Specify the CCMSETUPCMD command line. You can use the command line you saved from the Enablement page of the Co-management Configuration Wizard. This command line includes the names of your cloud service and additional values that enable devices to install the Configuration Manager client software.>

A estrutura da linha de comando deve assemelhar-se a este exemplo utilizando apenas os parâmetros CCMSETUPCMD e SMSSiteCode:

CCMSETUPCMD="CCMHOSTNAME=<ServiceName.CLOUDAPP.NET/CCM_Proxy_MutualAuth/<GUID>" SMSSiteCode="<YourSiteCode>"Dica

Se não tiver a linha de comando disponível, pode ver as propriedades do CoMgmtSettingsProd na consola 'Gestor de Configuração' para obter uma cópia da linha de comando. A linha de comando só mostra se já cumpriu todos os pré-requisitos, como criar um portal de gestão de nuvens.

Selecione OK > Adicionar. A aplicação foi criada e fica disponível na consola Intune. Depois de a aplicação estar disponível, pode utilizar a seguinte secção para configurar o Intune para a atribuir a Windows 10 dispositivos.

Atribua a app Intune para instalar o cliente Gestor de Configuração

O procedimento a seguir implementa a aplicação para instalar o cliente Gestor de Configuração que criou no procedimento anterior.

Inicie sessão no centro de administração do Microsoft Endpoint Manager. Selecione Todas > as Aplicações e, em seguida, selecione ConfigMgr Client Setup Bootstrap, a aplicação que criou para implementar o cliente Gestor de Configuração.

Selecione propriedades e edite para atribuições. Selecione Adicionar grupo em atribuições necessárias para definir os grupos Azure Ative Directory (AD) que têm utilizadores e dispositivos que pretende participar na cogestão.

Selecione Rever + guardar e, em seguida, guardar a configuração. A aplicação é agora exigida pelos utilizadores e dispositivos a que a atribuíram. Depois de a aplicação instalar o cliente Gestor de Configuração num dispositivo, é gerido por cogestão.

Resumo

Depois de completar os passos de configuração deste tutorial, pode começar a cogerir os seus dispositivos.

Passos seguintes

- Rever o estado dos dispositivos cogeridos com o painel de cogestão

- Utilize Windows Autopilot para a disponibilização de novos dispositivos

- Utilize o acesso condicional e as regras de conformidade do Intune para gerir o acesso dos utilizadores aos recursos corporativos