Integrar o Jamf Pro no Microsoft Intune para comunicar a conformidade do dispositivo com o Microsoft Entra ID

O processo para estabelecer a integração entre o Jamf Pro e o Microsoft Intune está a evoluir. O relatório do estado de conformidade dos dispositivos geridos pelo Jamf pode agora permitir que o ambiente do Jamf Pro determine o estado de conformidade com as políticas geridas do Jamf e comunique o estado de conformidade do dispositivo ao Microsoft Entra ID através de um conector no Intune. Assim que o estado de conformidade dos dispositivos geridos pelo Jamf for comunicado ao Microsoft Entra ID, esses dispositivos poderão cumprir os princípios Zero-Trust que as políticas de Acesso Condicional do Microsoft Entra estabelecem.

Importante

O suporte de dispositivos macOS do Jamf para Acesso Condicional está a ser preterido.

A partir de 31 de janeiro de 2025, a plataforma na qual a funcionalidade acesso condicional do Jamf Pro está incorporada deixará de ser suportada.

Se utilizar a integração de Acesso Condicional do Jamf Pro para dispositivos macOS, siga as diretrizes documentadas do Jamf para migrar os seus dispositivos para a integração de Conformidade de Dispositivos em Migrar do Acesso Condicional do macOS para a Conformidade de Dispositivos macOS – Documentação do Jamf Pro.

Se precisar de ajuda, contacte o Jamf Customer Success. Para obter mais informações, consulte a mensagem de blogue em https://aka.ms/Intune/Jamf-Device-Compliance.

Este artigo pode ajudá-lo com as seguintes tarefas:

- Configure os componentes e configurações necessários no Jamf Pro.

- Configurar o Jamf Pro para implantar o aplicativo Portal da Empresa do Intune nos dispositivos gerenciados com o Jamf.

- Configure uma política para implementar para os utilizadores através da aplicação do portal self-service jamf para registar dispositivos com o Microsoft Entra ID.

- Configure o Conector do Intune.

- Preparar os componentes necessários do Microsoft Entra ID.

Permissões da conta

Para concluir os procedimentos neste artigo, tem de ter:

Uma conta de utilizador do Jamf Pro com privilégios de conformidade do dispositivo ou uma conta de administrador do Jamf Pro.

Uma conta microsoft Entra, atribuída a uma função com permissões suficientes. As funções incorporadas disponíveis incluem:

Administrador do Intune – esta função pode executar todos os passos neste artigo.

Dica

O Administrador do Intune é uma função altamente privilegiada com acesso total no Microsoft Intune. Quando delega funções a outras contas, considere atribuir uma função incorporada com menos privilégios.

Administrador de Grupos – esta função pode criar os grupos de dispositivos necessários.

Administrador de Acesso Condicional – esta função pode criar e atualizar as políticas de Acesso Condicional do Microsoft Entra que permitem o registo utilizador-dispositivo.

Administrador da Aplicação – esta função pode criar aplicações que comunicam com o JAMF sobre o estado de conformidade do dispositivo.

Para obter mais informações sobre estas funções, consulte Funções incorporadas do Microsoft Entra.

Perguntas comuns sobre a integração do Jamf Pro com o Microsoft Entra ID

Por que motivo a integração com o Microsoft Entra ID beneficiaria os nossos dispositivos geridos pelo Jamf Pro?

As políticas de Acesso Condicional do Microsoft Entra podem exigir que os dispositivos cumpram não só as normas de conformidade, mas também se registem no Microsoft Entra ID. As organizações procuram melhorar continuamente a sua postura de segurança através das políticas de Acesso Condicional do Microsoft Entra para garantir os seguintes cenários de exemplo:

- Os dispositivos estão registados com o ID do Microsoft Entra.

- Os dispositivos estão a utilizar uma localização fidedigna conhecida ou um intervalo de endereços IP.

- Os dispositivos estão a cumprir os padrões de conformidade para aceder aos recursos empresariais através das aplicações de ambiente de trabalho do Microsoft 365 e do browser.

O que há de diferente na integração do Microsoft Entra vs. o método de Acesso Condicional oferecido anteriormente pelo Jamf?

Para organizações que utilizam o Jamf Pro, mas ainda não estabeleceram uma ligação ao Intune, o método anterior que utilizou a configuração no caminho de Acesso Condicional Global > das Definições > do portal do Jamf Pro já não consegue aceitar novas configurações.

As novas integrações requerem configurações em Definições Conformidade Global > de Dispositivos > e fornecem um processo baseado no assistente para guiá-lo através da ligação ao Intune. O assistente fornece um método para criar as aplicações registadas do Microsoft Entra necessárias. Estas aplicações registadas não podem ser pré-criadas neste design atual, tal como eram anteriormente.

Configurações administrativas do Jamf Pro

As configurações do Jamf Pro requerem a criação dos seguintes Grupos inteligentes de computadores e Política de computador na consola do Jamf Pro antes de estabelecer a ligação ao Intune.

Grupos inteligentes de computadores

Crie dois grupos inteligentes de computador com os seguintes exemplos:

Aplicável: crie um grupo inteligente de computador com critérios, que determina os dispositivos que precisam de acesso aos recursos da empresa no inquilino da Microsoft.

Exemplo: Aceda aOs Grupos de Computadores>Inteligentes do Jamf Pro> criam um novo grupo:

- Nome a Apresentar:

- Neste artigo, designámos o grupo Grupo Aplicável do Jamf-Intune.

- Critérios:

- Título da Aplicação, Operador = é, Valor = CompanyPortal.app

Conformidade: crie um segundo grupo inteligente de computador com critérios, que determina se os dispositivos são considerados conformes no Jamf e cumprem as normas de segurança da sua organização.

Exemplo: Aceda aGrupos de Computadores Inteligentesde Computadores>Jamf Pro> e crie outro grupo:

- Nome a Apresentar:

- Neste artigo, nomeámos o grupo Grupo de Conformidade do Jamf-Intune.

- Opção para ativar a opçãoEnviar notificação por e-mail sobre a alteração da associação.

- Critérios:

- Última Atualização de Inventário, Operador = Há menos de x dias, Valor = 2

- e - Critérios: Título da Aplicação, Operador = é, Valor = CompanyPortal.app

- e - Cofre de Ficheiros 2, Operador = é, Valor = Todas as Partições Encriptadas

Política de computador

Crie uma política de computador que inclua as seguintes configurações:

Exemplo: Aceda àPolítica deComputadores>Do Jamf Pro> e crie uma nova política:

Separador Opções :

- Geral:

- Nome a Apresentar – atribua um nome à política. Por exemplo, Registe-se no Microsoft Entra ID (Microsoft Entra).

- Ativado – selecione esta caixa para ativar a política.

- Conformidade de Dispositivos Microsoft:

- Ative Registar computadores com o Microsoft Entra ID.

Separador Âmbito : configure Destinos de Implementação Selecionados para Adicionar o grupo inteligente de computador aplicável criado como parte das configurações administrativas do Jamf Pro.

Separador Self-Service :

- Ative Disponibilizar a política em Self-Service.

- Defina um nome a apresentar.

- Defina um nome de botão.

- Forneça uma descrição.

- Ative Garantir que os utilizadores veem a descrição.

- Ative as Categorias opcionais conforme pretendido.

Selecione Salvar.

Aplicação Mac

Crie uma aplicação no Catálogo de Aplicações Jamf do Mac Apps para o Portal da Empresa do Microsoft Intune que é implementada em todos os dispositivos. A utilização da versão do catálogo de aplicações do Jamf torna mais fácil manter a aplicação atualizada.

- Aceda a Computadores>Aplicações Mac e selecione +Novo.

- Selecione Catálogo de Aplicações do Jamf e, em seguida, selecione Seguinte.

- Procure Portal da Empresa do Microsoft Intune e selecioneAdicionar junto à aplicação.

- Defina Grupo de Destino como Todos os Clientes Geridos.

- Defina o Método de Distribuição como Instalar Automaticamente.

- Ative Instalar perfis de configuração de suporte.

- Ative o comutador Implementar no canto superior direito e, em seguida, selecione Guardar.

Configurações administrativas do Microsoft Entra

A capacidade de registar dispositivos pode ser bloqueada devido às configurações da Política de Acesso Condicional que a sua organização tem em vigor para proteger os recursos empresariais.

Utilize o seguinte para criar um grupo, que contém utilizadores de dispositivos geridos pelo Jamf, que serão utilizados para definir o âmbito do conector do Intune em passos posteriores.

Inicie sessão com https://entra.microsoft.com uma conta que tenha permissões para criar grupos e para criar e editar a política de Acesso Condicional.

Expanda Grupos>Todos os grupos> e selecione Novo Grupo.

Crie um grupo dinâmico com regras adequadas para incluir os utilizadores aplicáveis que irão registar os respetivos dispositivos geridos pelo Jamf com o Microsoft Entra ID.

Dica

Recomendamos a utilização de um grupo dinâmico, mas também pode utilizar um grupo estático.

Ligar o Jamf Pro ao Intune

O Jamf Pro utiliza conectores no centro de administração do Microsoft Intune, localizado em >Conectores e tokens de Administração> de Inquilinos. O processo de ligação do Jamf Pro ao Intune é iniciado no portal administrativo do Jamf Pro e utiliza um assistente que pede os passos seguintes.

Inicie sessão no portal de Administração do Jamf, por exemplo: https://tenantname.jamfcloud.com.

Avance para Definições Compatibilidade Global > de Dispositivos>.

Selecione Editar e, em seguida, ative a plataforma macOS ao selecionar a caixa.

No menu pendente Grupo de Conformidade , selecione o grupo inteligente de computadores que criou para Conformidade na secção anterior Grupos inteligentes de computadores deste artigo.

No menu pendente Grupo Aplicável , selecione o grupo inteligente de computadores que criou para a aplicação na secção anterior Grupos inteligentes de computadores deste artigo.

Ative o Controlo de Deslize no canto superior direito e selecione Guardar.

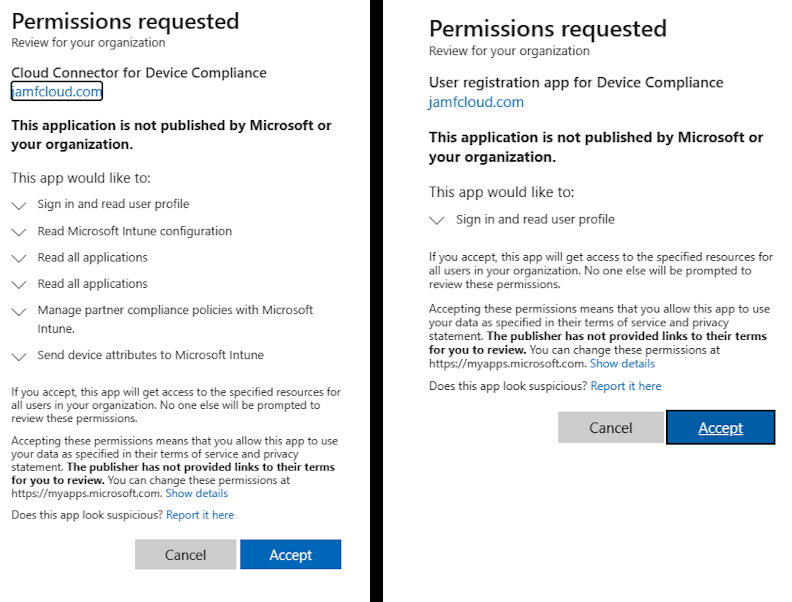

Em seguida, são apresentados dois pedidos de Autenticação da Microsoft. Cada um requer um Administrador Global do Microsoft 365 para autenticar o pedido:

- O primeiro pedido de autenticação cria o Cloud Connector para a aplicação de Conformidade de Dispositivos no Microsoft Entra ID.

- O segundo pedido de autenticação cria a aplicação Registo de utilizadores para Conformidade do Dispositivo.

É aberto um novo separador do browser numa página do Portal do Jamf com uma caixa de diálogo Configurar Parceiro de Conformidade e, em seguida, selecione o botão Com o nome Abrir o Microsoft Endpoint Manager.

Um novo separador do browser abre o centro de administração do Microsoft Intune.

Avance para Administração > de inquilinos Conectores e tokens Gestão de conformidade de parceiros>.

Na parte superior da página Gestão de conformidade de parceiros , selecione Adicionar parceiro de conformidade.

No assistente Criar Parceiro de Conformidade :

- Utilize o menu pendente Parceiro de conformidade para selecionar Conformidade do Dispositivo Jamf.

- Utilize o menu pendente Plataforma para selecionar macOS e, em seguida, selecione Seguinte.

- Em Atribuições, selecione Adicionar Grupos e, em seguida, selecione o grupo de utilizadores microsoft Entra criado anteriormente. Não selecione Adicionar todos os utilizadores, pois tal irá inibir a ligação.

- Selecione Seguinte e, em seguida, Criar.

No seu browser, abra o separador que contém o Portal do Jamf com a caixa de diálogo Configurar Parceiro de Conformidade .

Selecione o botão Confirmar .

Mude para o separador do browser que mostra o dashboard Gestão de conformidade do Parceiro do Intune e selecione o ícone Atualizar na parte superior junto à opção Adicionar Parceiro de conformidade .

Verifique se o conector de Conformidade do Dispositivo Jamf do macOS mostra o Estado do Parceiro ativo.

Concluir a configuração administrativa

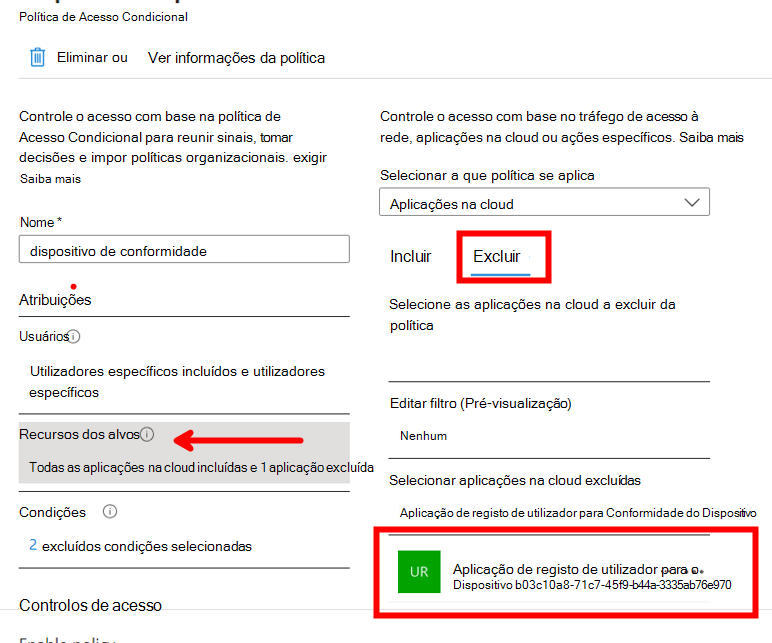

Para garantir que os utilizadores conseguem inscrever dispositivos, tem de ter conhecimento das políticas de Acesso Condicional do Microsoft Entra que podem bloqueá-los. A aplicação Registo de Utilizadores para Conformidade de Dispositivos criada quando ligou o Jamf Pro ao Intune tem de ser adicionada como uma exclusão em qualquer política que possa impedir os utilizadores de registarem os respetivos dispositivos.

Por exemplo, considere uma política de Acesso Condicional do Microsoft Entra que requer dispositivos em conformidade:

- Atribuições – atribua esta política a todos os utilizadores ou inclua grupos de utilizadores que tenham dispositivos geridos pelo Jamf.

- Recursos de destino – defina as seguintes configurações:

- Aplicar a todas as aplicações da Cloud.

- Exclua a aplicação Registo de Utilizadores da aplicação Conformidade do Dispositivo. Esta aplicação foi criada quando ligou o Jamf Pro ao Intune.

- As condições incluem as seguintes opções:

- Requer conformidade

- Requer um dispositivo registado

Notificações do utilizador final

Recomendamos que forneça uma ampla notificação da experiência do utilizador final para garantir que os seus utilizadores de dispositivos geridos pelo Jamf estão cientes do processo, como funciona e de uma linha cronológica na qual precisam de cumprir a política. Um lembrete importante que deve ser incluído nestas notificações é que a aplicação jamf Self-Service contém a política que utilizam para registar o respetivo dispositivo. Os utilizadores não podem utilizar a Aplicação do Portal da Empresa da Microsoft implementada para tentar registar-se. A utilização da Aplicação Portal da Empresa resulta num erro que indica AccountNotOnboarded.

Os dispositivos geridos com a plataforma Jamf não são apresentados na lista de dispositivos do Intune no processo seguinte. Depois de os utilizadores registarem os respetivos dispositivos no ID do Microsoft Entra, o estado inicial do dispositivo é apresentado como Não Conforme. Assim que o grupo inteligente do computador Jamf Pro configurado para Conformidade for atualizado, o estado é enviado através do Conector do Intune para o Microsoft Entra ID para atualizar o estado de conformidade dos dispositivos. A frequência das atualizações às informações do dispositivo Microsoft Entra baseia-se no grupo inteligente Computador de Conformidade na frequência de alteração do Jamf.

Solução de problemas

Problema

Após o lançamento da política a partir da Aplicação jamf Self-Service no dispositivo macOS, conforme indicado, o pedido de autenticação da Microsoft parecia funcionar normalmente. No entanto, o estado do dispositivo apresentado no ID do Microsoft Entra não foi atualizado de N/D para o estado Conforme esperado, mesmo depois de aguardar uma hora ou mais.

Neste caso, o registo do dispositivo no Microsoft Entra ID estava incompleto.

Resolução

Primeiro, verifique o seguinte:

- O dispositivo é apresentado como membro do grupo inteligente de computadores Jamf para Conformidade. Esta associação indica que o dispositivo está em conformidade.

- O utilizador de autenticação é um membro do grupo Microsoft Entra que está no âmbito do conector do Jamf Intune.

Em segundo lugar, no dispositivo afetado:

Abra a aplicação terminal e execute o seguinte comando:

/usr/local/jamf/bin/jamfaad gatherAADInfo- Se o comando não resultar numa linha de comandos e, em vez disso, devolver o ID do Microsoft Entra adquirido para utilizadores do macOS $USER, o registo foi bom.

- Se o comando criar um pedido de início de sessão e o utilizador conseguir concluir o início de sessão sem erros, poderá ter ocorrido um erro de utilizador durante a tentativa inicial de registo.

- Se o comando criar uma linha de comandos de início de sessão, mas existir um erro quando o utilizador iniciar sessão, é necessária uma resolução de problemas adicional através de um pedido de suporte.