Configurar o Microsoft Defender para Endpoint em funcionalidades do iOS

Aplica-se a:

- API do Microsoft Defender para Endpoint 1

- Microsoft Defender para Endpoint Plano 2

- Microsoft Defender XDR

Quer experimentar o Defender para Ponto Final? Inscrever-se para uma avaliação gratuita.

Nota

O Defender para Endpoint no iOS utilizaria uma VPN para fornecer a funcionalidade Proteção Web. Esta não é uma VPN normal e é uma VPN local/de ciclo autónomo que não aceita tráfego fora do dispositivo.

Acesso Condicional com o Defender para Endpoint no iOS

Microsoft Defender para Endpoint no iOS, juntamente com Microsoft Intune e Microsoft Entra ID, permite impor políticas de Conformidade do dispositivo e Acesso Condicional com base na classificação de risco do dispositivo. O Defender para Endpoint é uma solução de Defesa Contra Ameaças para Dispositivos Móveis (MTD) que pode implementar para utilizar esta capacidade através de Intune.

Para obter mais informações sobre como configurar o Acesso Condicional com o Defender para Endpoint no iOS, consulte Defender para Endpoint e Intune.

Proteção Web e VPN

Por predefinição, o Defender para Endpoint no iOS inclui e ativa a funcionalidade de proteção Web. A proteção Web ajuda a proteger os dispositivos contra ameaças à Web e a proteger os utilizadores contra ataques de phishing. Os indicadores anti-phishing e personalizados (URL e Domínio) são suportados como parte da Proteção Web. Os indicadores personalizados baseados em IP não são atualmente suportados no iOS. Atualmente, a Filtragem de Conteúdo Web não é suportada em plataformas móveis (Android e iOS).

O Defender para Endpoint no iOS utiliza uma VPN para fornecer esta capacidade. Tenha em atenção que a VPN é local e, ao contrário da VPN tradicional, o tráfego de rede não é enviado para fora do dispositivo.

Embora esteja ativada por predefinição, podem existir alguns casos que requerem a desativação da VPN. Por exemplo, quer executar algumas aplicações que não funcionam quando uma VPN está configurada. Nestes casos, pode optar por desativar a VPN da aplicação no dispositivo ao seguir estes passos:

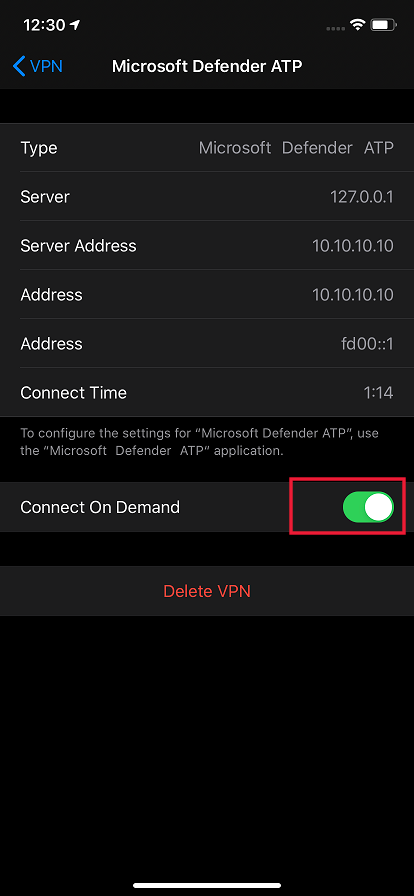

No seu dispositivo iOS, abra a aplicação Definições , selecione Geral e, em seguida , VPN.

Selecione o botão i para Microsoft Defender para Endpoint.

Desative Ligar a Pedido para desativar a VPN.

Nota

A Proteção Web não está disponível quando a VPN está desativada. Para reativar a Proteção Web, abra a aplicação Microsoft Defender para Endpoint no dispositivo e clique ou toque em Iniciar VPN.

Desativar a Proteção Web

A Proteção Web é uma das principais funcionalidades do Defender para Endpoint e requer uma VPN para fornecer essa capacidade. A VPN utilizada é uma VPN local/loopback e não uma VPN tradicional. No entanto, existem vários motivos pelos quais os clientes podem não preferir a VPN. Os clientes que não querem configurar uma VPN têm uma opção para desativar a Proteção Web e implementar o Defender para Endpoint sem essa funcionalidade. Outras funcionalidades do Defender para Endpoint continuam a funcionar.

Esta configuração está disponível para dispositivos inscritos (MDM) e dispositivos não inscritos (MAM). Para clientes com MDM, os administradores podem configurar a Proteção Web através de dispositivos geridos na Configuração da Aplicação. Para os clientes sem inscrição, através da MAM, os administradores podem configurar a Proteção Web através de Aplicações geridas na Configuração da Aplicação.

Configurar a Proteção Web

Desativar a Proteção Web (MDM) Utilize os seguintes passos para desativar a Proteção Web para dispositivos inscritos.

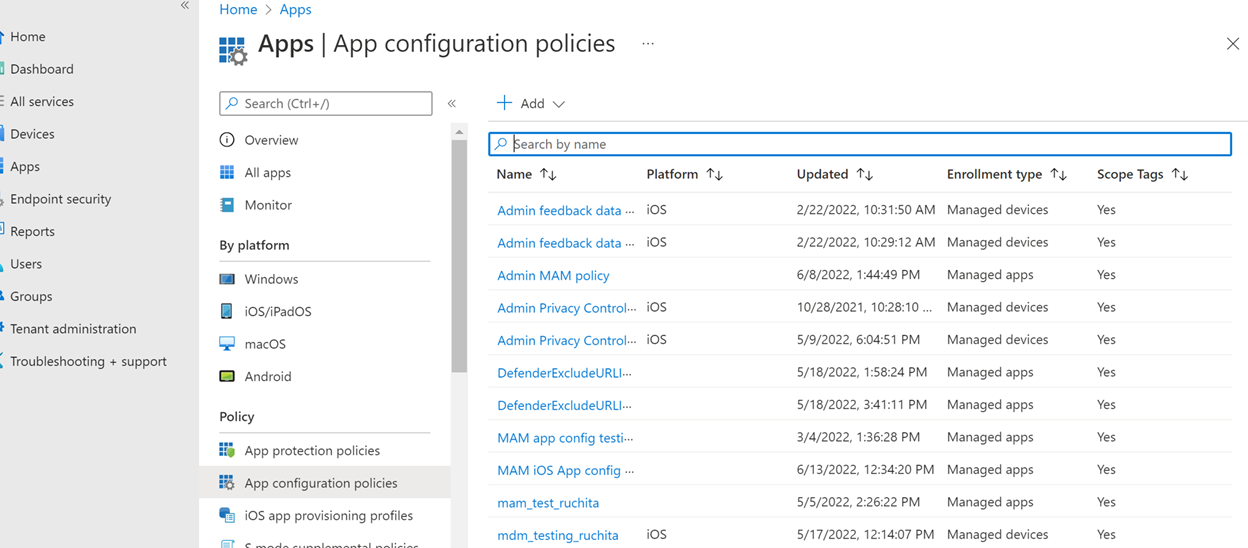

- No centro de administração do Microsoft Intune, aceda a Aplicações>Políticas de configuração de aplicações>Adicionar>dispositivos geridos.

- Atribua um nome à política, Plataforma > iOS/iPadOS.

- Selecione Microsoft Defender para Endpoint como a aplicação de destino.

- Na página Definições, selecione Utilizar estruturador de configuração e adicione WebProtection como o tipo de chave e valor como Cadeia.

- Por predefinição, WebProtection= true.

- Administração tem de tornar o WebProtection = falso para desativar a proteção Web.

- O Defender envia o heartbeat para o portal Microsoft Defender sempre que o utilizador abrir a aplicação.

- Selecione Seguinte e atribua este perfil a dispositivos/utilizadores visados.

Desativar a Proteção Web (MAM) Utilize os seguintes passos para desativar a Proteção Web para dispositivos não inscritos.

- No Microsoft Intune centro de administração, aceda a Aplicações>Políticas de configuração de aplicaçõesAdicionar>aplicações geridas>.

- Dê um nome à política.

- Em Selecionar Aplicações Públicas, selecione Microsoft Defender para Endpoint como a aplicação de destino.

- Na página Definições, nas Definições de Configuração Geral, adicione WebProtection como a chave e o valor como falso.

- Por predefinição, WebProtection= true.

- Administração tem de tornar o WebProtection = falso para desativar a proteção Web.

- O Defender envia o heartbeat para o portal Microsoft Defender sempre que o utilizador abrir a aplicação.

- Selecione Seguinte e atribua este perfil a dispositivos/utilizadores visados.

Configurar a Proteção de Rede

A proteção de rede no Microsoft Defender para o ponto final está desativada por predefinição. Os administradores podem utilizar os seguintes passos para configurar a Proteção de Rede. Esta configuração está disponível para ambos os dispositivos inscritos através da configuração de MDM e de dispositivos não inscritos através da configuração de MAM.

Nota

Apenas deve ser criada uma política para a Proteção de Rede, MDM ou MAM.

Para dispositivos inscritos (MDM)

Siga os passos abaixo para configurar a configuração de MDM para dispositivos inscritos para Proteção de rede.

No centro de administração do Microsoft Intune, navegue para Aplicações>Políticas de configuração de aplicações>Adicionar>dispositivos geridos.

Indique o nome e a descrição da política. Em Plataforma, selecione iOS/iPad.

Na aplicação de destino, selecione Microsoft Defender para Endpoint.

Na página Definições, selecione o formato definições de configuração Utilizar estruturador de configuração.

Adicione "DefenderNetworkProtectionEnable" como a chave de configuração, tipo de valor como "Cadeia" e valor como "verdadeiro" para ativar a Proteção de Rede. (A proteção de rede está desativada por predefinição.)

Para outras configurações relacionadas com a Proteção de rede, adicione as seguintes chaves, escolha o valor e o tipo de valor correspondentes.

Chave Tipo de Valor Predefinição (true-enable, false-disable) Descrição DefenderOpenNetworkDetectionNúmero inteiro 0 1 - Auditoria, 0 - Desativar(predefinição), 2 - Ativar. Esta definição é gerida por um Administração de TI para auditar, desativar ou ativar a deteção de rede aberta, respetivamente. No modo "Auditoria", os alertas são enviados apenas para o portal do ATP sem experiência de utilizador final. Para a experiência do utilizador final, defina a configuração para o modo "Ativar". DefenderEndUserTrustFlowEnableCadeia falso true - ativar, falso - desativar; Esta definição é utilizada pelos administradores de TI para ativar ou desativar a experiência do utilizador final na aplicação para confiar e desconfiar das redes não seguras e suspeitas. DefenderNetworkProtectionAutoRemediationCadeia verdadeiro true - ativar, falso - desativar; Esta definição é utilizada pelo administrador de TI para ativar ou desativar os alertas de remediação que são enviados quando um utilizador executa atividades de remediação, como mudar para pontos de acesso WIFI mais seguros ou eliminar certificados suspeitos detetados pelo Defender. DefenderNetworkProtectionPrivacyCadeia verdadeiro true - ativar, falso - desativar; Esta definição é gerida pelo administrador de TI para ativar ou desativar a privacidade na proteção de rede. Na secção Atribuições, o administrador pode escolher grupos de utilizadores a incluir e excluir da política.

Reveja e crie a política de configuração.

Para dispositivos não inscritos (MAM)

Siga os passos abaixo para configurar a configuração de MAM para dispositivos não inscritos para proteção de rede (o registo de dispositivos Authenticator é necessário para a configuração de MAM) em dispositivos iOS. A inicialização da Proteção de Rede requer que o utilizador final abra a aplicação uma vez.

No centro de administração do Microsoft Intune, navegue para Aplicações>Políticas de configuração de aplicaçõesAdicionar>aplicações> geridas >Create uma nova política de configuração de aplicações.

Forneça um nome e uma descrição para identificar exclusivamente a política. Em seguida, selecione Selecionar Aplicações públicas e selecioneMicrosoft Defender para Plataforma iOS/iPadOS.

Na página Definições, adicione DefenderNetworkProtectionEnable como a chave e o valor para

trueativar a proteção de rede. (A proteção de rede está desativada por predefinição.)Para outras configurações relacionadas com a proteção de rede, adicione as seguintes chaves e o valor correspondente adequado.

Chave Predefinição (verdadeiro - ativar, falso - desativar) Descrição DefenderOpenNetworkDetection0 1 - Auditoria, 0 - Desativar (predefinição), 2 - Ativar. Esta definição é gerida por um administrador de TI para ativar, auditar ou desativar a deteção de rede aberta. No Modo de auditoria, os alertas são enviados apenas para o portal ATP sem experiência do lado do utilizador. Para a experiência do utilizador, defina a configuração para o modo "Ativar". DefenderEndUserTrustFlowEnablefalso true - ativar, falso - desativar; Esta definição é utilizada pelos administradores de TI para ativar ou desativar a experiência do utilizador final na aplicação para confiar e desconfiar das redes não seguras e suspeitas. DefenderNetworkProtectionAutoRemediationverdadeiro true - ativar, falso - desativar; Esta definição é utilizada pelo administrador de TI para ativar ou desativar os alertas de remediação que são enviados quando um utilizador executa atividades de remediação, como mudar para pontos de acesso WIFI mais seguros ou eliminar certificados suspeitos detetados pelo Defender. DefenderNetworkProtectionPrivacyverdadeiro true - ativar, falso - desativar; Esta definição é gerida pelo administrador de TI para ativar ou desativar a privacidade na proteção de rede. Na secção Atribuições , um administrador pode escolher grupos de utilizadores a incluir e excluir da política.

Reveja e crie a política de configuração.

Coexistência de vários perfis VPN

O Apple iOS não suporta a ativação simultânea de várias VPNs em todo o dispositivo. Embora possam existir múltiplos perfis VPN no dispositivo, apenas uma VPN pode estar ativa de cada vez.

Configurar Microsoft Defender para Endpoint sinal de risco na política de proteção de aplicações (MAM)

Microsoft Defender para Endpoint no iOS ativa o cenário da Política de Proteção de Aplicações. Os utilizadores finais podem instalar a versão mais recente da aplicação diretamente a partir da loja de aplicações da Apple. Certifique-se de que o dispositivo está registado no Authenticator com a mesma conta a ser utilizada para integrar no Defender para um registo MAM bem-sucedido.

Microsoft Defender para Endpoint pode ser configurado para enviar sinais de ameaça a serem utilizados nas Políticas de Proteção de Aplicações (APP, também conhecidas como MAM) no iOS/iPadOS. Com esta capacidade, também pode utilizar Microsoft Defender para Endpoint para proteger o acesso aos dados empresariais contra dispositivos não inscritos.

Siga os passos na seguinte ligação para configurar políticas de proteção de aplicações com Microsoft Defender para Endpoint Configurar sinais de risco do Defender na política de proteção de aplicações (MAM)

Para obter mais detalhes sobre a MAM ou a política de proteção de aplicações, veja Definições de política de proteção de aplicações iOS.

Controlos de Privacidade

Microsoft Defender para Endpoint no iOS ativa os Controlos de Privacidade para os Administradores e os Utilizadores Finais. Isto inclui os controlos para dispositivos inscritos (MDM) e não inscritos (MAM).

Para Clientes com MDM, os administradores podem configurar os Controlos de Privacidade através de Dispositivos geridos na Configuração da Aplicação. Para Clientes sem inscrição, através de MAM, os administradores podem configurar os Controlos de Privacidade através de Aplicações geridas na Configuração da Aplicação. Os Utilizadores Finais também terão a capacidade de configurar as Definições de Privacidade a partir das definições da Aplicação do Defender.

Configurar a privacidade no relatório de alertas phish

Os clientes podem agora ativar o controlo de privacidade para o relatório phish enviado por Microsoft Defender para Endpoint no iOS para que o nome de domínio não seja incluído como parte de um alerta de phish sempre que um site phish é detetado e bloqueado por Microsoft Defender para Endpoint.

Administração Controlos de Privacidade (MDM) Utilize os seguintes passos para ativar a privacidade e não recolher o nome de domínio como parte do relatório de alertas phish para dispositivos inscritos.

No centro de administração do Microsoft Intune, aceda a Aplicações>Políticas de configuração de aplicações>Adicionar>dispositivos geridos.

Atribua um nome à política, Plataforma > iOS/iPadOS e selecione o tipo de perfil.

Selecione Microsoft Defender para Endpoint como a aplicação de destino.

Na página Definições, selecione Utilizar estruturador de configuração e adicione DefenderExcludeURLInReport como chave e tipo de valor como Booleano.

- Para ativar a privacidade e não recolher o nome de domínio, introduza o valor como

truee atribua esta política aos utilizadores. Por predefinição, este valor está definido comofalse. - Para utilizadores com chave definida como

true, o alerta phish não contém as informações de nome de domínio sempre que um site malicioso é detetado e bloqueado pelo Defender para Endpoint.

- Para ativar a privacidade e não recolher o nome de domínio, introduza o valor como

Selecione Seguinte e atribua este perfil a dispositivos/utilizadores visados.

Administração Controlos de Privacidade (MAM) Utilize os seguintes passos para ativar a privacidade e não recolher o nome de domínio como parte do relatório de alertas phish para dispositivos não inscritos.

No Microsoft Intune centro de administração, aceda a Aplicações>Políticas de configuração de aplicaçõesAdicionar>aplicações geridas>.

Dê um nome à política.

Em Selecionar Aplicações Públicas, selecioneMicrosoft Defender para Endpoint como a aplicação de destino.

Na página Definições, nas Definições de Configuração Geral, adicione DefenderExcludeURLInReport como a chave e o valor como

true.- Para ativar a privacidade e não recolher o nome de domínio, introduza o valor como

truee atribua esta política aos utilizadores. Por predefinição, este valor está definido comofalse. - Para utilizadores com chave definida como

true, o alerta phish não contém as informações de nome de domínio sempre que um site malicioso é detetado e bloqueado pelo Defender para Endpoint.

- Para ativar a privacidade e não recolher o nome de domínio, introduza o valor como

Selecione Seguinte e atribua este perfil a dispositivos/utilizadores visados.

Controlos de Privacidade do Utilizador Final Estes controlos ajudam o utilizador final a configurar as informações partilhadas com a organização.

Para dispositivos supervisionados, os controlos de Utilizador Final não estão visíveis. O seu administrador decide e controla as definições. No entanto, para dispositivos não supervisionados, o controlo é apresentado sob a Privacidade das Definições>.

- Os utilizadores veem um botão de alternar para Informações de Site Não Seguras.

- Este botão de alternar só é visível se Administração tiver definido DefenderExcludeURLInReport = true.

- Se estiver ativada por um Administração, os utilizadores podem decidir se querem ou não enviar as informações de site não seguras para a respetiva Organização.

- Por predefinição, está definido como

false. As informações não seguras do site não são enviadas. - Se o utilizador o alternar para

true, os detalhes do site não seguros são enviados.

Ativar ou desativar os controlos de privacidade acima não afeta a verificação de conformidade do dispositivo ou o acesso condicional.

Nota

Em dispositivos supervisionados com o perfil de configuração, o Microsoft Defender para Endpoint pode aceder a todo o URL e, se for considerado phishing, está bloqueado. Num dispositivo Não Supervisionado, Microsoft Defender para Endpoint tem acesso apenas ao nome de domínio e, se o domínio não for um URL de phishing, não será bloqueado.

Permissões Opcionais

Microsoft Defender para Endpoint no iOS ativa Permissões Opcionais no fluxo de inclusão. Atualmente, as permissões exigidas pelo Defender para Endpoint são obrigatórias no fluxo de inclusão. Com esta funcionalidade, os administradores podem implementar o Defender para Endpoint em dispositivos BYOD sem impor a Permissão de VPN obrigatória durante a integração. Os utilizadores finais podem integrar a aplicação sem as permissões obrigatórias e podem rever posteriormente estas permissões. Esta funcionalidade está atualmente presente apenas para dispositivos inscritos (MDM).

Configurar Permissão Opcional

Administração fluxo (MDM) Utilize os seguintes passos para ativar a permissão VPN Opcional para dispositivos inscritos.

No centro de administração do Microsoft Intune, aceda a Aplicações>Políticas de configuração de aplicações>Adicionar>dispositivos geridos.

Atribua um nome à política e selecione Plataforma > iOS/iPadOS.

Selecione Microsoft Defender para Endpoint como a aplicação de destino.

Na página Definições, selecione Utilizar estruturador de configuração e adicione DefenderOptionalVPN como chave e tipo de valor como Booleano.

- Para ativar a permissão VPN opcional, introduza o valor como

truee atribua esta política aos utilizadores. Por predefinição, este valor está definido comofalse. - Para os utilizadores com a chave definida como

true, os utilizadores podem integrar a aplicação sem conceder a permissão VPN.

- Para ativar a permissão VPN opcional, introduza o valor como

Selecione Seguinte e atribua este perfil a dispositivos/utilizadores visados.

Fluxo do Utilizador Final – o utilizador instala e abre a aplicação para iniciar a integração.

- Se um administrador tiver configurado permissões opcionais, o utilizador pode Ignorar a permissão VPN e concluir a integração.

- Mesmo que o utilizador tenha ignorado a VPN, o dispositivo é capaz de integrar e é enviado um heartbeat.

- Se a VPN estiver desativada, a proteção Web não estará ativa.

- Mais tarde, o utilizador pode ativar a proteção Web a partir da aplicação, que instala a configuração de VPN no dispositivo.

Nota

A Permissão Opcional é diferente de Desativar a Proteção Web. A Permissão de VPN opcional só ajuda a ignorar a permissão durante a integração, mas está disponível para o utilizador final rever e ativá-la mais tarde. Embora Desativar a Proteção Web permita que os utilizadores integrem a aplicação Defender para Endpoint sem a Proteção Web. Não pode ser ativado mais tarde.

Deteção de jailbreak

Microsoft Defender para Endpoint tem a capacidade de detetar dispositivos não geridos e geridos com jailbreak. Estas verificações de jailbreak são feitas periodicamente. Se um dispositivo for detetado como desbloqueado por jailbreak, estes eventos ocorrem:

- O alerta de alto risco é comunicado ao portal do Microsoft Defender. Se a Conformidade e o Acesso Condicional do dispositivo estiverem configurados com base na classificação de risco do dispositivo, o dispositivo será impedido de aceder aos dados empresariais.

- Os dados do utilizador na aplicação são limpos. Quando o utilizador abre a aplicação após a jailbreak, o perfil VPN também é eliminado e não é oferecida qualquer proteção Web.

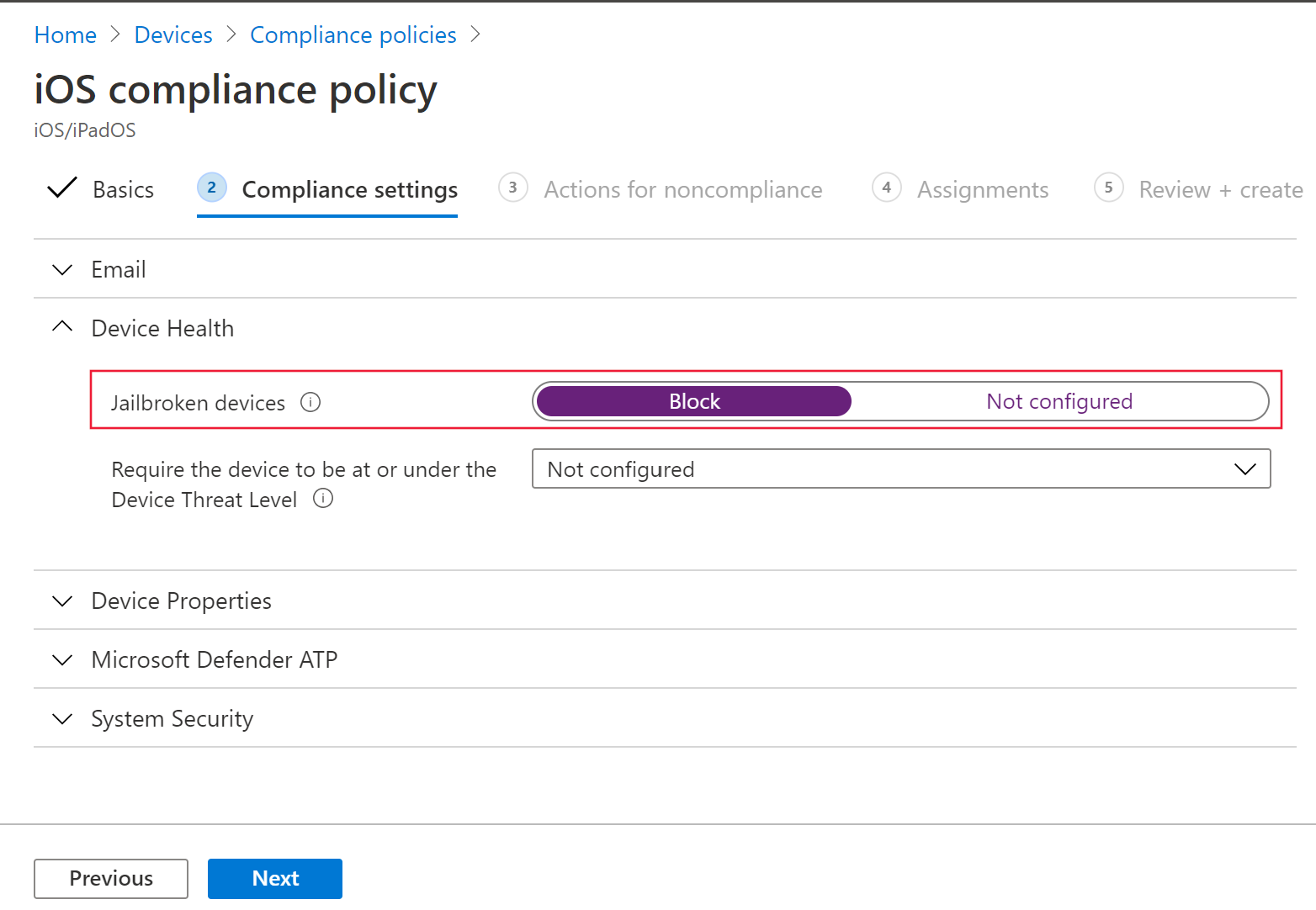

Configurar a política de conformidade em dispositivos desbloqueados por jailbreak

Para proteger os dados empresariais de serem acedidos em dispositivos iOS desbloqueados por jailbreak, recomendamos que configure a seguinte política de conformidade no Intune.

Nota

A deteção de jailbreak é uma capacidade fornecida pelo Microsoft Defender para Endpoint no iOS. No entanto, recomendamos que configure esta política como uma camada adicional de defesa contra cenários de jailbreak.

Siga os passos abaixo para criar uma política de conformidade para dispositivos desbloqueados por jailbreak.

No centro de administração do Microsoft Intune, aceda aPolíticas de Conformidade de Dispositivos>>Create Política. Selecione "iOS/iPadOS" como plataforma e selecione Create.

Especifique um nome da política, como Política de Conformidade para Jailbreak.

Na página de definições de compatibilidade, selecione para expandir a secção Estado de Funcionamento do Dispositivo e selecione Bloquear para o campo Dispositivos desbloqueados por jailbreak .

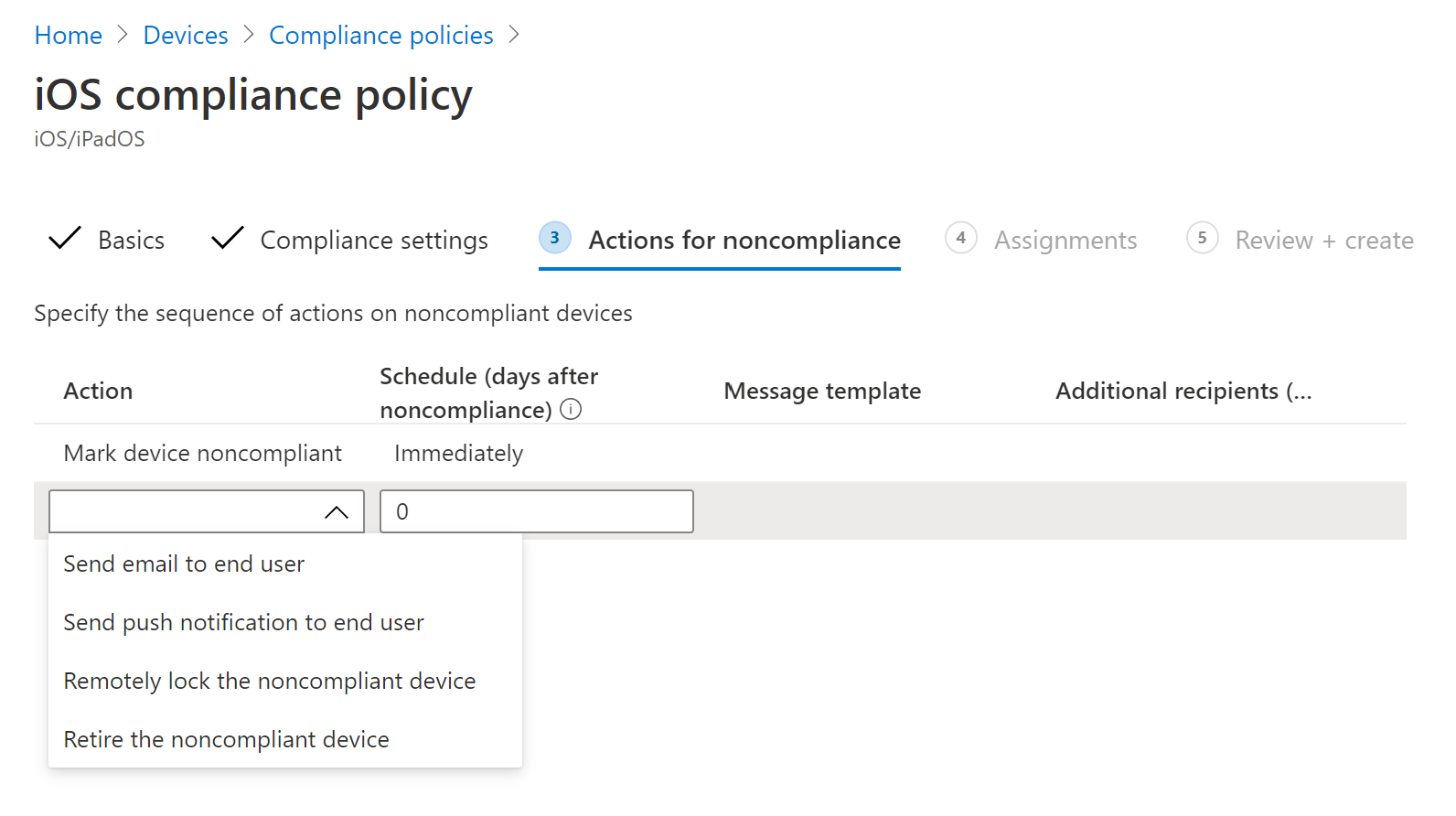

Na secção Ações de não conformidade , selecione as ações de acordo com os seus requisitos e selecione Seguinte.

Na secção Atribuições , selecione os grupos de utilizadores que pretende incluir para esta política e, em seguida, selecione Seguinte.

Na secção Rever+Create, verifique se todas as informações introduzidas estão corretas e, em seguida, selecione Create.

Configurar indicadores personalizados

O Defender para Endpoint no iOS também permite que os administradores configurem indicadores personalizados em dispositivos iOS. Para obter mais informações sobre como configurar indicadores personalizados, veja Gerir indicadores.

Nota

O Defender para Endpoint no iOS suporta a criação de indicadores personalizados apenas para URLs e domínios. Os indicadores personalizados baseados em IP não são suportados no iOS.

Para iOS, não são gerados alertas no Microsoft Defender XDR quando o URL ou o domínio definido no indicador é acedido.

Configurar a avaliação de vulnerabilidades de aplicações

A redução do risco cibernético requer uma gestão abrangente de vulnerabilidades baseada no risco para identificar, avaliar, remediar e controlar todas as suas maiores vulnerabilidades nos seus recursos mais críticos, tudo numa única solução. Visite esta página para saber mais sobre Gestão de vulnerabilidades do Microsoft Defender no Microsoft Defender para Endpoint.

O Defender para Endpoint no iOS suporta avaliações de vulnerabilidades do SO e das aplicações. A avaliação de vulnerabilidades de versões iOS está disponível para dispositivos inscritos (MDM) e não inscritos (MAM). A avaliação de vulnerabilidades das aplicações destina-se apenas a dispositivos inscritos (MDM). Os administradores podem utilizar os seguintes passos para configurar a avaliação de vulnerabilidades das aplicações.

Num Dispositivo Supervisionado

Certifique-se de que o dispositivo está configurado no modo Supervisionado.

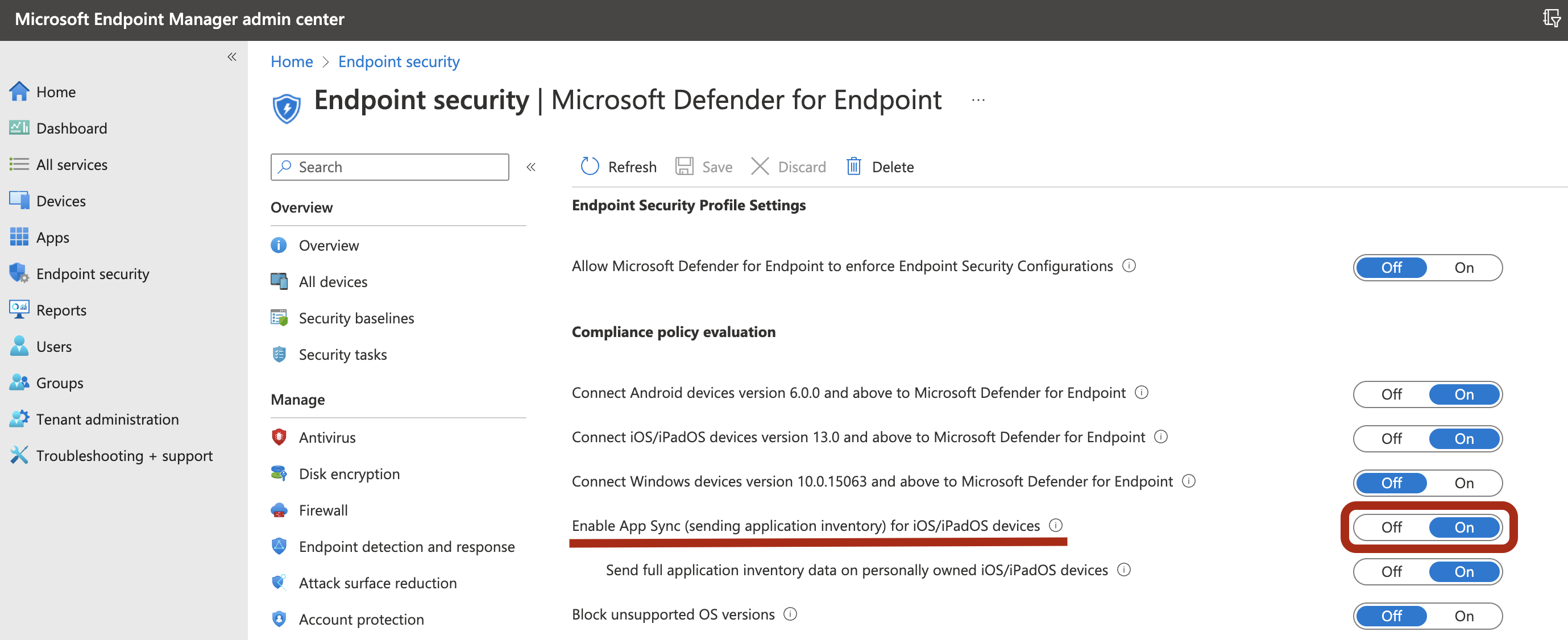

Para ativar a funcionalidade no centro de administração do Microsoft Intune, aceda a Endpoint Security>Microsoft Defender para Endpoint>Enable App sync para dispositivos iOS/iPadOS.

Nota

Para obter a lista de todas as aplicações, incluindo aplicações não geridas, o administrador tem de ativar Enviar dados completos de inventário de aplicações em dispositivos iOS/iPadOS pessoais no Portal do Intune Administração para os dispositivos supervisionados marcados como "Pessoal". Para os dispositivos supervisionados marcados como "Empresariais" no Portal do Intune Administração, o administrador não precisa de ativar Enviar dados completos do inventário de aplicações em dispositivos iOS/iPadOS pessoais.

Num Dispositivo Não Supervisionado

Para ativar a funcionalidade no centro de administração do Microsoft Intune, aceda a Endpoint Security>Microsoft Defender para Endpoint>Enable App sync para dispositivos iOS/iPadOS.

Para obter a lista de todas as aplicações, incluindo aplicações não geridas, ative o botão de alternar Enviar dados completos do inventário de aplicações em dispositivos iOS/iPadOS pessoais.

Utilize os seguintes passos para configurar a definição de privacidade.

- Aceda a Aplicações>Políticas de configuração de aplicações>Adicionar>dispositivos geridos.

- Atribua um nome à política, Plataforma>iOS/iPadOS.

- Selecione Microsoft Defender para Endpoint como a aplicação de destino.

- Na página Definições, selecione Utilizar estruturador de configuração e adicione DefenderTVMPrivacyMode como o tipo de chave e valor como Cadeia.

- Para desativar a privacidade e recolher a lista de aplicações instaladas, introduza o valor como

Falsee atribua esta política aos utilizadores. - Por predefinição, este valor está definido

Truecomo para dispositivos não supervisionados. - Para utilizadores com a chave definida como

False, o Defender para Endpoint enviará a lista de aplicações instaladas no dispositivo para avaliação de vulnerabilidades.

- Para desativar a privacidade e recolher a lista de aplicações instaladas, introduza o valor como

- Clique em Seguinte e atribua este perfil a dispositivos/utilizadores visados.

- Ativar ou desativar os controlos de privacidade acima não afetará a verificação de conformidade do dispositivo ou o acesso condicional.

Assim que a configuração for aplicada, o utilizador final terá de abrir a aplicação para Aprovar a definição de privacidade.

Assim que as versões do cliente forem implementadas em dispositivos iOS de destino, o processamento será iniciado. As vulnerabilidades encontradas nesses dispositivos começarão a aparecer no dashboard gestão de vulnerabilidades do Defender. O processamento pode demorar algumas horas (no máximo 24 horas) a concluir. Especialmente para que toda a lista de aplicações seja apresentada no inventário de software.

Nota

Se estiver a utilizar a solução de inspeção SSL no seu dispositivo iOS, permita a lista destes nomes de domínio securitycenter.windows.com (em ambiente comercial) e securitycenter.windows.us (no ambiente GCC) para que a funcionalidade TVM funcione.

Desativar terminar sessão

O Defender para Endpoint no iOS suporta a implementação sem o botão terminar sessão na aplicação para impedir que os utilizadores terminem sessão na aplicação Defender. Isto é importante para impedir que os utilizadores adulterem o dispositivo.

Esta configuração está disponível para os dispositivos inscritos (MDM), bem como para dispositivos não inscritos (MAM). Os administradores podem utilizar os seguintes passos para configurar a opção Desativar a sessão

Configurar Desativar o início de sessão

Para dispositivos inscritos (MDM)

- No centro de administração do Microsoft Intune, navegue para Aplicações > Políticas de configuração de aplicações > Adicionar > dispositivos geridos.

- Dê um nome à política, selecione Plataforma > iOS/iPadOS

- Selecione Microsoft Defender para Endpoint como a aplicação de destino.

- Na página Definições, selecione Utilizar estruturador de configuração e adicione DisableSignOut como a chave e o tipo de valor como Cadeia.

- Por predefinição, DisableSignOut = false.

- Administração precisa de tornar DisableSignOut = verdadeiro para desativar o botão de terminar sessão na aplicação. Os utilizadores não verão o botão de terminar sessão assim que a política for enviada.

- Clique em Seguinte e atribua esta política a dispositivos/utilizadores visados.

Para dispositivos não inscritos (MAM)

- No Microsoft Intune centro de administração, navegue para Aplicações > Políticas de configuração de aplicações Adicionar > aplicações geridas>.

- Dê um nome à política.

- Em Selecionar Aplicações Públicas, selecione Microsoft Defender para Endpoint como a aplicação de destino.

- Na página Definições, adicione DisableSignOut como a chave e o valor como verdadeiro, nas Definições de Configuração Geral.

- Por predefinição, DisableSignOut = false.

- Administração precisa de tornar DisableSignOut = verdadeiro para desativar o botão de terminar sessão na aplicação. Os utilizadores não verão o botão de terminar sessão assim que a política for enviada.

- Clique em Seguinte e atribua esta política a dispositivos/utilizadores visados.

Importante

Esta funcionalidade está em Pré-visualização Pública. As seguintes informações estão relacionadas com o produto pré-lançado que pode ser substancialmente modificado antes de ser lançado comercialmente. A Microsoft não oferece garantias, expressas ou implícitas, em relação às informações aqui fornecidas.

Etiquetagem de Dispositivos

O Defender para Endpoint no iOS permite a identificação em massa dos dispositivos móveis durante a integração ao permitir que os administradores configurem etiquetas através de Intune. Administração pode configurar as etiquetas de dispositivo através de Intune através de políticas de configuração e enviá-las para os dispositivos do utilizador. Assim que o Utilizador instalar e ativar o Defender, a aplicação cliente transmite as etiquetas do dispositivo para o Portal de Segurança. As Etiquetas de dispositivo são apresentadas nos dispositivos no Inventário de Dispositivos.

Esta configuração está disponível para os dispositivos inscritos (MDM), bem como para dispositivos não inscritos (MAM). Os administradores podem utilizar os seguintes passos para configurar as Etiquetas de dispositivo.

Configurar Etiquetas de dispositivo

Para dispositivos inscritos (MDM)

No centro de administração do Microsoft Intune, navegue para Aplicações > Políticas de configuração de aplicações > Adicionar > dispositivos geridos.

Dê um nome à política, selecione Plataforma > iOS/iPadOS

Selecione Microsoft Defender para Endpoint como a aplicação de destino.

Na página Definições, selecione Utilizar estruturador de configuração e adicione DefenderDeviceTag como a chave e o tipo de valor como Cadeia.

- Administração pode atribuir uma nova etiqueta ao adicionar a chave DefenderDeviceTag e definir um valor para a etiqueta do dispositivo.

- Administração pode editar uma etiqueta existente ao modificar o valor da chave DefenderDeviceTag.

- Administração pode eliminar uma etiqueta existente ao remover a chave DefenderDeviceTag.

Clique em Seguinte e atribua esta política a dispositivos/utilizadores visados.

Para dispositivos não inscritos (MAM)

- No Microsoft Intune centro de administração, navegue para Aplicações > Políticas de configuração de aplicações Adicionar > aplicações geridas>.

- Dê um nome à política.

- Em Selecionar Aplicações Públicas, selecione Microsoft Defender para Endpoint como a aplicação de destino.

- Na página Definições, adicione DefenderDeviceTag como a chave nas Definições de Configuração Geral.

- Administração pode atribuir uma nova etiqueta ao adicionar a chave DefenderDeviceTag e definir um valor para a etiqueta do dispositivo.

- Administração pode editar uma etiqueta existente ao modificar o valor da chave DefenderDeviceTag.

- Administração pode eliminar uma etiqueta existente ao remover a chave DefenderDeviceTag.

- Clique em Seguinte e atribua esta política a dispositivos/utilizadores visados.

Nota

A aplicação Defender tem de ser aberta para que as etiquetas sejam sincronizadas com Intune e transmitidas para o Portal de Segurança. As etiquetas podem demorar até 18 horas a refletir no portal.

Configurar a opção para enviar comentários na aplicação

Agora, os clientes têm a opção de configurar a capacidade de enviar dados de feedback para a Microsoft na aplicação Defender para Endpoint. Os dados de comentários ajudam a Microsoft a melhorar os produtos e a resolver problemas.

Nota

Para clientes da cloud do Us Government, a recolha de dados de comentários está desativada por predefinição.

Utilize os seguintes passos para configurar a opção para enviar dados de comentários à Microsoft:

No centro de administração do Microsoft Intune, aceda a Aplicações>Políticas de configuração de aplicações>Adicionar>dispositivos geridos.

Atribua um nome à política e selecione Plataforma > iOS/iPadOS como o tipo de perfil.

Selecione Microsoft Defender para Endpoint como a aplicação de destino.

Na página Definições, selecione Utilizar estruturador de configuração e adicione DefenderFeedbackData como chave e tipo de valor como Booleano.

Para remover a capacidade de os utilizadores finais fornecerem comentários, defina o valor como

falsee atribua esta política aos utilizadores. Por predefinição, este valor está definido comotrue. Para clientes do Us Government, o valor predefinido está definido como "falso".Para utilizadores com a chave definida como

true, existe uma opção para enviar dados de Comentários para a Microsoft na aplicação (Menu>Ajuda & Enviar Comentários>à Microsoft).

Selecione Seguinte e atribua este perfil a dispositivos/utilizadores visados.

Comunicar site não seguro

Os sites de phishing representam sites fidedignos com o objetivo de obter as suas informações pessoais ou financeiras. Visite a página Fornecer feedback sobre a proteção de rede para comunicar um site que pode ser um site de phishing.

Sugestão

Quer saber mais? Engage com a comunidade de Segurança da Microsoft na nossa Comunidade Tecnológica: Microsoft Defender para Endpoint Tech Community.

Comentários

Brevemente: Ao longo de 2024, vamos descontinuar progressivamente o GitHub Issues como mecanismo de feedback para conteúdos e substituí-lo por um novo sistema de feedback. Para obter mais informações, veja: https://aka.ms/ContentUserFeedback.

Submeter e ver comentários