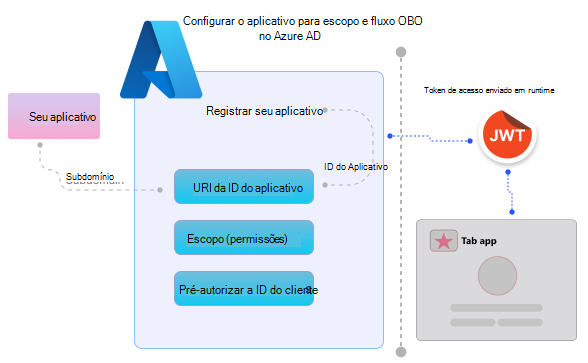

Configurar a sua aplicação de separador no Microsoft Entra ID

O Microsoft Entra ID fornece acesso à sua aplicação de separador com base na identidade do Teams do utilizador da aplicação. Registe a sua aplicação de separador com o Microsoft Entra ID para que o utilizador da aplicação que iniciou sessão no Teams possa ter acesso à sua aplicação de separador.

Ativar o SSO no Microsoft Entra ID

Registar a sua aplicação de separador no Microsoft Entra ID e a sua ativação para SSO requer a criação de configurações de aplicações, como gerar o ID da aplicação, definir o âmbito da API e pré-criar IDs de cliente para aplicações fidedignas.

Crie um novo registo de aplicação no Microsoft Entra ID e exponha a respetiva API (Web) através de âmbitos (permissões). Configure uma relação de confiança entre a API exposta no Microsoft Entra ID e a sua aplicação. Permite que o Cliente do Teams obtenha um token de acesso em nome da sua aplicação e do utilizador com sessão iniciada. Pode adicionar IDs de cliente para as aplicações móveis, de ambiente de trabalho e Web fidedignas que pretende pré-autenticar.

Também poderá ter de configurar outros detalhes, como a autenticação de utilizadores de aplicações na plataforma ou dispositivo onde pretende direcionar a sua aplicação de separador.

Há suporte apenas para API do Graph no nível do usuário, ou seja, email, perfil, offline_access, OpenId. Se precisar de acesso a outros âmbitos do Graph, como User.Read ou Mail.Read, veja Obter um token de acesso com permissões do Graph.

A configuração do Microsoft Entra ativa o SSO para a sua aplicação de separador no Teams. Ele responde com um token de acesso para validar o usuário do aplicativo.

Antes de configurar a sua aplicação

É útil que saiba mais sobre a configuração para registar a sua aplicação no Microsoft Entra ID de antemão. Verifique se você se preparou para configurar os seguintes detalhes antes de registrar seu aplicativo:

- Opções individuais ou multi-inquilinos: a sua aplicação será utilizada apenas no inquilino do Microsoft 365 onde está registada ou muitos inquilinos do Microsoft 365 irão utilizá-la? Normalmente, as aplicações escritas para uma empresa são de inquilino único. As aplicações escritas por um fornecedor de software independente e utilizadas por muitos clientes têm de ser multi-inquilinos para que o inquilino de cada cliente possa aceder à aplicação.

- URI de ID de aplicativo: é um URI globalmente exclusivo que identifica a API Web que você expõe para o acesso do seu aplicativo por meio de escopos. Ele também é conhecido como URI de identificador. O URI da ID do aplicativo inclui a ID do aplicativo e o subdomínio em que seu aplicativo está hospedado. O nome de domínio da sua aplicação e o nome de domínio que registar na sua aplicação Microsoft Entra têm de ser os mesmos. Os múltiplos domínios por aplicação não são suportados.

- Escopo: é a permissão que um usuário de aplicativo autorizado ou seu aplicativo pode receber para acessar um recurso exposto pela API.

Observação

- Aplicações personalizadas criadas para a sua organização (aplicações LOB): as aplicações personalizadas criadas para a sua organização (aplicações LOB) são internas ou específicas na sua organização ou empresa. A sua organização pode disponibilizar estas aplicações através da Microsoft Store.

- Aplicativos de propriedade do cliente: o SSO também tem suporte para aplicativos de propriedade do cliente dentro dos locatários do Azure AD B2C.

Para criar e configurar a sua aplicação no Microsoft Entra ID para ativar o SSO:

Configurar a sua aplicação no Microsoft Entra ID

Pode configurar a sua aplicação de separador no Microsoft Entra ID para configurar o âmbito e as permissões para tokens de acesso.

Registe a sua aplicação no Microsoft Entra ID e configure o inquilino e a plataforma da aplicação antes de poder ativá-la para SSO. O ID do Microsoft Entra gera um novo ID de aplicação que tem de anotar. Tem de atualizá-lo mais tarde no ficheiro de manifesto da aplicação (anteriormente denominado manifesto de aplicação do Teams).

Observação

O Microsoft Teams Toolkit regista a aplicação Microsoft Entra num projeto SSO. Pode ignorar esta secção se tiver utilizado o Teams Toolkit para criar a sua aplicação. No entanto, teria de configurar permissões e âmbito e confiar nas aplicações cliente.

Saiba como registar a sua aplicação no Microsoft Entra ID

Para registar uma nova aplicação no Microsoft Entra ID

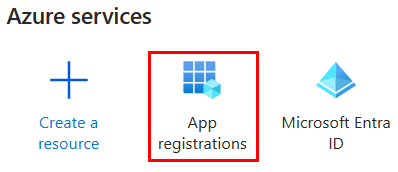

No navegador da Web, vá para o Portal do Azure.

Selecione o ícone Registros de aplicativo.

A página Registros de aplicativo é exibida.

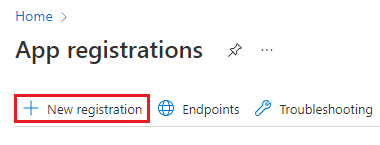

Selecione o ícone + Novo registro.

A página Registrar um aplicativo é exibida.

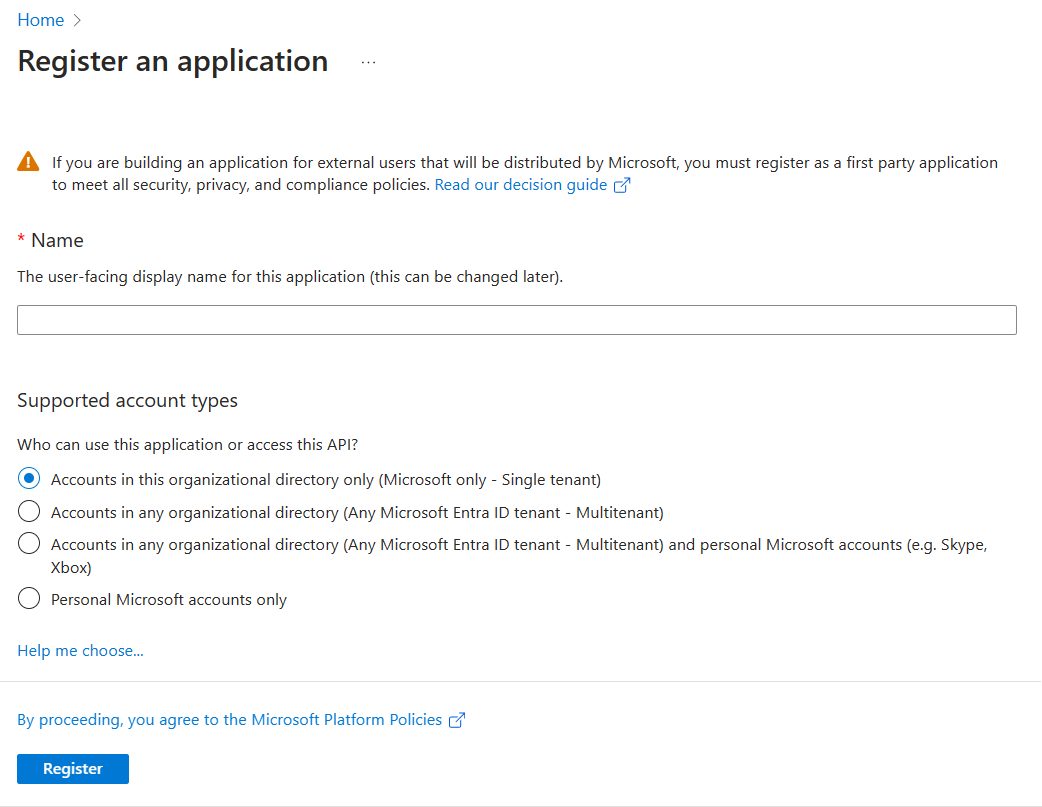

Insira o nome do aplicativo que você deseja exibir para o usuário do aplicativo. Se quiser, pode alterar o nome numa fase posterior.

Selecione o tipo de conta de usuário que pode acessar seu aplicativo. Pode selecionar a partir de opções individuais ou multi-inquilinos em diretórios organizacionais ou restringir o acesso apenas a contas Microsoft pessoais.

Opções para tipos de conta suportados

Opção Selecione essa opção para... Contas apenas neste diretório organizacional (apenas Microsoft - Inquilino único) Crie um aplicativo para uso somente por usuários (ou convidados) em seu locatário.

Muitas vezes denominada aplicação personalizada criada para a sua organização (aplicação LOB), esta aplicação é uma aplicação de inquilino único na plataforma de identidades da Microsoft.Contas em qualquer diretório organizacional (qualquer inquilino do Microsoft Entra ID - Multi-inquilino) Permitir que os utilizadores em qualquer inquilino do Microsoft Entra utilizem a sua aplicação. Esta opção é adequada se, por exemplo, estiver a criar uma aplicação SaaS e pretender disponibilizá-la a várias organizações.

Este tipo de aplicação é conhecido como uma aplicação multi-inquilino na plataforma de identidades da Microsoft.Contas em qualquer diretório organizacional (qualquer inquilino do Microsoft Entra ID - Multi-inquilino) e contas Microsoft pessoais (por exemplo, Skype, Xbox) Destina-se ao conjunto mais amplo de clientes.

Ao selecionar esta opção, está a registar uma aplicação multi-inquilino que também pode suportar utilizadores de aplicações que tenham contas Microsoft pessoais.Contas pessoais da Microsoft Crie um aplicativo somente para usuários que têm contas pessoais da Microsoft. Observação

Não precisa de introduzir o URI de Redirecionamento para ativar o SSO para uma aplicação de separador.

Selecione Registrar. Uma mensagem é exibida no navegador informando que o aplicativo foi criado.

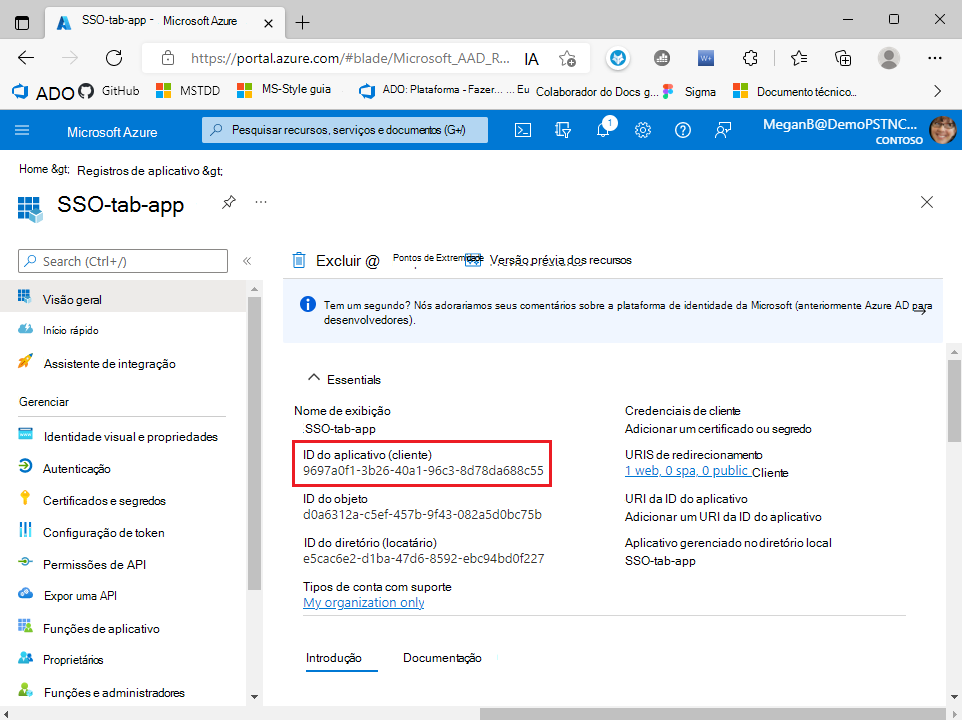

A página com a ID do aplicativo e outras configurações é exibida.

Anote e guarde o ID da aplicação do ID da Aplicação (cliente) para atualizar o manifesto da aplicação mais tarde.

A sua aplicação está registada no Microsoft Entra ID. Agora tem o ID da aplicação para a sua aplicação de separador.

Configurar o escopo para o token de acesso

Depois de criar um novo registro de aplicativo, configure as opções de escopo (permissão) para enviar o token de acesso ao Cliente do Teams e autorizar aplicativos cliente confiáveis para habilitar o SSO.

Para configurar o âmbito e autorizar aplicações cliente fidedignas, precisa de:

- Para expor uma API: configurar opções de escopo (permissão) para seu aplicativo. Expor uma API Web e configurar o URI do ID da aplicação.

- Para configurar o escopo da API: defina o escopo para a API e os usuários que podem consentir um escopo. Você pode permitir que somente administradores forneçam consentimento para permissões com privilégios mais altos.

- Para configurar a aplicação cliente autorizada: crie IDs de cliente autorizados para aplicações que pretende pré-autorizar. Isso permite que o usuário do aplicativo acesse os escopos do aplicativo (permissões) que você configurou, sem a necessidade de qualquer consentimento adicional. Pré-autorizar apenas as aplicações cliente nas quais confia, uma vez que os utilizadores da sua aplicação não terão a oportunidade de recusar o consentimento.

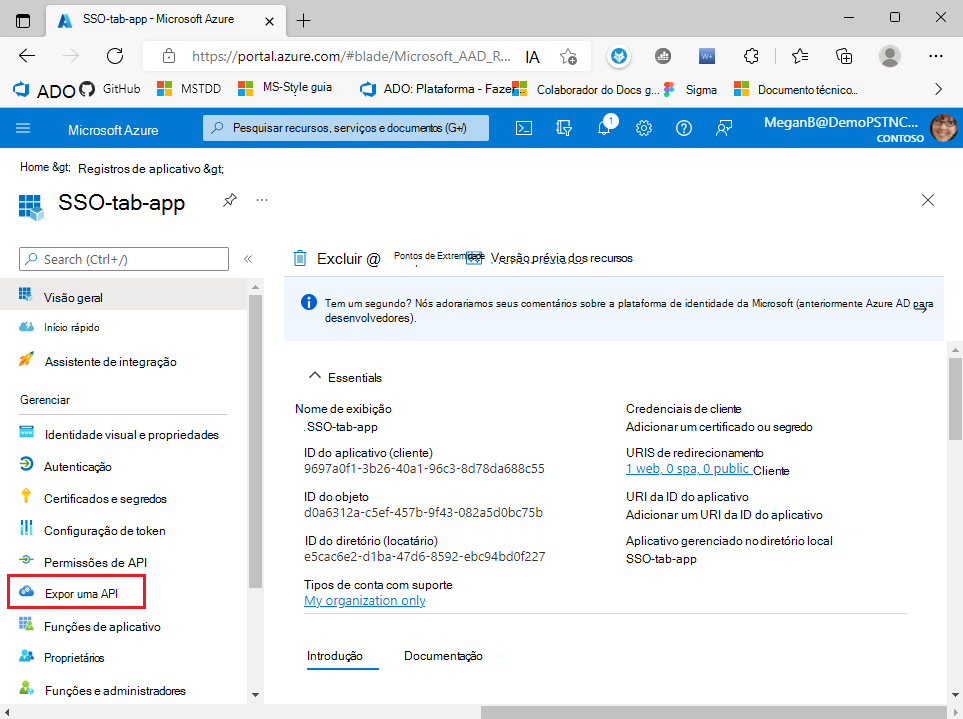

Para expor uma API

Selecione Gerenciar>Expor uma API no painel esquerdo.

A página Expor uma API é exibida.

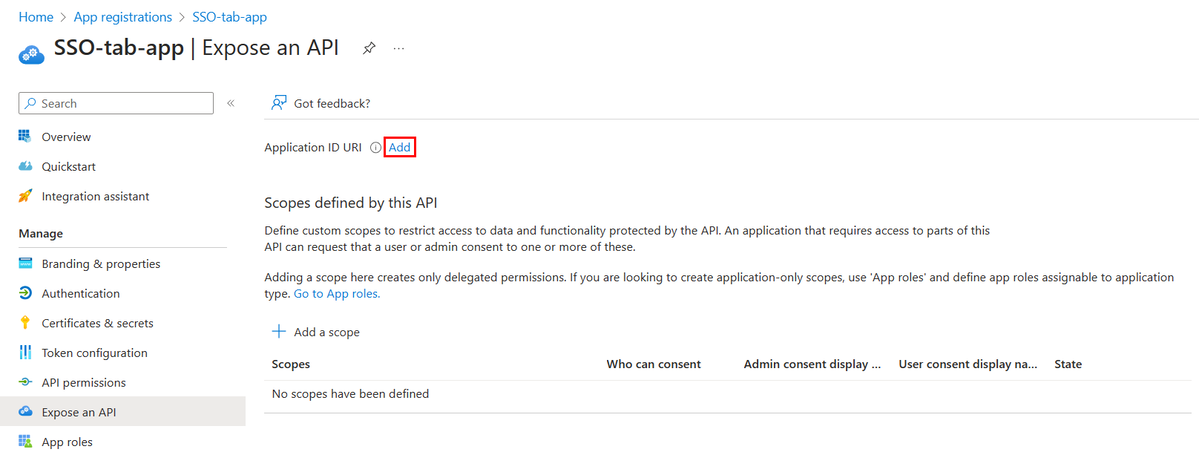

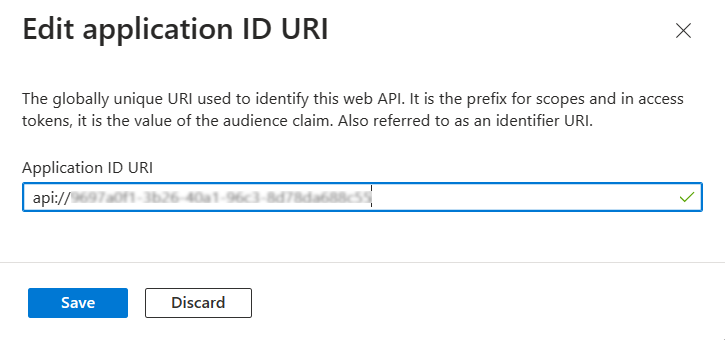

Selecione Adicionar para gerar o URI do ID da aplicação sob a forma de

api://{AppID}.

A seção para definir o URI da ID do aplicativo é exibida.

Insira o URI da ID do aplicativo no formato explicado aqui.

- O URI do ID da Aplicação está pré-preenchido com o ID da aplicação (GUID) no formato

api://{AppID}. - O formato URI do ID da aplicação tem de ser:

api://fully-qualified-domain-name.com/{AppID}. - Insira

fully-qualified-domain-name.comentreapi://e{AppID}(ou seja, a GUID). Por exemplo, api://example.com/{AppID}.

Em que:

fully-qualified-domain-name.comé o nome de domínio legível por humanos a partir do qual o aplicativo de guia é atendido. O nome de domínio da sua aplicação e o nome de domínio que registar na sua aplicação Microsoft Entra têm de ser os mesmos.Se você estiver usando um serviço de túnel, como ngrok, deverá atualizar esse valor sempre que o subdomínio ngrok mudar.

AppIDé a ID do aplicativo (GUID) que foi gerada quando você registrou seu aplicativo. Você pode exibi-lo na seção Visão geral.

Importante

Informações confidenciais: o URI do ID da aplicação é registado como parte do processo de autenticação e não deve conter informações confidenciais.

URI do ID da Aplicação para a aplicação com múltiplas capacidades: se estiver a criar uma aplicação com um bot, uma extensão de mensagens e um separador, introduza o URI do ID da aplicação como

api://fully-qualified-domain-name.com/botid-{YourClientId}, em que {YourClientId} é o ID da aplicação do bot.Formatar para nome de domínio: use letras minúsculas para o nome de domínio. Não use maiúsculas.

Por exemplo, para criar um serviço de aplicações ou uma aplicação Web com o nome do recurso:

demoapplicationSe o nome do recurso base usado for A URL será... Há suporte para o formato em... demoapplication https://demoapplication.example.netTodas as plataformas. DemoApplication https://DemoApplication.example.netSomente área de trabalho, Web e iOS. Não há suporte para ele no Android. Use a opção minúscula demoapplication como o nome do recurso base.

- O URI do ID da Aplicação está pré-preenchido com o ID da aplicação (GUID) no formato

Selecione Salvar.

Uma mensagem é exibida no navegador informando que o URI da ID do aplicativo foi atualizado.

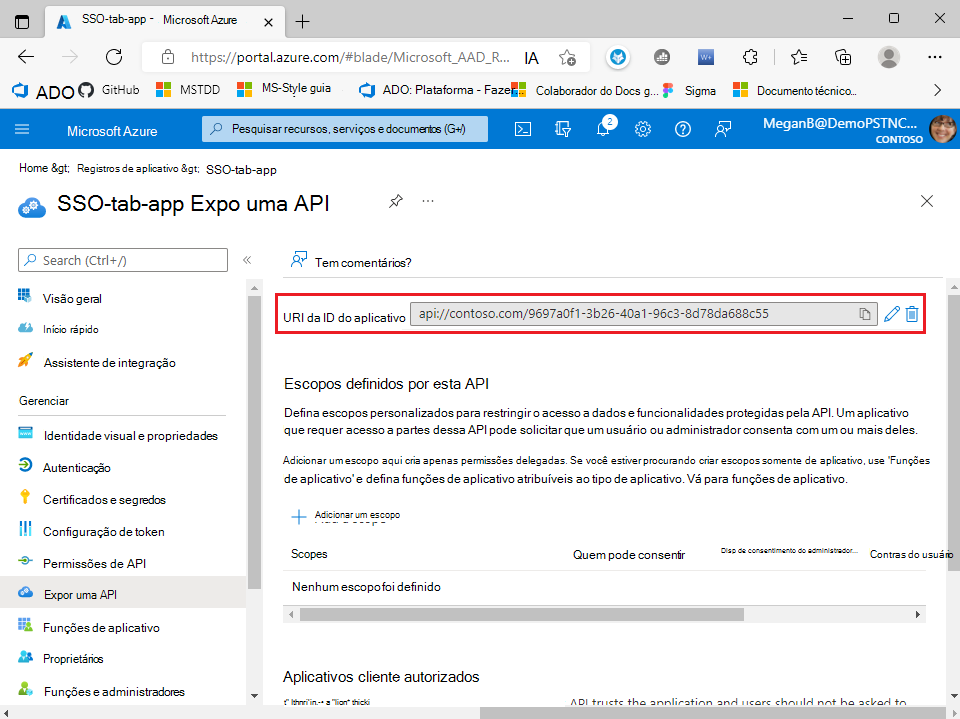

O URI da ID do aplicativo é exibido na página.

Anote e guarde o URI do ID da Aplicação para atualizar o manifesto da aplicação mais tarde.

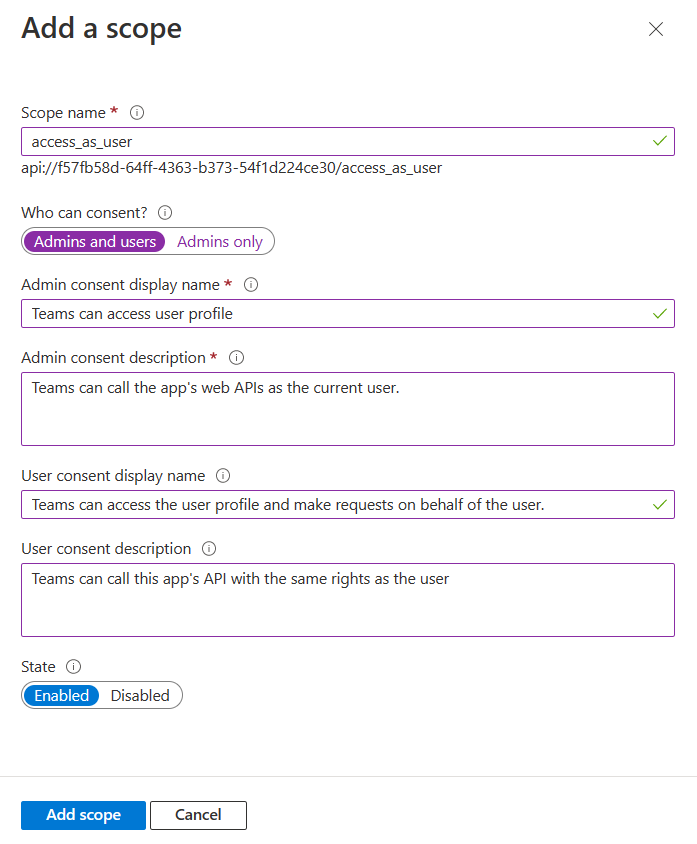

Para configurar o escopo da API

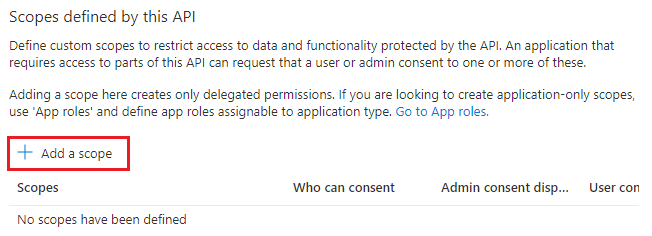

Selecione + Adicionar um escopo nos Escopos definidos por esta seção de API.

A página Adicionar um escopo é exibida.

Insira os detalhes para configurar o escopo.

- Insira o nome do escopo. Este campo é obrigatório.

- Selecione o usuário que pode dar consentimento para este escopo. A opção padrão é Somente administradores.

- Insira o Nome de exibição de consentimento do administrador. Este campo é obrigatório.

- Insira a descrição do consentimento do administrador. Este campo é obrigatório.

- Insira o Nome de exibição do consentimento do usuário.

- Insira a descrição para o consentimento do usuário.

- Selecione a opção Habilitado para o estado.

- Selecione Adicionar escopo.

Uma mensagem é exibida no navegador informando que o escopo foi adicionado.

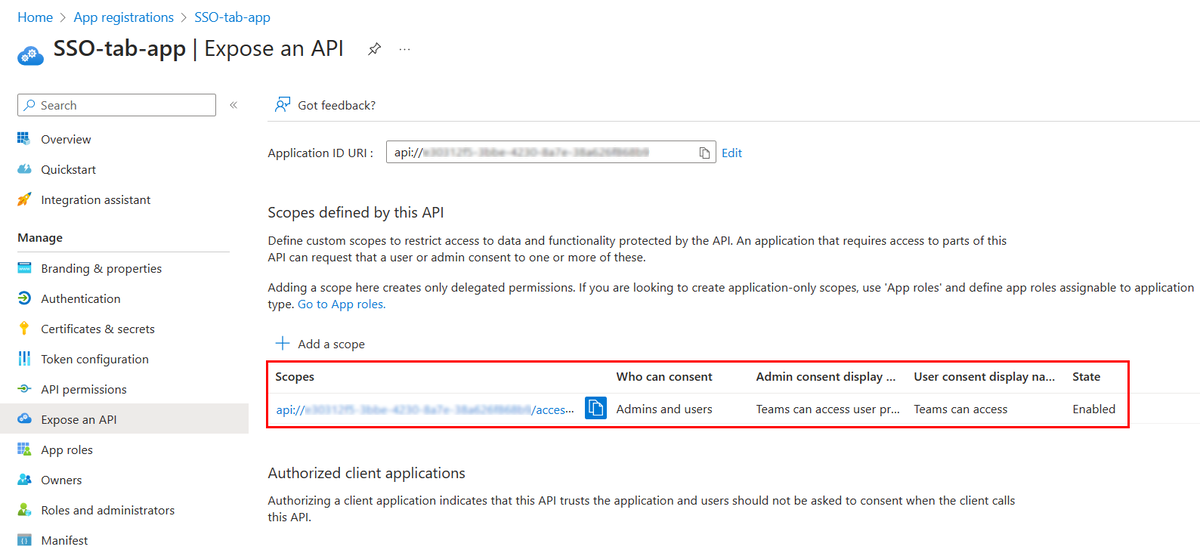

O novo escopo que você definiu é exibido na página.

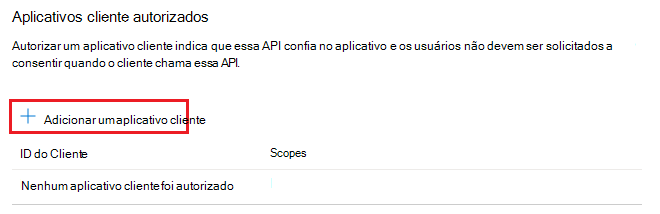

Para configurar o aplicativo cliente autorizado

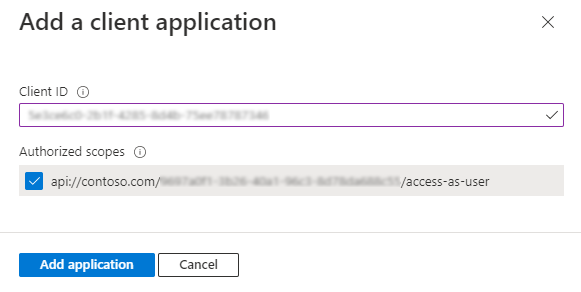

Percorra a página Expor uma API até a seção Aplicativo cliente autorizado e selecione + Adicionar um aplicativo cliente.

A página Adicionar um aplicativo cliente será exibida.

Introduza o ID de cliente do Microsoft 365 adequado para as aplicações que pretende autorizar para a aplicação Web da sua aplicação.

Observação

- Os IDs de cliente do Microsoft 365 para aplicações móveis, de ambiente de trabalho e Web para o Teams, a aplicação Microsoft 365 e o Outlook são os IDs reais que tem de adicionar.

- Para uma aplicação de separador do Teams, precisa de Web ou SPA, uma vez que não pode ter uma aplicação cliente móvel ou de ambiente de trabalho no Teams.

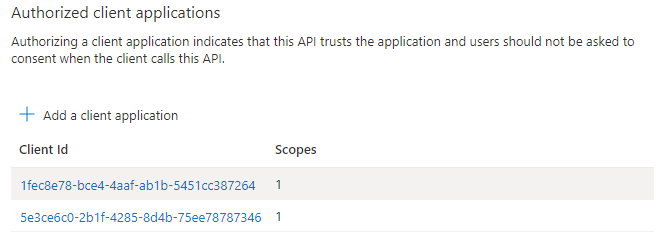

Selecione um dos seguintes IDs de cliente:

Microsoft 365 aplicativo cliente ID do cliente Área de trabalho do Teams, celular 1fec8e78-bce4-4aaf-ab1b-5451cc387264 Web do Teams 5e3ce6c0-2b1f-4285-8d4b-75ee78787346 Microsoft 365 Web 4765445b-32c6-49b0-83e6-1d93765276ca Microsoft 365 para ambiente de trabalho 0ec893e0-5785-4de6-99da-4ed124e5296c Microsoft 365 mobile d3590ed6-52b3-4102-aeff-aad2292ab01c Outlook para área de trabalho d3590ed6-52b3-4102-aeff-aad2292ab01c Outlook Web bc59ab01-8403-45c6-8796-ac3ef710b3e3 Outlook Mobile 27922004-5251-4030-b22d-91ecd9a37ea4 Observação

Algumas aplicações cliente do Microsoft 365 partilham IDs de Cliente.

Selecione o URI da ID do aplicativo que você criou para seu aplicativo em Escopos autorizados para adicionar o escopo à API Web que você expôs.

Selecione Adicionar aplicativo.

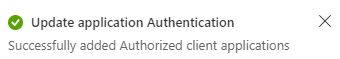

Uma mensagem é exibida no navegador informando que o aplicativo cliente autorizado foi adicionado.

O ID de cliente da aplicação autorizada é apresentado na página.

Observação

Você pode autorizar mais de um aplicativo cliente. Repita as etapas deste procedimento para configurar outro aplicativo cliente autorizado.

Configurou com êxito o âmbito da aplicação, as permissões e as aplicações cliente. Certifique-se de que anota e guarda o URI do ID da aplicação. Em seguida, configure a versão do token de acesso.

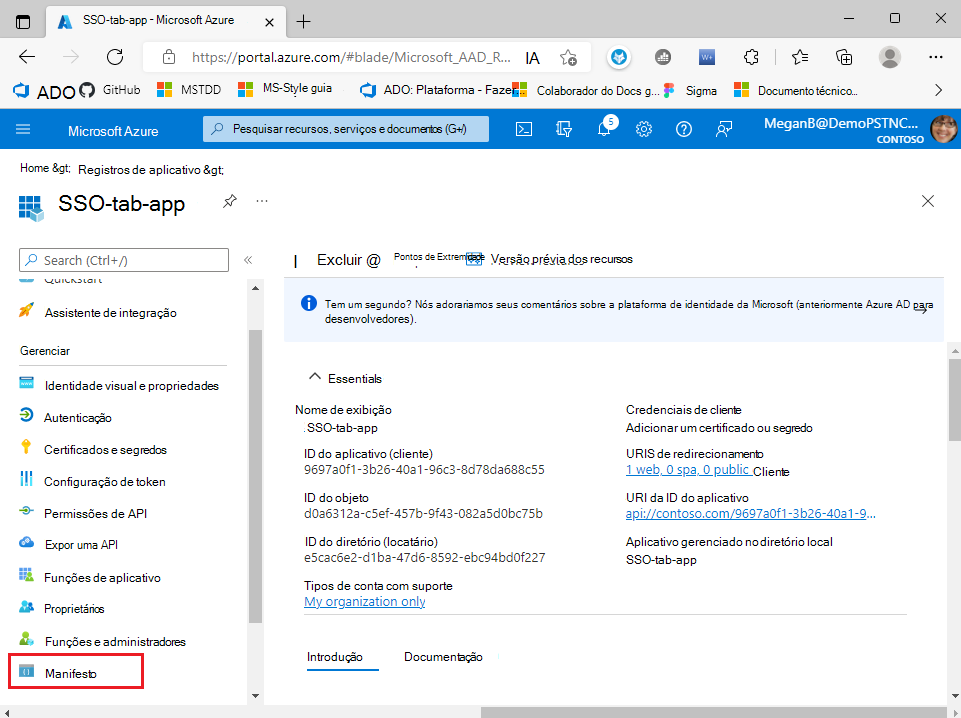

Configurar a versão do token de acesso

Tem de definir a versão do token de acesso para a sua aplicação. Esta configuração é efetuada no manifesto da aplicação Microsoft Entra.

Para definir a versão do token de acesso

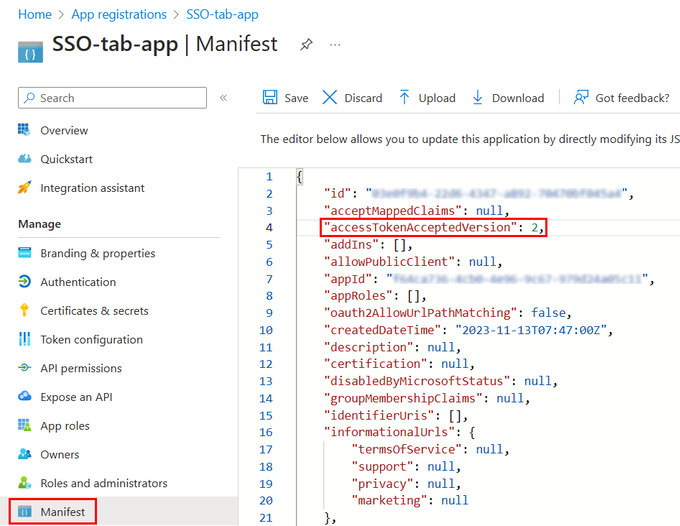

Selecione Gerenciar>Manifesto no painel esquerdo.

É apresentado o manifesto da aplicação Microsoft Entra.

Insira 2 como o valor da propriedade

accessTokenAcceptedVersion.Observação

Se tiver selecionado Contas Microsoft pessoais apenas ou Contas em qualquer diretório organizacional (Qualquer diretório microsoft Entra - Multi-inquilino) e contas Microsoft pessoais (por exemplo, Skype e Xbox) durante o registo da aplicação, atualize o valor da

accessTokenAcceptedVersionpropriedade como 2.

Selecione Salvar

É apresentada uma mensagem no browser a indicar que o manifesto da aplicação foi atualizado com êxito.

Parabéns! Concluiu a configuração da aplicação no Microsoft Entra ID necessário para ativar o SSO para a sua aplicação de separador.