AipDiscover

O Azure Proteção de Informações é um serviço que permite que as organizações classifiquem e rotulem dados confidenciais e apliquem políticas para controlar como esses dados são acessados e compartilhados.

AipDiscover é um tipo de evento que é registrado no Office 365 Log de Auditoria Unificada. Ele representa uma tentativa de descobrir ou acessar um arquivo protegido do Azure Proteção de Informações (AIP). No cenário em que um evento AIPDiscover mostra a operação como descoberta, isso significa que o arquivo foi listado dentro de um compartilhamento de arquivo local, servidor do SharePoint etc. que está sendo exibido por um usuário ou um scanner de proteção de informações e o estado do arquivo está em repouso. No cenário em que um evento AIPDiscover mostra as operações como acesso, isso significa que o arquivo foi aberto e está em uso pelo usuário quando o evento foi gravado.

O evento AIPDiscover é útil porque mostra os usuários, dispositivos e locais que estão acessando o Azure Proteção de Informações informações rotuladas em uma organização.

Acessar o log de auditoria unificada Office 365

Os logs de auditoria podem ser acessados usando os seguintes métodos:

- A ferramenta de pesquisa do Log de Auditoria no portal de conformidade do Microsoft Purview.

- O cmdlet Search-UnifiedAuditLog no PowerShell do Exchange Online.

- A API da Atividade de Gestão do Office 365.

Para exibir descrições dos campos de dados em um evento de auditoria, consulte Atributos de um evento AipDiscover

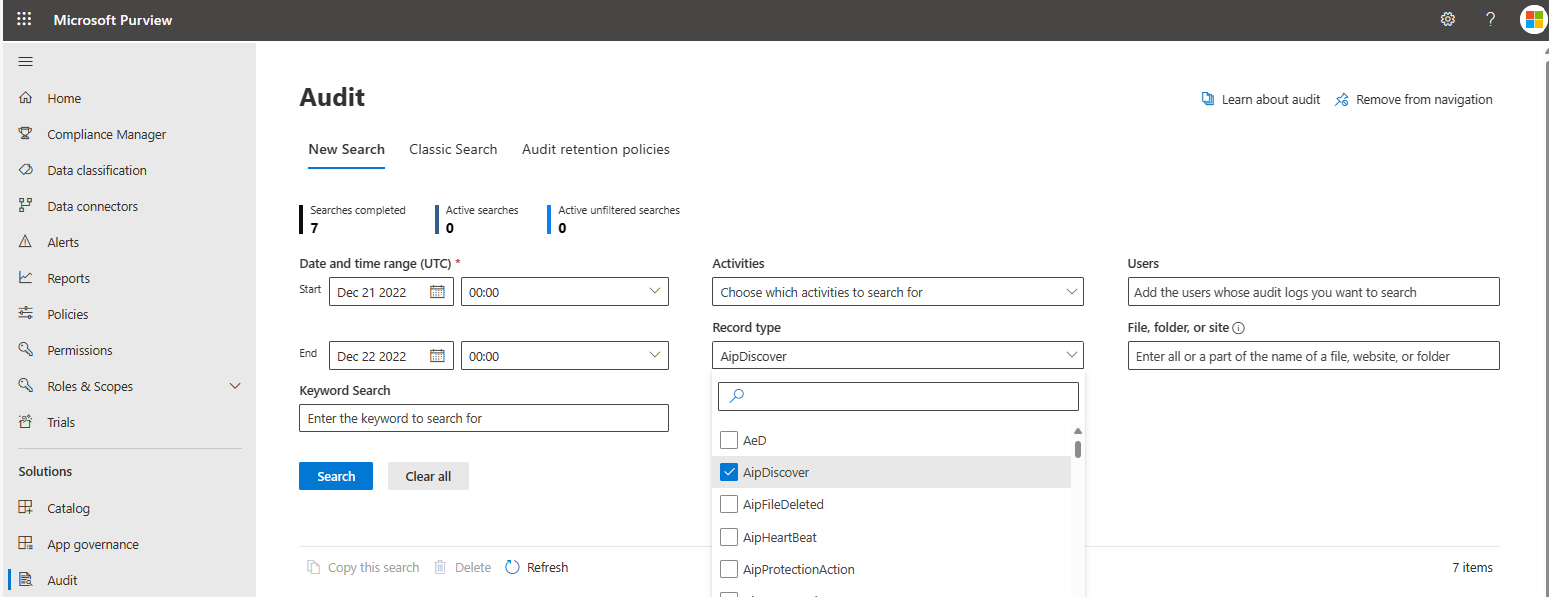

Ferramenta de pesquisa de log de auditoria

- Vá para o portal de conformidade do Microsoft Purview e entre.

- No painel esquerdo do portal de conformidade, selecione Auditoria.

Observação

Se você não vir Auditoria no painel esquerdo, consulte Funções e grupos de funções no Microsoft Defender para Office 365 e conformidade do Microsoft Purview para obter informações sobre permissões.

- Na guia Nova Pesquisa , defina Tipo de registro como AipDiscover e configure os outros parâmetros.

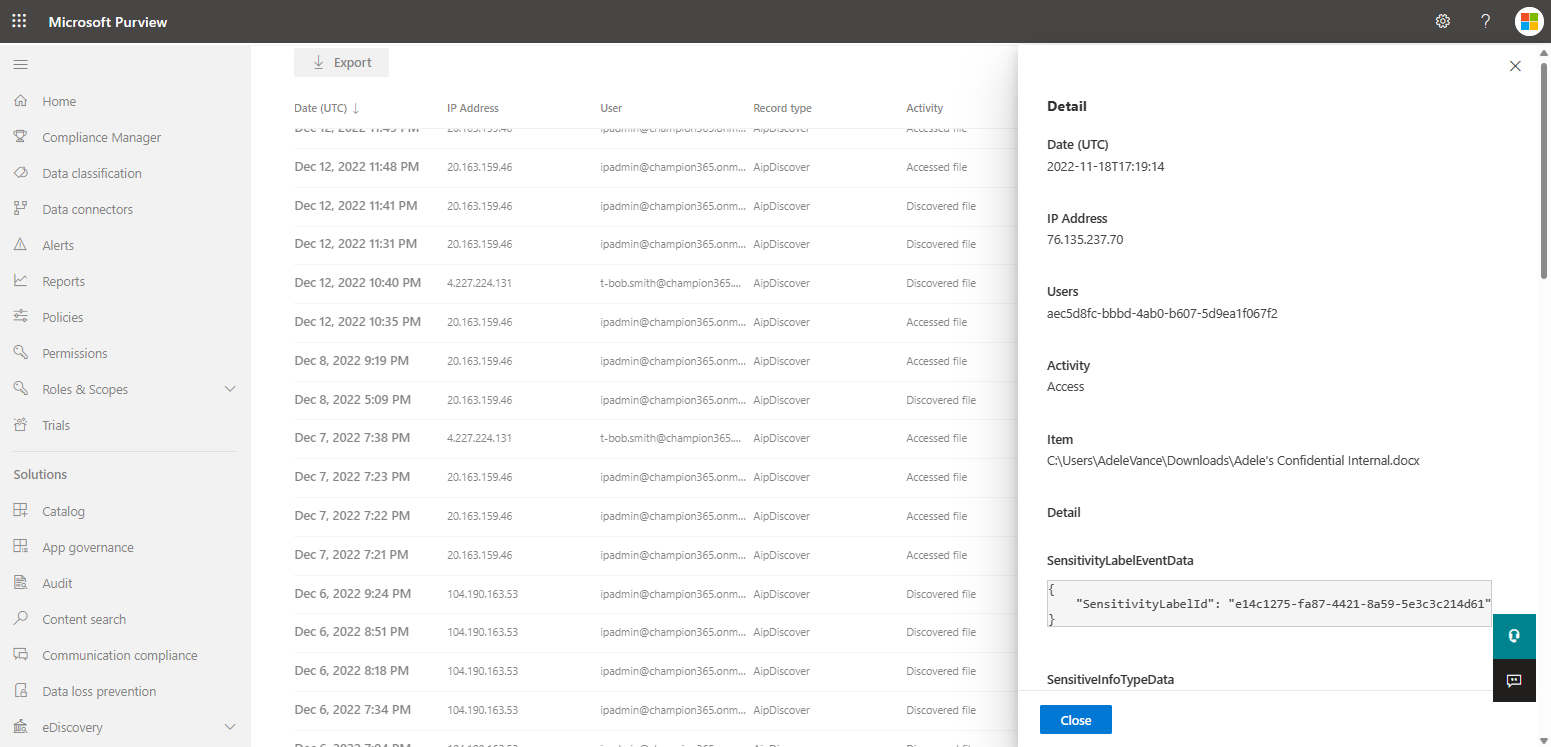

- Clique em Pesquisar para executar a pesquisa usando os critérios. No painel de resultados, selecione um evento para exibir os resultados. As operações de descoberta e acesso podem ser exibidas.

Para obter mais informações sobre como exibir os logs de auditoria no portal de conformidade do Microsoft Purview, confira Atividades de log de auditoria.

Pesquisar log de auditoria unificada no PowerShell

Para acessar o Log de Auditoria Unificada usando o PowerShell, primeiro conecte-se a um Exchange Online sessão do PowerShell concluindo as etapas a seguir.

Estabelecer uma sessão remota do PowerShell

Isso estabelecerá uma sessão remota do PowerShell com Exchange Online. Depois que a conexão for estabelecida, você poderá executar Exchange Online cmdlets para gerenciar seu ambiente Exchange Online.

Abra uma janela do PowerShell e execute o comando Install-Module -Name ExchangeOnlineManagement para instalar o módulo gerenciamento de Exchange Online. Este módulo fornece cmdlets que podem ser usados para gerenciar Exchange Online.

- Connect-IPPSSession é um cmdlet do PowerShell usado para criar uma conexão remota com um Exchange Online sessão do PowerShell.

- Import-Module ExchangeOnlineManagement é um cmdlet do PowerShell usado para importar o módulo gerenciamento de Exchange Online para a sessão atual do PowerShell.

# Import the PSSSession and Exchange Online cmdlets

Connect-IPPSSession

Import-Module ExchangeOnlineManagement

Conectar-se com um usuário específico

Comando para solicitar um usuário específico para suas credenciais de Exchange Online.

$UserCredential = Get-Credential

Comando para se conectar a Exchange Online usando as credenciais fornecidas.

Connect-ExchangeOnline -Credential $UserCredential -ShowProgress $true

Conectar-se com credenciais na sessão atual

Conecte-se a Exchange Online usando as credenciais na sessão atual.

Connect-ExchangeOnline

cmdlet Search-UnifiedAuditLog

O cmdlet Search-UnifiedAuditLog é um comando do PowerShell que pode ser usado para pesquisar o Office 365 Log de Auditoria Unificada. O Log de Auditoria Unificada é um registro da atividade de usuário e administrador em Office 365 que pode ser usado para acompanhar eventos. Para obter práticas recomendadas sobre como usar esse cmdlet, consulte Melhores Práticas para usar o Search-UnifiedAuditLog.

Para extrair os eventos do AipDiscover do Log de Auditoria Unificada usando o PowerShell, você pode usar o comando a seguir. Isso pesquisará o Log de Auditoria Unificada para o intervalo de datas especificado e retornará todos os eventos com o tipo de registro "AipDiscover". Os resultados serão exportados para um arquivo CSV no caminho especificado.

Search-UnifiedAuditLog -RecordType AipDiscover -StartDate (Get-Date).AddDays(-100) -EndDate (Get-Date) | Export-Csv -Path <output file>

Use o comando a seguir para pesquisar especificamente eventos de descoberta – o cenário em que os arquivos são descobertos pelo usuário ou pelo scanner de proteção de informações por meio da exibição de compartilhamentos de arquivos locais, servidores do SharePoint etc. Um exemplo do resultado do cmdlet do PowerShell também é mostrado abaixo.

Search-UnifiedAuditLog -Operations Discover -RecordType AipDiscover -StartDate (Get-Date).AddDays(-100) -EndDate (Get-Date)

Veja a seguir um exemplo do evento AipDiscover do PowerShell, operação Descobrir.

RecordType : AipDiscover

CreationDate : 12/6/2022 8:51:58 PM

UserIds : ipadmin@champion365.onmicrosoft.com

Operations : Discover

AuditData :

{

"SensitivityLabelEventData":{},

"SensitiveInfoTypeData":[],

"ProtectionEventData":{

"ProtectionType":"Custom",

"IsProtected":true,

"ProtectionOwner":"ipadmin@champion365.onmicrosoft.com"

},

"Common":{

"ApplicationId":"c00e9d32-3c8d-4a7d-832b-029040e7db99",

"ApplicationName":"Microsoft Azure Information Protection Explorer Extension",

"ProcessName":"MSIP.App",

"Platform":1,

"DeviceName":"WinDev2210Eval",

"Location":"On-premises file shares",

"ProductVersion":"2.14.90.0"

},

"DataState":"Rest",

"ObjectId":"C:\\Users\\User\\OneDrive - champion365\\Cascade Car Schematics.docx",

"UserId":"ipadmin@champion365.onmicrosoft.com",

"ClientIP":"104.190.163.53",

"Id":"e15273c7-f07e-41ec-bac1-5da8739623a5",

"RecordType":93,

"CreationTime":"2022-12-06T20:51:58",

"Operation":"Discover",

"OrganizationId":"c8085975-d882-42d2-9193-d82d752a5de9",

"UserType":0,

"UserKey":"981d11ea-df5c-4334-b656-bb9011bc435b",

"Workload":"Aip",

"Version":1,

"Scope":1

}

ResultIndex : -1

ResultCount : 0

Identity : e15273c7-f07e-41ec-bac1-5da8739623a5

IsValid : True

ObjectState : Unchanged

Use o comando a seguir para pesquisar especificamente eventos de acesso – o cenário em que os arquivos foram abertos e em uso pelo usuário. Um exemplo do resultado do cmdlet do PowerShell também é mostrado abaixo.

Search-UnifiedAuditLog -Operations Access -RecordType AipDiscover -StartDate (Get-Date).AddDays(-100) -EndDate (Get-Date)

Veja a seguir um exemplo do evento AipDiscover do PowerShell, operação Access.

RecordType : AipDiscover

CreationDate : 11/6/2022 10:56:26 PM

UserIds : AdeleV@champion365.onmicrosoft.com

Operations : Access

AuditData :

{

"SensitivityLabelEventData":{

"SensitivityLabelId":"e14c1275-fa87-4421-8a59-5e3c3c214d61"

},

"SensitiveInfoTypeData":[],

"ProtectionEventData":{

"ProtectionType":"Template",

"TemplateId":"2f0f4096-5629-405c-b2a1-8611053b0ed0",

"IsProtected":true,

"ProtectionOwner":"tony@smith.net"

},

"Common":{

"ApplicationId":"c00e9d32-3c8d-4a7d-832b-029040e7db99",

"ApplicationName":"Microsoft Azure Information Protection Word Add-In",

"ProcessName":"WINWORD",

"Platform":1,

"DeviceName":"chmp365-avance",

"Location":"On-premises file shares",

"ProductVersion":"2.13.49.0"

},

"Data State":"Use",

"ObjectId":"C:\\Users\\AdeleVance\\Downloads\\dest.docx",

"UserId":"AdeleV@champion365.onmicrosoft.com",

"ClientIP":"76.135.237.70",

"Id":"f8317892-3dc0-455d-9edd-8d6615addf41",

"RecordType":93,

"CreationTime":"2022-11-06T22:56:26",

"Operation":"Access",

"OrganizationId":"c8085975-d882-42d2-9193-d82d752a5de9",

"UserType":0,

"UserKey":"aec5d8fc-bbbd-4ab0-b607-5d9ea1f067f2",

"Workload":"Aip",

"Version":1,

"Scope":1

}

ResultIndex : 18

ResultCount : 18

Identity : f8317892-3dc0-455d-9edd-8d6615addf41

IsValid : True

ObjectState : Unchanged

Observação

Este é apenas um exemplo de como você pode usar o cmdlet Search-UnifiedAuditLog. Talvez seja necessário ajustar o comando e especificar parâmetros adicionais com base em seus requisitos específicos. Para obter mais informações sobre como usar o PowerShell para logs de auditoria unificados, consulte log de auditoria unificado de pesquisa.

API da Atividade de Gestão do Office 365

Para poder consultar os pontos de extremidade da API de Gerenciamento Office 365, você precisará configurar seu aplicativo com as permissões certas. Para obter um guia passo a passo, consulte Introdução às APIs de Gerenciamento de Office 365.

Veja a seguir um exemplo do evento AipDiscover da API REST.

TenantId : bd285ff7-1a38-4306-adaf-a367669731c3

SourceSystem : RestAPI

TimeGenerated [UTC] : 2022-12-21T17:18:20Z

EventCreationTime [UTC] : 2022-12-21T17:18:20Z

Id : b8ef4925-3bae-4982-8279-651d4e67b1ea

Operation : Discover

OrganizationId : ac1dff03-7e0e-4ac8-a4c9-9b38d24f062c

RecordType : 93

UserType : 0

Version : 1

Workload : Aip

UserId : mipscanner@kazdemos.org

UserKey : 2231a98d-8749-4808-b461-1acaa5b628ac

Scope : 1

ClientIP : 52.159.112.221

Common_ApplicationId : c00e9d32-3c8d-4a7d-832b-029040e7db99

Common_ApplicationName : Microsoft Azure Information Protection Explorer Extension

Common_ProcessName : MSIP.App

Common_Platform : 1

Common_DeviceName : AIPSCANNER1.mscompliance.click

Common_ProductVersion : 2.14.90.0

ObjectId : C:\Users\svc.aipscanner\AppData\Local\Microsoft\MSIP\Scanner\Reports\Reports2022-12-12_23_13_06.zip

SensitiveInfoTypeData : []

ProtectionEventData_IsProtected : false

Common_Location : On-premises file shares

DataState : Rest

Type : AuditGeneral

Atributos do evento AipDiscover

| Evento | Tipo | Descrição |

|---|---|---|

| ApplicationId | GUID | O ID do aplicativo que está executando a operação. |

| ApplicationName | Cadeia de caracteres | Nome amigável do aplicativo que executa a operação. (Outlook, OWA, Word, Excel, PowerPoint etc.) |

| ClientIP | IPv4/IPv6 | O endereço IP do dispositivo que foi usado quando a atividade foi registrada. Para alguns serviços, o valor exibido nessa propriedade pode ser o endereço IP de um aplicativo confiável (por exemplo, Office em aplicativos Web) chamando o serviço em nome de um usuário e não o endereço IP do dispositivo usado por quem realizou a atividade. |

| CreationTime | Data/hora | A data e hora no Tempo Universal Coordenado (UTC) de quando o usuário realizou a atividade. |

| DataState | Cadeia de caracteres | Rest = Arquivo não estava aberto quando o evento foi registrado Use = Arquivo estava em uso quando o evento foi registrado. |

| DeviceName | Cadeia de caracteres | O dispositivo no qual a atividade aconteceu. |

| Id | GUID | Identificador exclusivo de um registro de auditoria. |

| Isprotected | Booliano | Afirma se os dados são protegidos ou não com criptografia. |

| Local | String | A localização do documento em relação ao dispositivo do usuário (compartilhamentos de arquivos locais). |

| ObjectId | Cadeia de caracteres | URL (caminho completo do arquivo) que está sendo acessado pelo usuário. |

| Operação | Cadeia de caracteres | O tipo de operação para o log de auditoria.

Discover = Arquivo exibido em repouso pelo usuário ou pelo scanner de proteção de informações Access = Arquivo foi aberto e em uso pelo usuário quando o evento foi gravado. |

| OrganizationId | GUID | O GUID do locatário do Office 365 da sua organização. Este valor será sempre o mesmo para a sua organização, independentemente do serviço do Office 365 em que ocorre. |

| Plataforma | Duplo | A plataforma de onde a atividade ocorreu.

0 = Desconhecido 1 = Windows 2 = MacOS 3 = iOS 4 = Android 5 = Navegador da Web |

| ProcessName | Cadeia de caracteres | O nome do processo relevante (Outlook, MSIP.App, WinWord etc.) |

| ProductVersion | Cadeia de caracteres | Versão do cliente AIP. |

| ProtectionOwner | Cadeia de caracteres | Proprietário do Rights Management no formato UPN. |

| ProtectionType | Cadeia de caracteres | O tipo de proteção que foi usado para os dados. O modelo significa que a proteção foi predefinida pelo administrador. Personalizado significa que o usuário definiu a proteção. |

| RecordType | Duplo | O tipo de operação indicado pelo registro. 93 representa um registro AipDiscover. |

| Escopo | Duplo | 0 representa que o evento foi criado por um serviço O365 hospedado. 1 representa que o evento foi criado por um servidor local. |

| SensitiveInfoTypeData | Cadeia de caracteres | Os tipos de informações confidenciais que foram descobertos nos dados. |

| SensitivityLabelId | GUID | O guid de rótulo de confidencialidade MIP atual. Use o cmdlt Get-Label para obter os valores completos do GUID. |

| Templateid | GUID | A ID do modelo usado para proteção. Se ProtectionType = Template, TemplateId terá GUID. Se ProtectionType = Personalizado, TemplateId ficará em branco. O cmdlet Get-AipServiceTemplate obtém todos os modelos de proteção existentes ou selecionados do Azure Proteção de Informações. |

| UserId | Cadeia de caracteres | O UPN (Nome da Entidade de Usuário) do usuário que realizou a ação que resultou no registro sendo registrado. |

| UserKey | GUID | Uma ID alternativa para o usuário identificado na propriedade UserId. Por exemplo, essa propriedade é preenchida com a ID exclusiva do passaporte (PUID) para eventos executados por usuários no SharePoint, no OneDrive for Business e no Exchange. |

| UserType | Duplo | O tipo de usuário que executou a operação.

0 = Regular 1 = Reservado 2 = Administração 3 = DcAdmin 4 = Sistema 5 = Aplicativo 6 = ServicePrincipal 7 = CustomPolicy 8 = SystemPolicy |