Saiba mais sobre a prevenção contra perda de dados do ponto de extremidade

As organizações têm informações confidenciais sob o seu controlo, tais como:

- dados financeiros

- dados proprietários

- números de cartão de crédito

- registos de estado de funcionamento

- números de segurança social

Para ajudar a proteger estes dados confidenciais e reduzir o risco de partilha excessiva, precisam de uma forma de ajudar a impedir que os seus utilizadores partilhem dados confidenciais de forma inadequada com pessoas que não os devem ter. Essa prática é chamada de prevenção contra perda de dados (DLP).

No Microsoft Purview, implementa a prevenção de perda de dados ao definir e aplicar políticas DLP. Com uma política DLP, pode identificar, monitorizar e proteger automaticamente itens confidenciais em:

- Serviços do Microsoft 365, como contas do Teams, Exchange, SharePoint e OneDrive

- Aplicações do Office, como o Word, Excel e PowerPoint

- Pontos finais do Windows 10, Windows 11 e macOS (três versões lançadas mais recentes)

- aplicações na cloud que não sejam da Microsoft

- partilhas de ficheiros no local e SharePoint no local

- Recursos de Infraestrutura e Power BI

O DLP deteta itens confidenciais através da análise de conteúdo aprofundada e não apenas de uma simples análise de texto. O conteúdo é analisado:

- Para correspondências de dados principais com palavras-chave

- Pela avaliação de expressões regulares

- Por validação da função interna

- Por correspondências de dados secundárias que estão próximas da correspondência de dados primários

- O DLP também utiliza algoritmos de machine learning e outros métodos para detetar conteúdo que corresponda às suas políticas DLP

Dica

Se você não é um cliente E5, use a avaliação das soluções do Microsoft Purview de 90 dias para explorar como os recursos adicionais do Purview podem ajudar sua organização a gerenciar as necessidades de segurança e conformidade de dados. Comece agora no hub de testes do portal de conformidade do Microsoft Purview. Saiba mais detalhes sobre assinatura e termos de avaliação.

Antes de começar

Se não estiver familiarizado com o DLP do Microsoft Purview, eis uma lista dos artigos principais de que precisa à medida que implementa o DLP:

- Unidades administrativas

- Saiba mais sobre a Prevenção de Perda de Dados do Microsoft Purview – o artigo que está a ler apresenta-lhe agora a disciplina de prevenção de perda de dados e a implementação do DLP pela Microsoft

- Planear a prevenção de perda de dados (DLP) – ao trabalhar neste artigo, irá:

- Referência da política de Prevenção de Perda de Dados – este artigo apresenta todos os componentes de uma política DLP e como cada um influencia o comportamento de uma política

- Estruturar uma política DLP – este artigo explica-lhe como criar uma instrução de intenção de política e mapeá-la para uma configuração de política específica.

- Criar e Implementar políticas de prevenção de perda de dados – este artigo apresenta alguns cenários de intenções de política comuns que irá mapear para as opções de configuração e, em seguida, orienta-o ao longo da configuração dessas opções.

- Saiba mais sobre como investigar alertas de prevenção de perda de dados – este artigo apresenta o ciclo de vida dos alertas desde a criação até à remediação final e à otimização de políticas. Também apresenta as ferramentas que utiliza para investigar alertas.

Licenciamento e Subscrições

Consulte a documentação de orientação do Microsoft 365 para segurança & conformidade para obter detalhes sobre as subscrições que suportam o DLP.

O DLP faz parte da maior oferta do Microsoft Purview

O DLP é apenas uma das ferramentas do Microsoft Purview que irá utilizar para ajudar a proteger os seus itens confidenciais onde quer que vivam ou viajem. Deve compreender as outras ferramentas no conjunto de ferramentas do Microsoft Purview, como se intercalam e funcionam melhor em conjunto. Veja Ferramentas do Microsoft Purview para saber mais sobre o processo de proteção de informações.

Ações de proteção de políticas DLP

As políticas DLP são a forma como monitoriza as atividades que os utilizadores assumem em itens confidenciais inativos, itens confidenciais em trânsito ou itens confidenciais em utilização e, em seguida, toma medidas de proteção. Por exemplo, quando um utilizador tenta uma ação proibida, como copiar um item confidencial para uma localização não aprovada ou partilhar informações médicas num e-mail, o DLP pode:

- mostrar uma sugestão de política de pop-up ao utilizador que o avisa de que poderá estar a tentar partilhar um item confidencial de forma inadequada

- bloquear a partilha e, através de uma sugestão de política, permitir que o utilizador substitua o bloco e capture a justificação dos utilizadores

- bloquear a partilha sem a opção de substituição

- para dados inativos, os itens confidenciais podem ser bloqueados e movidos para uma localização de quarentena segura

- no chat do Teams, as informações confidenciais não serão apresentadas

Todas as atividades monitorizadas por DLP são registadas no Registo de auditoria do Microsoft 365 por predefinição e encaminhadas para o Explorador de atividades.

Ciclo de vida DLP

Normalmente, uma implementação DLP segue estas fases principais.

Plano de Prevenção Contra Perda de Dados

A monitorização e proteção DLP são nativas das aplicações que os utilizadores utilizam todos os dias. Isto ajuda a proteger os itens confidenciais da sua organização contra atividades de risco, mesmo que os seus utilizadores não estejam habituados ao pensamento e práticas de prevenção de perda de dados. Se a sua organização e os seus utilizadores forem novos nas práticas de prevenção de perda de dados, a adoção do DLP poderá exigir uma alteração aos seus processos empresariais e haverá uma mudança de cultura para os seus utilizadores. No entanto, com o planeamento, teste e otimização adequados, as suas políticas DLP protegem os seus itens confidenciais enquanto minimizam eventuais interrupções do processo de negócio.

Planeamento de tecnologia para DLP

Tenha em atenção que o DLP como tecnologia pode monitorizar e proteger os seus dados inativos, dados em utilização e dados em movimento em todos os serviços do Microsoft 365, Windows 10, Windows 11 e dispositivos macOS (três versões lançadas mais recentes), partilhas de ficheiros no local e SharePoint no local. Existem implicações de planeamento para as diferentes localizações, o tipo de dados que pretende monitorizar e proteger e as ações a serem executadas quando ocorre uma correspondência de política.

Processos empresariais a planear o DLP

As políticas DLP podem impedir que os utilizadores realizem atividades proibidas, como a partilha inadequada de informações confidenciais por e-mail. À medida que planeia as suas políticas DLP, tem de identificar os processos empresariais que tocam nos seus itens confidenciais. Os proprietários do processo de negócio podem ajudá-lo a identificar comportamentos de utilizador adequados que devem ser permitidos e comportamentos de utilizador inadequados que devem ser protegidos. Deve planear as suas políticas e implementá-las no modo de simulação e avaliar o respetivo impacto antes de as executar em modos mais restritivos.

Planeamento da cultura organizacional para DLP

Uma implementação DLP bem-sucedida depende tanto de preparar e adaptar os seus utilizadores às práticas de prevenção de perda de dados como em políticas bem planeadas e ajustadas. Uma vez que os seus utilizadores estão fortemente envolvidos, certifique-se de que também planeia a formação para os mesmos. Pode utilizar estrategicamente sugestões de política para sensibilizar os seus utilizadores antes de alterar o estado da política do modo de simulação para modos mais restritivos.

Preparar para DLP

Pode aplicar políticas DLP a dados inativos, dados em utilização e dados em movimento em localizações como:

- E-mail do Exchange Online

- Sites do SharePoint

- Contas OneDrive

- Bater papo e canal de mensagens do Teams

- Microsoft Defender para Aplicações na Cloud (Instâncias)

- Dispositivos Windows 10, Windows 11 e macOS (três versões lançadas mais recentes)

- Repositórios locais

- Recursos de infraestrutura e áreas de trabalho do Power BI

Cada um tem pré-requisitos diferentes. Os itens confidenciais em algumas localizações, como o Exchange Online, podem ser colocados sob o guarda-chuva DLP ao configurar apenas uma política que se aplica aos mesmos. Outros, como os repositórios de ficheiros no local, necessitam de uma implementação do analisador do Microsoft Purview Information Protection. Terá de preparar o ambiente, as políticas de rascunho de código e testá-las cuidadosamente antes de ativar quaisquer ações de bloqueio.

Implementar as políticas na produção

Estruturar as suas políticas

Comece por definir os seus objetivos de controlo e como se aplicam em cada carga de trabalho. Redigir uma política que incorpore os seus objetivos. Não hesite em começar com uma carga de trabalho de cada vez ou em todas as cargas de trabalho. Ainda não há impacto. Para obter mais informações, veja Criar e implementar políticas de prevenção de perda de dados.

Implementar a política no modo de simulação

Avalie o impacto dos controlos ao implementá-los com uma política DLP no modo de simulação. As ações definidas numa política não são aplicadas enquanto a política está no modo de simulação. Não há problema em aplicar a política a todas as cargas de trabalho no modo de simulação, para que possa obter toda a amplitude dos resultados, mas pode começar com uma carga de trabalho, se necessário. Para obter mais informações, veja Implementação de Políticas.

Monitorizar os resultados e ajustar a política

No modo de simulação, monitorize os resultados da política e ajuste-os para que cumpra os seus objetivos de controlo, garantindo ao mesmo tempo que não está a afetar negativa ou inadvertidamente fluxos de trabalho e produtividade válidos dos utilizadores. Seguem-se alguns exemplos de coisas a ajustar:

- ajustar as localizações e pessoas/locais que estão dentro ou fora do âmbito

- ajustar as condições que são utilizadas para determinar se um item e o que está a ser feito com ele correspondem à política

- a definição/s de informações confidenciais

- adicionar novos controlos

- adicionar novas pessoas

- adicionar novas aplicações restritas

- adicionar novos sites restritos

Observação

Parar o processamento de mais regras não funciona no modo de simulação, mesmo quando está ativado.

Ativar o controlo e ajustar as suas políticas

Assim que a política cumprir todos os seus objetivos, ative-a. Continue a monitorizar os resultados da aplicação de política e a ajustar conforme necessário.

Observação

Em geral, as políticas produzem efeito cerca de uma hora depois de terem sido ativadas.

Visão geral da configuração da política de DLP

Você tem flexibilidade na forma como cria e configura suas políticas de DLP. Você pode começar a partir de um modelo predefinido e criar uma política com apenas alguns cliques ou pode criar a sua própria desde o início. Não importa qual você escolha, todas as políticas de DLP exigem as mesmas informações de você.

Escolha o que pretende monitorizar – o DLP inclui muitos modelos de política predefinidos para ajudá-lo a começar ou pode criar uma política personalizada.

- Um modelo de política predefinido, como Dados financeiros, Dados médicos e de saúde, Dados de privacidade para vários países e regiões.

- Uma política personalizada que utiliza os tipos de informações confidenciais disponíveis (SIT),etiquetas de retenção e etiquetas de confidencialidade.

Escolher âmbito administrativo – o DLP suporta a atribuição de Unidades Administrativas a políticas. Os administradores atribuídos a uma unidade administrativa só podem criar e gerir políticas para os utilizadores, grupos, grupos de distribuição e contas às quais estão atribuídos. Assim, as políticas podem ser aplicadas a todos os utilizadores e grupos por um administrador sem restrições ou podem ser confinadas a unidades administrativas. Veja Âmbito da Política para obter mais detalhes específicos de DLP. Veja Unidades administrativas para obter detalhes sobre unidades administrativas no Microsoft Purview Information Protection.

Escolha onde pretende monitorizar – selecione uma ou mais localizações que pretende que o DLP monitorize para obter informações confidenciais. Você pode monitorar:

localização incluir/excluir por Email do Exchange grupos de distribuição Sites do Microsoft Office SharePoint Online sites Contas do OneDrive contas ou grupos de distribuição Bater papo e canal de mensagens do Teams conta ou grupo de distribuição Dispositivos Windows 10, Windows 11 e macOS (três versões lançadas mais recentes) usuário ou grupo Microsoft Cloud App Security instância Repositórios locais caminho do arquivo do repositório Recursos de Infraestrutura e Power BI áreas de trabalho Escolha as condições que têm de ser correspondidas para que uma política seja aplicada a um item – pode aceitar condições pré-configuradas ou pode definir condições personalizadas. Alguns exemplos:

- item contém um tipo especificado de informações confidenciais que estão a ser utilizados num determinado contexto. Por exemplo, 95 números de seguro social sendo enviados por email para destinatários fora de sua organização.

- item tem uma etiqueta de confidencialidade especificada

- item com informações confidenciais é partilhado interna ou externamente

Escolha a ação a tomar quando as condições da política forem cumpridas – as ações dependem da localização onde a atividade está a ocorrer. Alguns exemplos:

- SharePoint/Exchange/OneDrive: impeça que as pessoas fora da sua organização acedam aos conteúdos. Mostre uma sugestão ao utilizador e envie-lhe uma notificação por e-mail de que está a tomar uma ação proibida pela política DLP.

- Chat e Canal do Teams: bloqueie a partilha de informações confidenciais no chat ou canal.

- Dispositivos Windows 10, Windows 11 e macOS (três versões lançadas mais recentes): Auditar ou restringir a cópia de um item confidencial para um dispositivo USB amovível.

- Aplicações do Office: mostrar um pop-up a notificar o utilizador de que está a praticar um comportamento de risco e bloquear ou bloquear, mas permitir a substituição.

- Partilhas de ficheiros no local: mova o ficheiro do local onde está armazenado para uma pasta de quarentena.

Observação

As condições e as ações a tomar são definidas num objeto denominado regra.

Criar e implementar uma política DLP

Todas as políticas DLP são criadas e mantidas no portal de conformidade do Microsoft Purview. Veja Criar e Implementar políticas de prevenção de perda de dados para obter mais informações.

Depois de criar uma política DLP no portal de conformidade, esta é armazenada num arquivo de políticas central e, em seguida, sincronizada com as várias origens de conteúdo, incluindo:

- Trocar e a partir daí para o Outlook na Web e Outlook

- OneDrive

- Sites do SharePoint

- Programas da área de trabalho do Office (Excel, PowerPoint e Word)

- Mensagens de canais e de chats do Microsoft Teams

Depois de sincronizar a política com as localizações certas, começa a avaliar o conteúdo e a impor ações.

Ver os resultados da aplicação de política

O DLP comunica uma grande quantidade de informações ao Microsoft Purview, desde a monitorização a correspondências de políticas e ações, até atividades de utilizador. Terá de consumir e agir sobre essas informações para ajustar as políticas e as ações de triagem executadas em itens confidenciais. A telemetria entra primeiro nos Registos de auditoria do Microsoft 365 , é processada e faz o seu caminho para diferentes ferramentas de relatórios. Cada ferramenta de relatórios tem um objetivo diferente.

Elevado volume de informações confidenciais partilhadas ou guardadas externamente

O Microsoft 365 dá-lhe visibilidade sobre as atividades de utilizadores de risco fora das políticas DLP. O elevado volume de informações confidenciais partilhadas ou guardadas externamente na home page do DLP mostra uma contagem de itens confidenciais que os utilizadores têm:

- carregado para os domínios suspeitos

- acedido com uma aplicação suspeita

- copiado para uma unidade amovível

O Microsoft 365 analisa os registos de auditoria relativamente a atividades de risco e executa-os através de um motor de correlação para encontrar atividades que estão a ocorrer num volume elevado. Não são necessárias políticas DLP.

Para obter mais detalhes sobre os itens que os utilizadores estão a copiar ou a mover para fora da sua organização (denominados atividades de saída ou exfiltração), selecione a ligação Saiba mais no cartão para abrir um painel de detalhes. Pode investigar incidentes da Prevenção de Perda de Dados (DLP) do Microsoft Purview a partir do portal do Microsoft Defender Incidentes & alertas Incidentes>. Veja Investigar incidentes de perda de dados com o Microsoft Defender XDR e Investigar alertas no Microsoft Defender XDR.

Alertas DLP

O DLP gera um alerta quando um utilizador executa uma ação que cumpre os critérios de uma política DLP e tem os Relatórios de incidentes configurados para gerar alertas. O DLP publica o alerta para investigação no dashboard Alertas DLP. Utilize o dashboard Alertas DLP para ver alertas, fazer a triagem, definir o estado da investigação e controlar a resolução. Os alertas também são encaminhados para o portal do Microsoft Defender , onde pode efetuar todas as tarefas do dashboard de alertas, além de mais.

Dica

Os alertas DLP estão disponíveis no portal do Microsoft Defender durante seis meses. Só estão disponíveis no dashboard de alertas DLP do Microsoft Purview durante 30 dias.

Observação

Se for um administrador restrito de unidade administrativa, só verá os alertas de DLP para a sua unidade administrativa.

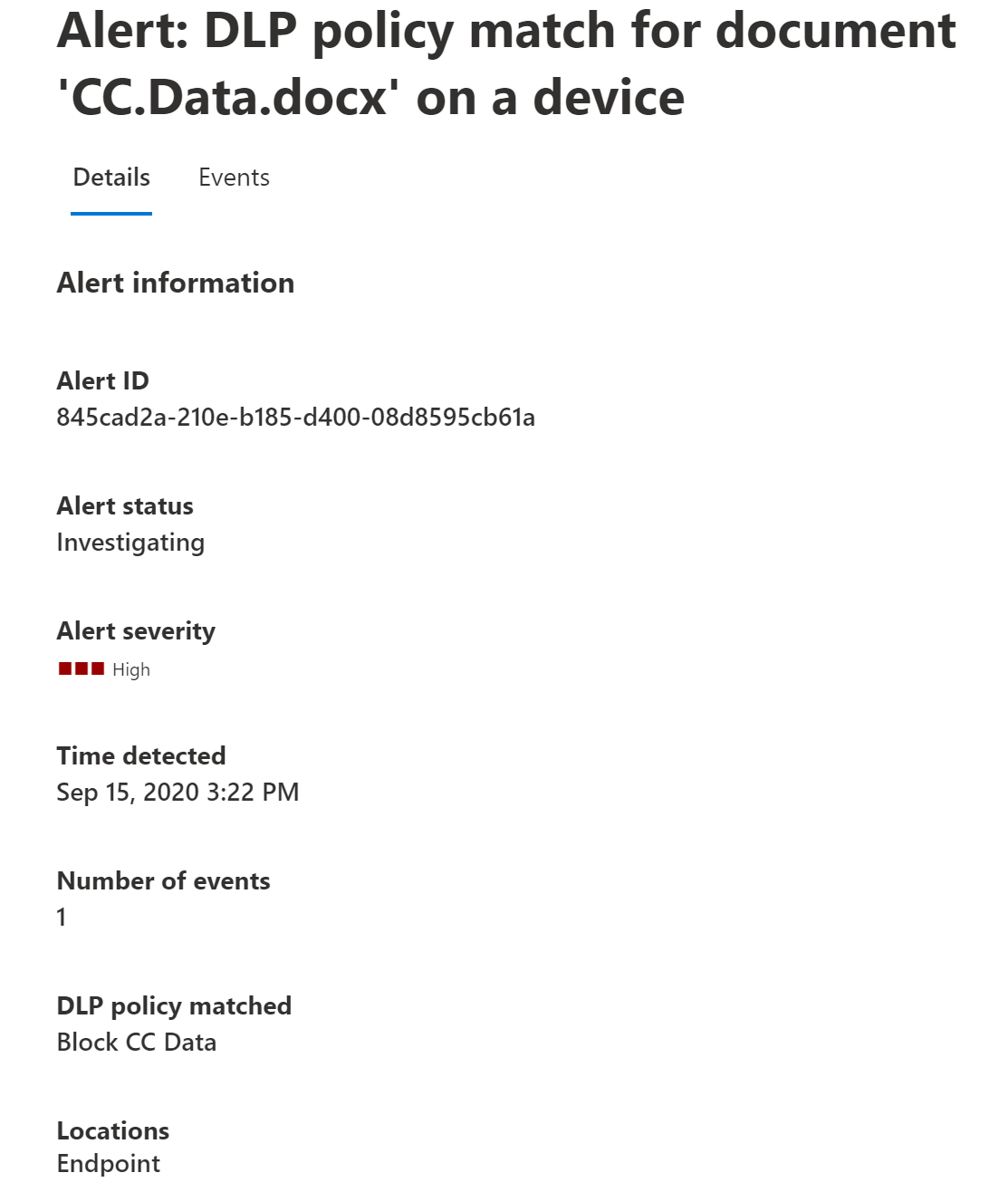

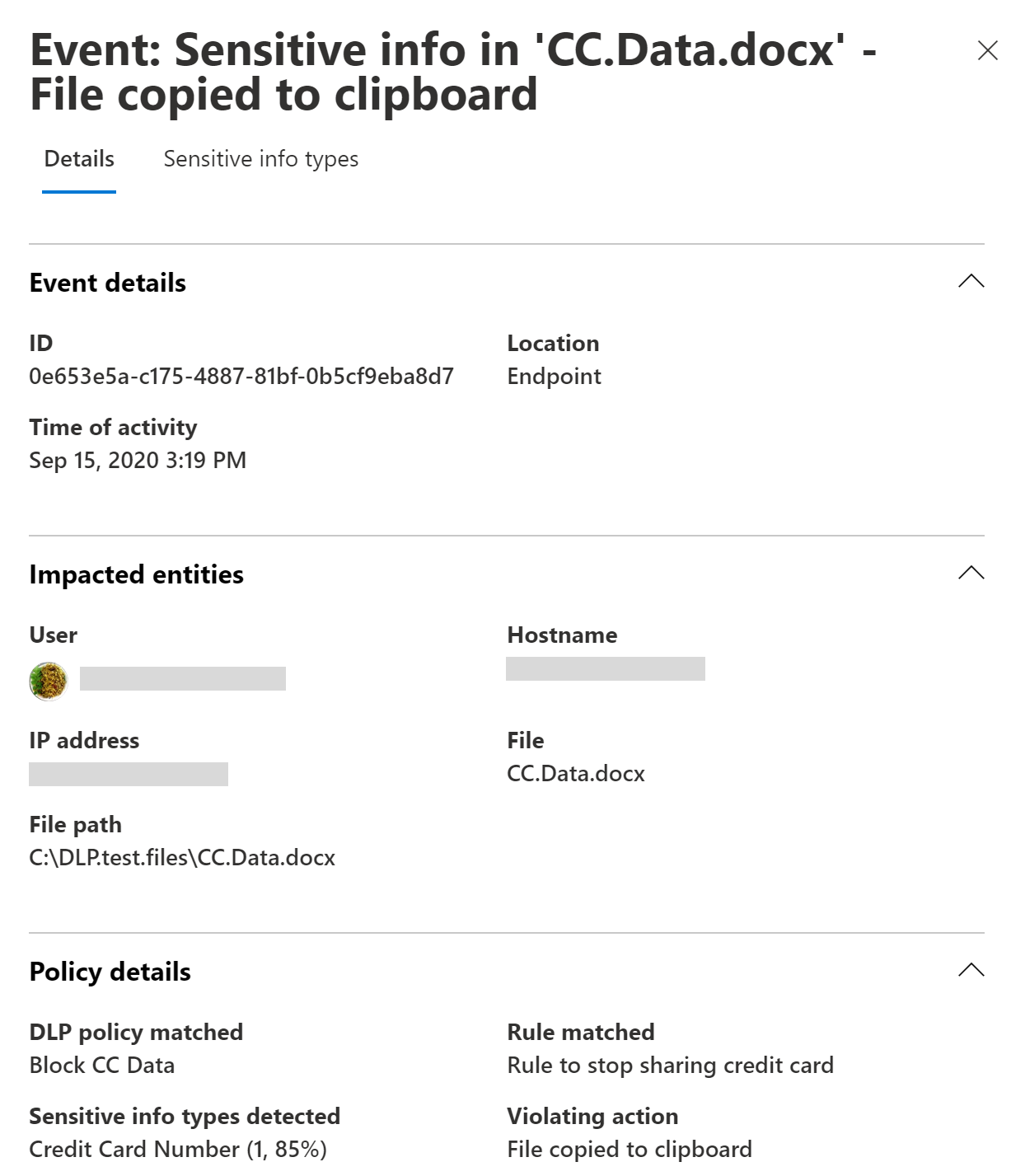

Eis um exemplo de alertas gerados por correspondências de políticas e atividades de dispositivos Windows 10.

Também pode ver detalhes do evento associado com metadados avançados no mesmo dashboard.

Observação

Os alertas são gerados de forma diferente para os e-mails do que para os itens do SharePoint ou do OneDrive. No SharePoint e no OneDrive, o DLP analisa os itens existentes, bem como os novos, e gera um alerta sempre que for encontrada uma correspondência. No Exchange, as novas mensagens de e-mail são analisadas e é gerado um alerta se existir uma correspondência de política. O DLP não analisa nem corresponde a itens de e-mail existentes anteriormente armazenados numa caixa de correio ou arquivo.

Para obter mais informações sobre Alertas, consulte:

- Alertas em políticas DLP: descreve alertas no contexto de uma política DLP.

- Introdução aos alertas de prevenção de perda de dados: abrange os detalhes necessários de liscensing, permissões e pré-requisitos para alertas DLP e detalhes de referência de alertas.

- Criar e implementar políticas de prevenção de perda de dados: inclui orientações sobre a configuração de alertas no contexto da criação de uma política DLP.

- Saiba mais sobre como investigar alertas de prevenção de perda de dados: aborda os vários métodos para investigar alertas DLP.

- Investigar incidentes de perda de dados com o Microsoft Defender XDR: como investigar alertas DLP no portal do Microsoft Defender.

DLP Activity Explorer and reports (Explorador de Atividades e relatórios DLP)

O separador Explorador de atividades na página DLP tem vários filtros que pode utilizar para ver eventos DLP. Utilize esta ferramenta para rever a atividade relacionada com conteúdo que contém informações confidenciais ou que tem etiquetas aplicadas, como as etiquetas que foram alteradas, os ficheiros foram modificados e correspondem a uma regra.

Pode ver os últimos 30 dias de informações DLP no Explorador de Atividades com estes filtros pré-configurados:

- Atividades DLP de ponto final

- Ficheiros que contêm tipos de informações confidenciais

- Atividades de saída

- Políticas DLP que detetaram atividades

- Regras de política DLP que detetaram atividades

| Para ver estas informações | Selecionar esta atividade |

|---|---|

| Substituições do usuário | Anular regra DLP |

| Itens que correspondem a uma regra DLP | A regra DLP correspondeu |

Também pode aceder ao relatório DLP através destes cmdlets no PowerShell de Conformidade do & de Segurança.

Utilize estes cmdlets:

No entanto, os relatórios DLP têm de extrair dados do Microsoft 365, incluindo o Exchange. Por este motivo, os seguintes cmdlets para relatórios DLP estão disponíveis no Exchange PowerShell. Para utilizar os cmdlets para estes relatórios DLP, siga os seguintes passos:

Utilize estes cmdlets:

Resumo contextual

Pode ver o texto que rodeia o conteúdo correspondente, como um número de cartão de crédito num evento DLPRuleMatch no Explorador de atividades.

Os eventos DLPRuleMatch são emparelhados com atividades de saída do utilizador, como "CopyToClipboard" ou "CloudEgress". Devem estar ao lado (ou, pelo menos, muito próximos) uns dos outros no Explorador de atividades. Vai querer ver ambos porque a atividade do utilizador contém detalhes sobre a política correspondente e o evento DLPRuleMatch contém os detalhes sobre o texto que rodeia o conteúdo correspondente.

Para o ponto final, certifique-se de que aplicou KB5016688 para dispositivos Windows 10 e KB5016691 para dispositivos Windows 11 ou superior.

Para obter mais informações, veja Introdução ao explorador de atividades.

Para saber mais sobre o DLP do Microsoft Purview, consulte:

- Saiba mais sobre a Prevenção contra perda de dados do ponto de extremidade

- Saiba mais sobre a política de prevenção de perda de dados padrão no Microsoft Teams (visualização)

- Saiba mais sobre o verificador local de prevenção contra perda de dados

- Saiba mais sobre a Extensão de Conformidade da Microsoft (visualização)

- Introdução ao dashboard alertas de prevenção de perda de dados

Para saber como utilizar a prevenção de perda de dados para cumprir as normas de privacidade dos dados, consulte Implementar a proteção de informações para regulamentos de privacidade de dados com o Microsoft Purview (aka.ms/m365dataprivacy).

Comentários

Brevemente: Ao longo de 2024, vamos descontinuar progressivamente o GitHub Issues como mecanismo de feedback para conteúdos e substituí-lo por um novo sistema de feedback. Para obter mais informações, veja: https://aka.ms/ContentUserFeedback.

Submeter e ver comentários