Conexão ao SQL Server com criptografia estrita

Aplica-se a: SQL Server 2022 (16.x)

A criptografia de conexão estrita impõe boas práticas de segurança e torna o tráfego do SQL Server gerenciável por dispositivos de rede padrão.

Neste artigo, mostraremos como se conectar ao SQL Server 2022 (16.x) usando o tipo de conexão estrito.

Pré-requisito

- SQL Server 2022 (16.x)

- Driver ODBC ou Driver do OLE DB para SQL Server

- Driver ODBC para SQL Server versão 18.1.2.1 ou superior

- Driver do OLE DB para SQL Server versão 19.2.0 ou superior

- Crie e instale um certificado TLS no SQL Server. Para obter mais informações, confira Habilitar conexões criptografadas para o Mecanismo de Banco de Dados

Conectar-se ao SQL Server usando um aplicativo .NET

Para obter informações sobre como compilar e conectar-se ao SQL Server usando o tipo de criptografia strict, confira a Sintaxe da Cadeia de Conexão sobre como compilar corretamente a cadeia de conexão. Para obter mais informações sobre as novas propriedades da cadeia de conexão, confira Alterações adicionais nas propriedades de criptografia da cadeia de conexão.

Conexão usando um DSN de ODBC

Você pode testar uma conexão com o tipo de criptografia de conexão Strict usando um DSN de ODBC para SQL Server.

Pesquise o aplicativo Fontes de Dados ODBC no Windows.

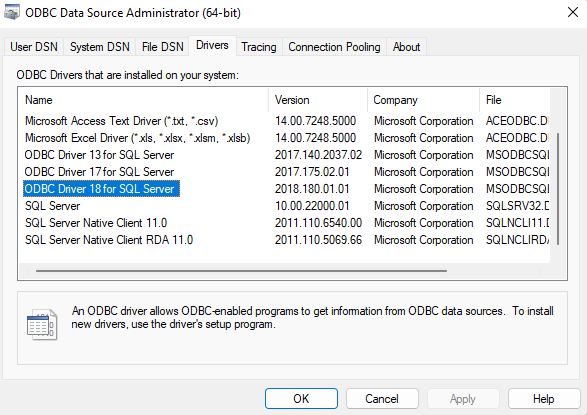

Verifique se você tem o driver ODBC mais recente examinando a guia Drivers do Administrador da Fonte de Dados ODBC.

Na guia DSN do Sistema, selecione Adicionar para criar um DSN. Em seguida, selecione o Driver ODBC 18 para SQL Server. Selecione Concluir. Vamos usar isso para testar nossa conexão.

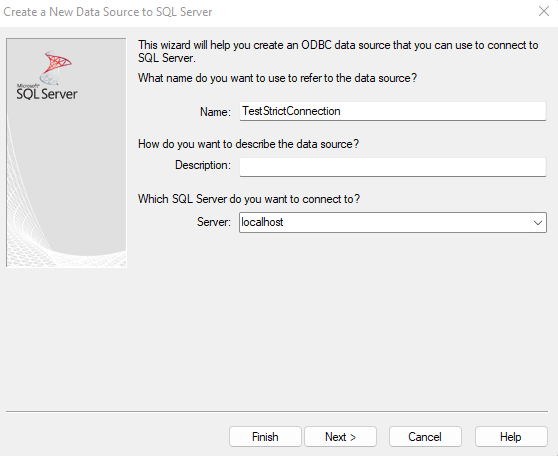

Na janela Criar uma Fonte de Dados para o SQL Server, forneça um nome para a fonte de dados e adicione o nome do seu servidor SQL Server 2022 (16.x) ao Servidor. Selecione Avançar.

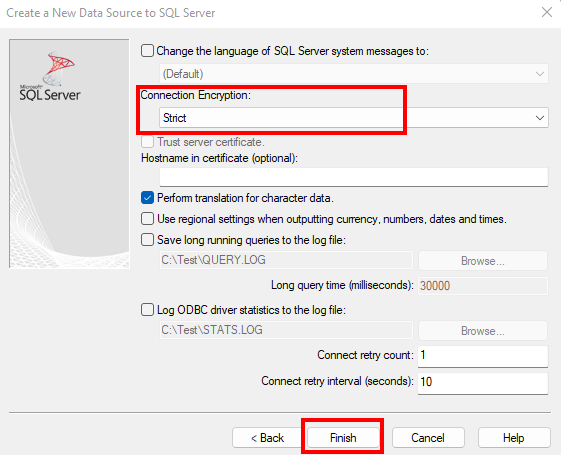

Use todos os valores padrão para todas as configurações até chegar à tela que tem Criptografia de Conexão. Selecione Estrita. Se o nome do servidor que você inseriu for diferente daquele no certificado ou se o endereço IP for usado, defina HostName no certificado como aquele usado em seu certificado. Selecione Concluir.

Quando a caixa de diálogo Instalação do ODBC do Microsoft SQL Server aparecer, selecione o botão Testar Fonte de Dados... para testar a conexão. Isso deve impor a conexão

strictcom o SQL Server para este teste.

Conexão usando o Universal Data Link

Você também pode testar a conexão com SQL Server com a criptografia strict usando o Driver do OLE DB com o UDL (Universal Data Link).

Para criar um arquivo UDL para testar sua conexão, clique com o botão direito do mouse na área de trabalho e selecione Novo>Documento de Texto. Você precisará alterar a extensão de

txtparaudl. Você pode dar ao arquivo o nome que quiser.Observação

Você precisará conseguir ver o nome da extensão para alterá-la de

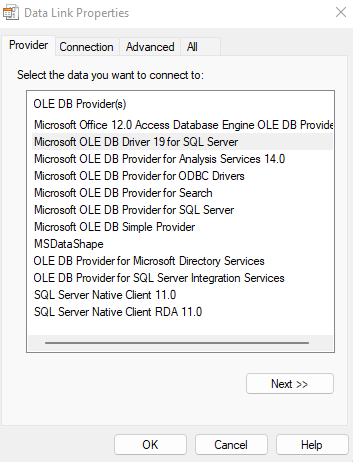

txtparaudl. Se você não conseguir ver a extensão, habilite a exibição da extensão abrindo Explorador de Arquivos>Exibição>Mostrar>Extensões de nome de arquivo.Abra o arquivo UDL que você criou e acesse a guia Provedor para selecionar o Driver do Microsoft OLE DB 19 para SQL Server. Selecione Avançar>>.

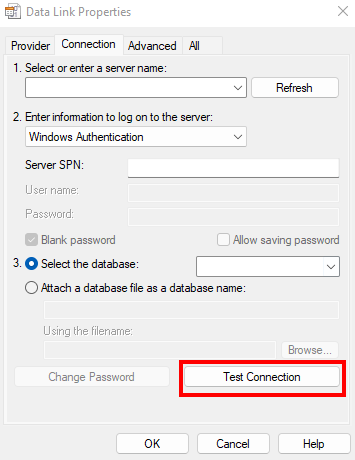

Na guia Conexão, insira o nome do servidor do SQL Server e selecione o método de autenticação que você usa para fazer logon no SQL Server.

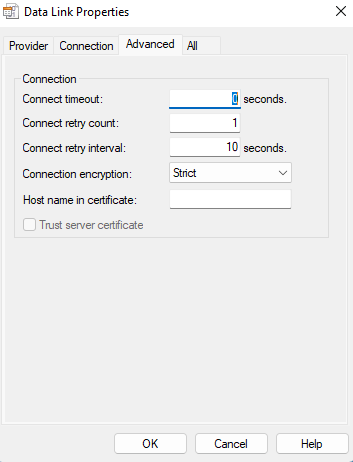

Na guia Avançado, selecione Estrita em Criptografia da conexão. Se o nome do servidor que você inseriu for diferente daquele no certificado ou se o endereço IP for usado, defina Nome do host no certificado como aquele usado em seu certificado. Volte à guia Conexão quando terminar.

Selecione Testar Conectividade para testar a conexão com a criptografia de conexão

strict.

Comentários

Se você vir SSL certificate validation failed, valide que:

- O certificado do servidor é válido no computador que você está usando para teste

- Pelo menos um dos seguintes é verdadeiro:

- O provedor do SQL Server corresponde ao nome da Autoridade de Certificação ou a um dos nomes DNS no certificado.

- A propriedade de cadeia de conexão

HostNameInCertificatecorresponde ao nome da Autoridade de Certificação ou a um dos nomes DNS no certificado.

Confira também

Comentários

Brevemente: Ao longo de 2024, vamos descontinuar progressivamente o GitHub Issues como mecanismo de feedback para conteúdos e substituí-lo por um novo sistema de feedback. Para obter mais informações, veja: https://aka.ms/ContentUserFeedback.

Submeter e ver comentários