Criar um grupo de computadores e uma conta gMSA para a Instância Gerida do SCOM do Azure Monitor

Este artigo descreve como criar uma conta de conta de serviço gerida por grupo (gMSA), um grupo de computadores e uma conta de utilizador de domínio no Active Directory no local.

Nota

Para saber mais sobre a arquitetura da Instância Gerida do SCOM do Azure Monitor, veja Instância Gerida do SCOM do Azure Monitor.

Pré-requisitos do Active Directory

Para realizar operações do Active Directory, instale a funcionalidade RSAT: Active Directory Domain Services e Lightweight Directory Tools. Em seguida, instale a ferramenta Utilizadores e Computadores do Active Directory. Pode instalar esta ferramenta em qualquer computador que tenha conectividade de domínio. Tem de iniciar sessão nesta ferramenta com permissões de administrador para realizar todas as operações do Active Directory.

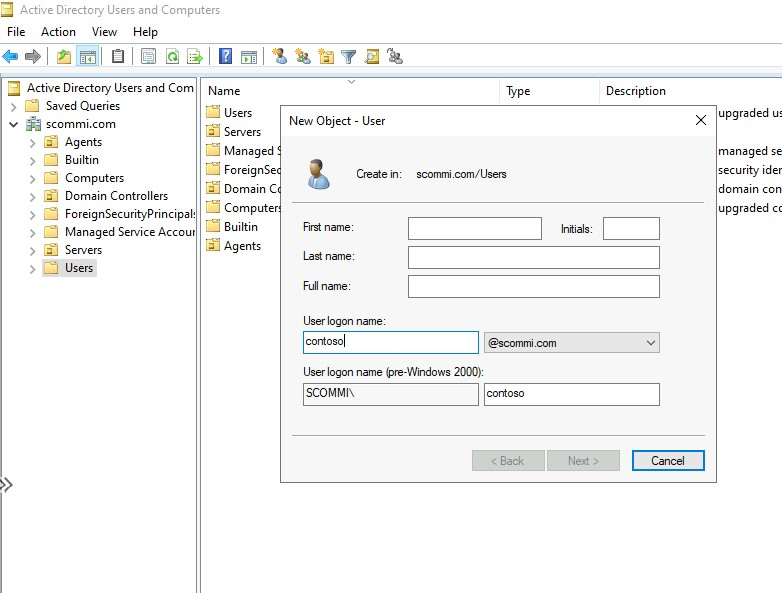

Configurar uma conta de domínio no Active Directory

Crie uma conta de domínio na sua instância do Active Directory. A conta de domínio é uma conta típica do Active Directory. (Pode ser uma conta não administrativa.) Utilize esta conta para adicionar os servidores de gestão do System Center Operations Manager ao seu domínio existente.

Certifique-se de que esta conta tem as permissões para associar outros servidores ao seu domínio. Pode utilizar uma conta de domínio existente se esta tiver estas permissões.

Utilize a conta de domínio configurada em passos posteriores para criar uma instância da Instância Gerida do SCOM e passos subsequentes.

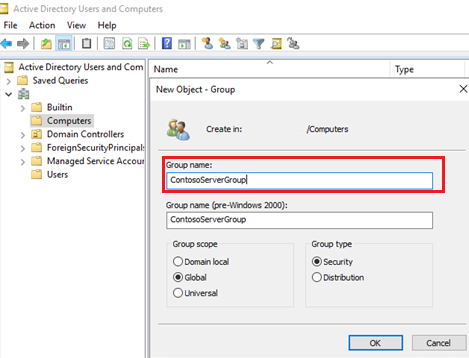

Criar e configurar um grupo de computadores

Crie um grupo de computadores na sua instância do Active Directory. Para obter mais informações, veja Criar uma conta de grupo no Active Directory. Todos os servidores de gestão que criar farão parte deste grupo para que todos os membros do grupo possam obter credenciais gMSA. (Pode criar estas credenciais em passos posteriores.) O nome do grupo não pode conter espaços e tem de ter apenas carateres alfabetos.

Para gerir este grupo de computadores, forneça permissões para a conta de domínio que criou.

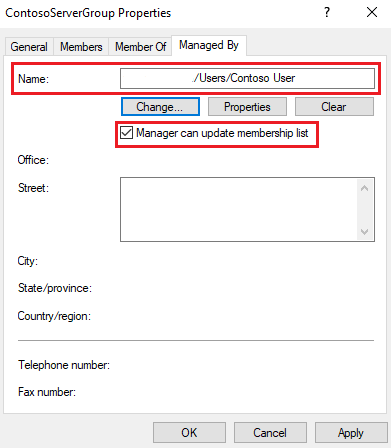

Selecione as propriedades do grupo e, em seguida, selecione Gerido Por.

Em Nome, introduza o nome da conta de domínio.

Selecione a caixa de verificação O Gestor pode atualizar a lista de membros .

Criar e configurar uma conta gMSA

Crie uma gMSA para executar os serviços do servidor de gestão e para autenticar os serviços. Utilize o seguinte comando do PowerShell para criar uma conta de serviço gMSA. O nome do anfitrião DNS também pode ser utilizado para configurar o IP estático e associar o mesmo nome DNS ao IP estático como no passo 8.

New-ADServiceAccount ContosogMSA -DNSHostName "ContosoLB.aquiladom.com" -PrincipalsAllowedToRetrieveManagedPassword "ContosoServerGroup" -KerberosEncryptionType AES128, AES256 -ServicePrincipalNames MSOMHSvc/ContosoLB.aquiladom.com, MSOMHSvc/ContosoLB, MSOMSdkSvc/ContosoLB.aquiladom.com, MSOMSdkSvc/ContosoLB

Nesse comando:

ContosogMSAé o nome gMSA.ContosoLB.aquiladom.comé o nome DNS do balanceador de carga. Utilize o mesmo nome DNS para criar o IP estático e associar o mesmo nome DNS ao IP estático que no passo 8.ContosoServerGroupé o grupo de computadores criado no Active Directory (especificado anteriormente).MSOMHSvc/ContosoLB.aquiladom.com,SMSOMHSvc/ContosoLB,MSOMSdkSvc/ContosoLB.aquiladom.comeMSOMSdkSvc/ContosoLBsão nomes principais de serviço.

Nota

Se o nome gMSA tiver mais de 14 carateres, certifique-se de que define SamAccountName com menos de 15 carateres, incluindo o $ sinal.

Se a chave de raiz não for eficaz, utilize o seguinte comando:

Add-KdsRootKey -EffectiveTime ((get-date).addhours(-10))

Confirme que a conta gMSA criada é uma conta de administrador local. Se existirem políticas de objeto Política de Grupo nos administradores locais ao nível do Active Directory, certifique-se de que têm a conta gMSA como administrador local.

Importante

Para minimizar a necessidade de comunicação extensiva com o administrador do Active Directory e com o administrador de rede, veja Verificação automática. O artigo descreve os procedimentos que o administrador do Active Directory e o administrador de rede utilizam para validar as respetivas alterações de configuração e garantir que a implementação foi bem-sucedida. Este processo reduz interações inativas desnecessárias do administrador do Operations Manager para o administrador do Active Directory e o administrador de rede. Esta configuração poupa tempo para os administradores.

Passos seguintes

Comentários

Brevemente: Ao longo de 2024, vamos descontinuar progressivamente o GitHub Issues como mecanismo de feedback para conteúdos e substituí-lo por um novo sistema de feedback. Para obter mais informações, veja: https://aka.ms/ContentUserFeedback.

Submeter e ver comentários