O que é o Microsoft Sentinel Analytics?

O Microsoft Sentinel Analytics ajuda-o a detetar, investigar e remediar ameaças de cibersegurança. A equipe SOC da Contoso pode usar o Microsoft Sentinel Analytics para configurar regras de análise e consultas para detetar problemas em seu ambiente.

O que é o Microsoft Sentinel Analytics?

O Microsoft Sentinel Analytics fornece várias funcionalidades que você pode usar para implementar segurança para os dados e recursos da Contoso.

Pode analisar os dados históricos recolhidos de estações de trabalho, servidores, dispositivos de rede, firewalls, prevenção de intrusões, sensores, etc. O Microsoft Sentinel Analytics analisa dados de várias fontes para identificar correlações e anomalias.

Com as regras de análise, pode acionar alertas com base nas técnicas de ataque que são utilizadas por agentes maliciosos conhecidos. Pode configurar estas regras para ajudar a garantir que o SOC é alertado sobre possíveis incidentes de segurança no seu ambiente em tempo útil.

Por que deve utilizar regras de análise nas operações de segurança?

Embora alguns dos outros produtos implementados pela Contoso possam ajudá-lo a identificar ameaças, o Microsoft Sentinel Analytics desempenha um papel importante na deteção geral da ameaça à segurança, correlacionando e combinando os sinais que afetam a presença de uma ameaça de segurança cibernética. Com a regra de análise apropriada, pode obter informações sobre a origem de um ataque, que recursos foram comprometidos, possíveis dados perdidos, bem como a linha cronológica do incidente.

Casos de utilização comuns da análise de segurança:

Identificação de contas comprometidas

Análise do comportamento dos utilizadores para detetar padrões potencialmente suspeitos

Análise do tráfego de rede para localizar tendências a indicar possíveis ataques

Deteção de transferência de dados não autorizada por atacantes

Deteção de ameaças internas

Investigação de incidentes

Investigação de ameaças

Pode não conseguir detetar algumas das ameaças com as ferramentas de proteção convencionais, como firewalls ou soluções antimalware. Determinadas ameaças podem não ser detetadas durante meses. Combinar os dados, recolhidos por várias ferramentas e produtos, com o poder das informações sobre ameaças pode ajudá-lo a detetar, analisar e mitigar ameaças internas.

Pode também recorrer às regras de análise para criar alertas personalizados que utilizam indicadores de ataque. Estes indicadores podem identificar possíveis ataques a decorrer em tempo real.

O Analytics ajuda a equipe SOC da Contoso a melhorar a eficiência de sua investigação complexa e detetar ameaças mais rapidamente.

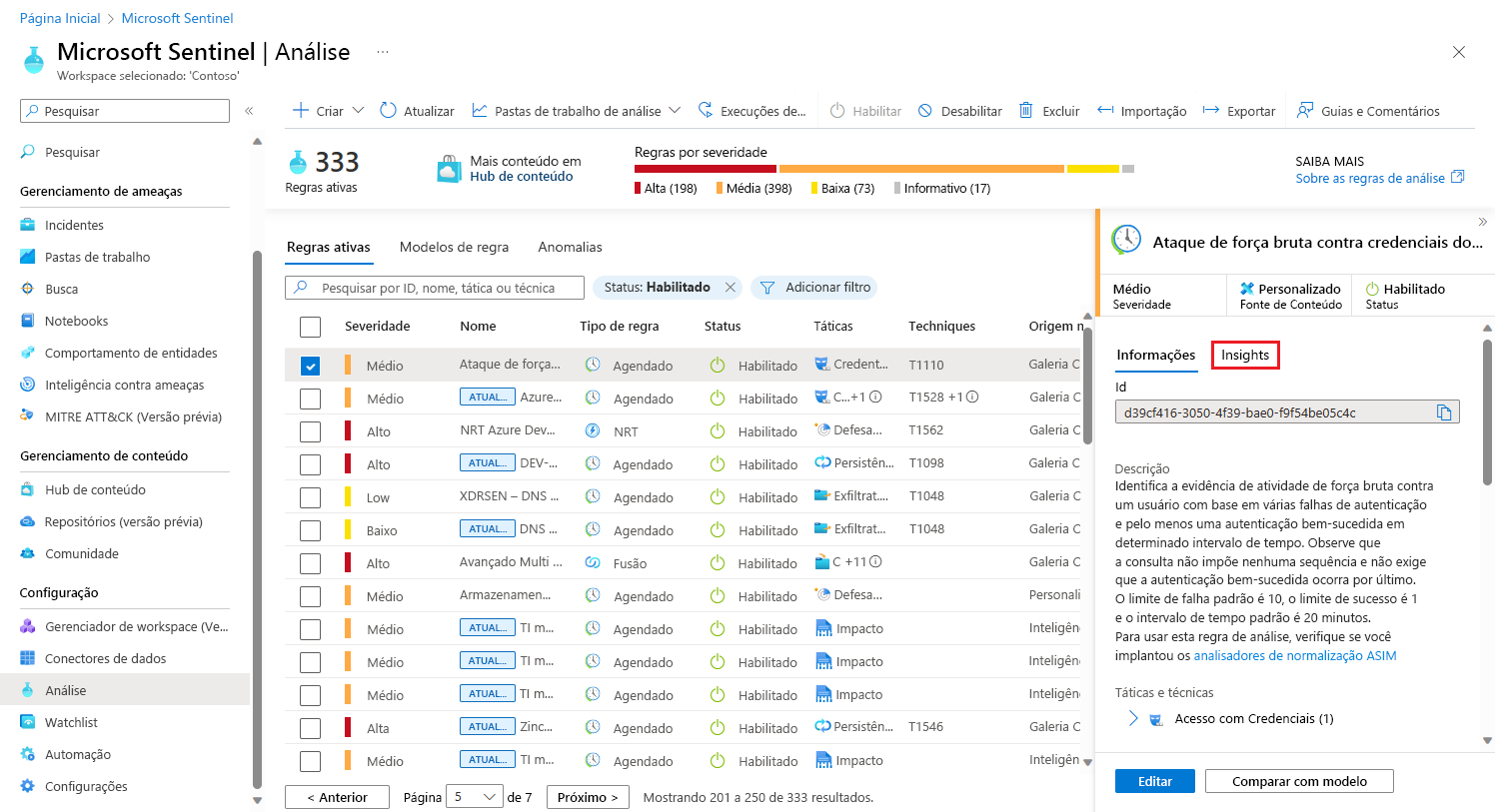

Explorar a home page da Análise

Pode criar regras de análise na home page da Análise. Pode aceder à página do Analytics no Microsoft Sentinel a partir do painel de navegação.

A home page da Análise é constituída por três partes principais:

A barra de cabeçalho contém informações sobre o número de regras que estão atualmente em utilização.

A lista de regras e modelos contém todos os modelos de regras que a Microsoft pré-carregou do repositório GitHub do Microsoft Sentinel.

O painel de detalhes contém informações adicionais que explicam cada modelo e regra que pode utilizar na deteção.

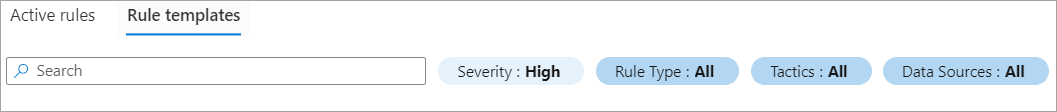

Filtrar os modelos de regras

Atualmente, a Microsoft pré-carregou mais de 150 regras de modelo do repositório GitHub do Microsoft Sentinel. Para pesquisar estes modelos e aceder à regra apropriada, tem de aplicar filtros. Por exemplo, pode querer rever apenas regras de modelos que detetem ameaças com um nível de gravidade alto ou regras de origens de dados específicas.

Para utilizar os filtros, na barra de cabeçalho, selecione os filtros desejados.

A home page da Análise disponibiliza os seguintes filtros:

Gravidade. Utilize para filtrar as regras por níveis de gravidade.

Tipo de Regra. Atualmente, existem quatro tipos de regras: Scheduled, Fusion, Microsoft Security, Machine Learning Behavior Analytics.

Táticas. Use para filtrar as regras com base em 14 metodologias específicas no modelo ATT&CK.

Origens de Dados. Utilize para filtrar as regras pelo conector da origem de dados que gera o alerta.

Nota

MITRE ATT&CK é uma base de conhecimento globalmente acessível de táticas e técnicas adversárias baseadas em observações do mundo real. A base de conhecimento da ATT&CK é usada como base para o desenvolvimento de modelos e metodologias de ameaças específicas no setor privado, no governo e na comunidade de produtos e serviços de cibersegurança.