Criar uma linha de base de VM do Azure

O Azure Policy é um serviço do Azure que você pode usar para criar, atribuir e gerenciar políticas. As políticas que você cria impõem regras e efeitos diferentes sobre seus recursos, para que esses recursos permaneçam em conformidade com seus padrões corporativos e contratos de nível de serviço. O Azure Policy responde a esta necessidade ao avaliar os seus recursos para detetar os que não estão em conformidade com as políticas atribuídas. Por exemplo, você pode ter uma política para permitir apenas um determinado tamanho de SKU de VM em seu ambiente. Depois de esta política ser implementada, os recursos novos e existentes são sujeitos a uma avaliação de conformidade. Com o tipo de política adequado, os recursos existentes podem ser colocados em conformidade.

Recomendações de segurança da VM do Azure

As seções a seguir descrevem as recomendações de segurança da VM do Azure que estão no CIS Microsoft Azure Foundations Security Benchmark v. 1.3.0. Incluídas em cada recomendação estão as etapas básicas a serem concluídas no portal do Azure. Deve concluir estes passos para a sua própria subscrição e utilizando os seus próprios recursos para validar cada recomendação de segurança. Tenha em atenção que as opções de Nível 2 podem restringir algumas funcionalidades ou atividades, pelo que deve considerar cuidadosamente quais as opções de segurança a aplicar.

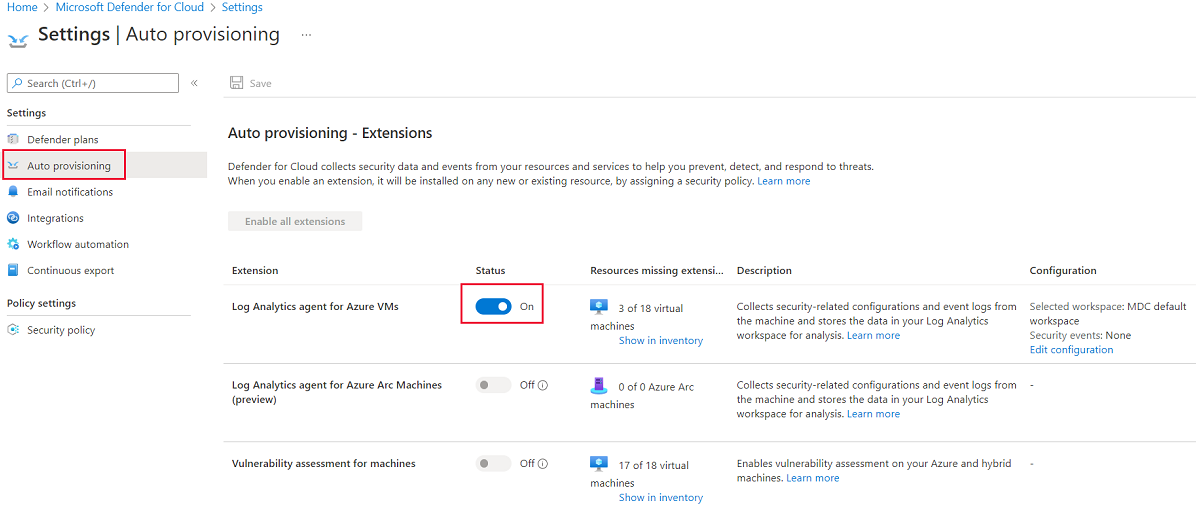

Habilitar e instalar um agente de VM para coleta de dados do Microsoft Defender for Cloud - Nível 1

O Microsoft Defender for Cloud permite que você saiba quando uma VM requer um agente de VM. O agente é instalado por padrão para VMs implantadas a partir do Azure Marketplace. Os dados são necessários para avaliar o estado de segurança da VM, fornecer recomendações de segurança e alertar sobre ameaças baseadas no anfitrião.

Inicie sessão no portal do Azure. Procure e selecione Microsoft Defender for Cloud.

No menu à esquerda, em Gerenciamento, selecione Configurações do ambiente.

No painel Configurações do ambiente , selecione sua assinatura.

No menu à esquerda, em Configurações, selecione Provisionamento automático.

Para o agente de VM que você deseja usar, selecione Ativado. Selecione um espaço de trabalho para usar.

Se você alterar alguma configuração, na barra de menus, selecione Salvar.

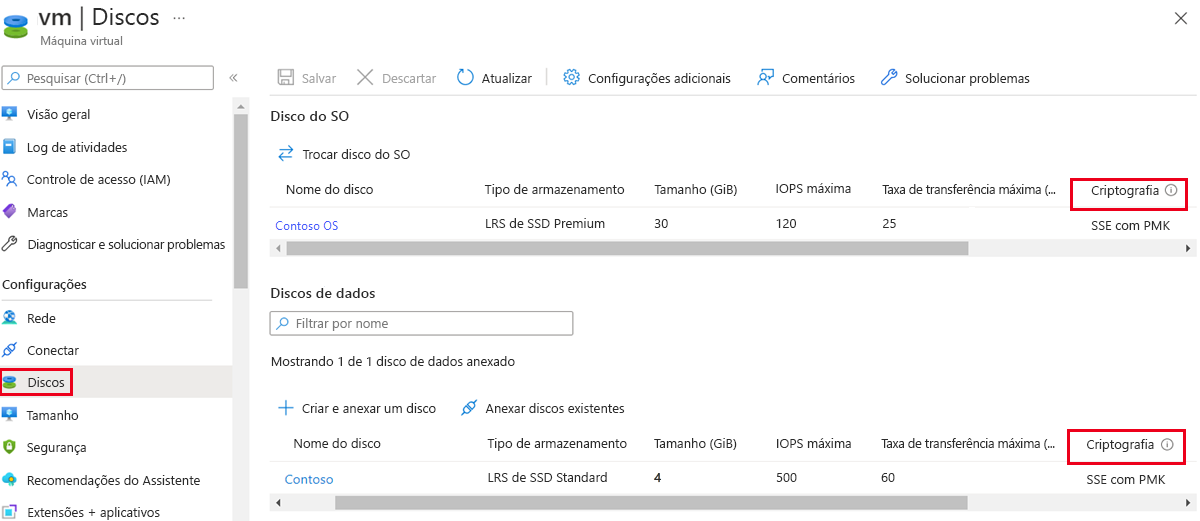

Confirmar que o disco do SO está encriptado – Nível 1

O Azure Disk Encryption ajuda a proteger e proteger seus dados para atender aos compromissos de segurança e conformidade da sua organização. Azure Disk Encryption:

- Usa o recurso BitLocker do Windows e o recurso DM-Crypt do Linux para fornecer criptografia de volume para o sistema operacional e discos de dados de VMs do Azure.

- Integra-se com o Azure Key Vault para ajudá-lo a controlar e gerenciar chaves e segredos de criptografia de disco.

- Garante que todos os dados nos discos da VM sejam criptografados em repouso quando estiverem no armazenamento do Azure.

A Azure Disk Encryption para VMs Windows e Linux está em Disponibilidade Geral em todas as regiões públicas do Azure e regiões do Azure Government para VMs Standard e VMs com Armazenamento Premium do Azure.

Se você usa o Microsoft Defender for Cloud (recomendado), será alertado se tiver VMs não criptografadas. Conclua as etapas a seguir para cada VM em sua assinatura do Azure.

Inicie sessão no portal do Azure. Procure e selecione Máquinas virtuais.

No menu à esquerda, em Configurações, selecione Discos.

Em Disco do SO, certifique-se de que o disco do SO tem um tipo de encriptação definido.

Em Discos de dados, verifique se cada disco tem um tipo de criptografia definido.

Se você alterar alguma configuração, na barra de menus, selecione Salvar.

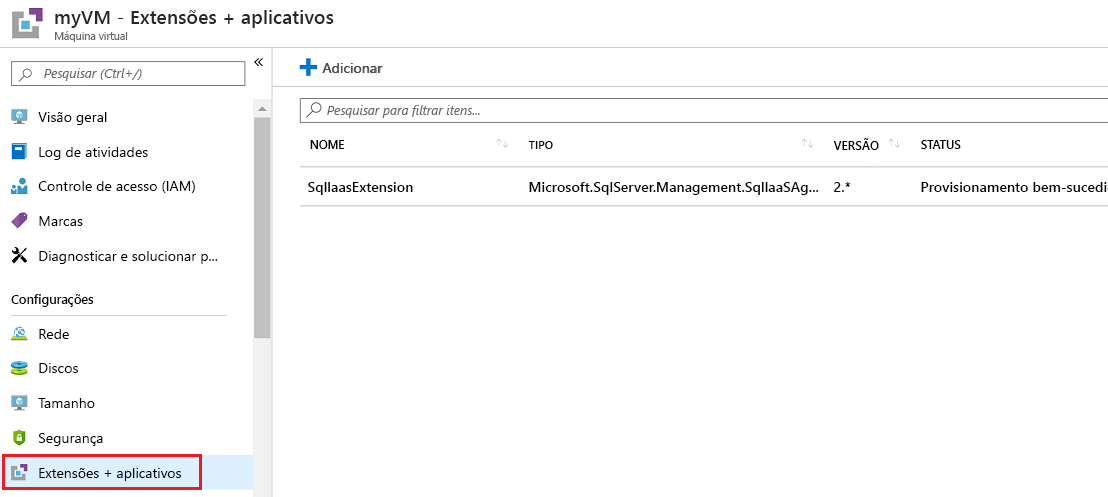

Verifique se apenas as extensões de VM aprovadas estão instaladas - Nível 1

As extensões de VM do Azure são pequenos aplicativos que fornecem tarefas de configuração e automação pós-implantação em VMs do Azure. Por exemplo, se uma VM requer instalação de software ou proteção antivírus ou se a VM precisa executar um script, você pode usar uma extensão de VM. Você pode executar uma extensão de VM do Azure usando a CLI do Azure, o PowerShell, um modelo do Azure Resource Manager ou o portal do Azure. Você pode agrupar extensões com uma nova implantação de VM ou executá-las em qualquer sistema existente. Para usar o portal do Azure para garantir que apenas extensões aprovadas sejam instaladas em suas VMs, conclua as etapas a seguir para cada VM em sua assinatura do Azure.

Inicie sessão no portal do Azure. Procure e selecione Máquinas virtuais.

No menu à esquerda, em Configurações, selecione Extensões + aplicativos.

No painel Extensões + aplicativos, verifique se as extensões listadas foram aprovadas para uso.

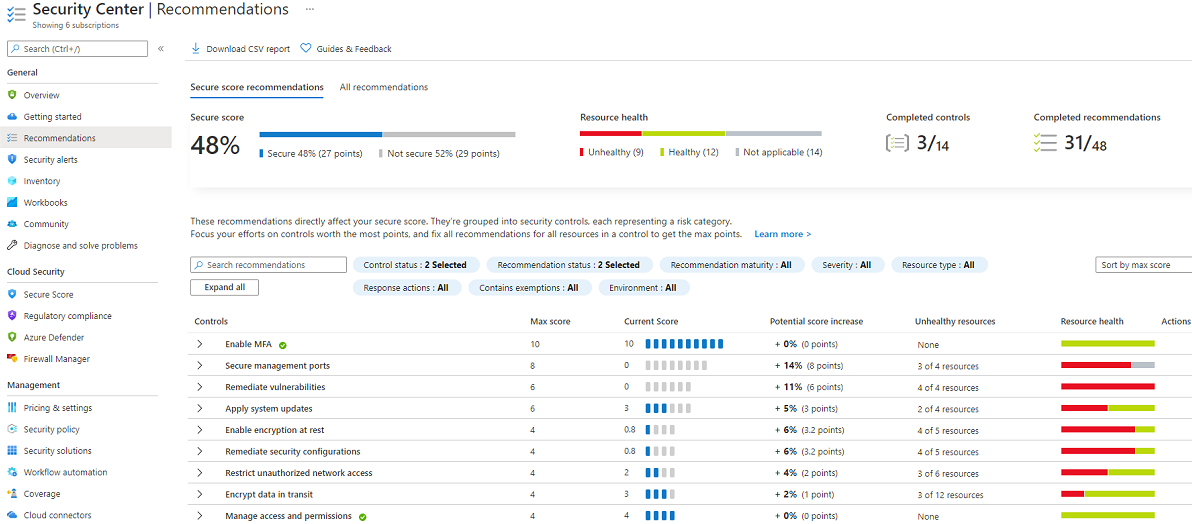

Confirmar que as correções do SO para as VMs são aplicadas – Nível 1

O Microsoft Defender for Cloud monitora diariamente VMs e computadores Windows e Linux em busca de atualizações ausentes do sistema operacional. O Defender for Cloud recupera uma lista de atualizações críticas e de segurança disponíveis do Windows Update ou do Windows Server Update Services (WSUS). As atualizações recebidas dependem do serviço configurado no computador Windows. O Defender for Cloud também verifica as atualizações mais recentes em sistemas Linux. Se a sua VM ou computador estiver faltando uma atualização do sistema, o Defender for Cloud recomenda que você aplique atualizações do sistema.

Inicie sessão no portal do Azure. Procure e selecione Microsoft Defender for Cloud.

No menu à esquerda, em Geral, selecione Recomendações.

Em Recomendações, certifique-se de que não há recomendações para Aplicar atualizações do sistema.

Certifique-se de que as VMs tenham uma solução de proteção de ponto final instalada e em execução - Nível 1

O Microsoft Defender for Cloud monitoriza o estado da proteção antimalware. Ele relata esse status no painel Problemas de proteção de endpoint. O Defender for Cloud destaca problemas como ameaças detetadas e proteção insuficiente, que podem tornar suas VMs e computadores vulneráveis a ameaças antimalware. Usando as informações em Problemas de proteção de endpoint, você pode começar a criar um plano para resolver quaisquer problemas identificados.

Use o mesmo processo descrito na recomendação anterior.