Configurar rotação de chaves

A rotação automatizada de chaves criptográficas no Cofre de Chaves permite que os usuários configurem o Cofre de Chaves para gerar automaticamente uma nova versão de chave em uma frequência especificada. Para configurar a rotação, pode utilizar a política de rotação de chaves, que pode ser definida em cada chave individual.

Recomenda-se alternar as chaves de criptografia pelo menos a cada dois anos para atender às melhores práticas criptográficas.

Para obter mais informações sobre como os objetos no Key Vault são criados, veja Objetos, identificadores e controlo de versões do Key Vault.

Integração com os serviços do Azure

Esse recurso permite a rotação de toque zero de ponta a ponta para criptografia em repouso para serviços do Azure com chave gerenciada pelo cliente (CMK) armazenada no Cofre de Chaves do Azure. Veja a documentação do serviço do Azure específico para ver se o serviço abrange a rotação ponto a ponto.

Para obter mais informações sobre criptografia de dados no Azure, consulte:

Preços

Existe um custo adicional por rotação de chaves agendada.

Permissões necessárias

O recurso de rotação de chaves do Cofre de Chaves requer permissões de gerenciamento de chaves. Você pode atribuir uma função de "Key Vault Crypto Officer" para gerenciar a política de rotação e a rotação sob demanda.

Política de rotação de chaves

A política de rotação de chaves permite que os usuários configurem notificações de rotação e grade de eventos perto da notificação de expiração.

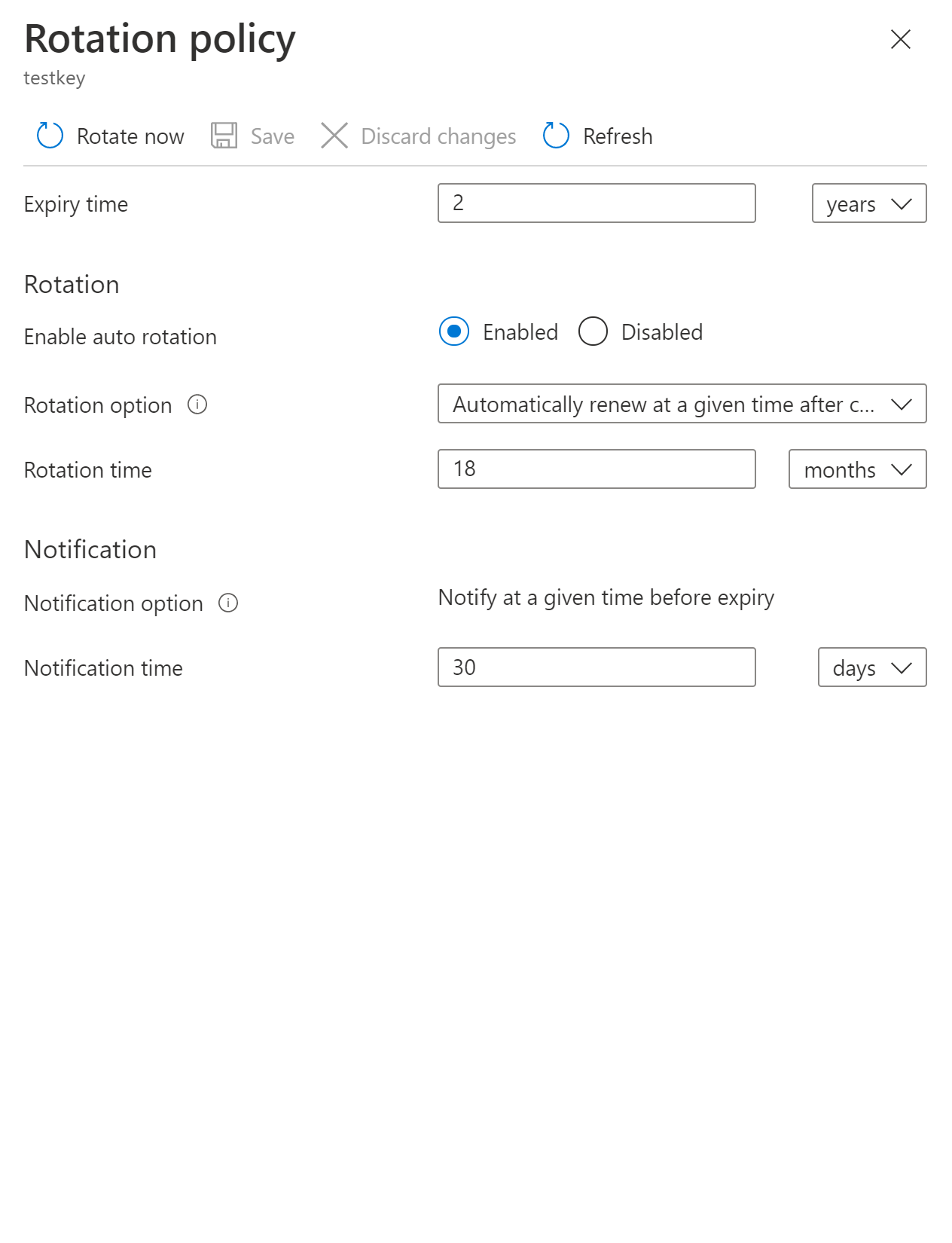

Configurações da política de rotação de chaves:

- Tempo de expiração: intervalo de expiração da chave. Ele é usado para definir a data de validade na chave recém-girada. Isso não afeta uma chave atual.

- Ativado/desativado: sinalizador para ativar ou desativar a rotação da chave

- Tipos de rotação:

- Renovar automaticamente em um determinado momento após a criação (padrão)

- Renovar automaticamente em um determinado momento antes do vencimento. Requer 'Tempo de expiração' definido na política de rotação e 'Data de validade' definido na chave.

- Tempo de rotação: intervalo de rotação da chave, o valor mínimo é de sete dias a partir da criação e sete dias a partir do tempo de expiração

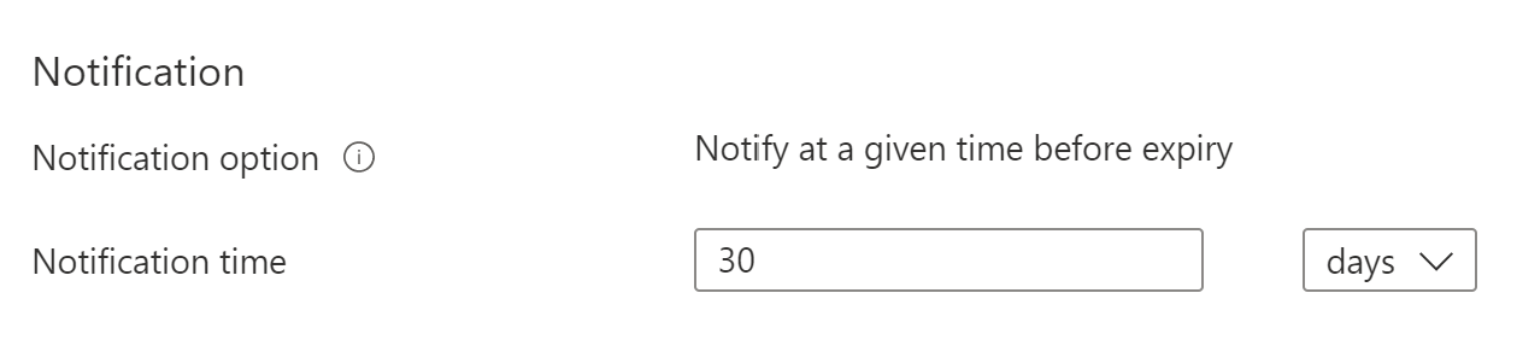

- Tempo de notificação: chave perto do intervalo de eventos de expiração para notificação de grade de eventos. Requer 'Tempo de expiração' definido na política de rotação e 'Data de validade' definido na chave.

A rotação de chaves gera uma nova versão de chave de uma chave existente com novo material de chave. Os serviços de destino devem usar o uri de chave sem versão para atualizar automaticamente para a versão mais recente da chave. Certifique-se de que sua solução de criptografia de dados armazene o uri de chave versionado com dados para apontar para o mesmo material de chave para descriptografar/desempacotar que foi usado para operações de criptografia/encapsulamento para evitar interrupções em seus serviços. Todos os serviços do Azure estão atualmente seguindo esse padrão para criptografia de dados.

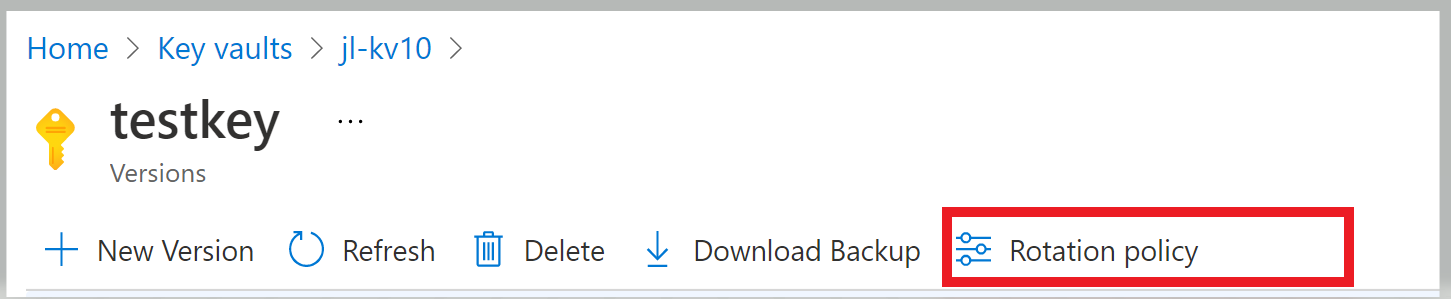

Configurar política de rotação de chaves

Configure a política de rotação de chaves durante a criação de chaves.

Configurar notificação de chave perto da expiração

Configuração da notificação de expiração para a chave da Grade de Eventos perto do evento de expiração. Caso a rotação automatizada não possa ser usada, como quando uma chave é importada do HSM local, você pode configurar a notificação de quase expiração como um lembrete para rotação manual ou como um gatilho para rotação automatizada personalizada por meio da integração com a Grade de Eventos. Você pode configurar a notificação com dias, meses e anos antes da expiração para acionar o evento de quase expiração.

Configurar a governança da política de rotação de chaves

Usando o serviço Azure Policy, você pode controlar o ciclo de vida da chave e garantir que todas as chaves sejam configuradas para girar dentro de um número especificado de dias.

Criar e atribuir definição de política

- Navegue até Recurso de política

- Selecione Atribuições em Criação no lado esquerdo da página Política do Azure.

- Selecione Atribuir política na parte superior da página. Este botão é aberto na página Atribuição de políticas.

- Insira as seguintes informações:

- Defina o escopo da política escolhendo a assinatura e o grupo de recursos sobre o qual a política será imposta. Selecione clicando no botão de três pontos no campo Escopo .

- Selecione o nome da definição da política: "As chaves devem ter uma política de rotação garantindo que sua rotação seja agendada dentro do número especificado de dias após a criação. "

- Vá para a guia Parâmetros na parte superior da página.

- Defina O máximo de dias para girar o parâmetro para o número desejado de dias, por exemplo, 730.

- Defina o efeito desejado da política (Auditoria ou Desabilitado).

- Preencha todos os campos adicionais. Navegue pelos separadores clicando nos botões Anterior e Seguinte na parte inferior da página.

- Selecione Rever + criar.

- Selecione Criar.

Depois que a política interna é atribuída, pode levar até 24 horas para concluir a verificação. Depois que a verificação for concluída, você poderá ver os resultados de conformidade como abaixo.

Configure a política de rotação em chaves existentes.

CLI do Azure

Salve a política de rotação de chaves em um arquivo.

Defina a política de rotação em uma chave que passa o arquivo salvo anteriormente usando o comando Azure CLI az keyvault key rotation-policy update .

az keyvault key rotation-policy update --vault-name <vault-name> --name <key-name> --value </path/to/policy.json>

Azure PowerShell

Defina a política de rotação usando o cmdlet Set-AzKeyVaultKeyRotationPolicy do Azure PowerShell.

Set-AzKeyVaultKeyRotationPolicy -VaultName <vault-name> -KeyName <key-name> -ExpiresIn (New-TimeSpan -Days 720) -KeyRotationLifetimeAction @{Action="Rotate";TimeAfterCreate= (New-TimeSpan -Days 540)}

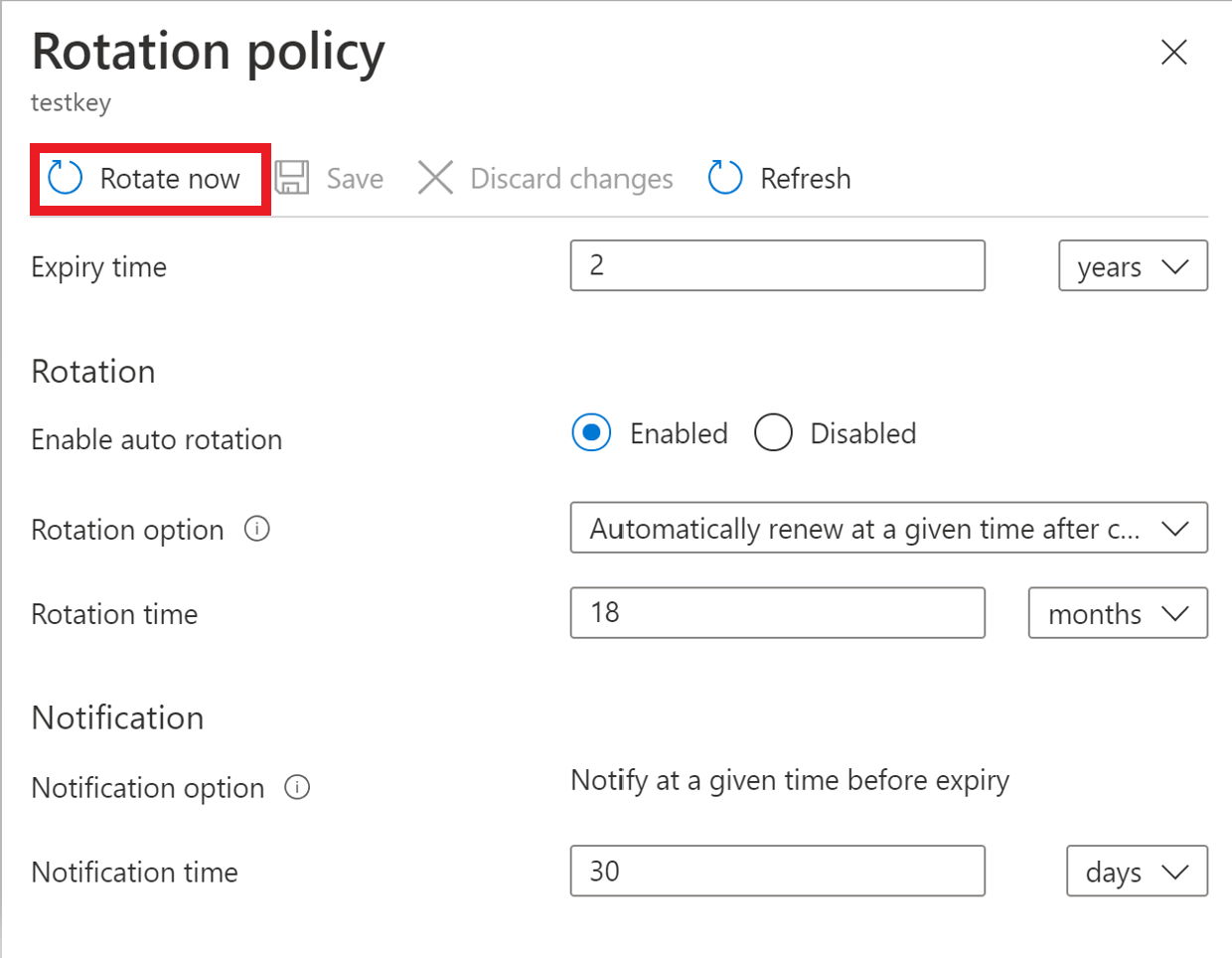

Rotação sob demanda

A rotação de chaves pode ser invocada manualmente.

Portal

Clique em 'Girar agora' para invocar a rotação.

CLI do Azure

Use o comando Azure CLI az keyvault key rotate para girar a chave.

az keyvault key rotate --vault-name <vault-name> --name <key-name>

Azure PowerShell

Use o cmdlet Azure PowerShell Invoke-AzKeyVaultKeyRotation .

Invoke-AzKeyVaultKeyRotation -VaultName <vault-name> -Name <key-name>

Configurar notificação de chave perto da expiração

Configuração da notificação de expiração para a chave da Grade de Eventos perto do evento de expiração. Caso a rotação automatizada não possa ser usada, como quando uma chave é importada do HSM local, você pode configurar a notificação de quase expiração como um lembrete para rotação manual ou como um gatilho para rotação automatizada personalizada por meio da integração com a Grade de Eventos. Você pode configurar a notificação com dias, meses e anos antes da expiração para acionar o evento de quase expiração.

Para obter mais informações sobre notificações de Grade de Eventos no Cofre de Chaves, consulte Azure Key Vault como fonte de Grade de Eventos