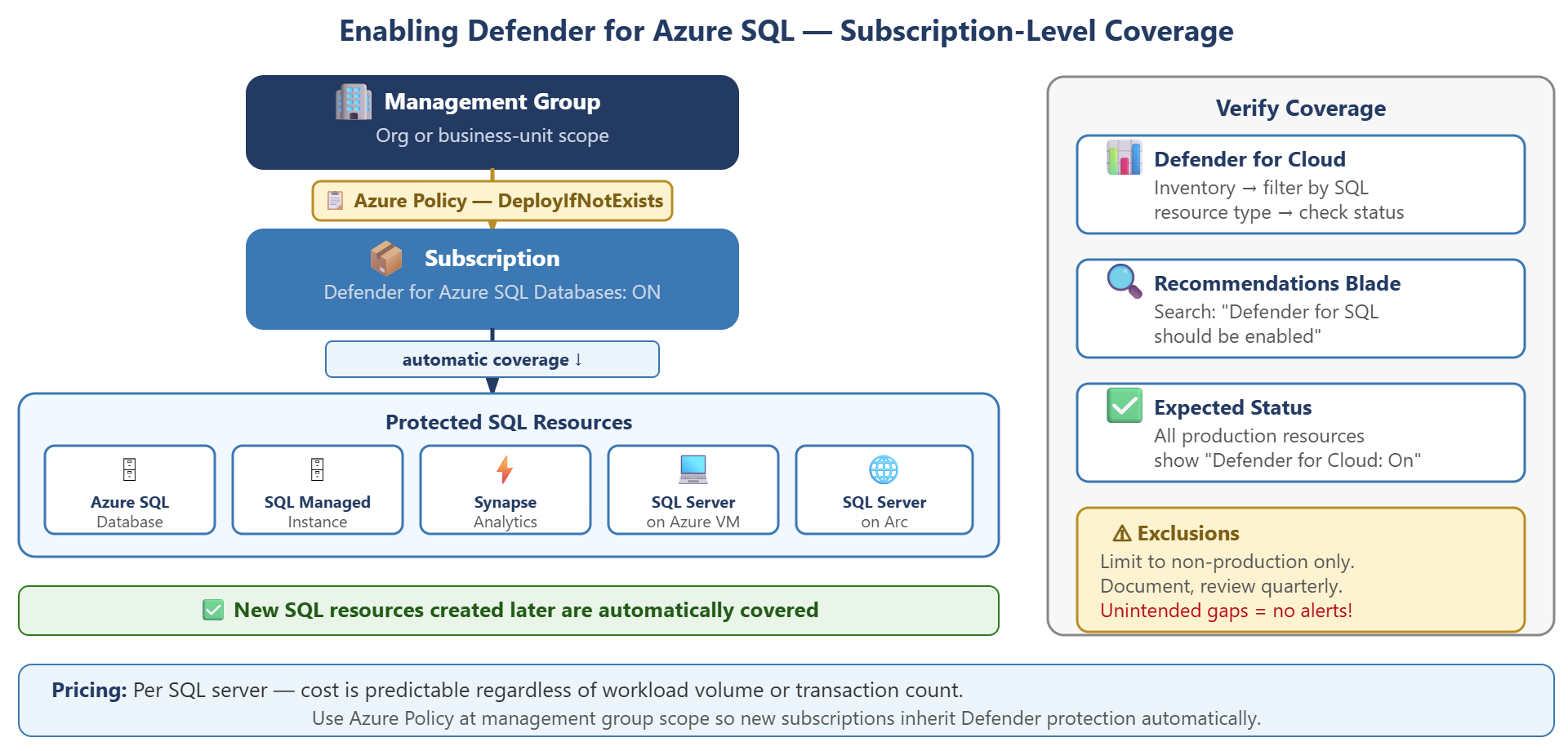

Ativar o Defender para bases de dados SQL do Azure no âmbito de subscrição

Organizações com múltiplos recursos SQL do Azure precisam de uma abordagem consistente à proteção de segurança que escale entre os recursos existentes e cubra automaticamente novas implementações. A Contoso Financial Services enfrenta este desafio com múltiplos servidores SQL em subscrições de produção e desenvolvimento, onde a habilitação manual por recurso cria lacunas e sobrecarga operacional.

| Step | Ação |

|---|---|

| Ativar ao nível da subscrição | Ative o Defender for SQL do Azure Databases para todos os recursos numa subscrição |

| Impor com uma política | Atribuir uma Azure Policy ao escopo do grupo de gestão para abranger as subscrições atuais e futuras |

| Verificar a cobertura | Verifique o inventário do Defender para a Cloud para confirmar que todos os recursos SQL apresentam o estado de proteção |

| Gerir exclusões | Documentar e rever quaisquer recursos intencionalmente excluídos da proteção |

Permitir a proteção ao nível da subscrição

A forma mais eficiente de proteger os recursos SQL do Azure é ativar o Defender no âmbito da subscrição, que oferece proteção imediata a todos os recursos suportados e cobre automaticamente novos recursos à medida que as equipas os criam.

Quando ativa o Defender for SQL do Azure Databases ao nível da subscrição, a proteção aplica-se instantaneamente a todas as instâncias de base de dados SQL, pools elásticos, instâncias geridas SQL e pools SQL dedicados da Synapse Analytics nessa subscrição. Esta única ação elimina a necessidade de configuração por recurso e garante uma postura de segurança consistente em todo o seu ambiente.

Para ativar a proteção ao nível da subscrição, navegue até Microsoft Defender para a Cloud, selecione Definições de Ambiente, escolha a subscrição alvo e localize o plano de Bases de Dados. Ativa o Defender para SQL do Azure Databases com um único botão. Esta ativação protege imediatamente todos os recursos SQL existentes e estende a cobertura a quaisquer recursos criados posteriormente. As equipas de desenvolvimento podem implementar novas bases de dados SQL sem necessidade de outros passos de configuração de segurança.

O modelo de preços do Defender for SQL do Azure Databases utiliza preços por servidor em vez de cobranças baseadas em transações. Paga com base no número de servidores SQL protegidos, tornando o custo previsível independentemente do volume de trabalho. Para detalhes atuais de preços, consulte a página de preços Defender para a Cloud.

Aplicar proteção em múltiplas subscrições

O Azure Policy fornece a aplicação automática da habilitação do Defender em múltiplas subscrições, o que é valioso quando a sua organização utiliza grupos de gestão para organizar recursos.

A definição de política incorporada "Configurar o Azure Defender para a base de dados SQL do Azure para ser ativada" utiliza um efeito DeployIfNotExists para ativar automaticamente o Defender em subscrições não conformes. Quando atribui esta política no âmbito do grupo de gestão, cria-se tarefas de remediação para subscrições existentes que não têm proteção e ativa automaticamente o Defender em novas subscrições adicionadas ao grupo de gestão. Em alternativa, a iniciativa "Configurar Microsoft Defender para as Bases de Dados serem ativadas" impõe os quatro subplanos das Bases de Dados numa única atribuição.

Para atribuir a política, navegue até Azure Policy, selecione Definições e procure por "Defender SQL" para localizar a política apropriada. Atribui-o ao nível do grupo de gestão que contém as tuas subscrições de produção. Esta abordagem assegura que a subscrição de produção da Contoso mantém a proteção mesmo que ocorram alterações de configuração, aplicando automaticamente o mesmo padrão de proteção a novas subscrições criadas para outras unidades de negócio ou regiões.

Verificar a cobertura e gerir exclusões

Depois de o administrador ativar o Defender, a verificação confirma que todos os recursos SQL pretendidos recebem proteção e ajuda a identificar quaisquer lacunas de cobertura.

O inventário do Defender para a Cloud oferece a visão mais clara do estado de proteção. Navegue até Microsoft Defender para a Cloud>Inventory, depois filtre por tipo de recurso para mostrar servidores SQL e Instâncias Geridas SQL. A coluna Defender para a Cloud mostra o estado de proteção de cada recurso. Todos os recursos de produção devem indicar Ligado. Também pode consultar o ecrã Recomendações e procurar por "Azure Defender for SQL deve ser ativado em servidores SQL não protegidos". Esta recomendação destaca quaisquer recursos SQL que não tenham proteção.

Algumas organizações precisam de excluir recursos específicos da cobertura do Defender para reduzir o ruído operacional. A Contoso pode excluir um servidor SQL de desenvolvimento usado exclusivamente para testes automatizados, onde alertas de vulnerabilidade gerariam falsos positivos para a equipa de segurança. Para configurar exclusões, navegue até Microsoft Defender para a Cloud>Configurações de ambiente, selecione a subscrição, escolha Bases de Dados e configure exclusões ao nível do recurso.

Documente todas as exclusões com justificação clara e reveja-as trimestralmente. Um recurso de produção acidentalmente excluído cria uma lacuna de segurança significativa. O sistema não gera alertas para ameaças reais contra esse recurso. As exclusões devem permanecer limitadas a ambientes não produtivos onde os eventos de segurança não representam risco real.

Com o Defender for SQL do Azure Databases ativado e a cobertura verificada, está pronto para estender a proteção aos serviços de bases de dados open-source na próxima unidade.