Compreender a modelagem de ameaças

A modelagem de ameaças é um elemento central do Microsoft Security Development Lifecycle (SDL).

É uma técnica de engenharia que você pode usar para ajudá-lo a identificar ameaças, ataques, vulnerabilidades e contramedidas que podem afetar seu aplicativo.

Você pode usar a modelagem de ameaças para moldar o design do seu aplicativo, atender às metas de segurança da sua empresa e reduzir riscos.

Com especialistas que não são de segurança em mente, a ferramenta torna a modelagem de ameaças mais fácil para todos os desenvolvedores, fornecendo orientações claras sobre a criação e análise de modelos de ameaças.

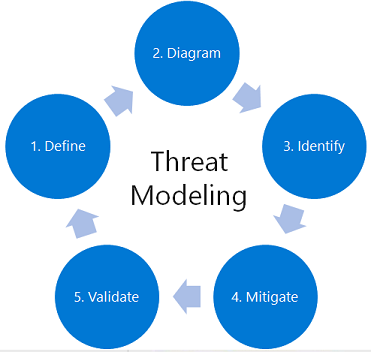

Há cinco etapas principais de modelagem de ameaças:

- Definição de requisitos de segurança.

- Criando um diagrama de aplicativo.

- Identificação de ameaças.

- Mitigação de ameaças.

- Validar que as ameaças foram mitigadas.

A modelagem de ameaças deve fazer parte do seu ciclo de vida de desenvolvimento típico, permitindo que você refine seu modelo de ameaça e reduza progressivamente o risco.

Ferramenta de modelagem de ameaças da Microsoft

A Microsoft Threat Modeling Tool facilita a modelagem de ameaças para todos os desenvolvedores por meio de uma notação padrão para visualizar componentes do sistema, fluxos de dados e limites de segurança.

Ele também ajuda os modeladores de ameaças a identificar classes de ameaças que devem considerar com base na estrutura de seu design de software.

A ferramenta foi projetada com especialistas não relacionados à segurança em mente, tornando a modelagem de ameaças mais fácil para todos os desenvolvedores, fornecendo orientação clara sobre a criação e análise de modelos de ameaça.

A Ferramenta de Modelagem de Ameaças permite que qualquer desenvolvedor ou arquiteto de software:

- Comunicar sobre o design de segurança dos seus sistemas.

- Analise esses projetos quanto a possíveis problemas de segurança usando uma metodologia comprovada.

- Sugira e gerencie a mitigação de problemas de segurança.

Para mais informações, pode consultar:

- Visão geral do recurso Threat Modeling Tool.

- Ferramenta de modelagem de ameaças da Microsoft.