Explore métodos de autenticação do Microsoft Entra ID

Imagine que é engenheiro de segurança na Contoso, uma empresa de tecnologia de saúde de média dimensão. No último ano, a sua equipa respondeu a três incidentes distintos envolvendo credenciais de utilizador comprometidas — cada um relacionado com ataques de phishing ou campanhas de encher credenciais. O seu gestor pede-lhe que avalie a estratégia atual de autenticação da Contoso e recomende um caminho para eliminar violações relacionadas com palavras-passe. Para o fazer eficazmente, é necessário compreender todo o espectro de métodos de autenticação disponíveis no Microsoft Entra ID e como se comparam em termos de segurança e experiência do utilizador.

O panorama dos métodos de autenticação

O Microsoft Entra ID suporta uma vasta gama de métodos de autenticação, desde abordagens legadas baseadas em palavra-passe até alternativas modernas sem palavra-passe. Estes métodos dividem-se em categorias baseadas no que o utilizador apresenta para provar a sua identidade:

- Algo que sabes: Palavras-passe e PINs

- Algo que tem: um dispositivo registado, uma chave de segurança ou uma aplicação de autenticação

- Algo que tu és: Biometria, como uma impressão digital ou reconhecimento facial

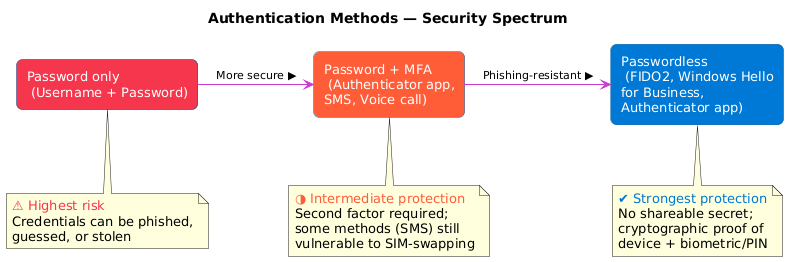

A autenticação baseada em palavra-passe — onde o utilizador fornece um nome de utilizador e uma palavra-passe — continua a ser o método mais amplamente utilizado, mas também o mais vulnerável. As palavras-passe podem ser falsificadas, adivinhadas ou roubadas através de violações de dados. Para organizações como a Contoso, as palavras-passe por si só representam um risco inaceitável.

Os métodos modernos sem palavra-passe eliminam completamente a palavra-passe. Em vez de digitar uma palavra-passe, os utilizadores autenticam-se usando uma combinação de posse do dispositivo e um biométrico ou PIN. Métodos como as chaves de segurança FIDO2, Windows Hello for Business e chaves de acesso são nativamente resistentes ao phishing porque nenhum segredo partilhável é transmitido durante o início de sessão. O login sem palavra-passe do Microsoft Authenticator é uma grande melhoria em relação às palavras-passe, mas requer políticas de Acesso Condicional que impõem dispositivos geridos para alcançar o mesmo nível de resistência ao phishing.

Autenticação multifatorial como ponte

Para organizações que não conseguem passar imediatamente para a sem palavra-passe, a autenticação multifator (MFA) fornece uma camada de segurança intermédia crítica. A MFA exige que os utilizadores verifiquem a sua identidade usando dois ou mais fatores de diferentes categorias — por exemplo, algo que sabem (uma palavra-passe) combinado com algo que possuem (um telemóvel registado).

O Microsoft Entra ID suporta vários métodos MFA:

| Método | Tipo | Nível de segurança |

|---|---|---|

| Notificação por push do Microsoft Authenticator | Baseado em aplicação | Alto |

| Código TOTP do Microsoft Authenticator | Baseado em aplicação | Alto |

| OATH TOTP token de hardware | Equipamento | Alto |

| Código de acesso SMS de uso único | Telemóvel | Baixo-médio |

| Verificação de chamadas de voz | Telemóvel | Baixo-médio |

Observação

As chaves de segurança FIDO2 e as chaves de acesso no Microsoft Authenticator são métodos sem palavra-passe e resistentes ao phishing — substituem completamente a palavra-passe em vez de atuarem como um segundo fator atrás dela. Aparecem na hierarquia de segurança na secção seguinte.

Importante

A verificação por SMS e chamadas de voz são consideradas métodos MFA legados. São vulneráveis a ataques de troca de SIM. A Microsoft recomenda migrar os utilizadores destes métodos para alternativas baseadas em aplicações ou hardware.

A unidade seguinte, sobre autenticação multifator, explora como configurar e aplicar estes métodos em toda a sua população de utilizadores.

Força de autenticação e hierarquia de segurança

Nem todos os métodos MFA oferecem o mesmo nível de proteção. O Microsoft Entra ID introduz o conceito de força de autenticação, que permite especificar o método mínimo aceitável de MFA necessário para aceder a um determinado recurso através de políticas de Acesso Condicional.

A hierarquia de segurança, de menor para mais segura, é:

- Apenas palavra-passe (sem MFA)

- Palavra-passe + SMS ou chamada de voz

- Password + aplicação Microsoft Authenticator

- Login sem palavra-passe (Windows Hello for Business, chaves de segurança FIDO2, chaves de acesso no Microsoft Authenticator, autenticação baseada em certificados)

Para recursos sensíveis — como portais administrativos ou sistemas financeiros — as políticas de autenticação permitem exigir MFA resistente ao phishing. A resistência integrada ao phishing do Microsoft Entra ID abrange quatro famílias de métodos: Windows Hello for Business, chaves de segurança FIDO2, chaves de acesso no Microsoft Authenticator e autenticação baseada em certificados (CBA). Esta distinção é fundamental ao desenhar políticas de acesso para as contas privilegiadas da Contoso.

Sugestão

As políticas de força de autenticação são aplicadas por aplicação. Pode exigir autenticação multifator resistente ao phishing para os seus sistemas mais sensíveis, permitindo ao mesmo tempo a autenticação multifator padrão para aplicações de menor risco, equilibrando a segurança com a experiência do utilizador. Esta granularidade por recurso é a expressão técnica do princípio "verificar explicitamente" do Zero Trust: cada pedido de acesso é avaliado com base na força de autenticação exigida para esse recurso específico, e não num contexto organizacional geral.

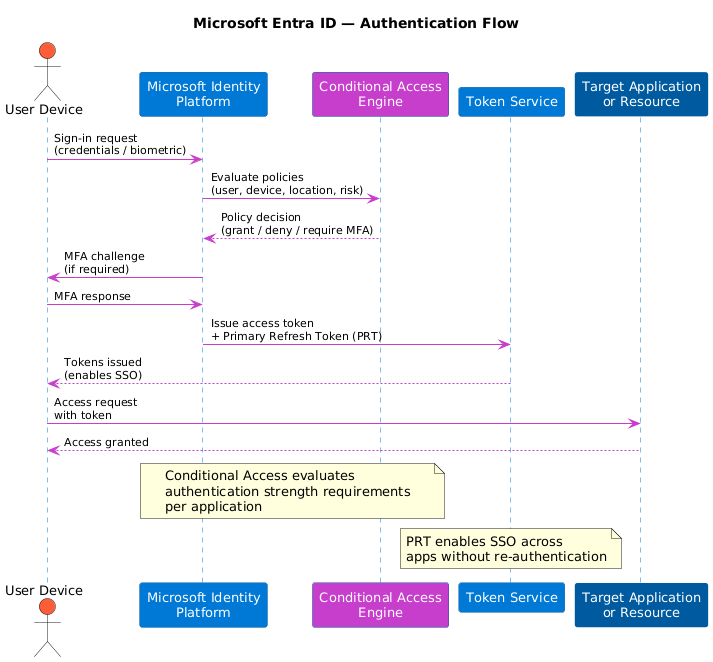

Arquitetura de autenticação do ID Microsoft Entra

Quando um utilizador inicia sessão, o pedido passa pela Microsoft identity platform, o motor de autenticação nativo da cloud por trás do Microsoft Entra ID. A plataforma avalia as credenciais do utilizador, aplica políticas de Acesso Condicional e emite tokens após autenticação bem-sucedida.

Para dispositivos ligados ao Microsoft Entra ID, é emitido um Primary Refresh Token (PRT) após o primeiro início de sessão bem-sucedido. O PRT permite o single log-on (SSO) em aplicações e serviços sem necessidade de reautenticação — um ganho significativo na experiência do utilizador que complementa as melhorias de segurança dos métodos de autenticação mais fortes.

Compreender esta arquitetura ajuda-o a antecipar como as alterações nas políticas de autenticação afetam os utilizadores e aplicações em toda a organização. Importa referir que as mesmas políticas de autenticação que regem o acesso ao Microsoft 365 e à gestão do Azure também se aplicam a serviços baseados em IA como o Azure AI Foundry e o Microsoft Copilot para Microsoft 365 — tornando a autenticação forte a primeira linha de defesa para os investimentos da Contoso em IA. Com esta base estabelecida, está pronto para aprofundar-se na configuração da autenticação multifator na seguinte unidade.