Configurar autenticação multifator no Microsoft Entra ID

Com a estratégia de autenticação da Contoso definida, a sua equipa está pronta para aplicar a autenticação multifator (MFA) para utilizadores, serviços e cargas de trabalho emergentes impulsionadas por IA. Para organizações com licenças Microsoft Entra ID P1 ou P2, as políticas de Acesso Condicional continuam a ser a forma recomendada de exigir MFA no contexto, não em todos os logins.

Implementar MFA com o modelo de aplicação adequado

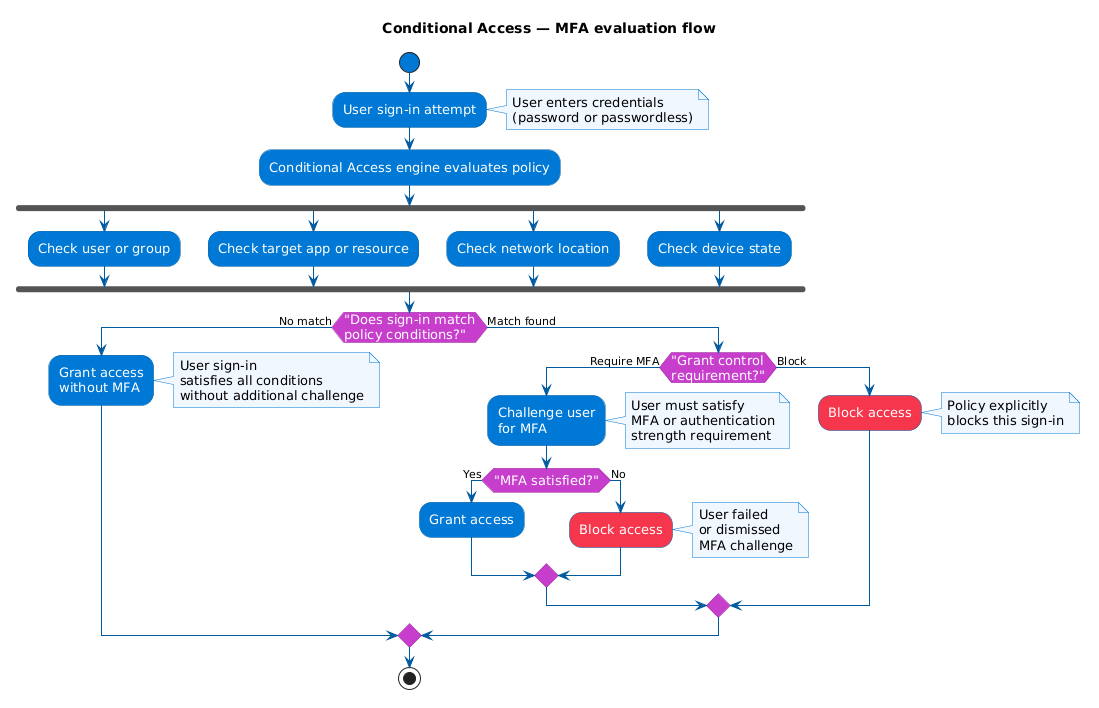

O Acesso Condicional dá-te controlo preciso sobre quando o MFA é necessário. Cria uma política, direciona utilizadores ou grupos, seleciona aplicações cloud ou ações do utilizador, e define controlo de concessão para Exigir autenticação multifator. A política avalia cada início de sessão e aplica a Autenticação Multifator apenas quando as condições são atendidas.

A maioria das organizações deve começar com o Acesso Condicional. Se o seu ambiente não incluir licenciamento de Acesso Condicional, as definições padrão de segurança fornecem autenticação multifator básica com configuração mínima, mas com menos flexibilidade.

Também pode encontrar MFA por utilizador (legado) em ambientes mais antigos. Ainda funciona, mas não se integra bem com os controlos modernos baseados em políticas e é difícil de gerir em larga escala.

Configurar locais nomeados e limites de IP confiáveis

Uma das primeiras melhorias feitas pela equipa de segurança da Contoso é definir locais nomeados. Locais nomeados são agrupamentos lógicos de intervalos de IP ou áreas que representam limites de confiança, como escritórios corporativos e endereços de saída de VPN.

Quando localizações nomeadas são usadas no Acesso Condicional, pode reduzir o atrito para logins confiáveis, continuando a ser necessário MFA para iniciar sessões fora desses limites. Isto ajuda a equilibrar usabilidade e segurança.

Observação

Localizações nomeadas no Acesso Condicional são a abordagem recomendada para configuração de IP confiável porque suportam IPv6 e integram-se com todas as condições de Acesso Condicional. A definição legada de IPs Confiáveis nas definições de serviço MFA ainda está disponível, mas não suporta IPv6 e é mais difícil de gerir em grande escala.

Para definir uma localização nomeada, vá para o centro de administração do Microsoft Entra>Entra ID>Acesso Condicional>Localizações Nomeadas, crie uma localização de intervalos de IP e selecione Marcar como localização de confiança.

Configure métodos de autenticação que correspondam ao risco

Depois de decidir quando a MFA é necessária, configure quais os métodos que os utilizadores podem usar através da política de métodos de autenticação.

A Contoso prioriza métodos mais fortes e resistentes ao phishing e mantém métodos de recurso limitados para garantir cobertura.

- Microsoft Authenticator: Método principal para a maioria dos utilizadores. Ative a correspondência numérica e o contexto da aplicação para reduzir aprovações acidentais e ataques de fadiga MFA.

- Tokens OATH: Úteis para utilizadores em ambientes regulados ou para utilizadores que não conseguem usar um smartphone.

- SMS e chamadas de voz: Guarde como backup para populações selecionadas, pois são mais vulneráveis a ataques como a troca de SIM.

- Tokens OATH de terceiros: Úteis quando a sua organização já tem investimentos em tokens e processos de implementação.

Esta estratégia de método em camadas permite à Contoso manter uma elevada garantia para os utilizadores privilegiados, ao mesmo tempo que apoia as realidades da força de trabalho.

Registo e inscrição seguros

Uma política só pode desafiar os utilizadores depois de registarem métodos. O Microsoft Entra ID suporta registo combinado, onde os utilizadores inscrevem métodos MFA e redefinição de palavra-passe self-service (SSPR) numa única experiência.

Como o registo é um fluxo de trabalho de alto impacto, proteja-o explicitamente. Uma palavra-passe comprometida pode ser usada para registar um método MFA malicioso se o registo não for controlado.

Use uma política de Acesso Condicional direcionada à ação do utilizador de informação de segurança do Registo , e depois exija um dos seguintes controlos:

- Iniciar sessão a partir de um limite de rede confiável.

- Um Passe de Acesso Temporário (TAP) para inicialização e recuperação.

O TAP é especialmente útil para integração, recuperação de dispositivos perdidos e configuração inicial de métodos mais fortes.

Também pode usar as definições da campanha de registo para incentivar ou exigir que os utilizadores concluam a inscrição dentro de um número definido de dias.

Aplicar a estratégia MFA às identidades de carga de trabalho e aos agentes de IA

Os utilizadores humanos são apenas parte da superfície de risco. Os principais de serviço, contas de automação e agentes de IA podem ter acesso privilegiado e devem ser governados com o mesmo rigor.

Para cargas de trabalho alojadas no Azure, prefira identidades geridas em vez de segredos armazenados. Identidades geridas removem o armazenamento de credenciais do código e da configuração, reduzindo a exposição a segredos e a sobrecarga operacional.

Para os principais de serviço que têm de funcionar fora do Azure, utilize autenticação baseada em certificados em vez de segredos de cliente de longa duração sempre que possível.

O Microsoft Entra ID também suporta o Acesso Condicional para identidades de cargas de trabalho (com licenciamento Microsoft Entra Workload ID Premium), o que permite controlos de políticas para os identificadores de serviço.

Para cenários avançados de agentes de IA, o Microsoft Entra Agent ID (Preview) pode fornecer identidades dedicadas aos agentes e limites de auditoria mais claros entre a atividade humana, da carga de trabalho e do agente.

Sequência de implementação de Contoso

A Contoso implementa o MFA em fases para reduzir a perturbação dos utilizadores e o risco operacional:

- Aplicar a MFA para administradores e outros cargos privilegiados.

- Impor a MFA para o pessoal de saúde que acede a dados de pacientes e aplicações de alto impacto.

- Expandir para todos os utilizadores com comunicação e suporte por etapas.

- Migre cargas de trabalho de serviço para identidades geridas, sempre que possível.

- Adicione identidade de carga de trabalho e controlos específicos de agente para automações sensíveis.

A Contoso também mantém o Microsoft Authenticator como método padrão, limita o fallback de SMS e voz, e monitoriza as inscrições semanalmente para colmatar lacunas no registo.

Monitorizar a adoção e melhorar continuamente

Após a implementação, a monitorização operacional determina se o seu design está a funcionar.

Revise os relatórios de métodos de login e autenticação para responder a perguntas práticas:

- Os utilizadores estão a concluir o registo a tempo?

- Quais são os métodos mais comuns e quais são os métodos mais fracos usados em excesso?

- Onde estão a acontecer falhas: confusão dos utilizadores, lacunas de políticas ou problemas técnicos?

Use essas conclusões para ajustar o âmbito das políticas, atualizar as comunicações com os utilizadores e melhorar a prontidão do help desk.

Com a MFA implementada, os métodos governados e a inscrição segura, está pronto para o próximo grande passo na jornada de identidade da Contoso: expandir a autenticação sem palavra-passe.