Roluri de securitate pentru Connected Field Service

Rolurile de securitate pentru Connected Field Service permit administratorilor să ofere acces adecvat la entități Internet of Things (IoT), inclusiv alerte, active, dispozitive și comenzi, care sunt toate incluse în Field Service v8.3+. Aceste roluri de securitate ar trebui adăugate la rolurile de securitate Field Service existente pentru administratori de servicii de teren, dispeceri și resurse.

În general, accesul la entitățile IoT ar trebui să imite accesul la entitatea activ client pentru administratori de servicii de teren, dispeceri și resurse.

Cerințe preliminare

Field Service v8.3+

Acces administrator de sistem Dynamics 365

Cunoștințe generale roluri de securitate Field Service. Pentru mai multe informații, consultați subiectul despre configurarea utilizatorilor de servicii de teren și a rolurilor de securitate.

Notă

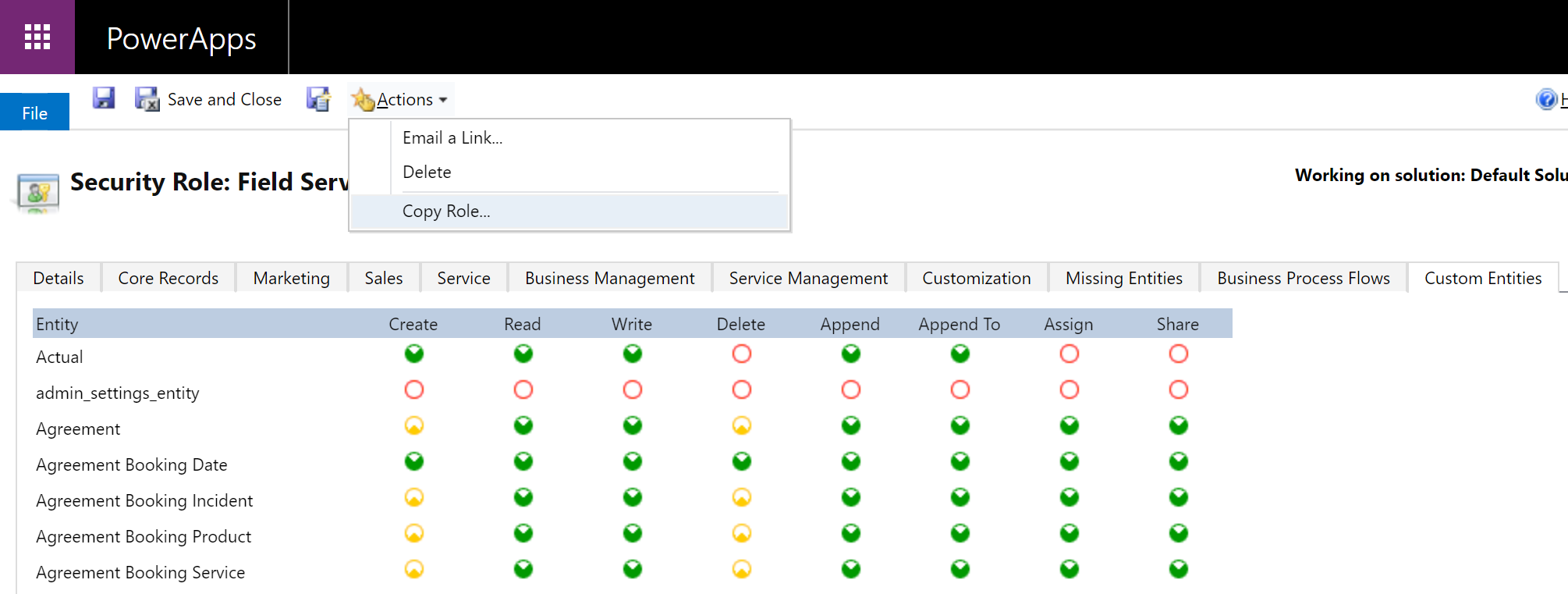

Recomandăm cu tărie realizarea de copii de roluri de securitate Field Service și atribuirea de roluri de securitate copiate către utilizatori. Acest lucru previne suprascrierea configurațiilor personalizate de securitate de către actualizări. Pentru a copia un rol de securitate, accesați Setări > Securitate > Roluri de securitate, apoi selectați o înregistrare rol de securitate și alegeți Acțiuni > Copiați rol. Consultați următoarea captură de ecran ca referință.

Adăugați securitate IoT la rolul de securitate administrator

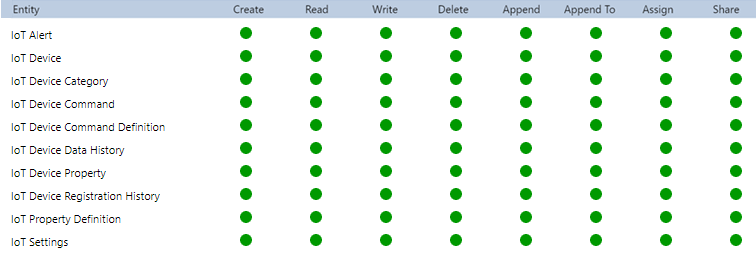

Administratorii Field Service ar trebui să aibă de obicei acces complet la entități IoT, deoarece acești utilizatori ar putea avea nevoie o vizualizare completă a alertelor IoT alerte pe toate dispozitivele și capacitatea de a înregistra noi dispozitive IoT. De obicei, li se oferă o copie a Field Service - Administrator rol de securitate.

Dacă organizația dvs. utilizează Connected Field Service, acestor administratori ar trebui să li se atribuie și o copie a IoT - Administrator rol de securitate.

Cu permisiunile de administrator IoT complet activate, administratorii Field Service trebuie să aibă acces la toate entitățile IoT, permițându-le să:

- Creare

- Citire

- Scriere

- Ștergere

- Adăugare

- Adăugare la

- Atribuire

- Partajare

Consultați următoarea captură de ecran ca referință.

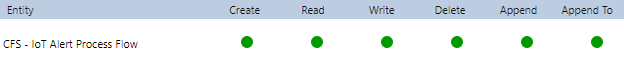

Administratorul Field Service rol de securitate ar trebui să aibă, de asemenea, acces complet la CFS - IoT Alert Process Flow, care este un flux de business pentru Connected Field Service.

Adăugați securitate IoT la rolul de dispecer

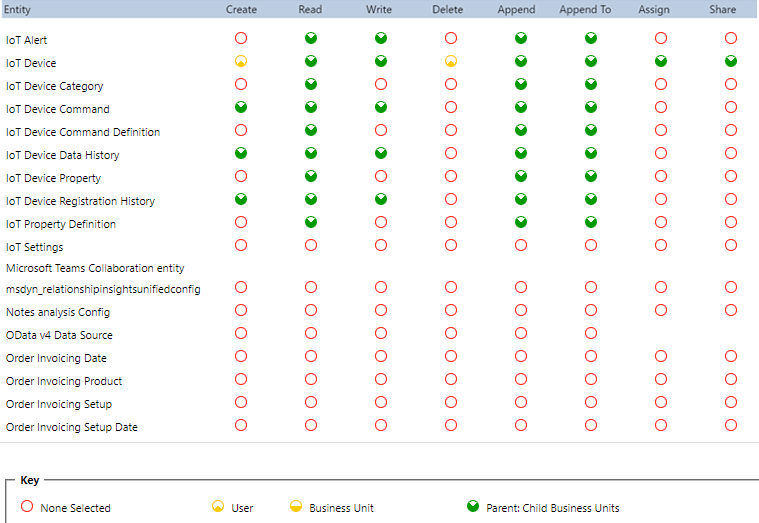

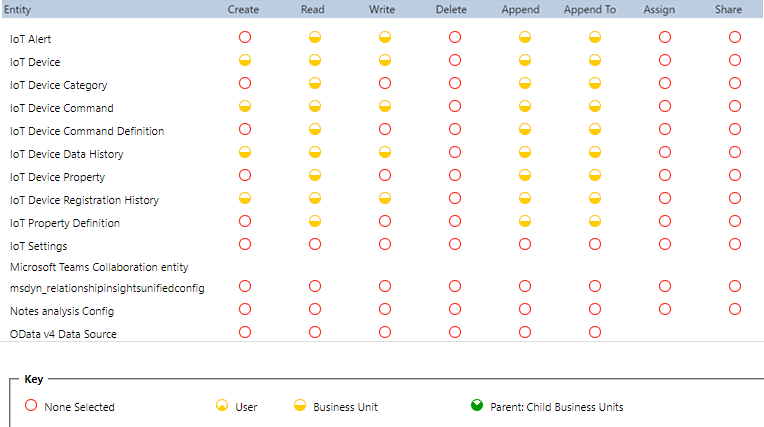

Dispecerii Field Service au nevoie, de asemenea, de un anumit nivel de acces la entitățile și înregistrările IoT. De exemplu, când o comanda de lucru este creată în urma unei alerte IoT, dispecerul ar trebui să știe asta astfel încât să poată comunica cu clientul și planifica resursele adecvate.

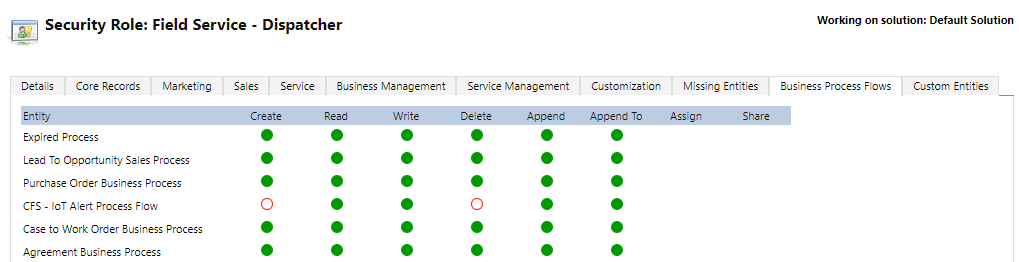

Găsiți dispecerul rol de securitate pe care organizația dvs. îl alocă dispecerilor (de obicei, o copie a Field Service - Dispatcher rol de securitate) și atribuiți manual acces limitat la entitățile IoT conform următoarei capturi de ecran.

Apoi, adăugați acces la CFS - Fluxul procesului de alertă IoT conform următoarei capturi de ecran. Dispecerii pot utiliza fluxul de business Connected Field Service pentru a actualiza și urmări etapele comenzii de lucru care rezultă din alertele IoT.

Adăugați securitate IoT la rolul de securitate resursă

În cele din urmă, resursele sunt necesare pentru entitățile IoT și înregistrările asociate sarcinii legate de muncă pentru care sunt responsabile.

Găsiți resursa rol de securitate pe care organizația dvs. o atribuie resurselor sau tehnicienilor (de obicei, o copie a Field Service - Resource rol de securitate) și atribuiți manual acces limitat la entitățile IoT conform următoarea captură de ecran.

Deoarece fluxurile de procese de afaceri nu sunt afișate în aplicația mobilă Field Service, resursele nu au nevoie de acces la CFS - Fluxul procesului de alertă IoT.

Note suplimentare

- Orice utilizator care trebuie să lucreze cu înregistrarea dispozitivului și extragerea datelor dispozitivului (operațiuni IoT Hub) ar trebui să primească Administrator IoT și Utilizator IoT Endpoint roluri de securitate.

Feedback

În curând: Pe parcursul anului 2024, vom elimina treptat Probleme legate de GitHub ca mecanism de feedback pentru conținut și îl vom înlocui cu un nou sistem de feedback. Pentru mai multe informații, consultați: https://aka.ms/ContentUserFeedback.

Trimiteți și vizualizați feedback pentru