Поиск угроз в обозревателе угроз и обнаружение в режиме реального времени в Microsoft Defender для Office 365

Совет

Знаете ли вы, что можете бесплатно опробовать функции XDR в Microsoft Defender для Office 365 плана 2? Используйте 90-дневную пробную версию Defender для Office 365 в центре пробных версий портала Microsoft Defender. Сведения о том, кто может зарегистрироваться и условия пробной версии , см. здесь.

Организации Microsoft 365, в которых microsoft Defender для Office 365 включены в подписку или приобретены в качестве надстройки, имеют обозреватель (также известный как обозреватель угроз) или обнаружение в режиме реального времени. Эти функции представляют собой мощные средства практически в режиме реального времени, помогающие командам по операциям безопасности (SecOps) исследовать угрозы и реагировать на них. Дополнительные сведения см. в статье Об обозревателе угроз и обнаружении в реальном времени в Microsoft Defender для Office 365.

Обозреватель угроз или обнаружение в режиме реального времени позволяют выполнять следующие действия:

- Видеть вредоносные программы, обнаруженные функциями безопасности Microsoft 365.

- Просмотрите URL-адрес фишинга и щелкните данные вердикта.

- Запустите автоматизированный процесс исследования и реагирования (только обозреватель угроз).

- Исследуйте вредоносные сообщения электронной почты.

- Другие возможности.

Просмотрите это короткое видео, чтобы узнать, как отслеживать и исследовать угрозы электронной почты и совместной работы с помощью Defender для Office 365.

Совет

Расширенный поиск в XDR в Microsoft Defender поддерживает простой в использовании построитель запросов, который не использует язык запросов Kusto (KQL). Дополнительные сведения см. в статье Создание запросов в интерактивном режиме.

В этой статье приведены следующие сведения:

- Общее пошаговое руководство по обозревателе угроз и обнаружению в режиме реального времени

- Опыт охоты на угрозы с помощью обозревателя угроз и обнаружения в режиме реального времени

- Расширенные возможности в обозревателе угроз

Совет

Сценарии электронной почты с помощью обозревателя угроз и обнаружения в режиме реального времени см. в следующих статьях:

- Безопасность электронной почты с помощью обозревателя угроз и обнаружения в режиме реального времени в Microsoft Defender для Office 365

- Исследование вредоносных сообщений электронной почты, доставленных в Microsoft 365

Если вы ищете атаки на основе вредоносных URL-адресов, внедренных в QR-коды, QR-код фильтра URL-адреса источника в представлениях Все сообщения электронной почты, вредоносные программы и фишинга в обозревателе угроз или обнаружения в режиме реального времени позволяет искать сообщения электронной почты с URL-адресами, извлеченными из QR-кодов.

Что нужно знать перед началом работы

Обозреватель угроз включен в Defender для Office 365 (план 2). Обнаружения в режиме реального времени включены в Defender для Office плана 1:

- Различия между обозревателем угроз и обнаружением в режиме реального времени описаны в статье Об обозревателе угроз и обнаружения в режиме реального времени в Microsoft Defender для Office 365.

- Различия между Defender для Office 365 (план 2) и Defender для Office (план 1) описаны в памятке Defender для Office 365 (план 1 и план 2).

Сведения о разрешениях и требованиях к лицензированию для обозревателя угроз и обнаружения в режиме реального времени см. в разделе Разрешения и лицензирование для обозревателя угроз и обнаружения в режиме реального времени.

Пошаговое руководство по обнаружению угроз и обнаружению в режиме реального времени

Обозреватель угроз или обнаружение в режиме реального времени доступны в разделе Совместная работа по электронной почте & на портале Microsoft Defender по адресу https://security.microsoft.com:

Обнаружения в режиме реального времени доступны в Defender для Office 365 (план 1). Страница обнаружения в режиме реального времени доступна непосредственно по адресу https://security.microsoft.com/realtimereportsv3.

Обозреватель угроз доступен в Defender для Office 365 (план 2). Страница проводника доступна непосредственно по адресу https://security.microsoft.com/threatexplorerv3.

Обозреватель угроз содержит те же сведения и возможности, что и обнаружение в режиме реального времени, но со следующими дополнительными функциями:

- Дополнительные представления.

- Дополнительные параметры фильтрации свойств, включая параметр для сохранения запросов.

- Действия по поиску и исправлению угроз.

Дополнительные сведения о различиях между Defender для Office 365 (план 1) и планом 2 см . в памятку Defender для Office 365 (план 1 и план 2).

Используйте вкладки (представления) в верхней части страницы, чтобы начать исследование.

Доступные представления в обозревателе угроз и обнаружения в режиме реального времени описаны в следующей таблице:

| Просмотр | Угрозы Обозреватель |

В режиме реального времени Обнаружения |

Описание |

|---|---|---|---|

| Все сообщения электронной почты | ✔ | Представление по умолчанию для обозревателя угроз. Сведения обо всех сообщениях электронной почты, отправляемых внешними пользователями в вашу организацию, или сообщениях электронной почты, отправляемых между внутренними пользователями в вашей организации. | |

| Вредоносная программа | ✔ | ✔ | Представление по умолчанию для обнаружения в режиме реального времени. Сведения о сообщениях электронной почты, содержащих вредоносные программы. |

| Фишинг | ✔ | ✔ | Сведения о сообщениях электронной почты, содержащих фишинговые угрозы. |

| Кампании | ✔ | Сведения о вредоносной электронной почте, которую Defender для Office 365 (план 2) идентифицировал как часть скоординированной кампании фишинга или вредоносных программ. | |

| Вредоносные программы содержимого | ✔ | ✔ | Сведения о вредоносных файлах, обнаруженных следующими функциями: |

| Переходы по URL-адресу | ✔ | Сведения о щелчках пользователем URL-адресов в сообщениях электронной почты, сообщениях Teams, файлах SharePoint и файлах OneDrive. |

Используйте фильтр даты и времени и доступные свойства фильтра в представлении, чтобы уточнить результаты:

- Инструкции по созданию фильтров см. в статьях Фильтры свойств в обозревателе угроз и обнаружения в режиме реального времени.

- Доступные свойства фильтра для каждого представления описаны в следующих расположениях:

- Фильтруемые свойства в представлении "Все сообщения электронной почты" в обозревателе угроз

- Фильтруемые свойства в представлении вредоносных программ в обозревателе угроз и обнаружения в режиме реального времени

- Фильтруемые свойства в представлении фишинга в обозревателе угроз и обнаружения в режиме реального времени

- Фильтруемые свойства в представлении "Кампании" в обозревателе угроз

- Фильтруемые свойства в представлении содержимого вредоносных программ в обозревателе угроз и обнаружения в режиме реального времени

- Фильтруемые свойства в представлении переходов URL-адреса в обозревателе угроз

Совет

Не забудьте выбрать Обновить после создания или обновления фильтра. Фильтры влияют на сведения на диаграмме и область сведений в представлении.

Вы можете подумать о уточнении фокуса в обозревателе угроз или обнаружения в режиме реального времени в качестве слоев, чтобы упростить отмену шагов:

- Первый слой — это используемое представление.

- Второй — фильтры, которые вы используете в этом представлении.

Например, вы можете отозвать шаги, предпринятые для поиска угрозы, записав свои решения, например: Чтобы найти проблему в обозревателе угроз, я использовал представление вредоносных программ и фокус фильтра получателей .

Кроме того, обязательно протестируйте параметры отображения. Разные аудитории (например, управление) могут лучше или хуже реагировать на различные представления одних и того же данных.

Например, в обозревателе угроз представление "Все сообщения электронной почты " представления "Источник электронной почты " и "Кампании " (вкладки) доступны в области сведений в нижней части страницы:

Для некоторых аудиторий карта мира на вкладке Источник электронной почты может лучше показать, насколько широко распространены обнаруженные угрозы.

Другие могут найти подробные сведения в таблице на вкладке Кампании более полезными для передачи информации.

Эти сведения можно использовать для получения следующих результатов:

- Чтобы показать необходимость обеспечения безопасности и защиты.

- Для последующей демонстрации эффективности любых действий.

Исследование электронной почты

В представлении Все сообщения электронной почты, вредоносные программы или фишинг в обозревателе угроз или обнаружения в режиме реального времени результаты сообщений электронной почты отображаются в таблице на вкладке Электронная почта (представление) области сведений под диаграммой.

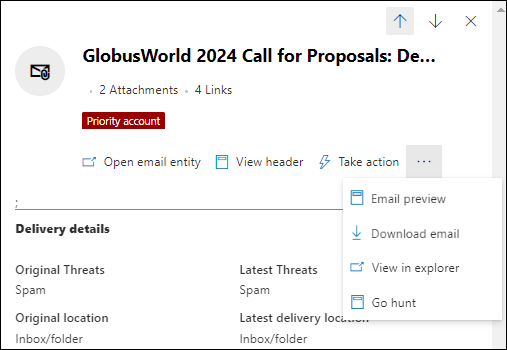

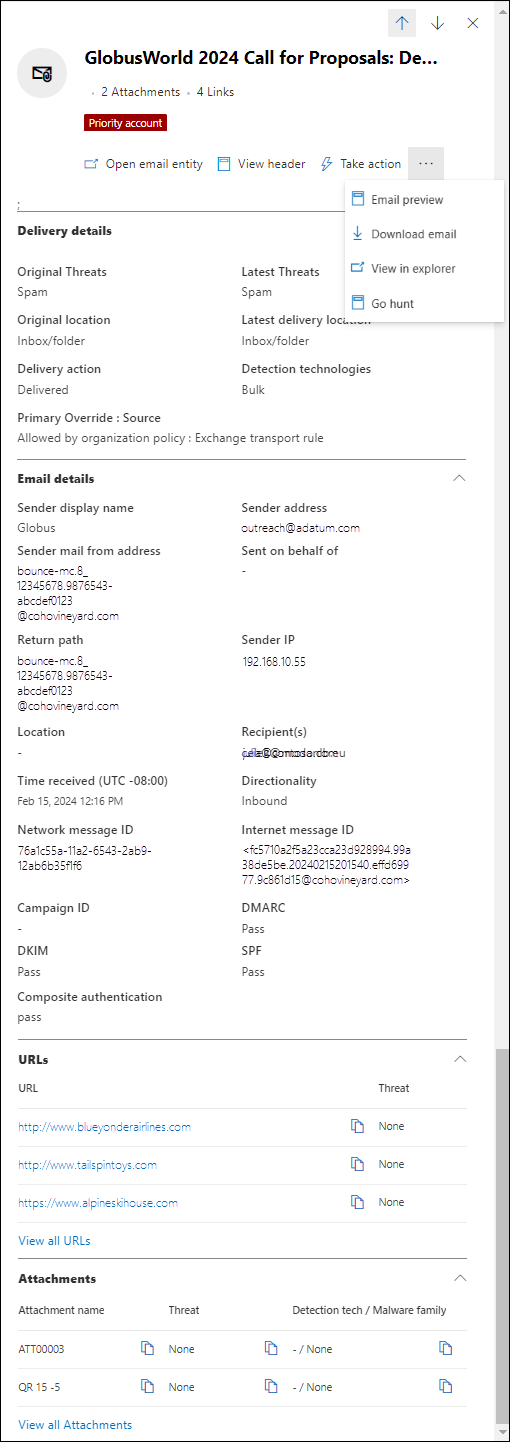

При появлении подозрительного сообщения электронной почты щелкните значение Тема записи в таблице. Откроется всплывающее окно сведений![]() , содержащее сущность Open email в верхней части всплывающего окна.

, содержащее сущность Open email в верхней части всплывающего окна.

На странице сущность "Электронная почта" собраны все необходимые сведения о сообщении и его содержимом, чтобы вы могли определить, является ли сообщение угрозой. Дополнительные сведения см. в статье Обзор страницы сущностей электронной почты.

Исправление электронной почты

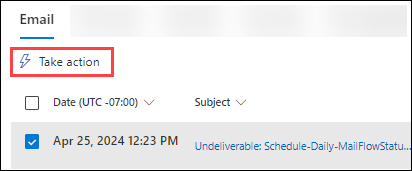

После того как вы определите, что сообщение электронной почты является угрозой, следующим шагом будет устранение угрозы. Вы устраняете угрозу в обозревателе угроз или обнаружении в режиме реального времени с помощью ![]() действия .

действия .

Действие доступно в представлении Все сообщения электронной почты, вредоносные программы или фишинга в обозревателе угроз или обнаружения в режиме реального времени на вкладке Электронная почта (представление) области сведений под диаграммой:

Выберите одну или несколько записей в таблице, установив флажок рядом с первым столбцом.

Действие "Выполнить " доступно непосредственно на вкладке .

Действие "Выполнить " доступно непосредственно на вкладке .

Совет

Действие "Выполнить" заменяет раскрывающийся список Действия сообщения .

Если выбрать не более 100 записей, можно выполнить несколько действий с сообщениями в мастере выполнения действий .

Если выбрать от 101 до 200 000 записей, в мастере выполнения действий доступны только следующие действия:

- Обозреватель угроз. Переход в почтовый ящик и предложение исправления доступны, но они являются взаимоисключающими (вы можете выбрать одно или другое).

- Обнаружение в режиме реального времени. Доступны только отправка в Корпорацию Майкрософт для проверки и создание соответствующих записей разрешений и блокировок в списке разрешенных и заблокированных клиентов.

Щелкните значение Subject записи в таблице. Откроется всплывающий элемент Сведений,

содержащий Действие в верхней части всплывающего элемента.

содержащий Действие в верхней части всплывающего элемента.

Мастер выполнения действий

При выборе ![]() действия открывается мастер выполнения действий во всплывающем элементе. Доступные действия в мастере действий в Defender для Office 365 (план 2) и Defender для Office 365 (план 1) перечислены в следующей таблице:

действия открывается мастер выполнения действий во всплывающем элементе. Доступные действия в мастере действий в Defender для Office 365 (план 2) и Defender для Office 365 (план 1) перечислены в следующей таблице:

| Действие | Defender для Office 365 (план 2) |

Defender для Office 365 (план 1) |

|---|---|---|

| Перемещение в папку почтового ящика | ✔¹ | |

| Освобождение сообщений, помещенных в карантин, для некоторых или всех исходных получателей 2 | ✔ | |

| Отправить в Корпорацию Майкрософт для проверки | ✔ | ✔ |

| Разрешить или заблокировать записи в списке разрешенных и заблокированных клиентов | ✔ | ✔ |

| Запуск автоматического исследования | ✔ | |

| Предложение исправления | ✔ |

¹ Для этого действия требуется роль поиска и очистки в электронной почте & разрешения на совместную работу. По умолчанию эта роль назначается только группам ролей "Исследователь данных " и "Управление организацией ". Вы можете добавить пользователей в эти группы ролей или создать новую группу ролей с назначенной ролью Поиск и очистка , а также добавить пользователей в настраиваемую группу ролей.

2 Этот параметр доступен для сообщений в карантине при выборе папки "Входящие" в качестве места перемещения.

³ Это действие доступно в разделе Отправить в Корпорацию Майкрософт для проверки.

Мастер принятия действий описан в следующем списке:

На странице Выбор действий ответа доступны следующие параметры:

Показать все действия ответа. Этот параметр доступен только в обозревателе угроз.

По умолчанию некоторые действия недоступны или неактивны в зависимости от значения последнего расположения доставки сообщения. Чтобы отобразить все доступные действия ответа, переместите переключатель в положение

Вкл.

Вкл.Переместить в папку почтового ящика. Выберите одно из отображаемых доступных значений:

Нежелательная почта: переместите сообщение в папку Нежелательная почта.

Папка "Входящие". Переместите сообщение в папку "Входящие". При выборе этого значения также могут отображаться следующие параметры:

Вернуться в папку Отправленные. Если сообщение было отправлено внутренним отправителем, а сообщение было обратимо удалено (перемещено в папку "Элементы с возможностью восстановления\Удаления"), при выборе этого параметра сообщение пытается переместить его обратно в папку Отправленные. Этот параметр отменяется, если ранее вы выбрали Переместить в папку> почтового ящикаОбратимо удаленные элементы, а также выбрали Удалить копию отправителя в сообщении.

Для сообщений со значением Карантин для свойства Последнее расположение доставки при выборе папки "Входящие" сообщение освобождается из карантина, поэтому также доступны следующие параметры:

- Освободить одного или нескольких исходных получателей сообщения электронной почты. Если выбрать это значение, появится поле, в котором можно выбрать или отменить выбор исходных получателей сообщения, помещенного в карантин.

- Выпуск для всех получателей

Удаленные элементы. Переместите сообщение в папку Удаленные.

Обратимо удаленные элементы. Переместите сообщение в папку "Элементы с возможностью восстановления\Удаления", что эквивалентно удалению сообщения из папки "Удаленные". Сообщение может быть восстановлено пользователем и администраторами.

Удалить копию отправителя. Если сообщение было отправлено внутренним отправителем, также попробуйте обратимо удалить сообщение из папки Отправленные.

Жестко удаленные элементы: очистка удаленного сообщения. Администраторы могут восстанавливать жестко удаленные элементы с помощью восстановления с одним элементом. Дополнительные сведения о жестко удаленных и обратимо удаленных элементах см. в разделе Обратимо удаленные и жестко удаленные элементы.

Отправить в Майкрософт для проверки. Выберите одно из отображаемых доступных значений:

Я подтвердил, что оно чисто: выберите это значение, если вы уверены, что сообщение чисто. Отобразятся следующие параметры:

-

Разрешить такие сообщения: если вы выберете это значение, в список разрешенных и заблокированных клиентов добавляются записи разрешения для отправителя и все связанные URL-адреса или вложения в сообщении. Также отображаются следующие параметры:

- Удалить запись после. Значение по умолчанию — 1 день, но можно также выбрать 7 дней, 30 дней или конкретную дату , которая меньше 30 дней.

- Разрешить ввод. Введите необязательное примечание, содержащее дополнительные сведения.

-

Разрешить такие сообщения: если вы выберете это значение, в список разрешенных и заблокированных клиентов добавляются записи разрешения для отправителя и все связанные URL-адреса или вложения в сообщении. Также отображаются следующие параметры:

Оно отображается как чистое или подозрительное. Выберите одно из этих значений, если вы не уверены и хотите получить вердикт от корпорации Майкрософт.

Я подтвердил, что это угроза. Выберите это значение, если вы уверены, что элемент является вредоносным, а затем выберите одно из следующих значений в появившемся разделе Выбор категории :

- Фишинг

- Вредоносная программа

- Спам

После выбора одного из этих значений откроется всплывающее окно Выбор сущностей для блокировки , в котором можно выбрать одну или несколько сущностей, связанных с сообщением (адрес отправителя, домен отправителя, URL-адреса или вложения файлов), чтобы добавить в список разрешенных и заблокированных клиентов в качестве блок-записей.

Выбрав блокированные элементы, выберите Добавить правило блокировки , чтобы закрыть всплывающее окно Выбрать сущности для блокировки . Или не выберите элементы, а затем нажмите кнопку Отмена.

Вернитесь на страницу Выбор действий ответа и выберите параметр окончания срока действия для записей блока:

-

Срок действия: выберите дату окончания срока действия записей блокировки.

Срок действия: выберите дату окончания срока действия записей блокировки. -

Срок действия не истекает

Срок действия не истекает

Отображается количество заблокированных сущностей (например, 4/4 сущностей, которые нужно заблокировать). Выберите

Изменить , чтобы снова открыть правило Добавить в блок и внести изменения.

Изменить , чтобы снова открыть правило Добавить в блок и внести изменения.

Запуск автоматического исследования: только обозреватель угроз. Выберите одно из указанных ниже значений:

- Изучение электронной почты

- Исследование получателя

- Исследовать отправителя. Это значение применяется только к отправителям в вашей организации.

- Контакты получателей

Предложить исправление. Выберите одно из указанных ниже значений.

Создать новый. Это значение активирует ожидающее обратимое удаление сообщения электронной почты, которое должно быть утверждено администратором в центре уведомлений. Этот результат также называется двухфакторным утверждением.

Добавить к существующему. Используйте это значение для применения действий к этому сообщению электронной почты из существующего исправления. В поле Отправить сообщение электронной почты в следующие исправления выберите существующее исправление.

Совет

Сотрудники SecOps, у которых недостаточно разрешений, могут использовать этот параметр для создания исправления, но кто-то с разрешениями должен утвердить действие в центре уведомлений.

Завершив работу на странице Выбор действий ответа , нажмите кнопку Далее.

На странице Выбор целевых сущностей настройте следующие параметры:

- Имя и описание. Введите уникальное описательное имя и необязательное описание для отслеживания и идентификации выбранного действия.

Остальная часть страницы — это таблица, в которую перечислены затронутые ресурсы. Таблица организована по следующим столбцам:

-

Затронутый ресурс. Затронутые ресурсы с предыдущей страницы. Например:

- Адрес электронной почты получателя

- Весь клиент

-

Действие: выбранные действия для ресурсов с предыдущей страницы. Например:

- Значения из отправки в Майкрософт для проверки:

- Отчет как чистый

- Report

- Отчет как вредоносная программа, отчет как спам или отчет как фишинг

- Блокировка отправителя

- Блокировка домена отправителя

- URL-адрес блока

- Вложение блока

- Значения из запуска автоматического исследования:

- Изучение электронной почты

- Исследование получателя

- Изучение отправителя

- Контакты получателей

- Значения из предложения исправления:

- Создание исправления

- Добавление к существующему исправлению

- Значения из отправки в Майкрософт для проверки:

-

Целевая сущность: например:

- Значение идентификатора сетевого сообщения сообщения электронной почты.

- Адрес электронной почты заблокированного отправителя.

- Домен заблокированного отправителя.

- Заблокированный URL-адрес.

- Заблокированное вложение.

-

Срок действия истекает: значения существуют только для разрешенных или блокировочных записей в списке клиентов или разрешенных блокировок. Например:

- Никогда не истечет срок действия для записей блока.

- Дата окончания срока действия разрешенных или заблокированных записей.

- Область. Как правило, это значение MDO.

На этом этапе можно также отменить некоторые действия. Например, если вы хотите создать запись блока в списке разрешенных и заблокированных клиентов без отправки сущности в корпорацию Майкрософт, это можно сделать здесь.

Завершив работу на странице Выбор целевых сущностей , нажмите кнопку Далее.

На странице Проверка и отправка просмотрите предыдущие выбранные варианты.

Выберите

Экспорт , чтобы экспортировать затронутые ресурсы в CSV-файл. По умолчанию имя файла — Затронуто, assets.csv находится в папке Загрузки .

Экспорт , чтобы экспортировать затронутые ресурсы в CSV-файл. По умолчанию имя файла — Затронуто, assets.csv находится в папке Загрузки .Нажмите кнопку Назад , чтобы вернуться и изменить выбранные параметры.

Завершив работу на странице Проверка и отправка , нажмите кнопку Отправить.

Совет

Для отображения действий на связанных страницах может потребоваться время, но скорость исправления не влияет.

Опыт охоты на угрозы с помощью обозревателя угроз и обнаружения в режиме реального времени

Обозреватель угроз или обнаружение в режиме реального времени помогает вашей группе по операциям безопасности эффективно исследовать угрозы и реагировать на них. В следующих подразделах объясняется, как обозреватель угроз и обнаружение в режиме реального времени помогают находить угрозы.

Поиск угроз из оповещений

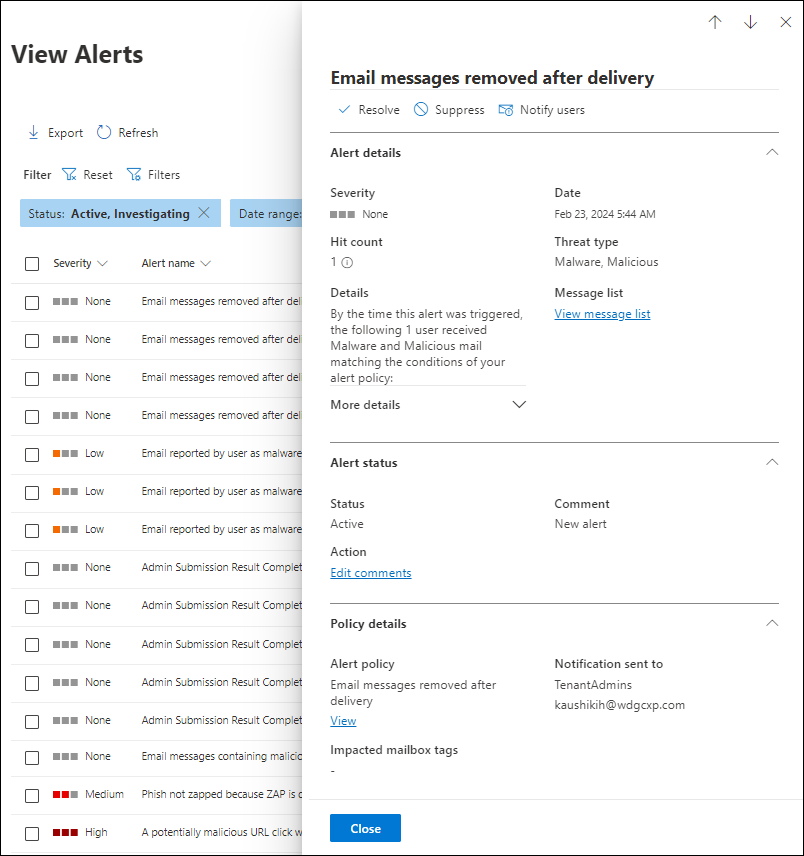

Страница Оповещения доступна на портале Defender по адресу Инциденты & оповещения оповещения>или непосредственно по адресу https://security.microsoft.com/alerts.

Для многих оповещений со значением MDO![]() источника обнаружения в верхней части всплывающего окна "Сведения об оповещении" доступно действие Просмотр сообщений в обозревателе.

источника обнаружения в верхней части всплывающего окна "Сведения об оповещении" доступно действие Просмотр сообщений в обозревателе.

Всплывающее окно сведений об оповещении открывается, когда вы щелкаете в любом месте оповещения, кроме флажка рядом с первым столбцом. Например:

- Обнаружен потенциально вредоносный url-адрес щелчка

- Результат отправки администратором завершен

- Сообщения электронной почты, содержащие вредоносный URL-адрес, удалены после доставки

- Сообщения электронной почты удаляются после доставки

- Сообщения, содержащие вредоносную сущность, не удалены после доставки

- Фишинг не затмлен, так как ZAP отключен

Если выбрать Просмотреть сообщения в обозревателе , откроется обозреватель угроз в представлении Все сообщения электронной почты с выбранным для оповещения идентификатором оповещения фильтра свойств. Значение идентификатора оповещения — это уникальное значение GUID для оповещения (например, 89e00cdc-4312-7774-6000-08dc33a24419).

Идентификатор оповещения — это фильтруемое свойство в следующих представлениях в обозревателе угроз и обнаружения в режиме реального времени:

- Представление "Все сообщения электронной почты " в обозревателе угроз.

- Представление вредоносных программ в обозревателе угроз и обнаружение в режиме реального времени

- Представление **Фишинг в обозревателе угроз и обнаружения в режиме реального времени

В этих представлениях идентификатор оповещения доступен как доступный для выбора столбец в области сведений под диаграммой на следующих вкладках (представлениях):

- Представление "Электронная почта " для области сведений в представлении "Все сообщения электронной почты " в обозревателе угроз

- Представление "Электронная почта " для области сведений о вредоносных программах в обозревателе угроз и обнаружения в режиме реального времени

- Представление "Электронная почта " для области сведений о представлении фишинга в обозревателе угроз и обнаружения в режиме реального времени

Во всплывающем окне сведений об электронной почте, открывающемся при щелчке значения "Тема " из одной из записей, ссылка "Идентификатор оповещения " доступна в разделе Сведения о сообщении во всплывающем элементе. Если щелкнуть ссылку Идентификатор оповещения , откроется страница Просмотр оповещений по адресу https://security.microsoft.com/viewalertsv2 с выбранным оповещением, а для оповещения откроется всплывающее окно сведений.

Теги в обозревателе угроз

В Defender для Office 365 плана 2, если вы используете теги пользователей для пометки учетных записей целевых объектов с высоким значением (например, тег учетной записи Priority ), эти теги можно использовать в качестве фильтров. Этот метод показывает попытки фишинга, направленные на высокоценные целевые учетные записи в течение определенного периода времени. Дополнительные сведения о тегах пользователей см. в разделе Теги пользователей.

Теги пользователей доступны в следующих расположениях в обозревателе угроз:

- Представление "Все сообщения электронной почты ":

- Представление вредоносных программ :

- Представление фишинга :

- Представление щелчков URL-адресов :

Сведения об угрозах для сообщений электронной почты

Действия перед доставкой и после доставки сообщений электронной почты объединяются в одну запись независимо от различных событий после доставки, которые повлияли на сообщение. Например:

- Автоматическая очистка за нулевой час (ZAP).

- Исправление вручную (действие администратора).

- Динамическая доставка.

Во всплывающем элементе сведений об электронной почте на вкладке Электронная почта (представление) в представлениях Все сообщения электронной почты, вредоносных программ или фишинга отображаются связанные угрозы и соответствующие технологии обнаружения, связанные с сообщением электронной почты. Сообщение может содержать ноль, одну или несколько угроз.

В разделе Сведения о доставке свойство Технология обнаружения показывает технологию обнаружения, которая идентифицировала угрозу. Технология обнаружения также доступна в виде сводки диаграммы или столбца в таблице сведений для многих представлений в обозревателе угроз и обнаружения в режиме реального времени.

В разделе URL-адреса отображаются конкретные сведения об угрозах для всех URL-адресов в сообщении. Например, вредоносные программы, фишинг, **Спам или Нет.

Совет

Анализ вердиктов может не обязательно быть привязан к сущностям. Перед назначением вердикта фильтры оценивают содержимое и другие сведения сообщения электронной почты. Например, сообщение электронной почты может быть классифицировано как фишинговое или нежелательное, но ни у каких URL-адресов в сообщении нет отметки с фишингом или спамом.

Выберите ![]() Открыть сущность электронной почты в верхней части всплывающего окна, чтобы просмотреть исчерпывающие сведения о сообщении электронной почты. Дополнительные сведения см. на странице сущности электронной почты в Microsoft Defender для Office 365.

Открыть сущность электронной почты в верхней части всплывающего окна, чтобы просмотреть исчерпывающие сведения о сообщении электронной почты. Дополнительные сведения см. на странице сущности электронной почты в Microsoft Defender для Office 365.

Расширенные возможности в обозревателе угроз

В следующих подразделах описываются фильтры, которые являются эксклюзивными для обозревателя угроз.

Правила потока обработки почты для обмена (правила транспорта)

Чтобы найти сообщения, затронутые правилами потока обработки почты Exchange (также называемые правилами транспорта), в представлении Все сообщения электронной почты, вредоносные программы и фишинговые сообщения в обозревателе угроз (не в режиме реального времени) доступны следующие параметры:

- Правило транспорта Exchange — это значение, которое можно выбрать для фильтруемых свойств основного источника переопределения, источника переопределения и типа политики .

- Правило транспорта Exchange — это фильтруемое свойство. Введите частичное текстовое значение для имени правила.

Дополнительные сведения см. по указанным ниже ссылкам.

- Представление "Все сообщения электронной почты" в обозревателе угроз

- Представление вредоносных программ в обозревателе угроз и обнаружение в режиме реального времени

- Представление фишинга в обозревателе угроз и обнаружения в режиме реального времени

На вкладке Электронная почта (представление) в области сведений в представлениях Все сообщения электронной почты, вредоносные программы и фишинга в обозревателе угроз также есть правило транспорта Exchange в качестве доступного столбца, который не выбран по умолчанию. В этом столбце показано имя правила транспорта. Дополнительные сведения см. по указанным ниже ссылкам.

- Представление электронной почты для области сведений в представлении Все сообщения электронной почты в обозревателе угроз

- Представление электронной почты для области сведений о представлении вредоносных программ в обозревателе угроз и обнаружения в режиме реального времени

- Представление электронной почты для области сведений о представлении фишинга в обозревателе угроз и обнаружения в режиме реального времени

Совет

Разрешения, необходимые для поиска правил потока обработки почты по имени в обозревателе угроз, см. в разделе Разрешения и лицензирование для обозревателя угроз и обнаружения в режиме реального времени. Для просмотра имен правил во всплывающие элементы сведений по электронной почте, таблицы сведений и экспортированные результаты не требуются специальные разрешения.

Входящие соединители

Соединители для входящих подключений задают определенные параметры для источников электронной почты для Microsoft 365. Дополнительные сведения см. в разделе Настройка потока обработки почты с помощью соединителей в Exchange Online.

Чтобы найти сообщения, затронутые входящими соединителями, можно использовать свойство Connector filterable для поиска соединителей по имени в представлениях Все сообщения электронной почты, вредоносные программы и фишинг в обозревателе угроз (не в реальном времени). Введите частичное текстовое значение для имени соединителя. Дополнительные сведения см. по указанным ниже ссылкам.

- Представление "Все сообщения электронной почты" в обозревателе угроз

- Представление вредоносных программ в обозревателе угроз и обнаружение в режиме реального времени

- Представление фишинга в обозревателе угроз и обнаружения в режиме реального времени

На вкладке Электронная почта (представление) области сведений в представлениях Все сообщения электронной почты, вредоносные программы и фишинга в обозревателе угроз также доступен столбец Соединитель , который не выбран по умолчанию. В этом столбце показано имя соединителя. Дополнительные сведения см. по указанным ниже ссылкам.

- Представление электронной почты для области сведений в представлении Все сообщения электронной почты в обозревателе угроз

- Представление электронной почты для области сведений о представлении вредоносных программ в обозревателе угроз и обнаружения в режиме реального времени

- Представление электронной почты для области сведений о представлении фишинга в обозревателе угроз и обнаружения в режиме реального времени

Сценарии безопасности электронной почты в обозревателе угроз и обнаружения в режиме реального времени

Конкретные сценарии см. в следующих статьях:

- Безопасность электронной почты с помощью обозревателя угроз и обнаружения в режиме реального времени в Microsoft Defender для Office 365

- Исследование вредоносных сообщений электронной почты, доставленных в Microsoft 365

Дополнительные способы использования обозревателя угроз и обнаружения в режиме реального времени

Помимо сценариев, описанных в этой статье, у вас есть дополнительные возможности в обозревателе или обнаружения в режиме реального времени. Дополнительные сведения см. в следующих статьях:

Обратная связь

Ожидается в ближайшее время: в течение 2024 года мы постепенно откажемся от GitHub Issues как механизма обратной связи для контента и заменим его новой системой обратной связи. Дополнительные сведения см. в разделе https://aka.ms/ContentUserFeedback.

Отправить и просмотреть отзыв по