Попробуйте Microsoft Defender для Office 365

Как существующий клиент Microsoft 365, страницы пробных версий и оценки на портале https://security.microsoft.com Microsoft Defender по позволяют вам попробовать функции Microsoft Defender для Office 365 план 2 перед покупкой.

Прежде чем использовать Defender для Office 365 (план 2), необходимо задать себе несколько ключевых вопросов:

- Хочу ли я пассивно наблюдать за тем, что Defender для Office 365 плана 2 может сделать для меня (аудит), или я хочу, чтобы Defender для Office 365 план 2 принял прямые меры по обнаруженной проблеме (блокировка)?

- В любом случае, как я могу узнать, что делает Defender для Office 365 плана 2?

- Сколько времени у меня есть, прежде чем принять решение о сохранении Defender для Office 365 (план 2)?

Эта статья поможет вам ответить на эти вопросы, чтобы вы могли попробовать Defender для Office 365 (план 2) в соответствии с потребностями вашей организации.

Дополнительные инструкции по использованию пробной версии см. в руководстве пользователя пробной версии: Microsoft Defender для Office 365.

Примечание.

Пробные версии и оценки Defender для Office 365 недоступны в организациях для государственных организаций США (Microsoft 365 GCC, GCC High и DoD) или Microsoft 365 для образовательных учреждений.

Обзор Defender для Office 365

Defender для Office 365 помогает организациям защитить свое предприятие, предоставляя полный набор возможностей. Дополнительные сведения см. в статье Microsoft Defender для Office 365.

Дополнительные сведения о Defender для Office 365 также см. в этом интерактивном руководстве.

Просмотрите это короткое видео, чтобы узнать больше о том, как можно сделать больше за меньшее время с помощью Microsoft Defender для Office 365.

Сведения о ценах см. в статье Microsoft Defender для Office 365.

Как работают пробные версии и оценки для Defender для Office 365

Политики

Defender для Office 365 включает функции Exchange Online Protection (EOP), которые присутствуют во всех организациях Microsoft 365 с почтовыми ящиками Exchange Online, а также функции, которые являются эксклюзивными для Defender для Office 365.

Функции защиты EOP и Defender для Office 365 реализуются с помощью политик. Политики, которые являются эксклюзивными для Defender для Office 365, создаются по мере необходимости:

- Защита от олицетворения в политиках защиты от фишинга

- Безопасные вложения для сообщений электронной почты

-

Безопасные ссылки для сообщений электронной почты и Microsoft Teams

- Безопасные ссылки детонирует URL-адреса во время потока обработки почты. Чтобы предотвратить детонирование определенных URL-адресов, отправьте URL-адреса в корпорацию Майкрософт как хорошие URL-адреса. Инструкции см. в статье Отчет о хороших URL-адресах в Майкрософт.

- Безопасные ссылки не обтекают URL-адреса в телах сообщений электронной почты.

Ваше право на оценку или пробную версию означает, что у вас уже есть EOP. Для оценки или пробной версии Defender для Office 365 план 2 не создаются новые или специальные политики EOP. Существующие политики EOP в организации Microsoft 365 по-прежнему могут работать с сообщениями (например, отправлять сообщения в папку "Нежелательная почта" или помещать в карантин):

- Политики защиты от вредоносных программ

- Защита от входящего спама

- Защита от спуфингов в политиках защиты от фишинга

Политики по умолчанию для этих функций EOP всегда включены, применяются ко всем получателям и всегда применяются последним после любых пользовательских политик.

Режим аудита и режим блокировки для Defender для Office 365

Вы хотите, чтобы ваш интерфейс Defender для Office 365 был активным или пассивным? Доступны перечисленные ниже режимы.

Режим аудита. Специальные политики оценки создаются для защиты от фишинга (включая защиту от олицетворения), безопасных вложений и безопасных ссылок. Эти политики оценки настроены только для обнаружения угроз. Defender для Office 365 обнаруживает вредоносные сообщения для отчетов, но сообщения не обрабатываются (например, обнаруженные сообщения не помещаются в карантин). Параметры этих политик оценки описаны в разделе Политики в режиме аудита далее в этой статье. Мы также автоматически включаем защиту от щелчков в режиме аудита для рабочих нагрузок, не относящихся к электронной почте (например, Microsoft Teams, SharePoint и OneDrive для бизнеса).

Вы также можете выборочно включать или отключать защиту от фишинга (спуфингом и олицетворением), защиту безопасных ссылок и защиту от вложений. Инструкции см. в разделе Управление параметрами оценки.

Режим аудита предоставляет специализированные отчеты об угрозах, обнаруженных политиками оценки на странице оценки Microsoft Defender для Office 365 по адресу https://security.microsoft.com/atpEvaluation. Эти отчеты описаны в разделе Отчеты для режима аудита далее в этой статье.

Режим блокировки. Стандартный шаблон для предустановленных политик безопасности включен и используется для пробной версии, а пользователи, которые вы указали для включения в пробную версию, добавляются в стандартную предустановленную политику безопасности. Defender для Office 365 обнаруживает и принимает меры для вредоносных сообщений (например, обнаруженные сообщения помещаются в карантин).

По умолчанию и рекомендуется использовать эти политики Defender для Office 365 для всех пользователей в организации. Но во время или после установки пробной версии вы можете изменить назначение политики для определенных пользователей, групп или доменов электронной почты на портале Microsoft Defender или в Exchange Online PowerShell.

Сведения об угрозах, обнаруженных Defender для Office 365, доступны в обычных отчетах и функциях исследования Defender для Office 365 плана 2, которые описаны в разделе Отчеты для режима блокировки далее в этой статье.

Основные факторы, определяющие доступные режимы:

Есть ли у вас Defender для Office 365 (план 1 или план 2), как описано в следующем разделе.

Способ доставки электронной почты в организацию Microsoft 365, как описано в следующих сценариях:

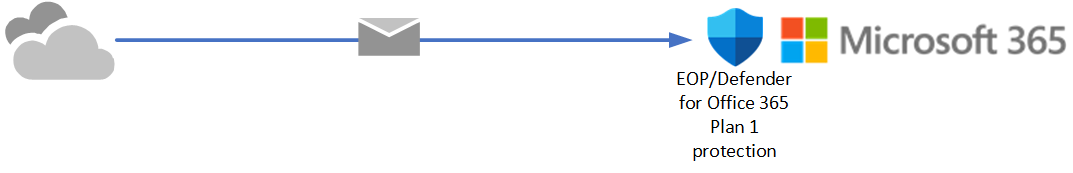

Почта из Интернета передается напрямую в Microsoft 365, но в вашей текущей подписке есть только Exchange Online Protection (EOP) или Defender для Office 365 плана 1.

В этих средах доступен режим аудита или режим блокировки в зависимости от лицензирования, как описано в следующем разделе.

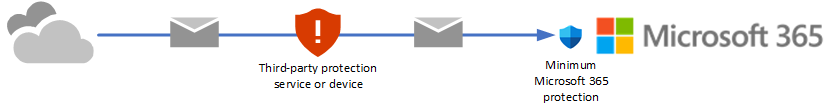

В настоящее время вы используете стороннюю службу или устройство для защиты электронной почты почтовых ящиков Microsoft 365. Почта из Интернета проходит через службу защиты перед доставкой в организацию Microsoft 365. Защита Microsoft 365 максимально низка (она никогда не выключается полностью; например, защита от вредоносных программ всегда применяется).

В этих средах доступен только режим аудита . Вам не нужно изменять поток обработки почты (записи MX) для оценки Defender для Office 365 плана 2.

Пробная версия и пробная версия Для Defender для Office 365

В чем разница между оценкой и пробной версией Defender для Office 365 (план 2)? Разве это не одно и то же? Ну, да и нет. Лицензирование в организации Microsoft 365 влияет на все:

Нет Defender для Office 365 плана 2. Если у вас еще нет подписки на Defender для Office 365 (например, у вас есть автономная подписка EOP, Microsoft 365 E3, Microsoft 365 бизнес премиум или надстройка Defender для Office 365 план 1), вы можете запустить интерфейс Defender для Office 365 (план 2) из следующих расположений на портале Microsoft Defender:

- Страница пробных версий Microsoft 365 по адресу https://security.microsoft.com/trialHorizontalHub.

- Страница оценки Microsoft Defender для Office 365 по адресу https://security.microsoft.com/atpEvaluation.

Во время настройки оценки или пробной версии можно выбрать режим аудита (политики оценки) или режим блокировки (стандартная предустановленная политика безопасности).

Независимо от того, какое расположение вы используете, мы автоматически подготавливаем все необходимые лицензии Defender для Office 365 (план 2) при регистрации. Получение и назначение лицензий плана 2 вручную в Центре администрирования Microsoft 365 не требуется.

Автоматически подготовленные лицензии доступны в течение 90 дней. Что означает этот 90-дневный период, зависит от существующего лицензирования в вашей организации:

Нет Defender для Office 365 плана 1. Для организаций без Defender для Office 365 плана 1 (например, автономного EOP или Microsoft 365 E3) все функции Defender для Office 365 (в частности, политики безопасности) доступны только в течение 90 дней.

Defender для Office 365 план 1. Организации с Defender для Office 365 плана 1 (например, microsoft 365 бизнес премиум или подписки на надстройки) уже имеют те же политики безопасности, что и в Defender для Office 365 план 2: защита от олицетворения в политиках защиты от фишинга, политиках безопасных вложений и политиках безопасных ссылок.

Срок действия политик безопасности из режима аудита (политики оценки) или блокировки (стандартная предустановленная политика безопасности) не истекает или перестает работать через 90 дней. Через 90 дней заканчивается автоматизация, исследование, исправление и образовательные возможности Defender для Office 365 плана 2, которые недоступны в плане 1.

Если вы настроили оценку или пробную версию в режиме аудита (политики оценки), вы можете позже перейти в режим блокировки (стандартная предустановленная политика безопасности). Инструкции см. в разделе Преобразование в стандартную защиту далее в этой статье.

Defender для Office 365 плана 2. Если у вас уже есть Defender для Office 365 плана 2 (например, в рамках подписки Microsoft 365 E5), Defender для Office 365 недоступен для выбора на странице пробных версий Microsoft 365 по адресу https://security.microsoft.com/trialHorizontalHub.

Единственный вариант — настроить оценку Defender для Office 365 на странице оценки Microsoft Defender для Office 365 по адресу https://security.microsoft.com/atpEvaluation. Кроме того, оценка автоматически настраивается в режиме аудита (политики оценки).

Позже вы можете перейти в режим блокировки (стандартная предустановленная политика безопасности) с помощью действия Преобразовать в стандартное действие на странице оценки Microsoft Defender для Office 365 или выключив оценку на странице оценки Microsoft Defender для Office 365 и настроив стандартную политику безопасности.

По определению, организациям с Defender для Office 365 плана 2 не требуются дополнительные лицензии для оценки Defender для Office 365 плана 2, поэтому оценки в этих организациях являются неограниченными.

Сведения из предыдущего списка приведены в следующей таблице:

| Организация | Регистрация из страница пробных версий? |

Регистрация из страница оценки? |

Доступные режимы | Evaluation period |

|---|---|---|---|---|

| Автономный EOP (без почтовых ящиков Exchange Online) Microsoft 365 E3 |

Да | Да | Режим аудита Режим блокировки¹ |

90 дней |

| Defender для Office 365 (план 1) Microsoft 365 бизнес премиум |

Да | Да | Режим аудита Режим блокировки¹ |

90 дней 2 |

| Microsoft 365 E5 | Нет | Да | Режим аудита Режим блокировки¹ ³ |

Без ограничений |

¹ Как описано ранее, режим блокировки (стандартная предустановленная политика безопасности) недоступен, если почта Через Интернет проходит через стороннюю службу защиты или устройство перед доставкой в Microsoft 365.

2 Срок действия политик безопасности из режима аудита (политики оценки) или режима блокировки (стандартная предустановленная политика безопасности) не истекает или перестает работать через 90 дней. Возможности автоматизации, исследования, исправления и образования, которые являются эксклюзивными для Defender для Office 365 (план 2), перестают работать через 90 дней.

³ Оценка настраивается в режиме аудита (политики оценки). В любой момент после завершения настройки можно перейти в режим блокировки (стандартная предустановленная политика безопасности), как описано в разделе Преобразование в стандартную защиту.

Теперь, когда вы понимаете различия между оценками, пробами, режимом аудита и режимом блокировки, вы можете настроить оценку или пробную версию, как описано в следующих разделах.

Настройка оценки или пробной версии в режиме аудита

Помните, что при оценке или пробе Defender для Office 365 в режиме аудита создаются специальные политики оценки, чтобы Defender для Office 365 обнаруживать угрозы. Параметры этих политик оценки описаны в разделе Политики в режиме аудита далее в этой статье.

Запустите оценку в любом из доступных расположений на портале Microsoft Defender по адресу https://security.microsoft.com. Например:

- На баннере в верхней части любой страницы функций Defender для Office 365 выберите Начать бесплатную пробную версию.

- На странице пробных версий Microsoft 365 найдите https://security.microsoft.com/trialHorizontalHubи выберите Defender для Office 365.

- На странице оценки Microsoft Defender для Office 365 по адресу https://security.microsoft.com/atpEvaluationвыберите Начать оценку.

Диалоговое окно Включение защиты недоступно в организациях с Defender для Office 365 (план 1 или план 2).

В диалоговом окне Включение защиты выберите Нет, мне нужны только отчеты, а затем нажмите кнопку Продолжить.

В диалоговом окне Выбор пользователей, которых вы хотите включить , настройте следующие параметры:

Все пользователи. Это рекомендуемый параметр по умолчанию.

Конкретные пользователи. Если выбран этот параметр, необходимо выбрать внутренних получателей, к которым применяется оценка:

- Пользователи. Указывает один или несколько почтовых ящиков, пользователей почты или почтовых контактов.

-

Группы.

- Члены указанных групп рассылки или групп безопасности с поддержкой почты (динамические группы рассылки не поддерживаются).

- Указанные Группы Microsoft 365.

- Домены: все получатели в организации с основным адресом электронной почты в указанном принятом домене.

Щелкните поле, начните вводить значение и выберите значение из результатов под полем. Повторите эти действия необходимое количество раз. Чтобы удалить существующее значение, щелкните

рядом со значением в поле .

рядом со значением в поле .Для пользователей и групп можно использовать большинство идентификаторов (имя, отображаемое имя, псевдоним, адрес электронной почты, имя учетной записи и т. д.), но в результатах будет выведено отображаемое имя. Если вы являетесь пользователем, введите звездочку (*) без добавлений, чтобы увидеть все доступные значения.

Условие получателя можно использовать только один раз, но условие может содержать несколько значений:

Несколько значений одного условия используют логику OR (например, <recipient1> или <recipient2>). Если получатель соответствует любому из указанных значений, к нему применяется политика.

Различные типы условий используют логику AND. Получатель должен соответствовать всем указанным условиям для применения политики к нему. Например, вы настраиваете условие со следующими значениями:

- Пользователей:

romain@contoso.com - Группы: руководители

Политика применяется только в

romain@contoso.comтом случае, если он также является членом группы руководителей. В противном случае политика к нему не применяется.- Пользователей:

Завершив работу в диалоговом окне Выберите пользователей, которых вы хотите включить , нажмите кнопку Продолжить.

В диалоговом окне Помогите нам разобраться в потоке обработки почты настройте следующие параметры:

Один из следующих параметров автоматически выбирается в зависимости от обнаружения записи MX для вашего домена:

Я использую стороннего или локального поставщика услуг: запись MX для точек домена, отличных от Microsoft 365. Проверьте или настройте следующие параметры:

Сторонняя служба, используемая вашей организацией: проверьте или выберите одно из следующих значений:

Другое. Для этого значения также требуются сведения в разделе Если сообщения электронной почты проходят через несколько шлюзов, выведите список IP-адресов каждого шлюза, который доступен только для значения Other. Используйте это значение, если используется локальный поставщик услуг.

Введите разделенный запятыми список IP-адресов, используемых сторонней службой защиты или устройством для отправки почты в Microsoft 365.

Барракуда

IronPort

Mimecast

Proofpoint

Софос

Symantec

Trend Micro

Соединитель для применения этой оценки: выберите соединитель, используемый для потока почты в Microsoft 365.

Расширенная фильтрация для соединителей (также известная как пропустить список) автоматически настраивается для указанного соединителя.

Когда сторонняя служба или устройство находятся перед электронной почтой, которая отправляется в Microsoft 365, расширенная фильтрация для соединителей правильно определяет источник интернет-сообщений и значительно повышает точность стека фильтрации Майкрософт (особенно спуфинга аналитики, а также возможности после нарушения безопасности в обозревателе угроз и автоматическом расследовании & реагирования (AIR).

Я использую только Microsoft Exchange Online: записи MX для вашего домена указывают на Microsoft 365. Ничего не нужно настраивать, поэтому нажмите кнопку Готово.

Совместное использование данных с корпорацией Майкрософт. Этот параметр не выбран по умолчанию, но при желании вы можете установить этот флажок.

Завершив работу в диалоговом окне Помочь нам понять ваш поток обработки почты , нажмите кнопку Готово.

Когда настройка будет завершена, появится диалоговое окно "Показать вокруг ". Выберите Начать тур или Закрыть.

Настройка оценки или пробной версии в режиме блокировки

Помните, что при использовании Defender для Office 365 в режиме блокировки включается стандартная предустановка безопасности, а указанные пользователи (некоторые или все) включаются в предустановленную политику безопасности уровня "Стандартный". Дополнительные сведения о стандартной предустановленной политике безопасности см. в разделе Предустановленные политики безопасности.

Запустите пробную версию в любом из доступных расположений на портале Microsoft Defender по адресу https://security.microsoft.com. Например:

- На баннере в верхней части любой страницы функций Defender для Office 365 выберите Начать бесплатную пробную версию.

- На странице пробных версий Microsoft 365 найдите https://security.microsoft.com/trialHorizontalHubи выберите Defender для Office 365.

- На странице оценки Microsoft Defender для Office 365 по адресу https://security.microsoft.com/atpEvaluationвыберите Начать оценку.

Диалоговое окно Включение защиты недоступно в организациях с Defender для Office 365 (план 1 или план 2).

В диалоговом окне Включение защиты выберите Да, защитите организацию, блокируя угрозы, а затем нажмите кнопку Продолжить.

В диалоговом окне Выбор пользователей, которых вы хотите включить , настройте следующие параметры:

Все пользователи. Это рекомендуемый параметр по умолчанию.

Выбор пользователей. Если выбран этот параметр, необходимо выбрать внутренних получателей, к которым применяется пробная версия:

- Пользователи. Указывает один или несколько почтовых ящиков, пользователей почты или почтовых контактов.

-

Группы.

- Члены указанных групп рассылки или групп безопасности с поддержкой почты (динамические группы рассылки не поддерживаются).

- Указанные Группы Microsoft 365.

- Домены: все получатели в организации с основным адресом электронной почты в указанном принятом домене.

Щелкните поле, начните вводить значение и выберите значение из результатов под полем. Повторите эти действия необходимое количество раз. Чтобы удалить существующее значение, щелкните

рядом со значением в поле .

рядом со значением в поле .Для пользователей и групп можно использовать большинство идентификаторов (имя, отображаемое имя, псевдоним, адрес электронной почты, имя учетной записи и т. д.), но в результатах будет выведено отображаемое имя. Если вы являетесь пользователем, введите звездочку (*) без добавлений, чтобы увидеть все доступные значения.

Условие получателя можно использовать только один раз, но условие может содержать несколько значений:

Несколько значений одного условия используют логику OR (например, <recipient1> или <recipient2>). Если получатель соответствует любому из указанных значений, к нему применяется политика.

Различные типы условий используют логику AND. Получатель должен соответствовать всем указанным условиям для применения политики к нему. Например, вы настраиваете условие со следующими значениями:

- Пользователей:

romain@contoso.com - Группы: руководители

Политика применяется только в

romain@contoso.comтом случае, если он также является членом группы руководителей. В противном случае политика к нему не применяется.- Пользователей:

Завершив работу в диалоговом окне Выберите пользователей, которых вы хотите включить , нажмите кнопку Продолжить.

По мере настройки оценки появится диалоговое окно хода выполнения. После завершения настройки нажмите кнопку Готово.

Управление оценкой или пробной версией Defender для Office 365

После настройки оценки или пробной версии в режиме аудита страница оценки Microsoft Defender для Office 365 по адресу https://security.microsoft.com/atpEvaluation является вашим центральным расположением для результатов пробной версии Defender для Office 365 план 2.

На портале Microsoft Defender по адресу https://security.microsoft.comвыберите Электронная почта & политики совместной работы>& правила>Политики> угроз выберите Режим оценки в разделе Другие . Или, чтобы перейти непосредственно на страницу оценки Microsoft Defender для Office 365 , используйте https://security.microsoft.com/atpEvaluation.

Действия, доступные на странице оценки Microsoft Defender для Office 365 , описаны в следующих подразделах.

Управление параметрами оценки

На странице оценки Microsoft Defender для Office 365 выберите https://security.microsoft.com/atpEvaluationУправление параметрами оценки.

Во всплывающем окне Управление параметрами оценки MDO доступны следующие сведения и параметры:

Указывает, включена ли оценка, отображается в верхней части всплывающего окна (оценка включена или выкл. оценка). Эта информация также доступна на странице оценки Microsoft Defender для Office 365 .

Действие

Отключить или Включить позволяет отключить или включить политики оценки.

Отключить или Включить позволяет отключить или включить политики оценки.Сколько дней осталось в оценке, отображается в верхней части всплывающего окна (осталось nn дней).

Раздел Возможности обнаружения. Используйте переключатели, чтобы включить или отключить следующие средства защиты Defender для Office 365:

- Безопасные ссылки

- Безопасные вложения

- Защита от фишинга

Раздел Пользователи, группы и домены . Выберите Изменить пользователей, групп и доменов, чтобы изменить, к кому применяется оценка или пробная версия, как описано выше в разделе Настройка оценки или пробной версии в режиме аудита.

Раздел параметров олицетворения:

Если защита олицетворения не настроена в политике оценки защиты от фишинга, выберите Применить защиту олицетворения , чтобы настроить защиту олицетворения:

- Внутренние и внешние пользователи (отправители) для защиты олицетворения пользователей.

- Личные домены для защиты олицетворения домена.

- Доверенные отправители и домены, которые следует исключить из защиты олицетворения.

Шаги по сути те же, что описаны в разделе олицетворение на шаге 5 статьи Использование портала Microsoft Defender для создания политик защиты от фишинга.

Если защита олицетворения настроена в политике оценки защиты от фишинга, в этом разделе показаны параметры защиты олицетворения для:

- Защита олицетворения пользователя

- Защита олицетворения домена

- Надежные олицетворенные отправители и домены

Чтобы изменить параметры, выберите Изменить параметры олицетворения.

Завершив работу во всплывающем окне Управление параметрами оценки MDO , выберите ![]() Закрыть.

Закрыть.

Преобразование в стандартную защиту

Для оценки или пробной версии можно переключиться из режима аудита (политики оценки) в режим блокировки (стандартная предустановленная политика безопасности) с помощью любого из следующих методов:

- На странице оценки Microsoft Defender для Office 365 выберите Преобразовать в стандартную защиту.

-

Во всплывающем окне Управление параметрами оценки MDO: на странице оценки Microsoft Defender для Office 365 выберите Управление параметрами оценки. Во всплывающем окне сведений выберите

Преобразовать в стандартную защиту.

Преобразовать в стандартную защиту.

После выбора параметра Преобразовать в стандартную защиту прочитайте сведения в открывшемся диалоговом окне и нажмите кнопку Продолжить.

Вы перейдете к мастеру применения стандартной защиты на странице Предустановленные политики безопасности . Список получателей, включенных и исключенных из оценки или пробной версии, копируется в стандартную предустановленную политику безопасности. Дополнительные сведения см . в статье Назначение стандартных и строгих предустановленных политик безопасности пользователям с помощью портала Microsoft Defender.

- Политики безопасности в стандартной предустановленной политике безопасности имеют более высокий приоритет, чем политики оценки. Это означает, что политики в стандартной предустановленной безопасности всегда применяются перед политиками оценки, даже если они присутствуют и включены.

- Нет автоматического способа перехода из режима блокировки в режим аудита. Ниже приведены действия, выполняемые вручную.

Отключите стандартную предустановленную политику безопасности на странице Предустановленные политики безопасности по адресу https://security.microsoft.com/presetSecurityPolicies.

На странице оценки Microsoft Defender для Office 365 по адресу https://security.microsoft.com/atpEvaluationубедитесь, что отображается значение Оценка в.

Если отображается значение Выкл. оценка , выберите Управление параметрами оценки. Во всплывающем окне Управление параметрами оценки MDO выберите

Включить.

Включить.Выберите Управление параметрами оценки , чтобы проверить пользователей, к которым применяется оценка, в разделе Пользователи, группы и домены во всплывающем окне Управление параметрами оценки MDO , которое откроется.

Отчеты об оценке или пробной версии Defender для Office 365

В этом разделе описываются отчеты, доступные в режиме аудита и в режиме блокировки.

Отчеты о режиме блокировки

Специальные отчеты для режима блокировки не создаются, поэтому используйте стандартные отчеты, доступные в Defender для Office 365. В частности, вам нужны отчеты, которые применяются только к функциям Defender для Office 365 (например, безопасные ссылки или безопасные вложения), или отчеты, которые можно фильтровать по обнаружениям Defender для Office 365, как описано в следующем списке.

Представление "Поток почты" для отчета о состоянии потока почты:

- Сообщения, обнаруженные как олицетворение пользователя или олицетворение домена политиками защиты от фишинга, отображаются в блоке олицетворения.

- Сообщения, обнаруженные во время детонации файла или URL-адреса политиками безопасных вложений или политиками безопасных ссылок, отображаются в блоке детонации.

Отчет о состоянии защиты от угроз:

Вы можете отфильтровать многие из представлений в отчете о состоянии защиты от угроз по значению MDOProtected, чтобы увидеть эффекты Defender для Office 365.

Просмотр данных по фишингу электронной почты > и разбивке диаграмм по технологии обнаружения

- Сообщения, обнаруженные кампаниями, отображаются в разделе Кампания.

- Сообщения, обнаруженные безопасными вложениями, отображаются в разделе Детонация файла и репутация детонации файла.

- Сообщения, обнаруженные защитой олицетворения пользователя в политиках защиты от фишинга, отображаются в домене олицетворения, пользователем олицетворения и олицетворением аналитики почтовых ящиков.

- Сообщения, обнаруженные безопасными ссылками, отображаются в поле Детонация URL-адреса и репутация детонации URL-адреса.

-

- Сообщения, обнаруженные кампаниями, отображаются в разделе Кампания.

- Сообщения, обнаруженные безопасными вложениями, отображаются в разделе Детонация файла и репутация детонации файла.

- Сообщения, обнаруженные безопасными ссылками, отображаются в поле Детонация URL-адреса и репутация детонации URL-адреса.

Просмотр данных по спаму по электронной почте > и разбивке диаграмм по технологии обнаружения

Сообщения, обнаруженные безопасными ссылками, отображаются в URL-адресе вредоносной репутации.

Разбивка диаграммы по типу политики

Сообщения, обнаруженные безопасными вложениями, отображаются в разделе Безопасные вложения

Просмотр данных по содержимому > вредоносных программ

Вредоносные файлы , обнаруженные безопасными вложениями для SharePoint, OneDrive и Microsoft Teams, отображаются в детонации MDO.

Отчет "Основные отправители и получатели"

Отображение данных для основных получателей вредоносных программ (MDO) и показать данные для основных получателей фишинга (MDO).

Отчеты для режима аудита

В режиме аудита вы ищете отчеты, в которых отображаются обнаружения политиками оценки, как описано в следующем списке:

На странице Сущности "Электронная почта " на вкладке Анализ отображается следующий баннер со сведениями об обнаружении сообщений для неправильного вложения, URL-адреса нежелательной почты и вредоносных программ, URL-адреса фишинга и сообщений олицетворения , обнаруженных при оценке Defender для Office 365:

Страница оценки Microsoft Defender для Office 365 на странице https://security.microsoft.com/atpEvaluation объединяет обнаружения из стандартных отчетов, доступных в Defender для Office 365. Отчеты на этой странице в основном фильтруются по оценке: да , чтобы показывать обнаружения только политиками оценки, но в большинстве отчетов также используются дополнительные уточняющие фильтры.

По умолчанию в сводном отчете на странице отображаются данные за последние 30 дней, но вы можете отфильтровать диапазон дат, выбрав

30 дней и выбрав следующие дополнительные значения, которые меньше 30 дней:

30 дней и выбрав следующие дополнительные значения, которые меньше 30 дней:- 24 часа

- 7 дней

- 14 дней

- Пользовательский диапазон дат

Фильтр диапазона дат влияет на данные, отображаемые в сводке отчета на странице и в основном отчете при выборе пункта Просмотреть сведения в карточке.

Нажмите кнопку

Скачать , чтобы скачать данные диаграммы в файл .csv.

Скачать , чтобы скачать данные диаграммы в файл .csv.Следующие отчеты на странице оценки Microsoft Defender для Office 365 содержат отфильтрованные сведения из определенных представлений в отчете о состоянии защиты от угроз:

-

Ссылки на электронную почту:

- Представление отчета: просмотр данных по фишингу электронной почты > и разбивка диаграмм по технологии обнаружения

- Фильтры обнаружения : репутация детонации URL-адреса и детонация URL-адреса.

-

Вложения в сообщении электронной почты:

- Представление отчета: просмотр данных по фишингу электронной почты > и разбивка диаграмм по технологии обнаружения

- Фильтры обнаружения : детонация файла и репутация детонации файла.

-

Олицетворение

- Представление отчета: просмотр данных по фишингу электронной почты > и разбивка диаграмм по технологии обнаружения

- Фильтры обнаружения : пользователь олицетворения, домен олицетворения и олицетворение аналитики почтовых ящиков.

-

Ссылки на вложения

- Представление отчета: просмотр данных по вредоносным программам электронной почты > и разбивка диаграмм по технологии обнаружения

- Фильтры обнаружения : детонация URL-адреса и репутация детонации URL-адреса.

-

Внедренные вредоносные программы

- Представление отчета: просмотр данных по вредоносным программам электронной почты > и разбивка диаграмм по технологии обнаружения

- Фильтры обнаружения : детонация файла и репутация детонации файла.

-

Подделанные отправители:

- Представление отчета: просмотр данных по фишингу электронной почты > и разбивка диаграмм по технологии обнаружения

- Фильтры обнаружения : подделка внутри организации, внешний домен Spoof и Spoof DMARC.

-

Ссылки на электронную почту:

Защита от щелчков URL-адресов в режиме реального времени использует действие Просмотр данных по URL-адресу в отчете о защите URL-адресов , отфильтрованном по оценке: Да.

Хотя элемент Просмотр данных по URL-адресу в отчете о защите URL-адресов не отображается на странице оценки Microsoft Defender для Office 365 , его также можно фильтровать по оценке: Да.

Необходимые разрешения

Для настройки оценки или пробной версии Defender для Microsoft 365 в идентификаторе Microsoft Entra требуются следующие разрешения:

- Создание, изменение или удаление оценки или пробной версии. Членство в ролях "Администратор безопасности" или "Глобальный администратор* ".

- Просмотр политик и отчетов оценки в режиме аудита: членство в ролях администратора безопасности или читателя безопасности .

Дополнительные сведения о разрешениях Microsoft Entra на портале Microsoft Defender см. в разделе Роли Microsoft Entra на портале Microsoft Defender.

Важно!

* Корпорация Майкрософт рекомендует использовать роли с наименьшими разрешениями. Использование учетных записей с более низкими разрешениями помогает повысить безопасность организации. Глобальный администратор — это очень привилегированная роль, которая должна быть ограничена сценариями чрезвычайных ситуаций, когда вы не можете использовать существующую роль.

Вопросы и ответы

Вопрос. Нужно ли вручную получать или активировать пробные лицензии?

О: Нет. Пробная версия автоматически подготавливает лицензии Defender для Office 365 (план 2), если они вам нужны, как описано ранее.

Вопрос. Как продлить пробную версию?

О. См. статью Продление пробной версии.

Вопрос. Почему я не вижу вариантов отмены или продления пробной версии?

О. Варианты отмены или продления пробной версии не отображаются, если ваша подписка является частью нового коммерческого интерфейса (NCE). В настоящее время только клиенты с устаревшими подписками могут отменять или продлевать свои пробные версии.

Вопрос. Что происходит с моими данными после истечения срока действия пробной версии?

О. После истечения срока действия пробной версии вы получите доступ к данным пробной версии (данным из функций Defender для Office 365, которых у вас не было ранее) в течение 30 дней. По истечении этого 30-дневного периода все политики и данные, связанные с пробной версией Defender для Office 365, удаляются.

Вопрос. Сколько раз можно использовать пробную версию Defender для Office 365 в моей организации?

О. Не более двух раз. Если срок действия первой пробной версии истек, необходимо подождать не менее 30 дней после истечения срока действия, прежде чем снова зарегистрироваться в пробной версии Defender для Office 365. После второй пробной версии вы не сможете зарегистрироваться в другой пробной версии.

Вопрос. В режиме аудита существуют ли сценарии, в которых Defender для Office 365 работает с сообщениями?

Ответ: Да. Для защиты службы никто из программ или номера SKU не может отключить или обойти действия с сообщениями, которые классифицируются службой как вредоносные программы или фишинг с высокой степенью достоверности.

Вопрос. В каком порядке оцениваются политики?

О. Сведения о предустановленных политиках безопасности и других политиках см. в разделе Порядок приоритета.

Параметры политики, связанные с оценками и пробными версиями Defender для Office 365

Политики в режиме аудита

Предупреждение

Не пытайтесь создать, изменить или удалить отдельные политики безопасности, связанные с оценкой Defender для Office 365. Единственным поддерживаемым способом создания отдельных политик безопасности для оценки является первый запуск оценки или пробной версии в режиме аудита на портале Microsoft Defender.

Как описано ранее, при выборе режима аудита для оценки или пробной версии автоматически создаются политики оценки с необходимыми параметрами для наблюдения за сообщениями, но не для выполнения действий.

Чтобы просмотреть эти политики и их параметры, выполните следующую команду в Exchange Online PowerShell:

Write-Output -InputObject ("`r`n"*3),"Evaluation anti-phishing policy",("-"*79);Get-AntiPhishPolicy | Where-Object -Property RecommendedPolicyType -eq -Value "Evaluation"; Write-Output -InputObject ("`r`n"*3),"Evaluation Safe Attachments policy",("-"*79);Get-SafeAttachmentPolicy | Where-Object -Property RecommendedPolicyType -eq -Value "Evaluation"; Write-Output -InputObject ("`r`n"*3),"Evaluation Safe Links policy",("-"*79);Get-SafeLinksPolicy | Where-Object -Property RecommendedPolicyType -eq -Value "Evaluation"

Параметры также описаны в следующих таблицах.

Параметры политики оценки защиты от фишинга

| Параметр | Значение |

|---|---|

| Name | Политика оценки |

| AdminDisplayName | Политика оценки |

| AuthenticationFailAction | MoveToJmf |

| DmarcQuarantineAction | Quarantine |

| DmarcRejectAction | Отклонение |

| Включено | Верно |

| EnableFirstContactSafetyTips | Неверно |

| EnableMailboxIntelligence | Верно |

| EnableMailboxIntelligenceProtection | Верно |

| EnableOrganizationDomainsProtection | Неверно |

| EnableSimilarDomainsSafetyTips | Неверно |

| EnableSimilarUsersSafetyTips | Неверно |

| EnableSpoofIntelligence | Верно |

| EnableSuspiciousSafetyTip | Неверно |

| EnableTargetedDomainsProtection | Неверно |

| EnableTargetedUserProtection | Неверно |

| EnableUnauthenticatedSender | Верно |

| EnableUnusualCharactersSafetyTips | Неверно |

| EnableViaTag | Верно |

| Исключенные домены | {} |

| ИсключенныеSenders | {} |

| HonorDmarcPolicy | Верно |

| ImpersonationProtectionState | Вручную |

| IsDefault | Неверно |

| MailboxIntelligenceProtectionAction | NoAction |

| MailboxIntelligenceProtectionActionRecipients | {} |

| MailboxIntelligenceQuarantineTag | DefaultFullAccessPolicy |

| PhishThresholdLevel | 1 |

| PolicyTag | пустой |

| RecommendedPolicyType | Evaluation |

| SpoofQuarantineTag | DefaultFullAccessPolicy |

| TargetedDomainActionRecipients | {} |

| TargetedDomainProtectionAction | NoAction |

| TargetedDomainQuarantineTag | DefaultFullAccessPolicy |

| TargetedDomainsToProtect | {} |

| TargetedUserActionRecipients | {} |

| TargetedUserProtectionAction | NoAction |

| TargetedUserQuarantineTag | DefaultFullAccessPolicy |

| TargetedUsersToProtect | {} |

Параметры политики оценки безопасных вложений

| Параметр | Значение |

|---|---|

| Name | Политика оценки |

| Действие | Разрешить |

| ActionOnError | Верно* |

| AdminDisplayName | Политика оценки |

| ConfidenceLevelThreshold | 80 |

| Включение | Верно |

| EnableOrganizationBranding | Неверно |

| IsBuiltInProtection | Неверно |

| IsDefault | Неверно |

| OperationMode | Delay |

| QuarantineTag | AdminOnlyAccessPolicy |

| RecommendedPolicyType | Evaluation |

| Перенаправление | Неверно |

| RedirectAddress | пустой |

| ScanTimeout | 30 |

* Этот параметр устарел и больше не используется.

Параметры политики оценки безопасных связей

| Параметр | Значение |

|---|---|

| Name | Политика оценки |

| AdminDisplayName | Политика оценки |

| AllowClickThrough | Верно |

| CustomNotificationText | пустой |

| DeliverMessageAfterScan | Верно |

| DisableUrlRewrite | Верно |

| DoNotRewriteUrls | {} |

| EnableForInternalSenders | Неверно |

| EnableOrganizationBranding | Неверно |

| EnableSafeLinksForEmail | Верно |

| EnableSafeLinksForOffice | Верно |

| EnableSafeLinksForTeams | Верно |

| IsBuiltInProtection | Неверно |

| LocalizedNotificationTextList | {} |

| RecommendedPolicyType | Evaluation |

| ScanUrls | Верно |

| TrackClicks | Верно |

Использование PowerShell для настройки условий и исключений получателей для оценки или пробной версии в режиме аудита

Правило, связанное с политиками оценки Defender для Office 365, управляет условиями и исключениями получателей в оценке.

Чтобы просмотреть правило, связанное с оценкой, выполните следующую команду в Exchange Online PowerShell:

Get-ATPEvaluationRule

Чтобы использовать Exchange Online PowerShell для изменения того, к кому относится оценка, используйте следующий синтаксис:

Set-ATPEvaluationRule -Identity "Evaluation Rule" -SentTo <"user1","user2",... | $null> -ExceptIfSentTo <"user1","user2",... | $null> -SentToMemberOf <"group1","group2",... | $null> -ExceptIfSentToMemberOf <"group1","group2",... | $null> -RecipientDomainIs <"domain1","domain2",... | $null> -ExceptIfRecipientDomainIs <"domain1","domain2",... | $null>

В этом примере настраиваются исключения из оценки для указанных почтовых ящиков операций безопасности (SecOps).

Set-ATPEvaluationRule -Identity "Evaluation Rule" -ExceptIfSentTo "SecOps1","SecOps2"

Включение или отключение оценки или пробной версии в режиме аудита с помощью PowerShell

Чтобы включить или отключить оценку в режиме аудита, необходимо включить или отключить правило, связанное с оценкой. Значение свойства State правила оценки показывает, включено ли правило или отключено.

Выполните следующую команду, чтобы определить, включена или отключена оценка:

Get-ATPEvaluationRule -Identity "Evaluation Rule" | Format-Table Name,State

Выполните следующую команду, чтобы отключить оценку, если она включена:

Disable-ATPEvaluationRule -Identity "Evaluation Rule"

Выполните следующую команду, чтобы включить оценку, если она отключена:

Enable-ATPEvaluationRule -Identity "Evaluation Rule"

Политики в режиме блокировки

Как описано ранее, политики режима блокировки создаются с помощью стандартного шаблона для предустановленных политик безопасности.

Сведения об использовании Exchange Online PowerShell для просмотра отдельных политик безопасности, связанных со стандартной предустановленной политикой безопасности, а также для просмотра и настройки условий и исключений получателей для предустановленной политики безопасности см. в статье Предустановленные политики безопасности в Exchange Online PowerShell.