Примечание

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Intune политики защиты приложений (APP) — это правила, гарантирующие безопасность данных организации или их хранение в управляемом приложении. Эти политики позволяют управлять доступом к данным и предоставлением общего доступа приложениями на мобильных устройствах. Политика может быть либо правилом, которое применяется, когда пользователь пытается получить доступ или переместить корпоративные данные, либо набором действий, которые запрещено выполнять или которые отслеживаются, когда пользователь работает с приложением. Управляемое приложение в Intune — это защищенное приложение, к которому применяются Intune политики защиты приложений и управляется Intune.

Использование политик защиты приложений Intune имеет несколько преимуществ, включая защиту корпоративных данных на мобильных устройствах без регистрации устройств и управление доступом к данным и их совместное использование приложениями на мобильных устройствах.

Примеры использования политик защиты приложений с Microsoft Intune:

- Требование пин-кода или отпечатка пальца для доступа к корпоративной электронной почте на мобильном устройстве

- Запрет пользователям копировать и вставка корпоративных данных в личные приложения

- Ограничение доступа к корпоративным данным только утвержденным приложениям

Многие приложения для повышения производительности, такие как приложения Microsoft 365 (Office), можно управлять с помощью Intune MAM. См. официальный список общедоступных защищенных приложений Microsoft Intune.

Способы защиты данных приложения

Ваши сотрудники используют мобильные устройства как в личных целях, так и для выполнения рабочих задач. Предоставляя сотрудникам возможности для продуктивной работы, вы желаете предотвратить потерю данных, как намеренную, так и случайную. Вы также хотите защитить корпоративные данные, доступ к которым осуществляется с устройств, которые не управляются вами.

Политики защиты приложений Intune можно использовать независимо от любых решений по управлению мобильными устройствами (MDM). Это позволит защитить данные компании как с регистрацией устройств, так и без нее в решении по управлению устройствами. Внедрив политики уровня приложения, вы можете ограничить доступ к ресурсам организации и оставить данные в поле зрения ИТ-отдела.

Примечание.

Чтобы обеспечить применение политик, рекомендуется использовать условный доступ вместе с Intune политиками защиты приложений.

Политики защиты приложений на устройствах

Политики защиты приложений можно настроить для приложений, выполняющихся на следующих типах устройств:

Устройства, зарегистрированные в Microsoft Intune. Обычно это устройства, принадлежащие компании.

Зарегистрировано в стороннем решении для управления мобильными устройствами (MDM): Эти устройства обычно принадлежат компании.

Примечание.

Политики управления мобильными приложениями не следует использовать со сторонним управлением мобильными приложениями или безопасными решениями контейнеров.

Устройства, не зарегистрированные в каком-либо решении по управлению мобильными устройствами. К этой категории обычно относятся устройства, которые принадлежат сотрудникам и не управляются и не регистрируются в Intune или других решениях MDM.

Важно!

Можно создавать политики управления мобильными приложениями для мобильных приложений Office, которые подключаются к службам Microsoft 365. Вы также можете защитить доступ к локальным почтовым ящикам Exchange, создав политики защиты приложений Intune для Outlook в iOS/iPadOS и Android с гибридной современной проверкой подлинности. Перед использованием этой функции выполните требования к Outlook для iOS/iPadOS и Android. Политики защиты приложений не поддерживаются для других приложений, подключаемым к локальным службам Exchange или SharePoint.

Преимущества использования политик защиты приложений

Ниже перечислены важные преимущества от использования политик защиты приложений.

Защита данных вашей компании на уровне приложений. Так как для управления мобильными приложениями не требуется управление устройствами, вы можете защитить данные организации как на управляемых, так и на неуправляемых устройствах. Управление основано на удостоверении пользователя, что устраняет необходимость в управлении устройствами.

Это позволяет пользователям поддерживать требуемый уровень производительности, а также не применять политики при использовании приложения в личных целях. Политики применяются только в рабочем контексте, позволяя вам защитить данные организации, не затрагивая персональные данные.

Политики защиты приложений обеспечивают наличие защиты на уровне приложения. Например, вы можете:

- требовать ввод ПИН-кода для открытия приложения в рабочем контексте;

- контролировать обмен данными между приложениями;

- предотвращать сохранение данных из корпоративных приложений в личное хранилище.

MDM дополняет MAM в обеспечении защиты устройства. Например, вы можете запросить ПИН-код для доступа к устройству или развернуть на устройстве управляемые приложения. Кроме того, можно развертывать приложения на устройствах с помощью решения MDM, чтобы получить больше возможностей для управления приложениями.

Одновременное использование MDM и политик защиты приложений дает компании дополнительные преимущества. Но компания сама определяет потребность в таких политиках в разных ситуациях. Давайте рассмотрим пример, в котором сотрудник одновременно использует выданный компанией телефон и личный планшет. В этой ситуации телефон компании регистрируется в решении MDM и защищается политиками защиты приложений, а личное устройство только защищается политиками защиты приложений.

Если применить политику MAM для пользователя, не настроив состояние устройства, политика MAM будет применяться на устройстве BYOD и на устройстве под управлением Intune. Вы также можете применять политики MAM на основе состояния управления устройством. Дополнительные сведения см. в статье Целевые политики защиты приложений на основе состояния управления устройствами. При создании политики защиты приложений выберите Нет рядом с полем Назначение для всех типов приложений. Затем выполните одно из следующих действий:

- Примените менее строгую политику MAM к устройствам под управлением Intune и более строгую политику MAM к устройствам, не зарегистрированным в MDM.

- Примените политику MAM только к незарегистрированным устройствам.

Поддерживаемые платформы для политик защиты приложений

В Intune есть ряд возможностей, которые помогут получить нужные приложения на устройствах, на которых вы хотите их запустить. Дополнительные сведения см. в разделе о возможностях управления приложениями в зависимости от платформы.

Поддержка платформы политик защиты приложений Intune согласуется с поддержкой платформы мобильных приложений Office для устройств Android и iOS/iPadOS. Дополнительные сведения см. в разделе о мобильных приложениях на странице системных требований Office.

Кроме того, можно создать политики защиты приложений для устройств Windows. Дополнительные сведения см. в разделе защита приложений интерфейс для устройств Windows.

Важно!

Для получения политики защиты приложений в Android на устройстве необходим Корпоративный портал Intune.

Политики защиты приложений на платформе защиты данных

При настройке политик защиты приложений (APP) доступны различные параметры, которые позволяют организациям адаптировать систему безопасности в соответствии с конкретными потребностями. Однако они могут затруднить выбор параметров политик, необходимых для реализации полного сценария. Чтобы помочь организациям расставить приоритеты в отношении защиты клиентских конечных точек, корпорация Майкрософт представила новую таксономию для платформы защиты данных с APP для управления мобильными приложениями iOS и Android.

Платформа защиты данных c APP разделена на три разных уровня конфигурации, где каждый следующий уровень строится на предыдущем.

- Базовая защита корпоративных данных (уровень 1) обеспечивает защиту приложений с помощью ПИН-кода и шифрования и выполняет операции выборочной очистки. На устройствах Android этот уровень используется для проверки аттестации устройств. Это минимальная конфигурация, которая обеспечивает аналогичное управление защитой данных в политиках почтовых ящиков Exchange Online и предлагает ИТ-специалистам и пользователям возможности APP.

- Расширенная защита корпоративных данных (уровень 2) предоставляет механизмы APP для защиты от утечки данных и поддерживает минимальные требования к ОС. Эта конфигурация подходит большинству пользователей мобильных устройств, обращающихся к рабочим или учебным данным.

- Высокий уровень защиты корпоративных данных (уровень 3) предоставляет механизмы для расширенной защиты данных, улучшенную конфигурацию ПИН-кодов и политики защиты от угроз на мобильных устройствах. Эта конфигурация является рекомендуемой для пользователей, работающих с данными с высоким уровнем риска.

Конкретные рекомендации для каждого уровня конфигурации и минимальный список приложений, защиту которых необходимо обеспечить, см. в статье Использование политик защиты приложений на платформе защиты данных.

Защита данных приложений с помощью политик защиты приложений

Приложения без политик защиты приложений

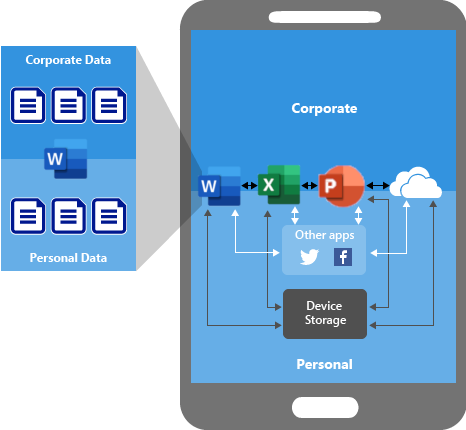

При использовании приложений без ограничений данные компании и личные данные могут смешиваться. Данные компании могут помещаться в такие расположения, как личное хранилище, или передаваться в приложения вне вашего контроля, что приводит к потере данных. Стрелки на приведенной выше схеме показывают неограниченное перемещение данных между приложениями (корпоративными и личными) и из приложений в хранилища.

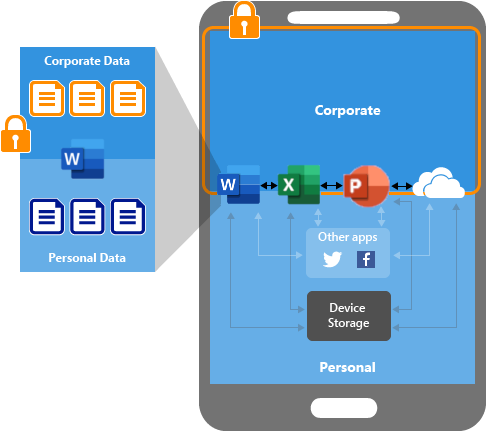

Защита данных с помощью политик защиты приложений

Политики защиты приложений позволяют предотвратить сохранение корпоративных данных в локальные хранилища на устройствах (см. рисунок выше). Вы также можете ограничить перемещение данных в другие приложения, которые не защищены с помощью политик защиты приложений. К параметрам политик защиты приложений можно отнести следующие:

- Политики перемещения данных, такие как Сохранение копий данных организации и Ограничение вырезания, копирования и вставки.

- Параметры политик доступа, такие как Требовать простой ПИН-код для доступа и Блокировать запуск управляемых приложений на устройствах со снятой защитой или с root-доступом.

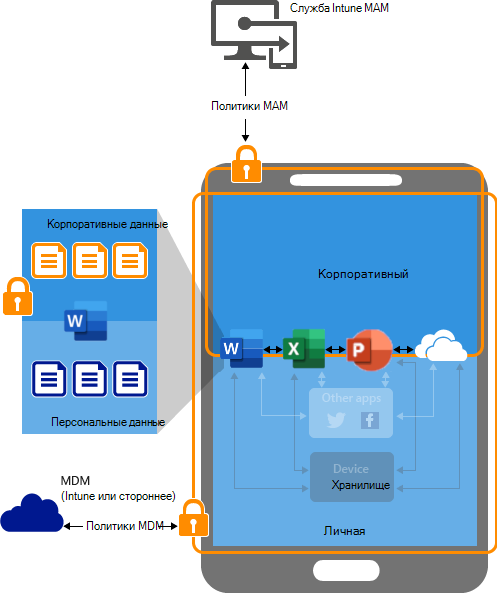

Защита данных с помощью политик защиты приложений на устройствах под управлением решения MDM

На изображении ниже показаны уровни защиты, обеспечиваемые политиками защиты приложений в сочетании с MDM.

Решение MDM полезно следующим:

- регистрирует устройство;

- развертывает приложения на устройстве;

- на постоянной основе обеспечивает управление устройством и его соответствие требованиям.

Политики защиты полезны следующим:

- помогают защитить данные организации от утечки в потребительские приложения и службы;

- применяют ограничения (сохранить как, буфер обмена, ПИН-код и т. д.) к клиентским приложениям;

- удаляют данные компании из приложений без удаления самих приложений с устройства.

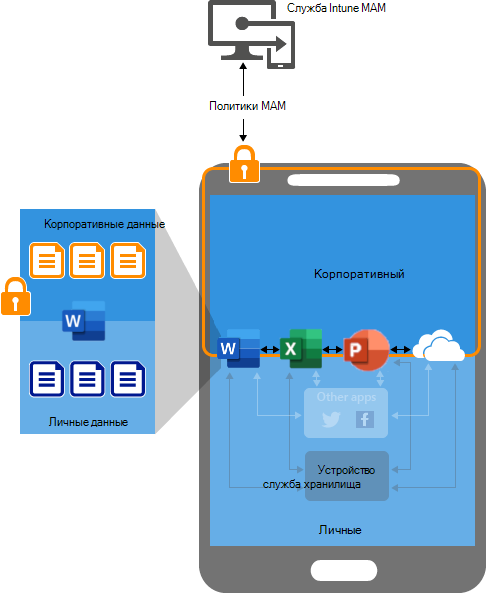

Защита данных с помощью политик защиты данных для устройств без регистрации

На схеме ниже показано, как работают политики защиты данных на уровне приложения без MDM.

Для устройств BYOD, которые не регистрируются ни в каких решениях MDM, политики защиты приложений помогают защитить корпоративные данные на уровне приложения. Но существуют некоторые ограничения, которые следует учитывать:

- Вы не сможете развертывать приложения на устройстве. Конечный пользователь должен получать приложения из Магазина.

- Вы не сможете подготавливать профили сертификатов на этих устройствах.

- Вы не можете подготавливать параметры Wi-Fi и VPN компании на этих устройствах.

Приложения, которыми можно управлять с помощью политик защиты приложений

Любым приложением, которое интегрировано с пакетом SDK для Intune или упаковано с помощью инструмента упаковки для приложений Intune, можно управлять с помощью политик защиты приложений Intune. См. официальный список защищенных приложений Microsoft Intune, которые были созданы с использованием этих средств и являются общедоступными.

Команда разработчиков пакета SDK для Intune активно тестирует и поддерживает поддержку приложений, созданных на собственных платформах Android и iOS/iPadOS (Obj-C, Swift). Хотя некоторые клиенты успешно работали с интеграцией пакета SDK для Intune с другими платформами, такими как React Native и NativeScript, мы не предоставляем явных рекомендаций или подключаемых модулей для разработчиков приложений, использующих другие поддерживаемые платформы.

Требования к пользователю для применения политик защиты приложений

Следующий список содержит требования к пользователям для применения политик защиты к приложению, управляемому Intune.

У конечного пользователя должна быть учетная запись Microsoft Entra. Сведения о создании Intune пользователей в Microsoft Entra ID см. в статье Добавление пользователей и предоставление административных разрешений на Intune.

У пользователя должна быть лицензия на Microsoft Intune, назначенная учетной записи Microsoft Entra. Дополнительные сведения о назначении лицензий Intune пользователям см. в статье Назначение лицензий Intune учетным записям пользователей.

участие в группе безопасности, на которую нацелена политика защиты приложений. Та же политика защиты приложений применяется к определенному приложению, которое используется. защита приложений политики можно создавать и развертывать в Центре администрирования Microsoft Intune. Сейчас группы безопасности можно создавать в Центре администрирования Microsoft 365.

Пользователь должен войти в приложение с помощью учетной записи Microsoft Entra.

политики защита приложений для приложений Microsoft 365 (Office)

Существует несколько дополнительных требований, которые необходимо учитывать при использовании политик защита приложений с приложениями Microsoft 365 (Office).

Важно!

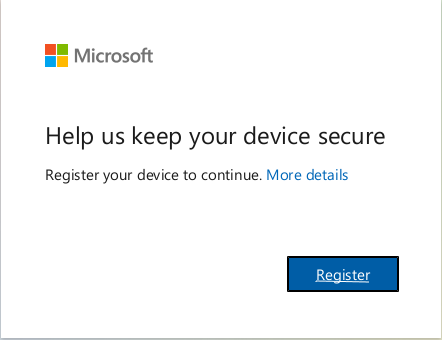

Intune управление мобильными приложениями (MAM) в Android требует Microsoft Entra ID регистрации устройств для приложений Microsoft 365. Чтобы повысить безопасность, устройства Android должны быть зарегистрированы в Microsoft Entra ID, чтобы продолжать получать политику MAM для приложений Microsoft 365.

При доступе к приложениям Microsoft 365, предназначенным для использования политики MAM, пользователям может быть предложено пройти проверку подлинности, если устройство еще не зарегистрировано в Entra ID. Пользователям потребуется пройти проверку подлинности и регистрацию, чтобы получить доступ к приложениям с поддержкой Microsoft 365 MAM.

Если у вас есть политики условного доступа или многофакторная проверка подлинности, устройства уже должны быть зарегистрированы, и пользователи не заметят никаких изменений.

Чтобы просмотреть зарегистрированные устройства, перейдите к отчету Центр администрирования Microsoft Entra>Устройства>всех устройств, выполните фильтрацию по ОС и сортировку по зарегистрировано. Дополнительные сведения см. в статье Управление удостоверениями устройств с помощью Центр администрирования Microsoft Entra.

Мобильное приложение Outlook

Использование мобильного приложения Outlook предусматривает такие дополнительные требования:

На устройстве пользователя должно быть установлено мобильное приложение Outlook.

У пользователя должен быть почтовый ящик microsoft 365 Exchange Online и лицензия, связанные с учетной записью Microsoft Entra.

Примечание.

Мобильное приложение Outlook в настоящее время поддерживает только защиту приложений Intune для Microsoft Exchange Online и Exchange Server с гибридной современной проверкой подлинности и не поддерживает Exchange в Office 365 Dedicated.

Word, Excel и PowerPoint

Дополнительные требования к использованию приложений Word, Excel и PowerPoint:

У конечного пользователя должна быть лицензия на Приложения Microsoft 365 для бизнеса или предприятие, связанное с его Microsoft Entra учетной записью. Подписка должна включать приложения Microsoft 365 на мобильных устройствах и может включать облачную учетную запись хранения с OneDrive для бизнеса. Лицензии Microsoft 365 можно назначить в центре администрирования Microsoft 365, следуя этим инструкциям.

Пользователь должен настроить управляемое расположение с помощью функции настраиваемого сохранения в параметре политики защиты приложения "Сохранение копий корпоративных данных". Например, если управляемое расположение — OneDrive, приложение OneDrive должно быть настроено в приложении Word, Excel или PowerPoint пользователя.

Если управляемое расположение — OneDrive, на приложение должна распространяться политика защиты, развернутая для пользователя.

Примечание.

Мобильные приложения Office сейчас поддерживают только SharePoint Online, но не локальное приложение SharePoint.

Управляемое расположение, необходимое для Office

Для Office требуется управляемое расположение (например, OneDrive). Intune помечает все данные в приложении как корпоративные или личные. Данные считаются корпоративными, если они созданы в корпоративном расположении. Для приложений Microsoft 365 Intune рассматривают следующие бизнес-расположения: электронная почта (Exchange) или облачное хранилище (приложение OneDrive с OneDrive для бизнеса учетной записью).

Skype для бизнеса

Существуют дополнительные требования к использованию Skype для бизнеса. См. требования к лицензии Skype для бизнеса. Сведения о гибридных и локальных конфигурациях Skype для бизнеса (SfB) см. в статье Гибридная современная проверка подлинности для SfB и Exchange предоставляет общедоступную и современную проверку подлинности для SfB OnPrem с Microsoft Entra ID соответственно.

Глобальная политика защиты приложений

Администратор OneDrive может настроить средства управления мобильными приложениями для клиентских приложений OneDrive и SharePoint. Для этого администратору нужно перейти на сайт admin.onedrive.com и выбрать тип доступа Устройство.

С помощью параметров, доступных в консоли администрирования OneDrive, можно настроить специальную политику защиты приложений Intune, которая называется глобальной. Эта политика применяется ко всем пользователям в клиенте. Настроить объекты, для которых она действует, невозможно.

После включения глобальной политики приложения OneDrive и SharePoint для iOS/iPadOS и Android по умолчанию защищаются с использованием выбранных параметров. ИТ-специалист может изменить эту политику в центре администрирования Microsoft Intune, чтобы добавить дополнительные целевые приложения и изменить любой параметр политики.

По умолчанию в каждом клиенте может быть только одна глобальная политика. Вы можете применить интерфейсы API Intune Graph, чтобы создать дополнительные глобальные политики для каждого клиента, но мы не рекомендуем этого делать. Причина заключается в том, что устранение неполадок, возникших в результате реализации дополнительных политик, может представлять сложность.

Несмотря на то что глобальная политика применяется ко всем пользователям в клиенте, она переопределяется стандартной политикой защиты приложений Intune.

Примечание.

Параметры политики в Центре администрирования OneDrive больше не обновляются. вместо этого можно использовать Microsoft Intune. Дополнительные сведения см. в статье Управление доступом к функциям в мобильных приложениях OneDrive и SharePoint.

Функции защиты приложений

Множественная идентификация

Поддержка нескольких удостоверений позволяет приложению работать у разных аудиторий пользователей. Эти аудитории формируют как "корпоративные", так и "частные" пользователи. Рабочие и учебные учетные записи используются "корпоративными" аудиториями, тогда как личные учетные записи будут использоваться для аудиторий потребителей, таких как пользователи Microsoft 365 (Office). Приложение, поддерживающее несколько удостоверений, может быть выпущено в общедоступной версии, где политики защиты приложений применяются только в контексте рабочего и учебного ("корпоративного") использования приложения. Поддержка нескольких удостоверений позволяет пакету SDK для Intune применять политики защиты приложений только к рабочей или учебной учетной записи, используемой для входа в приложение. Если вход в приложение выполнен с помощью личной учетной записи, данные останутся без изменений. Политики защиты приложений можно использовать для предотвращения перемещения данных рабочей или учебной учетной записи в личные учетные записи в приложении с несколькими удостоверениями, личные учетные записи в других приложениях или в личные приложения.

Важно!

Независимо от того, поддерживает ли приложение несколько удостоверений, только одно "корпоративное" удостоверение может иметь политику защиты приложений Intune.

В качестве примера "личного" контекста рассмотрим пользователя, который запускает новый документ в Word. Это считается личным контекстом, поэтому Intune политики защиты приложений не применяются. После сохранения документа в "корпоративной" учетной записи OneDrive он считается "корпоративным" контекстом и применяются политики защиты приложений Intune.

Рассмотрим следующие примеры рабочего (корпоративного) контекста:

- Пользователь запускает приложение OneDrive с рабочей учетной записью. В рабочем контексте он не может перемещать файлы в личное хранилище. Позднее, когда этот пользователь откроет OneDrive с личной учетной записью, он может копировать и перемещать данные из своего личного хранилища OneDrive без ограничений.

- Пользователь создает черновик сообщения электронной почты в приложении Outlook. После ввода темы или текста сообщения пользователь не может сменить рабочий контекст на личный для адреса отправителя, так как тема и текст сообщения защищены политикой Защиты приложений.

Примечание.

Outlook предоставляет объединенное представление электронной почты для личных и корпоративных сообщений. В этом случае приложение Outlook запрашивает ПИН-код для Intune при запуске.

Важно!

Хотя Edge используется в корпоративном контексте, пользователи могут намеренно перемещать файлы OneDrive в рамках этого контекста в неизвестное личное облачное хранилище. Чтобы избежать этого, см. статью Управление веб-сайтами для разрешения отправки файлов и настройка списка разрешенных или заблокированных сайтов для Edge.

ПИН-код для приложения Intune

Персональный идентификационный номер (ПИН-код) — это секретный код, который используется для проверки прав пользователя на доступ к корпоративным данным в приложении.

Приглашение на ввод ПИН-кода

Intune запрашивает ПИН-код для приложения, когда пользователь пытается получить доступ к корпоративным данным. В приложениях с поддержкой нескольких удостоверений, таких как Word, Excel или PowerPoint, пользователю будет предложено ввести ПИН-код при попытке открыть корпоративный документ или файл. В приложениях с одним удостоверением, таких как бизнес-приложения, управляемые с помощью инструмента упаковки для приложений Intune, ПИН-код запрашивается при запуске, так как пакет SDK для Intune знает, что все действия пользователя в приложении считаются "корпоративным" контекстом.

Частота запроса ПИН-кода или корпоративных учетных данных

ИТ-администратор может определить параметр политики Intune защиты приложений Повторно проверьте требования к доступу через (минуты) в Центре администрирования Microsoft Intune. Этот параметр определяет период времени, через который выполняется проверка требования к доступу на устройстве, после чего снова появляется экран приложения с ПИН-кодом или полями для ввода корпоративных учетных данных. Ниже приведены важные сведения о ПИН-коде, которые влияют на то, как часто пользователь будет получать запрос на ввод ПИН-кода:

-

Для удобства ПИН-код является общим для приложений одного издателя.

В iOS/iPadOS один ПИН-код используется во всех приложениях одного издателя. Например, все приложения Майкрософт используют один и тот же ПИН-код. В Android один ПИН-код используется во всех приложениях. -

Поведение параметра Повторная проверка соблюдения требований к доступу через (в минутах) после перезагрузки устройства.

Таймер отслеживает количество минут бездействия, определяющее время для следующего запроса ПИН-кода или корпоративных учетных данных приложения Intune. В iOS/iPadOS перезагрузка устройства не затрагивает таймер. Поэтому перезагрузка устройства не влияет на количество минут, которое пользователь был неактивным в приложении iOS/iPadOS с действующей политикой в отношении ПИН-кодов (или корпоративных учетных записей) Intune. В Android таймер сбрасывается при перезагрузке устройства. Поэтому после перезагрузки устройства приложения Android с действующей политикой в отношении ПИН-кодов (или корпоративных учетных данных) Intune, вероятнее всего, запросят ПИН-код (или корпоративные учетные данные) приложения независимо от значения параметра "Проверять требования доступа повторно через (мин)". -

Последовательный характер таймера, связанного с ПИН-кодом.

Когда введен ПИН-код для доступа к приложению (приложение A) и приложение перешло в активный режим (основной фокус ввода) на устройстве, таймер ПИН сбрасывается. Любое приложение (приложение B), которое использует этот ПИН-код, не запрашивает у пользователя ввод ПИН-кода, так как таймер сброшен. Запрос появится снова, когда будет достигнуто значение параметра "Проверять требования доступа повторно через (мин)".

Для устройств iOS/iPadOS, даже если ПИН-код совместно используется приложениями от разных издателей, запрос будет снова отображаться при повторной проверки требований к доступу после того, как (в минутах) снова будет выполнено значение для приложения, которое не является main фокусом ввода. Например, у пользователя есть приложение A издателя X и приложение B издателя Y, и эти два приложения совместно используют один и тот же ПИН-код. Пользователь работает с приложением A (на переднем плане); приложение B находится в свернутом состоянии. После достижения значения Перепроверять требования доступа через (мин), когда пользователь перейдет к приложению B, потребуется ввести ПИН-код.

Примечание.

Чтобы чаще проверять требования пользователя к доступу (например, запрос НА ПИН-код), особенно для часто используемых приложений, рекомендуется уменьшить значение параметра "Перепроверить требования к доступу после (минут)".

Встроенные ПИН-коды приложений для Outlook и OneDrive

Работа ПИН-кода Intune основана на таймере бездействия (здесь используется значение параметра Проверять требования доступа повторно через (мин)). Таким образом, функция ПИН-кода Intune является независимой от запросов ПИН-кода встроенных приложений для Outlook и OneDrive, которые часто по умолчанию привязаны к запуску приложения. Если пользователь одновременно получает оба запроса на ввод ПИН-кода, ПИН-код Intune должен иметь приоритет.

Безопасность ПИН-кода Intune

ПИН-код предоставляет доступ к корпоративным данным только пользователям с соответствующими полномочиями. Следовательно, чтобы настроить или сбросить ПИН-код для приложения Intune, пользователь должен войти с использованием своей рабочей или учебной учетной записи. Эта проверка подлинности обрабатывается Microsoft Entra ID с помощью безопасного обмена маркерами и не является прозрачной для пакета SDK для Intune. Из соображений безопасности рекомендуется шифровать корпоративные или учебные данные. Шифрование не связано с ПИН-кодом приложения, но является собственной политикой защиты приложений.

Защита от атак методом подбора и ПИН-код Intune

В рамках политики использования ПИН-кода для приложения ИТ-администратор может настроить максимальное число попыток пользователя выполнить проверку подлинности с использованием ПИН-кода, прежде чем приложение будет заблокировано. При достижении этого числа попыток пакет SDK для Intune может удалить корпоративные данные из приложения.

ПИН-код Intune и выборочная очистка

В iOS/iPadOS сведения о ПИН-коде уровня приложения хранятся в цепочке ключей, которая является общей для приложений с одним издателем, например всех собственных приложений Майкрософт. Эти сведения о ПИН-коде также связаны с учетной записью пользователя. Выборочная очистка одного приложения не должна влиять на другое приложение.

Например, ПИН-код, заданный в Outlook для вошедшего в систему пользователя, хранится в общей цепочке ключей. Когда пользователь входит в OneDrive (также опубликован корпорацией Майкрософт), он увидит тот же ПИН-код, что и Outlook, так как он использует тот же общий связка ключей. При выходе из Outlook или очистке пользовательских данных в Outlook пакет SDK для Intune не очищает эти связка ключей, так как OneDrive может по-прежнему использовать этот ПИН-код. Из-за этого выборочные очистки не очищают общий связка ключей, включая ПИН-код. Это поведение остается прежним, даже если на устройстве существует только одно приложение от издателя.

Так как ПИН-код предоставляется приложениям одного издателя, если очистка выполняется в одном приложении, пакет SDK для Intune не знает, есть ли на устройстве другие приложения с тем же издателем. Таким образом, пакет SDK для Intune не очищает ПИН-код, так как он по-прежнему может использоваться для других приложений. Предполагается, что ПИН-код приложения должен очищаться, когда последнее приложение от этого издателя будет в итоге удалено в рамках очистки ОС.

Если вы видите, что ПИН-код очищается на некоторых устройствах, скорее всего, происходит следующее. Так как ПИН-код привязан к удостоверению, если пользователь вошел в систему с другой учетной записью после очистки, ей будет предложено ввести новый ПИН-код. Однако, если он войдет в систему с помощью ранее существующей учетной записи, для входа уже можно будет использовать ПИН-код, сохраненный в цепочке ключей.

Повторная настройка PIN-кода для приложений одного издателя

MAM (в iOS/iPadOS) в настоящее время позволяет использовать ПИН-код на уровне приложения с буквенно-цифровыми и специальными символами (называемыми секретным кодом), что требует участия приложений (например, WXP, Outlook, Managed Browser, Viva Engage) для интеграции пакета SDK для Intune для iOS. Без этого параметры секретного кода не применяются должным образом для целевых приложений. Эта функция была выпущена в пакете SDK для Intune для iOS версии 7.1.12.

Для поддержки этого компонента и обеспечения обратной совместимости с предыдущими версиями пакета SDK Intune для iOS/iPadOS все PIN-коды (и числовые, и секретные коды) в версиях позднее 7.1.12 обрабатываются отдельно от числового PIN-кода в предыдущих версиях пакета SDK. Еще одно изменение было введено в пакет SDK Intune для iOS версии 14.6.0, из-за этого все ПИН-коды в 14.6.0+ обрабатываются отдельно от ПИН-кодов в предыдущих версиях пакета SDK.

Таким образом, если на устройстве есть приложения с пакетом SDK Intune для iOS версий до 7.1.12 AND после версии 7.1.12 от одного издателя (или версий до 14.6.0 и после 14.6.0), ей придется настроить два ПИН-кодов. Два ПИН-кода (для каждого приложения) никак не связаны (т. е. они должны соответствовать политике защиты приложений, применяемой к приложению). Например, пользователь может задать один и тот же PIN-код дважды, только если для приложений A и B настроены одинаковые политики (касающиеся PIN-кода).

Это поведение относится только к PIN-кодам в приложениях iOS/iPadOS с поддержкой управления мобильными приложениями Intune. Со временем, по мере внедрения в приложения более поздних версий пакета SDK Intune для iOS/iPadOS, двукратная установка PIN-кодов станет менее проблематичной. Ниже приведен пример.

Примечание.

Например, один и тот же издатель создал приложение A до выпуска версии 7.1.12 (или 14.6.0), а приложение B создано с помощью версии 7.1.12 (или 14.6.0) или более поздней. Пользователю потребуется задать отдельно PIN-коды для приложений A и B, если оба приложения установлены на устройстве iOS/iPadOS.

Если на устройстве установлено приложение C с пакетом SDK версии 7.1.9 (или 14.5.0), оно будет совместно использовать тот же ПИН-код, что и приложение A.

Приложение D, созданное с 7.1.14 (или 14.6.2), будет использовать тот же ПИН-код, что и приложение B.

Если приложения A и C установлены на одном устройстве, необходимо задать только один PIN-код. То же касается приложений B и D, установленных на одном устройстве.

Шифрование данных приложения

ИТ-администраторы могут развернуть политику защиты приложений, в соответствии с которой данные приложения должны шифроваться. В рамках политики ИТ-администратор также может определить, когда содержимое должно быть зашифровано.

Как выглядит процесс шифрования данных в Intune

Дополнительные сведения о параметрах шифрования в политике защиты приложений см. в статьях Параметры политики защиты мобильных приложений для Android и Параметры политики защиты мобильных приложений для iOS/iPadOS.

Шифруемые данные

В соответствии с политикой защиты приложений, определенной ИТ-администратором, шифруются только те данные, которые отмечены как корпоративные. Данные считаются корпоративными, если они созданы в корпоративном расположении. Для приложений Microsoft 365 Intune рассматривает следующие бизнес-расположения:

- электронная почта (Exchange);

- облачное хранилище (приложение OneDrive с учетной записью OneDrive для бизнеса).

Для бизнес-приложений, управляемых с помощью Intune App Wrapping Tool, все данные считаются корпоративными.

Выборочная очистка

Удаленная очистка данных

В Intune данные приложения можно очистить двумя способами:

- полная очистка устройства;

- выборочная очистка для управления мобильными устройствами;

- выборочная очистка MAM.

Дополнительные сведения об удаленной очистке для MDM см. в статье Удаление устройств путем очистки или прекращения использования. Дополнительные сведения о выборочной очистке с использованием MAM см. в разделе Действие "Прекратить использование" и статье Очистка только корпоративных данных в приложениях, управляемых с помощью Intune.

При полной очистке устройства с него удаляются все данные и параметры пользователя и восстанавливаются заводские настройки. Устройство удаляется из Intune.

Примечание.

Полная очистка устройства и выборочная очистка для MDM может выполняться только на устройствах, зарегистрированных с помощью управления мобильными устройствами Intune (MDM).

Выборочная очистка для управления мобильными устройствами

Сведения об удалении данных организации см. в статье Удаление устройств — прекращение поддержки.

Выборочная очистка для управления мобильными приложениями

При выборочной очистке для управления мобильными приложениями данные приложений компании просто удаляются из приложений. Запрос инициируется с помощью Intune. Сведения об инициации запроса на очистку см. в статье Очистка только корпоративных данных в приложениях, управляемых с помощью Intune.

Если пользователь использует приложение при запуске выборочной очистки, пакет SDK для Intune будет каждые 30 минут проверять наличие запроса на выборочную очистку от службы Intune MAM. Проверка запросов на выборочную очистку также выполняется, когда пользователь впервые запускает приложение и входит с помощью своей рабочей или учебной учетной записи.

Почему локальные службы не поддерживают приложения, защищенные с помощью Intune?

Защита приложений в Intune зависит от соответствия удостоверений пользователя в приложении и в пакете SDK для Intune. Единственный способ обеспечить это — использовать современные средства проверки подлинности. Существуют сценарии, в которых приложения могут работать с локальной конфигурацией, но они не являются ни согласованными, ни гарантированными.

Существует ли безопасный способ открывать веб-ссылки из управляемых приложений?

ИТ-администратор может развернуть и настроить политику защиты приложений для Microsoft Edge (веб-браузера, которым можно легко управлять с помощью Intune). ИТ-администратор может настроить открытие всех веб-ссылок в управляемых приложениях Intune с помощью приложения Managed Browser.

Возможности защиты приложений для устройств iOS

Идентификаторы c отпечатками пальцев или лица для устройства

Политики защиты приложений Intune позволяют контролировать доступ к приложениям только лицензированным пользователям Intune. Одним из способов управления доступом к приложениям является запрос Apple Touch ID или Face ID на поддерживаемых устройствах. Intune реализует поведение, в котором при изменении биометрической базы данных устройства Intune запрашивает у пользователя ПИН-код при достижении следующего значения времени ожидания бездействия. К изменениям биометрических данных относится добавление или удаление отпечатка пальца или изображения лица. Если у пользователя Intune нет ПИН-кода, он должен настроить ПИН-код Intune.

Этот процесс нужен для того, чтобы обеспечить безопасность и защиту данных вашей организации на уровне приложения. Эта функция доступна только для устройств iOS/iPadOS, и для ее работы требуются приложения, интегрированные с пакетом Intune SDK для iOS/iPadOS 9.0.1 или более поздней версии. Интеграция пакета SDK нужна для того, чтобы принудительно применить это поведение для целевых приложений. Такая интеграция происходит регулярно и зависит от сотрудничества команд конкретных приложений. Некоторые приложения, которые участвуют, включают WXP, Outlook, Managed Browser и Viva Engage.

Расширение общего доступа для iOS

Вы можете использовать расширение общего доступа для iOS/iPadOS, чтобы открывать рабочие или учебные данные в неуправляемых приложениях, даже если политика передачи данных установлена в значение Только управляемые приложения или Ни одно из приложений. Intune политика защиты приложений не может управлять расширением общего ресурса iOS/iPadOS без управления устройством. Следовательно, Intune зашифровывает корпоративные данные, прежде чем они будут использоваться за пределами приложения. Это поведение шифрования можно проверить, попытавшись открыть корпоративный файл за пределами управляемого приложения. Такой файл должен быть зашифрован, и его не удастся открыть за пределами управляемого приложения.

Поддержка универсальных ссылок

По умолчанию политики защиты приложений Intune запрещают доступ к содержимому неавторизованного приложения. В iOS/iPadOS есть функции для открытия определенного содержимого или приложений с помощью универсальных ссылок.

Пользователи могут отключить универсальные ссылки приложения, перейдя по ним в Safari и выбрав Открыть в новой вкладке или Открыть. Чтобы использовать универсальные ссылки с Intune политиками защиты приложений, важно повторно включить универсальные ссылки. Пользователю потребуется открытьимя> приложения в< Safari после длительного нажатия соответствующей ссылки. В результате любое дополнительное защищенное приложение будет выполнять маршрутизацию всех универсальных ссылок в защищенное приложение на устройстве.

Несколько параметров доступа для защиты приложений в Intune для одного набора приложений или пользователей

Политики защиты приложений Intune, регламентирующие доступ, применяются к устройствам конечных пользователей в определенном порядке при попытке получить доступ к целевому приложению из корпоративной учетной записи. Как правило, очистка имеет приоритет, далее следует блокировка, а затем нестрогое предупреждение. Например, в случае конкретного пользователя или приложения параметр минимальной версии операционной системы iOS/iPadOS, который предупреждает пользователя о необходимости обновить версию iOS/iPadOS, будет применен после параметра минимальной версии операционной системы iOS/iPadOS, который блокирует доступ. В этом сценарии, когда ИТ-администратор настраивает минимальную версию операционной системы iOS 11.0.0.0, а минимальную версию операционной системы iOS с предупреждением — 11.1.0.0, и устройство пытается получить доступ к приложению, имея версию iOS 10, конечный пользователь будет заблокирован в соответствии с более строгим параметром минимальной версии операционной системы iOS.

При обработке параметров различных типов требование к версии пакета SDK для Intune имеет приоритет, далее следует требование к версии приложения, а затем к версии операционной системы iOS/iPadOS. Далее проверяются предупреждения для всех типов параметров в том же порядке. Рекомендуется настраивать требование к версии пакета SDK для Intune только по указанию от команды разработчиков Intune для важных сценариев блокировки.

Возможности защиты приложений для устройств Android

Примечание.

политики защита приложений (APP) не поддерживаются Intune управляемых выделенных устройств Android Enterprise без режима общего устройства. На этих устройствах требуется Корпоративный портал установка, чтобы политика блокировки приложений действовала без каких-то последствий для пользователя. политики защита приложений поддерживаются на выделенных Intune управляемых устройствах Android Enterprise в режиме общего устройства, а также на устройствах без пользователей AOSP, использующих режим общего устройства.

Устройства Android с Microsoft Teams

Приложение Teams на устройствах Microsoft Teams с Android не поддерживает ПРИЛОЖЕНИЕ (не получает политику через приложение Корпоративный портал). Это означает, что параметры политики защиты приложений не будут применяться к Teams на устройствах Microsoft Teams Android. Если для этих устройств настроены политики защиты приложений, рассмотрите возможность создания группы пользователей Teams устройств и исключите эту группу из родственных политик защиты приложений. Кроме того, рассмотрите возможность изменения политики регистрации Intune, политик условного доступа и политик соответствия требованиям Intune, чтобы их параметры поддерживались. Если вы не можете изменить существующие политики, необходимо настроить фильтры устройств (исключение). Проверьте каждый параметр в существующей конфигурации условного доступа политики соответствия требованиям Intune, чтобы узнать, есть ли у вас неподдерживаемые параметры. Родственные сведения см. в статье Поддерживаемые политики условного доступа и соответствия требованиям устройств Intune для Комнат Microsoft Teams и устройств Teams Android. Сведения о Комнатах Microsoft Teams, см. в разделе Условный доступ и соответствие требованиям Intune для Комнат Microsoft Teams.

Биометрическая проверка подлинности устройства

Для устройств Android, поддерживающих биометрическую проверку подлинности, можно разрешить конечным пользователям использовать для разблокировки отпечаток пальца или распознавание лиц в зависимости от того, что поддерживает устройство Android. Вы можете настроить, могут ли все типы биометрических данных, помимо отпечатков пальцев, использоваться для проверки подлинности. Обратите внимание, что разблокировка с помощью отпечатка пальца или распознавания лиц доступна только для устройств, в которых поддержка этих биометрических способов проверки подлинности заложена изготовителем и которые работают под управлением соответствующей версии Android. Для разблокировки отпечатком пальца требуется Android 6 или более поздней версии, а для распознавания лиц требуется Android 10 или более поздней версии.

Приложение "Корпоративный портал" и защита приложений Intune

Большинство функций защиты приложений встроены в приложение корпоративного портала. Регистрация устройства не требуется*, хотя приложение Корпоративный портал всегда требуется. Для управления мобильными приложений (MAM) на устройстве конечного пользователя должно быть установлено приложение "Корпоративный портал".

Несколько параметров доступа для защиты приложений в Intune для одного набора приложений или пользователей

Политики защиты приложений Intune, регламентирующие доступ, применяются к устройствам конечных пользователей в определенном порядке при попытке получить доступ к целевому приложению из корпоративной учетной записи. Как правило, блок имеет приоритет, а затем предупреждение о пренебрежимом. Например, в случае конкретного пользователя или приложения параметр минимальной версии исправления Android, который предупреждает пользователя о необходимости выполнить обновление, будет применен после параметра минимальной версии исправления Android, который блокирует доступ. В этом сценарии, когда ИТ-администратор настраивает минимальную версию исправления Android 2018-03-01, а минимальную версию исправления с предупреждением — 2018-02-01, и устройство пытается получить доступ к приложению, имея версию исправления 2018-01-01, конечный пользователь будет заблокирован в соответствии с более строгим параметром минимальной версии исправления Android.

При работе с различными типами параметров приоритет будет иметь требование к версии приложения, за которым следует требование к версии операционной системы Android и требование к версии исправлений Android. Затем все предупреждения проверяются для всех типов параметров в одном порядке.

Intune политики защиты приложений и проверка целостности устройств Google Play для устройств Android

Intune политики защиты приложений предоставляют администраторам возможность требовать, чтобы устройства конечных пользователей передавали проверка целостности устройств Google Play для устройств Android. ИТ-администратор будет получать новое определение Google Play через интервал, заданный службой Intune. Частота выполнения вызова службы регулируется из-за нагрузки, поэтому это значение сохраняется внутри и не настраивается. Любое действие, настроенное ИТ-администратором для параметра целостности устройства Google, будет выполняться на основе последнего результата, сообщаемого службе Intune во время условного запуска. Если данных нет, доступ будет разрешен в зависимости от отсутствия других проверок условного запуска, и служба Google Play "округление" для определения результатов аттестации начнется во внутренней части и предложит пользователю асинхронно, если устройство завершилось сбоем. Если есть устаревшие данные, доступ будет заблокирован или разрешен в зависимости от последнего сообщаемого результата, и аналогичным образом начнется цикл службы Google Play для определения результатов аттестации и асинхронно запрашивает пользователя в случае сбоя устройства.

Политики защиты приложений Intune и API проверки приложений Google для устройств Android

Политики защиты приложений Intune позволяют администраторам требовать, чтобы устройства конечных пользователей отправляли сигналы через API проверки приложений Google для устройств Android. Инструкции по выполнению этой задачи могут слегка различаться в зависимости от используемого устройства. Общий процесс включает в себя переход в Google Play Store, затем щелчок "Мои приложения & игры", щелкнув результат последнего сканирования приложения, который приведет вас к меню Play Protect. Переключатель Проверять устройство на наличие угроз безопасности должен быть переведен в положение "Вкл".

API целостности Google Play

Intune использует API-интерфейсы google Play Integrity для добавления в существующие проверки обнаружения корней для незарегистрированных устройств. Компания Google разработала и поддерживала этот набор API для приложений Android, которые будут применяться, если они не хотят, чтобы их приложения запускались на устройствах с привилегированным доступом. Эта возможность реализована, к примеру, в приложениях Android Pay. Хотя Google не делится всей информацией о проверках обнаружения корней, которые происходят, мы ожидаем, что эти API-интерфейсы будут обнаруживать пользователей, которые укореняют свои устройства. Таким пользователям можно будет запрещать доступ либо можно будет удалять их корпоративные учетные записи из приложений с действующими политиками. Проверка базовой целостности дает представление об общей целостности устройства. Проверку базовой целостности не проходят устройства с root-доступом, эмуляторы, виртуальные устройства и устройства с признаками несанкционированного доступа. Проверка базовой целостности и сертифицированных устройств дает представление о совместимости устройства со службами Google. Эту проверку могут пройти только неизмененные устройства, сертифицированные корпорацией Google. К устройствам, которые не смогут пройти проверку, относятся следующие:

- устройства, которые не прошли проверку базовой целостности;

- устройства с разблокированным загрузчиком;

- устройства с пользовательским образом системы или диском;

- устройства, для которых производитель не подал заявку на сертификацию или которые не прошли сертификацию Google;

- устройства с образом системы, созданным непосредственно из исходных файлов программы Android с открытым исходным кодом;

- устройства с образом системы для предварительной бета-версии или версии для разработчиков.

Технические сведения см. в документации Google по API целостности Google Play .

Настройка вердикта о целостности воспроизведения и параметр "устройства со снятой защитой или корневым доступом"

Вердикт о целостности воспроизведения требует, чтобы конечный пользователь был в сети, по крайней мере в течение времени выполнения "обхода" для определения результатов аттестации. Даже если пользователь находится вне сети, ИТ-администратор может принудительно применить параметр Устройства со снятой защитой или с административным доступом. При этом, если конечный пользователь находился вне сети слишком долго, начинает действовать значение льготного периода автономности: по достижении этого значения таймера доступ к рабочим или учебным данным блокируется до установки сетевого подключения. При включении обоих параметров реализуется многоуровневый подход к обеспечению безопасности и работоспособности устройств конечных пользователей, что очень важно при доступе к рабочим или учебным данным с мобильных устройств.

API защиты Google Play и Сервисы Google Play

Для правильной работы параметров политики защиты приложений, использующих API-интерфейсы Google Play Защита, требуются Сервисы Google Play. Как вердикт о целостности воспроизведения, так и проверка угроз в приложениях требуют правильной работы определенной Google версией Служб Google Play. Так как это параметры, которые попадают в область безопасности, конечный пользователь будет заблокирован, если он был ориентирован на эти параметры и не соответствует соответствующей версии Служб Google Play или не имеет доступа к Службам Google Play.

защита приложений интерфейс для устройств с Windows

Существует две категории параметров политики: защита данных и проверка работоспособности. Термин приложение, управляемое политикой , относится к приложениям, настроенным с помощью политик защиты приложений.

Защита данных

Параметры защиты данных влияют на данные и контекст организации. Как администратор, вы можете управлять перемещением данных в контекст защиты организации и из него. Контекст организации определяется документами, службами и сайтами, к которым обращается указанная учетная запись организации. Следующие параметры политики помогают управлять внешними данными, полученными в контексте организации, и данными организации, отправляемыми из контекста организации.

Проверки работоспособности

Проверки работоспособности позволяют настроить возможности условного запуска. Для этого необходимо задать условия проверка работоспособности для политики защиты приложений. Выберите параметр и введите значение , которое должно соответствовать пользователям для доступа к данным организации. Затем выберите действие , которое нужно выполнить, если пользователи не соответствуют вашим условным требованиям. В некоторых случаях для одного параметра можно настроить несколько действий.

Дальнейшие действия

Как создавать и назначать политики защиты приложений с помощью Microsoft Intune

Параметры политики защиты приложений Android в Microsoft Intune