Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Многие организации используют решения платформы разведки угроз (TIP) для агрегирования потоков разведывательной информации из различных источников. Из агрегированного потока данных данные курируются для применения к решениям безопасности, таким как сетевые устройства, решения EDR/XDR или системы управления безопасностью и событиями (SIEM), такие как Microsoft Sentinel. Отраслевый стандарт для описания информации о кибертреате называется "Структурированное выражение информации об угрозах" или STIX. Используя API отправки, поддерживающий объекты STIX, вы используете более экспрессивный способ импорта аналитики угроз в Microsoft Sentinel.

API загрузки передает информацию об угрозах в Microsoft Sentinel без необходимости использования соединителя данных. В этой статье описывается, что нужно для подключения. Дополнительные подробности об API см. в справочном документе API загрузки Microsoft Sentinel.

Дополнительные сведения об аналитике угроз см. в статье "Аналитика угроз".

Внимание

API отправки аналитики угроз Microsoft Sentinel находится в предварительной версии. Дополнительные условия использования для предварительных версий Microsoft Azure см. в дополнительных юридических терминах, применимых к функциям Azure, которые находятся в бета-версии, предварительной версии или в противном случае еще не выпущены в общую доступность.

После 31 марта 2027 г. Microsoft Sentinel больше не будет поддерживаться на портале Azure и будет доступен только на портале Microsoft Defender. Все клиенты, использующие Microsoft Sentinel на портале Azure, будут перенаправлены на портал Defender и будут использовать Microsoft Sentinel только на портале Defender. Начиная с июля 2025 года многие новые клиенты автоматически подключены и перенаправляются на портал Defender.

Если вы по-прежнему используете Microsoft Sentinel на портале Azure, рекомендуется приступить к планированию перехода на портал Defender , чтобы обеспечить плавный переход и воспользоваться всеми преимуществами унифицированных операций безопасности, предлагаемых Microsoft Defender. Дополнительные сведения см. в статье " Время перемещения: выход из эксплуатации портала Azure Microsoft Sentinel" для повышения безопасности.

Примечание.

Сведения о доступности функций в облаках для государственных организаций США см. в таблицах Microsoft Sentinel в статье Доступность функций для клиентов облаков для государственных организаций США.

Предварительные требования

- Для хранения объектов STIX в аналитике угроз вам необходимо иметь разрешения на чтение и запись в рабочей области Microsoft Sentinel.

- Необходимо зарегистрировать приложение Microsoft Entra.

- Приложению Microsoft Entra должен быть предоставлен доступ к роли соучастника Microsoft Sentinel на уровне рабочей области.

Инструкции

Выполните следующие действия, чтобы импортировать объекты STIX анализа угроз в Microsoft Sentinel из интегрированного решения TIP или пользовательского решения анализа угроз:

- Зарегистрируйте приложение Microsoft Entra и запишите его идентификатор приложения.

- Создайте и запишите секрет клиента для приложения Microsoft Entra.

- Назначьте приложению Microsoft Entra роль участника Microsoft Sentinel или эквивалентную.

- Настройте решение TIP или пользовательское приложение.

Регистрация приложения Microsoft Entra

Разрешения по умолчанию для роли пользователя позволяют пользователям создавать регистрации приложений. Если этот параметр был переключлен на No, необходимо разрешение на управление приложениями в Microsoft Entra. Любые из следующих ролей Microsoft Entra включают необходимые разрешения:

- Администратор приложений

- Разработчик приложений

- Администратор облачных приложений

Дополнительные сведения о регистрации приложения Microsoft Entra см. в разделе "Регистрация приложения".

После регистрации приложения запишите его идентификатор приложения (клиента) на вкладке обзора приложения.

Назначение роли для приложения

API загрузки выполняет прием объектов индикаторов угроз на уровне рабочей области и требует роли вкладчика Microsoft Sentinel.

В портале Azure перейдите в рабочие области Log Analytics.

Выберите Управление доступом (IAM).

Выберите Добавить>Добавить назначение ролей.

На вкладке "Роль" выберите роль участника Microsoft Sentinel и нажмите кнопку "Далее".

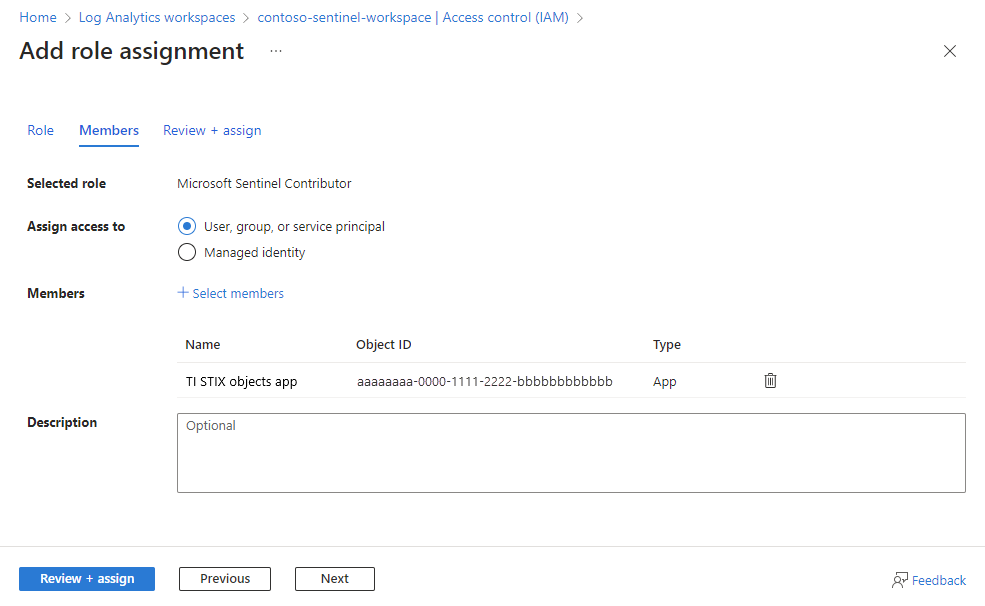

На вкладке "Участники" выберите Назначить доступ к>пользователю, группе или субъекту-службе.

Выберите участников. По умолчанию приложения Microsoft Entra не отображаются в доступных параметрах. Чтобы найти приложение, найдите его по имени.

Выберите Проверить + назначить.

Дополнительные сведения о назначении ролей приложениям см. в статье "Назначение роли приложению".

Настройка решения платформы аналитики угроз или пользовательского приложения

Для интерфейса отправки API требуются следующие сведения о конфигурации:

- Идентификатор приложения (клиент)

- Токен доступа Microsoft Entra с аутентификацией OAuth 2.0

- Идентификатор рабочей области Microsoft Sentinel

Введите эти значения в конфигурацию интегрированной платформы информационной безопасности или пользовательского решения, где требуется.

- Отправьте информацию об угрозах в API загрузки. Дополнительные сведения см. в разделе API отправки Microsoft Sentinel.

- Через несколько минут объекты аналитики угроз должны начать поступать в рабочую область Microsoft Sentinel. Найдите новые объекты STIX на странице аналитики угроз, которая доступна в меню Microsoft Sentinel.

Связанный контент

В этой статье вы узнали, как подключить ваш TIP к Microsoft Sentinel. Дополнительные сведения об использовании аналитики угроз в Microsoft Sentinel см. в следующих статьях:

- Общие сведения об аналитике угроз.

- Работайте с индикаторами угроз в Microsoft Sentinel.

- Начните обнаруживать угрозы с помощью встроенных или настраиваемых правил аналитики в Microsoft Sentinel.