Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Microsoft Sentinel — это облачное решение для управления безопасностью и событиями (SIEM), которое может получать, курировать и управлять аналитикой угроз из многочисленных источников.

Внимание

После 31 марта 2027 г. Microsoft Sentinel больше не будет поддерживаться на портале Azure и будет доступен только на портале Microsoft Defender. Все клиенты, использующие Microsoft Sentinel на портале Azure, будут перенаправлены на портал Defender и будут использовать Microsoft Sentinel только на портале Defender.

Если вы по-прежнему используете Microsoft Sentinel на портале Azure, рекомендуется приступить к планированию перехода на портал Defender , чтобы обеспечить плавный переход и воспользоваться всеми преимуществами унифицированных операций безопасности, предлагаемых Microsoft Defender.

Введение в аналитику угроз

Аналитика кибербезопасности (CTI) — это информация, описывающая существующие или потенциальные угрозы для систем и пользователей. Эта разведка принимает множество форм, таких как письменные отчеты, которые подробно описывают мотивы конкретного субъекта угроз, инфраструктуру и методы. Это также могут быть конкретные наблюдения за IP-адресами, доменами, хэшами файлов и другими артефактами, связанными с известными кибер-угрозами.

Организации используют CTI для предоставления важного контекста необычной деятельности, чтобы сотрудники службы безопасности могли быстро принять меры для защиты своих людей, информации и ресурсов. Вы можете получить информацию о CTI из множества источников, таких как:

- Потоки данных с открытым исходным кодом

- Сообщества по обмену аналитикой угроз

- Каналы коммерческой информации

- Локальная разведка, собранная в ходе расследований безопасности в организации

Для решений SIEM, таких как Microsoft Sentinel, наиболее распространенные формы CTI являются индикаторами угроз, которые также называются индикаторами компрометации (IOCs) или индикаторами атаки. Индикаторы угроз — это данные, которые связывают наблюдаемые артефакты, такие как URL-адреса, хэши файлов или IP-адреса, с известными действиями угроз, такими как фишинг, ботнеты или вредоносное ПО. Эта форма аналитики угроз часто называется тактической аналитикой угроз. Она применяется к продуктам безопасности и автоматизации в большом масштабе для обнаружения потенциальных угроз организации и защиты от них.

Другой аспект разведки угроз представляет собой злоумышленников, их методы, тактику и процедуры (методы, тактика и процедуры), их инфраструктуру и личности их жертв. Microsoft Sentinel поддерживает управление этими аспектами вместе с IOCs, выраженных с помощью стандарта с открытым кодом для обмена CTI, известного как структурированная модель представления информации об угрозах (STIX). Аналитика угроз, выраженная как объекты STIX, улучшает взаимодействие и позволяет организациям более эффективно охотиться. Используйте объекты STIX аналитики угроз в Microsoft Sentinel, чтобы обнаружить вредоносные действия, наблюдаемые в вашей среде, и предоставить полный контекст атаки для информирования о решениях реагирования.

В следующей таблице описаны действия, необходимые для максимальной интеграции аналитики угроз (TI) в Microsoft Sentinel:

| Действие | Описание |

|---|---|

| Хранение аналитики угроз в рабочей области Microsoft Sentinel |

|

| Управление аналитикой угроз |

|

| Использование аналитики угроз |

|

Аналитика угроз также предоставляет полезный контекст в других интерфейсах Microsoft Sentinel, таких как записные книжки. Дополнительные сведения см. в статье "Начало работы с записными книжками" и MSTICPy.

Примечание.

Информацию о доступности функций в облаках для государственных организаций США см. в таблицах Microsoft Sentinel в разделе Доступность облачных функций для клиентов государственных организаций США.

Импорт и подключение аналитики угроз

Большинство разведданных об угрозах импортируется через коннекторы данных или API. Настройте правила инжеста для коннекторов данных, чтобы снизить шум и убедиться, что информационные потоки оптимизированы. Ниже приведены решения, доступные для Microsoft Sentinel.

- Соединитель данных Microsoft Defender Threat Intelligence для получения аналитики угроз Microsoft

- Разведка угроз - TAXII соединитель данных для стандартных потоков данных STIX/TAXII

- API загрузки данных об угрозах для интегрированных и курируемых потоков TI с использованием REST API для подключения (соединитель данных не требуется)

- Соединитель данных платформы аналитики угроз также подключает веб-каналы TI с помощью устаревшего REST API, но находится на пути к отключению

Используйте эти решения в любом сочетании в зависимости от того, где ваша организация использует аналитику угроз. Все эти соединители данных доступны в Центре контента в рамках решения аналитики угроз . Дополнительную информацию об этом решении см. в разделе Azure Marketplace под названием Threat Intelligence.

Кроме того, ознакомьтесь с этим каталогом интеграции аналитики угроз , доступных в Microsoft Sentinel.

Добавьте информацию об угрозах в Microsoft Sentinel с помощью коннектора данных Defender Threat Intelligence

Используйте общедоступные, открытые и высокоточные индикаторы компрометации, созданные с помощью аналитики угроз Defender, в вашей рабочей области Microsoft Sentinel с помощью соединителей данных аналитики угроз Defender. С помощью простой настройки одним щелчком используйте аналитику угроз со стандартных и премиум-соединителей данных Аналитики угроз Defender для мониторинга, оповещения и охоты.

Доступны две версии соединителя данных: стандартный и премиум. Существует также свободно доступное правило аналитики угроз от Defender Threat Intelligence, которое дает пример того, что предоставляет премиум-версия соединителя данных аналитики угроз Defender. Однако при использовании аналитики сопоставления в вашу среду поступают только те индикаторы, которые соответствуют правилу.

Премиальный коннектор данных Defender Threat Intelligence принимает обогащённую Microsoft информацию с открытым исходным кодом и отобранные IOC от Microsoft. Эти функции уровня "Премиум" позволяют анализировать больше источников данных с большей гибкостью и пониманием этой аналитики угроз. Ниже приведена таблица, показывающая, что ожидать при лицензировании и включении версии premium.

| Бесплатно | Премия |

|---|---|

| Общедоступные операции ввода-вывода | |

| Аналитика с открытым кодом (OSINT) | |

| Операции ввода-вывода Майкрософт | |

| ОСИНТ, усовершенствованный Microsoft |

Дополнительные сведения см. в следующих статьях:

- Чтобы узнать, как получить лицензию уровня "Премиум" и изучить все различия между стандартными и премиум-версиями, ознакомьтесь с лицензиями Defender Threat Intelligence.

- Дополнительные сведения о бесплатных возможностях аналитики угроз Defender см. в статье «Знакомство с бесплатным интерфейсом аналитики угроз Defender для Microsoft Defender XDR».

- Сведения о том, как включить аналитику угроз Defender и соединители данных аналитики угроз Premium Defender, см. в статье "Включить соединитель данных аналитики угроз Defender".

- Дополнительные сведения о сопоставлении аналитики см. в статье "Использование аналитики сопоставления" для обнаружения угроз.

Добавьте информацию об угрозах в Microsoft Sentinel через API загрузки

Многие организации используют решения платформы анализа угроз (TIP) для сборки и анализа потоков индикаторов угроз из различных источников. Из агрегированного источника данные обрабатываются для использования в решениях по обеспечению безопасности, таких как сетевые устройства, решения EDR/XDR или SIEM-системы, такие как Microsoft Sentinel. С помощью API отправки эти решения можно использовать для импорта объектов STIX аналитики угроз в Microsoft Sentinel.

Новый API отправки не требует соединителя данных и предлагает следующие улучшения:

- Поля индикатора угроз основаны на стандартизованном формате STIX.

- Для приложения Microsoft Entra требуется роль участника Microsoft Sentinel.

- Точка запроса API ограничена на уровне рабочего пространства. Необходимые разрешения для приложения Microsoft Entra позволяют гибко назначать доступ на уровне рабочей области.

Дополнительные сведения см. в статье "Подключение платформы аналитики угроз с помощью upload API".

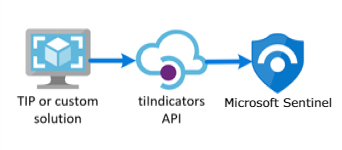

Добавление аналитики угроз в Microsoft Sentinel с помощью соединителя данных платформы аналитики угроз

Примечание.

Этот соединитель данных устарел.

Так же, как и API для загрузки, соединитель данных платформы анализа угроз использует API, который позволяет вашей платформе анализа угроз (TIP) или пользовательскому решению отправлять аналитику угроз в Microsoft Sentinel. Однако этот соединитель данных ограничен только индикаторами и не рекомендуется. Воспользуйтесь преимуществами оптимизаций, которые предлагает API загрузки.

Соединитель данных TIP использует API Microsoft Graph Security tiIndicators, который не поддерживает другие объекты STIX. Используйте его с любым пользовательским TIP, который взаимодействует с API tiIndicators для отправки индикаторов в Microsoft Sentinel (и другие решения безопасности Microsoft, такие как Defender XDR).

Дополнительные сведения о решениях TIP, интегрированных с Microsoft Sentinel, см. в статье "Интегрированные продукты платформы аналитики угроз". Дополнительные сведения см. в статье "Подключение платформы аналитики угроз" к Microsoft Sentinel.

Добавьте разведданные об угрозах в Microsoft Sentinel с помощью соединителя данных Threat Intelligence - TAXII

Самым широко принятым отраслевым стандартом для передачи аналитики угроз является сочетание формата данных STIX и протокола TAXII. Если ваша организация получает аналитику угроз от решений, поддерживающих текущую версию STIX/TAXII (2.0 или 2.1), используйте соединитель данных Threat Intelligence — TAXII для переноса аналитики угроз в Microsoft Sentinel. С помощью соединителя данных TAXII Microsoft Sentinel имеет встроенный клиент TAXII, который импортирует аналитику угроз с серверов TAXII 2.x.

Чтобы импортировать аналитику угроз с форматированием STIX в Microsoft Sentinel с сервера TAXII:

- Получите корневой и коллекционный идентификатор API сервера TAXII.

- Включите соединитель данных Threat Intelligence - TAXII в Microsoft Sentinel.

Дополнительные сведения см. в разделе "Подключение Microsoft Sentinel к каналам аналитики угроз STIX/TAXII".

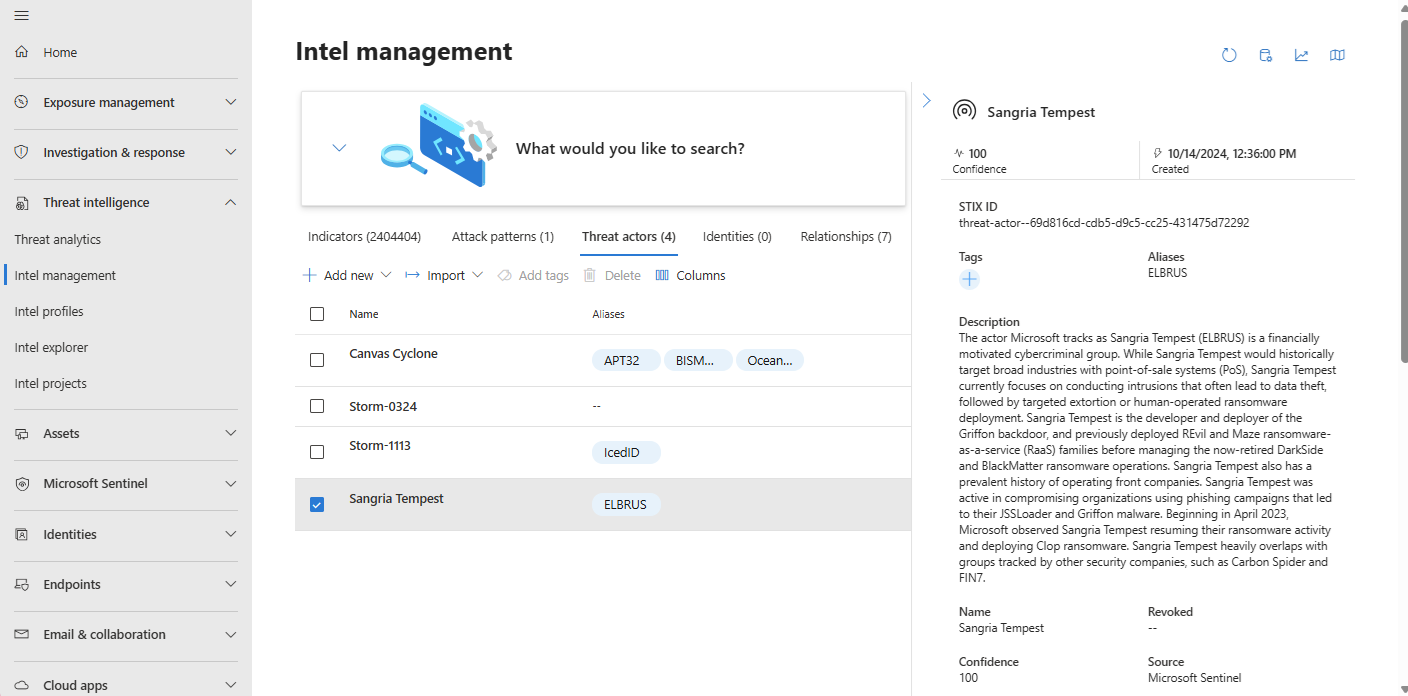

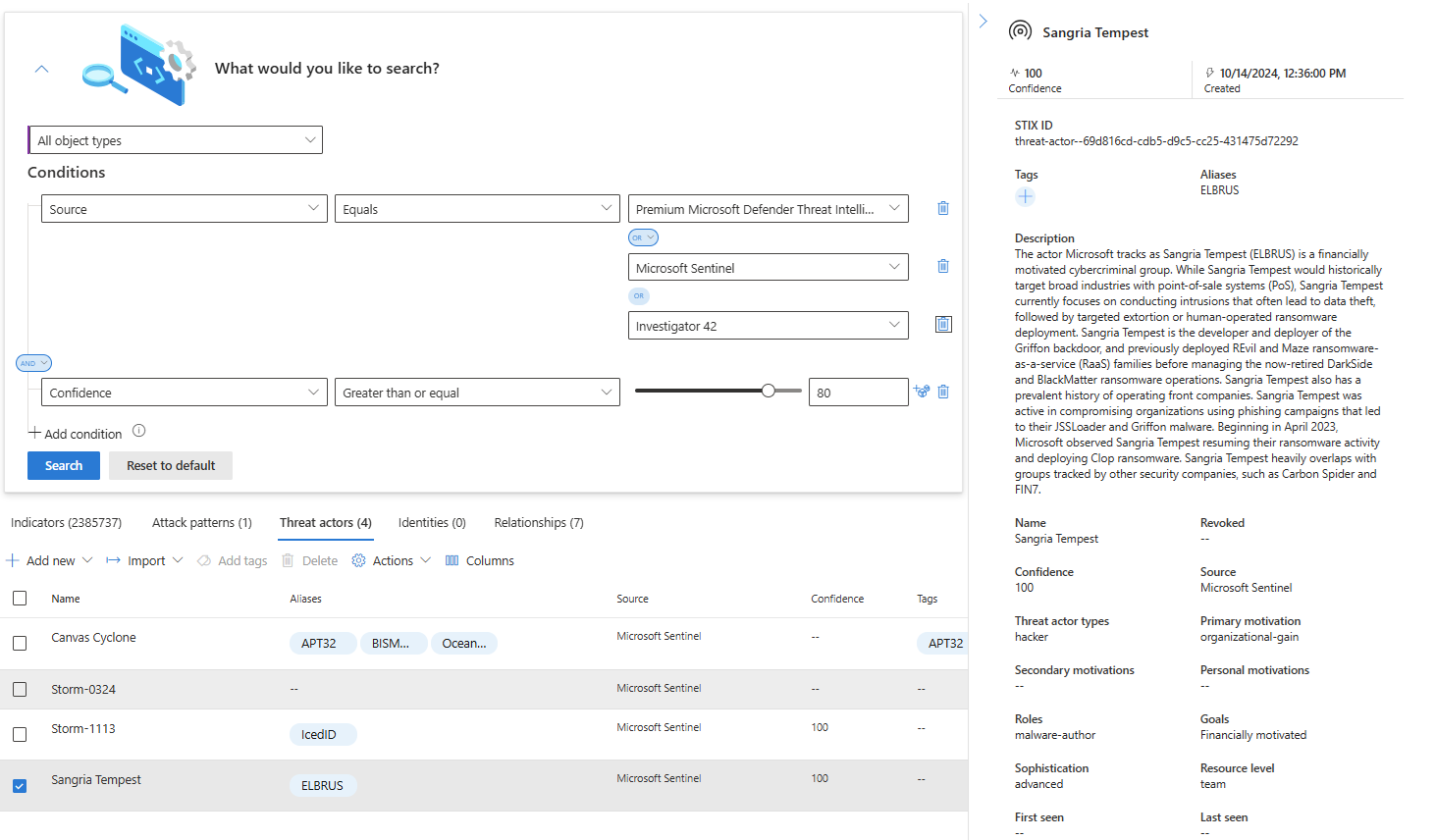

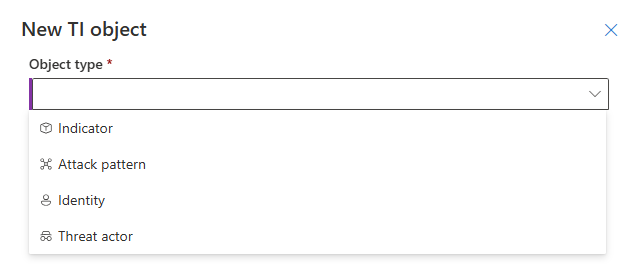

Создание аналитики угроз и управление ими

Аналитика угроз, на базе Microsoft Sentinel, управляется рядом с Microsoft Defender Threat Intelligence (MDTI) и Аналитикой угроз на портале Microsoft Defender.

Примечание.

Вы по-прежнему обращаетесь к аналитике угроз на портале Azure из Microsoft Sentinel>Управление угрозами>Аналитика угроз.

Две наиболее распространенные задачи аналитики угроз создают новую аналитику угроз, связанную с исследованиями безопасности и добавлением тегов. Интерфейс управления упрощает ручной процесс сбора отдельных разведданных об угрозах с помощью нескольких ключевых функций.

- Настройте правила поглощения для оптимизации информации об угрозах из источников подключаемых модулей данных.

- Определите связи при создании новых объектов STIX.

- Используйте построитель связей для управления существующими TI.

- Скопируйте общие метаданные из нового или существующего объекта TI с помощью функции дубликата.

- Добавление произвольных тегов к объектам с помощью множественного выбора.

Следующие объекты STIX доступны в Microsoft Sentinel:

| Объект STIX | Описание |

|---|---|

| Субъект угроз | От начинающих хакеров до государств, объекты операторов угроз описывают мотивации, уровень мастерства и ресурсы. |

| Шаблон атаки | Также известны как методы, тактика и процедуры, шаблоны атак описывают конкретный компонент атаки и этап MITRE ATT&CK, на котором он используется. |

| Индикатор |

Domain name, URL, IPv4 address, IPv6 address, File hashes, , и X509 certificates используются для проверки подлинности идентификации устройств и серверов для безопасного обмена данными через Интернет.

JA3 отпечатки пальцев — это уникальные идентификаторы, формируемые при рукопожатии TLS/SSL. Они помогают определить определенные приложения и средства, используемые в сетевом трафике, что упрощает обнаружение отпечатков пальцев вредоносных действийJA3S , расширяя возможности JA3, также включая характеристики конкретного сервера в процессе отпечатков пальцев. Это расширение обеспечивает более комплексное представление сетевого трафика и помогает выявлять как клиентские, так и серверные угрозы.

User agents укажите сведения о клиентском программном обеспечении, выполняющего запросы к серверу, например браузере или операционной системе. Они полезны при идентификации и профилировании устройств и приложений, обращаюющихся к сети. |

| Идентичность | Описать жертв, организаций и других групп или отдельных лиц вместе с бизнес-секторами, наиболее тесно связанными с ними. |

| Связь | Потоки, которые подключают аналитику угроз, помогая выполнять подключения между разрознанными сигналами и точками данных, описываются с помощью связей. |

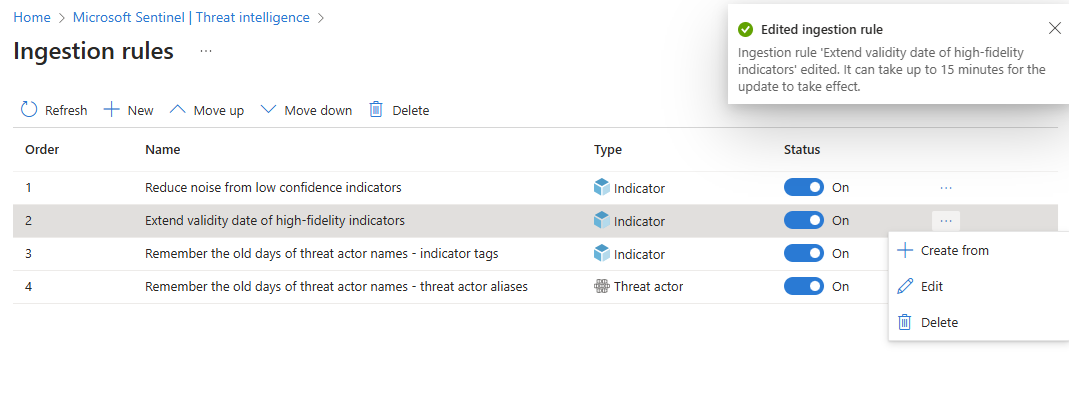

Настройка правил инжестации

Вы можете оптимизировать разведывательную информацию о угрозах из разъемов данных, отфильтровав и улучшив объекты перед их доставкой в рабочую область. Правила обработки применяются только к соединителям данных и не влияют на информацию об угрозах, добавленную через API отправки или вручную созданную. Правила приема обновляют атрибуты или полностью исключают объекты. В следующей таблице перечислены некоторые варианты использования:

| Вариант использования правила поглощения | Описание |

|---|---|

| Уменьшение шума | Отфильтруйте старую аналитику угроз, которая не обновлена в течение шести месяцев, что также имеет низкую достоверность. |

| Продление срока действия | Продвигайте высокоточные IOC из надежных источников, продлевая их Valid until на 30 дней. |

| Помните старые дни | Новая таксономия игроков на поле угроз отличная, но некоторые аналитики хотят обязательно сохранить старые названия. |

При использовании правил приема следует учитывать следующие советы.

- Все правила применяются в порядке очереди. Объекты информации об угрозах будут обрабатываться каждым правилом до тех пор, пока действие

Deleteне будет выполнено. Если над объектом не выполняется никаких действий, он импортируется из источника без изменений. - Действие

Deleteозначает, что объект информации об угрозах не поступает на обработку, то есть удаляется из конвейера. Любые предыдущие версии объекта, уже прошедшие прием, не затрагиваются. - Новые и измененные правила вступают в силу до 15 минут.

Дополнительные сведения см. в статье "Работа с правилами приема аналитики угроз".

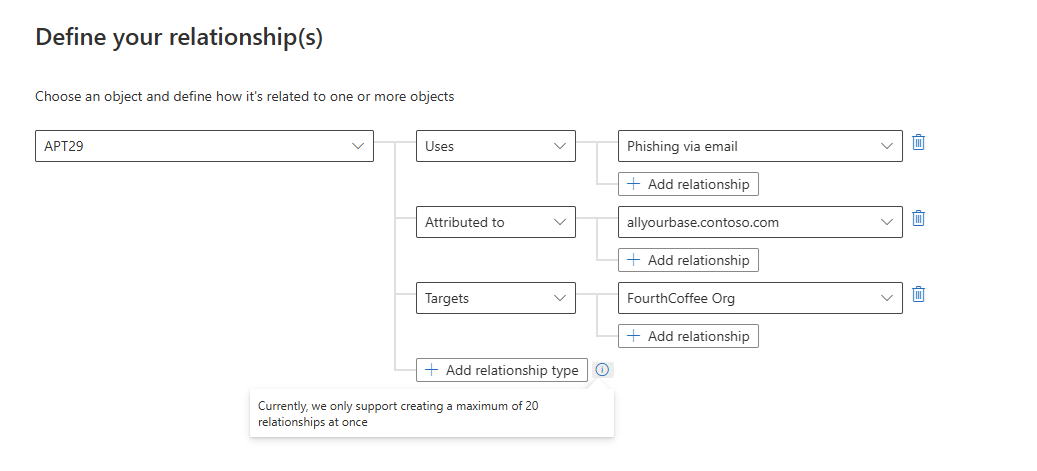

Создание отношений

Вы можете улучшить обнаружение угроз и ответ, установив соединения между объектами с помощью построителя связей. В следующей таблице перечислены некоторые варианты использования:

| Вариант использования взаимоотношений | Описание |

|---|---|

| Подключение субъекта угроз к шаблону атаки | Субъект APT29 угроз использует шаблон Phishing via Email атаки для получения начального доступа. |

| Связывание индикатора с субъектом угроз | Индикатор allyourbase.contoso.com домена относится к субъектуAPT29угроз. |

| Ассоциировать идентичность (жертвы) с шаблоном атаки | Шаблон Phishing via Email атаки нацелен наFourthCoffee организацию. |

На следующем рисунке показано, как построитель связей подключает все эти варианты использования.

Анализ угроз

Настройте объекты TI, которыми можно поделиться с соответствующими аудиториями, назначив уровень чувствительности, называемый Протоколом Светофора (TLP).

| Цвет TLP | Чувствительность |

|---|---|

| Белый | Информация может быть предоставлена свободно и публично без каких-либо ограничений. |

| Зеленый | Информация может быть предоставлена одноранговым и партнерским организациям в сообществе, но не публично. Она предназначена для более широкой аудитории в сообществе. |

| Янтарь | Информацию можно предоставить членам организации, но не публично. Она предназначена для защиты конфиденциальной информации в организации. |

| Красный | Информация очень конфиденциальна и не должна предоставляться за пределами определенной группы или собрания, где она была первоначально раскрыта. |

Задайте значения TLP для объектов TI в пользовательском интерфейсе при создании или изменении их. Настройка TLP через API менее интуитивно понятна и требует выбора одного из четырех marking-definition графических идентификаторов объектов. Чтобы узнать больше о настройке TLP через API, см. object_marking_refs в общих свойствах API отправки.

Еще одним способом курировать TI является использование тегов. Тегирование информации об угрозах — это быстрый способ группировать объекты, чтобы упростить их поиск. Как правило, можно применить теги, связанные с конкретным инцидентом. Но если объект представляет угрозы от определенного известного субъекта или известной кампании атаки, рассмотрите возможность создания связи вместо тега. После того как вы выполните поиск и отфильтруете аналитику угроз, с которой хотите работать, отметьте их по отдельности или выберите несколько и отметьте все сразу. Поскольку тегирование произвольное, создайте стандартные соглашения об именовании для тегов разведки угроз.

Дополнительные сведения см. в статье "Работа с аналитикой угроз" в Microsoft Sentinel.

Просмотр аналитики угроз

Просмотрите аналитику угроз из интерфейса управления или с помощью запросов:

В интерфейсе управления используйте расширенный поиск для сортировки и фильтрации объектов аналитики угроз без написания запроса Log Analytics.

Используйте запросы для просмотра информации об угрозах из журналов на портале Azure или расширенной поисковой охоты на портале Defender.

В любом случае

ThreatIntelligenceIndicatorтаблица в схеме Microsoft Sentinel хранит все индикаторы угроз Microsoft Sentinel. Эта таблица служит основой для запросов, связанных с анализом угроз, выполняемых с помощью других функций Microsoft Sentinel, таких как средства аналитики, поисковые запросы и рабочие книги.

Внимание

3 апреля 2025 г. мы публично просматривали две новые таблицы для поддержки индикаторов STIX и схем объектов: ThreatIntelIndicators и ThreatIntelObjects. Microsoft Sentinel будет обрабатывать всю информацию об угрозах в этих новых таблицах, продолжая получать те же самые данные в устаревшую ThreatIntelligenceIndicator таблицу до 31 июля 2025 года.

Обязательно обновите пользовательские запросы, правила аналитики и обнаружения, книги и автоматизацию, чтобы использовать новые таблицы к 31 июля 2025 года. После этой даты Microsoft Sentinel перестанет принимать данные в устаревшую ThreatIntelligenceIndicator таблицу. Мы обновляем все готовые решения аналитики угроз в Центре контента, чтобы использовать новые таблицы. Дополнительные сведения о новых схемах таблиц см. в статье ThreatIntelIndicators и ThreatIntelObjects.

Сведения об использовании и миграции в новые таблицы см. в статье "Работа с объектами STIX для улучшения аналитики угроз и охоты на угрозы" в Microsoft Sentinel (предварительная версия).

Жизненный цикл аналитики угроз

Microsoft Sentinel хранит данные аналитики угроз в таблицах аналитики угроз и автоматически принимает все данные каждые семь–10 дней для оптимизации эффективности запросов.

При создании, обновлении или удалении индикатора Microsoft Sentinel создает новую запись в таблицах. В интерфейсе управления отображается только самый текущий индикатор. Microsoft Sentinel выполняет дедупликацию индикаторов на основе свойства Id (свойства IndicatorId в устаревшей версии ThreatIntelligenceIndicator) и выбирает индикатор с самым новым TimeGenerated[UTC].

Свойство Id является конкатенацией значения, закодированного в формате Base64 SourceSystem, --- (три дефиса), и stixId (которое соответствует значению Data.Id).

Просмотр обогащений данных GeoLocation и WhoIs (общедоступная предварительная версия)

Microsoft обогащает индикаторы IP-адресов и доменов дополнительными GeoLocation и WhoIs данными, чтобы предоставить больше контекста для расследований, в которых найден выбранный индикатор компрометации (IOC).

Просмотрите данные GeoLocation и WhoIs на панели "Аналитика угроз" для тех типов индикаторов угроз, которые импортированы в Microsoft Sentinel.

Например, используйте GeoLocation данные для поиска таких сведений, как организация или страна или регион для индикатора IP-адресов. Используйте WhoIs данные для поиска информации, такой как данные о регистраторе и данные о создании записей, исходя из индикатора домена.

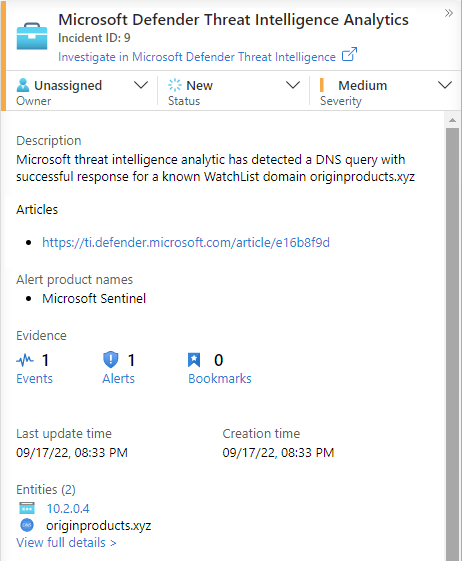

Обнаружение угроз с помощью аналитики индикаторов угроз

Наиболее важным вариантом использования разведки угроз в решениях SIEM, таких как Microsoft Sentinel, является стимулирование использования аналитических правил для обнаружения угроз. По этим правилам параметры необработанных событий из источников данных сравниваются с индикаторами угроз для обнаружения угроз безопасности в вашей организации. В Microsoft Sentinel Analytics вы создаете правила аналитики, управляемые запросами, выполняющимися по расписанию и создавающими оповещения системы безопасности. Наряду с конфигурациями, они определяют частоту выполнения правила, какие результаты запроса должны создавать оповещения системы безопасности и инциденты, а также при необходимости запускать автоматический ответ.

Хотя вы всегда можете создавать новые правила аналитики с нуля, Microsoft Sentinel предоставляет набор встроенных шаблонов правил, созданных инженерами безопасности Майкрософт, чтобы воспользоваться индикаторами угроз. Эти шаблоны основаны на типах индикаторов угроз (домен, электронная почта, хэш файлов, IP-адрес или URL-адрес) и события источника данных, которые вы хотите сопоставить. Каждый шаблон содержит необходимые источники, необходимые для работы правила. Эта информация упрощает определение того, импортируются ли необходимые события в Microsoft Sentinel.

По умолчанию при активации этих встроенных правил создается оповещение. В Microsoft Sentinel оповещения, созданные из правил аналитики, также создают инциденты безопасности. В меню Microsoft Sentinel в разделе "Управление угрозами" выберите "Инциденты". Инциденты — это то, что команды по операциям безопасности сортируют и расследуют, чтобы определить соответствующие действия для реагирования. Дополнительные сведения см. в руководстве по изучению инцидентов с помощью Microsoft Sentinel.

Дополнительные сведения об использовании индикаторов угроз в правилах аналитики см. в статье "Использование аналитики угроз" для обнаружения угроз.

Корпорация Майкрософт предоставляет доступ к данным об угрозах через правило аналитики Defender Threat Intelligence. Дополнительные сведения о том, как воспользоваться этим правилом, которое создает оповещения с высоким уровнем точности и инциденты, см. в статье "Использование аналитики сопоставления для обнаружения угроз".

Рабочие тетради обеспечивают понимание вашего анализа угроз

Рабочие книги предоставляют мощные интерактивные панели мониторинга, которые дают вам возможность получить представление обо всех аспектах Microsoft Sentinel, включая анализ угроз. Используйте встроенную книгу аналитики угроз для визуализации ключевых сведений об аналитике угроз. Настройте книгу в соответствии с потребностями вашего бизнеса. Создание панелей мониторинга путем объединения множества источников данных для визуализации данных уникальным образом.

Поскольку рабочие тетради Microsoft Sentinel основаны на рабочих тетрадях Azure Monitor, обширная документация и множество шаблонов уже доступны. Дополнительные сведения см. в статье «Создание интерактивных отчетов с помощью рабочих книг Azure Monitor».

Существует также богатый выбор ресурсов для рабочих книг Azure Monitor на сайте GitHub, где вы можете скачать дополнительные шаблоны и добавлять свои собственные шаблоны.

Дополнительные сведения об использовании и настройке рабочей книги по аналитике угроз см. в Визуализация аналитики угроз с помощью рабочих книг.

Связанный контент

В этой статье вы узнали о возможностях аналитики угроз на базе Microsoft Sentinel. Дополнительные сведения см. в следующих статьях: