Параметры безопасности по умолчанию в идентификаторе Microsoft Entra

По умолчанию безопасность упрощает защиту организации от атак, связанных с удостоверениями, таких как распыление паролей, воспроизведение и фишинг, распространенные в современных средах.

Корпорация Майкрософт делает эти предварительно настроенные параметры безопасности доступными для всех пользователей, так как мы знаем, что управление безопасностью может быть сложной. На основе наших обучения более 99,9% из этих распространенных атак, связанных с удостоверениями, останавливаются с помощью многофакторной проверки подлинности и блокируют устаревшую проверку подлинности. Наша цель заключается в том, чтобы все организации имели по крайней мере базовый уровень безопасности без дополнительных затрат.

Ниже приведены основные элементы управления:

- Требование регистрации всех пользователей для многофакторной проверки подлинности

- Требование администраторам выполнять многофакторную проверку подлинности

- Требование выполнения многофакторной проверки подлинности пользователей при необходимости

- Блокировка устаревших протоколов проверки подлинности

- Защита привилегированных действий, таких как доступ к портал Azure

Кто это за?

- Организации, которые хотят повысить уровень безопасности, но не знают, как или где начать.

- Организации, использующие бесплатный уровень лицензирования Идентификатора Microsoft Entra.

Кто должен использовать условный доступ?

- Если вы являетесь организацией с лицензиями Microsoft Entra ID P1 или P2, по умолчанию безопасности, вероятно, не подходит для вас.

- Если у вашей организации есть сложные требования к безопасности, следует рассмотреть вопрос об условном доступе.

Включение значений безопасности по умолчанию

Если клиент был создан или после 22 октября 2019 г., в клиенте могут быть включены значения по умолчанию безопасности. Чтобы защитить всех наших пользователей, параметры безопасности по умолчанию развертываются для всех новых клиентов при создании.

Чтобы защитить организации, мы всегда работаем над повышением безопасности служб учетных записей Майкрософт. В рамках этой защиты клиенты периодически уведомляются о автоматическом включении по умолчанию безопасности, если они:

- У вас нет политик условного доступа

- У вас нет лицензий уровня "Премиум"

- Не используют устаревшие клиенты проверки подлинности

После включения этого параметра всем пользователям в организации потребуется зарегистрировать для многофакторной проверки подлинности. Чтобы избежать путаницы, обратитесь к полученному сообщению электронной почты и вы можете отключить значения безопасности по умолчанию после включения.

Чтобы настроить параметры безопасности по умолчанию в каталоге, необходимо назначить по крайней мере роль администратора безопасности. По умолчанию первая учетная запись в любом каталоге назначается более привилегированной ролью, известной как глобальный администратор.

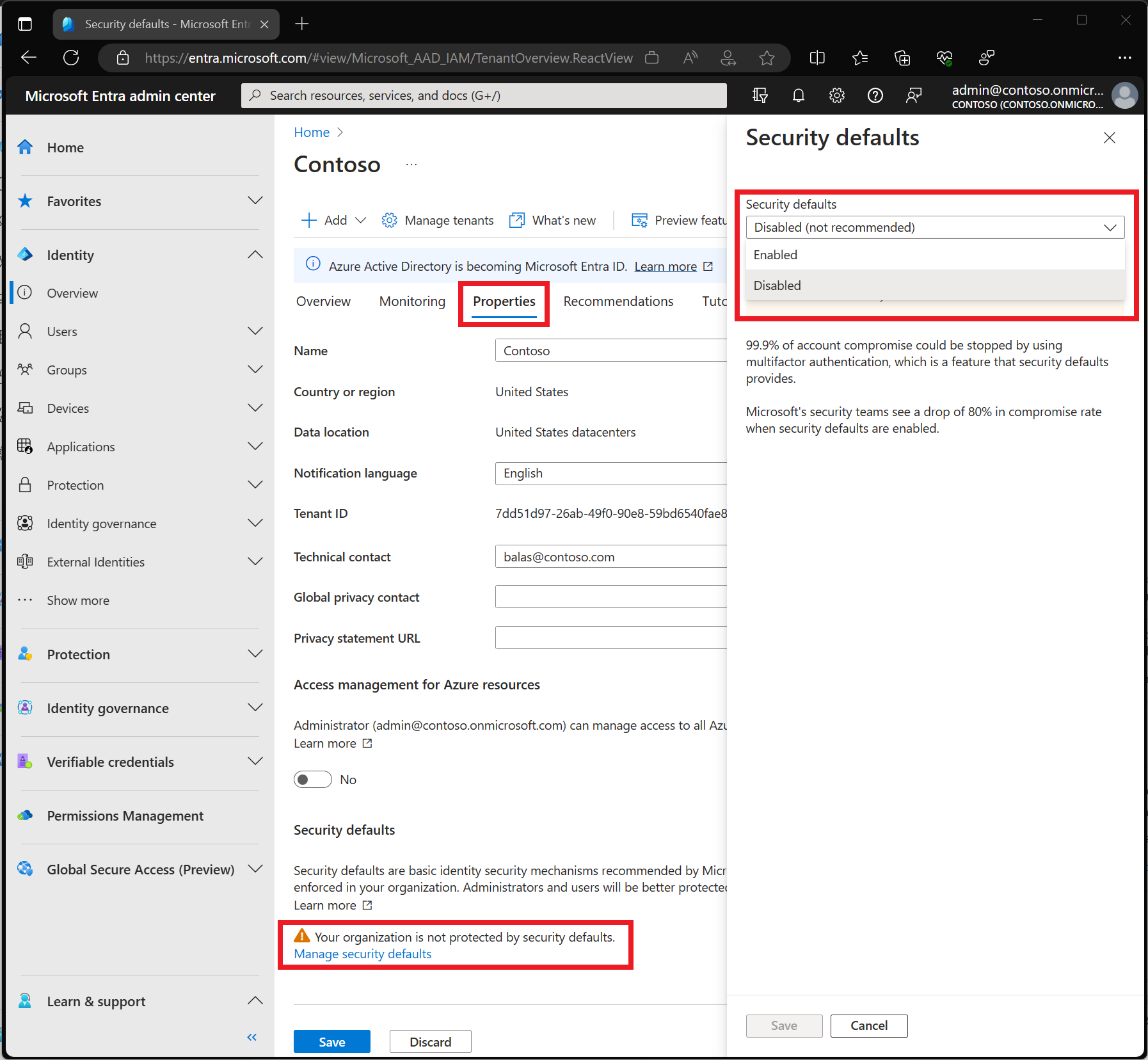

Чтобы включить параметры безопасности по умолчанию, выполните приведенные по умолчанию действия.

- Войдите в Центр администрирования Microsoft Entra как минимум администратор безопасности.

- Перейдите к свойствам обзора>удостоверений.>

- Выберите " Управление безопасностью по умолчанию".

- Задайте для параметра "Безопасность" значение "Включено".

- Нажмите кнопку "Сохранить".

Отзыв активных маркеров

В рамках включения по умолчанию безопасности администраторы должны отозвать все существующие маркеры, чтобы все пользователи могли регистрироваться для многофакторной проверки подлинности. Это событие отзыва заставляет ранее прошедших проверку подлинности пользователей проходить проверку подлинности и регистрироваться для многофакторной проверки подлинности. Эту задачу можно выполнить с помощью командлета Revoke-AzureADUserAllRefreshToken PowerShell.

Примененные политики безопасности

Требовать, чтобы все пользователи регистрируются для многофакторной проверки подлинности Microsoft Entra

Заметка

Начиная с 29 июля 2024 г. новые клиенты могут не иметь 14-дневного льготного периода для пользователей, которые будут зарегистрированы для MFA. Мы делаем это изменение, чтобы снизить риск компрометации учетной записи во время 14-дневного окна, так как MFA может блокировать более 99,2% атак на основе удостоверений.

У всех пользователей есть 14 дней для регистрации с помощью приложения Microsoft Authenticator или любого приложения, поддерживающего OATH TOTP. После прохождения 14 дней пользователь не сможет войти до завершения регистрации. 14-дневный период пользователя начинается после первого успешного интерактивного входа после включения по умолчанию безопасности.

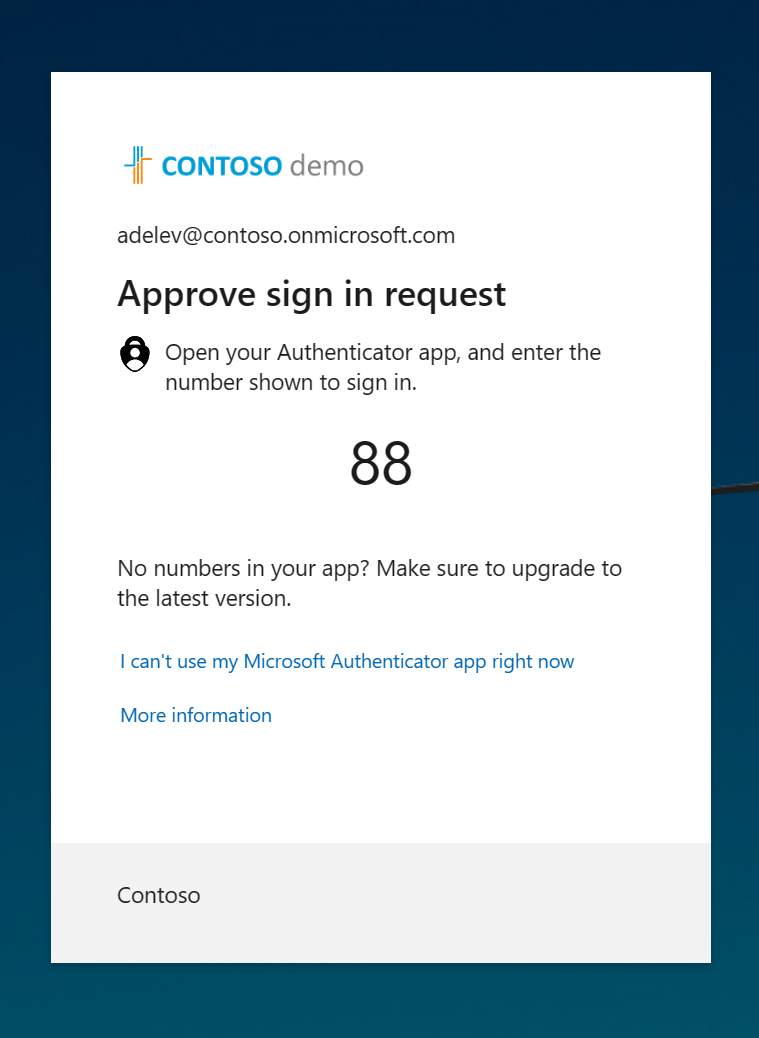

При входе и появлении запроса на многофакторную проверку подлинности пользователи видят экран, предоставляющий им номер для ввода в приложение Microsoft Authenticator. Эта мера помогает предотвратить падение пользователей на атаки на усталость MFA.

Требовать от администраторов многофакторной проверки подлинности

Администраторы имеют расширенный доступ к вашей среде. Из-за власти этих высоко привилегированных учетных записей вы должны относиться к ним с особым уходом. Одним из распространенных способов повышения защиты привилегированных учетных записей является требование более строгой формы проверки учетной записи для входа, например требование многофакторной проверки подлинности.

Кончик

Рекомендации для администраторов:

- Убедитесь, что все администраторы войдите после включения значений безопасности по умолчанию, чтобы они могли зарегистрировать методы проверки подлинности.

- У вас есть отдельные учетные записи для задач администрирования и стандартной производительности, чтобы значительно сократить количество запросов администраторов на MFA.

После завершения регистрации следующие роли администратора должны выполнять многофакторную проверку подлинности при каждом входе:

- Глобальный администратор

- Администратор приложений

- Администратор проверки подлинности

- Администратор выставления счетов

- Администратор облачных приложений

- Администратор условного доступа

- Администратор Exchange

- Администратор службы технической поддержки

- Администратор паролей

- Администратор привилегированной проверки подлинности

- Администратор привилегированных ролей

- Администратор безопасности

- Администратор SharePoint

- Администратор пользователей

- Администратор политики проверки подлинности

- Администратор управления удостоверениями

Требовать от пользователей многофакторной проверки подлинности при необходимости

Как правило, учетные записи администратора являются единственными учетными записями, которые нуждаются в дополнительных уровнях проверки подлинности. Администраторы имеют широкий доступ к конфиденциальной информации и могут вносить изменения в параметры на уровне подписки. Но злоумышленники часто нацелены на конечных пользователей.

После получения доступа эти злоумышленники могут запросить доступ к привилегированным сведениям для исходного владельца учетной записи. Они могут даже скачать весь каталог для фишинговой атаки на всю организацию.

Один из распространенных способов повышения защиты для всех пользователей заключается в том, чтобы требовать более надежную форму проверки учетной записи, например многофакторную проверку подлинности для всех пользователей. После завершения регистрации пользователи будут запрашивать другую проверку подлинности при необходимости. Корпорация Майкрософт решает, когда пользователю предлагается многофакторная проверка подлинности на основе таких факторов, как расположение, устройство, роль и задача. Эта функция защищает все зарегистрированные приложения, включая приложения SaaS.

Заметка

В случае пользователей прямого подключения B2B все требования к многофакторной проверке подлинности из стандартных значений безопасности, включенных в клиенте ресурсов, должны быть удовлетворены, включая регистрацию многофакторной проверки подлинности прямым пользователем подключения в своем домашнем клиенте.

Блокировать устаревшие протоколы проверки подлинности

Чтобы предоставить пользователям простой доступ к облачным приложениям, мы поддерживаем различные протоколы проверки подлинности, включая устаревшую проверку подлинности. Устаревшая проверка подлинности — это термин, который ссылается на запрос проверки подлинности , сделанный следующим образом:

- Клиенты, не использующие современную проверку подлинности (например, клиент Office 2010)

- Любой клиент, использующий старые протоколы почты, такие как IMAP, SMTP или POP3

Сегодня большинство компрометирующих попыток входа исходят из устаревшей проверки подлинности. Устаревшая проверка подлинности не поддерживает многофакторную проверку подлинности. Даже если в каталоге включена политика многофакторной проверки подлинности, злоумышленник может пройти проверку подлинности с помощью старого протокола и обойти многофакторную проверку подлинности.

После включения по умолчанию безопасности в клиенте все запросы проверки подлинности, сделанные более старым протоколом, будут заблокированы. По умолчанию безопасность блокирует обычную проверку подлинности Exchange Active Sync.

Предупреждение

Прежде чем включить параметры безопасности по умолчанию, убедитесь, что администраторы не используют старые протоколы проверки подлинности. Дополнительные сведения см. в разделе "Как перейти от устаревшей проверки подлинности".

Защита привилегированных действий, таких как доступ к портал Azure

Организации используют различные службы Azure, управляемые с помощью API Azure Resource Manager, в том числе:

- портал Azure

- Центр администрирования Microsoft Entra

- Azure PowerShell

- Azure CLI

Использование Azure Resource Manager для управления службами является высоко привилегированным действием. Azure Resource Manager может изменять конфигурации на уровне клиента, такие как параметры службы и выставление счетов за подписку. Однофакторная проверка подлинности уязвима для различных атак, таких как фишинг и распыление паролей.

Важно проверить удостоверение пользователей, которые хотят получить доступ к Azure Resource Manager и обновить конфигурации. Перед тем как разрешить доступ, убедитесь, что их удостоверение требуется больше проверки подлинности.

После включения по умолчанию безопасности в клиенте любой пользователь, обращаюющийся к следующим службам, должен завершить многофакторную проверку подлинности:

- портал Azure

- Центр администрирования Microsoft Entra

- Azure PowerShell

- Azure CLI

Эта политика применяется ко всем пользователям, которые обращаются к службам Azure Resource Manager, независимо от того, являются ли они администратором или пользователем. Эта политика применяется к API Azure Resource Manager, таким как доступ к подписке, виртуальным машинам, учетным записям хранения и т. д. Эта политика не включает идентификатор Microsoft Entra или Microsoft Graph.

Заметка

Клиенты Exchange Online до 2017 года имеют современную проверку подлинности, отключенную по умолчанию. Чтобы избежать возможности цикла входа при проверке подлинности через эти клиенты, необходимо включить современную проверку подлинности.

Заметка

Учетная запись синхронизации Microsoft Entra Connect исключена из значений по умолчанию безопасности и не будет предложено зарегистрировать или выполнить многофакторную проверку подлинности. Организации не должны использовать эту учетную запись в других целях.

Рекомендации по развертыванию

Подготовка пользователей

Важно сообщить пользователям о предстоящих изменениях, требованиях к регистрации и любых необходимых действиях пользователей. Мы предоставляем шаблоны коммуникации и документацию пользователей, чтобы подготовить пользователей к новому интерфейсу и помочь обеспечить успешное развертывание. Отправьте пользователям возможность https://myprofile.microsoft.com зарегистрировать, выбрав ссылку "Сведения о безопасности" на этой странице.

Методы проверки подлинности

Пользователи по умолчанию безопасности должны регистрироваться и использовать многофакторную проверку подлинности с помощью приложения Microsoft Authenticator с помощью уведомлений. Пользователи могут использовать коды проверки из приложения Microsoft Authenticator, но могут регистрироваться только с помощью параметра уведомления. Пользователи также могут использовать любое стороннее приложение с помощью OATH TOTP для создания кодов.

Предупреждение

Не отключайте методы для организации, если вы используете параметры безопасности по умолчанию. Отключение методов может привести к блокировке клиента. Оставьте все методы доступными пользователям на портале параметров службы MFA.

Пользователи B2B

Все гостевые пользователи B2B или пользователи прямого подключения B2B, обращаюющиеся к каталогу, обрабатываются так же, как и пользователи вашей организации.

Состояние отключенной MFA

Если ваша организация является предыдущим пользователем многофакторной проверки подлинности на основе пользователей, не следует беспокоиться о том, чтобы пользователи в состоянии "Включено " или "Принудительно" , если вы просматриваете страницу состояния многофакторной проверки подлинности. Отключено — это соответствующее состояние для пользователей, использующих параметры безопасности по умолчанию или многофакторную проверку подлинности на основе условного доступа.

Отключение значений безопасности по умолчанию

Организации, которые выбирают реализацию политик условного доступа, которые заменяют значения по умолчанию безопасности, должны отключить значения по умолчанию безопасности.

Чтобы отключить параметры безопасности по умолчанию в каталоге, выполните приведенные в ней действия.

- Войдите в Центр администрирования Microsoft Entra как минимум администратор безопасности.

- Перейдите к свойствам обзора>удостоверений.>

- Выберите " Управление безопасностью по умолчанию".

- Задайте значение "Безопасность" по умолчанию "Отключено" (не рекомендуется).

- Нажмите кнопку "Сохранить".

Переход от значений безопасности по умолчанию к условному доступу

Хотя параметры безопасности по умолчанию являются хорошей базовой базой для запуска системы безопасности, они не позволяют настраивать, которые требуются многим организациям. Политики условного доступа предоставляют полный спектр настроек, необходимых более сложным организациям.

| Параметры безопасности по умолчанию | Условный доступ | |

|---|---|---|

| Необходимые лицензии | Никакой | По крайней мере идентификатор Microsoft Entra ID P1 |

| Настройка | Нет настройки (включено или выключение) | Полностью настраиваемая |

| Включен | Корпорация Майкрософт или администратор | Администратор |

| Сложность | Простое использование | Полностью настраиваемая на основе ваших требований |

Рекомендуемые шаги при переходе из значений безопасности по умолчанию

Организации, которые хотели бы протестировать функции условного доступа, могут зарегистрироваться для получения бесплатной пробной версии для начала работы.

После отключения по умолчанию безопасности организации должны немедленно включить политики условного доступа для защиты своей организации. Эти политики должны включать по крайней мере эти политики в категорию безопасных фундаментов шаблонов условного доступа. Организации с лицензиями Microsoft Entra ID P2, которые включают Защита идентификации Microsoft Entra могут расширить этот список, чтобы включить пользователей и войти в политики на основе рисков для дальнейшего укрепления их позиции.

Корпорация Майкрософт рекомендует организациям постоянно назначать роль глобального администратора двум учетным записям доступа только в облаке. Эти учетные записи имеют высокий уровень привилегий и не назначаются определенным лицам. Учетные записи ограничены сценариями аварийного реагирования или "разбиения", когда обычные учетные записи не могут использоваться или все другие администраторы случайно заблокированы. Эти учетные записи должны быть созданы после рекомендаций учетной записи аварийного доступа.

Дальнейшие действия

- Блог. Знакомство с политиками безопасности по умолчанию

- Дополнительные сведения о лицензировании можно найти на странице ценообразования Microsoft Entra.