Продление сертификатов федерации для идентификатора Microsoft 365 и Microsoft Entra

Обзор

Для успешной федерации между идентификатором Microsoft Entra и службы федерации Active Directory (AD FS) (AD FS) сертификаты, используемые AD FS для подписывания маркеров безопасности в идентификатор Microsoft Entra, должны соответствовать тому, что настроено в идентификаторе Microsoft Entra. Расхождение может привести к нарушению отношений доверия. Идентификатор Microsoft Entra гарантирует, что эта информация синхронизируется при развертывании AD FS и прокси веб-приложения (для доступа к экстрасети).

Примечание.

В этой статье содержатся сведения об управлении сертификатами федерации. Сведения об аварийной смене см. в разделе "Экстренная смена сертификатов AD FS"

В этой статье приведены дополнительные сведения для управления сертификатами подписи маркеров и их синхронизации с идентификатором Microsoft Entra в следующих случаях:

- Вы не развертываете прокси веб-приложения, поэтому метаданные федерации недоступны в экстрасети.

- Вы не применяете стандартную конфигурацию AD FS к сертификатам для подписи маркеров.

- Вы используете сторонний поставщик удостоверений.

Внимание

Корпорация Майкрософт настоятельно рекомендует использовать аппаратный модуль безопасности (HSM) для защиты и обеспечения безопасности сертификатов. Дополнительные сведения см. в разделе Аппаратный модуль безопасности в рекомендациях по обеспечению безопасности AD FS.

Стандартная конфигурация AD FS для сертификатов для подписи маркеров

Сертификаты для подписи маркеров и их расшифровки обычно представляют собой самозаверяющие сертификаты со сроком годности в один год. По умолчанию AD FS предусматривает процесс автоматического возобновления действия, который называется AutoCertificateRollover. Если вы используете AD FS 2.0 или более поздней версии, Microsoft 365 и Идентификатор Microsoft Entra id автоматически обновляют сертификат до истечения срока его действия.

Информирование о возобновлении действия на портале Microsoft 365 или по электронной почте

Примечание.

Если вы получили сообщение электронной почты, запрашивающее продление сертификата для Office, см. статью "Управление изменениями сертификатов подписи маркеров для проверка, если вам нужно выполнить какие-либо действия. Корпорации Майкрософт известно о потенциальной проблеме, в результате которой могут отправляться уведомления о возобновлении действия сертификата, даже если никаких действий не требуется.

Идентификатор Microsoft Entra пытается отслеживать метаданные федерации и обновлять сертификаты подписи маркеров, как указано в этих метаданных. 35 дней до истечения срока действия сертификатов подписи маркера идентификатор Microsoft Entra проверка, если новые сертификаты доступны путем опроса метаданных федерации.

- Если он может успешно провести опрос метаданных федерации и получить новые сертификаты, уведомление по электронной почте не будет выдано пользователю.

- Если он не может получить новые сертификаты подписи маркеров, либо потому, что метаданные федерации недоступны или автоматическая смена сертификатов не включена, идентификатор Microsoft Entra id выдает сообщение электронной почты.

Внимание

Чтобы обеспечить непрерывность бизнес-процессов при использовании AD FS, проверьте, установлены ли на ваших серверах следующие обновления, предотвращающие ошибки проверки подлинности при известных проблемах. Это позволит устранить известные проблемы с прокси-сервером AD FS при текущем и последующем возобновлении действия сертификатов.

Server 2012 R2 — Накопительный пакет обновления от мая 2014 г. для Windows RT 8.1, Windows 8.1 и Windows Server 2012 R2.

Server 2008 R2 и 2012 — Authentication through proxy fails in Windows Server 2012 or Windows Server 2008 R2 SP1

Проверка необходимости в обновлении сертификатов

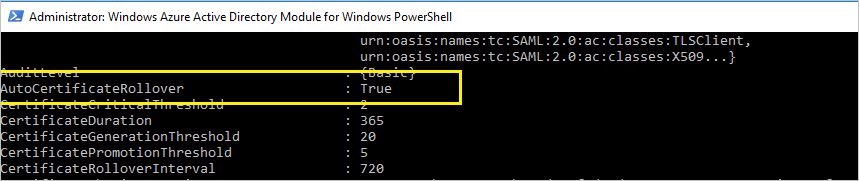

Шаг 1. Проверка состояния свойства AutoCertificateRollover

На сервере AD FS откройте PowerShell. Удостоверьтесь, что для AutoCertificateRollover задано значение True.

Get-Adfsproperties

Примечание.

При использовании AD FS 2.0 необходимо сначала выполнить команду Add-Pssnapin Microsoft.Adfs.Powershell.

Шаг 2. Удостоверьтесь, что идентификаторы AD FS и Microsoft Entra синхронизированы

На сервере AD FS откройте запрос MSOnline PowerShell и подключитесь к идентификатору Microsoft Entra.

Примечание.

Командлеты MSOL являются частью модуля MSOnline PowerShell. Модуль MSOnline PowerShell можно скачать непосредственно из коллекция PowerShell.

Install-Module MSOnline

Примечание.

Модули Azure AD и MSOnline PowerShell устарели с 30 марта 2024 г. Дополнительные сведения см. в обновлении об отмене. После этой даты поддержка этих модулей ограничена поддержкой миграции в пакет SDK Для Microsoft Graph PowerShell и исправления безопасности. Устаревшие модули будут продолжать функционировать до 30 марта 2025 года.

Рекомендуется перенести в Microsoft Graph PowerShell для взаимодействия с идентификатором Microsoft Entra (ранее — Azure AD). Часто задаваемые вопросы о миграции см. в разделе "Вопросы и ответы о миграции". Примечание. Версии 1.0.x MSOnline могут возникнуть сбоем после 30 июня 2024 г.

Подключитесь к идентификатору Microsoft Entra с помощью модуля MSOnline PowerShell.

Import-Module MSOnline

Connect-MsolService

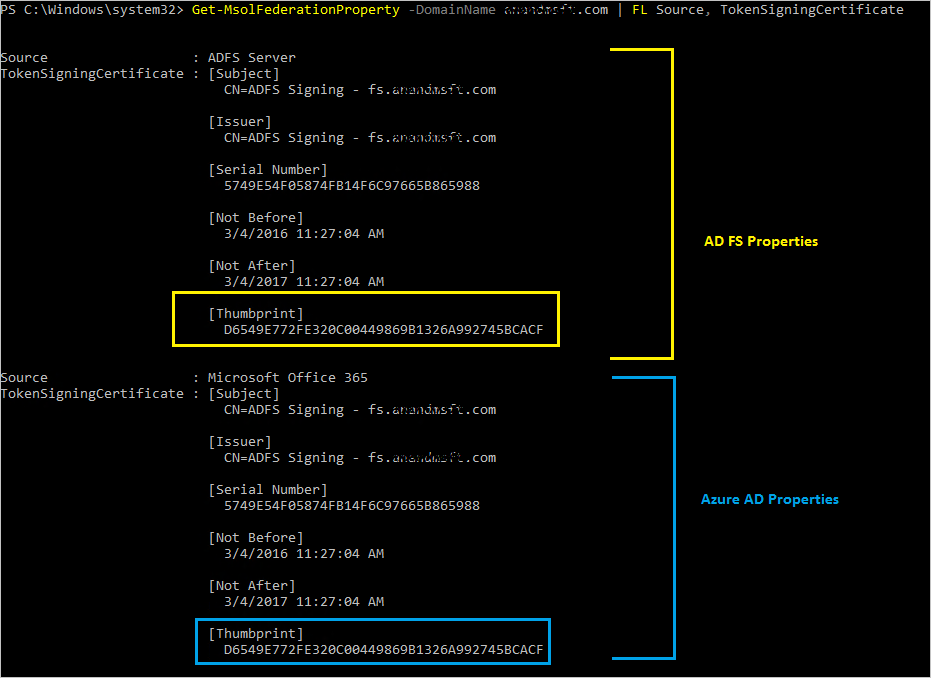

Проверьте сертификаты, настроенные в AD FS, и свойства доверия идентификатора Microsoft Entra для указанного домена.

Get-MsolFederationProperty -DomainName <domain.name> | FL Source, TokenSigningCertificate

Если отпечатки в обоих наборах выходных данных совпадают, значит, сертификаты синхронизируются с идентификатором Microsoft Entra.

Шаг 3. Проверьте, не истекает ли срок действия сертификата

В выходных данных get-MsolFederationProperty или Get-AdfsCertificate проверка для даты в разделе "Не после". Если дата не превышает 35 дней, следует принять меры.

| AutoCertificateRollover | Сертификаты синхронизированы с идентификатором Microsoft Entra | Метаданные федерации общедоступны | Срок действия | Действие |

|---|---|---|---|---|

| Да | Да | Да | - | Никаких действий не требуется. См. раздел Автоматическое возобновление действия сертификата для подписи маркера. |

| Да | Нет | - | Менее 15 дней | Обновите немедленно. См. раздел Возобновление действия сертификата для подписи маркера вручную. |

| Нет | - | - | Менее 35 дней | Обновите немедленно. См. раздел Возобновление действия сертификата для подписи маркера вручную. |

[-] — не имеет значения

Автоматическое возобновление действия сертификата для подписи маркера (рекомендуется)

Если приведенные ниже условия выполняются, ничего не нужно делать вручную.

- Вы развернули прокси веб-приложения, предоставляющий доступ к метаданным федерации из экстрасети.

- Вы используете стандартную конфигурацию AD FS (свойство AutoCertificateRollover включено).

Проверьте следующие пункты, чтобы удостовериться, что действие сертификата может обновляться автоматически.

1. Для свойства AutoCertificateRollover служб AD FS должно быть задано значение True. Это указывает на то, что службы AD FS будут автоматически создавать сертификаты для подписи маркеров и их расшифровки до окончания срока действия старых.

2. Метаданные федерации AD FS общедоступны. Убедитесь, что метаданные федерации доступны для общего пользования через Интернет (за пределами корпоративной сети), перейдя со своего компьютера по следующему URL-адресу.

https://(your_FS_name)/federationmetadata/2007-06/federationmetadata.xml

где (your_FS_name) заменяется именем узла службы федерации, которое используется в вашей организации (например, fs.contoso.com). Если проверка двух этих параметров оказалась успешной, вам больше не нужно ничего делать.

Пример: https://fs.contoso.com/federationmetadata/2007-06/federationmetadata.xml

Возобновление действия сертификата для подписи маркера вручную

Сертификаты для подписи маркеров можно обновить вручную. Например, в следующих сценариях лучше выполнять ручное обновление.

- Сертификаты для подписи маркеров не являются самозаверяющими. Вероятнее всего, это происходит потому, что ваша организация использует сертификаты AD FS, зарегистрированные в центре сертификации организации.

- В системе безопасности сети запрещен общий доступ к метаданным федерации.

- Вы переносите федеративный домен из существующей службы федерации в новую службу федерации.

Внимание

Если вы переносите существующий федеративный домен в новую службу федерации, рекомендуется выполнить экстренную смену сертификатов AD FS.

В этих ситуациях при каждом обновлении сертификатов для подписи маркеров также необходимо обновить домен Microsoft 365 с помощью команды PowerShell Update-MsolFederatedDomain.

Шаг 1. Убедитесь, что в службах AD FS используются новые сертификаты для подписи маркеров

Нестандартная конфигурация

Если применяется нестандартная конфигурация AD FS (где значение свойства AutoCertificateRollover равно False), вероятно, вы используете настраиваемые (не самозаверяющие) сертификаты. Дополнительные сведения об обновлении сертификатов для подписи маркеров AD FS см. в статье Требования к сертификатам для федеративных серверов.

Метаданные федерации не являются общедоступными

С другой стороны, если значение свойства AutoCertificateRollover равно True, но метаданные федерации не являются общедоступными, сначала удостоверьтесь, что сертификаты для подписи маркеров созданы службами AD FS. Чтобы убедиться, что у вас есть новые сертификаты для подписи маркеров, сделайте следующее:

Удостоверьтесь, что вы вошли на основной сервер AD FS.

Проверьте текущие сертификаты подписи в AD FS, открыв командное окно PowerShell и выполнив следующую команду.

Get-ADFSCertificate -CertificateType Token-SigningПримечание.

Если вы используете AD FS 2.0, сначала следует запустить

Add-Pssnapin Microsoft.Adfs.Powershell.Просмотрите данные, которые будут выведены для всех сертификатов в списке. Если служба AD FS создала сертификат, вы увидите два сертификата в выходных данных: один, для которого значение IsPrimary равно True, а дата NotAfter равна 5 дней; второй, для которого значение IsPrimary равно False, а дата NotAfter равна приблизительно году.

Если вы видите только один сертификат, а дата NotAfter равна 5 дням, необходимо создать сертификат.

Чтобы создать сертификат, в командной строке PowerShell выполните такую команду:

Update-ADFSCertificate -CertificateType Token-Signing.Проверьте обновление, выполнив следующую команду еще раз:

Get-ADFSCertificate -CertificateType Token-Signing

Теперь должны появиться два сертификата, один из которых имеет дату NotAfter, равную приблизительно году, и у которого значение параметра IsPrimary равно False.

Шаг 2. Обновление новых сертификатов для подписи маркеров для использования в отношениях доверия Microsoft 365

Выполните описанные ниже действия, чтобы добавить в Microsoft 365 новые сертификаты для подписи маркеров, которые будут использоваться в отношениях доверия.

- Откройте модуль Azure AD PowerShell.

- Запустите

$cred=Get-Credential. Если этот командлет запрашивает учетные данные, введите данные учетной записи администратора облачных служб. - Запустите

Connect-MsolService -Credential $cred. Этот командлет подключит вас к облачной службе. Перед выполнением любых дополнительных командлетов, установленных с помощью средства, необходимо создать контекст, который подключит вас к облачной службе. - Если вы выполняете эти команды на компьютере, который не является сервером основной федерации AD FS, выполните команду

Set-MSOLAdfscontext -Computer <AD FS primary server>, где <сервер-источник> AD FS является внутренним полное доменное имя основного сервера AD FS. Этот командлет создает контекст, подключающий вас к AD FS. - Запустите

Update-MSOLFederatedDomain -DomainName <domain>. Этот командлет обновляет параметры AD FS в облачной службе и настраивает отношения доверия между ними.

Примечание.

Если требуется поддержка нескольких доменов верхнего уровня, например contoso.com и fabrikam.com, то необходимо использовать параметр SupportMultipleDomain с любыми командлетами. Дополнительные сведения см. в статье Поддержка нескольких доменов для федерации с Azure AD.

Если клиент федеративный с несколькими доменами, Update-MsolFederatedDomain необходимо запустить для всех доменов, перечисленных в выходных данных Get-MsolDomain -Authentication Federated. Это гарантирует, что все федеративные домены обновляются до сертификата подписи токенов.

Для этого выполните следующие действия: Get-MsolDomain -Authentication Federated | % { Update-MsolFederatedDomain -DomainName $_.Name -SupportMultipleDomain }

Восстановление доверия идентификатора Microsoft Entra с помощью Microsoft Entra Подключение

Если вы настроили ферму AD FS и доверие идентификатора Microsoft Entra с помощью Microsoft Entra Подключение, вы можете использовать Microsoft Entra Подключение, чтобы определить, нужно ли предпринять какие-либо действия для сертификатов подписи маркеров. Если вам нужно продлить сертификаты, вы можете использовать Microsoft Entra Подключение для этого.

Дополнительные сведения см. в разделе Восстановление доверия.

Действия по обновлению сертификата AD FS и Microsoft Entra

Сертификаты для подписи маркеров — это стандартные сертификаты X509, которые используются для безопасного подписания всех маркеров, издаваемых сервером федерации. Сертификаты для расшифровки маркеров — это стандартные сертификаты X509, которые используются для расшифровки любых входящих маркеров.

По умолчанию в AD FS автоматически создаются сертификаты для подписи и расшифровки маркеров, когда выполняется начальная настройка и приближается дата окончания срока действия.

Идентификатор Microsoft Entra пытается получить новый сертификат из метаданных службы федерации 35 дней до истечения срока действия текущего сертификата. Если в то время новый сертификат недоступен, идентификатор Microsoft Entra будет продолжать отслеживать метаданные по регулярным ежедневным интервалам. Когда новый сертификат станет доступен в метаданных, параметры федерации домена обновятся с учетом данных нового сертификата. Вы можете воспользоваться командой Get-MsolDomainFederationSettings, чтобы проверить наличие нового сертификата в NextSigningCertificate / SigningCertificate.

Дополнительные сведения о сертификатах для подписи маркеров в AD FS см. в статье Obtain and Configure TS and TD Certificates for AD FS (Получение и настройка сертификатов для подписи и расшифровки маркеров для AD FS).