Безопасный гибридный доступ: защита устаревших приложений с помощью идентификатора Microsoft Entra

В этой статье описано, как защитить локальные и облачные устаревшие приложения проверки подлинности, подключив их к идентификатору Microsoft Entra.

Прокси приложения:

- Удаленный доступ к локальным приложениям через прокси приложения Microsoft Entra

- Защита пользователей, приложений и данных в облаке и локальной среде

- Используйте его для публикации локальных веб-приложений во внешнем режиме

Безопасный гибридный доступ с помощью интеграции партнеров Microsoft Entra ID:

Помимо прокси приложения, вы можете укрепить состояние безопасности с помощью условного доступа Microsoft Entra и Защита идентификации Microsoft Entra.

Единый вход и многофакторная проверка подлинности

С помощью идентификатора Microsoft Entra в качестве поставщика удостоверений (IdP) можно использовать современные методы проверки подлинности и авторизации, такие как единый вход (SSO) и многофакторная проверка подлинности Microsoft Entra для защиты устаревших локальных приложений.

Безопасный гибридный доступ с помощью прокси приложения

Используйте прокси приложения для защиты пользователей, приложений и данных в облаке и локальной среды. Используйте это средство для безопасного удаленного доступа к локальным веб-приложениям. Пользователям не нужно использовать виртуальную частную сеть (VPN); они подключаются к приложениям с устройств с единым входом.

Подробнее:

- Удаленный доступ к локальным приложениям через прокси приложения Microsoft Entra

- Руководство. Добавление локального приложения для удаленного доступа с помощью прокси приложения в идентификаторе Microsoft Entra

- Настройка единого входа в приложение Application Proxy

- Использование прокси приложения Microsoft Entra для публикации локальных приложений для удаленных пользователей

Управление публикацией приложений и доступом

Используйте удаленный доступ прокси приложения в качестве службы для публикации приложений пользователям за пределами корпоративной сети. Помогите улучшить управление облачным доступом, не требуя изменения в локальных приложениях. Планирование развертывания прокси приложения Microsoft Entra.

Интеграция партнеров для приложений: локальная и устаревшая проверка подлинности

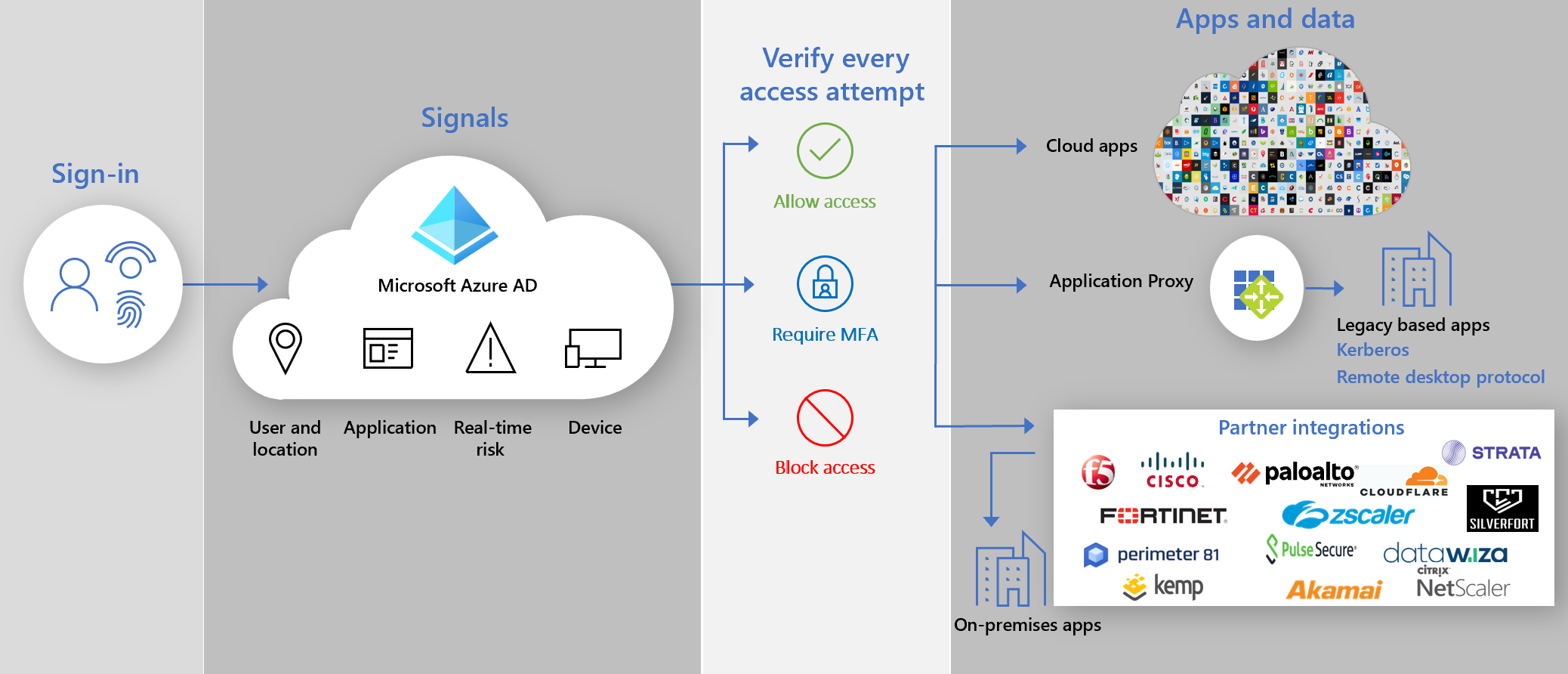

Корпорация Майкрософт сотрудничает с различными компаниями, которые предоставляют предварительно созданные решения для локальных приложений и приложений, использующих устаревшую проверку подлинности. На следующей схеме показан поток пользователя от входа в систему для защиты доступа к приложениям и данным.

Безопасный гибридный доступ с помощью интеграции партнеров Microsoft Entra ID

Следующие партнеры предлагают решения для поддержки политик условного доступа для каждого приложения. Используйте таблицы в следующих разделах, чтобы узнать о партнерах и документации по интеграции с Microsoft Entra.

Партнеры с предварительно созданными решениями и документацией по интеграции

| Партнёр | Документация по интеграции |

|---|---|

| Amazon Web Service, Inc. | Руководство по интеграции единого входа Microsoft Entra с AWS ClientVPN |

| Check Point Software Technologies Ltd. | Руководство. Интеграция единого входа Microsoft Entra с Check Point Remote Secure Access VPN |

| Cisco Systems, Inc. | Руководство по интеграции единого входа Microsoft Entra с защищенным брандмауэром Cisco — безопасный клиент |

| Fortinet, Inc. | Руководство по интеграции единого входа Microsoft Entra с VPN FortiGate SSL |

| Palo Alto Networks | Руководство по интеграции единого входа Microsoft Entra с пользовательским интерфейсом администратора Palo Alto Networks |

| Пульс безопасный | Руководство по интеграции единого входа Microsoft Entra с Pulse Connect Secure (PCS) Tutorial: Интеграция единого входа Microsoft Entra с Pulse Secure Virtual Диспетчер трафика |

| Zscaler, Inc. | Руководство по интеграции Zscaler Private Access с идентификатором Microsoft Entra |

Дальнейшие действия

Выберите партнера в таблицах, упомянутых, чтобы узнать, как интегрировать свое решение с идентификатором Microsoft Entra.