Архитектуры управления удостоверениями и доступом (IAM) предоставляют платформы для защиты данных и ресурсов. Внутренние сети устанавливают границы безопасности в локальных системах. В облачных средах сети периметра и брандмауэры недостаточно для управления доступом к приложениям и данным. Вместо этого общедоступные облачные системы используют решения идентификации для обеспечения безопасности границ.

Решение идентификации управляет доступом к приложениям и данным организации. У пользователей, устройств и приложений есть удостоверения. Компоненты IAM поддерживают проверку подлинности и авторизацию этих и других удостоверений. Процесс проверки подлинности определяет, кто или что использует учетную запись. Авторизация управляет тем, что пользователь может делать в приложениях.

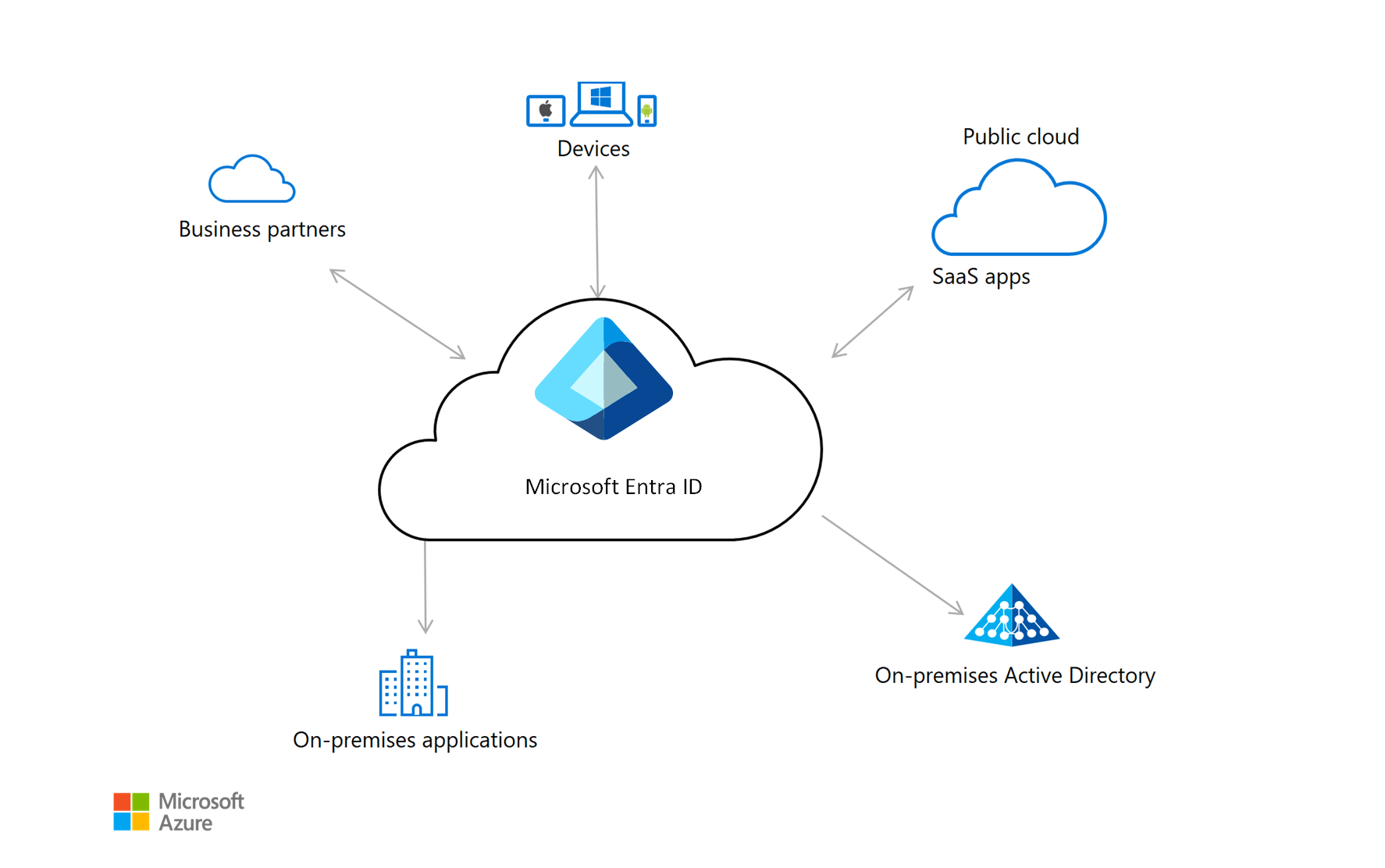

Azure предлагает множество вариантов для тех, кто только выбирает решение для удостоверений или хочет расширить имеющуюся реализацию. Одним из примеров является идентификатор Microsoft Entra, облачная служба, которая предоставляет возможности управления удостоверениями и управления доступом. Чтобы выбрать решение, для начала изучите эту службу и другие компоненты, средства и эталонные архитектуры Azure.

Общие сведения о удостоверении в Azure

Если вы не знакомы с IAM, лучше всего начать Microsoft Learn. Эта бесплатная онлайн-платформа предлагает видео, учебники и практические учебные курсы для различных продуктов и услуг.

Следующие ресурсы помогут вам узнать основные понятия IAM.

Схемы обучения

- Основы безопасности, соответствия требованиям и удостоверений Майкрософт. Описание возможностей решений по управлению удостоверениями и доступом Майкрософт

- Реализация удостоверения Майкрософт — связывание

- SC-300: реализация решения по управлению удостоверениями

- MS-500, часть 1. Реализация удостоверения и доступа и управление ими

Модули

Путь к рабочей среде

После того как вы рассмотрели основы управления удостоверениями, следующим шагом является разработка решения.

Проект

Чтобы изучить варианты решений идентификации, ознакомьтесь со следующими ресурсами:

Сравнение трех служб, предоставляющих доступ к центральному удостоверению, см. в статье "Сравнение самоуправляемых домен Active Directory служб", идентификатора Microsoft Entra и управляемых доменных служб Microsoft Entra.

Сведения о том, как обеспечить устойчивость IAM, см. в статье "Отказоустойчивое управление удостоверениями и доступом" с помощью идентификатора Microsoft Entra.

Сведения о сравнении параметров снижения задержки при интеграции с сетью Azure см. в статье "Интеграция локальной службы AD с Azure".

Сведения о связывании предложений выставления счетов с клиентом Microsoft Entra см. в предложениях выставления счетов Azure и клиентах Active Directory.

Сведения о параметрах для основы идентификации и доступа см. в области проектирования управления удостоверениями и доступом Azure.

Сведения о способах упорядочивания ресурсов, развернутых в облаке, см. в статье "Организация ресурсов".

Сравнение различных параметров проверки подлинности см. в разделе "Выбор правильного метода проверки подлинности" для решения гибридного удостоверения Microsoft Entra.

Комплексное решение гибридного удостоверения см. в статье о том, как идентификатор Microsoft Entra обеспечивает облачное управление для локальных рабочих нагрузок.

Сведения о том, как Microsoft Entra Подключение интегрирует локальные каталоги с идентификатором Microsoft Entra, см. в статье "Что такое Microsoft Entra Подключение?".

Внедрение

При выборе подхода реализация будет следующей. Рекомендации по развертыванию см. в следующих ресурсах:

Ряд статей и примеров кода для мультитенантного решения см. в разделе "Управление удостоверениями" в мультитенантных приложениях.

Сведения о развертывании идентификатора Microsoft Entra см. в следующих ресурсах:

Чтобы узнать, как использовать идентификатор Microsoft Entra для защиты одностраничного приложения, ознакомьтесь с руководствами по регистрации одностраничного приложения с помощью платформа удостоверений Майкрософт.

Рекомендации

Благодаря таким возможностям, как автоматизация, самообслуживание и единый вход, идентификатор Microsoft Entra может повысить производительность. Общие сведения о преимуществах этой службы см. в четырех шагах к надежной базе удостоверений с идентификатором Microsoft Entra.

Чтобы проверка соответствие реализации Microsoft Entra с azure Security Benchmark версии 2.0, ознакомьтесь с базовыми показателями безопасности Azure для идентификатора Microsoft Entra.

Некоторые решения используют частные конечные точки в клиентах для подключения к службам Azure. Сведения о проблемах безопасности, связанных с частными конечными точками, см. в статье "Ограничение подключений между клиентами частной конечной точки" в Azure.

Рекомендации по следующим сценариям см. в разделе "Интеграция локальных доменов AD" с идентификатором Microsoft Entra:

- Предоставление удаленному пользователям вашей организации доступа к веб-приложениям Azure

- Реализация возможностей самообслуживания для конечных пользователей

- Использование локальной сети и виртуальной сети, которые не подключены к туннелям виртуальной частной сети (VPN) или каналу ExpressRoute

Общие сведения и рекомендации по переносу приложений в идентификатор Microsoft Entra см. в следующих статьях:

Набор базовых реализаций

Эти эталонные архитектуры предоставляют базовые реализации для различных сценариев:

- Создание леса ресурсов AD DS в Azure

- Развертывание AD DS в виртуальной сети Azure

- Расширение локальной службы AD FS в Azure

Оставайтесь в курсе с помощью удостоверения

Идентификатор Microsoft Entra получает улучшения на постоянной основе.

- Чтобы оставаться на вершине последних разработок, ознакомьтесь с новыми сведениями в идентификаторе Microsoft Entra ID?

- Схема, показывающая новые ключевые функции и службы, см. в обновлениях Azure.

Дополнительные ресурсы

Следующие ресурсы предоставляют практические рекомендации и сведения для конкретных сценариев.

Идентификатор Microsoft Entra в образовательных средах

- Общие сведения о клиентах Microsoft Entra

- Проектирование мультитенантной архитектуры для крупных учреждений

- Конфигурация клиента конструктора

- Разработка стратегий проверки подлинности и учетных данных

- Разработка стратегии учетной записи

- Проектирование системы управления удостоверениями

- Обновлено руководство по развертыванию EDU Microsoft 365 во время COVID-19