Идеи решения

Эта статья является идеей решения. Если вы хотите расширить содержимое с дополнительными сведениями, такими как потенциальные варианты использования, альтернативные службы, рекомендации по реализации или рекомендации по ценам, сообщите нам, предоставив отзыв GitHub.

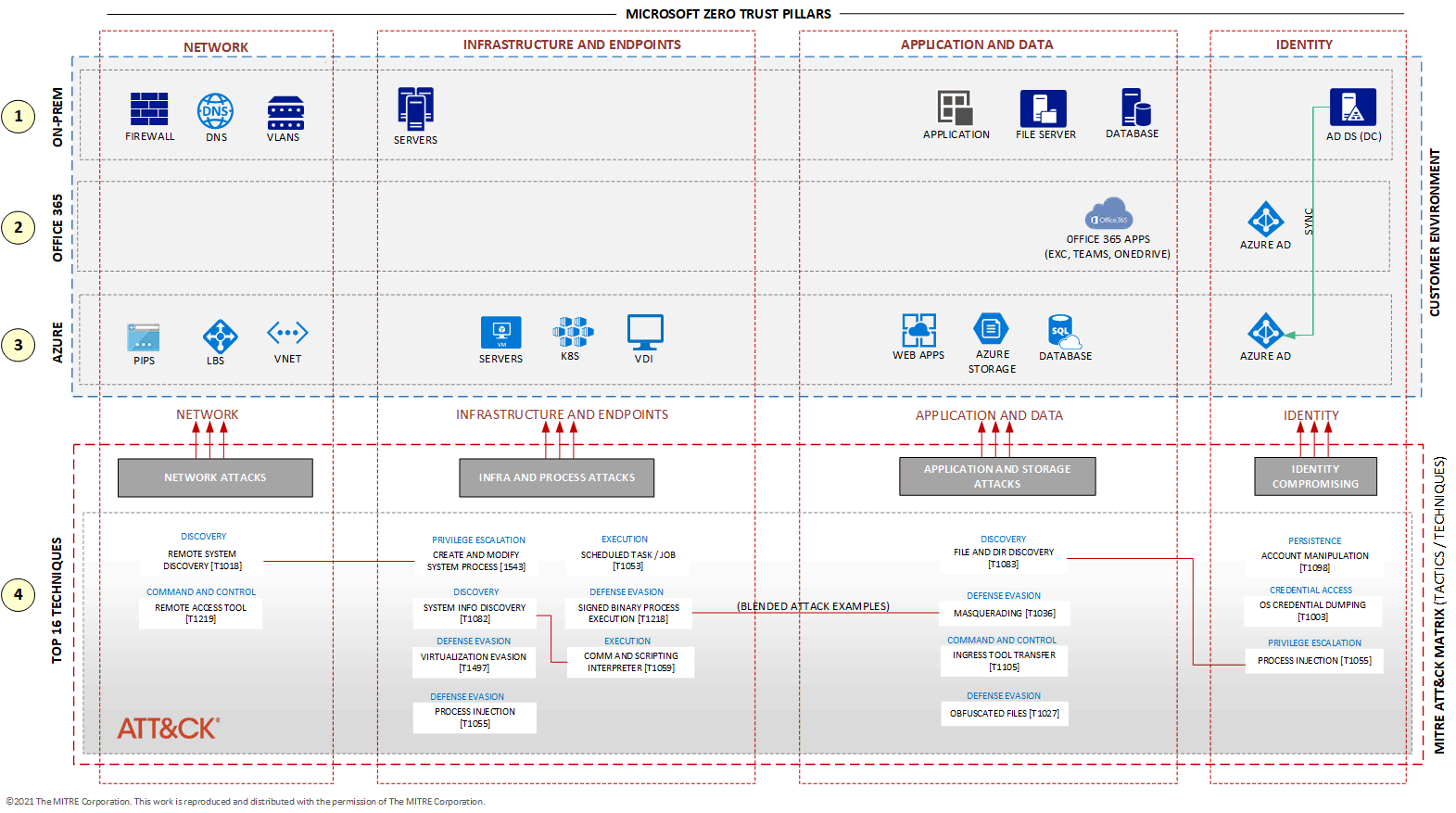

В этой статье объясняется, как создать схему основных ИТ-сред вашей организации и разработать карту угроз. Эти схемы помогут вам спланировать и построить оборонительный уровень безопасности. Понимание ИТ-среды и его архитектуры является важным для определения служб безопасности, необходимых для обеспечения необходимых уровней защиты.

Компьютерные системы содержат информацию, ценную для организаций, которые ее производят, и вредоносным субъектам. Злоумышленник может быть человеком или группой людей, которые выполняют вредоносные действия против человека или организации. Их усилия могут причинить вред компьютерам, устройствам, системам и сетям компаний. Их цели — компрометировать или украсть ценную информацию с помощью угроз, таких как вредоносные программы или атаки методом подбора.

В этой статье мы рассмотрим способ сопоставления угроз с ИТ-средой, чтобы спланировать использование служб безопасности Майкрософт для реализации стратегии безопасности. Это вторая статья в серии из пяти статей, представленных в статье "Использование мониторинга Azure для интеграции компонентов безопасности".

Хорошая новость заключается в том, что вам не нужно создавать карту угроз с нуля. Матрица MITRE ATT&CK — это отличное решение для разработки карты угроз. MITRE ATT&CK — это глобальная база знаний, которая сопоставляет угрозы, основанные на тактике и методах, наблюдаемых в реальном мире. Корпорация MITRE каталоги всех доступных угроз и обнаруживает множество сведений о том, как эти угрозы работают и как вы можете защитить от них. Это общедоступная служба, доступ к которому можно получить через Интернет в MITRE ATT&CK®.

В этой статье используется подмножество этих угроз, чтобы представить пример сопоставления угроз с ИТ-средой.

Потенциальные варианты использования

Некоторые угрозы широко распространены независимо от сегмента отрасли, таких как программы-шантажисты, атаки DDoS, межсайтовые скрипты, внедрение SQL и т. д. Однако у некоторых организаций есть опасения по поводу конкретных типов угроз, характерных для их отрасли или которые были основой кибератак, которые они испытали. Схема, представленная в этой статье, поможет сопоставить такие угрозы для вашей организации в соответствии с областью, в которую злоумышленники, скорее всего, нападет. Разработка карты угроз помогает спланировать уровни защиты, необходимые для более безопасной среды.

Эту схему можно использовать с различными сочетаниями атак, чтобы понять, как избежать и устранить эти атаки. Вам не обязательно нужно использовать платформу MITRE ATT&CK. Платформа является только примером. Microsoft Sentinel и другие службы безопасности Майкрософт работали с MITRE для предоставления аналитических сведений об угрозах.

Некоторые организации используют Cyber Kill Chain®, методологию от Lockheed Martin, чтобы сопоставить и понять, как атака или серия атак выполняются в ИТ-среде. Cyber Kill Chain упорядочивает угрозы и атаки, учитывая меньше тактики и методов, чем платформа MITRE ATT&CK. Тем не менее, это эффективно в том, чтобы помочь вам понять угрозы и как они могут быть выполнены. Дополнительные сведения об этой методологии см. в разделе "Кибер-убить цепочку".

Архитектура

Скачайте файл Visio для этой архитектуры.

©2021 г. Корпорация MITRE. Эта работа воспроизводится и распространяется с разрешением корпорации MITRE.

Для ИТ-среды организаций мы указываем компоненты только для Azure и Microsoft 365. Конкретная ИТ-среда может включать устройства, (модуль) и технологии различных поставщиков технологий.

На схеме среды Azure показаны компоненты, перечисленные в следующей таблице.

| Этикетка | Документация |

|---|---|

| Виртуальная сеть | Что такое виртуальная сеть Azure? |

| ФУНТОВ | Что такое Azure Load Balancer |

| PIPS | общедоступные IP-адреса; |

| СЕРВЕРОВ | Виртуальные машины |

| K8S | Служба Azure Kubernetes |

| VDI | Что такое виртуальный рабочий стол Azure? |

| ВЕБ-ПРИЛОЖЕНИЯ | Обзор Службы приложений Azure |

| СЛУЖБА ХРАНИЛИЩА AZURE | Введение в хранилище Azure |

| DB | Что такое База данных SQL Azure |

| Microsoft Entra ID | Что такое идентификатор Microsoft Entra? |

Схема представляет Microsoft 365 через компоненты, перечисленные в следующей таблице.

| Label | Description | Документация |

|---|---|---|

| OFFICE 365 | Службы Microsoft 365 (ранее — Office 365). Приложения, предоставляемые Microsoft 365, зависят от типа лицензии. | Microsoft 365 — подписка на приложения Office |

| Microsoft Entra ID | Идентификатор Microsoft Entra, тот же, который используется в Azure. Многие компании используют ту же службу Microsoft Entra для Azure и Microsoft 365. | Что такое идентификатор Microsoft Entra? |

Рабочий процесс

Чтобы узнать, какая часть ИТ-среды, скорее всего, будет атаковать, схема архитектуры в этой статье основана на типичной ИТ-среде для организации, которая имеет локальные системы, подписку Microsoft 365 и подписку Azure. Ресурсы в каждом из этих уровней являются службами, общими для многих компаний. Они классифицируются на схеме в соответствии с основами Microsoft Zero Trust: сеть, инфраструктура, конечная точка, приложение, данные и удостоверения. Дополнительные сведения об нулевом доверии см. в статье "Принять упреждающее обеспечение безопасности с нулевой доверием".

Схема архитектуры включает следующие уровни:

Локально

Схема включает некоторые основные службы, такие как серверы (виртуальные машины), сетевые (модуль) и DNS. Он включает в себя распространенные приложения, которые находятся в большинстве ИТ-сред и выполняются на виртуальных машинах или физических серверах. Она также включает различные типы баз данных, как SQL, так и не SQL. Организации обычно имеют файловый сервер, который предоставляет общий доступ к файлам всей компании. Наконец, служба домен Active Directory, широко распространенная инфраструктура, обрабатывает учетные данные пользователя. Схема включает все эти компоненты в локальной среде.

Среда Office 365

В этом примере среда содержит традиционные приложения office, такие как Word, Excel, PowerPoint, Outlook и OneNote. В зависимости от типа лицензии она также может включать другие приложения, такие как OneDrive, Exchange, Sharepoint и Teams. На схеме они представлены значком для приложений Microsoft 365 (ранее Office 365) и значком для идентификатора Microsoft Entra. Пользователям необходимо пройти проверку подлинности, чтобы получить доступ к приложениям Microsoft 365, а идентификатор Microsoft Entra выступает в качестве поставщика удостоверений. Microsoft 365 проверяет подлинность пользователей в том же типе идентификатора Microsoft Entra, который использует Azure. В большинстве организаций клиент идентификатора Microsoft Entra совпадает как для Azure, так и для Microsoft 365.

Среда Azure

Этот уровень представляет общедоступные облачные службы Azure, включая виртуальные машины, виртуальные сети, платформы как службы, веб-приложения, базы данных, хранилище, службы удостоверений и многое другое. Дополнительные сведения о Azure см . в документации по Azure.

Тактика и методы MITRE ATT&CK

На этой схеме показаны первые 16 угроз, в соответствии с тактикой и методами, опубликованными корпорацией MITRE. В красных линиях можно увидеть пример смешанной атаки, что означает, что злоумышленник может одновременно координировать несколько атак.

Использование платформы MITRE ATT&CK

Вы можете начать с простого поиска имени угрозы или кода атаки на главной веб-странице MITRE ATT&CK®.

Вы также можете просматривать угрозы на страницах тактики или методов:

Вы по-прежнему можете использовать НАвигатор MITRE ATT&CK®, интуитивно понятный инструмент, предоставляемый MITRE, который помогает обнаруживать тактику, методы и сведения об угрозах.

Компоненты

В примере архитектуры в этой статье используются следующие компоненты Azure:

Идентификатор Microsoft Entra — это облачная служба управления удостоверениями и доступом. Идентификатор Microsoft Entra помогает пользователям получать доступ к внешним ресурсам, таким как Microsoft 365, портал Azure и тысячи других приложений SaaS. Он также помогает им получать доступ к внутренним ресурсам, таким как приложения в корпоративной сети интрасети.

Виртуальная сеть Azure — это фундаментальный строительный блок для вашей частной сети в Azure. виртуальная сеть позволяет многим типам ресурсов Azure безопасно взаимодействовать друг с другом, Интернетом и локальными сетями. виртуальная сеть предоставляет виртуальную сеть, которая обеспечивает преимущества инфраструктуры Azure, например масштабирования, доступности и изоляции.

Azure Load Balancer — это высокопроизводительная служба балансировки нагрузки уровня 4 с низкой задержкой (входящий и исходящий) для всех протоколов UDP и TCP. Она разработана для обработки миллионов запросов в секунду, обеспечивая при этом высокую доступность вашего решения. Служба Azure Load Balancer является избыточной между зонами, обеспечивая высокий уровень доступности для разных зон доступности.

Виртуальные машины — это один из нескольких типов масштабируемых вычислительных ресурсов, которые предлагает Azure. Виртуальная машина Azure предоставляет гибкие возможности виртуализации без необходимости приобретать и обслуживать физическое оборудование, на котором она выполняется.

Служба Azure Kubernetes (AKS) — это полностью управляемая служба Kubernetes для развертывания контейнерных приложений и управления ими. AKS обеспечивает бессерверную службу Kubernetes, непрерывную интеграцию и непрерывную доставку (CI/CD), а также безопасность и управление корпоративным классом.

Виртуальный рабочий стол Azure — это облачная служба визуализации рабочих столов и приложений, предоставляющая рабочие столы удаленным пользователям.

веб-приложения — это служба на основе HTTP для размещения веб-приложений, REST API и мобильных серверных серверов. Вы можете разрабатывать на выбранном языке, а также запускать и масштабировать приложения с легкостью в средах под управлением Windows и Linux.

служба хранилища Azure является высокодоступным, масштабируемым, устойчивым и безопасным хранилищем для различных объектов данных в облаке, включая объект, большой двоичный объект, файл, диск, очередь и хранилище таблиц. Все данные, записанные в учетную запись хранилища Azure, шифруются самой службой. В службе хранилища Azure предоставляется возможность точного управления доступом к данным.

База данных SQL Azure — это полностью управляемый ядро СУБД PaaS, обрабатывающее большинство функций управления базами данных , таких как обновление, исправление, резервное копирование и мониторинг. Он предоставляет эти функции без участия пользователей. База данных SQL предоставляет ряд встроенных функций безопасности и соответствия требованиям, которые помогают приложению соответствовать требованиям к безопасности и соответствию требованиям.

Соавторы

Эта статья поддерживается корпорацией Майкрософт. Первоначально он был написан следующими участник.

Автор субъекта:

- Руднеи Оливейра | Старший инженер клиента

Другие участник:

- Гэри Мур | Программист или писатель

- Эндрю Натан | Старший менеджер по проектированию клиентов

Следующие шаги

Этот документ относится к некоторым службам, технологиям и терминологии. Дополнительные сведения о них можно найти в следующих ресурсах:

- MITRE ATT&CK®

- Навигатор ATT&CK®)

- Общедоступная предварительная версия: колонка MITRE ATT&CK Framework в Microsoft Sentinel, запись из блога о домене и домене Azure Cloud и AI

- Сеть® кибер-убийств

- Профилактический подход к безопасности на основе модели "Никому не доверяй"

- Смешанные угрозы в Википедии

- Как кибератаки меняются в соответствии с новыми Отчет о цифровой защите Microsoft из блога по безопасности Майкрософт

Связанные ресурсы

Дополнительные сведения об этой эталонной архитектуре см. в других статьях этой серии:

- Часть 1. Использование мониторинга Azure для интеграции компонентов безопасности

- Часть 3. Создание первого уровня защиты с помощью служб безопасности Azure

- Часть 4. Создание второго уровня защиты с помощью служб безопасности XDR в Microsoft Defender

- Часть 5. Интеграция служб безопасности XDR в Azure и Microsoft Defender