Идеи решения

Эта статья является идеей решения. Если вы хотите расширить содержимое с дополнительными сведениями, такими как потенциальные варианты использования, альтернативные службы, рекомендации по реализации или рекомендации по ценам, сообщите нам, предоставив отзыв GitHub.

Обычно организации используют гибридную среду с ресурсами, работающими как в Azure, так и в локальной среде. Большинство ресурсов Azure, таких как виртуальные машины, приложения Azure и идентификатор Microsoft Entra, могут быть защищены службами безопасности, работающими в Azure.

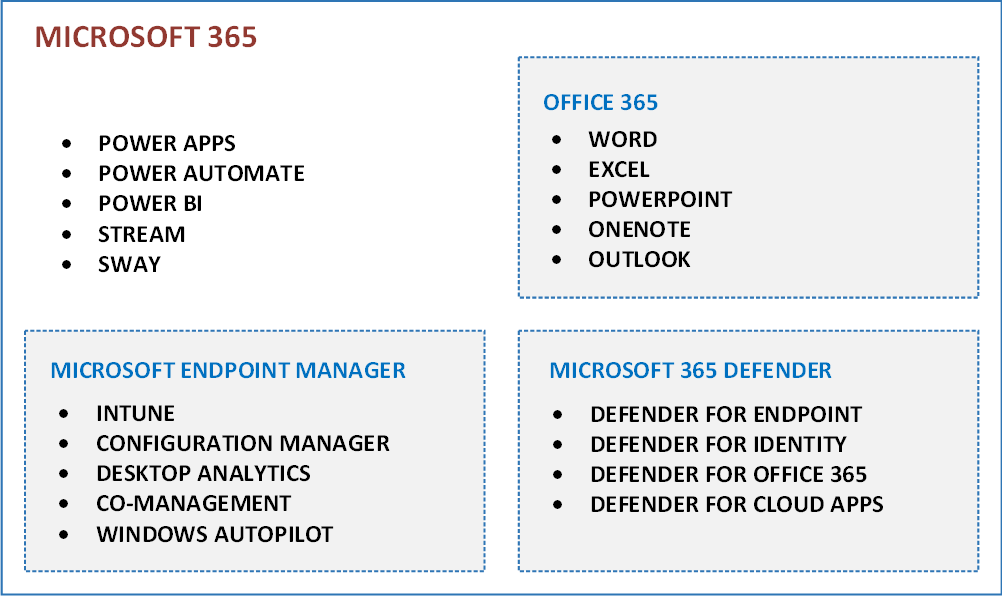

Организации часто подписываются на Microsoft 365 для предоставления пользователям таких приложений, как Word, Excel, PowerPoint и Exchange Online. Microsoft 365 также предлагает службы безопасности, которые можно использовать для создания дополнительного уровня безопасности для некоторых наиболее используемых ресурсов Azure.

Чтобы рассмотреть возможность использования служб безопасности из Microsoft 365, полезно знать некоторые терминологии и понимать структуру служб Microsoft 365. Эта четвертая статья в серии из пяти может помочь с этим. В этой статье рассматриваются темы, описанные в предыдущих статьях, в частности:

Microsoft 365 и Office 365 — это облачные службы, предназначенные для удовлетворения потребностей вашей организации в обеспечении надежной безопасности, надежности и производительности пользователей. Microsoft 365 включает такие службы, как Power Automate, Forms, Stream, Sway и Office 365. Office 365 включает известный набор приложений для повышения производительности. Дополнительные сведения о вариантах подписки для этих двух служб см. в параметрах плана Microsoft 365 и Office 365.

В зависимости от лицензии, которую вы приобрели для Microsoft 365, вы также можете получить службы безопасности для Microsoft 365. Эти службы безопасности называются XDR в Microsoft Defender, которая предоставляет несколько служб:

- Защитник Майкрософт для конечных точек

- Microsoft Defender для удостоверений

- Microsoft Defender для Office 365;

- Microsoft Defender for Cloud Apps

На следующей схеме показана связь решений и основных служб, предоставляемых Microsoft 365, однако не все службы перечислены.

Возможные сценарии использования

Люди иногда путают службы безопасности Microsoft 365 и их роль в ИТ-кибербезопасности. Основными причинами являются имена, аналогичные друг другу, включая некоторые службы безопасности, которые выполняются в Azure, такие как Microsoft Defender для облака (прежнее название — Центр безопасности Azure) и приложения Defender для облака (прежнее название — Microsoft Cloud Application Security).

Но путаница не только о терминологии. Некоторые службы обеспечивают аналогичную защиту, но для различных ресурсов, таких как Defender для идентификации и защита идентификации Azure. Обе службы обеспечивают защиту для служб удостоверений, но Defender для удостоверений защищает локальное удостоверение (с помощью служб домен Active Directory на основе проверки подлинности Kerberos), а Защита идентификации Azure защищает удостоверение в облаке (с помощью идентификатора Microsoft Entra ID на основе проверки подлинности OAuth).

В этих примерах показано, что если вы понимаете, как работают службы безопасности Microsoft 365 и различия по сравнению со службами безопасности Azure, вы можете спланировать стратегию безопасности в облаке Майкрософт эффективным образом и обеспечить большую безопасность для ит-среды. Это цель этой статьи.

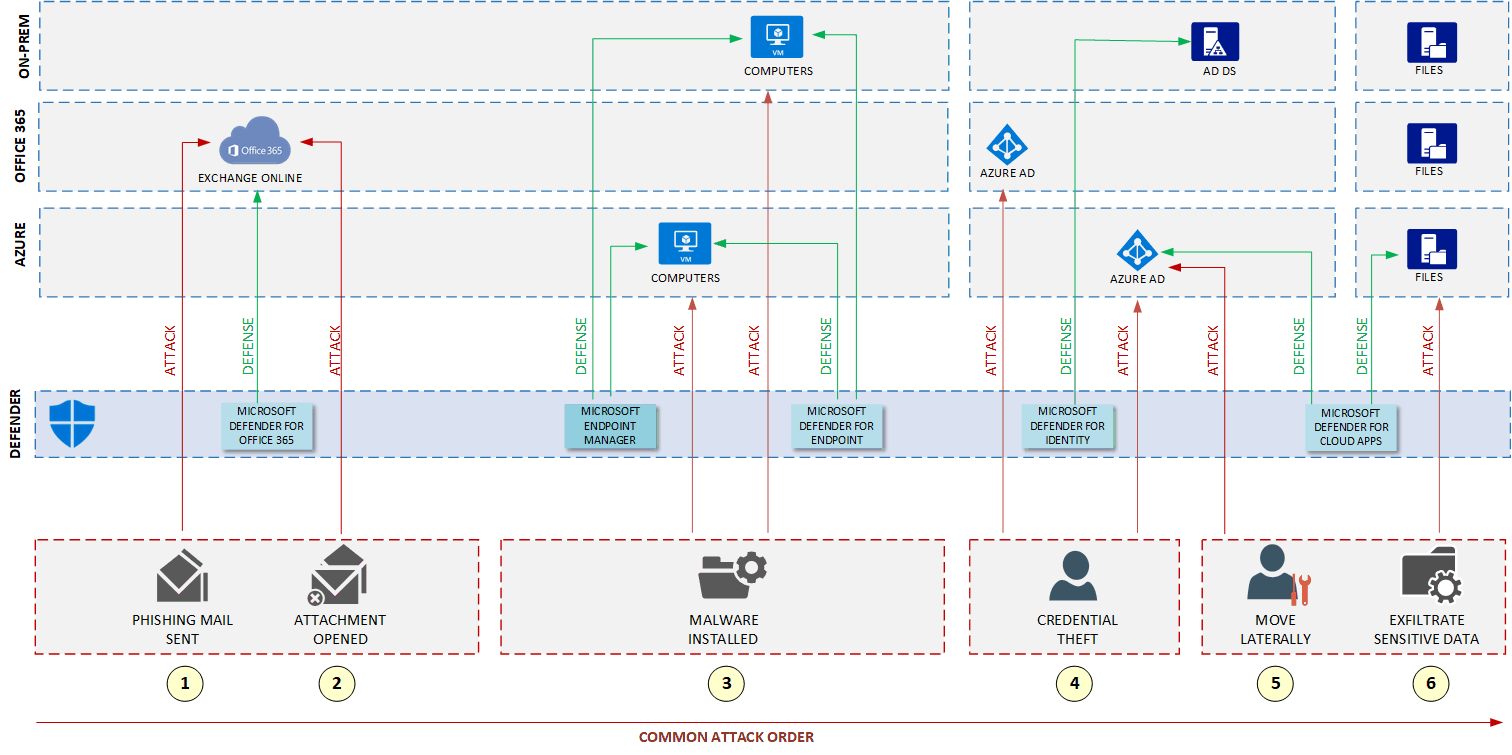

На следующей схеме показан реальный вариант использования, в котором можно рассмотреть возможность использования служб безопасности XDR в Microsoft Defender. На схеме показаны ресурсы, которые необходимо защитить. Службы, выполняемые в среде, отображаются сверху. Некоторые потенциальные угрозы отображаются в нижней части экрана. Службы XDR в Microsoft Defender находятся в центре, защищая ресурсы организации от потенциальных угроз.

Архитектура

На следующей схеме показан слой, помеченный как DEFENDER, представляющий службы безопасности XDR в Microsoft Defender. Добавление этих служб в ИТ-среду помогает повысить защиту среды. Службы на уровне Defender могут работать со службами безопасности Azure.

Скачайте файл Visio для этой архитектуры.

©2021 г. Корпорация MITRE. Эта работа воспроизводится и распространяется с разрешением корпорации MITRE.

Рабочий процесс

Microsoft Defender для конечной точки

Defender для конечной точки защищает конечные точки в организации и предназначен для предотвращения, обнаружения, исследования и реагирования на сложные угрозы. Он создает уровень защиты для виртуальных машин, работающих в Azure и локальной среде. Дополнительные сведения о том, что он может защитить, см. в Microsoft Defender для конечной точки.

Microsoft Defender for Cloud Apps

Ранее известное как Microsoft Cloud Application Security, Defender для облака Apps — это брокер безопасности доступа к облаку (CASB), поддерживающий несколько режимов развертывания. Эти режимы включают коллекцию журналов, соединители API и обратный прокси-сервер. Он позволяет следить за состоянием данных и контролировать их перемещение, а тщательная аналитика помогает обезвреживать киберугрозы во всех облачных службах Майкрософт и сторонних поставщиков. Он обеспечивает защиту и устранение рисков для облачных приложений и даже для некоторых приложений, работающих в локальной среде. Он также предоставляет уровень защиты для пользователей, обращающихся к этим приложениям. Дополнительные сведения см. в Microsoft Defender для облака обзоре приложений.

Важно не путать приложения Defender для облака с Microsoft Defender для облака, которые предоставляют рекомендации и оценку состояния безопасности серверов, приложений, учетных записей хранения и других ресурсов, работающих в Azure, локальной среде и других облаках. Defender для облака объединяет две предыдущие службы, Центр безопасности Azure и Azure Defender.

Microsoft Defender для Office 365

Defender для Office 365 защищает вашу организацию от вредоносных угроз, создаваемых сообщениями электронной почты, ссылками (URL-адресами) и средствами совместной работы. Она обеспечивает защиту электронной почты и совместной работы. В зависимости от лицензии вы можете добавить расследование после нарушения, охоту и реагирование, а также автоматизацию и имитацию (для обучения). Дополнительные сведения о параметрах лицензирования см. в Microsoft Defender для Office 365 обзоре безопасности.

Microsoft Defender для удостоверений

Defender для удостоверений — это облачное решение для безопасности, которое использует сигналы локальная служба Active Directory для выявления, обнаружения и изучения сложных угроз, скомпрометированных удостоверений и вредоносных действий предварительной оценки, направленных на вашу организацию. Она защищает службы домен Active Directory (AD DS), которые выполняются локально. Несмотря на то, что эта служба работает в облаке, она работает для защиты удостоверений в локальной среде. Defender для удостоверений ранее был назван Azure Advanced Threat Protection. Дополнительные сведения см. в разделе "Что такое Microsoft Defender для удостоверений?"

Если вам нужна защита для удостоверений, предоставляемых идентификатором Microsoft Entra ID и работающими в облаке, рассмотрите возможность Защита идентификации Microsoft Entra.

Microsoft Endpoint Manager

Endpoint Manager предоставляет службы для облачных служб, локальных служб и Microsoft Intune, что позволяет управлять функциями и параметрами на устройствах Android, Android Enterprise, iOS, iPadOS, macOS, Windows 10 и Windows 11. Она интегрируется с другими службами, включая:

- Идентификатор Microsoft Entra.

- Защитники мобильных угроз.

- Шаблоны Администратор istrative (ADMX).

- Приложения Win32.

- Пользовательские бизнес-приложения.

Другая служба, которая теперь является частью Endpoint Manager, — это локальное решение для управления клиентскими и серверными компьютерами, подключенными напрямую или через Интернет. Вы можете включить облачную функциональность для интеграции Configuration Manager с Intune, Идентификатором Microsoft Entra, Defender для конечной точки и другими облачными службами. Используйте его для развертывания приложений, обновлений программного обеспечения и операционных систем. Вы также можете отслеживать соответствие, запрашивать объекты, действовать на клиентах в режиме реального времени и многое другое. Дополнительные сведения обо всех доступных службах см. в обзоре Microsoft Endpoint Manager.

Порядок атак примеров угроз

Угрозы, именованные на схеме, соответствуют общему заказу атаки:

Злоумышленник отправляет фишинговое сообщение с вредоносными программами, подключенными к нему.

Конечный пользователь открывает подключенную вредоносную программу.

Вредоносные программы устанавливаются в серверной части без уведомления пользователя.

Установленная вредоносная программа украдет учетные данные некоторых пользователей.

Злоумышленник использует учетные данные для получения доступа к конфиденциальным учетным записям.

Если учетные данные предоставляют доступ к учетной записи с повышенными привилегиями, злоумышленник компрометирует дополнительные системы.

На схеме также показан уровень, помеченный как DEFENDER , который службы XDR Microsoft Defender могут отслеживать и устранять эти атаки. Это пример того, как Defender предоставляет дополнительный уровень безопасности, который работает со службами безопасности Azure, чтобы обеспечить дополнительную защиту ресурсов, отображаемых на схеме. Дополнительные сведения о том, как потенциальные атаки угрожают ИТ-среде, см. в второй статье этой серии, чтобы сопоставить угрозы с ИТ-средой. Дополнительные сведения о XDR в Microsoft Defender см. в разделе XDR в Microsoft Defender.

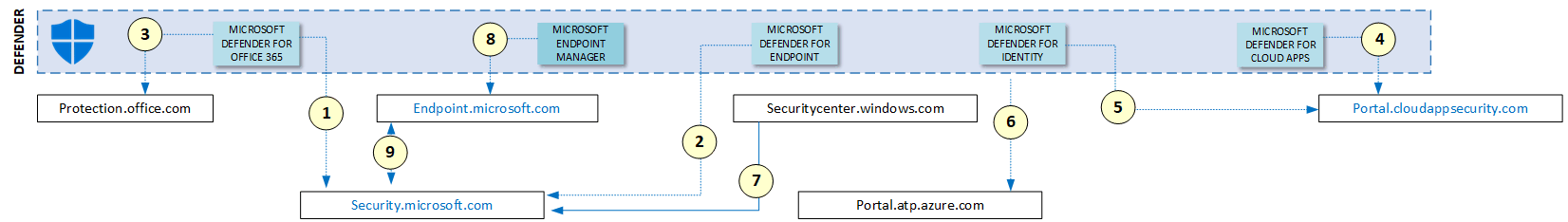

Доступ к службам безопасности XDR в Microsoft Defender и управление ими

В настоящее время может потребоваться использовать несколько порталов для управления службами XDR в Microsoft Defender. Однако корпорация Майкрософт работает над централизацией функциональных возможностей как можно больше. На следующей схеме показаны доступные порталы и их связи друг с другом.

Security.microsoft.com в настоящее время является самым важным порталом, так как он предоставляет функциональные возможности из Microsoft Defender для Office 365 (1) и из Defender для конечной точки (2). Однако по состоянию на март 2022 г. вы по-прежнему можете получить доступ protection.office.com к функциям безопасности в отношении Office 365 (3). Для Defender для конечной точки, если вы пытаетесь получить доступ к старому порталу, securitycenter.windows.comвы перенаправляетесь на новый портал ( security.microsoft.com 7).

Основное использование portal.cloudappsecurity.com заключается в управлении (4) Defender для облака приложениями. Он позволяет управлять облачными приложениями и некоторыми приложениями, работающими в локальной среде, управлять несанкционированными приложениями (теневыми ИТ-службами) и просматривать сигналы пользователей от защиты идентификации. Вы также можете использовать этот портал для управления множеством сигналов и функций из локальной службы защиты идентификации (5), что позволяет консолидировать многие функции из (6) на (4) portal.atp.azure.com портале для приложений Defender для облака. Однако вы по-прежнему можете получить доступ (6), portal.atp.azure.com если это необходимо.

Наконец, endpoint.microsoft.com предоставляет функциональные возможности в основном для Intune и Configuration Manager, но и для других служб, которые являются частью Endpoint Manager. Так как security.microsoft.com и endpoint.microsoft.com обеспечить защиту безопасности для конечных точек, они имеют много взаимодействий между ними (9), чтобы обеспечить большую безопасность для конечных точек.

Компоненты

В примере архитектуры в этой статье используются следующие компоненты Azure:

Идентификатор Microsoft Entra — это облачная служба управления удостоверениями и доступом. Идентификатор Microsoft Entra помогает пользователям получать доступ к внешним ресурсам, таким как Microsoft 365, портал Azure и тысячи других приложений SaaS. Он также помогает им получать доступ к внутренним ресурсам, таким как приложения в корпоративной сети интрасети.

Виртуальная сеть Azure — это фундаментальный строительный блок для вашей частной сети в Azure. виртуальная сеть позволяет многим типам ресурсов Azure безопасно взаимодействовать друг с другом, Интернетом и локальными сетями. виртуальная сеть предоставляет виртуальную сеть, которая обеспечивает преимущества инфраструктуры Azure, например масштабирования, доступности и изоляции.

Azure Load Balancer — это высокопроизводительная служба балансировки нагрузки уровня 4 с низкой задержкой (входящий и исходящий) для всех протоколов UDP и TCP. Она разработана для обработки миллионов запросов в секунду, обеспечивая при этом высокую доступность вашего решения. Служба Azure Load Balancer является избыточной между зонами, обеспечивая высокий уровень доступности для разных зон доступности.

Виртуальные машины — это один из нескольких типов масштабируемых вычислительных ресурсов, которые предлагает Azure. Виртуальная машина Azure предоставляет гибкие возможности виртуализации без необходимости приобретать и обслуживать физическое оборудование, на котором она выполняется.

Служба Azure Kubernetes (AKS) — это полностью управляемая служба Kubernetes для развертывания контейнерных приложений и управления ими. AKS обеспечивает бессерверную службу Kubernetes, непрерывную интеграцию и непрерывную доставку (CI/CD), а также безопасность и управление корпоративным классом.

Виртуальный рабочий стол Azure — это облачная служба визуализации рабочих столов и приложений, предоставляющая рабочие столы удаленным пользователям.

веб-приложения — это служба на основе HTTP для размещения веб-приложений, REST API и мобильных серверных серверов. Вы можете разрабатывать на выбранном языке, а также запускать и масштабировать приложения с легкостью в средах под управлением Windows и Linux.

служба хранилища Azure является высокодоступным, масштабируемым, устойчивым и безопасным хранилищем для различных объектов данных в облаке, включая объект, большой двоичный объект, файл, диск, очередь и хранилище таблиц. Все данные, записанные в учетную запись хранилища Azure, шифруются самой службой. В службе хранилища Azure предоставляется возможность точного управления доступом к данным.

База данных SQL Azure — это полностью управляемый ядро СУБД PaaS, обрабатывающее большинство функций управления базами данных , таких как обновление, исправление, резервное копирование и мониторинг. Он предоставляет эти функции без участия пользователей. База данных SQL предоставляет ряд встроенных функций безопасности и соответствия требованиям, которые помогают приложению соответствовать требованиям к безопасности и соответствию требованиям.

Соавторы

Эта статья поддерживается корпорацией Майкрософт. Первоначально он был написан следующими участник.

Автор субъекта:

- Руднеи Оливейра | Старший инженер клиента

Другие участник:

- Гэри Мур | Программист или писатель

- Эндрю Натан | Старший менеджер по проектированию клиентов

Следующие шаги

- Защита от угроз с помощью Microsoft 365

- Обнаружение и реагирование на кибератаки с помощью XDR в Microsoft Defender

- Начало работы с XDR в Microsoft Defender

- Реализация аналитики угроз в Microsoft 365

- Управление безопасностью с помощью Microsoft 365

- Защита от вредоносных угроз с помощью Microsoft Defender для Office 365

- Защита локальных удостоверений с помощью Microsoft Defender для облака для удостоверений

Связанные ресурсы

Дополнительные сведения об этой эталонной архитектуре см. в других статьях этой серии: