Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

На этой странице представлены списки IP-доступа для учетной записи и рабочих областей Azure Databricks.

Обзор списков IP-доступа

Примечание.

Для этой функции требуется план "Премиум".

Списки IP-доступа повышают безопасность, обеспечивая контроль над тем, какие сети могут подключаться к учетной записи Azure Databricks и рабочим областям. Значение по умолчанию разрешает подключения с любого IP-адреса.

- Ограничить доступ на основе исходного IP-адреса пользователя.

- Разрешить подключения только из утвержденных сетей, таких как корпоративные офисы или виртуальные сети.

- Блокировать попытки доступа от небезопасных или общедоступных сетей, таких как кафе.

Существует две функции списка контроля доступа IP:

- списки IP-доступа для консоли учетной записи (общедоступная предварительная версия). Администраторы учетных записей могут настроить списки IP-доступа для консоли учетной записи, чтобы пользователи могли подключаться к пользовательскому интерфейсу консоли учетной записи и REST API уровня учетной записи только через набор утвержденных IP-адресов. Владельцы учетных записей и администраторы учетных записей могут использовать пользовательский интерфейс консоли учетной записи или REST API для настройки разрешенных и заблокированных IP-адресов и подсетей. См. Настройка списков доступа к IP-адресам для консоли учетной записи.

- списки IP-доступа для рабочих областей. Администраторы рабочей области могут настроить списки IP-доступа для рабочих областей Azure Databricks, чтобы пользователи могли подключаться к рабочей области или API уровня рабочей области только через набор утвержденных IP-адресов. Администраторы рабочей области используют REST API для настройки разрешенных и заблокированных IP-адресов и подсетей. См . статью "Настройка списков IP-доступа для рабочих областей".

Примечание.

Если вы используете Приватный канал, списки доступа к IP-адресам применяются только к запросам через Интернет (общедоступные IP-адреса). Частные IP-адреса из трафика Private Link не могут быть заблокированы списками доступа по IP. Чтобы управлять доступом к Azure Databricks с помощью приватного канала, можно проверить, какие частные конечные точки были созданы, см. основные понятия Приватного канала Azure.

Контекстуальные элементы управления входом

Это важно

Эта функция доступна в общедоступной предварительной версии.

Хотя ip-доступ содержит запросы на фильтрацию только на основе исходных IP-адресов, элементы управления входящего трафика на основе контекста позволяют администраторам учетных записей объединять несколько условий, таких как удостоверение пользователя, тип запроса и сетевой источник, чтобы разрешить и запретить правила. Эти политики обеспечивают более детальный контроль над тем, кто может достигать вашей рабочей области и откуда.

Управление входом на основе контекста настраивается на уровне учетной записи. Одна политика может управлять несколькими рабочими областями, обеспечивая согласованное применение в организации.

Оба элемента управления применяются вместе. Запрос должен быть разрешен контекстно-зависимой политикой входящего трафика на уровне учетной записи и любыми списками доступа к IP-адресам в рамках рабочей области. Вход на основе контекста может ограничить доступ на основе идентичности или сферы запроса, а IP-списки доступа могут ограничить доступ на основе местоположения в сети. Если любой элемент управления блокирует запрос, доступ запрещен.

См. Контекстное управление доступом.

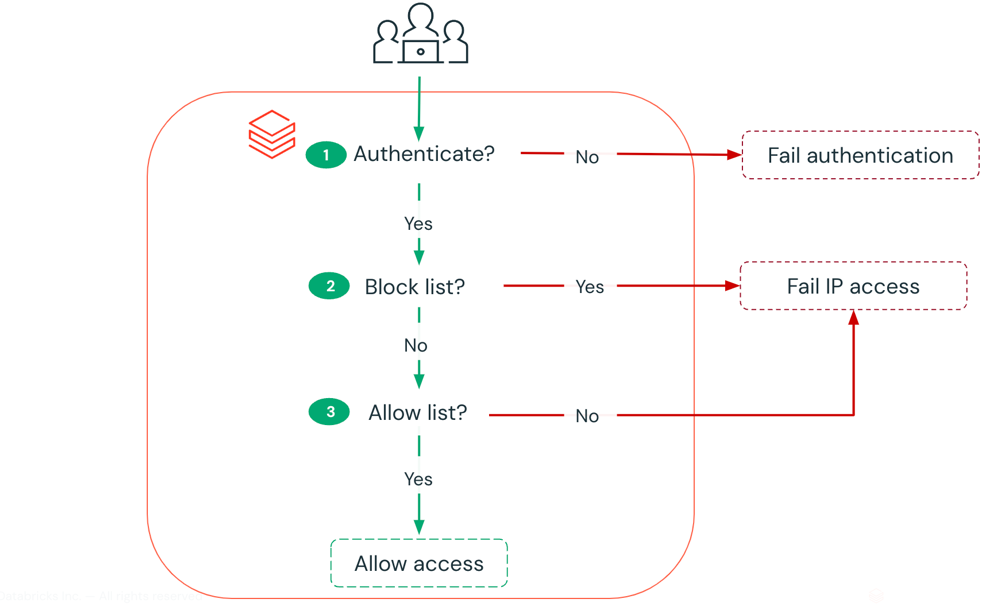

Как проверяется доступ?

Функция списков IP-адресов позволяет настроить списки разрешений и списки блокировок для консоли учетной записи Azure Databricks и рабочих областей:

-

списки разрешений содержат набор IP-адресов в общедоступном Интернете, которым разрешен доступ. Разрешить несколько IP-адресов явным образом или как целые подсети (например

216.58.195.78/28). - списки блокировок содержат IP-адреса или подсети для блокировки, даже если они включены в список разрешений. Можно использовать эту функцию, если разрешенный диапазон IP-адресов может включать в себя меньший диапазон IP-адресов инфраструктуры, которая на практике находится за пределами фактического периметра защищенной сети.

При попытке установить подключение:

- Сначала проверяются все списки блокировок. Если IP-адрес подключения соответствует любому списку блокировок, подключение отклоняется.

- Если соединение не было отклонено списками блокировки, IP-адрес сравнивается с списками разрешений. Если есть хотя бы один список разрешений, подключение разрешено только в том случае, если IP-адрес соответствует списку разрешений. Если списки разрешений отсутствуют, разрешены все IP-адреса.

Если функция отключена, доступ к вашей учетной записи или рабочей области разрешен.

Для всех списков разрешений и списков блокировок в сочетании консоль учетной записи поддерживает не более 1000 значений IP/CIDR, где одно значение CIDR считается одним значением.

Изменения списков IP-доступа могут занять несколько минут.

Дальнейшие шаги

- Настройка списков доступа к IP-адресам для консоли учетной записи. Настройка ограничений IP-адресов для доступа к консоли учетной записи для управления доступом сетей к параметрам и API уровня учетной записи. См. Настройка списков доступа к IP-адресам для консоли учетной записи.

- Настройте списки IP-доступа для рабочих областей: реализуйте ограничения IP-адресов для доступа к рабочей области, чтобы контролировать, какие сети могут подключаться к рабочим областям Azure Databricks. См . статью "Настройка списков IP-доступа для рабочих областей".

- Настройка частного подключения. Используйте приватный канал для установления безопасного и изолированного доступа к службам Azure из виртуальной сети, обходя общедоступный Интернет. Ознакомьтесь с концепциями Приватного канала Azure.