Безагентное сканирование компьютеров

Microsoft Defender для облака улучшает состояние вычислений для сред Azure, AWS и GCP с помощью сканирования компьютеров. Сведения о требованиях и поддержке см. в матрице поддержки вычислений в Defender для облака.

Проверка без агента для виртуальных машин обеспечивает:

- Широкий, беспокойный видимость инвентаризации программного обеспечения с помощью Управление уязвимостями Microsoft Defender.

- Глубокий анализ конфигурации операционной системы и других метаданных компьютера.

- Оценка уязвимостей с помощью службы "Управление уязвимостями Защитника".

- Сканирование секретов для поиска секретов обычного текста в вычислительной среде.

- Обнаружение угроз с помощью сканирования вредоносных программ без агента с помощью антивирусная программа в Microsoft Defender.

Сканирование без агента помогает в процессе идентификации практических проблем с состоянием без необходимости устанавливать агенты, сетевое подключение или любое влияние на производительность компьютера. Сканирование без агента доступно как с помощью плана управления постурами Cloud Security Defender (CSPM), так и плана Defender для серверов P2.

Availability

| Аспект | Сведения |

|---|---|

| Состояние выпуска: | Общедоступная версия |

| Цены. | Требуется управление безопасностью Cloud Security Defender (CSPM) или Microsoft Defender для серверов плана 2 |

| Поддерживаемые варианты использования: | |

| Облако. | |

| Операционные системы: | |

| Типы экземпляров и дисков: | Azure Максимально допустимое число дисков: 6 Масштабируемый набор виртуальных машин — Flex AWS GCP |

| Шифрование. | Azure AWS GCP |

Как работает безагентное сканирование

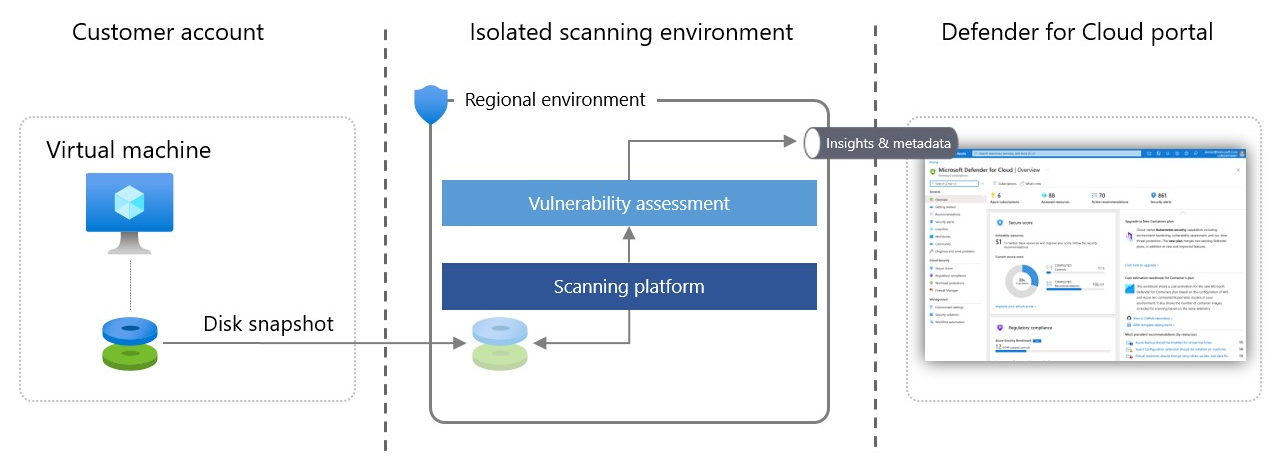

Сканирование без агента для виртуальных машин использует облачные API для сбора данных. В то время как методы на основе агента используют API операционной системы во время выполнения для непрерывного сбора данных, связанных с безопасностью. Defender для облака выполняет моментальные снимки дисков виртуальных машин и выполняет внеполосный анализ конфигурации операционной системы и файловой системы, хранящихся в моментальном снимке. Скопированный моментальный снимок остается в том же регионе, что и виртуальная машина. Виртуальная машина не влияет на проверку.

После получения необходимых метаданных с скопированного диска Defender для облака немедленно удаляет скопированный моментальный снимок диска и отправляет метаданные ядрам Майкрософт для обнаружения пробелов конфигурации и потенциальных угроз. Например, при оценке уязвимостей анализ выполняется службой "Управление уязвимостями Защитника". Результаты отображаются в Defender для облака, что объединяет результаты на основе агента и без агента на странице оповещений системы безопасности.

Среда сканирования, в которой анализируются диски, являются региональными, переменными, изолированными и высокобезопасными. Моментальные снимки дисков и данные, не связанные с сканированием, не хранятся дольше, чем необходимо для сбора метаданных, как правило, через несколько минут.

Связанный контент

В этой статье объясняется, как работает сканирование без агента и как оно помогает собирать данные с компьютеров.

Узнайте больше о том, как включить проверку без агента для виртуальных машин.

Ознакомьтесь с общими вопросами о проверке без агента и о том, как это влияет на подписку или учетную запись, сбор данных без агента и разрешения, используемые при проверке без агента.