Просмотр и устранение уязвимостей для образов реестра (на основе рисков)

Примечание.

На этой странице описывается новый подход на основе рисков для управление уязвимостями в Defender для облака. Защитник для клиентов CSPM должен использовать этот метод. Сведения об использовании классического подхода оценки безопасности см. в разделе "Просмотр и исправление уязвимостей" для образов реестра (оценка безопасности).

Defender для облака предлагает клиентам возможность устранить уязвимости в образах контейнеров, пока они все еще хранятся в реестре. Кроме того, он проводит контекстный анализ уязвимостей в вашей среде, помогая в приоритете усилий по исправлению на основе уровня риска, связанного с каждой уязвимостью.

В этой статье мы рассмотрим образы контейнеров в реестре Azure, которые должны иметь рекомендации по устранению уязвимостей. Другие облака см. в параллельных рекомендациях по оценке уязвимостей для AWS с Управление уязвимостями Microsoft Defender и оценкой уязвимостей для GCP с Управление уязвимостями Microsoft Defender.

Просмотр уязвимостей на определенном образе контейнера

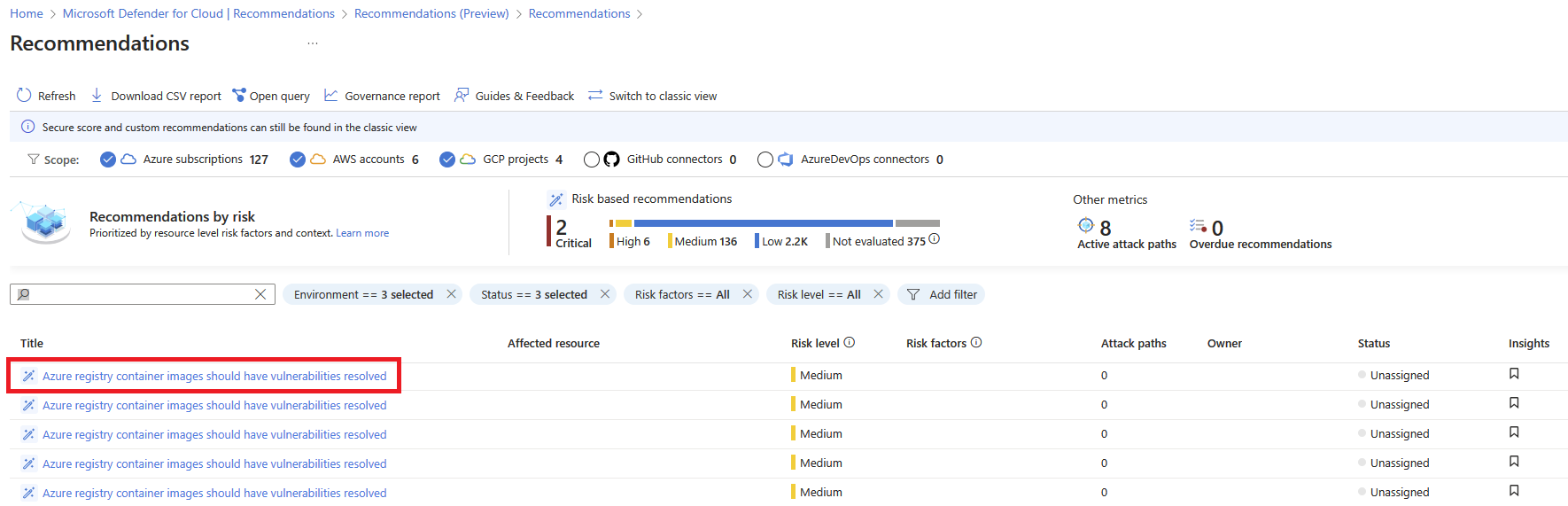

В Defender для облака откройте страницу рекомендаций. Если вы не находитесь на новой странице на основе рисков, выберите рекомендации по риску в верхнем меню. Если обнаружены проблемы, вы увидите, что образы контейнеров рекомендаций в реестре Azure должны быть устранены. Выберите рекомендацию.

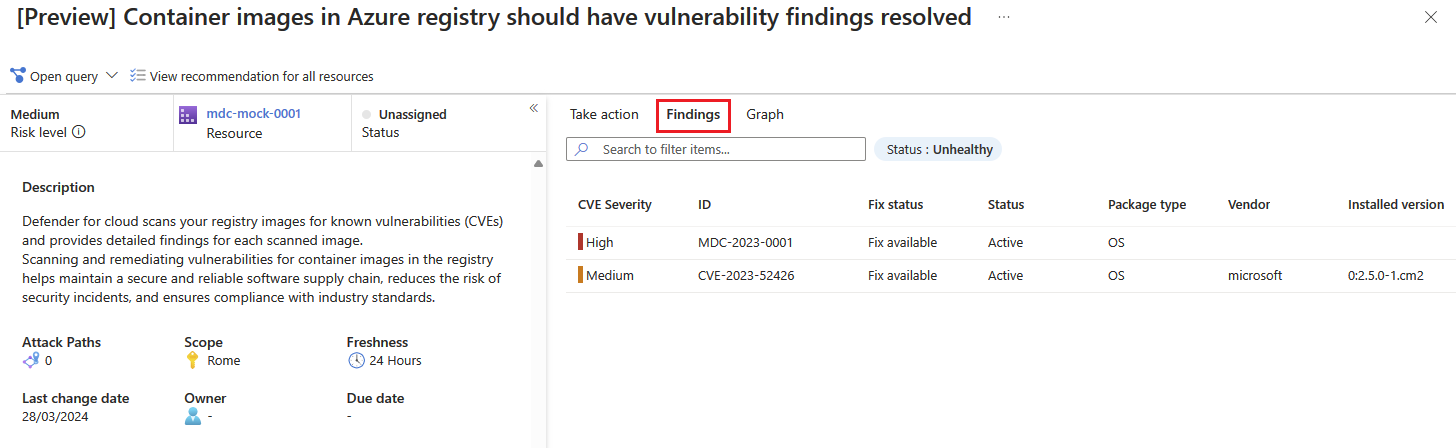

Откроется страница сведений о рекомендации с дополнительной информацией. Эти сведения содержат сведения о образе реестра и шагах по исправлению.

Перейдите на вкладку "Результаты ", чтобы просмотреть список уязвимостей, влияющих на образ реестра.

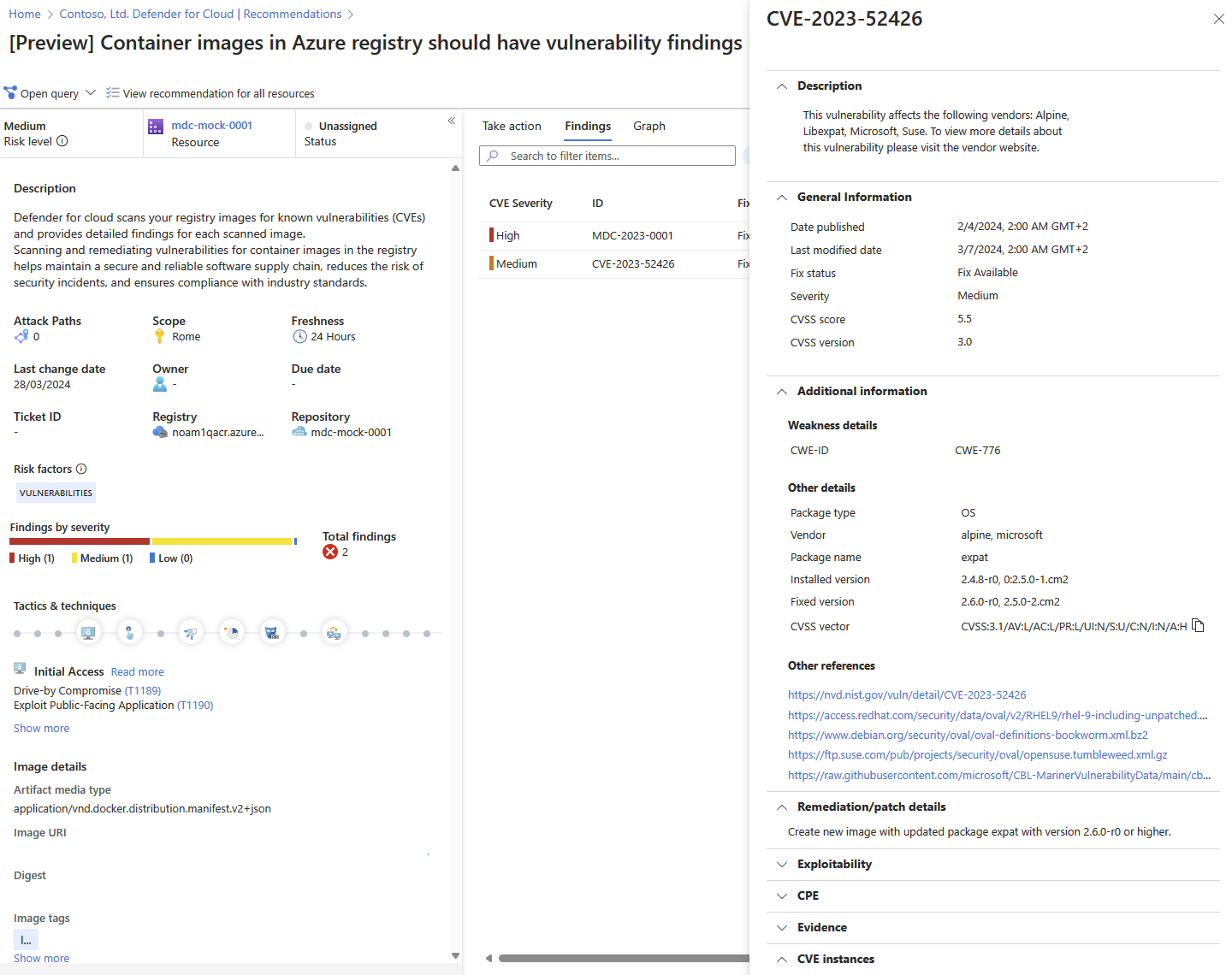

Выберите каждую уязвимость для подробного описания уязвимости, дополнительных образов, затронутых этой уязвимостью, сведения о версии программного обеспечения, которая способствует разрешению уязвимости, и ссылки на внешние ресурсы, чтобы помочь в исправлении уязвимости.

Чтобы найти все изображения, затронутые определенной уязвимостью, группы рекомендаций по названию. Дополнительные сведения см. в разделе "Рекомендации по группам по названию".

Сведения об устранении уязвимостей см. в рекомендациях по исправлению.

Следующий шаг

- Узнайте, как просматривать и устранять уязвимости для образов, работающих в кластерах Kubernetes.

Обратная связь

Ожидается в ближайшее время: в течение 2024 года мы постепенно откажемся от GitHub Issues как механизма обратной связи для контента и заменим его новой системой обратной связи. Дополнительные сведения см. в разделе https://aka.ms/ContentUserFeedback.

Отправить и просмотреть отзыв по