Выбор метода зеркального отображения трафика для датчиков OT

Эта статья входит в серию статей, описывающих путь развертывания для мониторинга OT с помощью Microsoft Defender для Интернета вещей, а также описывает поддерживаемые методы зеркального отображения трафика для мониторинга OT с Microsoft Defender для Интернета вещей.

Решение о том, какой метод зеркального отображения трафика следует использовать, зависит от конфигурации сети и потребностей вашей организации.

Чтобы Defender для Интернета вещей анализировал только трафик, который требуется отслеживать, рекомендуется настроить зеркальное отображение трафика на коммутаторе или в точке доступа терминала (TAP), которая включает только промышленный трафик ICS и SCADA.

Примечание

SPAN и RSPAN являются терминологией Cisco. Другие торговые марки коммутаторов имеют схожие функциональные возможности, но могут использовать другую терминологию.

Рекомендации по область портов зеркального отображения

Рекомендуется настроить зеркальное отображение трафика со всех портов коммутатора, даже если к ним не подключены данные. В противном случае мошеннические устройства позже могут быть подключены к неотслеживаемом порту, и эти устройства не будут обнаружены сетевыми датчиками Defender для Интернета вещей.

Для сетей OT, использующих широковещательный или многоадресный обмен сообщениями, настройте зеркальное отображение трафика только для передачИ RX (receive). Сообщения многоадресной рассылки будут повторяться для всех соответствующих активных портов, и вы будете использовать большую пропускную способность без необходимости.

Сравнение поддерживаемых методов зеркального отображения трафика

Defender для Интернета вещей поддерживает следующие методы:

| Метод | Описание | Дополнительные сведения |

|---|---|---|

| Порт SPAN коммутатора | Зеркально отражает локальный трафик из интерфейсов коммутатора в другой интерфейс на том же коммутаторе. | Настройка зеркального отображения с портом SPAN коммутатора |

| Удаленный порт SPAN (RSPAN) | Зеркально отражает трафик из нескольких распределенных исходных портов в выделенную удаленную виртуальную локальную сеть. |

Удаленные порты SPAN (RSPAN) Настройка зеркального отображения трафика с помощью удаленного порта SPAN (RSPAN) |

| Активное или пассивное агрегирование (TAP) | Устанавливает активный или пассивный агрегат TAP, встроенный в сетевой кабель, который дублирует трафик к сетевому датчику OT. Лучший метод для судебно-медицинского мониторинга. | Активное или пассивное агрегирование (TAP) |

| Инкапсулированный анализатор удаленных коммутируемых портов (ERSPAN) | Зеркальное отображение входных интерфейсов в интерфейс мониторинга датчика OT |

Порты ERSPAN Обновление интерфейсов мониторинга датчика (настройка ERSPAN). |

| ESXi vSwitch | Зеркально отражает трафик в неизвестном режиме на виртуальном коммутаторе ESXi. |

Зеркальное отображение трафика с помощью виртуальных коммутаторов Настройте зеркальное отображение трафика с помощью vSwitch ESXi. |

| Виртуальный коммутатор Hyper-V | Зеркально отражает трафик в неизвестном режиме на виртуальном коммутаторе Hyper-V. |

Зеркальное отображение трафика с помощью виртуальных коммутаторов Настройка зеркального отображения трафика с помощью виртуального коммутатора Hyper-V |

Удаленные порты SPAN (RSPAN)

Настройте удаленный сеанс SPAN (RSPAN) на коммутаторе, чтобы зеркало трафик из нескольких распределенных исходных портов в выделенную удаленную виртуальную локальную сеть.

Затем данные в виртуальной локальной сети доставляются через магистральные порты через несколько коммутаторов в указанный коммутатор, содержащий физический порт назначения. Подключите порт назначения к сетевому датчику OT, чтобы отслеживать трафик с помощью Defender для Интернета вещей.

На следующей схеме показан пример архитектуры удаленной виртуальной локальной сети.

Дополнительные сведения см. в статье Настройка зеркального отображения трафика с помощью удаленного порта SPAN (RSPAN).

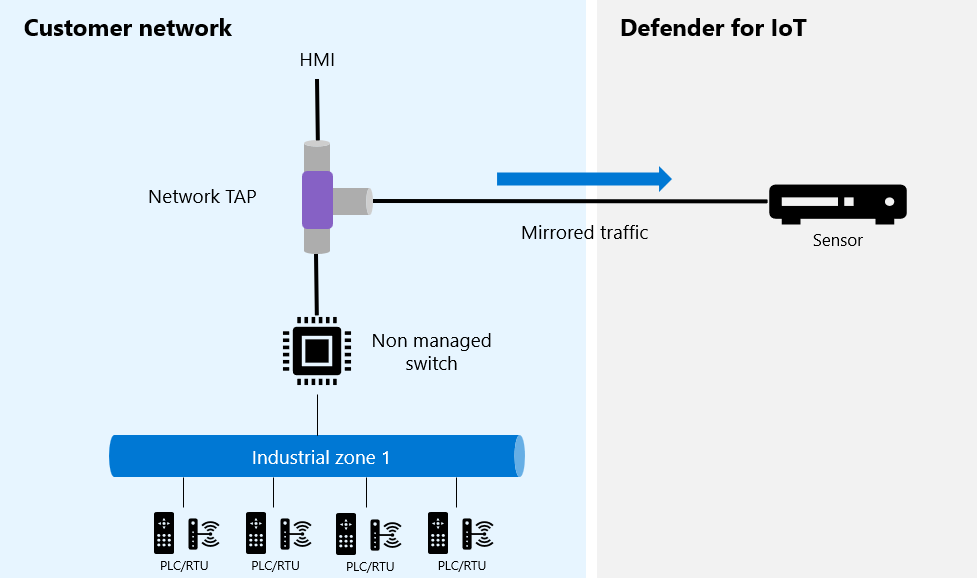

Активное или пассивное агрегирование (TAP)

При использовании активного или пассивного агрегирования для зеркало трафика в сетевом кабеле устанавливается активная или пассивная точка доступа терминала агрегирования (TAP). TAP дублирует трафик приема и передачи на сетевой датчик OT, чтобы вы могли отслеживать трафик с помощью Defender для Интернета вещей.

TAP — это аппаратное устройство, которое позволяет сетевому трафику передаваться между портами без прерываний. TAP постоянно создает точную копию обеих сторон потока трафика без ущерба для целостности сети.

Пример:

Некоторые TAP объединяют как прием , так и передачу в зависимости от конфигурации коммутатора. Если коммутатор не поддерживает агрегирование, каждый TAP использует два порта на сетевом датчике OT для отслеживания приема ипередачи трафика.

Преимущества зеркального отображения трафика с помощью TAP

Мы рекомендуем использовать TAP, особенно при зеркальных отображениях трафика в целях судебной экспертизы. Преимущества зеркального отображения трафика с помощью TAP:

В основе TAP лежит оборудование, и их нельзя скомпрометировать

TAP передают весь трафик, даже поврежденные сообщения, которые часто удаляются коммутаторами

TAP не чувствительны к процессору, что означает, что время передачи пакетов точное. В отличие от этого, коммутаторы обрабатывают функции зеркального отображения как низкоприоритетную задачу, которая может повлиять на время зеркального отображения пакетов.

Вы также можете использовать агрегатор TAP для мониторинга портов трафика. Однако агрегаторы TAP не основаны на процессорах и не так защищены с внутренней безопасностью, как аппаратные TAP. Агрегаторы TAP могут не отражать точное время выполнения пакетов.

Распространенные модели TAP

Следующие модели TAP протестированы на совместимость с Defender для Интернета вещей. Другие модели и модели от других поставщиков также могут быть совместимыми.

Garland P1GCCAS

При использовании Garland TAP настройте сеть для поддержки агрегирования. Дополнительные сведения см. в разделе Схема агрегирования касанием на вкладке Сетевые диаграммыруководства по установке Garland.

IXIA TPA2-CU3

При использовании Ixia TAP убедитесь, что режим агрегирования активен. Дополнительные сведения см. в руководстве по установке Ixia.

US Robotics USR 4503

При использовании TAP для сша Robotics обязательно включите режим агрегирования, задав для выбранного переключателя значение AGG. Дополнительные сведения см. в руководстве по установке компании US Robotics.

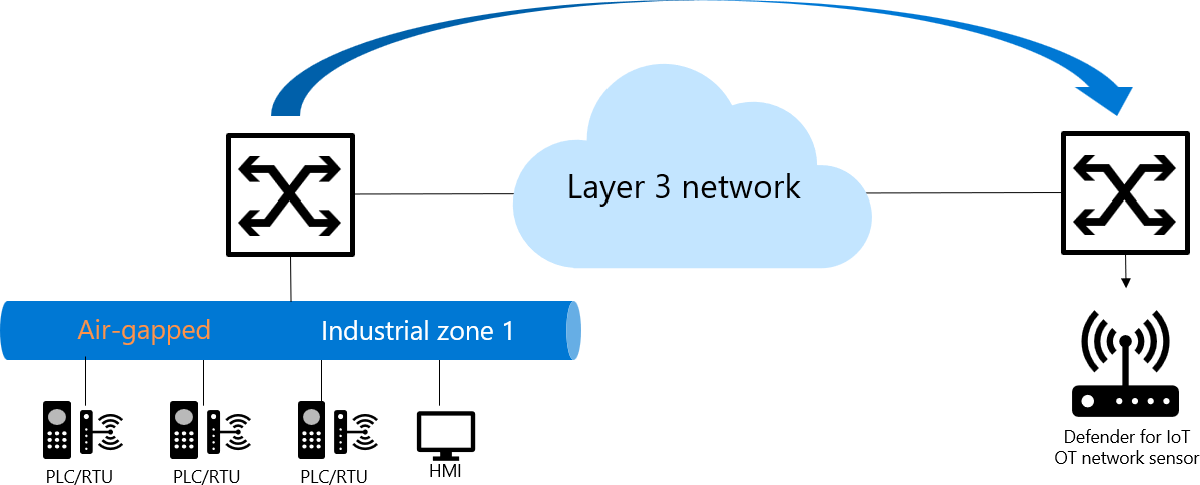

Порты ERSPAN

Используйте инкапсулированный анализатор удаленных коммутируемых портов (ERSPAN) для зеркало входных интерфейсов через IP-сеть в интерфейс мониторинга датчика OT при защите удаленных сетей с помощью Defender для Интернета вещей.

Интерфейс мониторинга датчика является неизвестным интерфейсом и не имеет специально выделенного IP-адреса. Если настроена поддержка ERSPAN, датчик анализирует полезные данные трафика, инкапсулированные с помощью инкапсуляции туннеля GRE.

Используйте инкапсуляцию ERSPAN, если необходимо расширить отслеживаемый трафик между доменами уровня 3. ERSPAN — это проприетарная функция Cisco, которая доступна только на определенных маршрутизаторах и коммутаторах. Дополнительные сведения см. в документации по Cisco.

Примечание

В этой статье содержатся общие рекомендации по настройке зеркального отображения трафика с помощью ERSPAN. Конкретные сведения о реализации зависят от поставщика оборудования.

Архитектура ERSPAN

Сеансы ERSPAN включают исходный и целевой сеансы, настроенные на разных коммутаторах. Между исходным и целевым коммутаторами трафик инкапсулируется в GRE и может направляться по сетям уровня 3.

Пример:

ERSPAN транспортирует зеркальный трафик по IP-сети, используя следующий процесс:

- Исходный маршрутизатор инкапсулирует трафик и отправляет пакет по сети.

- На целевом маршрутизаторе пакет де-капсулируется и отправляется в интерфейс назначения.

Параметры источника ERSPAN включают такие элементы, как:

- Порты и каналы портов Ethernet

- Vlans; все поддерживаемые интерфейсы в виртуальной локальной сети являются источниками ERSPAN

- Каналы портов структуры

- Спутниковые порты и каналы портов интерфейса узла

Дополнительные сведения см. в статье Обновление интерфейсов мониторинга датчика (настройка ERSPAN).

Зеркальное отображение трафика с помощью виртуальных коммутаторов

Хотя виртуальный коммутатор не имеет возможностей зеркального отображения, вы можете использовать неизвестный режим в среде виртуального коммутатора в качестве обходного пути для настройки порта мониторинга, аналогично портам SPAN. Порт SPAN на коммутаторе отражает локальный трафик из интерфейсов коммутатора в другой интерфейс на том же коммутаторе.

Подключите коммутатор назначения к сетевому датчику OT, чтобы отслеживать трафик с помощью Defender для Интернета вещей.

Неизбирательный режим — это режим работы, а также метод безопасности, мониторинга и администрирования, который определен на уровне виртуального коммутатора или группы портов. При использовании неизбирательного режима любой из сетевых интерфейсов виртуальной машины, находящихся в одной группе портов, может просматривать весь сетевой трафик, проходящий через этот виртуальный коммутатор. По умолчанию неизбирательный режим отключен.

Дополнительные сведения см. в разделе:

- Настройка зеркального отображения трафика с помощью виртуального коммутатора ESXi

- Настройка зеркального отображения трафика с помощью виртуального коммутатора Hyper-V