Примечание

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

В этой статье рассматриваются два варианта архитектуры, доступные для разрешения имен DNS, включая частные зоны DNS в сети Azure с помощью частного сопоставителя Azure DNS. Предоставлены примеры конфигураций с рекомендациями по проектированию для централизованного и распределенного разрешения DNS в топологии виртуальной сети с центральным узлом и периферийными узлами.

- Обзор частного сопоставителя Azure DNS см. в статье "Что такое частный сопоставитель Azure DNS".

- Дополнительные сведения о компонентах частного сопоставителя см. в разделе конечные точки и наборы правил Azure DNS Private Resolver.

Распределенная архитектура DNS

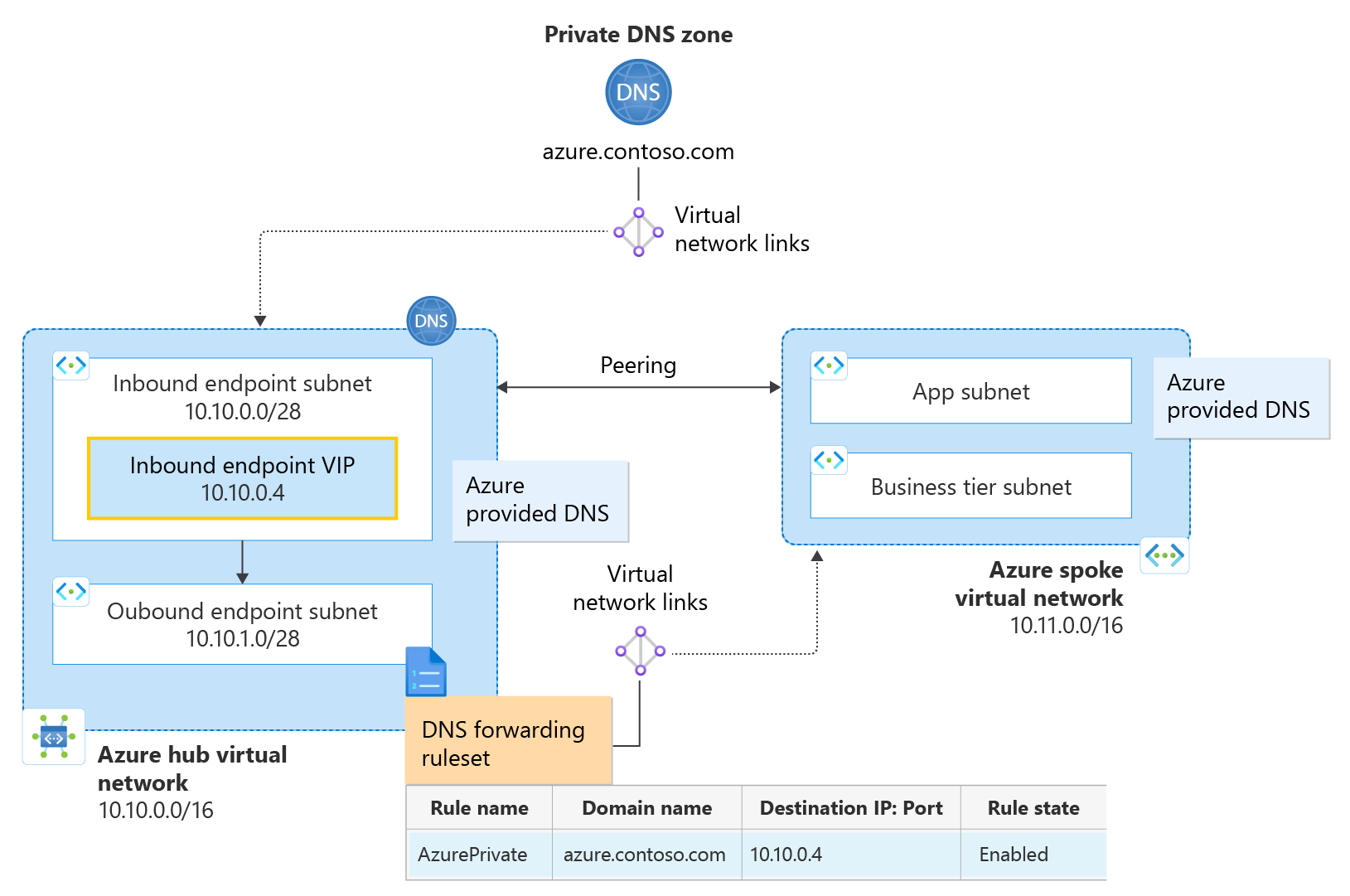

Рассмотрим следующую топологию концентратора и периферийной виртуальной сети в Azure с частным сопоставительом, расположенным в концентраторе, и ссылкой набора правил на периферийную виртуальную сеть. Как концентратор, так и спица используют предоставленный Azure DNS в параметрах виртуальной сети.

Рис. 1. Распределенная архитектура DNS на основе ссылок на набор правил

- Виртуальная сеть концентратора настроена с адресным пространством 10.10.0.0/16.

- Спицевая виртуальная сеть настроена с адресным пространством 10.11.0.0/16.

- Частная зона DNS azure.contoso.com связана с виртуальной сетью концентратора.

- Частный резолвер развернут в виртуальной сети концентратора.

- Частный резолвер имеет одну входящую конечную точку с IP-адресом 10.10.0.4.

- Частный резолвер имеет одну исходящую конечную точку и связанный набор правил пересылки DNS.

- Набор правил пересылки DNS связан с спицевой виртуальной сетью.

- Правило набора правил настроено для пересылки запросов частной зоны в конечную точку входящего трафика.

Разрешение DNS в виртуальной сети концентратора. Канал виртуальной сети из частной зоны в виртуальную сеть концентратора позволяет ресурсам в концентраторе виртуальной сети автоматически разрешать записи DNS в azure.contoso.com с помощью DNS, предоставленной Azure (168.63.129.16). Все остальные пространства имен также разрешаются с помощью DNS, предоставленного Azure. Виртуальная сеть концентратора не использует правила набора политик для разрешения имен DNS, потому что она не связана с этим набором. Чтобы использовать правила пересылки в виртуальной сети концентратора, создайте и свяжите другой набор правил с виртуальной сетью Концентратора.

Разрешение DNS в периферийной виртуальной сети: связь виртуальной сети из набора правил к периферийной виртуальной сети позволяет периферийной виртуальной сети разрешать azure.contoso.com с помощью настроенного правила пересылки. Ссылка из частной зоны в спицевую виртуальную сеть здесь не требуется. Периферийная виртуальная сеть отправляет DNS-запросы azure.contoso.com во входящую конечную точку концентратора через предоставленный Azure DNS, поскольку в связанном наборе правил имеется правило, соответствующее этому доменному имени. Запросы к другим пространствам имен также можно перенаправить, настроив дополнительные правила. DNS-запросы, которые не соответствуют правилу набора правил, не перенаправляются и разрешаются с помощью DNS, предоставленного Azure.

Это важно

В этом примере конфигурации виртуальная сеть концентратора должна быть связана с частной зоной, но не должна быть связана с набором правил перенаправления с правилом перенаправления для входящей конечной точки. Связывание набора правил пересылки, содержащего правило с входящей конечной точкой в качестве назначения, с той же виртуальной сетью, в которой подготовлена конечная точка для входящего трафика, может вызвать циклы разрешения DNS.

Централизованная архитектура DNS

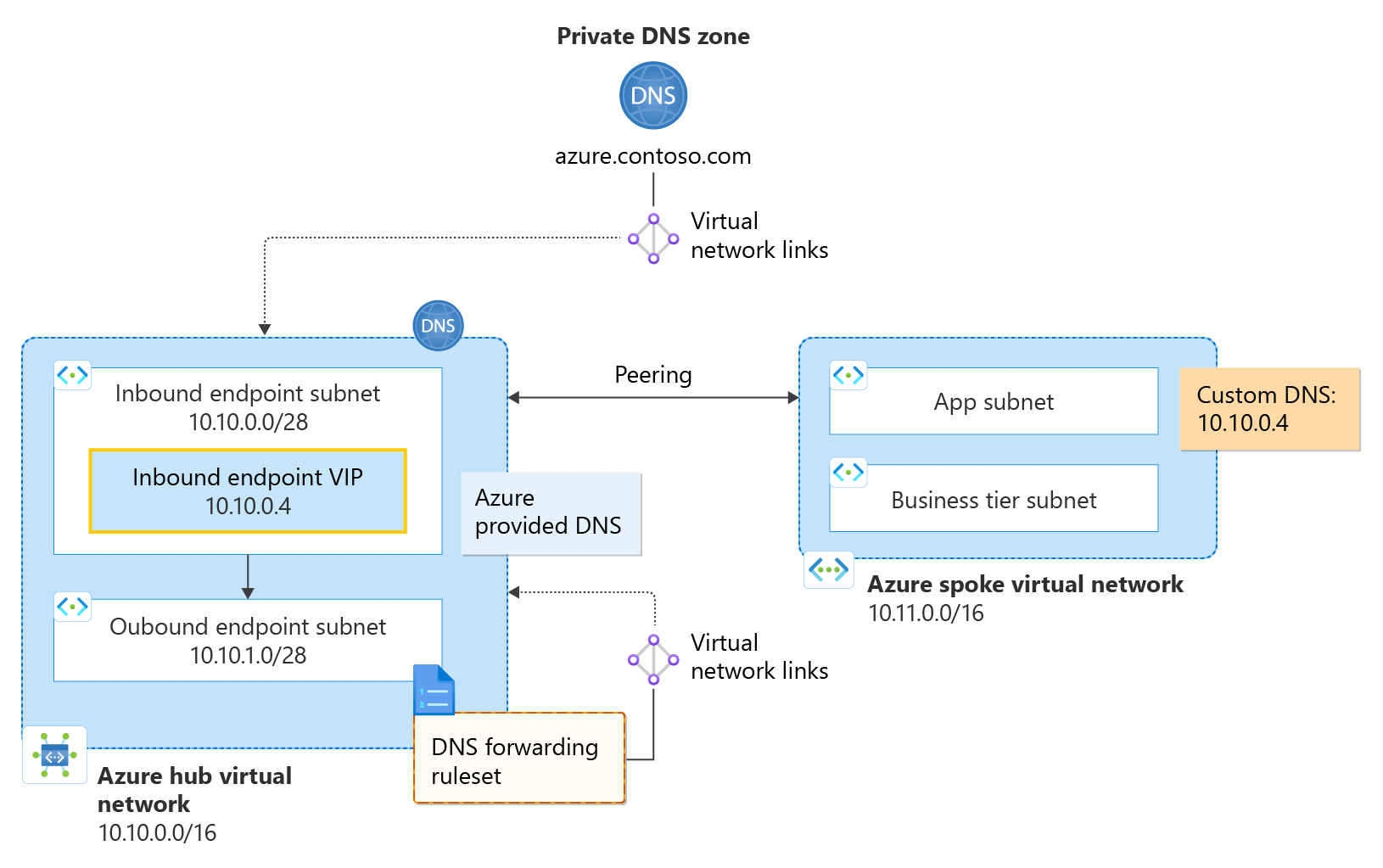

Рассмотрим следующую топологию Hub-and-Spoke для виртуальных сетей, где входящая конечная точка настроена как пользовательская DNS в периферийной виртуальной сети. В виртуальной сети-спутнике используется настраиваемая настройка DNS 10.10.0.4, соответствующая частной точке входа разрешающего сервера концентратора:

Рис. 2. Централизованная архитектура DNS с помощью пользовательского DNS

- Виртуальная сеть концентратора настроена с адресным пространством 10.10.0.0/16.

- Виртуальная сеть спицевой топологии настроена с адресным пространством 10.11.0.0/16.

- Частная зона DNS azure.contoso.com связана с концентраторной виртуальной сетью.

- Частный ресолвер находится в виртуальной сети концентратора.

- Частный резолвер имеет одну входящую конечную точку с IP-адресом 10.10.0.4.

- Частный резолвер имеет одну (необязательную) конечную точку исходящего трафика и связанные правила переадресации DNS.

- Набор правил пересылки DNS связан с виртуальной сетью концентратора VNet.

- Правило набора правил не настроено для пересылки запросов для частной зоны в конечную точку входящего трафика.

Разрешение DNS в виртуальной сети концентратора. Канал виртуальной сети из частной зоны в виртуальную сеть концентратора позволяет ресурсам в концентраторе виртуальной сети автоматически разрешать записи DNS в azure.contoso.com с помощью DNS, предоставленной Azure (168.63.129.16). Если набор правил настроен, они определяют, как перенаправляются и разрешаются DNS-имена. Пространства имен, которые не соответствуют правилу набора правил, разрешаются без переадресации с помощью DNS, предоставленной Azure.

Разрешение DNS в периферийной виртуальной сети: в этом примере периферийная виртуальная сеть отправляет весь свой DNS-трафик в конечную точку в виртуальной сети Концентратора. Поскольку azure.contoso.com имеет виртуальную сетевую связь с виртуальной сетью концентратора, все ресурсы в концентраторе могут разрешать azure.contoso.com, включая конечную точку входящего трафика (10.10.0.4). Таким образом, спица использует входящую конечную точку концентратора для разрешения приватной зоны. Другие DNS-имена разрешаются для периферийной виртуальной сети в соответствии с правилами, подготовленными в наборе правил пересылки, если они существуют.

Примечание.

В сценарии централизованной архитектуры DNS как концентратор, так и периферийные VNet могут, при необходимости, использовать набор правил, связанных с концентратором, для разрешения DNS-имен. Это связано с тем, что весь трафик DNS из периферийной виртуальной сети отправляется в концентратор из-за настройки пользовательского DNS в виртуальной сети. Для виртуальной сети концентратора не требуется исходящая конечная точка или набор правил, но если он предоставлен и связан с виртуальной сетью концентратора (как показано на рис. 2), в таком случае, как концентраторы, так и периферийные виртуальные сети будут использовать правила пересылки. Как упоминалось ранее, важно, чтобы правило пересылки для частной зоны не было в наборе правил, так как эта конфигурация может привести к циклу разрешения DNS.

Дальнейшие действия

- Ознакомьтесь с компонентами, преимуществами и требованиями для Частного разрешателя DNS Azure.

- Узнайте, как создать Частный сопоставитель DNS Azure с помощью Azure PowerShell или портала Azure.

- Узнайте, как обрабатывать домены Azure и локальные домены с помощью Частного резолвера DNS Azure.

- Узнайте о конечных точках и наборах правил частного сопоставителя Azure DNS.

- Узнайте, как настроить резервное решение для отказа DNS с помощью частных резолверов.

- Дополнительные сведения о некоторых других ключевых сетевых возможностях Azure.

- Модуль Learn "Общие сведения об Azure DNS"