Общие сведения о ресурсах

Управление направлением внешних атак Microsoft Defender (Defender EASM) часто сканирует все ресурсы инвентаризации и собирает надежные контекстные метаданные, которые позволяют атаковать Surface Insights. Эти данные также можно просматривать более детально на странице сведений о ресурсах. Предоставленные данные изменяются в зависимости от типа ресурса. Например, платформа предоставляет уникальные данные Whois для доменов, узлов и IP-адресов. Он предоставляет данные алгоритма подписи для сертификатов SSL.

В этой статье описывается, как просматривать и интерпретировать расширяемые данные, собранные корпорацией Майкрософт для каждого из ваших ресурсов инвентаризации. Он определяет эти метаданные для каждого типа ресурса и объясняет, как аналитические сведения, производные от него, помогут вам управлять состоянием безопасности вашей сетевой инфраструктуры.

Дополнительные сведения см. в разделе "Общие сведения о ресурсах инвентаризации", чтобы ознакомиться с ключевыми понятиями, упомянутыми в этой статье.

Сводка сведений о ресурсах

Вы можете просмотреть страницу сведений о активе для любого ресурса, выбрав его имя в списке инвентаризации. На левой панели этой страницы можно просмотреть сводку по ресурсу, которая предоставляет ключевые сведения об этом конкретном ресурсе. В этом разделе в основном содержатся данные, которые применяются ко всем типам активов, хотя в некоторых случаях доступны дополнительные поля. Дополнительные сведения о метаданных, предоставленных для каждого типа ресурса в разделе сводки, см. на следующей диаграмме.

Общая информация

В этом разделе содержатся общие сведения, важные для понимания ресурсов. Большинство этих полей применяются ко всем ресурсам. Этот раздел также может содержать сведения, относящиеся к одному или нескольким типам активов.

| Имя (название) | Определение | Типы активов |

|---|---|---|

| Имя ресурса | Имя ресурса. | Все |

| UUID | Эта 128-разрядная метка представляет универсальный уникальный идентификатор (UUID) для ресурса. | Все |

| Добавлено в инвентаризацию | Дата добавления актива в инвентаризацию, независимо от того, был ли он автоматически добавлен в состояние утвержденной инвентаризации или находится в другом состоянии, например кандидат. | Все |

| Последнее обновление | Дата последнего обновления ресурса вручную (например, изменение состояния или удаление ресурса). | Все |

| Внешний идентификатор | Добавлено значение внешнего идентификатора вручную. | Все |

| Состояние | Состояние ресурса в системе RiskIQ. К параметрам относятся утвержденные инвентаризации, кандидаты, зависимости или требуется исследование. | Все |

| Первый просмотр (граф глобальной безопасности) | Дата, когда корпорация Майкрософт сначала сканирует ресурс и добавляет его в комплексный глобальный граф безопасности. | Все |

| Последнее просмотренное (граф глобальной безопасности) | Дата последнего сканирования ресурса корпорацией Майкрософт. | Все |

| Обнаружено в | Указывает дату создания группы обнаружения, которая обнаружила ресурс. | Все |

| Страна/регион | Страна происхождения, обнаруженная для этого ресурса. | Все |

| Область, республика, край, округ | Штат или провинция происхождения, обнаруженные для этого ресурса. | Все |

| Город | Город происхождения, обнаруженный для этого ресурса. | Все |

| Имя Whois | Имя, связанное с записью Whois. | Хост |

| Электронная почта Whois | Основной адрес электронной почты контакта в записи Whois. | Хост |

| Организация Whois | Указанная организация в записи Whois. | Хост |

| Регистратор Whois | Указанный регистратор в записи Whois. | Хост |

| Серверы имен Whois | Перечисленные серверы имен в записи Whois. | Хост |

| Выданный сертификат | Дата выдачи сертификата. | SSL-сертификат |

| Срок действия сертификата истекает | Дата истечения срока действия сертификата. | SSL-сертификат |

| Серийный номер | Серийный номер, связанный с SSL-сертификатом. | SSL-сертификат |

| ВЕРСИЯ SSL | Версия SSL, зарегистрированная сертификатом. | SSL-сертификат |

| Алгоритм ключа сертификата | Алгоритм ключа, используемый для шифрования SSL-сертификата. | SSL-сертификат |

| Размер ключа сертификата | Количество битов в ключе SSL-сертификата. | SSL-сертификат |

| Алгоритм подписи OID | Идентификатор OID, определяющий хэш-алгоритм, используемый для подписи запроса на сертификат. | SSL-сертификат |

| Самозаверяющий | Указывает, был ли SSL-сертификат самозаверяющий. | SSL-сертификат |

Network

Приведенные ниже сведения об IP-адресе содержат больше контекста использования IP-адреса.

| Имя (название) | Определение | Типы активов |

|---|---|---|

| Запись сервера доменных имен | Все серверы имен, обнаруженные в ресурсе. | IP-адрес |

| Запись почтового сервера | Все почтовые серверы, обнаруженные в ресурсе. | IP-адрес |

| Блоки IP-адресов | Блок IP-адресов, содержащий ресурс IP-адреса. | IP-адрес |

| Номера ASN | ASN, связанный с ресурсом. | IP-адрес |

Информация о блоке

Следующие данные относятся к блокам IP и предоставляют контекстную информацию об использовании.

| Имя (название) | Определение | Типы активов |

|---|---|---|

| CIDR | Маршрутизация без класса между доменами (CIDR) для блока IP. | Блок IP |

| Имя сети | Сетевое имя, связанное с блоком IP- адресов. | Блок IP |

| Название организации | Имя организации, найденная в сведениях о регистрации для блока IP- адресов. | Блок IP |

| Идентификатор организации | Идентификатор организации, найденный в сведениях о регистрации для блока IP- адресов. | Блок IP |

| Номера ASN | ASN, связанный с блоком IP- адресов. | Блок IP |

| Страна/регион | Страна происхождения, обнаруженная в сведениях о регистрации Whois для блока IP. | Блок IP |

Тема

Следующие данные относятся к субъекту (т. е. защищенной сущности), связанной с SSL-сертификатом.

| Имя (название) | Определение | Типы активов |

|---|---|---|

| Общее имя | Общее имя издателя субъекта SSL-сертификата. | SSL-сертификат |

| Альтернативные имена | Любые альтернативные распространенные имена для субъекта SSL-сертификата. | SSL-сертификат |

| Название организации | Организация, связанная с темой SSL-сертификата. | SSL-сертификат |

| Подразделение | Необязательные метаданные, указывающие отдел в организации, ответственной за сертификат. | SSL-сертификат |

| Местонахождение | Обозначает город, в котором расположена организация. | SSL-сертификат |

| Страна/регион | Обозначает страну, в которой находится организация. | SSL-сертификат |

| Область, республика, край, округ | Обозначает штат или провинцию, в которой находится организация. | SSL-сертификат |

Издатель

Следующие данные относятся к издателю SSL-сертификата.

| Имя (название) | Определение | Типы активов |

|---|---|---|

| Общее имя | Общее имя издателя сертификата. | SSL-сертификат |

| Альтернативные имена | Любые другие имена издателя. | SSL-сертификат |

| Название организации | Имя организации, которая организовала выдачу сертификата. | SSL-сертификат |

| Подразделение | Другие сведения о организации, выдавшей сертификат. | SSL-сертификат |

Вкладки данных

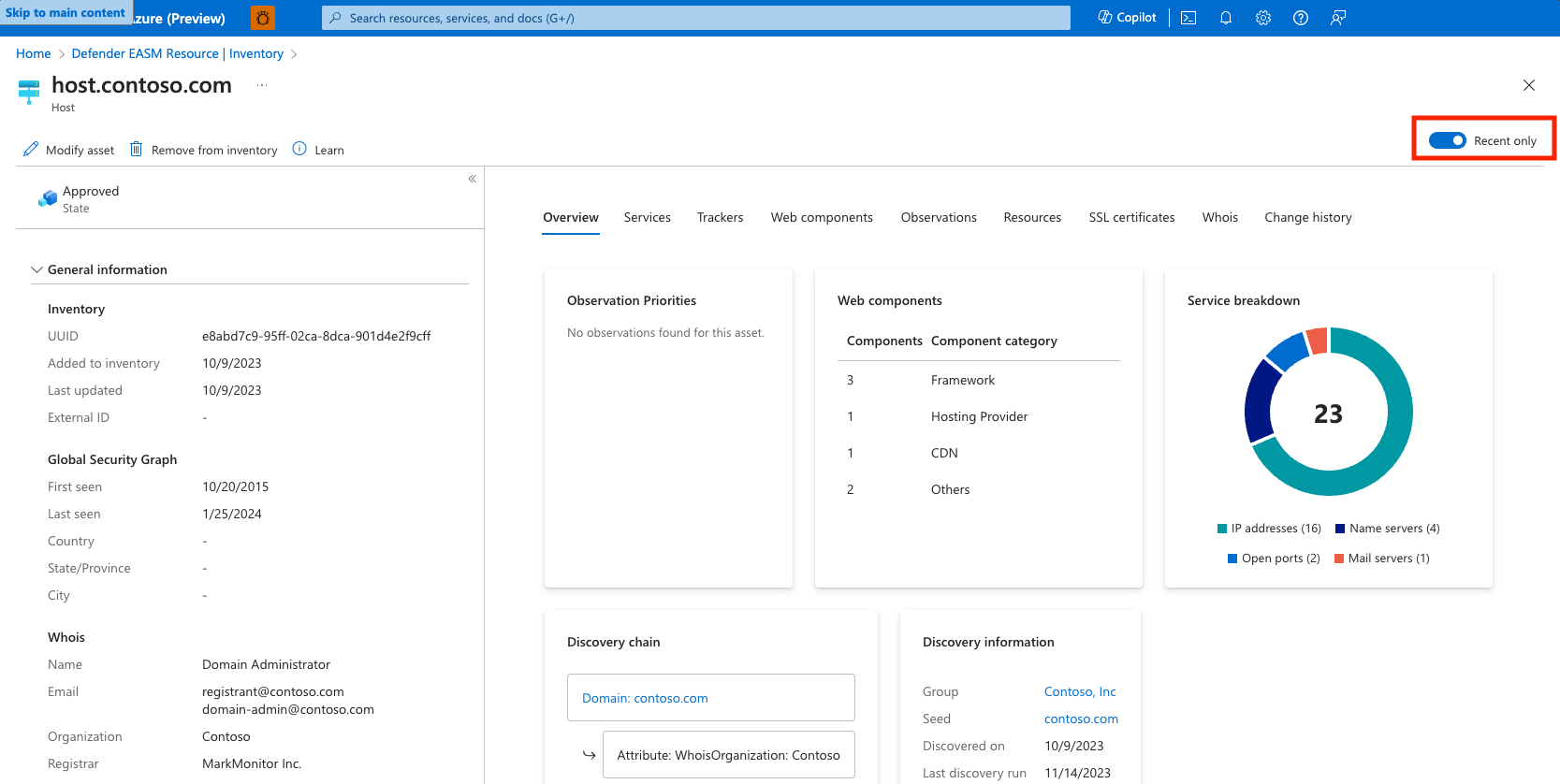

На самой правой панели страницы сведений о активе пользователи могут получить доступ к более обширным данным, связанным с выбранным ресурсом. Эти данные упорядочены в ряде категорий вкладок. Доступные вкладки метаданных изменяются в зависимости от типа просматриваемого ресурса.

Некоторые вкладки отображают переключатель "Только последние" в правом верхнем углу. По умолчанию в Defender EASM отображаются все данные, собранные для каждого ресурса, включая исторические наблюдения, которые могут не работать на текущей области атаки. Хотя этот исторический контекст очень ценен для определенных вариантов использования, переключатель "Последние только" ограничивает все результаты на странице сведений о активе до тех, которые недавно наблюдались на ресурсе. Рекомендуется использовать переключатель "Только последние", если вы хотите просматривать только данные, представляющие текущее состояние ресурса для целей исправления.

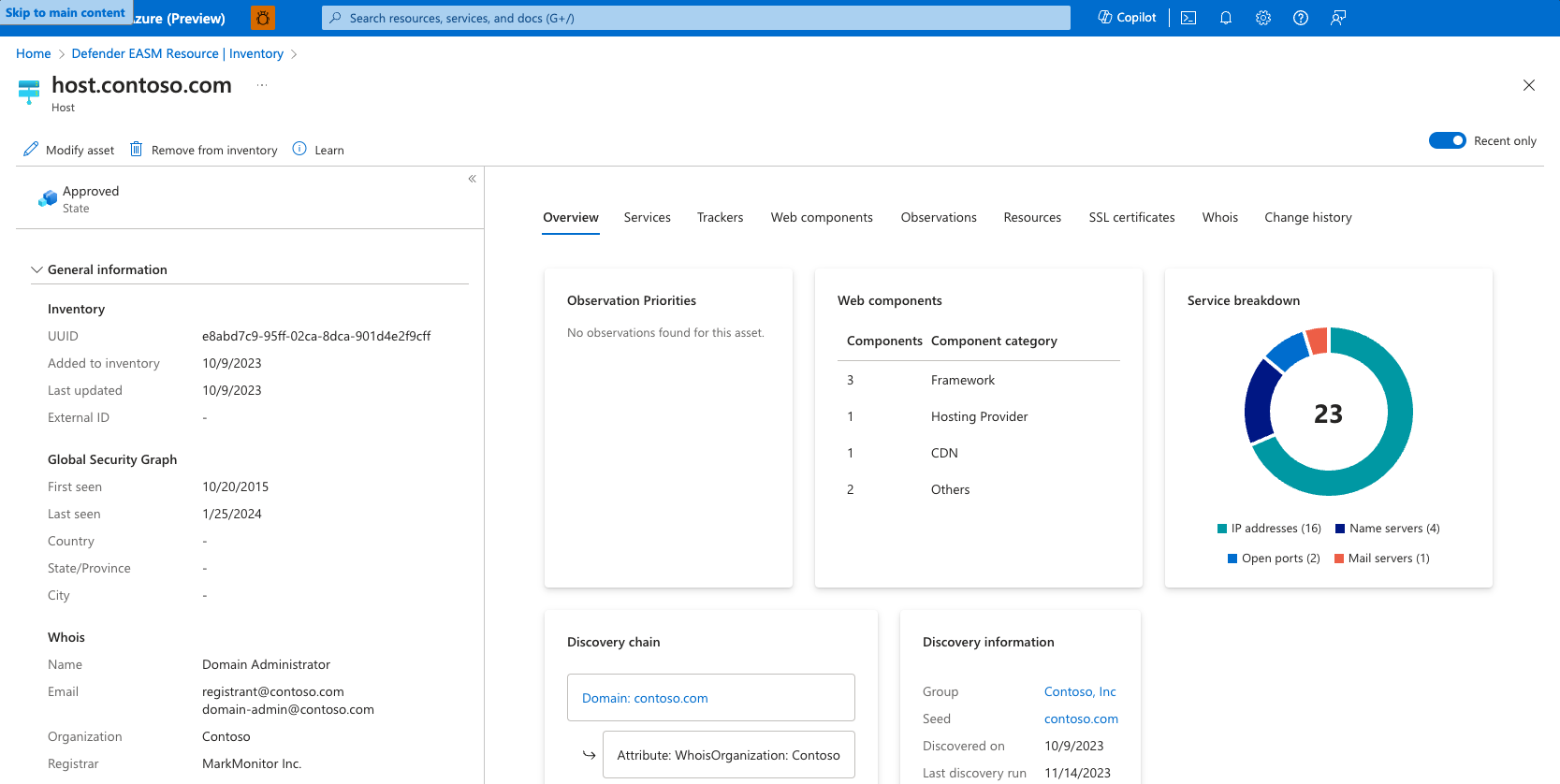

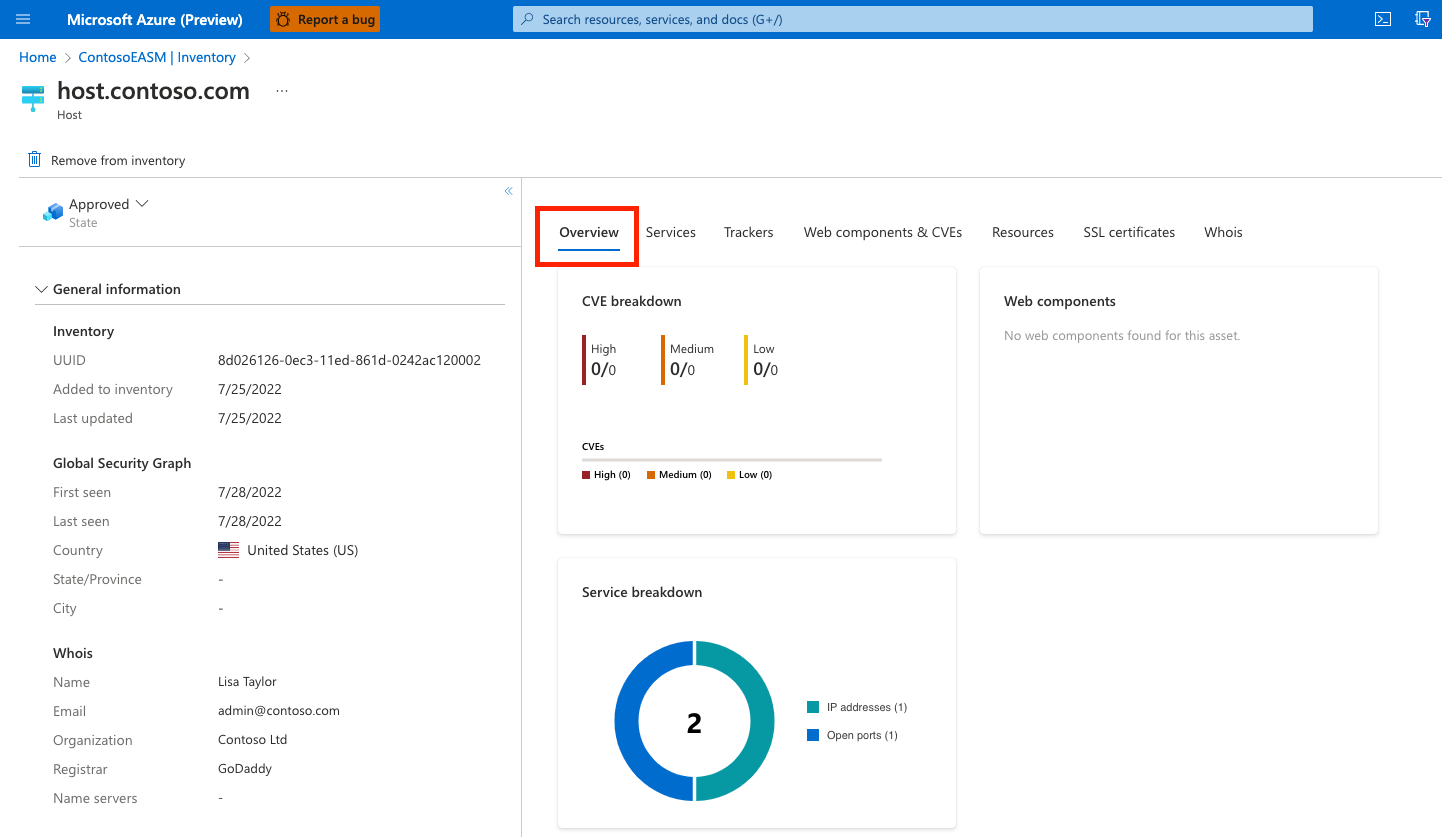

Обзор

На вкладке "Обзор" предоставляется дополнительный контекст, чтобы обеспечить быструю идентификацию значительных аналитических сведений при просмотре сведений о ресурсе. В этом разделе содержатся данные обнаружения ключей для всех типов активов. В нем содержатся сведения о том, как Корпорация Майкрософт сопоставляет ресурс с известной инфраструктурой.

Этот раздел также может включать мини-приложения панели мониторинга, которые визуализируют аналитические сведения, относящиеся к типу ресурса, который имеется в вопросе.

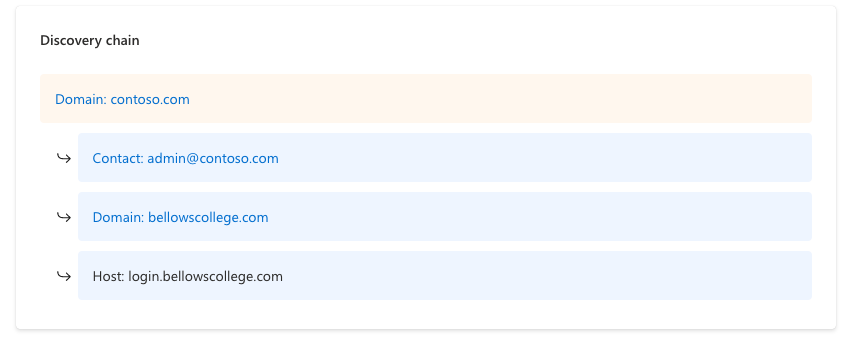

Цепочка обнаружения

Цепочка обнаружения описывает наблюдаемые соединения между начальным значением обнаружения и ресурсом. Эта информация помогает пользователям визуализировать эти подключения и лучше понять, почему ресурс был определен для принадлежности к своей организации.

В этом примере видно, что начальный домен привязан к этому ресурсу по электронной почте контакта в записи Whois. Эта же электронная почта контакта использовалась для регистрации блока IP-адресов, включающего этот конкретный ресурс IP-адреса.

Сведения об обнаружении

В этом разделе содержатся сведения о процессе, который используется для обнаружения ресурса. Он содержит сведения о начальном значении обнаружения, которое подключается к ресурсу и процессу утверждения.

Возможные варианты:

- Утвержденный инвентаризация: этот параметр указывает на связь между начальным и обнаруженным ресурсом достаточно сильным, чтобы гарантировать автоматическое утверждение системой EASM Defender.

- Кандидат. Этот параметр указывает, что ресурсу требуется ручное утверждение для включения в инвентаризацию.

- Последнее выполнение обнаружения: эта дата указывает, когда группа обнаружения, которая первоначально обнаружила, что ресурс был последний раз использован для сканирования обнаружения.

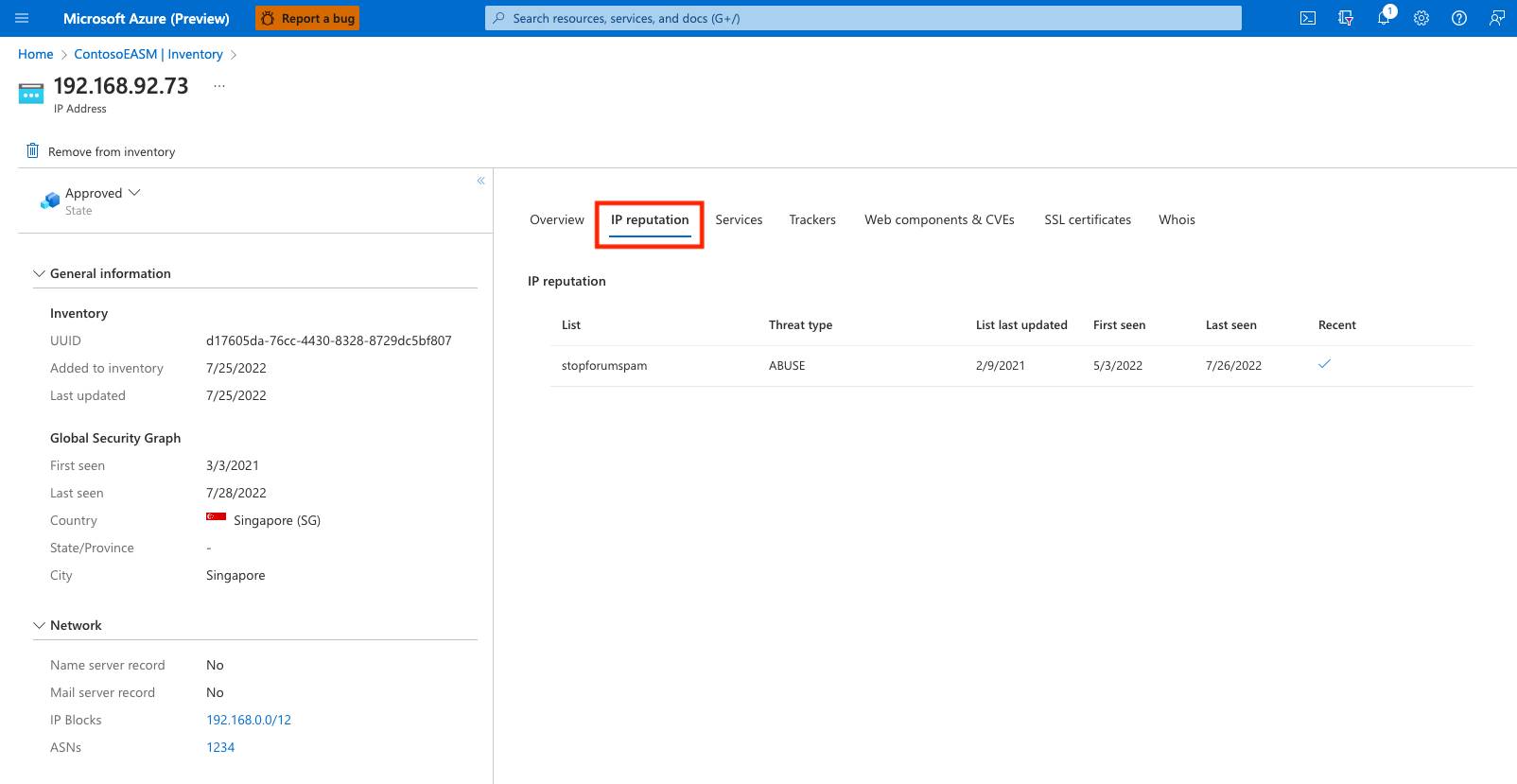

Репутация IP-адреса

На вкладке репутации IP-адресов отображается список потенциальных угроз, связанных с заданным IP-адресом. В этом разделе описаны обнаруженные вредоносные или подозрительные действия, связанные с IP-адресом. Эта информация является ключом к пониманию надежности вашей собственной области атак. Эти угрозы могут помочь организациям выявить прошлые или нынешние уязвимости в своей инфраструктуре.

Данные репутации IP-адресов EASM Defender отображают экземпляры, когда IP-адрес был обнаружен в списке угроз. Например, недавнее обнаружение в следующем примере показывает, что IP-адрес относится к узлу, известному, что работает минер криптовалют. Эти данные были получены из подозрительного списка узлов, предоставленного CoinBlockers. Результаты упорядочивается датой последнего представления , чтобы сначала показать наиболее релевантные обнаружения.

В этом примере IP-адрес присутствует на аномально высоком количестве веб-каналов угроз. Эта информация указывает на то, что ресурс должен тщательно расследоваться, чтобы предотвратить вредоносное действие в будущем.

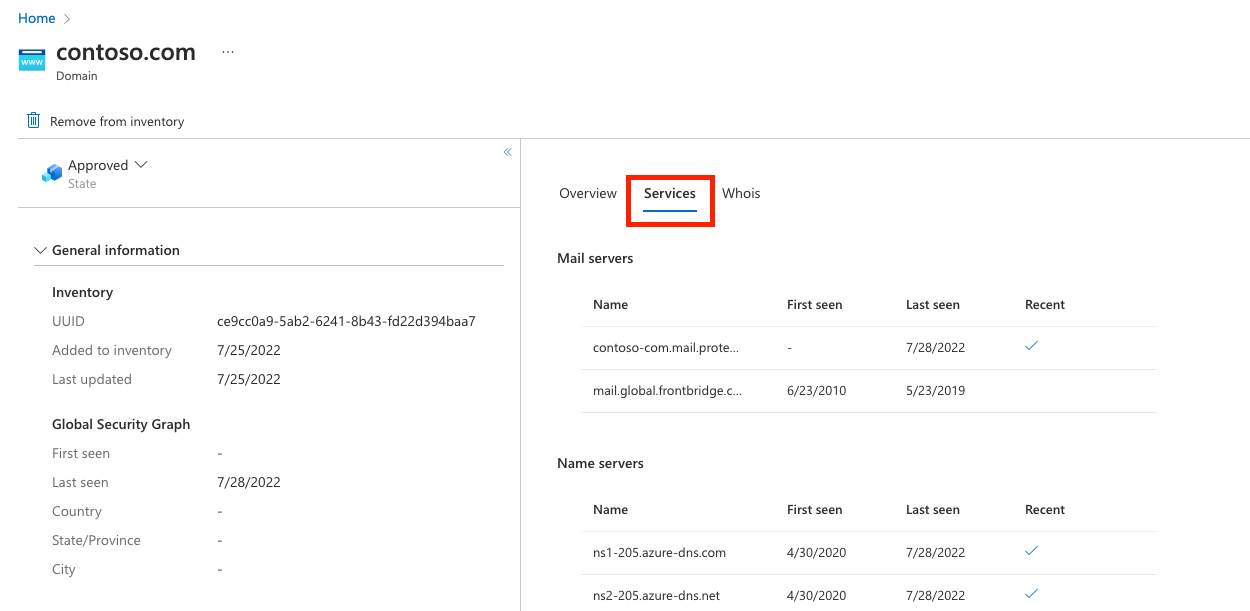

Службы

Вкладка "Службы" доступна для IP-адресов, доменов и узлов. В этом разделе содержатся сведения о службах, которые выполняются в ресурсе. Он включает IP-адреса, имена и почтовые серверы, а также открытые порты, соответствующие другим типам инфраструктуры (например, службы удаленного доступа).

Данные служб EASM Defender являются ключевыми для понимания инфраструктуры, которая управляет вашим ресурсом. Он также может предупредить вас о ресурсах, предоставляемых в открытом Интернете, которые должны быть защищены.

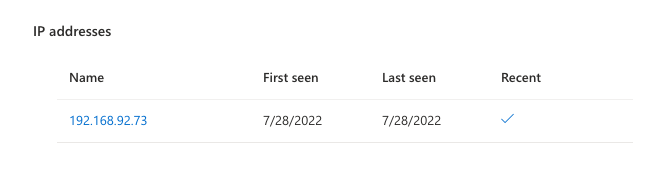

IP-адреса

В этом разделе содержатся сведения о любых IP-адресах, работающих в инфраструктуре актива. На вкладке "Службы " в Defender EASM отображается имя IP-адреса и даты последнего просмотренных и последних просмотренных . Столбец "Последние " указывает, был ли IP-адрес замечен во время последней проверки ресурса. Если в этом столбце нет флажка, IP-адрес был замечен в предыдущих сканированиях, но в данный момент он не запущен в ресурсе.

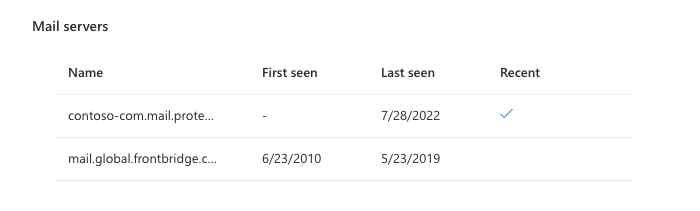

Почтовые серверы

В этом разделе представлен список всех почтовых серверов, работающих в ресурсе. Эта информация указывает, что ресурс может отправлять сообщения электронной почты. В этом разделе в Defender EASM представлено имя почтового сервера и даты последнего вида. Столбец "Последние " указывает, обнаружен ли почтовый сервер во время последней проверки ресурса.

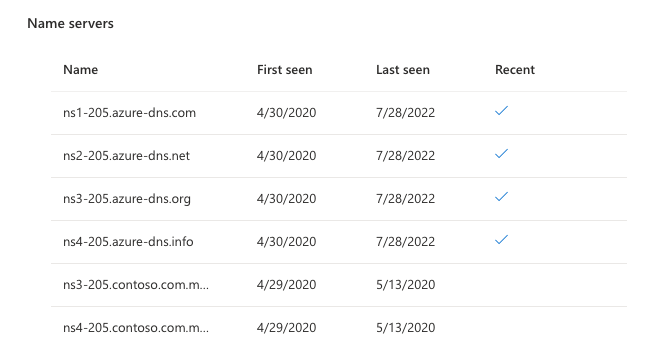

Серверы имен

В этом разделе отображаются все серверы имен, работающие в ресурсе, чтобы обеспечить разрешение узла. В этом разделе в Defender EASM представлено имя почтового сервера и даты последнего вида. Столбец "Последние " указывает, обнаружен ли сервер имен во время последней проверки ресурса.

Открытие портов

В этом разделе перечислены все открытые порты, обнаруженные в ресурсе. Корпорация Майкрософт регулярно сканирует около 230 различных портов. Эти данные полезны для идентификации незащищенных служб, которые не должны быть доступны из открытого Интернета. К этим службам относятся базы данных, устройства Интернета вещей и сетевые службы, такие как маршрутизаторы и коммутаторы. Также полезно определить теневой ИТ-инфраструктуру или небезопасные службы удаленного доступа.

В этом разделе в Defender EASM представлен открытый номер порта, описание порта, последнее состояние, в которое оно наблюдалось, а также даты первого просмотренных и последних просмотренных дат. Столбец "Последние " указывает, был ли порт открыт во время последней проверки. Defender EASM считает порт открытым, когда наша система может успешно завершить подтверждение syn-ack, которое приводит к атрибутам баннеров. Когда можно установить TCP-подключение, но не удается завершить отпечатки пальцев службы, мы помечаем порт как "отфильтрованный". Закрытый порт по-прежнему доступен, но служба не прослушивает порт и, следовательно, запрещает подключения.

Trackers

Трекеры — это уникальные коды или значения, найденные на веб-страницах, и часто используются для отслеживания взаимодействия с пользователем. Эти коды можно использовать для сопоставления разрозненных групп веб-сайтов с центральной сущностью. Набор данных отслеживания Майкрософт включает идентификаторы от поставщиков, таких как Google, Google, Google, Mixpanel, New Relic и Clicky, и он продолжает расти.

В этом разделе в Defender EASM предоставляется тип отслеживания (например, GoogleAnalyticsID), уникальное значение идентификатора и дата первого просмотренных и последних просмотренных дат.

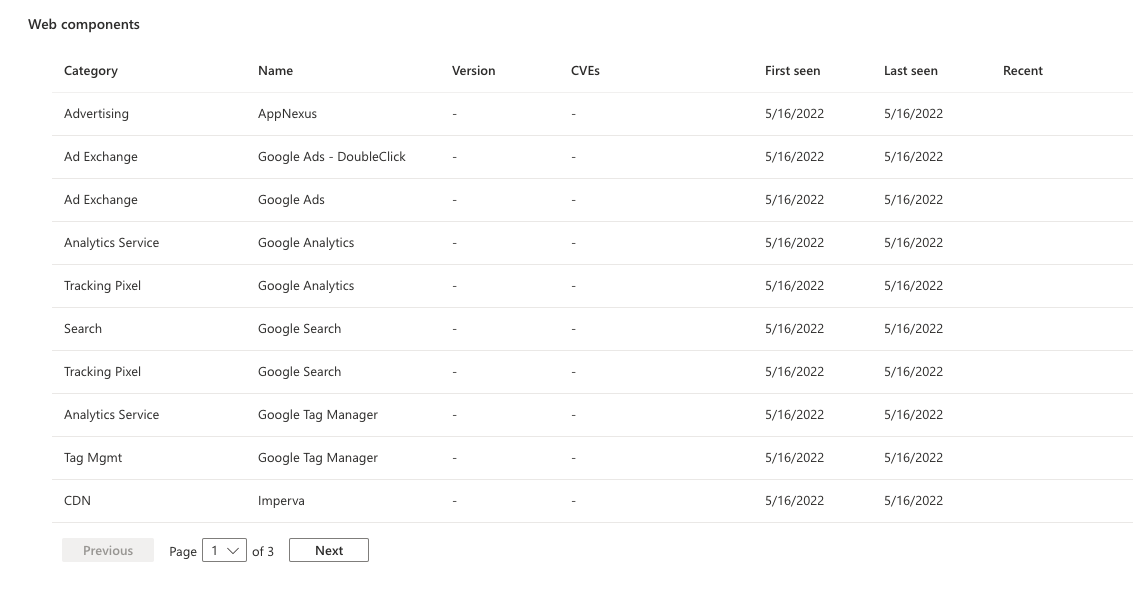

Веб-компоненты

Веб-компоненты — это сведения, описывающие инфраструктуру ресурса, наблюдаемую с помощью проверки Майкрософт. Эти компоненты обеспечивают высокоуровневое представление о технологиях, используемых в ресурсе. Корпорация Майкрософт классифицирует определенные компоненты и включает номера версий по возможности.

В разделе веб-компонентов приведены категории, имя и версия компонента, а также список всех применимых CVEs, которые должны быть исправлены. EaSM Defender также предоставляет столбцы даты и последние просмотренные столбцы и столбец "Последние". Флажок указывает, что эта инфраструктура наблюдалась во время последней проверки ресурса.

Веб-компоненты классифицируются на основе их функции.

| Веб-компонент | Примеры |

|---|---|

| Поставщик услуг размещения | hostingprovider.com |

| Сервер | Apache |

| DNS-сервер | ISC BIND |

| Хранилища данных | MySQL, ElasticSearch, MongoDB |

| Удаленный доступ. | OpenSSH, Microsoft Admin Center, Шлюз Netscaler |

| Обмен данными | Pure-FTPd |

| Интернет вещей (IoT) | HP Deskjet, Linksys Camera, Sonos |

| Почтовый сервер | ArmorX, Lotus Domino, Symantec Messaging Gateway |

| Сетевое устройство | Маршрутизатор Cisco, Motorola WAP, модем ZyXEL |

| Создание элемента управления | Linear eMerge, ASI Controls Weblink, Optergy |

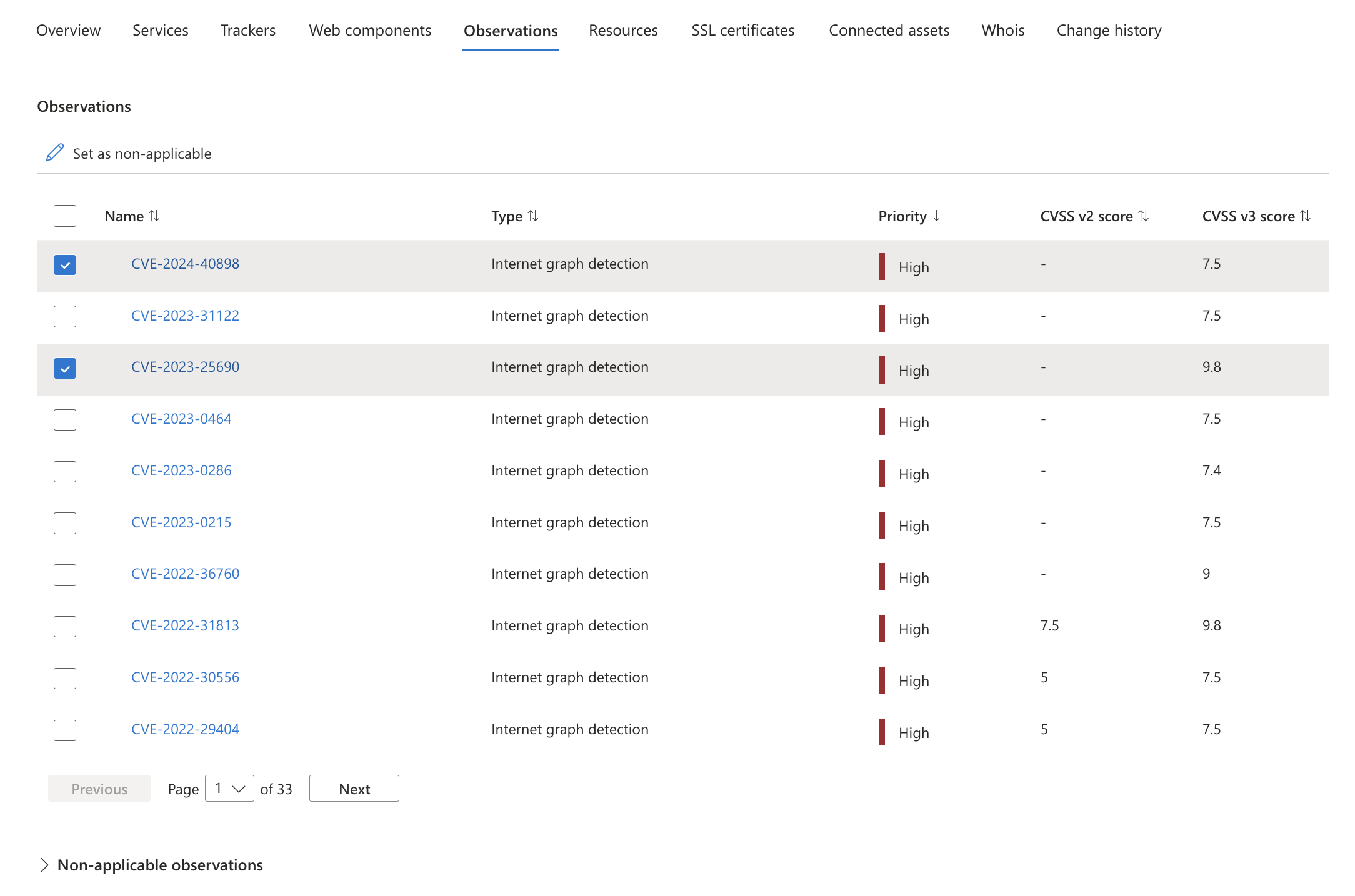

Наблюдения

На вкладке "Наблюдение " отображаются аналитические сведения на панели мониторинга "Приоритеты атак", относящейся к ресурсу. Эти приоритеты могут включать:

- Критически важные CVEs.

- Известные ассоциации с скомпрометированной инфраструктурой.

- Использование устаревших технологий.

- Нарушения в инфраструктуре.

- Проблемы с соответствием требованиям.

Дополнительные сведения об наблюдениях см. в разделе "Общие сведения о панелях мониторинга". Для каждого наблюдения Defender EASM предоставляет имя наблюдения, классифицирует его по типу, назначает приоритет и перечисляет оценки CVSS версии 2 и v3, где это применимо.

Вкладка "Наблюдения" содержит две таблицы: наблюдения и неуясные наблюдения. Все активные наблюдения, определенные как "последние" в вашей области атаки, будут находиться в таблице наблюдений, в то время как таблица не применимых наблюдений перечисляет все наблюдения, которые были либо вручную помечены как неприменимые, либо были определены системой, чтобы не применяться. Чтобы пометить наблюдения как не применимые и, следовательно, исключить это конкретное наблюдение из счетчиков панелей мониторинга, просто выберите нужные наблюдения и нажмите кнопку "Задать как неприменимое". Наблюдения будут немедленно исчезать из активной таблицы наблюдений и вместо этого появятся в таблице "Неприменимое наблюдение". Вы можете вернуть это изменение в любое время, выбрав соответствующие наблюдения из этой таблицы и выбрав "Задать как применимо".

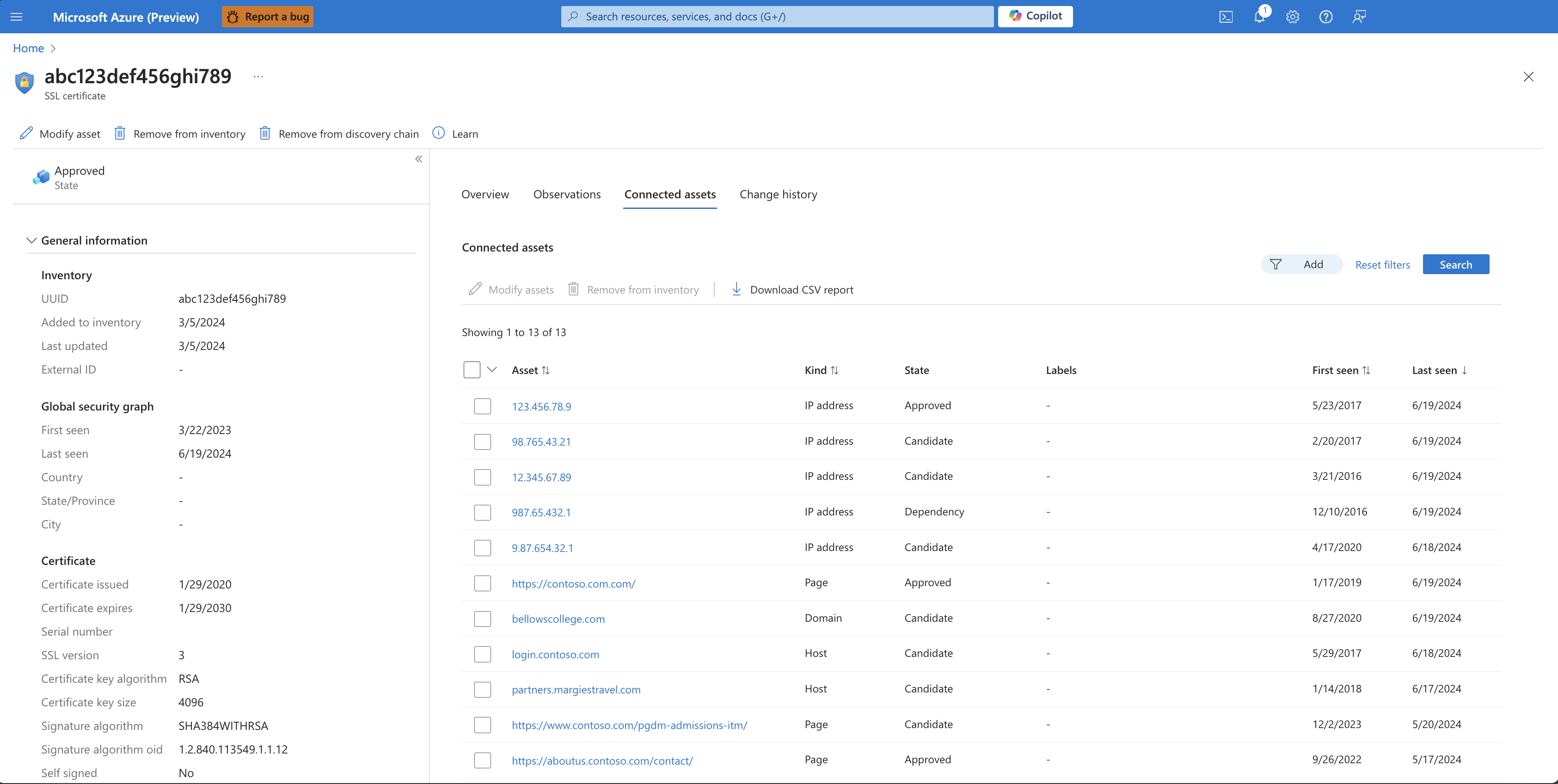

Подключенные ресурсы

Подключенные ресурсы позволяют пользователям графически связывать и собирать сведения о ресурсах для анализа расследований. Вы можете изучить среду и ее сложные связи с помощью сопоставлений связей, которые предлагают четкие и краткие представления. Это помогает определить скрытые подключения и потенциальные пути атаки. Визуально сопоставляя связи между ресурсами и уязвимостями, вы можете понять сложность вашей среды и принять хорошо обоснованные решения, чтобы повысить уровень безопасности и эффективно применять задушенные точки.

На этой странице все ресурсы, подключенные к указанному ресурсу, определяются в списке. Список содержит ключевые сведения о каждой политике, включая следующие:

- Ресурс: идентифицированный подключенный ресурс.

- Тип: тип ресурса.

- Состояние: состояние ресурса.

- Метки: все метки, связанные с ресурсом.

- Первый просмотр: когда ресурс был обнаружен.

- Последнее просмотренное: когда ресурс был в последний раз идентифицирован.

На этой странице можно изменить или удалить подключенные ресурсы. Вы также можете отсортировать или отфильтровать список активов, чтобы классифицировать список подключенных ресурсов. Вы также можете скачать CSV-отчет о перечисленных ресурсах. Все примененные фильтры будут отражены в экспорте CSV.

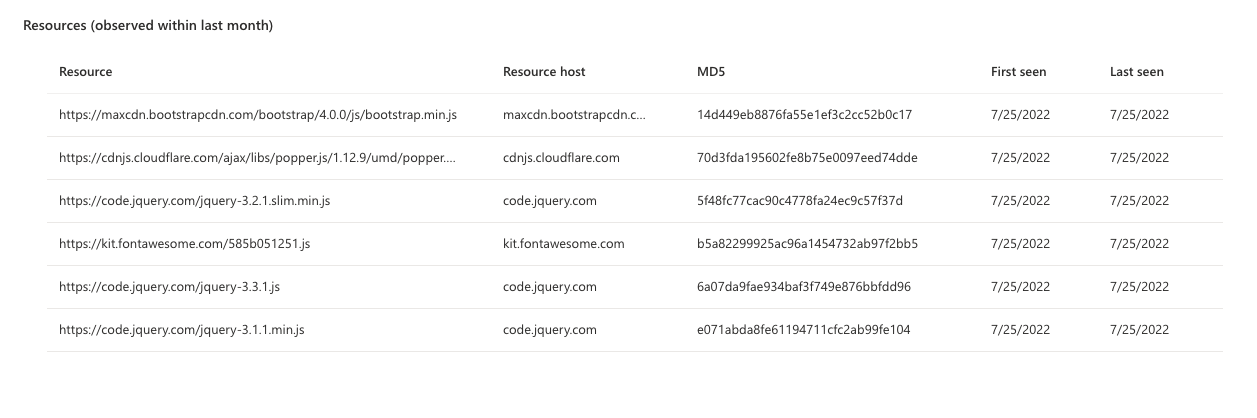

Ресурсы

Вкладка "Ресурсы" содержит аналитические сведения о любых ресурсах JavaScript, работающих на любой странице или ведущем ресурсе. При применении к узлу эти ресурсы агрегируются для представления JavaScript, работающего на всех страницах этого узла. В этом разделе содержится список обнаруженных javaScript для каждого ресурса, чтобы ваша организация получила полную видимость этих ресурсов и может обнаружить любые изменения.

EASM Defender предоставляет URL-адрес ресурса, узел ресурсов, значение MD5 и даты последнего вида, чтобы помочь организациям эффективно отслеживать использование ресурсов JavaScript в их инвентаризации.

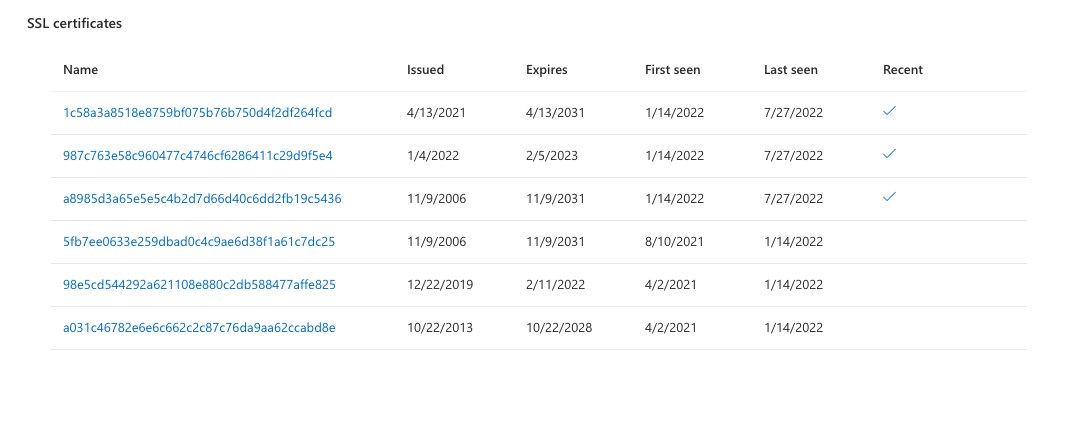

Сертификаты SSL

Сертификаты используются для защиты обмена данными между браузером и веб-сервером через SSL. Использование сертификатов гарантирует, что конфиденциальные данные во время передачи не могут быть прочитаны, изменены или подделированы. В этом разделе EASM Defender перечислены все SSL-сертификаты, обнаруженные в ресурсе, включая ключевые данные, такие как проблема и срок действия.

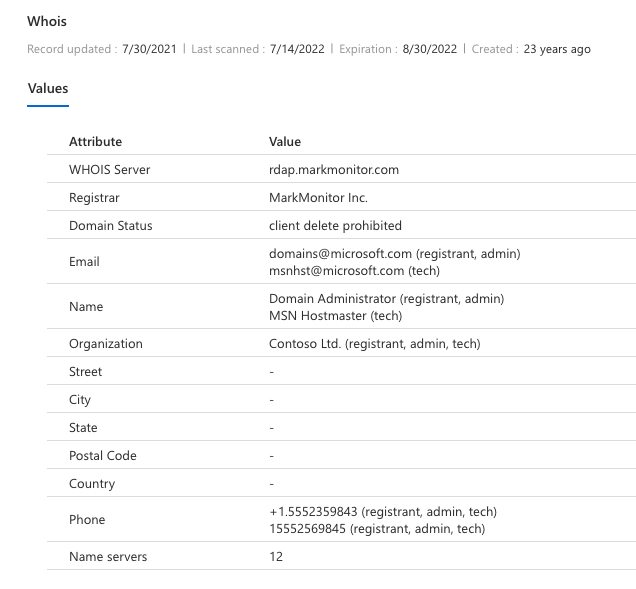

Whois

Протокол Whois используется для запроса и реагирования на базы данных, в которых хранятся данные, связанные с регистрацией и владением интернет-ресурсами. Whois содержит данные регистрации ключей, которые могут применяться к доменам, узлам, IP-адресам и IP-блокам в Defender EASM. На вкладке данных Whois корпорация Майкрософт предоставляет надежный объем информации, связанной с реестром ресурса.

Следующие поля включены в таблицу в разделе "Значения " на вкладке Whois .

| Поле | Description |

|---|---|

| Сервер Whois | Сервер, настроенный регистратором, прошедшим РЕГИСТРАЦИЮ, для получения актуальной информации о сущностях, зарегистрированных в нем. |

| регистратор | Компания, служба которой использовалась для регистрации актива. Популярные регистраторы включают GoDaddy, Namecheap и HostGator. |

| Состояние домена | Любое состояние домена, заданного реестром. Эти состояния могут указывать на то, что домен ожидает удаления или передачи регистратором или активен в Интернете. Это поле также может указать ограничения ресурса. Например, удаление клиента, запрещенное, указывает, что регистратор не может удалить ресурс. |

| Эл. почта | Все контактные адреса электронной почты, предоставленные реестрантом. Whois позволяет регистрантам указывать тип контакта. К ним относятся административные, технические, реестранты и контакты регистратора. |

| Имя. | Имя реестра, если указано. |

| Организация | Организация, отвечающая за зарегистрированную сущность. |

| Улица | Адрес улицы для реестра, если он указан. |

| Город | Город, указанный в адресе улицы для регистранта, если он указан. |

| Штат | Состояние, указанное в адресе улицы для реестра, если указано. |

| Postal code | Почтовый индекс, указанный в адресе электронной почты для регистранта, если он указан. |

| Страна/регион | Страна, указанная на адресе улицы для регистранта, если она указана. |

| Номер телефона | Номер телефона, связанный с контактом регистратора, если он указан. |

| Серверы имен | Все серверы имен, связанные с зарегистрированной сущностью. |

Многие организации решили скрыть сведения о реестре. Иногда адреса электронной почты заканчиваются на @anonymised.email. Этот заполнитель используется вместо реального адреса контакта. Многие поля являются необязательными во время настройки регистрации, поэтому любое поле с пустым значением не было включено реестрантом.

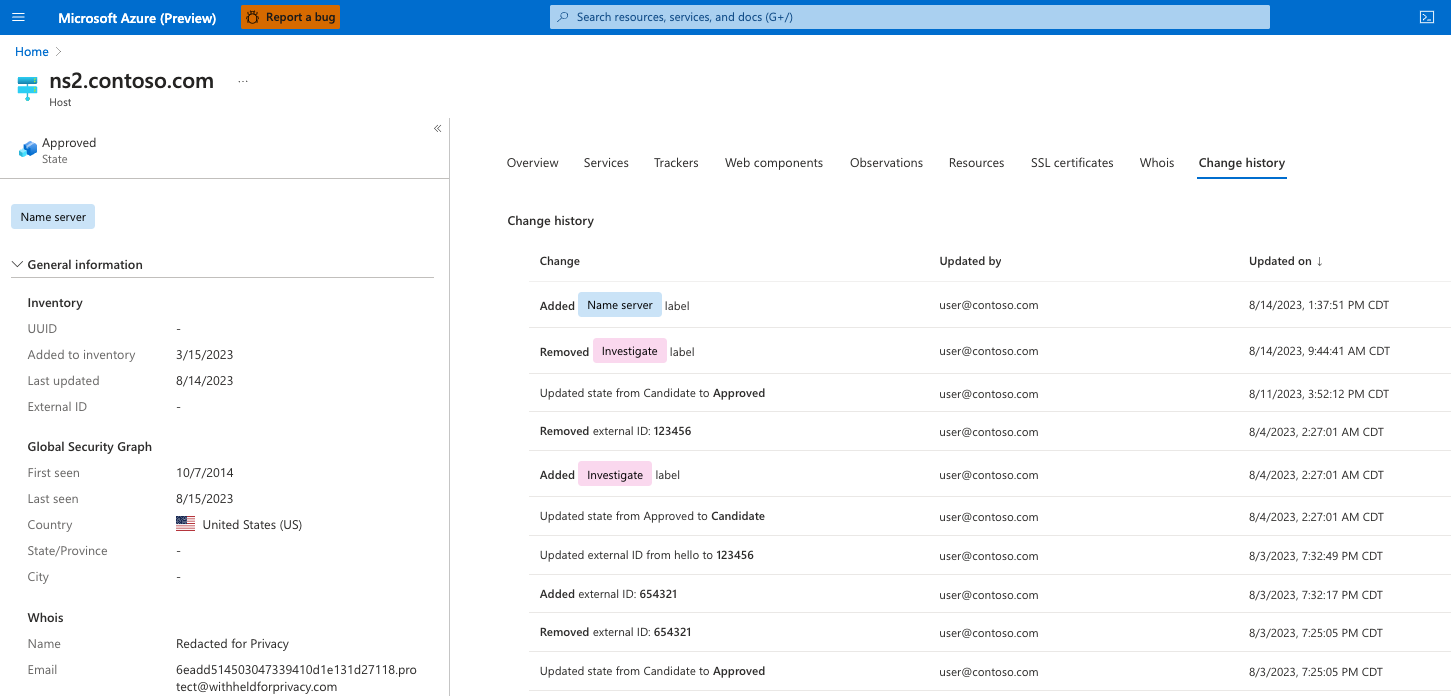

Журнал изменений

На вкладке "Журнал изменений" отображается список изменений, примененных к ресурсу с течением времени. Эта информация помогает отслеживать эти изменения с течением времени и лучше понимать жизненный цикл ресурса. На этой вкладке отображаются различные изменения, включая не только состояния активов, метки и внешние идентификаторы. Для каждого изменения мы перечислим пользователя, который реализовал изменение и метку времени.