Использование обнаружения и управление ими

Управление направлением внешних атак Microsoft Defender (Defender EASM) использует собственную технологию обнаружения для непрерывного определения уникальной области атак, предоставляемой вашей организацией в Интернете. Обнаружение сканирует Интернет для ресурсов, принадлежащих вашей организации, чтобы обнаружить ранее неизвестные и неуправляемые свойства.

Обнаруженные ресурсы индексируются в инвентаризации, чтобы обеспечить динамическую систему записи веб-приложений, сторонних зависимостей и веб-инфраструктуры под управлением вашей организации через одну панель стекла.

Перед запуском пользовательского обнаружения ознакомьтесь с основными понятиями, описанными здесь.

Доступ к вашей автоматизированной атаке

Корпорация Майкрософт предварительно настроила поверхности атак многих организаций, сопоставляя их начальную область атаки, обнаружив инфраструктуру, подключенную к известным ресурсам.

Перед созданием пользовательской области атаки и запуском других обнаружения рекомендуется искать область атак вашей организации. Этот процесс позволяет быстро получить доступ к инвентаризации, так как EASM Defender обновляет данные и добавляет дополнительные ресурсы и последние контексты в область атаки.

При первом доступе к экземпляру EASM Defender выберите "Начало работы" в разделе "Общие ", чтобы найти организацию в списке автоматических атак. Затем выберите свою организацию из списка и выберите "Создать мою поверхность атаки".

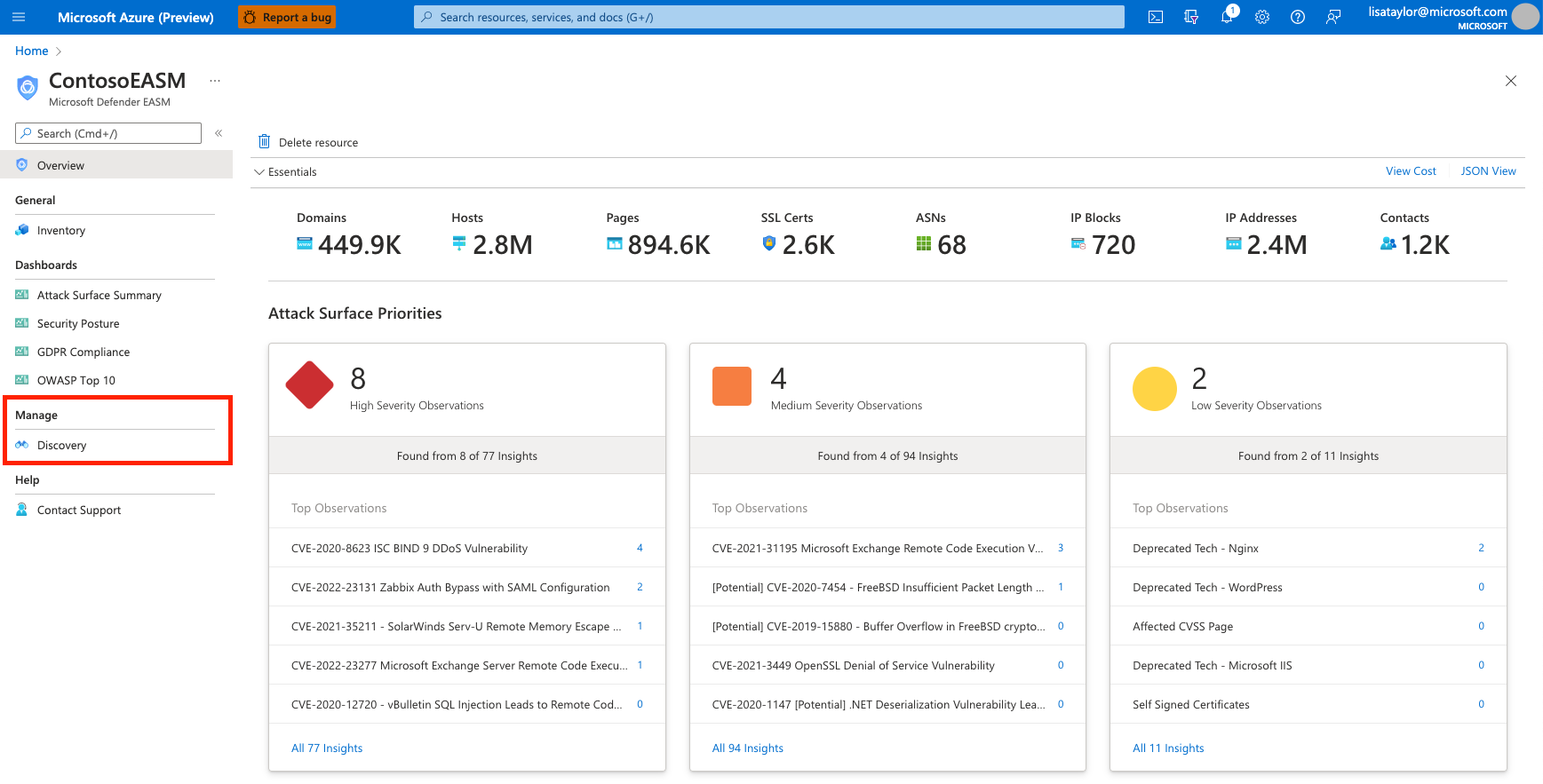

На этом этапе обнаружение выполняется в фоновом режиме. Если вы выбрали предварительно настроенную область атаки из списка доступных организаций, вы будете перенаправлены на экран обзора панели мониторинга, где можно просмотреть аналитические сведения о инфраструктуре вашей организации в режиме предварительной версии.

Просмотрите эти аналитические сведения о панели мониторинга, чтобы ознакомиться с вашей областью атак по мере ожидания обнаружения и заполнения дополнительных ресурсов в инвентаризации. Дополнительные сведения о том, как получить аналитические сведения из этих панелей мониторинга, см. в разделе "Общие сведения о панелях мониторинга".

Вы можете запускать настраиваемые обнаружения, чтобы обнаружить ресурсы излиятеля. Например, у вас могут быть отсутствующие ресурсы. Или, возможно, у вас есть другие сущности для управления, которые могут не быть обнаружены через инфраструктуру, которая четко связана с вашей организацией.

Настройка обнаружения

Пользовательские обнаружения идеально подходят, если вашей организации требуется более глубокая видимость инфраструктуры, которая может не быть немедленно связана с основными начальными ресурсами. Отправив более крупный список известных активов для работы в качестве семян обнаружения, подсистема обнаружения возвращает более широкий пул ресурсов. Пользовательское обнаружение также может помочь вашей организации найти разнородную инфраструктуру, которая может относиться к независимым бизнес-подразделениям и приобретенным компаниям.

Группы обнаружения

Пользовательские обнаружения организованы в группы обнаружения. Они являются независимыми начальными кластерами, которые составляют один запуск обнаружения и работают с собственными расписаниями повторения. Вы упорядочиваете группы обнаружения, чтобы выделить ресурсы независимо от того, каким образом лучше всего воспользоваться вашими компаниями и рабочими процессами. Распространенные варианты включают организацию ответственной команды или подразделения, брендов или дочерних компаний.

Создание группы обнаружения

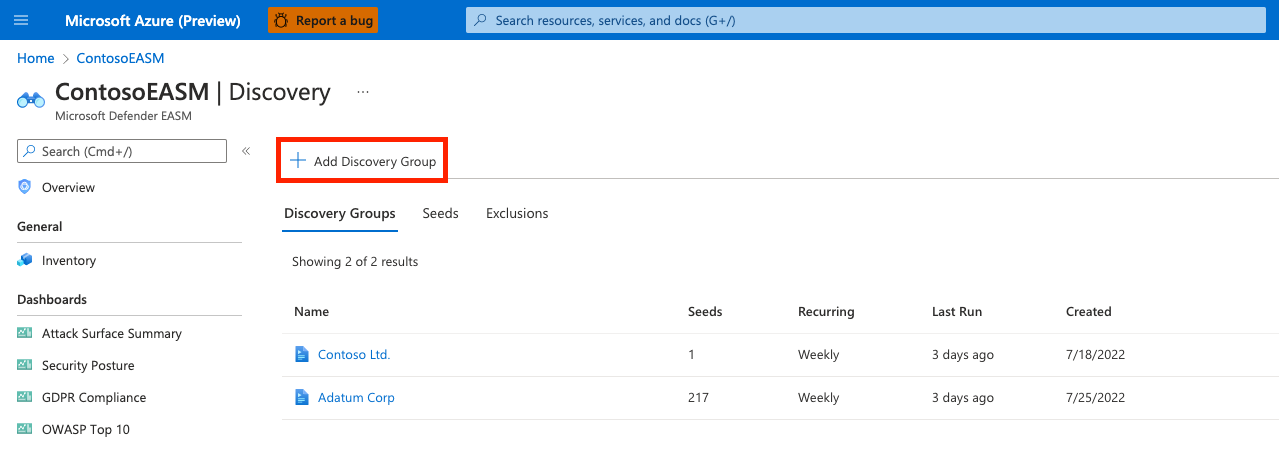

В левой области в разделе "Управление" выберите " Обнаружение".

На странице обнаружения по умолчанию отображается список групп обнаружения. Этот список пуст при первом доступе к платформе. Чтобы запустить первое обнаружение, выберите "Добавить группу обнаружения".

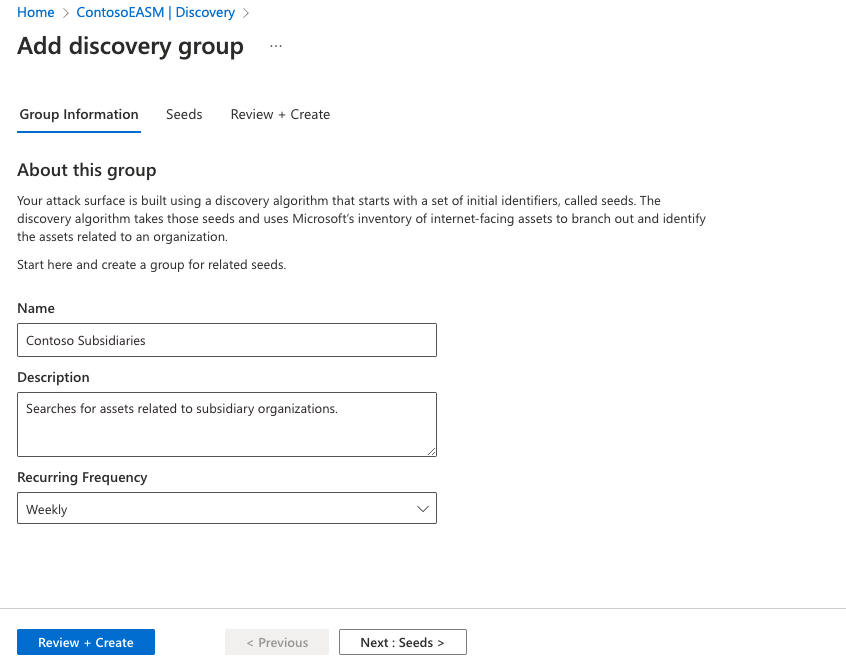

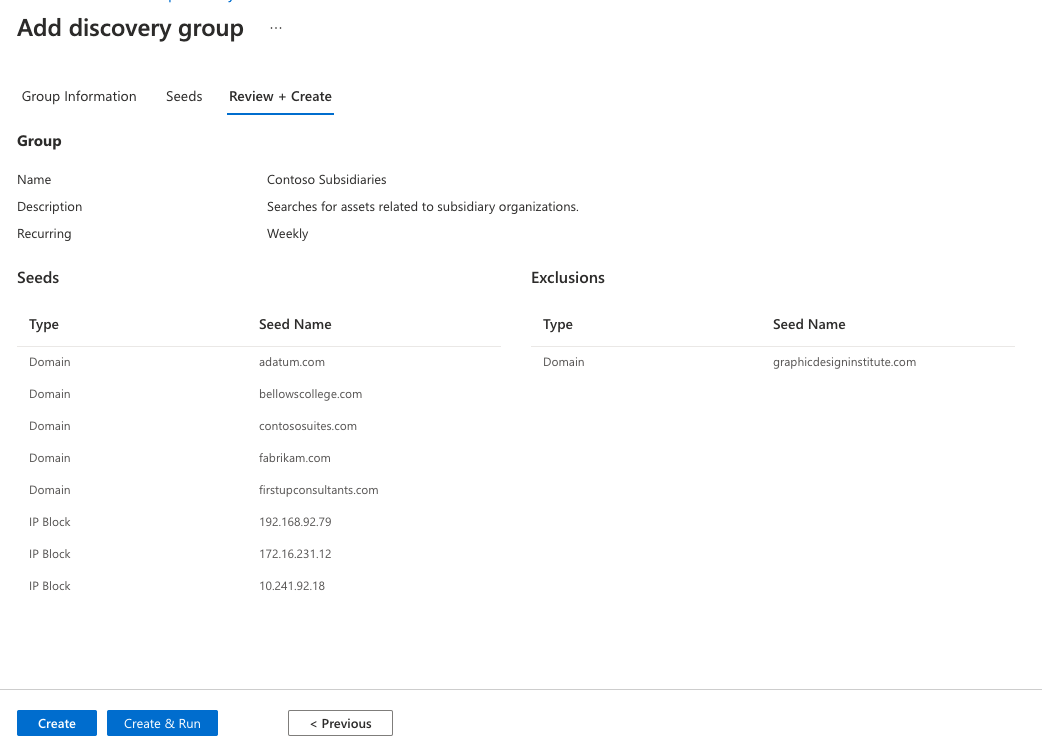

Назовите новую группу обнаружения и добавьте описание. Поле "Повторяющаяся частота" позволяет запланировать запуски обнаружения для этой группы путем сканирования новых ресурсов, связанных с назначенными семенами на постоянной основе. Выбор повторения по умолчанию — Еженедельно. Мы рекомендуем эту периодичность, чтобы гарантировать, что ресурсы вашей организации регулярно отслеживаются и обновляются.

Для одного однократного выполнения обнаружения выберите "Никогда". Рекомендуется сохранить еженедельную периодичность по умолчанию, так как обнаружение предназначено для непрерывного обнаружения новых ресурсов, связанных с известной инфраструктурой. Можно изменить частоту повторения позже, выбрав параметр "Изменить" на странице сведений о группе обнаружения.

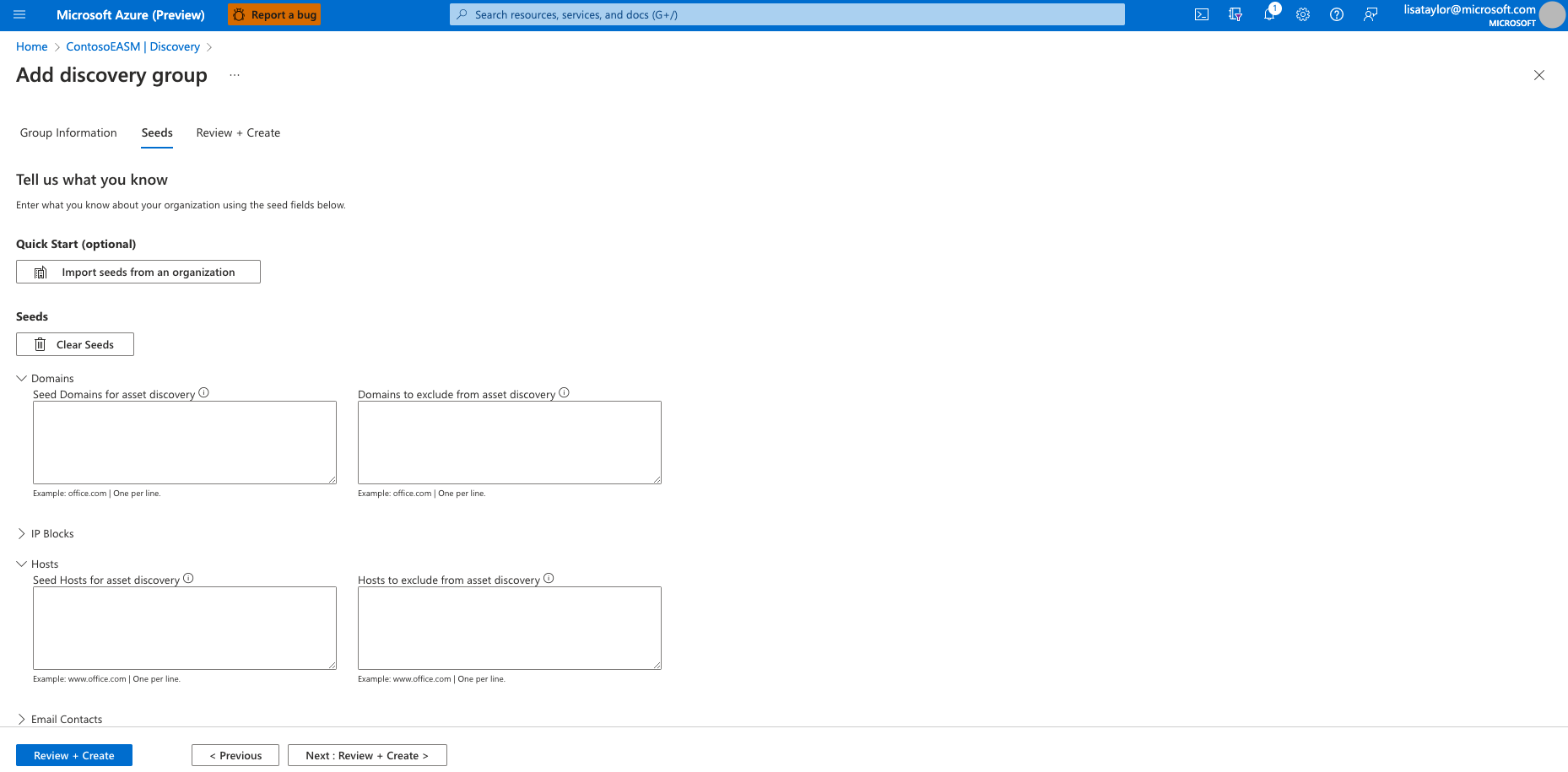

Нажмите кнопку "Далее": семена.

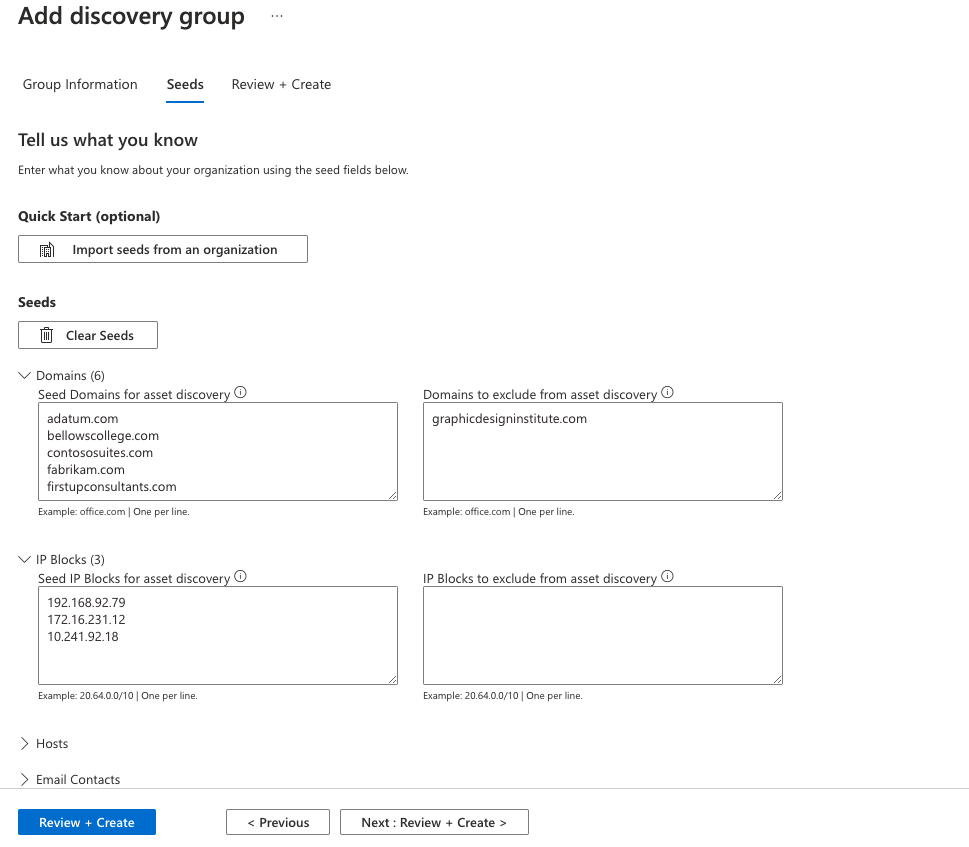

Выберите семена, которые вы хотите использовать для этой группы обнаружения. Семена — это известные ресурсы, принадлежащие вашей организации. Платформа EASM Defender сканирует эти сущности и сопоставляет подключения к другой сетевой инфраструктуре, чтобы создать область атаки. Так как EASM Defender предназначен для мониторинга области атаки с внешней точки зрения, частные IP-адреса нельзя включить в качестве семян обнаружения.

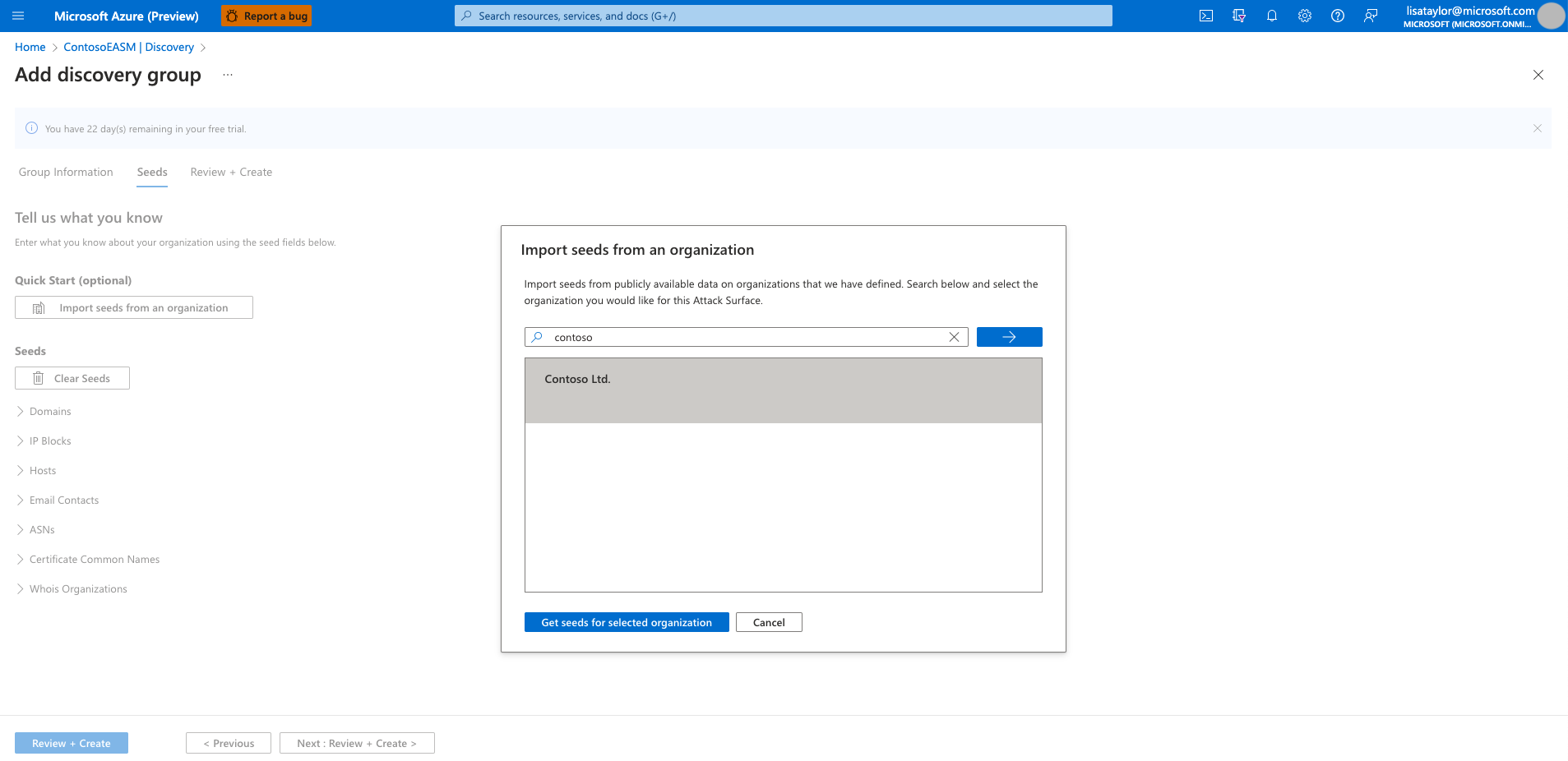

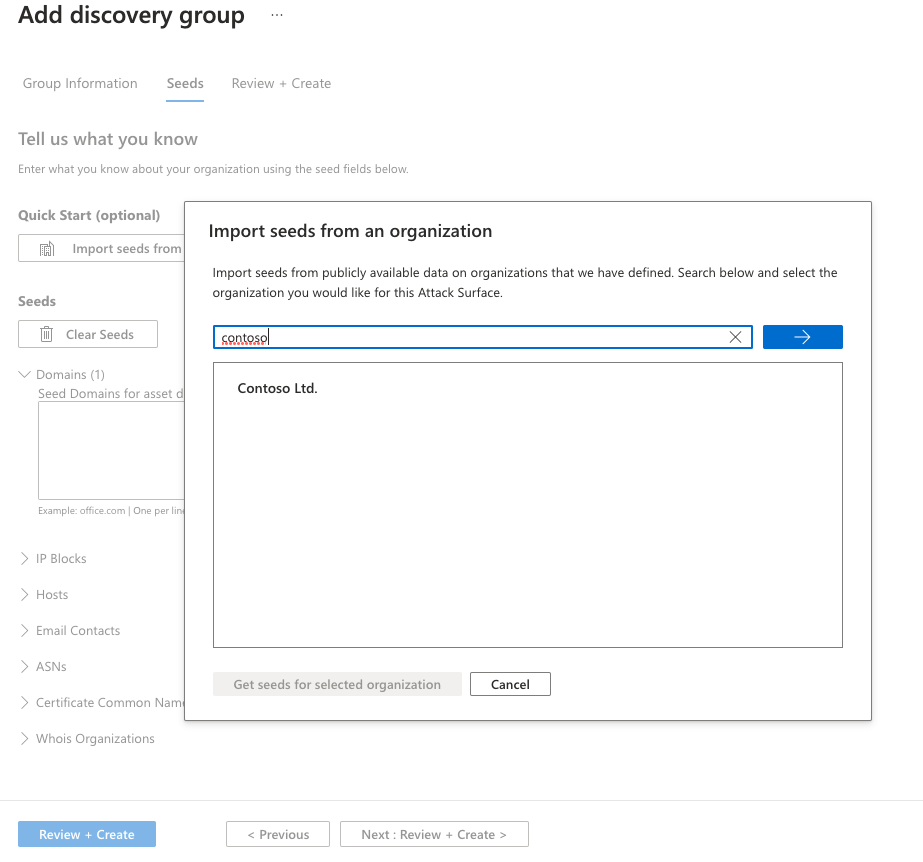

Параметр быстрого запуска позволяет искать организацию в списке предварительно заполненных поверхностей атак. Вы можете быстро создать группу обнаружения на основе известных ресурсов, принадлежащих вашей организации.

Кроме того, вы можете вручную ввести семена. EASM Defender принимает имена организаций, домены, IP-блоки, узлы, контакты электронной почты, ASN и Кто is организации в качестве начальных значений.

Можно также указать сущности, которые следует исключить из обнаружения активов, чтобы убедиться, что они не добавляются в инвентаризацию при обнаружении. Например, исключения полезны для организаций, имеющих дочерние компании, которые, скорее всего, будут подключены к своей центральной инфраструктуре, но не принадлежат их организации.

После выбора семян нажмите кнопку "Проверить и создать".

Просмотрите сведения о группе и начальный список и нажмите кнопку "Создать" и "Запустить".

Вы вернеесь на главную страницу обнаружения, отображающую группы обнаружения. После завершения выполнения обнаружения вы увидите новые ресурсы, добавленные в утвержденный запас.

Просмотр и изменение групп обнаружения

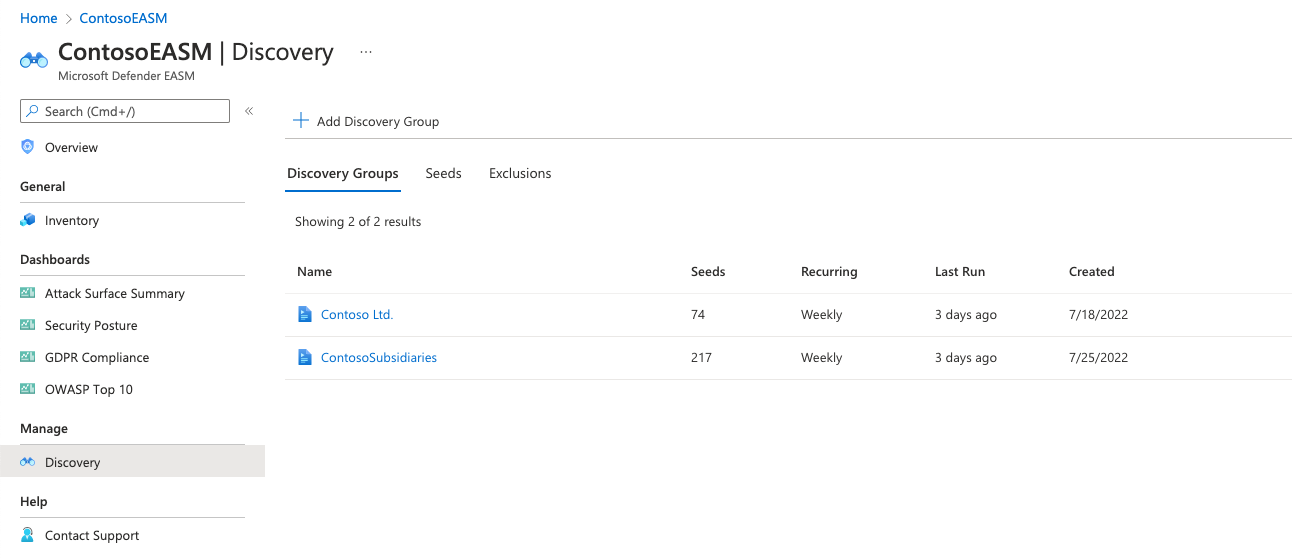

Группы обнаружения можно управлять с главной страницы обнаружения . В представлении по умолчанию отображается список всех групп обнаружения и некоторые ключевые данные о каждом из них. В представлении списка вы увидите количество семян, расписание повторения, дату последнего запуска и дату создания для каждой группы.

Выберите любую группу обнаружения, чтобы просмотреть дополнительные сведения, изменить группу или запустить новый процесс обнаружения.

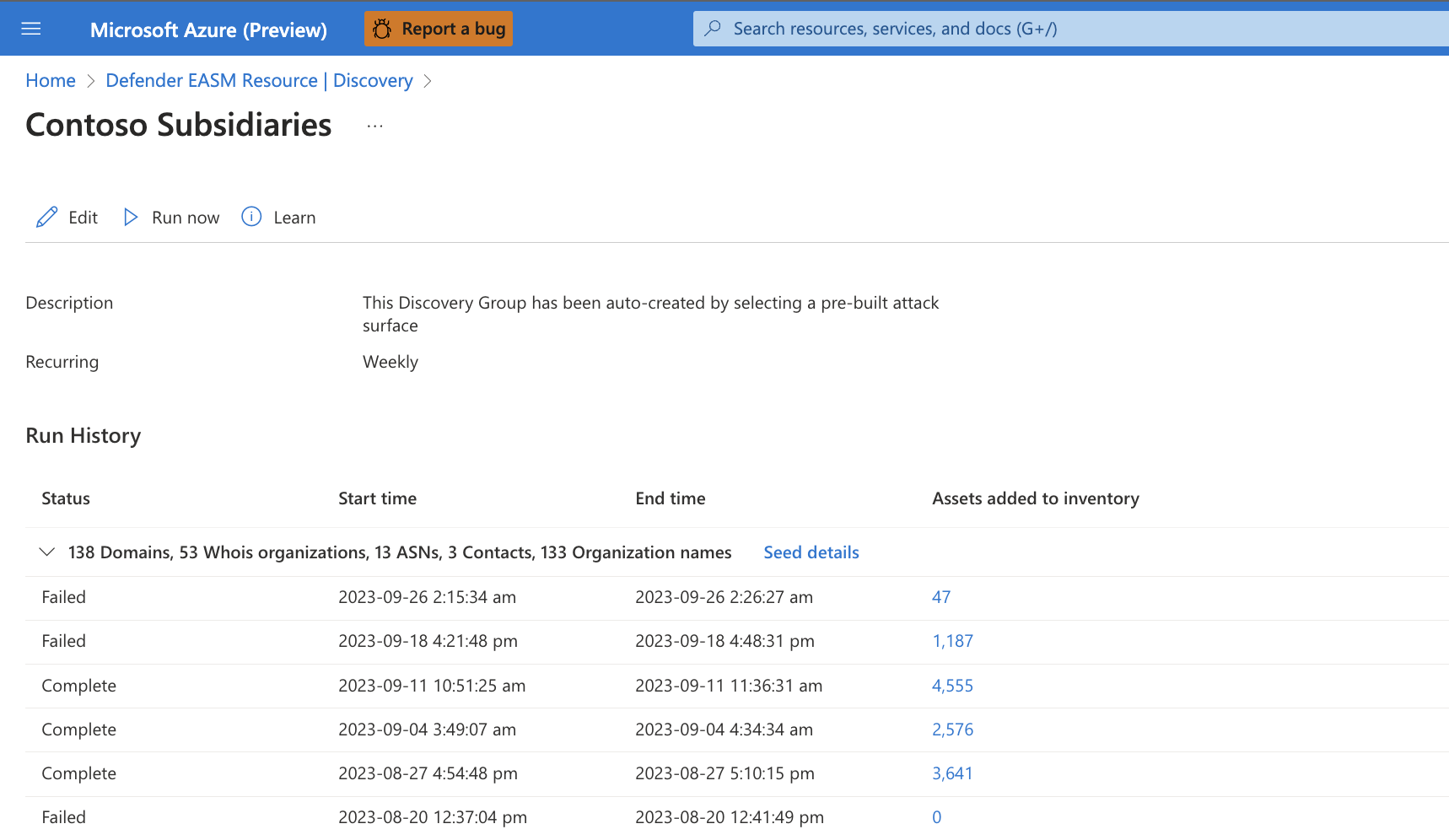

Выполнения

Страница сведений о группе обнаружения содержит журнал выполнения для группы. В этом разделе отображаются ключевые сведения о каждом выполнении обнаружения, выполняемом в определенной группе семян. Столбец "Состояние" указывает, выполняется ли выполнение, завершено или завершилось сбоем. В этом разделе также содержатся метки времени начала и завершения и количество всех новых ресурсов, добавленных в инвентаризацию после выполнения конкретного запуска обнаружения. Это число включает все активы, доставленные в инвентаризацию, независимо от состояния или состояния выставления счетов.

Журнал выполнения организован начальными ресурсами, которые были проверены во время выполнения обнаружения. Чтобы просмотреть список применимых семян, выберите "Сведения". Откроется панель справа от экрана, в которую перечислены все семена и исключения по типу и имени.

Просмотр семян и исключений

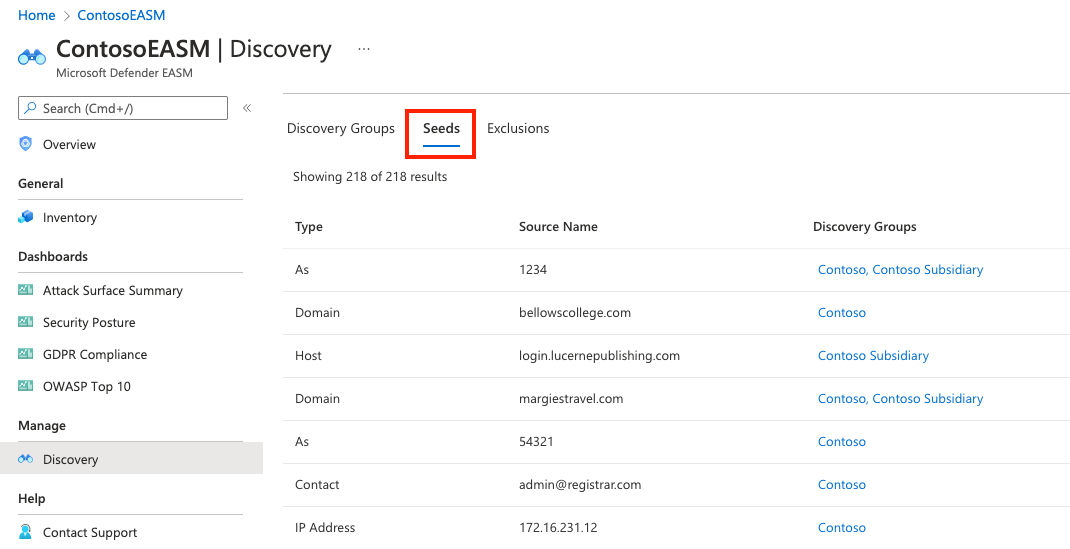

Страница обнаружения по умолчанию использует представление списка групп обнаружения , но вы также можете просматривать списки всех семян и исключенных сущностей на этой странице. Выберите вкладку, чтобы просмотреть список всех семян или исключений, которые позволяют группам обнаружения.

Seeds

В представлении списка начальных значений отображаются три столбца: "Тип", "Имя источника" и "Группы обнаружения". Поле "Тип " отображает категорию начального ресурса. Наиболее распространенными семенами являются домены, узлы и IP-блоки. Вы также можете использовать контакты электронной почты, ASN, общие имена сертификатов или организации Кто is.

Имя источника — это значение, входное в поле соответствующего типа при создании группы обнаружения. В последнем столбце показан список групп обнаружения, использующих начальное значение. Каждое значение можно щелкнуть и перейти на страницу сведений для этой группы обнаружения.

При вводе семян не забудьте проверить соответствующий формат для каждой записи. При сохранении группы обнаружения платформа выполняет ряд проверок проверка и оповещает вас о неправильно настроенных семенах. Например, блоки IP-адресов должны вводиться по сетевому адресу (например, началу диапазона IP-адресов).

Исключения

Аналогичным образом можно выбрать вкладку "Исключения", чтобы просмотреть список сущностей , исключенных из группы обнаружения. Эти ресурсы не будут использоваться в качестве семян обнаружения или добавляются в инвентаризацию. Исключения влияют только на будущие запуски обнаружения для отдельной группы обнаружения.

Поле "Тип" отображает категорию исключенной сущности. Имя источника — это значение, входное в поле соответствующего типа при создании группы обнаружения. В последнем столбце показан список групп обнаружения, в которых присутствует это исключение. Каждое значение можно щелкнуть и перейти на страницу сведений для этой группы обнаружения.