Автоматически создавайте инциденты на основе оповещений системы безопасности Майкрософт

Оповещения, активированные в решениях безопасности Майкрософт, подключенных к Microsoft Sentinel, таких как Microsoft Defender for Cloud Apps и Microsoft Defender для удостоверений, не создают инциденты в Microsoft Sentinel автоматически. По умолчанию при подключении решения Майкрософт к Microsoft Sentinel любое оповещение, созданное в этой службе, будет храниться в виде необработанных данных в Microsoft Sentinel в таблице SecurityAlert рабочей области Microsoft Sentinel. Затем эти данные можно использовать так же, как и любые другие необработанные данные, которые вы отправляете в Microsoft Sentinel.

Вы можете легко настроить Microsoft Sentinel для автоматического создания инцидентов при каждом запуске оповещения в подключенном решении безопасности Майкрософт, следуя инструкциям в этой статье.

Предварительные требования

Подключите решение для обеспечения безопасности, установив соответствующее решение из Центра содержимого в Microsoft Sentinel и настроив соединитель данных. Дополнительные сведения см. в разделах Обнаружение и администрирование встроенного содержимого Microsoft Sentinel и соединители данных Microsoft Sentinel.

Использование правил аналитики для создания инцидентов безопасности Майкрософт

Используйте шаблоны правил, доступные в Microsoft Sentinel, чтобы выбрать, какие подключенные решения безопасности Майкрософт должны автоматически создавать инциденты Microsoft Sentinel. Кроме того, можно изменить правила, чтобы определить более конкретные параметры фильтрации того, какие оповещения, создаваемые решением безопасности Майкрософт, должны приводить к созданию инцидентов в Microsoft Sentinel. Например, можно настроить автоматическое создание инцидентов Microsoft Sentinel только для оповещений Microsoft Defender для облака с высоким уровнем серьезности.

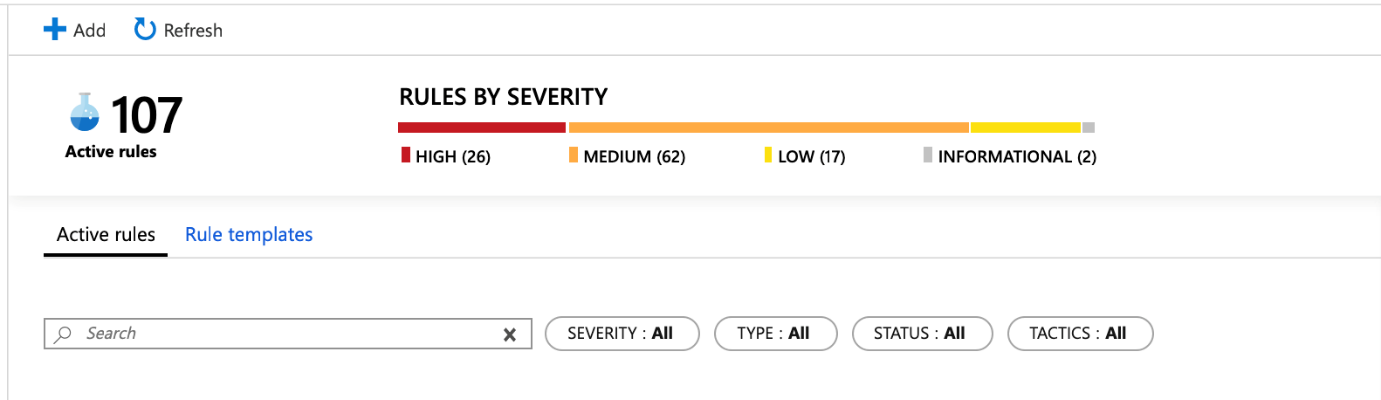

На портале Azure в разделе Microsoft Sentinel выберите Аналитика.

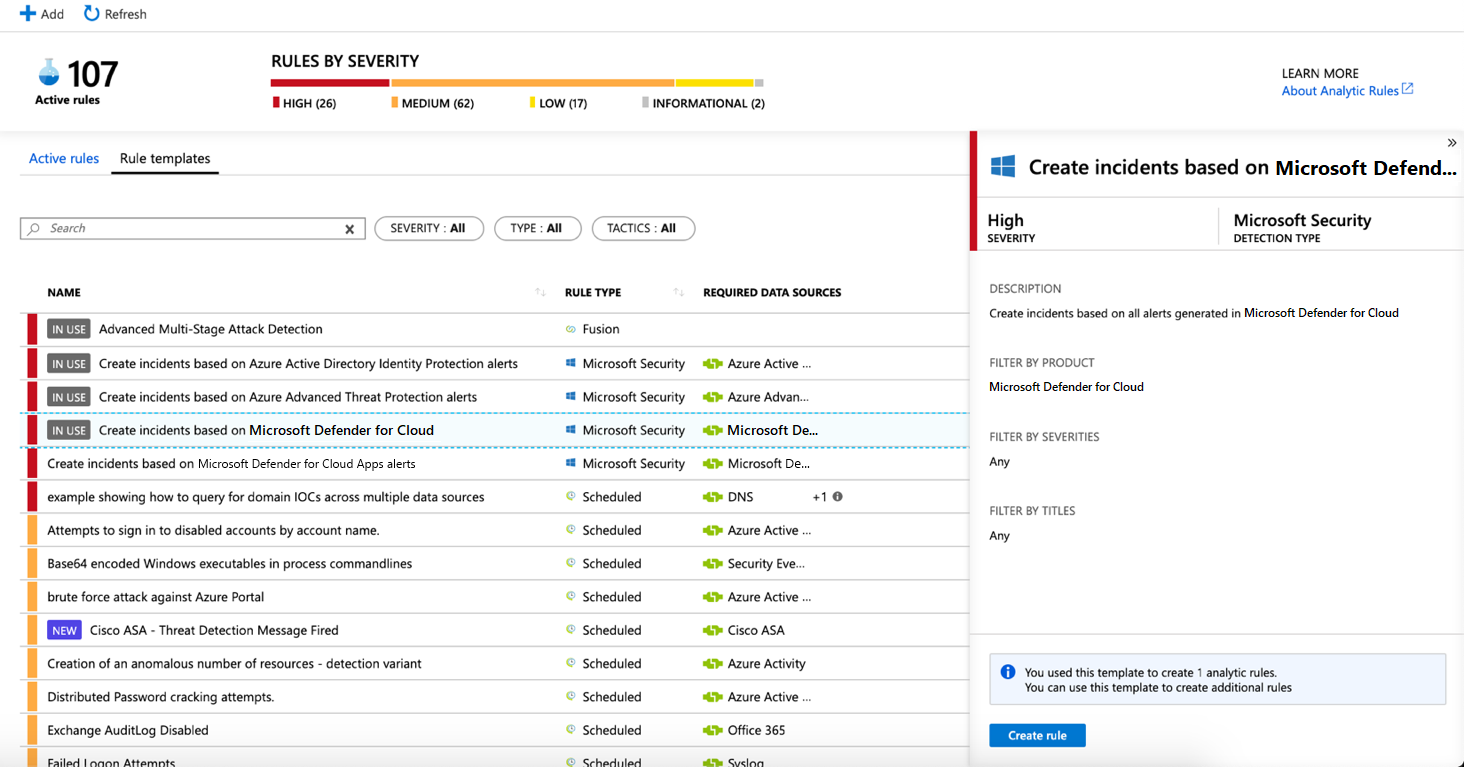

Перейдите на вкладку Шаблоны правил , чтобы просмотреть все шаблоны правил аналитики. Чтобы найти другие шаблоны правил, перейдите в центр содержимого в Microsoft Sentinel.

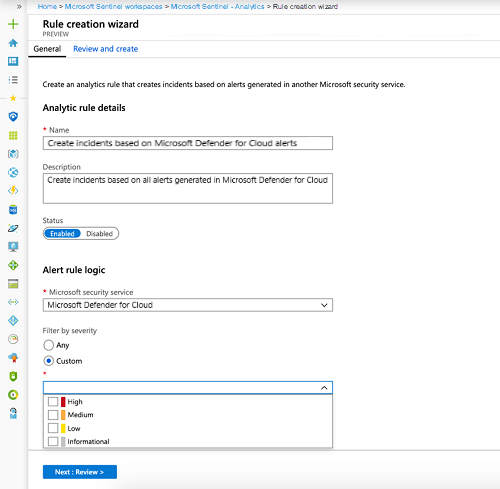

Выберите шаблон правила аналитики безопасности Майкрософт, который вы хотите использовать, и выберите Создать правило.

Вы можете изменить сведения о правиле и выбрать фильтрацию оповещений, которые будут создавать инциденты по серьезности предупреждения или по тексту, содержащемуся в имени оповещения.

Например, если в поле Служба безопасности Azure вы выбираете Microsoft Defender для облака, а в поле Фильтр по серьезности — уровень Высокий, то только оповещения с высоким уровнем серьезности будут автоматически создавать инциденты в Microsoft Sentinel.

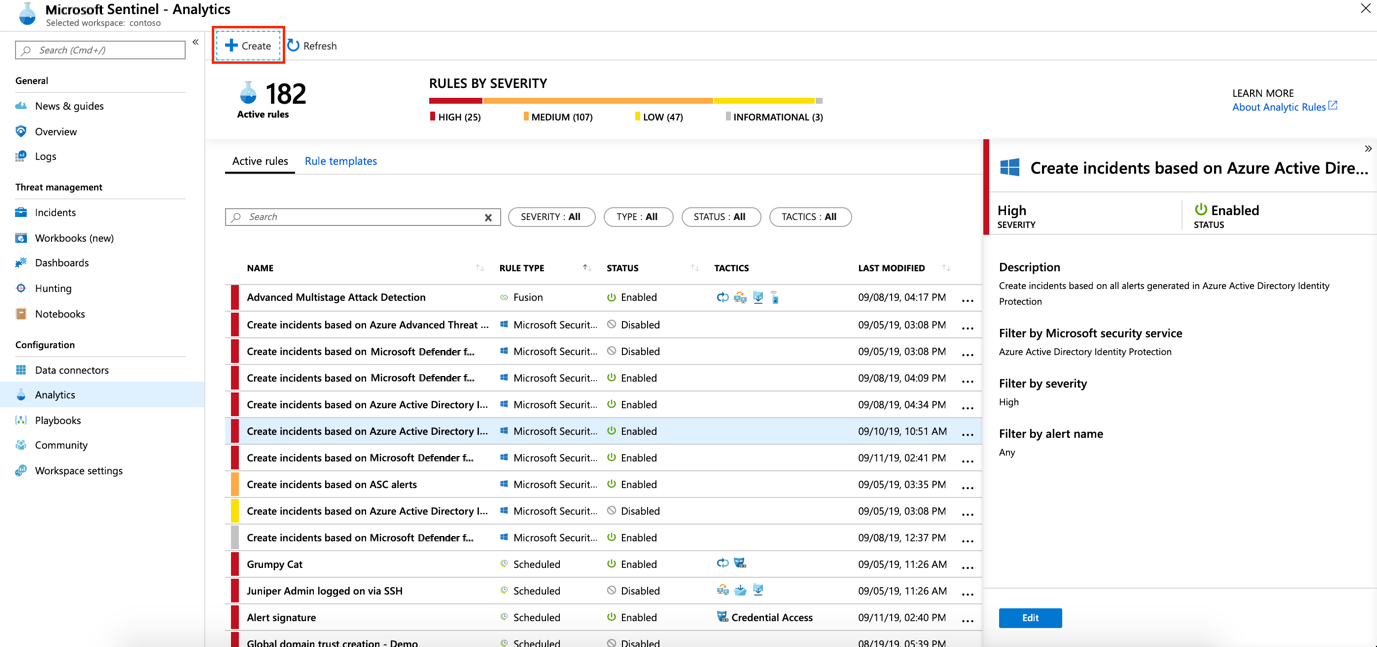

Можно также создать новое правило безопасности Майкрософт, которое фильтрует оповещения от разных служб безопасности Майкрософт. Для этого нажмите +Создать и выберите правило создания инцидента Microsoft.

Вы можете создать более одного правила аналитики безопасности Майкрософт для каждого типа службы безопасности Майкрософт. Это не создает дублирующихся инцидентов, так как каждое правило используется в качестве фильтра. Даже если оповещение совпадает с более чем одним правилом аналитики безопасности Майкрософт, оно создает только один инцидент Microsoft Sentinel.

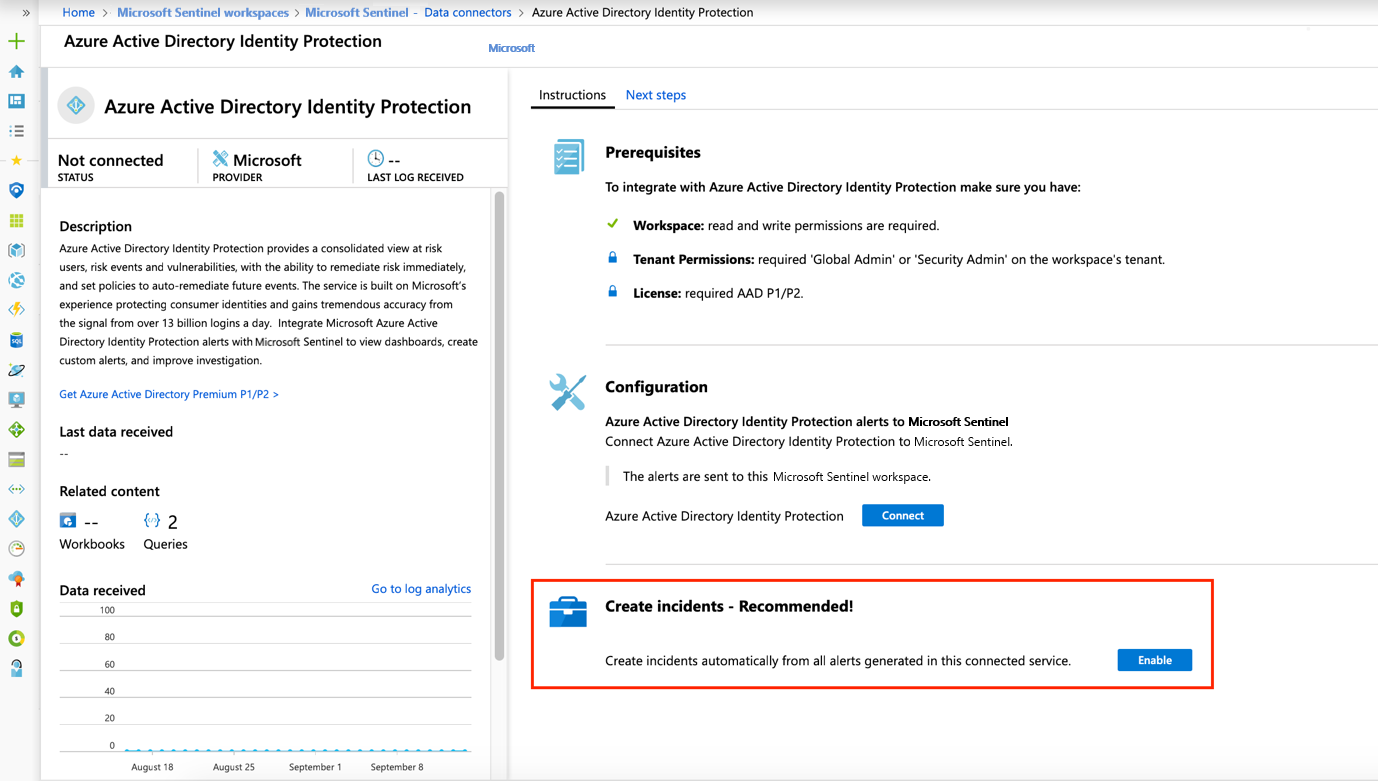

Включение автоматического создания инцидентов во время подключения

При подключении решения безопасности Майкрософт можно выбрать, должны ли оповещения в решении безопасности автоматически создавать инциденты в Microsoft Sentinel.

Подключение источника данных решения безопасности Майкрософт.

В разделе Создать инциденты выберите Разрешить, чтобы включить правило аналитики по умолчанию, которое автоматически создает инциденты на основе оповещений, созданных в подключенной службе безопасности. Затем это правило можно изменить в разделе Аналитика, а затем Активные правила.

Дальнейшие действия

- Чтобы начать работу с Microsoft Sentinel, вам нужна подписка на Microsoft Azure. Если у вас нет подписки, вы можете зарегистрироваться для получения бесплатной пробной версии.

- Узнайте, как подключить ваши данные к Microsoft Sentinel, чтобы отслеживать их и потенциальные угрозы.